منع الاحتيال بمركز الاتصال: كيفية وقف الاحتيال مرة واحدة وإلى الأبد

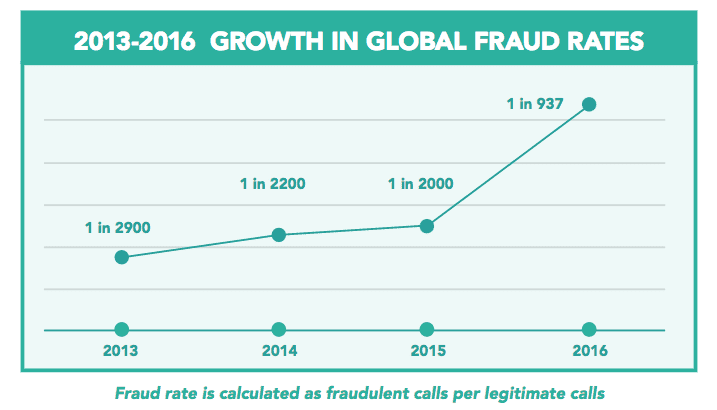

نشرت: 2017-06-28يعد الاحتيال في مركز الاتصال مشكلة واسعة النطاق ربما لم تسمع بها من قبل. هناك احتمالات ، ربما لا يكون الوكلاء العاملون في مراكز الاتصال على دراية بمكالمة احتيال عند ورودها. ومع ذلك ، في عام 2016 وحده ، كانت مكالمة واحدة من كل 937 مكالمة لمركز اتصال احتيالية بطريقة ما. بفضل تقرير الاحتيال في مركز الاتصال لعام 2017 الصادر عن Pindrop ، يمكن للشركات الآن فهم عمق المشكلة المطروحة - وكما اتضح ، إنها مشكلة دراماتيكية جدًا.

من ناحية أخرى ، تعمل مراكز الاتصال بمثابة العمود الفقري لدعم الأعمال التجارية. على الرغم من الاتجاهات المتزايدة في مراكز الاتصال (التي تشكلت من خلال فكرة تجربة القناة الشاملة) ، لا تزال مراكز الاتصال تتعامل مع الجزء الأكبر من طلبات الاتصال. اجمع بين قناة شائعة تركز على كل من الكمية والنوعية ، ونقص الأمان المضمّن ، ومعيار تدريب الوكلاء ، وتكاد مراكز الاتصال بطبيعتها تقديم وصفة للإساءة.

- ما هو الاحتيال في مركز الاتصال؟

- الاحتيال في مركز الاتصال في كل مكان

- ما الذي يجعل مراكز الاتصال ضعيفة للغاية؟

- الثغرات الفنية

- نقاط الضعف البشرية

- نقاط الضعف التنظيمية

- العوامل الخارجية

- كيفية الدفاع عن مركز الاتصال ضد الاحتيال

- شريك مع أطراف ثالثة

- تنفيذ التعرف على الصوت

- استخدم طرق التحقق الحديثة

- دمج أدوات CRM

- استئجار متخصصين في الاحتيال

- تتطلب منع الاحتيال بمركز الاتصال تدريب الجميع

ما هو الاحتيال في مركز الاتصال؟

الاحتيال في مركز الاتصال هو في الأساس "أي تفاعل بين المجرم وموظفي مركز الاتصال".

الاحتيال في مركز الاتصال ليس مجرد مجرم يقدم أوامر احتيالية ببطاقة ائتمان مسروقة من مؤسسة مالية - لا يغطي سوى جزء صغير من المكالمات الاحتيالية. سيقوم المتصلون المحتالون بإجراء ما معدله خمس مكالمات أو نحو ذلك قبل أن يحاولوا حتى إكمال معاملة احتيالية. خلال هذه الفترة من المكالمات المتعددة ، يقوم "المحتالون" بالاستيلاء على الحساب عن طريق تغيير كلمات المرور أو العناوين البريدية أو البريد الإلكتروني أو أرقام الهواتف المرتبطة بالحساب.

بعد فترة كافية من الوقت والتحكم ، يمكن للمتصل المحتال بعد ذلك إجراء العديد من المعاملات أو الرسوم على الحساب بحرية كما يحلو له دون إثارة الكثير من الشك. للعيون غير الحذرة ، قد يبدو هذا وكأن العميل نقل معلوماته الشخصية أو غيّرها بمرور الوقت.

يجب معايرة حتى أفضل برامج مركز الاتصال لمنع الاحتيال. تؤدي العديد من الإجراءات في فترة قصيرة إلى وضع علامة أو تحذير على الحساب. حسنًا ، يعرف المحتالون هذا الأمر وسوف يسيئون استخدام النظام لمصلحتهم.

يعتمد المحتالون على العملاء في إزالة الأعلام والتحذيرات باستخدام العاطفة كسلاح لهم. وكما اتضح ، فإن التلاعب بمراكز الاتصال أسهل بكثير مما تعتقد.

الاحتيال في مركز الاتصال في كل مكان

إذا كانت هناك إحصائية رئيسية واحدة أو جزء من المعلومات تم الكشف عنها في تقرير الاحتيال في مركز الاتصال الخاص بـ Pindrop ، فإن حقيقة أن الاحتيال يزداد سوءًا بشكل أساسي. الآن ، أعتقد أنه من الجدير بالذكر أن هذا التقرير ركز نفسه على المملكة المتحدة على وجه التحديد - لكن هذه النتائج تشير إلى مشكلة رئيسية - وهي مشكلة تنتشر في جميع أنحاء العالم.

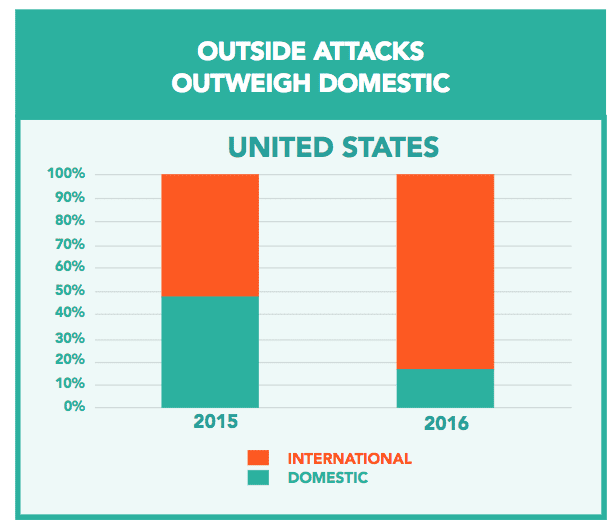

الولايات المتحدة ليست غريبة على نصيبها من الاحتيال في مركز الاتصال. سلط التقرير الضوء على أن الولايات المتحدة تتلقى تدفقًا من مكالمات الاحتيال - 83٪ منها لا تصدر حتى من داخل الدولة. هذا في الواقع يرجع جزئيًا إلى خدمات VoIP على وجه التحديد ، لكننا سنتطرق إلى ذلك لاحقًا.

نقطة التركيز الرئيسية هنا هي أن الاحتيال في مركز الاتصال آخذ في الارتفاع وليس الانخفاض. تتضح هذه الحقيقة من خلال هذه المعلومات الأساسية:

- شوهدت زيادة سنوية بنسبة 113٪ في مكالمات الاحتيال من 2015 إلى 2016

- في عام 2015 ، تلقت مراكز الاتصال مكالمة احتيال واحدة مقابل كل 2000 مكالمة مشروعة. في عام 2016 ، تقلص هذا الرقم إلى مكالمة احتيال واحدة لكل 937 مكالمة في عام 2016

- أبلغت إدارة الاحتيال في مركز الاتصال عن تسوية الخسائر ، ومع ذلك فمن المقدر أن كل مكالمة احتيالية لا تزال تكلف مركز اتصال 0.58 دولار من الإيرادات المفقودة ، لكل مكالمة لكلا العامين

- مركز الاتصال هو ببساطة الهدف "الأسهل" للاحتيال في كل الأعمال تقريبًا. يمكن أن تعمل طبيعة مراكز الاتصال لصالح المتصلين المحتالين

الدليل موجود: الاحتيال في مركز الاتصال مشكلة متنامية. ولكن ما الذي يجعل مراكز الاتصال معرضة لذلك ، وكيف يمكن لمركز الاتصال الخاص بك اتخاذ إجراءات لمنع الكثير من الاحتيال من الانزلاق عبر الثغرات؟ حسنًا ، نحتاج أولاً إلى فهم سبب تعرض مراكز الاتصال للمكالمات الاحتيالية. إذا كنت قد سمعت من قبل بمصطلح "الهندسة الاجتماعية" ، فلديك بالفعل فكرة عما يحدث.

ما الذي يجعل مراكز الاتصال ضعيفة للغاية؟

تساعد مجموعة الأدوات المجانية التي يمكن الوصول إليها بسهولة في خداع الوكلاء غير المستعدين بطريقة أخرى وحلول مركز الاتصال. يمكن للمتصلين المحتالين استخدام أدوات أو تقنيات مختلفة ببساطة لاختراق أي من الحواجز البسيطة نسبيًا الموجودة في مراكز الاتصال.

تأتي نقاط الضعف في مركز الاتصال من طبيعة كيفية عمل مراكز الاتصال ولماذا بالإضافة إلى العديد من العوامل الخارجية المختلفة. علاوة على تقرير Pindrop ، أصدرت Gartner أيضًا تقريرًا محدثًا لعام 2017 حول الاحتيال في مركز الاتصال والذي أكد ودعم ووسع نتائج Pindrop.

وفقًا لـ Pindrop ، يمكن تقسيم نقاط الضعف الكامنة في مركز الاتصال إلى أربع فئات:

الثغرات الفنية

يمكن أن يستخدم الاحتيال عبر الهاتف العديد من التقنيات لانتحال أرقام معرف المتصل الخاصة بهم ، وقد سمح الاستخدام المتزايد وتوافر تطبيقات VoIP المجانية للمتصلين بإخفاء موقعهم وهويتهم الحقيقية. باستخدام حلول مثل Google Voice ، يمكن لأي شخص تسجيل رقم من أي مكان في البلد. في هذه المرحلة ، لم يعد رقم الهاتف هذا أكثر موثوقية من عنوان IP. بعيدًا عن التكنولوجيا الخارجية ، سوف يسيء المتصلون المحتالون أيضًا استخدام أتمتة مركز الاتصال أو الأشكال الأخرى لتقنية مركز الاتصال ، وعلى الأخص أنظمة الرد الصوتي التفاعلي.

سيؤدي النشاط الاحتيالي إلى إساءة استخدام نظام الرد الصوتي التفاعلي لإعادة تعيين رقم التعريف الشخصي للضحية ، أو حتى اكتشاف المزيد من معلومات الحساب دون الحاجة إلى التحدث إلى أحد الوكلاء. من الضروري بناء IVR ذكي مدعوم بالذكاء الاصطناعي ، لكن الكثير من الحرية يضعف الدفاعات. لجعل الأمور أكثر ترويعًا ، أشار جارتنر إلى أنه يمكن استخدام البرنامج لتعديل وتغيير صوت المتصل فقط في حالة استخدام القياسات الحيوية الصوتية للمساعدة في تحديد المتصلين.

نقاط الضعف البشرية

ربما يكون الرابط الأضعف داخل مركز الاتصال الخاص بك هو أقوى رابط لديك. يتم تدريب الوكلاء على التعامل مع المشاعر الجامحة من المتصلين والتدفق الهائل للمكالمات على أساس يومي. ولكن بشكل عام ، يركز تدريب الوكلاء بشكل خاص على تقديم خدمة عالية الجودة. يتم تدريب موظفي مركز الاتصال على الاستجابة لمشاعر المتصل للمساعدة في تهدئة الموقف وترك الجميع سعداء.

هذا ، للأسف ، يخلق نقطة ضعف كبيرة لمركز الاتصال الخاص بك. المتصلون المحتالون يعرفون هذا ، وسوف يستخدمون العاطفة ضد العملاء. ولكن الأهم من ذلك ، أن الوكلاء ببساطة غير مدربين على التعامل مع عمليات الاحتيال أو اكتشافها في مركز الاتصال. ولا يمكننا تدريب جميع الوكلاء على استجواب جميع المكالمات لأن ذلك سيقلل من الجودة والكمية.

نقاط الضعف التنظيمية

جنبًا إلى جنب مع الجانب الإنساني لمراكز الاتصال ، فإن التنظيم العام لكيفية عمل المركز وكيفية التعامل مع المكالمات يسمح بإساءة الاستخدام. كما ذكرنا سابقًا ، تم تصميم مراكز الاتصال للتعامل مع أكبر عدد ممكن من المكالمات مع الاستمرار في تقديم خدمة كاملة وكاملة. لا يتم تدريب الوكلاء على الاستجواب أو العمل كدفاع ضد الاحتيال - فهم ببساطة يتعاملون مع الطلبات فور ورودها.

يتم قياس الوكلاء بمدى سرعة حلهم لمشكلة ما بشكل كامل وسريع ، وهو ما يؤدي إلى نتائج عكسية لمفهوم الأمن الحساس للكشف عن الاحتيال. بشكل عام ، يعتمد المحتالون في مركز الاتصال على الانتحال أو الاحتيال من أجل "الهندسة الاجتماعية" للوكلاء وإساءة استخدام تنظيم النظام لاختراق دفاعاته الضعيفة. لم تعد مفاتيح المصادقة العامة المستندة إلى الأسئلة كافية لأنه من السهل للغاية على المحتال معرفة الاسم أو العنوان أو رقم هاتف والدة الضحية في الوقت الفعلي.

العوامل الخارجية

عملت الصناعات المختلفة بجد لتقوية قنواتها الإلكترونية والرقمية: ستتطلب مواقع الويب مصادقة ثنائية مع عنوان بريد إلكتروني أو رقم هاتف ؛ التشفير مدمج من الألف إلى الياء ؛ ويتم بذل الكثير من الجهود الأمنية لإبقاء هذه القنوات مغلقة وآمنة. هذا أمر رائع ، إلا أنه أدى إلى جعل الاحتيال عبر الإنترنت صعبًا للغاية ، مما دفع المحتالين إلى التركيز على قناة أكثر سهولة وأقدم لعمليات الاحتيال - الدعم عبر الهاتف.

علاوة على ذلك ، بدأ مصدرو البطاقات في الولايات المتحدة في طرح بطاقات EMV مع مصادقة الرقاقة ، لتحل محل أرقام PIN القياسية وطرق المصادقة الأخرى. بعيدًا عن هذه العوامل النظامية ، سيبذل المحتالون قصارى جهدهم لتجميع كميات هائلة من المعلومات عن الضحايا للحصول على إجابة مثالية لكل سؤال يطرحه عليهم الوكيل.

كيفية الدفاع عن مركز الاتصال ضد الاحتيال

لحسن الحظ ، بالنسبة لأولئك المهتمين بخيط الاحتيال في مركز الاتصال ، لدينا شركة Gartner إلى جانبنا للمساعدة في توجيهنا في الاتجاه الصحيح. في تقريرهم المفصل للغاية ، "لا تدع مركز الاتصال يكون" كعب أخيل "لمنع الاحتيال" ، سلط المحللون تريشيا فيليبس وجوناثان كير الضوء على العديد من التوصيات للمساعدة في حماية عملك وتعزيز دفاعات مركز الاتصال الخاصة بك ضد الاحتيال.

بشكل عام ، فإن الخطوة الأولى لأي إجراء أمني هي تحديد المشكلة نفسها. ولكن بعيدًا عن مجرد معرفة وجود المشكلة ، يمكن لبعض الإجراءات والبروتوكولات أن تقطع شوطًا طويلاً. أضف بعض التقنيات الجديدة للاستفادة من البيانات الضخمة والتحليلات ، ويمكن لمركز الاتصال الخاص بك مكافحة انتهاكات البيانات بالأدوات التي يستخدمها المحتالون.

شريك مع أطراف ثالثة

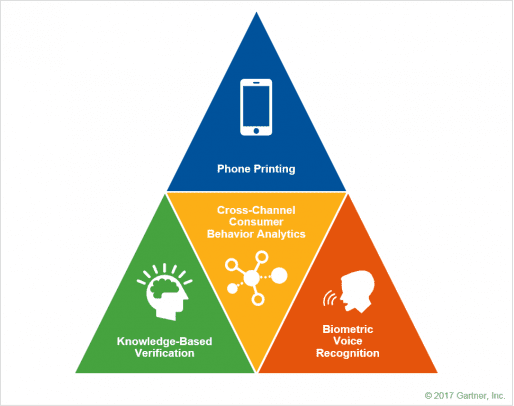

شراكة مع كل من قيادة مركز الاتصال وكذلك مزودي الطرف الثالث للمساعدة في تنفيذ تقنية طباعة الهاتف القائمة على منع الاحتيال. بشكل أساسي ، توفر هذه التقنية طريقة جديدة تمامًا لمصادقة المتصلين بدلاً من الأسئلة الأساسية القائمة على المعرفة. هذا هو المكان الذي قد تظهر فيه تقنية blockchain ، مما يوفر طريقة جديدة لمصادقة المتصلين على الفور دون أن يطرح الوكلاء أسئلة. كحل مزدوج الشقين ، تساعد هذه التقنية في التخلص من الاحتيال وتقليل أوقات الاتصال للعملاء الشرعيين. قد يسمح التعرف على المتصل بناءً على "توقيع الهاتف" للمركز بتحويل المكالمة إلى أفضل وكيل ، سواء كان ذلك متخصصًا في الاحتيال ، أو آخر وكيل عمل معه المتصل.

تنفيذ التعرف على الصوت

تنفيذ والاستفادة من قدرات التعرف على الصوت البيومترية. ستفعل تقنية التعرف على الصوت ذلك بالضبط - التعرف على أصوات المتصلين. على غرار تقنية طباعة الهاتف ، سيقوم البرنامج بتحليل صوت المتصلين ومطابقته مع "صوت" معروف ، بشكل عام صوت مسجل في مكالمات هاتفية أو تفاعلات سابقة. على الجانب الآخر ، يمكن للشركة الاحتفاظ بقاعدة بيانات لبصمات الصوت الاحتيالية المعروفة ، وتحديد متى يتم استخدام البرنامج لتغيير الصوت.

استخدم طرق التحقق الحديثة

إزالة واستبدال عملية التحقق من المعارف التقليدية. لا تطلب فقط من المتصلين تعريف أنفسهم بتاريخ ميلادهم أو عنوانهم البريدي أو أي معلومة عامة أخرى. بدلاً من ذلك ، استبدل هذه الأسئلة بتلك التي تتعلق على وجه التحديد بعمل الفرد بمركز الاتصال الخاص بك. استخدم المعلومات التي يعرفها المتصل والوكيل فقط. تريد الاعتماد على المعرفة الخاصة بالحساب غير المتاح خارج المنظمة.

دمج أدوات CRM

دمج أنظمة مركز الاتصال وحلول CRM مع أدوات تحليل الاحتيال القوية "لتمكين تحليلات سلوك المستهلك الخاصة بالقناة وعبر القنوات." سيسمح هذا لمركز الاتصال الخاص بك باكتشاف النشاط عالي الخطورة الذي يقع ضمن "عتبة الشك" المحددة. يمكن بعد ذلك نقل الحسابات التي تم وضع علامة عليها إلى خبراء الاحتيال داخل مركز الاتصال.

استئجار متخصصين في الاحتيال

قم بتعيين أفراد معينين مدربين على الاحتيال داخل مركز الاتصال الخاص بك. سيتحمل هؤلاء الوكلاء مسؤولية المكالمات عالية الخطورة ، وبالتالي يمكن تدريبهم بشكل مناسب للتعامل مع هذه المكالمات الحساسة بشكل فريد. على عكس تدريب جميع الوكلاء على محاولة تحديد الاحتيال ، وتعكير صفو تجربة العميل للمتصلين الشرعيين والتأثير على الإنتاجية ، فإن تكريس فريق عمل محدد للمشكلة هو أفضل طريقة للتعامل مع الطبيعة الحساسة لهذه المكالمات.

تتطلب منع الاحتيال بمركز الاتصال تدريب الجميع

إن فهم المشكلة والإقرار بها يسمح لعملك بالتعامل معها بشكل صحيح وتنبيه تطبيق القانون.

اجمع بين البروتوكولات الجديدة وبعض التقنيات الأكثر كثافة المذكورة أعلاه ، مثل تحليلات الاحتيال والقياسات الحيوية الصوتية ، ويمكن لعملك بناء دفاع مناسب ضد الاحتيال. تمامًا كما أصبحت القنوات الرقمية وقنوات الويب مجهودًا أكبر مما يستحق ، يحتاج مركز الاتصال إلى أن يحذو حذوه. الآن ، قد تعني الطبيعة البشرية لمراكز الاتصال أنه من المستحيل تأمينها بنسبة 100٪ ، لكن هذا لا يعني أنه لا يمكننا إيقاف غالبية عمليات الاحتيال في مساراتها.

بينما يتزايد الاحتيال ، أفاد Pindrop أيضًا أن جودة الاحتيال آخذة في الانخفاض - فالمزيد من المقلدين والهواة يحاولون ، ويفشلون في وكلاء الهندسة الاجتماعية. من خلال التخطيط السليم والبروتوكولات وفهم المشكلة ، يمكن بسهولة هزيمة الاحتيال في مركز الاتصال.