كيفية منع التصيد الاحتيالي: دليلك النهائي للسلامة عبر الإنترنت

نشرت: 2024-02-22

- التصيد الاحتيالي هو أسلوب يستخدمه مجرمو الإنترنت لخداع الأشخاص للكشف عن معلومات حساسة. يمكن أن يحدث ذلك من خلال رسائل البريد الإلكتروني والمكالمات الهاتفية والرسائل النصية والمواقع المزيفة ووسائل التواصل الاجتماعي.

- يتضمن التصيد الاحتيالي عبر البريد الإلكتروني رسائل بريد إلكتروني مزيفة من مصادر موثوقة لتتمكن من النقر على الروابط أو المرفقات الضارة.

- يتم تخصيص التصيد الاحتيالي باستخدام معلوماتك الشخصية لتبدو شرعية.

- يستخدم التصيد الاحتيالي والتصيد الاحتيالي عبر الرسائل النصية القصيرة المكالمات الهاتفية والرسائل النصية لاستخراج البيانات الشخصية. كن حذرًا بشأن الطلبات العاجلة، وتحقق من الأخطاء الإملائية، وتحقق من تفاصيل المرسل لحماية نفسك من هجمات التصيد الاحتيالي.

تستغل هجمات التصيد ثقة المستخدمين في الشركات ذات السمعة الطيبة من خلال التظاهر بأنها منظمات شرعية تطلب معلومات حساسة.

يوفر هذا الدليل الشامل للقراء أفضل الممارسات للتعرف على محاولات التصيد الاحتيالي وتجنبها والاستجابة لها من أجل حماية بياناتهم الشخصية والمالية بشكل أفضل.

فهم التصيد الاحتيالي: الأساسيات

اتبع النصائح الموضحة في هذا الدليل لتمكين نفسك من تهديدات التصيد الاحتيالي والتنقل بشكل آمن في العالم الرقمي.

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتيالي

فهم هجمات التصيد

ما هو التصيد الاحتيالي وكيف يعمل؟

التصيد الاحتيالي هو أسلوب يستخدمه مجرمو الإنترنت لخداع المستخدمين لتقديم معلومات شخصية حساسة. غالبًا ما يرسلون اتصالات، مثل رسائل البريد الإلكتروني، التي تشكل بشكل مقنع مصادر جديرة بالثقة.

تشجع هذه الرسائل المستلمين على النقر على الروابط أو تقديم بيانات اعتماد تسجيل الدخول، مما يؤدي بعد ذلك إلى كشف بياناتهم للمحتالين.

ومن خلال استغلال ميل الأشخاص إلى الثقة في الشركات التي يعرفونها، يستطيع المتصيدون الوصول خلسة إلى الحسابات المالية للمستخدمين وكلمات المرور والمعلومات الحساسة الأخرى.

إنه تهديد متزايد التعقيد يجب على جميع المستخدمين الرقميين فهمه لحماية أنفسهم.

التكتيكات والمخططات المشتركة

في حين أن التصيد الاحتيالي ظهر في الأصل من خلال رسائل البريد الإلكتروني المخادعة، فقد قام المهاجمون بتوسيع أساليبهم لتشمل قنوات جديدة:

- التصيد الاحتيالي عبر البريد الإلكتروني : رسائل البريد الإلكتروني الاحتيالية التي تتظاهر بأنها من مصادر حسنة السمعة لدفع المستخدمين إلى النقر فوق الروابط أو المرفقات الضارة. غالبًا ما يتم استخدامه لتوصيل البرامج الضارة.

- التصيد الاحتيالي : رسائل بريد إلكتروني تصيدية مخصصة للغاية تستهدف أفرادًا ومؤسسات محددة من خلال دمج التفاصيل الشخصية لتبدو أكثر أصالة.

- التصيد الاحتيالي : محاولات التصيد الاحتيالي التي تتم عبر المكالمات الهاتفية، غالبًا ما تسلط الضوء على الحاجة الملحة للضغط على الضحايا.

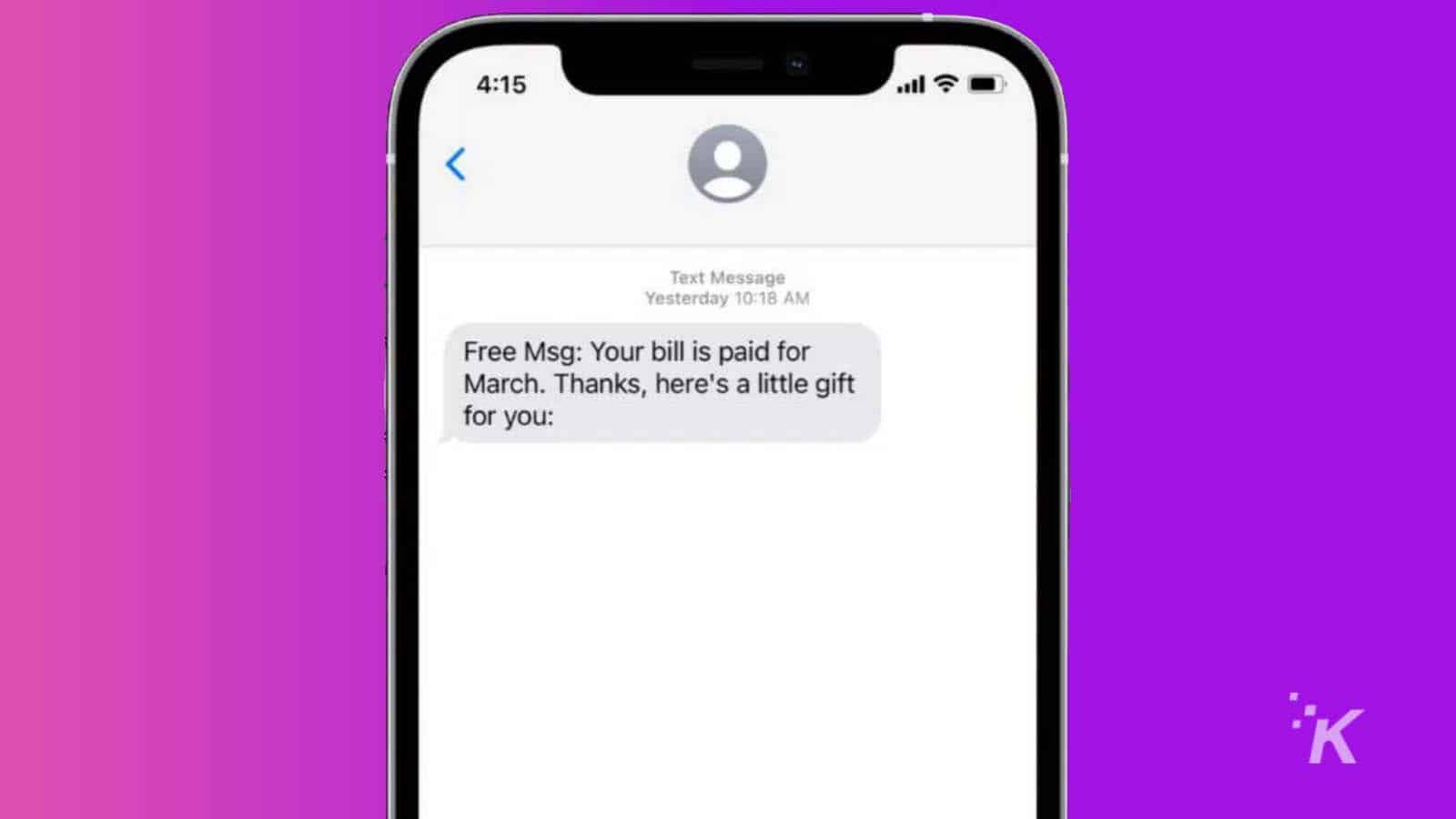

- التصيد الاحتيالي عبر الرسائل النصية القصيرة (Smishing) : التصيد الاحتيالي من خلال الرسائل النصية التي تحتوي على روابط لمواقع ويب مزيفة للحصول على المعلومات المالية ومعلومات تسجيل الدخول الخاصة بالمستخدمين.

- مواقع التصيد الاحتيالي : تنتحل مواقع الويب المزيفة شخصية شركات حقيقية بهدف سرقة بيانات اعتماد تسجيل الدخول والمعلومات المالية للمستخدمين.

- التصيد عبر وسائل التواصل الاجتماعي : عمليات الاحتيال التي تتم من خلال منشورات ورسائل وسائل التواصل الاجتماعي التي توجه الضحايا إلى روابط ضارة.

وفي كل هذه الأشكال يبقى الهدف هو خداع المستخدمين من خلال انتحال صفة مصادر وكيانات موثوقة لسرقة بياناتهم الشخصية.

إن فهم هذا النطاق من التكتيكات هو الخطوة الأولى لحماية نفسك.

رسائل البريد الإلكتروني الاحتيالية والتصيد الاحتيالي

يتضمن انتحال البريد الإلكتروني إرسال رسائل بريد إلكتروني من عنوان مرسل مزيف، وخداع المستلمين للاعتقاد بأن الرسالة واردة من شخص يثقون به، مثل شركة معروفة.

غالبًا ما تحتوي رسائل البريد الإلكتروني التصيدية هذه على روابط أو مرفقات ضارة مصممة لسرقة المعلومات الشخصية.

قد تبدو هذه الأمور عاجلة، مما يقنعك بالتصرف بسرعة دون تفكير، وهو تكتيك شائع لتجاوز حكمك الأفضل. تكمن خطورة رسائل البريد الإلكتروني هذه في قدرتها على تقليد الشركات الشرعية بشكل مقنع.

إنهم يستغلون ثقتك، ويشجعونك على الكشف عن المعلومات الحساسة أو تنزيل المرفقات التي يمكن أن تعرض أمان جهاز الكمبيوتر الخاص بك للخطر.

يعد التعرف على رسائل البريد الإلكتروني هذه باعتبارها رسائل احتيالية أمرًا بالغ الأهمية لحماية نفسك من الأضرار المالية والشخصية المحتملة التي يمكن أن تسببها.

التصيد بالحربة: تهديد شخصي

يعد التصيد الاحتيالي من أشكال التصيد الاحتيالي الأكثر خطورة حيث يستخدم المهاجمون المعلومات الشخصية حول هدفهم لصياغة رسالة مقنعة وشخصية للغاية.

قد يتضمن ذلك استخدام تفاصيل من حياتك الشخصية تم جمعها من وسائل التواصل الاجتماعي أو مصادر أخرى لجعل البريد الإلكتروني يبدو مشروعًا.

الهدف هو الوصول إلى معلوماتك الحساسة، مثل تفاصيل الدفع أو بيانات اعتماد تسجيل الدخول، عن طريق استغلال ثقتك.

الطبيعة الشخصية للتصيد الاحتيالي تجعله أكثر خطورة بشكل ملحوظ من محاولات التصيد العامة.

قد يشير المهاجمون إلى المعاملات الأخيرة أو الاهتمامات الشخصية أو حتى أسماء الأصدقاء والعائلة لتقليل حذرك.

يتطلب التعرف على هذه المحاولات اهتمامًا شديدًا بالتفاصيل وجرعة صحية من الشك، خاصة عندما تطلب رسالة بريد إلكتروني معلومات شخصية أو إجراء مالي.

تتطور هجمات التصيد الاحتيالي باستمرار، مما يجعل من الضروري البقاء على اطلاع بأحدث الأساليب التي يستخدمها المحتالون.

يمكنك حماية معلوماتك الحساسة بشكل أفضل من هذه التهديدات السيبرانية من خلال فهم الاستراتيجيات المختلفة المستخدمة، بدءًا من انتحال البريد الإلكتروني وحتى التصيد الاحتيالي.

التصيد الاحتيالي والتصيد الاحتيالي عبر البريد الإلكتروني: ما وراء البريد الإلكتروني

يأخذ التصيد الاحتيالي والتصيد الاحتيالي عبر الرسائل النصية القصيرة التصيد الاحتيالي إلى ما هو أبعد من رسائل البريد الإلكتروني، وذلك باستخدام المكالمات الهاتفية والرسائل النصية كوسيلة لها. في التصيد الاحتيالي، يتصل بك المحتالون ويتظاهرون بأنهم من كيان موثوق به ويطلبون معلومات شخصية.

تعمل خدمة Smishing بشكل مشابه، حيث يرسل المحتالون رسائل نصية قد تحتوي على روابط ضارة أو تطلب بيانات شخصية. تعتمد كلتا الطريقتين على عنصر الاستعجال، مما يضغط عليك لاتخاذ قرارات سريعة.

تستغل هذه الأساليب الطبيعة الشخصية للمكالمات الهاتفية والرسائل النصية، مما يجعل عملية الاحتيال تبدو أكثر شرعية. يمكن أن تؤدي مشاركة المعلومات الشخصية عبر هذه القنوات إلى سرقة الهوية وخسارة مالية.

يعد التعرف على عمليات الاحتيال هذه أمرًا حيويًا لحماية نفسك، مع التأكيد على ضرورة توخي الحذر عند تلقي طلبات غير متوقعة للحصول على معلومات شخصية عبر مكالمة أو رسالة نصية.

خطورة المواقع الإلكترونية ومواقع التواصل الاجتماعي

تمثل مواقع التصيد الاحتيالي ومواقع التصيد الاحتيالي عبر وسائل التواصل الاجتماعي تهديدًا كبيرًا في العالم الرقمي.

تحاكي مواقع الويب هذه المواقع الشرعية لسرقة معلوماتك، بينما تُستخدم منصات الوسائط الاجتماعية لنشر روابط ضارة أو انتحال شخصية مستخدمين حقيقيين.

تم تصميم كلتا الطريقتين لخداعك لتسليم التفاصيل الشخصية أو بيانات اعتماد تسجيل الدخول.

إن الطبيعة التفاعلية لوسائل التواصل الاجتماعي تجعلها بيئة مثالية لعمليات التصيد الاحتيالي، حيث يمكن بسهولة إنشاء ملفات تعريف مزيفة للتفاعل مع المستخدمين وخداعهم.

يعد توخي الحذر بشأن الروابط التي تنقر عليها على وسائل التواصل الاجتماعي وصحة مواقع الويب التي تزورها أمرًا بالغ الأهمية لحماية معلوماتك الشخصية ضد محاولات التصيد الاحتيالي المعقدة هذه.

التعرف على محاولات التصيد

علامات التحذير من هجوم التصيد

يمكن أن يساعدك التعرف على علامات هجوم التصيد الاحتيالي على تجنب الوقوع ضحية لعمليات الاحتيال هذه.

تعتبر الأخطاء الإملائية والنحوية في رسائل البريد الإلكتروني أو الرسائل من العلامات الحمراء الشائعة، حيث تقوم الشركات الشرعية عادةً بمراجعة اتصالاتها بعناية.

وتشمل العلامات التحذيرية الأخرى طلبات الحصول على معلومات شخصية أو إجراءات مالية، والتي لن تطلبها الشركات ذات السمعة الطيبة عبر البريد الإلكتروني أو الرسائل النصية.

بالإضافة إلى ذلك، كن حذرًا من رسائل البريد الإلكتروني أو الرسائل التي تخلق شعورًا بالإلحاح، وتضغط عليك للتصرف بسرعة. هذه تكتيكات مصممة للتعتيم على حكمك.

يمكن أن يساعدك الانتباه إلى عنوان البريد الإلكتروني للمرسل أو عنوان URL الخاص بالرابط أيضًا في اكتشاف محاولات التصيد الاحتيالي، حيث أنها غالبًا ما تحتوي على اختلافات طفيفة عن العناوين الشرعية.

فك رموز رسائل البريد الإلكتروني التصيدية: ما الذي يجب البحث عنه

يتضمن فك رموز رسائل البريد الإلكتروني التصيدية البحث عن مؤشرات محددة تشير إلى وجود خطأ ما. يمكن أن تكون التحية العامة، بدلاً من التحية الشخصية، علامة واضحة على محاولة التصيد الاحتيالي.

وبالمثل، فإن تلقي فاتورة مزيفة لمنتج أو خدمة لم تشتريها يجب أن يثير الشكوك على الفور.

غالبًا ما تحتوي رسائل البريد الإلكتروني هذه على روابط أو مرفقات يمكن أن تعرض أمانك للخطر عند النقر عليها أو تنزيلها.

يعد توخي الحذر والتحليل النقدي لمحتوى رسائل البريد الإلكتروني المشبوهة أمرًا أساسيًا.

ابحث عن التناقضات، وتحقق من شرعية المرسل، ولا تتصرف أبدًا بشكل متهور من خلال النقر على الروابط أو تقديم معلومات شخصية دون التحقق الشامل.

يمكن لهذا النهج الحذر أن يقلل بشكل كبير من خطر الوقوع ضحية للتصيد الاحتيالي.

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتيالي

استراتيجيات منع التصيد الاحتيالي

تعزيز أمان بريدك الإلكتروني باستخدام مرشحات البريد العشوائي

يؤدي تعزيز أمان بريدك الإلكتروني باستخدام مرشحات البريد العشوائي إلى منع محاولات التصيد الاحتيالي من الوصول إلى صندوق الوارد الخاص بك بشكل فعال.

تقوم عوامل تصفية البريد العشوائي بتحليل رسائل البريد الإلكتروني الواردة بحثًا عن محتوى مشبوه، وحظر التهديدات المحتملة حتى قبل رؤيتها.

يمكن أن يؤدي تعيين عوامل التصفية هذه على مستوى أمان عالٍ إلى تقليل مخاطر تسلل رسائل البريد الإلكتروني المخادعة بشكل كبير. إلى جانب عوامل تصفية البريد العشوائي، يعد اتخاذ إجراءات استباقية في إدارة بريدك الإلكتروني أمرًا بالغ الأهمية.

إن تحديث إعدادات البريد الإلكتروني الخاص بك بانتظام، والحذر بشأن المعلومات التي تشاركها عبر الإنترنت، وتثقيف نفسك حول أحدث أساليب التصيد، كلها أمور تساهم في توفير دفاع قوي ضد هذه التهديدات السيبرانية.

تشكل هذه الاستراتيجيات معًا نهجًا شاملاً لحماية معلوماتك الشخصية والمالية من محاولات التصيد الاحتيالي.

دور برامج مكافحة الفيروسات في منع التصيد الاحتيالي

تلعب برامج مكافحة الفيروسات دورًا حاسمًا في منع هجمات التصيد الاحتيالي عن طريق فحص رسائل البريد الإلكتروني الواردة واكتشاف الروابط أو المرفقات المشبوهة التي قد تحتوي على تهديدات التصيد الاحتيالي.

وعندما يكتشف تهديدًا محتملاً، يقوم البرنامج بتنبيه المستخدم، ويمنعه من تنزيل البرامج الضارة على أجهزته عن غير قصد.

يساعد هذا النهج الاستباقي على حماية المعلومات الحساسة من مجرمي الإنترنت الذين يتطلعون إلى استغلال نقاط الضعف من خلال رسائل البريد الإلكتروني والروابط المخادعة.

بالإضافة إلى مجرد الفحص والتنبيهات، غالبًا ما تشتمل برامج مكافحة الفيروسات على طبقات إضافية من الحماية.

يمكن أن تتراوح هذه الإجراءات من ضمانات تصفح الإنترنت في الوقت الفعلي إلى الكشف القائم على السلوك الذي يحدد ويحظر الأنشطة غير العادية التي تشير إلى التصيد الاحتيالي أو المحاولات الضارة الأخرى.

من خلال التحديث المستمر للتعرف على التهديدات الجديدة، تظل برامج مكافحة الفيروسات أداة أساسية في مكافحة التصيد الاحتيالي، مما يوفر للمستخدمين راحة البال أثناء تنقلهم في عالم الإنترنت.

الوصول المباشر إلى موقع الويب مقابل النقر على الروابط

أهمية تحديثات البرامج المنتظمة للأمان

تعد تحديثات البرامج المنتظمة أمرًا ضروريًا للأمن الرقمي، خاصة في منع التصيد الاحتيالي. يصدر المطورون تحديثات لإصلاح الثغرات الأمنية التي يستخدمها مجرمو الإنترنت في هجمات التصيد الاحتيالي.

يؤدي الحفاظ على تحديث البرامج إلى تقوية طبقات الحماية، مما يجعل من الصعب على المهاجمين اختراق الدفاعات.

تستفيد برامج الأمان، على وجه الخصوص، من التحديثات المتكررة، مما يحسن قدرتها على اكتشاف تقنيات التصيد والتهديدات الجديدة ومواجهتها. يمكن أن يؤدي تجاهل إشعارات التحديث إلى جعل المستخدمين عرضة لعمليات التصيد الاحتيالي.

تعد هذه التحديثات بمثابة إجراءات أمنية أساسية تعالج المخاطر وتعزز مرونة النظام. يمكن للمستخدمين حماية أجهزتهم ومعلوماتهم الشخصية عن طريق أتمتة التحديثات أو إعداد تذكيرات للتهديدات السيبرانية المتطورة.

حماية معلوماتك الشخصية

تعد حماية المعلومات الشخصية أمرًا بالغ الأهمية لتجنب الوقوع ضحية لهجمات التصيد الاحتيالي.

من خلال اعتماد تدابير أمنية قوية مثل استخدام كلمات مرور معقدة والبقاء يقظين ضد رسائل البريد الإلكتروني المشبوهة، يمكن للأفراد تقليل خطر التعرض للخداع في الكشف عن البيانات الحساسة بشكل فعال.

إدارة تواجدك على الإنترنت وإعدادات الخصوصية

ولمنع هجمات التصيد الاحتيالي، يجب على الأفراد الحد من رؤية المعلومات الشخصية على وسائل التواصل الاجتماعي من خلال ضبط إعدادات الخصوصية على منصات مثل فيسبوك، وتويتر، ولينكد إن، وإنستغرام، وتيك توك.

يعد توخي اليقظة والحذر أثناء التفاعل عبر الإنترنت أمرًا ضروريًا لتجنب الوقوع في محاولات التصيد الاحتيالي المعقدة التي قد تؤدي إلى تعرض البيانات الشخصية للخطر.

تساعد مراجعة إعدادات الخصوصية وتحديثها بانتظام على حماية المعلومات الشخصية من الوصول إلى المهاجمين، مما يجعل من الصعب عليهم إنشاء رسائل تصيد مقنعة.

مخاطر شبكات الواي فاي العامة وكيفية التنقل فيها

توفر شبكات Wi-Fi العامة الراحة ولكنها تشكل أيضًا مخاطر أمنية كبيرة، بما في ذلك التعرض المتزايد لرسائل التصيد الاحتيالي.

عندما يتمكن المجرمون من الوصول إلى نفس الشبكة، يمكنهم اعتراض البيانات ونشر مخططات التصيد الاحتيالي.

إن استخدام شبكة Wi-Fi عامة دون اتخاذ تدابير وقائية، مثل الشبكة الافتراضية الخاصة (VPN)، يجعل المعلومات الشخصية عرضة للاعتراض.

تقوم شبكة VPN بتشفير البيانات، مما يجعلها غير قابلة للقراءة للغرباء، بما في ذلك المتصيدين المحتملين.

يعد إدراك المخاطر المرتبطة بشبكة Wi-Fi العامة واعتماد تدابير وقائية خطوات أساسية في الحفاظ على الأمان عبر الإنترنت.

بدلاً من الاعتماد على شبكات غير آمنة، فكر في استخدام نقطة اتصال محمولة للحصول على اتصال أكثر أمانًا.

وهذا يقلل بشكل كبير من فرص الوقوع ضحية لرسائل التصيد الاحتيالي والتهديدات السيبرانية الأخرى التي تستغل نقاط الضعف في شبكات Wi-Fi العامة.

الحفاظ على أمان تطبيقاتك وأجهزتك

يعد تطبيق تصحيحات الأمان بانتظام على التطبيقات والأجهزة أمرًا بالغ الأهمية للحفاظ على الأمان عبر الإنترنت.

تعالج هذه التصحيحات نقاط الضعف التي يمكن استغلالها عن طريق عمليات التصيد الاحتيالي وغيرها من أشكال الهجمات الإلكترونية.

يمكن أن يؤدي تجاهل إشعارات التحديث إلى ترك البرامج عرضة للتهديدات المكتشفة حديثًا، مما يسهل على المهاجمين النجاح في مساعيهم الضارة.

يعمل المطورون باستمرار على تحديد الثغرات الأمنية وإصلاحها، وإصدار التصحيحات كجزء من التحديثات.

من خلال ضمان تحديث جميع البرامج، بدءًا من أنظمة التشغيل ووصولاً إلى التطبيقات، يمكن للمستخدمين حماية أنفسهم من استغلال نقاط الضعف المعروفة.

يعد هذا النهج الاستباقي عنصرًا أساسيًا في استراتيجية شاملة لحماية المعلومات الشخصية والحساسة من هجمات التصيد الاحتيالي والتهديدات الأمنية الأخرى.

تجنب وسطاء البيانات وتأمين معلومات الاتصال الخاصة بك

يمكن أن تؤدي انتهاكات البيانات والتهديدات الأمنية إلى كشف المعلومات الشخصية، مما يجعل الأفراد أهدافًا لمحاولات التصيد الاحتيالي.

إحدى الطرق التي يحصل بها المحتالون على التفاصيل الشخصية هي من خلال وسطاء البيانات، الذين يقومون بتجميع قوائم معلومات الاتصال وبيعها.

يعد الوعي بكيفية مشاركة البيانات الشخصية واتخاذ الخطوات اللازمة للحد من التعرض لها أمرًا بالغ الأهمية في تقليل مخاطر التصيد الاحتيالي.

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتيالي

يتضمن ذلك توخي الحذر بشأن مشاركة المعلومات الشخصية عبر الإنترنت والتحقق بانتظام من الإعدادات على وسائل التواصل الاجتماعي والمنصات الأخرى.

يعد إلغاء الاشتراك في قوائم وسطاء البيانات وتأمين معلومات الاتصال من الاستراتيجيات الفعالة لتقليل مخاطر تلقي رسائل نصية أو رسائل بريد إلكتروني غير مرغوب فيها والتي قد تكون ضارة.

من خلال التحكم في من يمكنه الوصول إلى التفاصيل الشخصية، يمكن للأفراد أن يجعلوا من الصعب على المحتالين استهدافهم بمخططات التصيد الاحتيالي.

تعتبر اليقظة المنتظمة والتدابير الاستباقية أمرًا أساسيًا في الحماية من إساءة استخدام المعلومات الشخصية.

في حالة حدوث هجوم التصيد

قد يكون التعرض لهجوم تصيد أمرًا مزعجًا، ولكن اتخاذ إجراءات سريعة ومستنيرة يمكن أن يخفف من التأثير.

يعد فهم الخطوات الفورية التي يجب اتخاذها بعد محاولة التصيد الاحتيالي أمرًا بالغ الأهمية لحماية المعلومات الشخصية ومنع المزيد من الضرر.

يتضمن ذلك تغيير كلمات المرور ومراقبة الحسابات بحثًا عن أي نشاط مشبوه وإبلاغ السلطات المختصة بالحادث. يعد الوعي والاستعداد أمرًا حيويًا في الاستجابة بفعالية لهجمات التصيد الاحتيالي.

خطوات فورية يجب اتخاذها إذا تعرضت للتصيد الاحتيالي

إذا وقعت ضحية لهجوم تصيد، فإن الإجراء الأول هو تغيير كلمات المرور لجميع الحسابات المتضررة. وهذا يساعد على تأمين الحسابات من الوصول غير المصرح به.

يعد استخدام كلمات مرور فريدة لحسابات مختلفة أمرًا مهمًا أيضًا لمنع حدوث خرق واحد من المساس بخدمات متعددة.

إن إخطار البنوك أو المؤسسات المالية بشأن الاحتيال المحتمل يمكن أن يساعد أيضًا في حماية الأصول المالية.

إن الوقوع ضحية لسرقة الهوية نتيجة لهجوم التصيد يتطلب الإبلاغ الفوري عن تطبيق القانون والمؤسسات المالية ذات الصلة.

قد يكون توثيق تفاصيل محاولة التصيد الاحتيالي أمرًا لا يقدر بثمن أثناء التحقيق. يمكن أن يساعد الإجراء السريع في استرداد الخسائر ومنع المزيد من استغلال المعلومات الشخصية.

الإبلاغ عن التصيد الاحتيالي: ما تحتاج إلى معرفته

يعد الإبلاغ عن محاولة التصيد الاحتيالي خطوة حاسمة في مكافحة الجرائم الإلكترونية. فهو لا يساعد فقط في القبض على الجناة، ولكنه يساعد أيضًا في رفع مستوى الوعي حول أساليب التصيد الاحتيالي الحالية.

يجب على ضحايا التصيد الاحتيالي الإبلاغ عن الحادث إلى لجنة التجارة الفيدرالية (FTC)، ومزود خدمة الإنترنت الخاص بهم، وأي منصات أخرى ذات صلة تم تقليدها أو المشاركة في الهجوم.

يساهم الأفراد في جهد أوسع لتتبع أنشطة التصيد الاحتيالي ومنعها من خلال مشاركة تفاصيل محاولة التصيد الاحتيالي مع السلطات.

يمكن أن يؤدي الإبلاغ أيضًا إلى إطلاق تنبيهات لتحذير الآخرين من عملية الاحتيال، مما يساعد على منع وقوع المزيد من الضحايا. يعد التعاون والتواصل عنصرين أساسيين في مكافحة التصيد الاحتيالي وحماية مجتمع الإنترنت.

كيفية التحقق من تعرض المعلومات الحساسة

بعد هجوم التصيد الاحتيالي، من الضروري تقييم مدى أي كشف محتمل للمعلومات الحساسة.

يمكن أن تساعد اليقظة في مراقبة البيانات المصرفية وتقارير الائتمان والحسابات عبر الإنترنت بحثًا عن نشاط غير مصرح به في اكتشاف علامات سوء استخدام البيانات الشخصية.

يمكن للأدوات والخدمات التي تراقب المعلومات الشخصية بحثًا عن علامات النشاط الاحتيالي أن توفر طبقة إضافية من الأمان.

يمكن أن يشير البحث عن معاملات غير مصرح بها أو تغييرات في تفاصيل الحساب إلى تعرض المعلومات الشخصية للاختراق.

بالإضافة إلى ذلك، تشير مواقع الويب التي تعرض رمز القفل في شريط العناوين إلى اتصالات آمنة، مما يقلل من خطر اعتراض المعلومات أثناء الإرسال.

إن التحقق بانتظام من هذه العلامات يمكن أن يساعد الأفراد على تحديد الخروقات الأمنية والاستجابة لها بسرعة أكبر.

التصيد الاحتيالي والهجمات عالية الهدف

فهم التصيد بالرمح

يمثل التصيد الاحتيالي الموجه شكلاً مستهدفًا للغاية من التصيد الاحتيالي حيث يقوم المهاجمون بجمع معلومات شخصية حول هدفهم لتخصيص محاولاتهم الاحتيالية.

على عكس حملات التصيد واسعة النطاق التي تستهدف الجماهير، يركز التصيد الاحتيالي على أفراد أو شركات محددة، باستخدام المعرفة التفصيلية حول حياتهم الشخصية أو وظائفهم أو هواياتهم.

هذا النهج الدقيق يجعل التصيد الاحتيالي خطيرًا وفعالًا بشكل خاص، حيث تبدو رسائل البريد الإلكتروني أو الرسائل المستلمة ذات مصداقية لا تصدق، وغالبًا ما تحاكي الاتصالات من زميل أو مؤسسة موثوقة.

غالبًا ما يهدف التصيد الاحتيالي إلى خداع المستلم للكشف عن بيانات حساسة، مثل أسماء المستخدمين أو كلمات المرور أو المعلومات المالية.

ومن خلال الاستفادة من التفاصيل التي يبدو أنها لا يمكن الوصول إليها إلا من قبل شخص مألوف، يزيد المهاجمون من فرص نجاحهم.

قد يتضمن ذلك رسائل بريد إلكتروني تطلب اتخاذ إجراء عاجل، مثل تحديث تفاصيل الدفع أو تحويل الأموال، مما يجعل من الأهمية بمكان للأفراد والمؤسسات التعرف على هذه التهديدات الشخصية والحماية منها.

حماية نفسك من الهجمات المستهدفة

تتطلب الحماية من التصيد الاحتيالي اتباع نهج متعدد الأوجه. أولاً، يساعد تطبيق عوامل تصفية البريد العشوائي الصارمة على فحص العديد من رسائل البريد الإلكتروني المشبوهة.

ومع ذلك، ونظرًا لتعقيد هذه الهجمات، فمن الضروري وجود طبقات حماية إضافية.

إحدى أكثر الطرق فعالية هي المصادقة متعددة العوامل (MFA)، والتي تضيف طبقة إضافية من الأمان من خلال طلب أكثر من مجرد اسم مستخدم وكلمة مرور للوصول إلى الحسابات.

وهذا يعني أنه حتى لو حصل المهاجمون على بيانات الاعتماد الخاصة بك؛ لا يمكنهم اختراق حساباتك بسهولة دون أن يتمكنوا أيضًا من الوصول إلى هاتفك أو أي شكل آخر من أشكال تحديد الهوية.

وبعيدًا عن الحلول التكنولوجية، يلعب البقاء على اطلاع وحذر دورًا حاسمًا. تحقق دائمًا من معلومات المرسل قبل الرد على طلبات الحصول على معلومات شخصية أو مالية.

كن حذرًا من المرفقات والروابط غير المرغوب فيها، واتبع سياسة الانتقال المباشر إلى مواقع الويب بدلاً من النقر على الروابط الموجودة في رسائل البريد الإلكتروني.

هذا الموقف الاستباقي، إلى جانب التدابير الأمنية القوية، يقلل بشكل كبير من خطر الوقوع ضحية للتصيد الاحتيالي والهجمات المستهدفة الأخرى.

تقنيات متقدمة لمنع التصيد

التدريب على الوعي الأمني: خط دفاعك الأول

لا يمكن أن يعتمد منع هجمات التصيد الاحتيالي على الدفاعات التقنية فقط؛ التعليم أمر بالغ الأهمية بنفس القدر.

يعمل التدريب على الوعي الأمني على تمكين الموظفين من التعرف على محاولات التصيد الاحتيالي والاستجابة لها بشكل صحيح، بما في ذلك التصيد الاحتيالي الأكثر تطورًا.

ومن خلال الدورات التدريبية المنتظمة ومحاكاة حملات التصيد الاحتيالي، يتعلم الموظفون كيفية اكتشاف رسائل البريد الإلكتروني التصيدية وفهم أهمية الإبلاغ عن الأنشطة المشبوهة.

وهذا يعزز الوضع الأمني العام للمنظمة ويعزز ثقافة اليقظة والتحسين المستمر.

يمكن للمؤسسات التخفيف بشكل كبير من مخاطر خروقات البيانات من خلال التأكيد على العواقب المحتملة للوقوع في فخ عمليات التصيد الاحتيالي وتعزيز بروتوكولات الإبلاغ الصحيحة.

تضمن المراقبة المستمرة وتحديث محتوى التدريب أن الموظفين مستعدون لمواجهة أساليب التصيد المتطورة، مما يجعل التدريب على الوعي الأمني جزءًا لا يتجزأ من أي استراتيجية أمنية شاملة.

فوائد استخدام أدوات التصفح الآمن

غالبًا ما تتضمن عمليات التصيد الاحتيالي توجيه الضحايا إلى مواقع الويب الاحتيالية التي تحاكي المواقع الشرعية. تلعب أدوات التصفح الآمن دورًا حاسمًا في تحديد ومنع الوصول إلى هذه المواقع الخادعة.

من خلال تحليل مواقع الويب مقابل قاعدة بيانات لمواقع التصيد الاحتيالي والمواقع الضارة المعروفة، يمكن لهذه الأدوات أن تمنع المستخدمين من الكشف عن معلوماتهم الشخصية أو المالية للمحتالين عن غير قصد.

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتيالي

تحذر التنبيهات المستخدمين قبل الانتقال إلى موقع ويب خطير، مما يوفر إجراءً وقائيًا فعالاً ضد عمليات التصيد الاحتيالي.

تحقق دائمًا جيدًا من عنوان URL لموقع الويب قبل إدخال المعلومات الحساسة للتأكد من أنه موقع شرعي وليس تقليدًا ذكيًا.

يساعد استخدام أدوات التصفح الآمن كجزء من استراتيجية أمنية أوسع على الحماية من المخاطر التي تشكلها عمليات التصيد الاحتيالي، وحماية بيانات المستخدمين وخصوصيتهم في عالم رقمي متزايد.

أهمية المصادقة متعددة العوامل

تضيف المصادقة متعددة العوامل (MFA) طبقة مهمة من الأمان يمكنها إحباط محاولات التصيد الاحتيالي.

من خلال المطالبة بتحقق إضافي يتجاوز مجرد اسم المستخدم وكلمة المرور، فإن MFA يجعل الوصول غير المصرح به إلى الحسابات أكثر صعوبة بالنسبة للمهاجمين.

سواء كان ذلك رمزًا يتم إرساله إلى هاتفك، أو بصمة الإصبع، أو التعرف على الوجه، فإن هذه الطبقة الثانية من الأمان تعني أن سرقة كلمات المرور الخاصة بك وحدها لا تكفي لمجرمي الإنترنت للوصول إلى معلوماتك الحساسة.

يؤدي تطبيق المصادقة متعددة العوامل (MFA) عبر جميع الحسابات، وخاصة تلك التي تحتوي على معلومات شخصية أو مالية، إلى تقليل خطر التعرض للخطر بشكل كبير.

باعتباره إجراءً أمنيًا مباشرًا وقويًا، يعد MFA ضروريًا في الدفاع ضد التصيد الاحتيالي ومجموعة واسعة من التهديدات عبر الإنترنت.

تمكين نفسك ضد التصيد

البقاء في صدارة المتصيدين: جهد متواصل

تتطلب مكافحة التصيد الاحتيالي يقظة مستمرة واتباع نهج استباقي.

نظرًا لتطور عمليات التصيد الاحتيالي وطبيعتها المتطورة، يجب على الأفراد والمؤسسات البقاء على اطلاع بأحدث التهديدات وتنفيذ ممارسات أمنية قوية.

يتضمن ذلك استخدام كلمات مرور معقدة وفريدة لحسابات مختلفة، وتوظيف مديري كلمات المرور، والتأكد من مشاركة المعلومات الشخصية والمالية فقط عبر منصات آمنة وموثوقة.

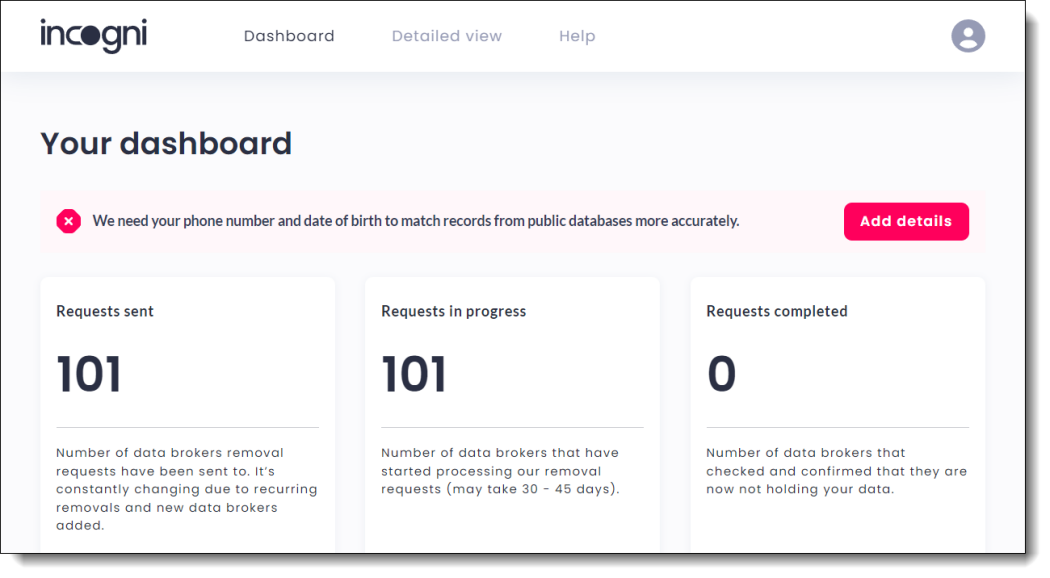

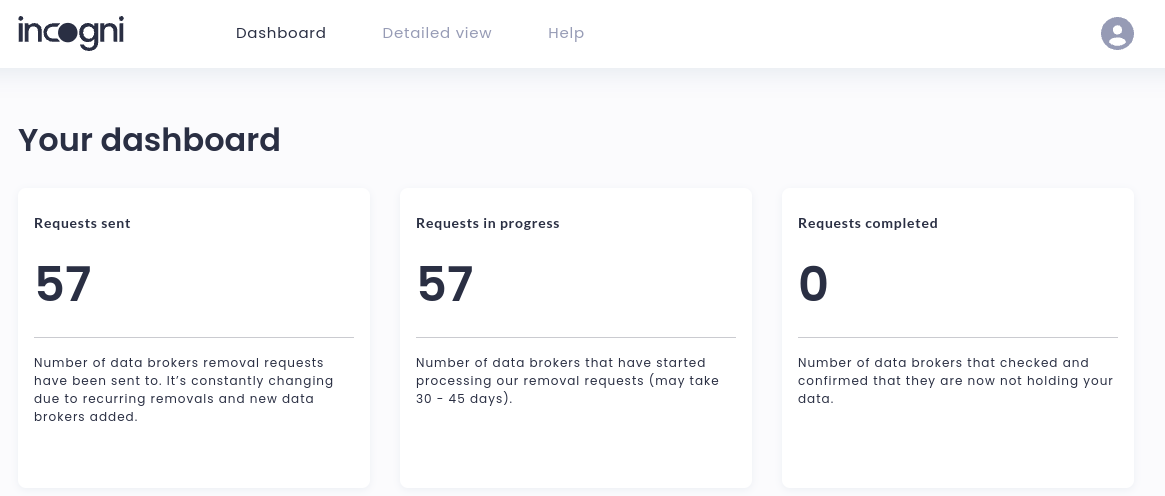

بالإضافة إلى ذلك، يمكن أن تساعد الاستفادة من خدمات مثل Incognito في إبقاء بياناتك خارج السوق من خلال استهداف معلوماتك وإزالتها من قوائم وسطاء البيانات.

غالبًا ما يقوم هؤلاء الوسطاء بجمع البيانات الشخصية وبيعها، والتي يمكن أن تنتهي في أيدي المتصيدين.

يؤدي تقليل بصمتك الرقمية وتعزيز خصوصيتك إلى تقليل خطر استهدافك من خلال عمليات التصيد الاحتيالي والتهديدات الرقمية الأخرى.

زرع ثقافة الوعي الأمني

إن المستخدم المستنير والحذر هو أفضل دفاع ضد هجمات التصيد الاحتيالي.

يجب أن تسعى المنظمات جاهدة إلى تنمية ثقافة الوعي الأمني، حيث يتم تشجيع الموظفين على التشكيك في الطلبات غير العادية، خاصة تلك التي تطلب معلومات شخصية أو مالية.

يعد التدريب المنتظم وتمارين محاكاة التصيد الاحتيالي والتواصل الواضح حول كيفية الإبلاغ عن محاولات التصيد المشتبه بها أمرًا أساسيًا لبناء هذه الثقافة.

بالإضافة إلى الجهود التنظيمية، يجب على الأفراد اعتماد ممارسات النظافة الجيدة عبر الإنترنت، مثل التحقق من عناوين المرسلين وأرقام هواتفهم، والحذر مع الروابط الموجودة في رسائل البريد الإلكتروني والرسائل المباشرة، واستخدام أدوات الحماية من التصيد الاحتيالي.

وتشكل هذه الاستراتيجيات معًا دفاعًا شاملاً ضد التصيد الاحتيالي، وحماية المعلومات الحساسة والحسابات المالية من الوصول غير المصرح به.

قم بحماية نفسك بشكل أكبر باستخدام ميزة التصفح المتخفي

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتيالي

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتياليهل تتساءل لماذا تستمر في تلقي مكالمات غير مرغوب فيها؟ الجواب هو وسطاء البيانات. ومع ذلك، هناك حل لهذه المشكلة: التصفح المتخفي. يمكن لهذه الخدمة حماية رقم هاتفك عن طريق منع بيعه لمرسلي البريد العشوائي. يؤدي وضع التصفح المتخفي إلى قطع مصدر المشكلة وإنقاذك من الدورة التي لا نهاية لها من تلقي المكالمات غير المرغوب فيها.

- تعزيز الخصوصية: يوفر وضع التصفح المتخفي حلاً فعالاً لإدارة بصمتك الرقمية، مما يساعد على تقليل المخاطر الناجمة عن سرقة الهوية أو عمليات الاحتيال أو المطاردة أو غيرها من الأضرار.

- المسح الشامل: تقوم الخدمة بفحص مجموعة واسعة من مواقع الويب والمنصات لضمان الإزالة الشاملة للمعلومات الشخصية.

- يحمي التفاصيل الحساسة: بدءًا من بيانات الاتصال والعائلة وحتى التفاصيل الاقتصادية، يهدف Incognito إلى حماية المستخدمين من التعرض العام غير المبرر.

- التأكيد على الخصوصية الرقمية: في عالم تتم فيه مشاركة بيانات المستخدم في كثير من الأحيان دون إشراف، يؤكد Incognito على أهمية الحفاظ على السيطرة على المعلومات الشخصية الخاصة بالفرد.

على الرغم من أن اليقظة ضد تهديدات التصيد الاحتيالي أمر بالغ الأهمية، فإن منع معلوماتك الشخصية من أن تنتهي في قوائم وسطاء البيانات يوفر طبقة أخرى من الدفاع.

غالبًا ما يقوم وسطاء البيانات بجمع بيانات المستخدم وبيعها، والتي يمكن استخدامها لأغراض تسويقية أو تقع في أيدي المحتالين، مما يتيح المزيد من هجمات التصيد الاحتيالي المستهدفة.

التصفح المتخفي عبارة عن خدمة تحدد وسطاء البيانات الذين من المحتمل أن يكون لديهم معلوماتك الشخصية وترسل طلبات تلقائية لحذف بياناتك.

من خلال تقليل بصمتك الرقمية، يحد وضع التصفح المتخفي من توفر البيانات لتقليل مخاطر مخططات التصيد الاحتيالي.

- يحدد ويتتبع وسطاء البيانات الذين يحتفظون بالمعلومات الشخصية

- يرسل طلبات إلغاء الاشتراك المنتظمة لحذف البيانات

- يقدم لوحة تحكم قابلة للتخصيص لمراقبة تقدم عملية الإزالة

- يوفر اشتراكًا مخفضًا لقراء الدليل

يمكن للمشتركين الاحتفاظ ببياناتهم خارج السوق من خلال اشتراك Incognition لمدة عام مقابل 6.49 دولارات شهريًا فقط (خصم 50% على السعر العادي). تحكم في خصوصيتك الرقمية مع تعزيز الحماية أيضًا ضد التصيد الاحتيالي والهجمات الأخرى.

وضع التصفح المتخفي – خدمة إزالة المعلومات الشخصية – منع التصيد الاحتيالي

هل لديك أي أفكار حول هذا؟ أرسل لنا سطرًا أدناه في التعليقات، أو قم بنقل المناقشة إلى Twitter أو Facebook.

توصيات المحررين:

يوفر Anker's SOLIX F3800 طاقة يمكن الاعتماد عليها ومتعددة الاستخدامات

كيفية منع الرسائل النصية المزعجة مرة واحدة وإلى الأبد

تعزيز الوحدة: تتبع الوجه وتجزئة الخلفية

الإفصاح: هذا منشور دعائي. ومع ذلك، فإن آرائنا ومراجعاتنا والمحتويات التحريرية الأخرى لا تتأثر بالرعاية وتظل موضوعية .