المحادثات الأمنية: الدردشة مع رئيس الأمن في RingCentral ، الدكتورة هيذر هينتون

نشرت: 2021-12-17خلق جائحة فيروس كورونا العديد من التحديات الأمنية الفريدة لأولئك في جميع الصناعات. خصوصا؛ لأولئك الذين يحاولون تقديم خدمة العملاء. كان هناك الكثير من الاعتبارات منذ ما يقرب من عامين في بداية كل شيء. كيف يمكنني تقديم نفس المستوى من الخدمة مع القوى العاملة التي تعمل الآن (إلى حد كبير) من المنزل؟

لم يكن الأمر كذلك ليكون عملاً تافهاً ، لكن أحد العديدين في صناعة يونيون كاربايد كوربوريشن سيشرع في التعامل معه وجهاً لوجه.

الدكتورة هيذر هينتون هي كبيرة مسؤولي أمن المعلومات في RingCentral - وقد جلست معي مؤخرًا عبر تطبيق RingCentral MVP ؛ للدردشة حول الأمن والاستعداد لهجرة جماعية محتملة أخرى إلى العمل عن بعد. أخبرتني ، كان RingCentral في وضع جيد في بداية الوباء.

لديهم فريق في الصين ، وفي وقت مبكر ، أجرى كبير مسؤولي المعلومات في الشركة ما يسميه هينتون "مكالمة رائعة في فبراير".

"لقد كنا مستعدين منذ ذهابه وحصلنا على أجهزة كمبيوتر محمولة لفريقنا العالمي ، لأولئك الذين لم يكن لديهم ، مما يعني أن لدينا أسطولًا من أجهزة الكمبيوتر المحمولة المدارة لفريقنا العالمي."

لا تستطيع كل شركة تحمل مثل هذه الخطوة - لكنني اكتسبت المزيد من التبصر في جهود RingCentral في مجال الأمن والنجاح الذي حققته للعملاء من خلال نهجها متعدد الطبقات في هذا الشأن. يمكن أن يضمن ذلك ، كما ستتعلم لاحقًا - يمكن استخدام أي جهاز تقريبًا للعمل في بيئة RingCentral.

قابل رئيس الأمن في RingCentral ، الدكتور هينتون

يتمتع الدكتور هينتون بخبرة تزيد عن 30 عامًا في مجال تكنولوجيا المعلومات (IT) والأمن السيبراني. لقد قادت جهود تصميم المنتجات والهندسة المعمارية والتطوير والمبيعات في شركات Fortune 500. كان Hinton دور فعال في جلب عملية التفكير الخاصة بالخصوصية عن طريق التصميم إلى قطاع الأمن والخصوصية من خلال التصميم لشركة IBM.

قبل انضمامه إلى RingCentral ، شغل هينتون مناصب قيادية في شركة IBM ، وشغل مؤخرًا منصب نائب الرئيس و ؛ كمهندس متميز في شركة IBM. عملت أيضًا CISO لوحدة أعمال Cloud and Cognitive Software التابعة للشركة.

وبصفته مهندسًا متميزًا في شركة IBM وكبير مسؤولي التكنولوجيا (CTO) لمنطقة الخدمة المتخصصة في الأمن والامتثال (SSA) في الشركة - قاد Hinton اعتماد معايير الأمان للتطبيقات الداخلية والعملاء الخارجيين.

في حياة أخرى ، كان هينتون أكاديميًا وأستاذًا مساعدًا في الهندسة الكهربائية وهندسة الحاسبات في جامعة رايرسون للفنون التطبيقية في تورنتو إلى جانب كونه أستاذًا مساعدًا في جامعة تورنتو. والأكثر إثارة للإعجاب أن هينتون حاصل على درجة الدكتوراه. في أمن الحاسوب من جامعة تورنتو.

وهي أيضًا مخترع رئيسي في IBM ، ولديها أكثر من 100 براءة اختراع تشمل إدارة الهوية الموحدة ، وأمان السحابة ، وإدارة السياسة. في عام 2019 ، تم إدخال هينتون في قاعة مشاهير النساء في التكنولوجيا وهي اليوم مسؤولة عن الوضع الأمني والابتكار في RingCentral عبر محفظة UCaaS / CCaaS التابعة لشركة UC.

الوباء والجاهزية وتجربة العملاء

وجد معظم الموظفين في الشركات أنفسهم في موقف حيث كانوا يعملون من سطح مكتب لا يمكنهم اصطحابه إلى المنزل. ملاحظات هينتون أن هذه الشركات واجهت مجموعة مختلفة من العقبات فيما يتعلق بالمفاضلات التي قاموا بها للحفاظ على استمرار الأعمال - كل ذلك مع التخفيف من مخاطر الأمن السيبراني.

"من وجهة نظر RingCentral ، وبصفتنا مقدم خدمة ، وجدنا أن الكثير من عملائنا استفادوا من تطبيقنا أو متصفح الويب الخاص بنا للقيام بأشياء مثل الدردشة المرئية ، ومشاركة الملفات ، وعقد الاجتماعات ، وما إلى ذلك."

وتابعت في هذا الصدد: لا يهم الجهاز الذي يستخدمه الموظفون ، مما يجعل الانتقال سلسًا. وأشارت كذلك إلى ما يلي:

"هذا ليس بالضرورة بيانًا أمنيًا ، ولكنه بيان مثير للاهتمام يجب الإشارة إليه عندما تنظر إلى اتجاهات عملاء RingCentral ، خاصةً عندما يحاولون تأمين إستراتيجية BYOD (إحضار جهازك الخاص) أو نشر بنية عدم الثقة لاتباعها."

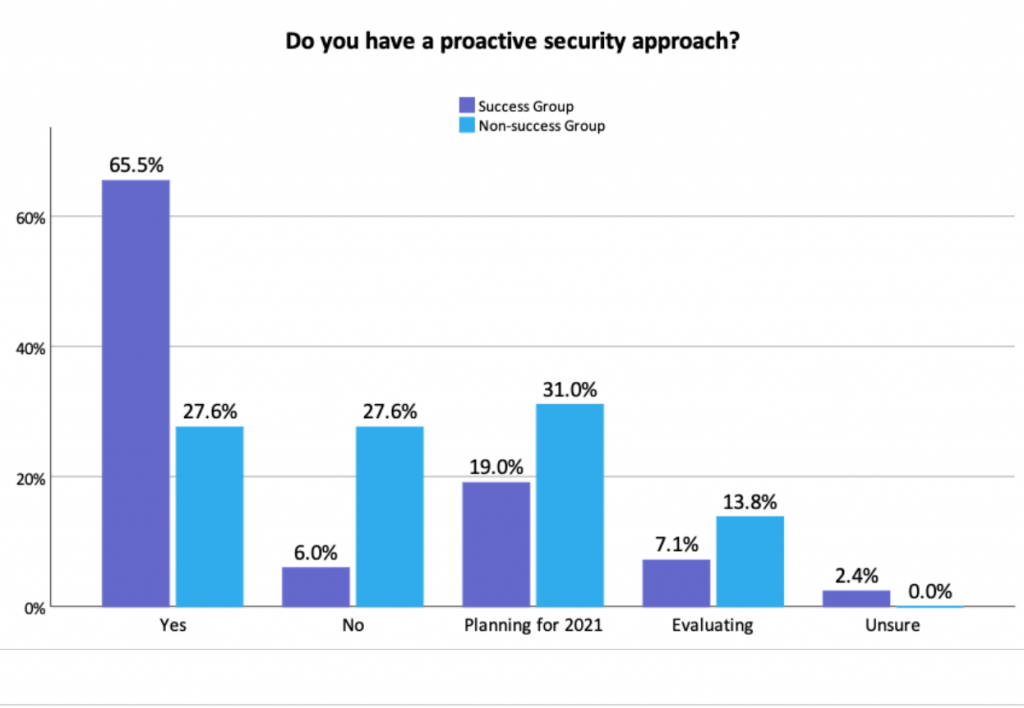

هينتون من أشد المعجبين بأمن انعدام الثقة ، لكنها قالت إنه سرعان ما أصبح مصطلحًا مفرطًا في استخدامه. ومع ذلك ، فإنه يحمل الكثير من الوزن عندما يتعلق الأمر بالتطبيق. الفكرة بسيطة لكنها فعالة إذا تم نشرها بالاستفادة من أفضل الممارسات. يقترح "Metrigy Research" أن انعدام الثقة يتطلب نموذج أمان قابل للتطوير قائم على المعايير. ومع ذلك ، ليس كل شخص لديه نهج استباقي للأمن.

ألق نظرة على الشكل أدناه لمعرفة المزيد عن ذلك

Metrigy Research Report Zero Trust Security

أمان الثقة الصفرية يعني أنه لا يمكن لأي شخص الوصول إلى شبكة الشركة ما لم يتم اعتبار الجهاز مناسبًا من خلال سلسلة من البروتوكولات التي تحدث خلف الكواليس. عادةً ما يكون المستخدم النهائي غير مدرك للعملية ، ولكن يمكنه العمل لضمان أمان الجهاز للتعامل مع بيانات الشركة الحساسة والتي لا تقدر بثمن في كثير من الأحيان.

"الثقة الصفرية ، في شكلها الحقيقي ، هي استراتيجية مهمة لعملائنا ، وهي استراتيجية نقوم بها بأنفسنا ، لذلك نوصي بها لعملائنا."

لنلق نظرة على مثال سريع. أخبرني هينتون أنه إذا كانت منظمة ما في طور الاستحواذ مع وجود الكثير من المعلومات الحساسة حولها وأثيرت المخاوف ، فإن التشفير من طرف إلى طرف موجود ويجب أن يكون دائمًا مطروحًا على الطاولة. ليس فقط ضروريًا لمن يعملون في الصناعات شديدة التنظيم مثل البنوك والتمويل ، ولكن يمكن أن يلعب دورًا حيويًا في ضمان بقاء المكالمات بين الأطراف المقصودة.

قدمت RingCentral مؤخرًا تشفيرًا شاملاً لعرض الفيديو الخاص بها. يمكن أن يضمن أن الأشخاص الذين تمت دعوتهم فقط إلى المكالمة يمكنهم الاستماع والانضمام. كل رسالة - يتم تشفيرها في الكمبيوتر المحمول المضيف للاجتماع وفك تشفيرها عند نقطة (نقاط) النهاية الأخرى. التحذير الوحيد - يجب أن يكون لدى مستخدم واحد على الأقل حساب.

"هذا يضمن أنه ليس لدينا مجموعة من الأشخاص الذين يستخدمون تقنية RC في الوضع المجاني للقيام بأشياء شائنة."

تعمل Ring Central بذكاء وليس أصعب

تتمتع RingCentral بخلفية غنية في مجال الاتصالات ، وقد أقر هينتون بذلك ، مشيرةً إلى أن ممارسات RingCentral الأمنية تنبع من هذه الفكرة بالذات.

"من وجهة نظر إساءة استخدام الخدمة ، يتم تغريمك إذا لم تفعل الأشياء بشكل صحيح."

يبدو أن الهدف من جهود RingCentral الأمنية ، على الرغم من عدم ذكره صراحةً ، هو - زيادة الكفاءة التشغيلية وإنتاجية مكان العمل.

شاهد كيف يستفيد أحد عملاء RingCentral من منصة MVP الخاصة به

سمحت لي هينتون بالدخول بسرية صغيرة ، حيث أخبرتني أن صاحب عملها السابق لديه الكثير من التطبيقات للدردشة والبريد الإلكتروني وحتى خيارات الاجتماعات. وقالت إنها اكتسبت في RingCentral حوالي نصف ساعة من الإنتاجية اليومية. لماذا ا؟ حسنًا ، يتعين على مسؤولي تكنولوجيا المعلومات في RingCentral القلق بشأن نظام أساسي واحد يفعل كل شيء - بما في ذلك الصوت والفيديو والدردشة ومشاركة الملفات وما إلى ذلك.

ولديها طبقات متعددة من الأمان مضمنة في حمضها النووي. كما ترى ، لا يتعين على المطورين قضاء الكثير من الوقت في معرفة من الذي سيتم منحه حق الوصول إلى الأنظمة الأساسية. هذا لا يمثل ضرائب على تكنولوجيا المعلومات فحسب ، بل يمكن أن يخلق عملاً غير ضروري. يمكن أن يؤدي أيضًا إلى ارتفاع تكاليف التشغيل والوقت الذي لم يتم إنفاقه جيدًا للمطورين.

يختتم هينتون قائلاً: "نحاول إنشاء بيئة لعملائنا ومسؤوليهم لتعلم وإدارة النظام البيئي RC بأكمله بسهولة حتى يتمكنوا من العمل بشكل أكثر ذكاءً وليس بجدية".