حماية شبكة VoIP الخاصة بك: البرامج مقابل جدران الحماية للأجهزة

نشرت: 2016-10-31نظرًا لكون طبيعة خدمات VoIP و Hosted PBX سهلة التنفيذ ، يمكن أن يصبح الأمان غالبًا فكرة لاحقة عند إنشاء شبكة لشركة صغيرة أو متوسطة. على مستوى المؤسسة ، يعتبر أمان الشبكة مصدر قلق أكبر بكثير ولسبب وجيه. عندما يتعلق الأمر بـ VoIP ، فإن الشبكة الضعيفة ستجعل عملك عرضة للهجمات الأجنبية ، سواء كان هجوم DDoS مصممًا لتقويض وسائل الاتصال الخاصة بك ، أو أولئك الذين يتطلعون إلى الاستماع إلى محادثاتك ومعرفة المزيد عن الأعمال الداخلية للشركة . من المتسللين أو الموظفين الساخطين أو حتى مجرد أطفال سيناريو يحاولون الحصول على ضحكاتهم من مهاجمة شركة أو الاحتفاظ بشبكة للحصول على فدية ، فإن خطر الهجمات الضارة أعلى مما تعتقد.

حتى أسوأ من انعدام الأمن هو الشعور الزائف بالأمن. ومع ذلك ، إذا كان فريقك يتطلع إلى إنشاء شبكته الخاصة ، في حين أن معظم عمليات الرفع الثقيلة وحتى التدابير الأمنية يجب أن يتخذها وسيتخذها موفر VoIP الذي اخترته ، فقد يكون من المفيد للغاية فهم ما يجري وراء الكواليس لاتخاذ أي منهما أمان أعمالك بين يديك ، أو تعمق في ما يقدمه مزودك. التسلح بالفهم والمعرفة المناسبين يمكن أن يجعل القرار بشأن المزود الذي سيتم اعتماده سيساعد في إنشاء شبكة أكثر أمانًا وقوة.

البرامج مقابل جدران الحماية للأجهزة

يعد استخدام جدار الحماية من أسهل الطرق وأكثرها فعالية من حيث التكلفة لتأمين الشبكة. سيكون الكثير على دراية بالمصطلح والعمليات الأساسية لجدار الحماية. المفهوم ليس صعبًا للغاية ، حيث أن جدار الحماية هو في الأساس حارس البوابة لشبكتك. بناءً على الإعداد الخاص بك ، فإن الأحكام والتكوينات سيسمح جدار الحماية أو يرفض الوصول إلى شبكتك. سيؤدي ذلك إلى الحفاظ على تدفق حركة المرور الجيدة ، مع منع أي هجمات ضارة محتملة. ومع ذلك ، يبدأ الموضوع في التعقيد قليلاً عند تقديم فكرة جدار حماية البرامج أو الأجهزة.

برامج جدران الحماية

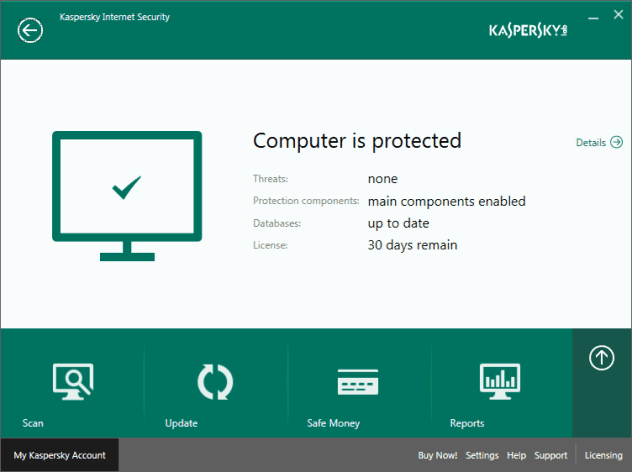

أحد أكثر التطبيقات شيوعًا ، جدران حماية البرامج هي مجرد برامج مثبتة على كل جهاز في مكتبك يحتاج إلى الحماية. ستقوم هذه التطبيقات بعد ذلك بتصفية حركة المرور بناءً على تكوين المستخدم المحدد ، وسوف تتطلب المزيد من الإجراءات المباشرة من كل مستخدم محدد للعمل بكامل طاقتها. يمكن أن يكون جدار حماية البرامج أسهل في التنفيذ ، ولكنه قد يكون أيضًا أكثر تكلفة ، ويتطلب عمليات شراء متعددة ، ويستغرق وقتًا طويلاً للتثبيت على كل جهاز ويتطلب مشاركة فعلية من المستخدم النهائي لكل جهاز تم تثبيت جدار الحماية عليه.

تعتبر جدران حماية البرامج أيضًا أضعف بكثير ، ويسهل على المتسللين اختراقها وتجنبها أو إزالتها. أفضل ممارسة في أمان الشبكة هي الفطرة السليمة - فهم الاتصالات المشروعة والمفيدة ، وتصفية العناصر السيئة قبل أن يكون جدار الحماية ضروريًا. سيؤدي هذا إلى الضغط على المستخدمين النهائيين غير المألوفين ، غير متأكدين من ماذا ومتى يتعين عليهم تصفية الاتصالات الضارة.

- يجب تثبيت برامج جدران الحماية على كل جهاز يحتاج إلى الحماية

- قد تتطلب ضرورة التثبيت على كل كمبيوتر شراء ترخيصات متعددة ، وقد يكون ذلك مكلفًا ، فضلاً عن الصيانة المكثفة - سيحتاج كل كمبيوتر إلى الصيانة بشكل مستقل

- قد لا تكون جدران حماية البرامج المستقلة آمنة بدرجة كافية ويمكن حلها بسهولة

- قد يكون المستخدمون الذين ليس لديهم خبرة كبيرة في الكمبيوتر / الأمان غير مرتاحين في التعامل مع الطلبات والتنبيهات التي قد تؤدي إلى إغلاق الاتصالات المهمة ، أو السماح بالاتصالات الضارة

أجهزة جدران الحماية

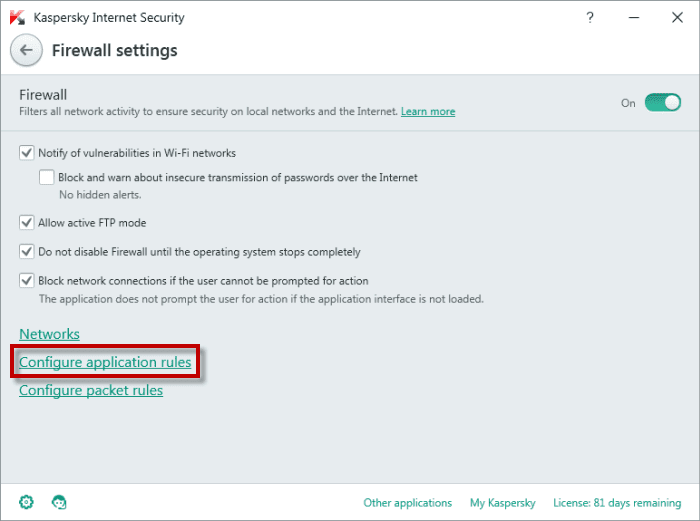

بالارتقاء بمستوى الأمان ، خطوة إلى الأمام ، أبعد من جدار حماية برمجي بسيط مثبت على كل جهاز في المكتب ، يمكن للمستخدمين اعتماد وإنشاء جدار حماية قائم على الأجهزة. على عكس جدار حماية البرامج الذي سيتم تثبيته على كل جهاز فردي ، فإن جدار حماية الأجهزة هو جهاز مادي مصحوب ببرنامج ومتصل مباشرة بشبكة مكتبك. يمكن بعد ذلك إجراء التزويد والتكوين والمراقبة والصيانة من جهاز واحد يتحكم في الشبكة ، مما يسمح بتنفيذ أسرع ، وإجراءات أقل بكثير يتخذها المستخدمون الفرديون.

مع القدرة على تكوين جدار حماية للأجهزة حسب الضرورة لكل تنفيذ محدد ، يمكن إعطاء الأولوية لحركة المرور لاتصالات VoIP ، أو بيانات الفيديو لمؤتمرات الويب ، لتجنب أي شكل من أشكال فقدان الحزمة. في حين أن جدار حماية الأجهزة سيتطلب إجراءً أقل من كل مستخدم فردي على أجهزته الخاصة ، فإن الإعداد الأولي ، فضلاً عن الصيانة والمراقبة يجب أن يتم تنفيذه بواسطة متخصص في تكنولوجيا المعلومات ، أو شخص ما في الفريق أكثر دراية وخبرة بالشبكات و الأمان. يمكن أن تتضمن جدران حماية الأجهزة أيضًا VPN ، شبكة خاصة افتراضية ، للاتصالات المشفرة.

- سيتم تثبيت جدار حماية للأجهزة في أماكن العمل ، وتوصيله بشبكة المكتب للسماح بالحماية الكاملة على كل جهاز على نفس الشبكة

- على الرغم من أن التثبيت الأولي قد يكون أكثر تعقيدًا بعض الشيء ، إلا أنه يلزم بذل جهد أقل بكثير من جدار حماية البرنامج الذي يتطلب التثبيت والتزويد على كل جهاز فردي

- يمكن إعطاء الأولوية لبيانات الصوت عبر بروتوكول الإنترنت والفيديو للسماح باتصال محمي وسلس وخالٍ من التشويش لجميع اتصالات مكتبك

- تزيل جدران حماية الأجهزة العبء عن كاهل المستخدمين الفرديين ، وتعمل بشكل أكبر خلف الكواليس ، لذلك لا يحتاج العمال الأقل دراية إلى اتخاذ قرارات مستمرة لتقييد الوصول إلى الشبكة أو السماح به

الجدران النارية المُدارة عبر السحابة - وسيط سعيد

بينما يأتي جدار حماية الأجهزة مع قائمة ضخمة من الفوائد ، بما في ذلك الكفاءة العامة والحماية الأقوى ، من جدار حماية البرامج - قد تكون مهمة شراء مثل هذا النظام وتثبيته وصيانته شاقة للغاية بالنسبة للكثيرين ممن لا يتمتعون بالخبرة المناسبة. ومع ذلك ، يوجد خيار جدار حماية مُدار للمساعدة في تخفيف التجربة السلبية لتشغيل جدار حماية للأجهزة. يمكن تسليم جدار الحماية المُدار كموقع أو شبكة أو خدمة قائمة على السحابة ويساعد على إجراء تثبيت أسرع وأبسط دون العبء الثقيل على نهاية العمل.

سيتضمن جدار الحماية المُدار عادةً الأجهزة التي يجب توصيلها بالشبكة ، ولكن سيتم التعامل مع الصيانة والتزويد والمراقبة من خلال شبكة سحابية بواسطة مزود الخدمة. سيجمع هذا بين مزايا جدار حماية الأجهزة ، دون المشاكل التي تحدث عندما يحاول غير متخصص في تكنولوجيا المعلومات تنفيذ ما يمكن أن يكون إعدادًا معقدًا إلى حد ما. ستوفر جدران الحماية المُدارة هذه بشكل عام إدارة جدار الحماية على مدار الساعة طوال أيام الأسبوع ، والمراقبة ، فضلاً عن الاستجابة السريعة لأي تهديدات لشبكتك أو هجمات ضارة.

يمكن توفير جدران الحماية المُدارة من خلال العديد من أسماء الشبكات الأكثر شيوعًا ، مثل Cisco أو Dell Security أو حتى Verizon Enterprise Solutions ، ولكن يمكن أيضًا توفيرها من قبل منافسين مباشرين أكثر بتركيز أضيق ، مثل SecureWorks أو SimpleWAN.