Warum die PCI-Zertifizierung für Ihre Business-Kommunikationstools wichtig ist

Veröffentlicht: 2018-12-17Es scheint, als wären wir an einem Punkt angelangt, an dem die Datensicherheit für eine große Anzahl von Unternehmen zu einem nachträglichen Gedanken geworden ist. Es ist fast zur Routine geworden, von einer neuen Datenschutzverletzung zu hören, und einige der betroffenen Namen würden Sie wirklich überraschen. Allein im Jahr 2018 berichteten Organisationen wie Macy’s, Adidas, Delta, Panera Bread und sogar Amazon, dass Kundendaten verletzt wurden.

Unabhängig von der Größe Ihres Unternehmens oder der bedienten Branche ist Sicherheit im aktuellen digitalen Klima ein absolutes Muss. Leider sind böswillige Akteure da draußen und entwickeln ständig neue Wege, um Kundendaten zu erfassen und zu verkaufen.

Dies führt natürlich zu massiven Folgen für diese Kunden und auch für die betroffenen Organisationen. Mangelndes Vertrauen und potenzielle finanzielle Folgen sind nicht unbedingt eine bessere Option, als in die ordnungsgemäße Sicherung der Daten Ihres Unternehmens zu investieren.

Wenn es um Contact Center oder andere Unternehmen geht, die mit Zahlungen per Telefon oder geschäftlichem VoIP zu tun haben, sollten Organisationen unbedingt sicherstellen, dass ihre Prozesse, Anwendungen, Daten und Software den globalen PCI-Sicherheitsstandards entsprechen.

Was ist PCI-Sicherheitsstandard-Compliance?

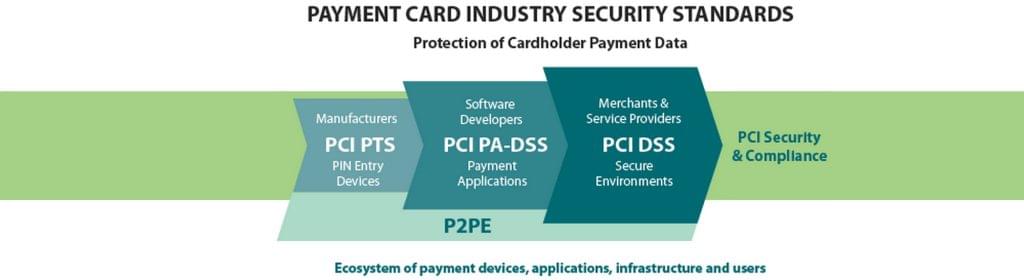

Während PCI-Sicherheitsstandards nicht durch offizielle Gesetze oder Vorschriften in Stein gemeißelt sind, hat sich das PCI Security Standards Council (PCI SSC) zu einem „globalen Forum“ entwickelt, um die Entwicklung, Verbesserung und Verbreitung vereinbarter Sicherheitsstandards für Zahlungen zu erleichtern Kontosicherheit – ursprünglich gegründet von American Express, Discover Financial Services, JCB International, MasterCard und Visa Inc.

Der PCI SSC ist ein branchenweiter Sicherheitsrat mit globaler Reichweite. Die Idee ist, dass die Branche in diesem Rat zusammenkommen kann, um eine Reihe von Vorschriften und Sicherheitsstandards zu entwickeln und festzulegen, um Zahlungskontoinformationen zu schützen – Dinge wie Kreditkarteninformationen und sensible Kundendaten wie Sozialversicherungsnummern.

Der PCI SSC hat PCI-Sicherheits-Compliance-Standards festgelegt, um sicherzustellen, dass Organisationen eine vereinbarte Reihe von Vorschriften zum Schutz von Kreditkartenzahlungsinformationen und sensiblen Informationen von Kunden einhalten.

PCI-konforme Unternehmen müssen diese vereinbarten Sicherheitsanforderungen erfüllen und unterliegen jährlichen Bewertungen, um sicherzustellen, dass die Einhaltung kontinuierlich gewährleistet ist. Letztendlich ist die PCI-Compliance fast eine Notwendigkeit, wenn Ihr Unternehmen mit Zahlungsinformationen jeglicher Art zu tun hat.

Da es kein Gesetz gibt, das die PCI-Compliance vorschreibt, müssen Unternehmen, die die Anforderungen nicht erfüllen, mit keinerlei rechtlichen Konsequenzen rechnen. Wenn es jedoch zu einer Datenschutzverletzung kommt , ist die Organisation möglicherweise finanziellen Konsequenzen sowohl vom PCI SSC als auch von den von der Verletzung betroffenen Kunden ausgesetzt.

Was ist der Sinn der PCI-Zertifizierung?

Letztendlich schützt das Unternehmen durch die Sicherstellung der PCI-Compliance innerhalb eines Unternehmens nicht nur seine Kunden- und Benutzerdaten, sondern das Unternehmen ist auch vor möglicherweise drastischen finanziellen Folgen und Konsequenzen geschützt.

Das Hauptziel der PCI-Compliance besteht darin, einen globalen Standard zu schaffen, dem Unternehmen zustimmen und den sie einhalten müssen, um der großen Zahl von Datenschutzverletzungen in den letzten Jahren entgegenzuwirken. Laut PCI SSC:

- „Die Verletzung oder der Diebstahl von Karteninhaberdaten betrifft das gesamte Zahlungskarten-Ökosystem, vom Kunden über das Zahlungsinstitut bis hin zur Organisation, die die Zahlung erhält.“

- Wenn Kundendaten durchgesickert sind, verlieren sie schnell das Vertrauen zu diesen Händlern und Finanzinstituten

- Wenn ihre Informationen böswillig verwendet werden, können Kunden auch mit finanziellen Folgen konfrontiert werden. Die Kreditwürdigkeit kann beeinträchtigt werden, und es kann schwierig sein, die volle Kontrolle über die Daten wiederzuerlangen, sobald sie verletzt wurden

- Wenn Händler und Finanzinstitute an Glaubwürdigkeit verlieren, werden sie letztendlich auch Geschäfte verlieren. Kunden werden ihre Geschäfte einfach woanders tätigen, wenn sie nicht darauf vertrauen, dass ihre Informationen sicher und geschützt sind.

Wenn Ihr Unternehmen von einer Datenschutzverletzung betroffen ist und nicht die richtigen Schritte unternommen hat, um Angriffe zu verhindern oder einen Wiederherstellungsplan zu erstellen, kann es trotz fehlender gesetzlicher Vorschriften zu erheblichen Rückschlägen und Konsequenzen kommen.

Unternehmen werden natürlich Kunden haben, die das Vertrauen verlieren und sich dafür entscheiden, Geschäfte woanders zu tätigen, was zu geringeren Umsätzen und Einnahmen führt, Unternehmen müssen möglicherweise die Kosten für die Neuausgabe neuer Zahlungskarten oder Betrugsverluste bezahlen, und die Dinge werden in Zukunft nur noch schwieriger werden.

Nach einer Datenschutzverletzung müssen Unternehmen dann mit höheren Folgekosten für die Einhaltung, potenziellen Rechtskosten und Vergleichen, Bußgeldern und Strafen und der Beendigung der Fähigkeit, Zahlungskarten zu akzeptieren, konfrontiert werden. Letztendlich kann eine Datenschutzverletzung dazu führen, dass ein Unternehmen seine Türen endgültig schließen muss.

Das Bedürfnis nach Sicherheit im digitalen Zeitalter

Da Unternehmen ihre Kommunikation und Prozesse in die Cloud verlagern, einschließlich der Datenspeicherung (insbesondere Kundendaten wie CRM-Informationen), wird die Sicherheit zu einem noch größeren Problem.

Große Datenmengen im Allgemeinen sind für böswillige Akteure, die von diesen Informationen profitieren wollen, sehr lukrativ. Wenn Daten jedoch archiviert und nur intern und vor Ort verwendet werden, wäre es für einen Angreifer viel schwieriger, auf diese Informationen zuzugreifen. Als wir jedoch begonnen haben, unsere wichtigsten Datenspeicher- und Geschäftsprozesse in die Cloud zu verlagern, haben wir damit begonnen, eine neue Notwendigkeit für Sicherheit einzuführen.

Da Daten mittlerweile nicht mehr vor Ort, sondern in der Cloud gespeichert werden, müssen diese Daten an mehreren Fronten geschützt werden. Ihr Unternehmen muss sicherstellen, dass die Daten in guten Händen sind, und der Anbieter des von Ihnen verwendeten Tools (Business-VoIP-, CRM- oder Cloud-Contact-Center-Plattformen) stellt sicher, dass die Daten auf seinen Servern geschützt und sicher sind.

Zusätzlich zu den Daten, die nicht in Ihren eigenen Händen sind, werden die Daten dann über das Internet übertragen und auf den Geräten Ihrer Organisation geteilt. Die Daten müssen bei der Übertragung verschlüsselt und auch an diesen einzelnen Endpunkten geschützt werden. Da Cloud-Software es uns ermöglicht hat, mobiler zu sein, sind noch mehr Endpunkte und Geräte mit einem Netzwerk und einer Plattform verbunden als je zuvor – und jedes einzelne dieser Geräte ist eine potenzielle Schwachstelle für einen Angriff.

Da Daten ständig übertragen, geteilt, gespeichert, bearbeitet, archiviert und verschoben werden, sind im Prozess viel mehr Schwachstellen entstanden, an denen diese Informationen gestohlen werden können – daher im Zeitalter von Cloud-Lösungen und digitalem Handel das Bedürfnis nach Sicherheit ist auf einem neuen Level.

PCI-Compliance in Contact Centern

Während jede Organisation, die mit Zahlungsinformationen von Kunden zu tun hat, versuchen sollte, die PCI-Compliance durchzusetzen, müssen insbesondere Call Center und Contact Center vorsichtig sein. Da sich ihr Geschäft fast ausschließlich um das Sammeln von Zahlungskontoinformationen von Kunden und Kunden dreht, sind Contact Center einem großen Risiko ausgesetzt, Ziel eines böswilligen Angriffs zu werden.

Contact Center haben ständig mit Klienten und Kunden über das Telefon und neuerdings auch über Online-Chats oder sogar SMS-Textnachrichten zu tun. Jedes Mal, wenn ein Kunde oder Auftraggeber irgendeine Form von Zahlung oder Identifizierungsinformationen an einen Agenten sendet, müssen diese Informationen gesichert werden.

Da insbesondere Contact Center auch eine größere Anzahl von Cloud-Plattformen nutzen, die diese Daten speichern und darauf zugreifen, von CRM-Lösungen über Call-Center-Software bis hin zu Business-VoIP-Tools, die manchmal sogar weiter in die Bereiche Künstliche Intelligenz und Workforce-Optimierung gehen, gibt es viele Lockerungen Enden, die zusammengebunden werden müssen.

Zwei der Hauptanliegen, auf die sich Contact Center konzentrieren sollten, sind:

- Sicherung der Daten vor unbefugtem Zugriff . Ziemliech direkt. Diejenigen, die nicht auf die Daten zugreifen dürfen, sollten dies nicht können, dies wäre der erste Schritt, um auch nur das grundlegendste Maß an Datensicherheit zu gewährleisten. Dies beginnt natürlich mit einfachen Sicherheitspraktiken, wie z. B. Passwörter nur an Administratoren weiterzugeben, Passwörter routinemäßig zu ändern, physische Authentifizierungsmethoden zu verwenden und alle Geräte und Zugangspunkte zu sichern.

- Kundenvertrauen . Ein wichtiger Aspekt jeder Organisation ist das Vertrauensverhältnis zwischen dem Kunden und dem Unternehmen. Kunden wägen ihre Erfahrung mit einem Unternehmen stark ab und werden sich für Geschäfte mit denen entscheiden, die die beste Erfahrung bieten. Beim Umgang mit Kapital oder auch nur sensiblen Daten (denken Sie an HIPAA) möchten Kunden wissen, dass ihre Daten geschützt sind und ihnen durch Geschäfte mit Ihrem Unternehmen kein Schaden zugefügt wird.

Diese beiden Anliegen gehen natürlich Hand in Hand. Wenn die Daten eines Kunden ungesichert sind und verletzt werden, verlieren sie letztendlich das Vertrauen in Ihr Unternehmen. Sicherzustellen, dass Daten sicher sind, bedeutet sicherzustellen, dass Kunden Ihrem Unternehmen weiterhin vertrauen.

Letztendlich kann die Verhinderung jeglicher Form von Sicherheitsverletzungen und die Gewährleistung der Sicherheit Ihrer Kunden, dass ihre Daten sicher sind, einen großen Beitrag zur Schaffung dieses Vertrauensverhältnisses leisten. Contact Center müssen mit ihren riesigen Datensätzen und der großen Anzahl täglicher Interaktionen besonders vorsichtig sein und sollten die PCI-Konformität bei jedem einzelnen Schritt des Prozesses sicherstellen.

PCI-Compliance in Business-VoIP

Wenn es um VoIP im Allgemeinen geht, bezieht sich der PCI DSS „nicht ausdrücklich auf die Verwendung von VoIP“. Dies bedeutet jedoch nicht, dass Ihr Unternehmen im Klartext ist, nur weil es einen Business-VoIP-Dienst nutzt. Tatsächlich hat der PCI DSS einen eigenen FAQ-Bereich, der die Verwendung von VoIP speziell hervorhebt.

Nun, das wird ein bisschen knifflig, aber wir werden versuchen, kurz zu skizzieren, was Sie wissen müssen. Die PCI-Konformität für VoIP geht etwas in die Tiefe und geht so weit, dass verschiedene Formen von Übertragungen (intern oder extern) sowie die Quellen dieser Übertragungen definiert werden.

Das Wichtigste zum Mitnehmen ist:

Um die PCI-Konformität zu erfüllen, müssen Unternehmen sicherstellen, dass jede Form von Internetdaten oder IP-Netzwerkverkehr, die Zahlungskontoinformationen enthalten, gesichert ist. Einfach ausgedrückt, Zahlungskontodaten, die über „VoIP-Verkehr übertragen werden, der Zahlungskartenkontodaten enthält, fallen in den Geltungsbereich der anwendbaren PCI-DSS-Kontrollen“.

Da VoIP den Klang Ihrer Stimme als Datenpakete über das Internet sendet, unterliegen diese Daten dann den Sicherheitsstandards der PCI-Konformität, da es sich nun um Informationen handelt, die über das Netzwerk Ihrer Organisation übertragen und dort gespeichert werden.

Aber die Geschichte endet hier nicht wirklich. Etwas knifflig wird es, wenn es um die Quelle des VoIP-Anrufs geht und wie diese Daten übertragen werden:

- Interne Übertragungen – VoIP-Verkehr, der Zahlungskartenkontodaten enthält, die innerhalb des Netzwerks Ihrer Organisation geteilt werden, muss PCI-konform sein. Alle Daten, die intern über das Netzwerk einer Organisation gespeichert, verarbeitet oder übertragen werden, müssen der Compliance entsprechen.

- Externe Übertragungen – Wenn ein Unternehmen Zahlungskarteninformationen an ein anderes Unternehmen (z. B. einen Dienstleister oder Zahlungsabwickler) überträgt, müssen das System und die Netzwerke des Unternehmens, die für diese Übertragungen verwendet werden, konform sein. Das heißt, wenn Ihr Unternehmen einen VoIP-Anruf tätigt, um Zahlungsdaten an ein anderes Unternehmen oder eine andere Einheit zu senden, muss diese Verbindung gesichert und PCI-konform sein.

- Externe Übertragungen an/von Karteninhabern – Wenn VoIP für die Übertragung von Zahlungskartenkontodaten zwischen einem Karteninhaber und einer Organisation verwendet wird, müssen die für die Übertragung verwendeten Systeme und Netzwerke dieses Unternehmens konform sein.

Das ist wirklich nur das Äußerste, der PCI SSC geht wirklich sehr detailliert auf diese verschiedenen Szenarien ein. Der einfachste Weg, um sicherzustellen, dass Ihre VoIP-Kommunikation PCI-konform ist, besteht darin, alle Anrufe, unabhängig von Quelle oder Ziel, so sicher wie möglich zu behandeln, um die PCI-Konformität zu erfüllen.

Wenn Sie weiterlesen möchten, können Sie auf der Website des PCI SCC mehr über VoIP-Compliance und die sehr spezifischen Vorschriften und Szenarien erfahren.

Wie kann Ihr Unternehmen die PCI-Compliance einhalten?

Nachdem wir nun festgestellt haben, warum Ihr Unternehmen die vom PCI SSC festgelegten Compliance-Standards einhalten sollte, weisen wir Ihrer Organisation die richtige Richtung für den Start der Prozesse. Sicherheit ist letztendlich keine einfache Aufgabe und erfordert eine beträchtliche Menge an Recherchen und Vergleichen, um wirklich zu verstehen, in welche Richtung es gehen soll.

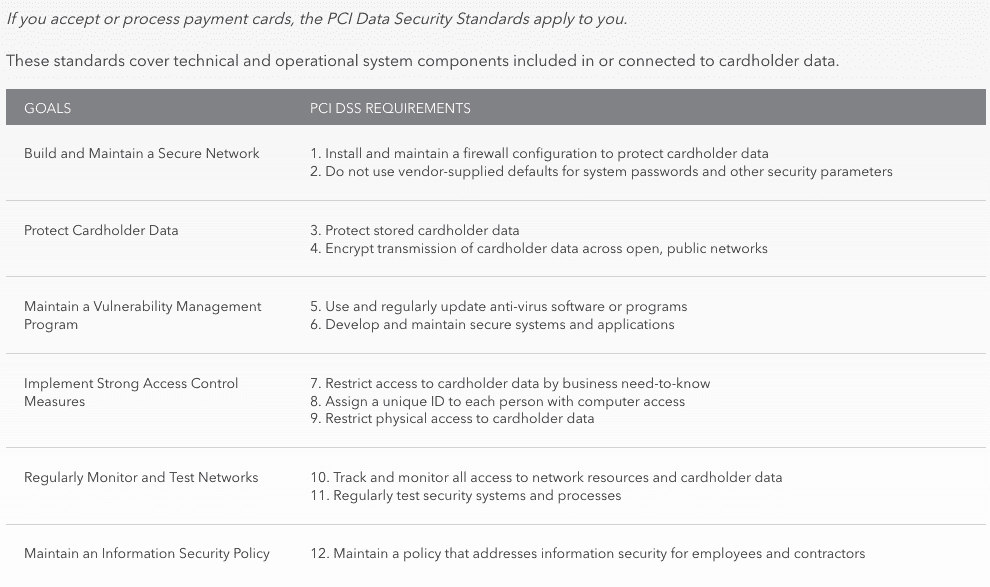

Der PCI SSC bietet eine ziemlich einfache Liste von Anforderungen und damit verbundenen Zielen, um Organisationen den Einstieg zu erleichtern:

Sicherheit muss als Investition behandelt werden, jetzt ausgeben, um später zu sparen. Geben Sie jetzt Geld aus, um Ihr Unternehmen, Ihre Daten und Ihre Kunden zu schützen und potenzielle Folgen einer Datenschutzverletzung zu vermeiden, falls es zu einer solchen kommt. Ohne die richtige Sicherheit kann es wirklich jedem Unternehmen passieren, wie wir in Echtzeit gesehen haben. Bisher haben wir keine Sicherheitsbeschwerden für inContact gesehen.

I. Stellen Sie sicher, dass Lösungen und Plattformen PCI-konform sind

Wie ich bereits erwähnt habe, werden im Zeitalter der Cloud-Plattformen die meisten Daten, auf die wir zugreifen und die wir verwenden, nicht einmal auf unseren Servern oder physisch am selben Ort gespeichert, an dem wir arbeiten. Insbesondere bei der Verwendung von CRM-, Contact Center- und Business-VoIP-Plattformen werden Kunden- und Kundendaten in den Rechenzentren des Anbieters gespeichert und über das Internet abgerufen.

Daher ist es unglaublich wichtig, dass Contact Center zumindest sicherstellen, dass die von ihnen verwendeten Tools und Plattformen, die sie abonnieren, ein gewisses Maß an PCI-Konformität gewährleisten. Dies ist der gleiche Prozess, den auch andere Branchen verwenden, beispielsweise würde ein Krankenhaus nur eine Lösung verwenden, die HIPAA-konform ist.

Um nur einige große Namen hervorzuheben:

- Erweitertes Contact Center von Vonage

- Nextiva

- 8×8

- Fünf9

- Genesys

- Twilio

- Schöner Kontakt

- RingCentral

II. Befolgen Sie den PCI SSC-Leitfaden zur Sicherstellung der Konformität

Leider unterscheiden sich die spezifischen Anforderungen für verschiedene Finanzinstitute und Zahlungskartenmarken von Fall zu Fall. Jede Organisation hat ihre eigenen spezifischen Vorschriften und Anforderungen für die PCI-Compliance.

“ Die Validierung der Einhaltung des PCI-Datensicherheitsstandards wird von den einzelnen Zahlungsmarken bestimmt. Alle haben zugestimmt, den PCI-Datensicherheitsstandard als Teil der technischen Anforderungen für jedes ihrer Datensicherheits-Compliance-Programme zu integrieren. Die Zahlungsmarken erkennen auch qualifizierte Sicherheitsbewerter und zugelassene Scanning-Anbieter an, die vom PCI Security Standards Council qualifiziert wurden.“

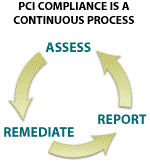

Aus diesem Grund bietet der PCI SSC einen groben Überblick über den dreistufigen Prozess, der zur Sicherstellung der Konformität abläuft.

1. Bewerten

Bewerten Sie die datenbezogenen Systeme und Prozesse Ihres Unternehmens, indem Sie Karteninhaberdaten identifizieren, eine Bestandsaufnahme der IT-Assets sowie der Geschäftsprozesse für die Zahlungskartenverarbeitung vornehmen und diese Systeme auf Schwachstellen analysieren.

Dies kann durch Scoping erfolgen, ein Prozess, bei dem Unternehmen alle Systemkomponenten identifizieren, die sich in der Karteninhaberdatenumgebung befinden oder mit ihr verbunden sind.

Das Scoping sollte ein jährlicher Prozess sein, um routinemäßige Überprüfungen und Wartungen sicherzustellen, da die beste Möglichkeit, potenzielle Sicherheitsverletzungen zu verhindern, darin besteht, alle Löcher, durch die Lecks auftreten, proaktiv zu schließen.

Organisationen können tatsächlich einen qualifizierten Sicherheitsgutachter einstellen. Laut PCI SSC ist „ein Qualified Security Assessor eine Datensicherheitsfirma, die vom PCI Council für die Durchführung von PCI-Datensicherheitsstandard-Bewertungen vor Ort qualifiziert ist.“ Diese Gutachter überprüfen technische Informationen, bestätigen anhand unabhängiger Urteile, dass die Compliance-Standards eingehalten werden, bieten Unterstützung und Anleitung während des Compliance-Prozesses und erstellen einen Abschlussbericht, der dem PCI SSC vorgelegt wird.

2. Beheben

Nach dem Bewertungsprozess sollte Ihrer Organisation nun klar sein, was getan werden muss, um potenzielle Lücken im Netzwerk zu schließen und das System für die vollständige PCI-Konformität vorzubereiten. Während dies bedeutet, alle gefundenen Schwachstellen zu beheben, empfiehlt der PCI SSC auch, die Speicherung von Karteninhaberdaten aus den Diensten, Rechenzentren und Aufzeichnungen Ihres Unternehmens zu eliminieren, es sei denn, dies ist für den Geschäftsbetrieb unbedingt erforderlich.

3. Bericht

Sobald eine Bewertung abgeschlossen ist und die Organisation die notwendigen Schritte zur Behebung etwaiger Probleme und zur Erhöhung der Sicherheit unternimmt, muss ein Bericht erstellt und an die entsprechenden Banken und Kartenmarken übermittelt werden.

Auch hier müssen Organisationen je nach den Anforderungen dieser bestimmten Marke möglicherweise häufiger einreichen oder einem bestimmten Prozess folgen. Einige Marken verlangen beispielsweise von Organisationen, vierteljährliche Einreichungen einzureichen.

Das Endergebnis

Leider sehen zu viele Unternehmen und Einzelpersonen Sicherheit als nachträglichen Einfall oder einmaligen Prozess. Die Wahrheit ist jedoch, dass die Sicherheit unserer Daten und Kommunikation noch nie so wichtig war. Da jeden Tag neue Risiken und Angriffe auftauchen und größere Datensätze für böswillige Akteure immer lukrativer werden, wächst das Potenzial für größere Folgen.

Der PCI-Datensicherheitsstandard stellt sicher, dass Unternehmen nicht nur Sicherheitsmaßnahmen ergreifen, sondern diese auch im Laufe der Zeit ordnungsgemäß pflegen und optimieren. Wenn Branchenführer zusammenarbeiten, um ein Standard-Compliance-Level festzulegen, können Unternehmen dazu beitragen, auf ein sichereres digitales Zeitalter hinzuarbeiten.

Sicherzustellen, dass Ihr Unternehmen PCI-konforme Tools verwendet und die PCI-Compliance-Vorschriften erfüllt, wo dies erforderlich ist, ist eine absolute Win-Win-Situation sowohl für das Unternehmen als auch für die Kunden. Durch die sichere Aufbewahrung von Daten können Unternehmen das Vertrauen ihrer Kunden und damit letztlich ihr Geschäft bewahren.