Was sind die Vor- und Nachteile kryptografischer Verfahren?

Veröffentlicht: 2022-02-13Dieser Artikel informiert Sie über Kryptografie, kryptografische Methoden und die Vor- und Nachteile kryptografischer Methoden.

Inhaltsverzeichnis

Was sind kryptographische Methoden

Um zu verstehen, was kryptografische Methoden sind und wie sie funktionieren, müssen wir zunächst den Ursprung der Kryptografie verstehen. Kryptographie ist heutzutage ein beliebter Begriff. Sie werden es in den Nachrichten hören, es in Zeitungen lesen oder es häufig von Personen mit technischem IT-Know-how verwenden hören. Es leitet sich vom griechischen Wort Kryptos ab, was verborgen oder verborgen bedeutet. Kryptographie ist die Wissenschaft, die sich mit den Techniken und Methoden zum Verbergen von Nachrichten und ihrer Bedeutung befasst, um sie gegen bösartige Angriffe immun zu machen, indem eine sichere Kommunikationsplattform ohne Lauscher und neugierige Blicke eingerichtet wird.

- LESEN SIE MEHR – So setzen Sie das iPhone auf die Werkseinstellungen zurück

- Die 5 größten technischen Durchbrüche des letzten Jahrzehnts

Wie funktioniert Kryptografie zum Sichern von Daten?

Haben Sie sich jemals gefragt, warum es heutzutage so viele Anbieter digitaler Zertifikate gibt? Der Grund dafür ist, dass es heutzutage so viele Cybersicherheitsangriffe gibt und die Anbieter digitaler Zertifikate SSL-Zertifikate bereitstellen, die versuchen, die Fälle von Cyberangriffen zu minimieren. Unternehmen wie Symantec, GoDaddy, GeoTrust und Comodo (die Macher und Entwickler von Comodo positive SSL Wildcard) versuchen alle, das Internet zu einem sicheren Hafen zu machen. Ihre Zertifikate wenden die kryptografischen Methoden zur Sicherung des Internets an, was uns dazu bringt, wie Kryptographie funktioniert, um Daten und digitale Ressourcen zu sichern.

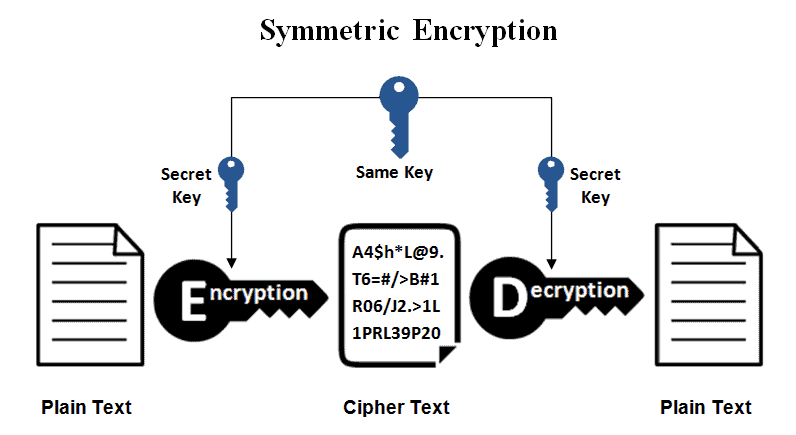

Kryptografie funktioniert einfach, indem sie Klartext (auch Klartext genannt) in etwas umwandelt, das unbeabsichtigte Dritte nicht entziffern können. Der nicht entzifferbare Text wird als Geheimtext bezeichnet. Beim Konvertieren von Klartext in Chiffretext und umgekehrt werden Verschlüsselungs- und Entschlüsselungstechniken befolgt. Beim Verschlüsseln und Entschlüsseln von Daten werden drei kryptografische Verfahren angewendet. Sie sind asymmetrische Verschlüsselung, symmetrische Verschlüsselung und Hashing. Auf diese kryptographischen Verfahren wird im folgenden Abschnitt näher eingegangen. Wir werden auch die Vor- und Nachteile kryptografischer Verfahren erläutern.

1. Symmetrische Kryptografie

Die symmetrische Verschlüsselung wird auch als Secret-Key-Verschlüsselung bezeichnet. Es ist eine Art von Kryptographie, die nur einen einzigen Schlüssel verwendet, um die Verschlüsselungs- und Entschlüsselungsfunktion auszuführen.

Vorteile der symmetrischen Verschlüsselung

Im Folgenden sind einige der Vorteile der symmetrischen Kryptografie aufgeführt.

- Es ist eine äußerst sichere Art der Verschlüsselung.

Einer der Hauptvorteile der symmetrischen Verschlüsselung besteht darin, dass sie ein hohes Maß an Sicherheit für Daten und Kommunikation bietet. Dies erklärt, warum die meisten Netzwerksysteme der US-Regierung diese Art von Kryptografie verwenden. Der von der US-Regierung designierte Advanced Designated Standard bleibt eines der zuverlässigsten Schlüsselverschlüsselungssysteme.

Die symmetrische Verschlüsselung verwendet die 256-Bit-Schlüsselverschlüsselungsstärke. Diese extrem starke Verschlüsselungsstärke würde für einen 10-Petaflop-Computer über 10 Millionen Jahre dauern, um sie mit einem Brute-Force-Angriff herauszufinden. Kurz gesagt, die 256-Bit-Verschlüsselungsstärke ist unzerbrechlich.

- Relativ schnelle Leistung

Die meisten Public-Key-Verschlüsselungssysteme sind durch Komplexität und Rechenintensität gekennzeichnet, was ihre Bedienung erschwert und die Leistung verringert. Andererseits ist es so einfach, Daten mit symmetrischen Schlüsseln zu verschlüsseln und zu entschlüsseln, was den Benutzern eine hervorragende Lese- und Schreibleistung bietet, indem die Ladezeiten erheblich verkürzt werden. Die Effizienz symmetrischer Verschlüsselungen ist der Grund, warum die meisten Solid-State-Laufwerke, die sich durch hohe Betriebsgeschwindigkeiten auszeichnen, dazu neigen, sie für Datenspeicherzwecke zu verwenden.

Nachteile der symmetrischen Verschlüsselung

Im Folgenden sind einige der Nachteile der symmetrischen Verschlüsselung aufgeführt

- Einschränkungen bei der gemeinsamen Nutzung von Schlüsseln

Der Hauptnachteil der symmetrischen Verschlüsselung ist das Problem der gemeinsamen Nutzung von Schlüsseln. Symmetrische Verschlüsselung erfordert, dass der Absender der Nachricht den Entschlüsselungsschlüssel an den Empfänger der Daten oder Nachricht übermittelt. Dies stellt eine Krise dar, da Verschlüsselungsschlüssel nicht in Textform vorliegen, wie dies bei Passwörtern der Fall ist. Stattdessen sind Verschlüsselungsschlüssel im Wesentlichen Blöcke aus bedeutungslosem und nicht entzifferbarem Kauderwelsch. Der Absender muss also nach einem sicheren Weg suchen, die Schlüssel an die Empfänger zu übermitteln.

- Erhöhter Risikoumfang, falls der Schlüssel kompromittiert wird

Wenn der symmetrische Schlüssel in die Hände von böswilligen Personen gelangt, können sie alle durch den Schlüssel entschlüsselten Informationen entschlüsseln und für böswillige Zwecke verwenden. Und da der symmetrische Schlüssel in einer bidirektionalen Kommunikationsleitung verwendet wird, bedeutet dies, dass beide kommunizierenden Enden gefährdet werden können, wenn der Schlüssel in unsichere Hände gelangt. Anders verhält es sich bei der asymmetrischen Verschlüsselung, bei der die Partei, wenn sie an den Schlüssel gelangt, nur Daten entschlüsseln kann, die an Sie gesendet wurden, und nicht die, die Sie gesendet haben. Der Grund dafür ist, dass die Daten, die Sie an andere Empfänger senden, mit einem anderen privaten Schlüssel verschlüsselt werden.

- LESEN SIE MEHR – 10 Tipps zur Cybersicherheit für Einzelpersonen und Studenten

- Smart Contracts: Die vollständigen Details

2. Asymmetrische Kryptografie

Asymmetrische Kryptografie ist ein Verschlüsselungsmechanismus mit zwei Schlüsseln, der den privaten und den öffentlichen Schlüssel verwendet, um die Verschlüsselungs- und Entschlüsselungsfunktionen auszuführen. Der öffentliche Schlüssel ist zum Verschlüsseln von Daten, Nachrichten oder Kommunikation erforderlich, während der private Schlüssel die besagten Daten wieder in Klartext entschlüsselt. Eine der weithin bekannten Anwendungen ist der Betrieb von Secure Socket Layer (SSL)-Zertifikaten. Obwohl symmetrische Kryptografie auch in SSL-Zertifikaten verwendet wird, ist sie aufgrund ihrer Nachteile, wie z. B. langsamer Rechenzeiten, nicht so perfekt. Asymmetrische Verschlüsselung musste her, um den Tag zu retten.

Asymmetrische Kryptografie wird angewendet, wenn die öffentlichen und privaten Schlüssel der Browser und Server validiert werden, wenn sich die beiden Komponenten treffen. Danach beginnt die Datenverschlüsselung mit symmetrischen Verschlüsselungsmechanismen. Dieser gesamte Vorgang wird als SSL-Handshake bezeichnet. Da Datenpannen jeden Tag in die Höhe schießen, bleibt Webmastern keine andere Wahl, als SSL-Zertifikate für ihre Websites zu erwerben. Und eine gute Sache ist, dass Sie selbst bei Hunderten von Subdomains die Funktionsweise von Wildcard-SSL, wie z. B. einem Comodo Positive Wildcard SSL, nutzen können, um alle Subdomains der ersten Ebene unter der gewählten Hauptdomain zu sichern.

Vorteile der asymmetrischen Verschlüsselung

Im Folgenden sind einige der Vorteile der asymmetrischen Kryptografie aufgeführt

- Es ermöglicht die Quellenauthentifizierung

Da die asymmetrische Verschlüsselung digitale Zertifikate verwendet, ist es einfach, die Authentizität der Nachrichtenquellen zu überprüfen. Die Logik hier ist, dass eine Zertifizierungsstelle, bevor sie ein digitales Zertifikat an einen Anforderer ausstellt, zunächst ihre Sorgfaltspflicht erfüllt, um die Identität und Legitimität des Anforderers festzustellen. Alle Details über den Antragsteller werden in das digitale Zertifikat aufgenommen.

- Asymmetrische Verschlüsselung ermöglicht die Nichtabstreitbarkeit

Wie bei physisch signierten Dokumenten kann ein Autor die Gültigkeit oder Urheberschaft von digital signierten Daten und Ressourcen nicht erfolgreich bestreiten.

- Asymmetrische Verschlüsselung erkennt Nachrichtenmanipulation

Die asymmetrische Verschlüsselung versetzt den Nachrichtenempfänger in eine hervorragende Position, um zu erkennen, ob die Nachricht während der Übertragung manipuliert wurde oder nicht.

Nachteile der asymmetrischen Verschlüsselung

Die folgenden Nachteile sind mit der asymmetrischen Verschlüsselung verbunden

- Es ist vergleichsweise langsam

Asymmetrische Verschlüsselung ist im Vergleich zu symmetrischer Kryptografie langsam. Daher ist es nicht zum Verschlüsseln und Entschlüsseln umfangreicher Nachrichten geeignet.

- Bei der asymmetrischen Verschlüsselung müssen Benutzer die Quelle der öffentlichen Schlüssel überprüfen

Sie müssen verstehen, dass öffentliche Schlüssel bei asymmetrischer Verschlüsselung nicht authentifiziert werden. Daher müssen die Benutzer die Initiative ergreifen, um zu überprüfen, ob die Öffentlichkeit tatsächlich den von ihnen angegebenen Personen gehört.

- Auswirkungen verlorener privater Schlüssel

Verlorene öffentliche Schlüssel haben oft schlimme Folgen. Wenn Schlüssel verloren gehen, müssen Sie das Zertifikat neu ausstellen; Andernfalls können Hacker verlorene Schlüssel ausnutzen.

Fazit

Netzwerksicherheit und Datensicherheit sind zwei wichtige Themen in der heutigen Internetwelt. Hacker haben ausgeklügelte Methoden entwickelt, mit denen sie wichtige Daten entführen und aus den falschen Gründen verwenden. Dateneigentümer spielen eine entscheidende Rolle bei der Datensicherheit. Sie können kryptografische Methoden verwenden, um sicherzustellen, dass Daten verschlüsselt und vor neugierigen Blicken geschützt sind. Asymmetrische und symmetrische Verschlüsselung sind die beiden beliebtesten kryptografischen Verfahren. In Ihrem eigenen Interesse verstehen Sie die Funktionsweise der beiden und kennen die Vor- und Nachteile des kryptografischen Verfahrens. Dieser Artikel hat Ihnen all diese Details zur Verfügung gestellt.

Ich hoffe, dieses Tutorial hat Ihnen geholfen, die Vor- und Nachteile kryptografischer Methoden kennenzulernen. Wenn Sie etwas sagen möchten, teilen Sie uns dies über die Kommentarbereiche mit. Wenn Ihnen dieser Artikel gefällt, teilen Sie ihn bitte und folgen Sie WhatVwant auf Facebook, Twitter und YouTube, um weitere technische Tipps zu erhalten.

- LESEN SIE MEHR – 9 Dinge, die Sie über Cybersicherheit wissen sollten

- 4 großartige Möglichkeiten, Cybersicherheit ernst zu nehmen

Was sind die Vor- und Nachteile kryptografischer Verfahren – FAQs

Was ist die einfache Methode der Kryptographie?

Einfache Verschlüsselungsalgorithmen, die lange vor den ersten Computern gefordert wurden, basieren auf der Substitution und Transposition einzelner Klartextzeichen.

Was ist besser AES oder RSA?

RSA ist weder besser noch schlechter als AES, da die beiden für völlig unterschiedliche Anwendungsfälle konzipiert sind. RSA ist ein asymmetrischer Algorithmus, der für die Public-Key-Kryptografie entwickelt wurde. AES ist ein symmetrischer Algorithmus, der für die Kryptografie mit privaten Schlüsseln entwickelt wurde. Es ist schneller als RSA, funktioniert aber nur, wenn beide Parteien einen privaten Schlüssel teilen.

Wofür wird Verschlüsselung verwendet?

Verschlüsselung ist der Vorgang, bei dem Klartext, wie eine Textnachricht oder E-Mail, in ein unlesbares Format namens „Chiffretext“ verschlüsselt wird. Dies trägt zum Schutz der Vertraulichkeit digitaler Daten bei, die entweder auf Computersystemen gespeichert oder über ein Netzwerk wie das Internet übertragen werden.

Was ist der AES 256-Verschlüsselungsalgorithmus?

Der AES-Verschlüsselungsalgorithmus ist ein symmetrischer Blockverschlüsselungsalgorithmus mit einer Block-/Chunk-Größe von 128 Bit. Es konvertiert diese einzelnen Blöcke mit Schlüsseln von 128, 192 und 256 Bit.

Was ist RSA-Verschlüsselung?

RSA (Rivest-Shamir-Adleman) ist ein Algorithmus, der von modernen Computern zum Verschlüsseln und Entschlüsseln von Nachrichten verwendet wird. Es ist ein asymmetrischer kryptographischer Algorithmus.