RÜHREN/GESCHÜTTELT: Ein Überblick darüber, was es ist und warum es wichtig ist

Veröffentlicht: 2021-08-26Fast 40 % der 4-5 Milliarden Robocalls , die jeden Monat getätigt werden, sind betrügerisch, was bedeutet, dass der durchschnittliche US-Bürger jeden Monat bis zu 5 illegale Robocalls von Cyberkriminellen erhält.

Kriminelle verwenden Nummern-Spoofing, den Prozess der absichtlichen Fälschung der Telefonnummer und des Namens, die auf der Anrufer-ID des Empfängers angezeigt werden, um ahnungslose Personen dazu zu zwingen, vertrauliche persönliche Informationen wie Bankkontodaten, Sozialversicherungsnummern, Passwörter und mehr preiszugeben.

Da die Betrüger ihre echten Telefonnummern ändern, um es so aussehen zu lassen, als kämen diese Anrufe von lokalen Nummern, Banken oder sogar angesehenen Behörden wie dem IRS, ist es für die Empfänger allzu leicht, gefälschte Nummern und betrügerische „Vertreter“ mit den echten zu verwechseln Sache.

Um das Spoofing von Anrufer-IDs/Nummern zu bekämpfen, hat die FCC die STIR/SHAKEN-Anruferidentifikations- und -authentifizierungsprotokolle sowie das zu ihrer Implementierung erforderliche Framework entwickelt.

Inhaltsverzeichnis:

- Was ist RÜHREN/GESCHÜTTELT?

- Wie funktioniert RÜHREN/GESCHÜTTELT?

- Warum ist RÜHREN/SCHÜTTELN wichtig?

- RÜHREN/GESCHÜTTELT: Was es kann und was nicht

- FAQ RÜHREN/GESCHÜTTELT

Was ist RÜHREN/GESCHÜTTELT?

STIR/SHAKEN ist eine Reihe von technischen Protokollen und Implementierungsverfahren, die entwickelt wurden, um die auf Ihrer Anrufer-ID angezeigten Informationen zu überprüfen, wenn Sie einen eingehenden Anruf in IP-Netzwerken erhalten.

Sein Hauptziel ist es, die Anzahl betrügerischer Robocalls zu reduzieren und dadurch Vorfälle von Identitätsdiebstahl und anderen VoIP-Sicherheitsbedrohungen zu reduzieren .

Kurz gesagt „signiert“ STIR/SHAKEN die angezeigten Anruferidentifikationsinformationen, indem es Daten verwendet, die in einleitenden, abschließenden und externen Netzbetreibern innerhalb miteinander verbundener Netzwerke gespeichert sind, um die Anrufer-ID als legitim zu verifizieren.

AUFSEHEN

STIR, kurz für Secure Telephony Identity Revisited, ist eine IETF-Arbeitsgruppe (Internet Task Engineering Force), die dafür verantwortlich ist, die technischen Protokolle zu skizzieren, die zum Erstellen einer digitalen Signatur für einen VoIP-Telefonanruf erforderlich sind.

Diese digitalen Signaturen (manchmal als digitale Zertifikate bezeichnet) verwenden SIP-Daten, um Informationen über die Identität des Anrufers und den Ursprung des Anrufs sowie Informationen über den Zielanbieter bereitzustellen.

STIR wurde im Februar 2018 von der Internet Engineering Task Force (IETF) entwickelt und zunächst als RFC 8824 als Aktualisierung der früheren Robocall-Gesetzgebung veröffentlicht .

Kurz gesagt: STIR ist eine Reihe von technischen Protokollen, die von der IETF erstellt wurden, um die Identifizierung des Anrufers zu überprüfen/authentifizieren und sicherzustellen, dass die Person/Firma, die Sie anruft, tatsächlich die Person/Firma ist, mit der Sie sprechen. Es konzentriert sich hauptsächlich auf Endgeräte.

ERSCHÜTTERT

SHAKEN, kurz für Secure Handling of Asserted Information Using Tokens, ist ein Framework, das umreißt und definiert, wie Dienstanbieter die STIR-Technologie tatsächlich implementieren, um über das IP-Netzwerk getätigte/empfangene Anrufe zu authentifizieren.

Es wurde vom SIP Forum und der ATIS (Alliance for Telecommunications Industry Solutions) als Antwort auf STIR entwickelt.

Kurz gesagt: SHAKEN sind Standards dafür, wie Dienstanbieter STIR-authentifizierte Anrufe in ihren Netzwerken verwalten. Es konzentriert sich hauptsächlich auf den tatsächlichen Bereitstellungs-/Implementierungsprozess von STIR über Carrier-Netzwerke/Dienstanbieter hinweg.

Wie funktioniert RÜHREN/GESCHÜTTELT?

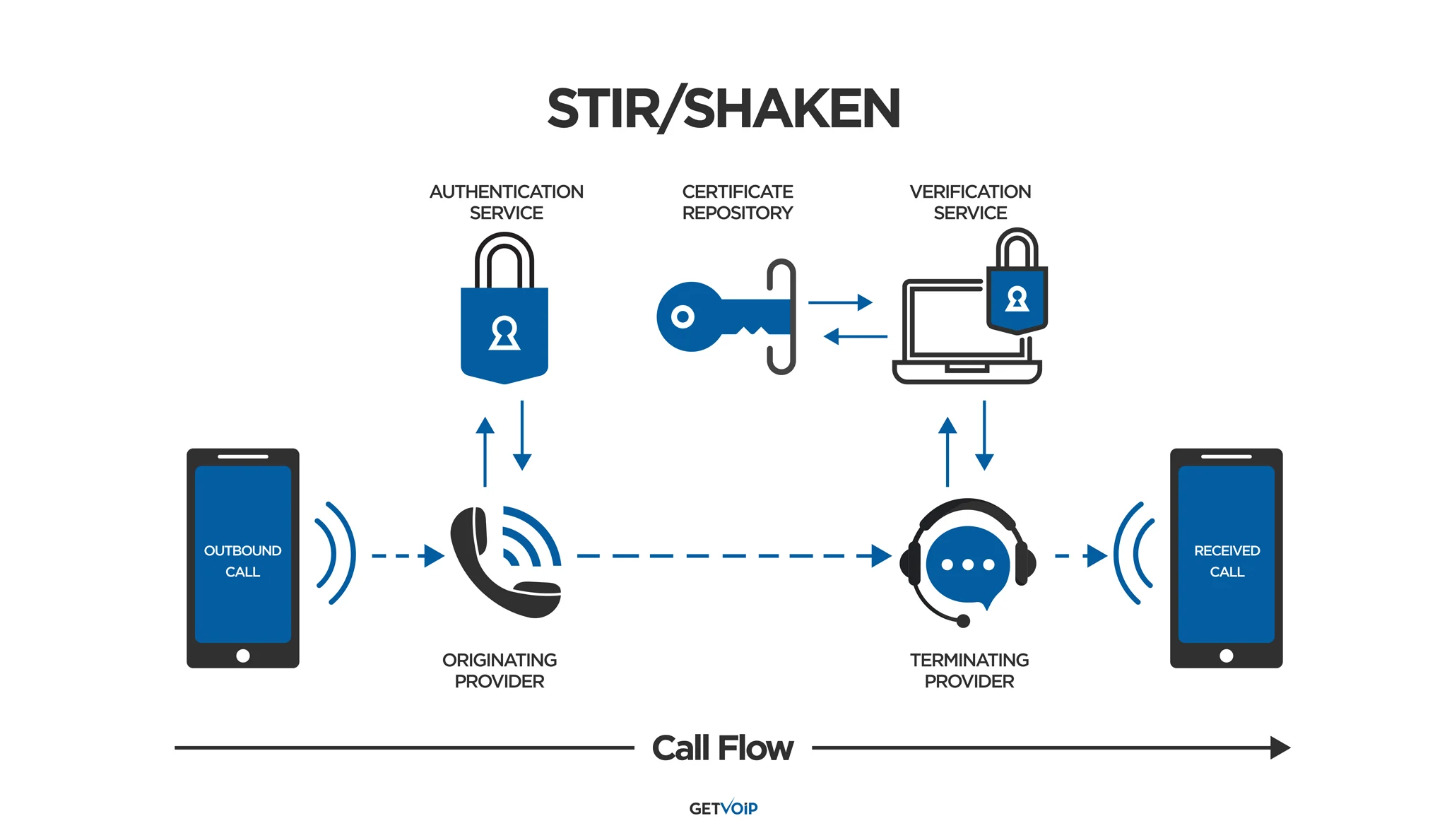

Einfach ausgedrückt funktioniert STIR/SHAKEN durch die Verwendung von Standard-Kryptographie-Schlüsselinfrastrukturen, die es Dienstanbietern ermöglichen, SIP-Telefonanruf-Header zu authentifizieren und zu verifizieren.

Natürlich ist der Prozess selbst viel komplizierter und kann angesichts der Fachsprache ziemlich verwirrend werden.

Wir haben oben erwähnt, dass STIR/SHAKEN auf digitale Zertifikate/digitale Signaturen angewiesen ist, um sicherzustellen, dass die Person, die den Anruf tätigt, die Person ist, für die sie sich ausgibt.

Doch wo kommen diese Zertifikate eigentlich her?

Die folgenden 8 Schritte, die im Bild unten dargestellt sind, umreißen das gesamte STIR/SHAKEN-Authentifizierungsprotokoll.

Schritt 1: Empfangen der SIP-Einladung Zuweisen der Attestationsebene

Zunächst untersucht der VoIP-Anbieter die Telefonnummer, von der aus der Anrufer (wir nennen ihn Dave) anruft.

Der ursprüngliche Anbieter erhält auch eine SIP-Einladung, die im Wesentlichen eine „Einladung“ ist, um bei der Überprüfung und Weiterleitung des Anrufs zu helfen.

Bevor irgendetwas anderes geschieht, muss der initiierende Dienstanbieter der Anrufquelle eine Bestätigungsebene zuweisen.

Schritt 2: Die Attestierungsebene wird zugewiesen

Vollständige Bestätigung (Stufe A) bedeutet, dass der Dienstanbieter bestätigt, dass Dave berechtigt ist, die Nummer zu verwenden, von der er anruft.

Teilbestätigung (Stufe B) bedeutet, dass Daves Anbieter den Ursprungspunkt des Anrufs überprüfen kann, aber nicht überprüfen kann, ob Dave tatsächlich berechtigt ist, Anrufe von der Nummer aus zu tätigen.

Gateway Attestation (Level C) bedeutet, dass Daves Anbieter überprüft, woher der Anruf kam, aber die Quelle des Anrufs nicht überprüfen kann.

Sobald die Attestierungsebene zugewiesen ist, können die Dinge voranschreiten.

Schritt 3: Der anfängliche Dienstanbieter erstellt einen SIP-Identitäts-Header

Der VoIP-Anbieter von Dave prüft alle Anrufer-ID-Tags und zugehörigen Telefonnummern, die er Dave zur Verfügung stellt, um sicherzustellen, dass Dave tatsächlich Dave ist.

Als Beweis fügt der Anbieter dem SIP-Header ein verschlüsseltes digitales Authentifizierungszertifikat hinzu.

Der SIP-Header enthält Schlüsselinformationen wie die Telefonnummern des Anrufers und des Empfängers, den aktuellen Zeitstempel, die Attestierungsebene und die Ursprungskennung.

Schritt 4: Der Terminating Service Provider empfängt den SIP-Header

Der empfangende Dienstanbieter entschlüsselt dieses Zertifikat, liest alle Daten im SIP-Header und „erfährt“, dass die Telefonnummer tatsächlich Dave gehört – das heißt laut dem ursprünglichen Dienstanbieter.

Schritt 5: Die SIP-Einladung und der SIP-Header werden zur Überprüfung gesendet

Um sicherzugehen, sendet der terminierende Anbieter diesen SIP-Header an einen Verifizierungsdienst.

Schritt 6: Der Verifizierungsdienst führt seine eigenen Tests durch

Nach Erhalt prüft der Verifizierungsdienst das digitale Zertifikat und lässt es durch zusätzliche Datenbanken laufen, einschließlich bekannter Spam-Datenbanken und Zertifikats-Repositorys von anderen Dienstanbietern.

Schritt 7: Der Verifizierungsdienst gibt den SIP-Header an den terminierenden Anbieter zurück

Sobald der Verifizierungsdienst den SIP-Header über öffentliche Schlüssel und das öffentliche Zertifikatsrepository authentifiziert, geht es weiter.

Schritt 8: Der beabsichtigte Empfänger erhält den Anruf

Sobald Daves Identität vollständig verifiziert und gemäß den STIR/SHAKEN-Standards authentifiziert ist, wird der Anruf an den vorgesehenen Empfänger gesendet.

Zusammenfassen:

- Der Anbieter, der den Anruf einleitet, erhält eine SIP-Einladung, die die für den Anruf erforderliche Nachweisebene bestimmt

- Der Anbieter sendet diese SIP-Einladung an einen Authentifizierungsdienst

- Der Authentifizierungsdienst sendet den SIP-Header, der digitale Signaturen/Zertifizierungen (sogenannte PASSports) enthält, an den ursprünglichen Dienstanbieter zurück

- Der SIP-Header mit angehängten relevanten Zertifikaten wird an den Terminating Service Provider (den Empfänger des Anrufs) gesendet.

- Der Termination Service Provider sendet diesen SIP-Header an einen zusätzlichen Verifizierungsdienst

- Der Verifizierungsdienst sendet den SIP-Header an ein Zertifikatsrepository, das eine weitere Verifizierungsebene bereitstellt, indem er die SIP-Header-Daten entschlüsselt

- Der Verifizierungsdienst sendet den SIP-Header mit Informationen darüber, ob die Anrufer-ID gültig ist oder nicht, an den terminierenden Anbieter zurück

- Wenn gültig, sendet der Terminierungsanbieter den Anruf an den beabsichtigten Empfänger

Warum ist RÜHREN/SCHÜTTELN wichtig?

Während der Prozess des Verständnisses, wie STIR/SHAKEN funktioniert und was es tatsächlich tut, etwas kompliziert ist, sollten Sie sich vor allem daran erinnern, dass dieses zusätzliche Schutzniveau einige große Vorteile für Ihr Unternehmen bietet.

Werfen wir einen Blick auf einige dieser Vorteile unten.

Spamschutz

Denken Sie, Ihr Team weiß es besser, als Anrufe von unbekannten, unbekannten oder schlichten Spam-Telefonnummern zu beantworten?

Denk nochmal.

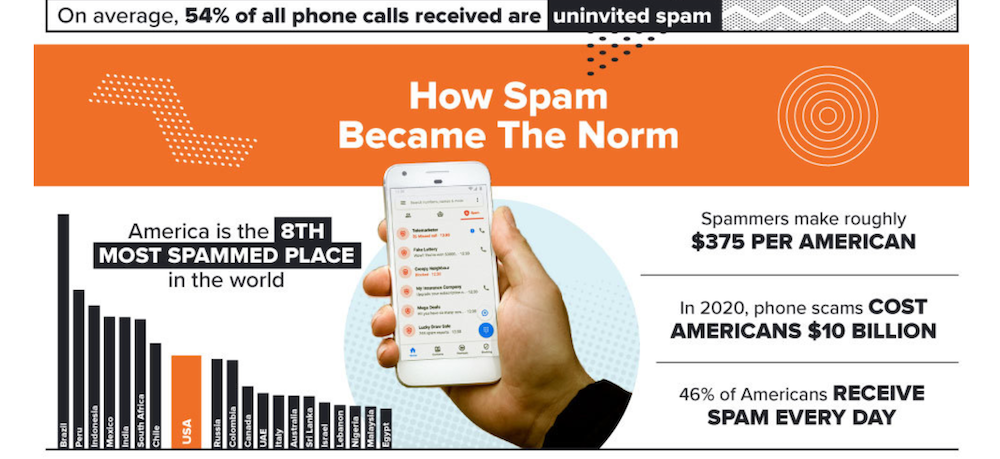

(Bildquelle)

Studien zeigen , dass 65 % der Anrufe, die einen Firmennamen auf Anrufer-ID-Bildschirmen anzeigen, beantwortet werden – selbst wenn das Unternehmen unbekannt ist. Außerdem werden 18 % der Anrufe von nicht identifizierten Nummern beantwortet, während fast 9 % der Anrufe von als Spam identifizierten Nummern beantwortet werden.

Nicht nur das, die Amerikaner verloren im Jahr 2020 fast 30 Milliarden US-Dollar durch Robocall-Betrüger – und diese Zahl wird voraussichtlich nur noch steigen, wenn Unternehmen nach der Pandemie zu einem normaleren Betrieb zurückkehren.

Die Verwendung eines VoIP-Softwareanbieters , der STIR/SHAKEN-Protokolle implementiert, verringert Ihre Chancen, diese gefährlichen Anrufe zu erhalten, erheblich. Denken Sie daran, dass es nur eines Mitarbeiters bedarf, um Passwörter für sensible Daten preiszugeben, die zu Klagen in Millionenhöhe führen können.

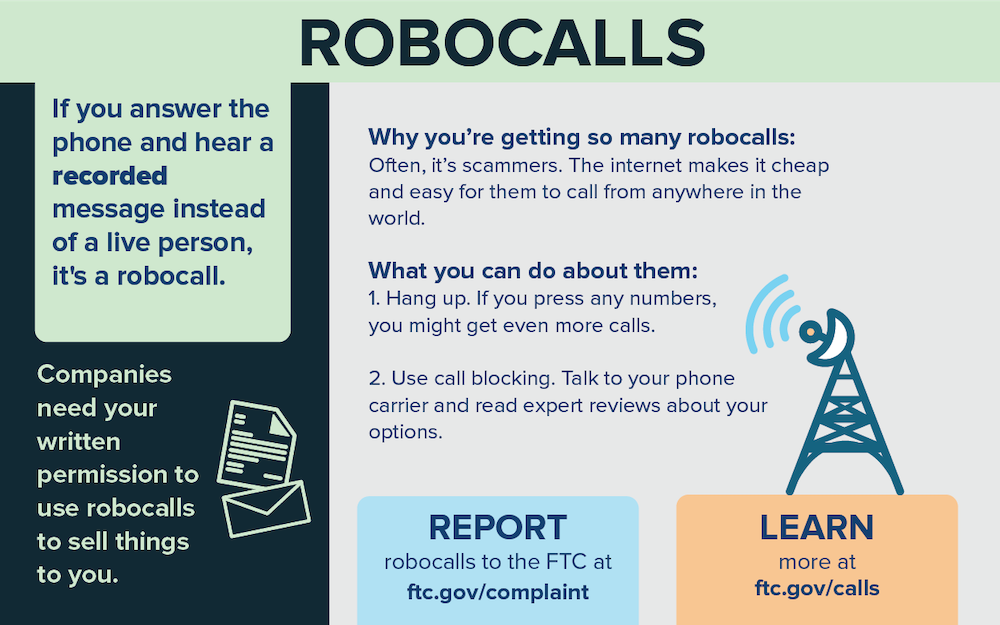

Robocall-Reduktion

Niemand geht gerne ans Telefon und hört das Dröhnen einer Robocall-Aufzeichnung.

Diese Anrufe sind unerbittlich, unglaublich lästig und behindern oft die Produktivität im Büro.

Jede Minute, die Ihr Team damit verschwendet, herauszufinden, ob der Typ am anderen Ende der Leitung, der eine kostenlose Weltumrundung anbietet, echt ist oder nicht, bedeutet Zeit, die für den Verkauf, die Arbeit an anstehenden Projekten oder die Beantwortung des Kundendienstes hätte aufgewendet werden können Anrufe gehen verloren.

(Bildquelle)

Spammer und Robocalls verschwenden jedes Jahr Milliarden von Produktivitätsstunden und aufgrund dieser Zeitverschwendung mehr als eine halbe Milliarde Dollar an entgangenen Einnahmen.

STIR/SHAKEN hilft Ihnen, diese Zeit – und den entgangenen Umsatz – zurückzubekommen.

Ein geschützter Ruf

Denken Sie daran, dass STIR/SHAKEN nicht nur dazu beiträgt, die Anzahl der automatischen Anrufe und potenziellen Betrüger zu reduzieren, mit denen Ihr Unternehmen in Kontakt kommt.

Es trägt auch zum Schutz Ihres Unternehmens bei, indem es die Wahrscheinlichkeit erheblich verringert, dass Ihre eigene geschäftliche Telefonnummer gestohlen und von denselben Nummernspoofern verwendet wird.

Wenn diese Betrüger die Telefonnummer Ihres Unternehmens in die Finger bekommen und anfangen, sie zu verwenden, um lästige, unprofessionelle und völlig illegale Robocalls zu tätigen? Dann wird der Ruf Ihres Unternehmens mit ziemlicher Sicherheit beeinträchtigt.

Kunden werden das Vertrauen in Ihr Unternehmen verlieren und sich fragen, wie wichtig Ihnen der Schutz ihrer sensiblen persönlichen Daten ist, wenn Sie nicht einmal Ihre eigenen schützen können.

Außerdem verlieren Sie einen großen Teil Ihrer Kontakte , wenn Sie gezwungen sind, Ihre geschäftliche Telefonnummer zu ändern – insbesondere Ihre Leads, die möglicherweise noch keinen anderen Weg kennen, um Sie zu erreichen.

STIR/SHAKEN trägt dazu bei, dass Ihr Unternehmen in gutem Zustand bleibt, indem sichergestellt wird, dass Ihre persönlichen oder geschäftlichen Nummern nicht in die falschen Hände geraten.

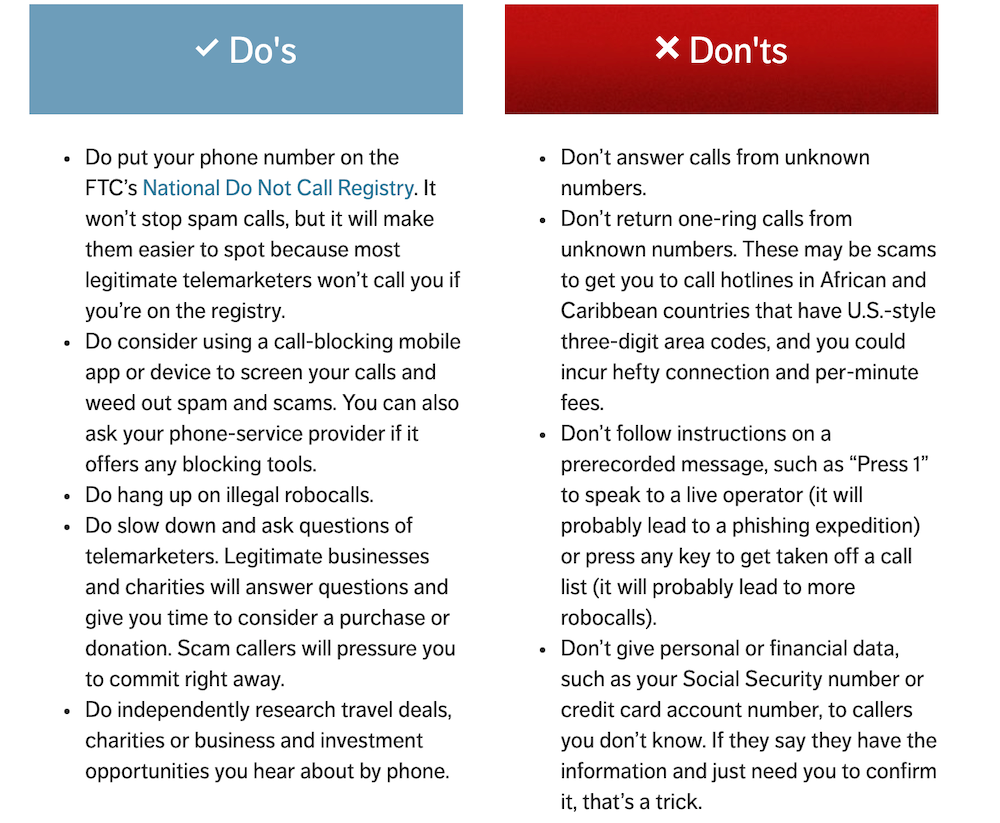

Wir empfehlen Ihnen, die folgende Grafik mit Ihren Kunden zu teilen, damit sie potenziellen Betrug und das Spoofing von Telefonnummern besser erkennen können.

RÜHREN/GESCHÜTTELT: Was es kann und was nicht

STIR/SHAKEN ist ein effektiver Weg, um automatische Anrufe und Hacker zu bekämpfen, aber es garantiert nicht, dass Sie niemals einen Anruf von einer gefälschten Nummer erhalten.

Beachten Sie, dass STIR/SHAKEN zwar frühere Robocall-Nummern identifizieren, Telefonnummern validieren und es Spoofern viel schwerer machen kann, erfolgreich Informationen von Ihnen zu stehlen, aber Robocalls nicht vollständig eliminieren, Nummernspoofer rechtlich bestrafen oder garantieren kann, dass ein Robocall unerwünscht ist Spam oder hat böswillige Absichten.

Obwohl STIR/SHAKEN und andere Sicherheitsmaßnahmen die Bedrohung durch Hacker nicht vollständig eliminieren können, bieten VoIP-Anbieter heute hervorragende Netzwerksicherheits- und Überwachungstools, die das Risiko von Cyberkriminalität erheblich reduzieren.

Unsere interaktive Tabelle der Top-Business-VoIP-Anbieter bietet einen Überblick über Plattformen wie Nextiva, RingCentral und Vonage, die alle die VoIP-Sicherheit auf die nächste Stufe gebracht haben.

FAQ RÜHREN/GESCHÜTTELT

Nachfolgend haben wir einige der häufigsten Fragen zu STIR/SHAKEN beantwortet.