シスコがSparkクラウドをフォートノックスに変えた方法

公開: 2016-07-18Cisco LiveでのCiscoのSparkプラットフォームを取り巻く議論から、UCの巨人がビジネスメッセージングとチームコラボレーションの背後に大きな重みを置いていることはかなり明らかです。 ラスベガスでの会議中に、ジョナサン・ローゼンバーグとイェンス・メガーと話すだけでなく、スパークとプラットフォームが次にどこに行くのかについての彼らの議論に参加する機会がありました。 シスコは、2億1500万人の顧客という膨大なユーザーベースを活用して、Sparkを最大限に活用し、実際に主流に押し上げることを目指していると言っても過言ではありません。

ローゼンバーグ氏は、エンタープライズメッセージングの基調講演で、ビジネスメッセージングは、大小のチームの通信技術における次の大きな変化になると述べました。 以前は電話をかけていましたが、すべてのオフィスが連絡を取り合うための電話システムが必要でした(そして最終的にはビデオ通話をここに含めることができます)。その後、電子メールが届くと、誰もがインスタントの電子メールボックスを採用する必要がありました。 現在、ローゼンバーグ氏は、ビジネスメッセージングが電子メールの代わりになりつつあると述べました。 標準のカタツムリメールがまだ解消されていないように、そのメールがなくなるわけではありませんが、チームコラボレーションプラットフォームにより、チームはより多くのことをより速く達成できるようになります。

セキュリティが鍵

しかし、大規模なエンタープライズプレーヤーがプラットフォームを採用することを期待する場合、少なくとも1つの主要な側面を考慮に入れる必要があります。それがセキュリティです。 たとえそれがサービスのプロバイダー自身を意味するとしても、第三者が内部通信を詮索することを望んでいる企業はありません。 誰もがあなたのプラットフォームを採用することを確実にするために、あなたは誰もがそれを安全に利用できると感じることを確実にしなければなりません。 シスコは、Sparkをゼロから構築しているときに、すべてのボックスにチェックマークを付けました。さらに、Sparkのグラウンドレベルのファブリックにエンドツーエンドの暗号化を確立するために、さらに一歩進んだのです。 システム全体は、セキュリティと暗号化を念頭に置いて開発されています。

クラウドサービスの主な利点は、プラットフォームの更新がクラウドサービスプロバイダーが展開できるのと同じくらい迅速に行われる可能性があるという事実です。 新機能は、すぐに使える状態で2番目に展開し、既存のユーザーベースにすばやくプッシュできます。これは「付加価値」と呼ばれる場合があります。

シスコの回答

ただし、ほとんどの消費者向け製品では、付加価値はユーザーを犠牲にして行われます。 通常、ユーザーデータとコンテンツへのフルアクセスが必要な場合、サービスは脆弱であると感じる可能性があります。 または、反対に、セキュリティを確保するロックダウンされたサービスは、すべてを快適に保つために、これらの付加価値機能を犠牲にします。 Slackのような他のソリューションと比較すると、Sparkは、その高レベルのセキュリティに関して、いくつかの追加ポイントを獲得します。

CiscoがSparkで行ったことは、真ん中でバランスをとることです。 エンドツーエンドの暗号化により、企業はどの付加価値統合を含めるかを具体的に選択できます。 さらに一歩進んで、シスコがデータから自分自身をロックアウトしている間、エンタープライズは選択したとおりにフルアクセスを行うことができます。

シスコによると、このシステムは「暗号化キーの安全な配布とデータの機密性のためのオープンアーキテクチャ」に依存しているという。 これは基本的に、コンテンツが各ユーザーのクライアントで暗号化され、受信者に到達するまで暗号化されたままになることを意味します。 エンタープライズがユーザーにそのようなアクセスを提供することを決定しない限り、各クライアントの間に何も復号化キーにアクセスできません。

それで、それはすべてどのように機能しますか

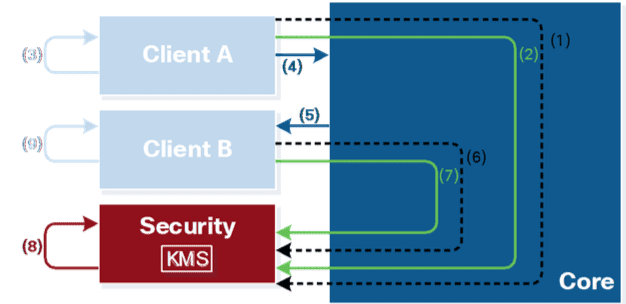

復号化へのアクセスを許可するために、シスコは、必要に応じて、またユーザーに許可されている場合に、データへのフルアクセスを提供するキーシステムを導入しました。 このシステムであるKeyManagement Server(KMS)は、Sparkのエンドツーエンド暗号化の基盤です。 このサーバーは、暗号化キーを作成、保存、承認し、アクセスを提供します。 基本的に、KMSはすべてのデータとファイルのゲートキーパーです。 エンタープライズによって設定されたアクセス許可に基づいて、特定のユーザー(IT担当者)のみがアクセスでき、シスコ自体はコンテンツを表示できません。 各エンタープライズには、独自のKMSがあります。

KMS = Key Management Server、CiscoSparkゲートキーパー

KMS自体は、Sparkのコアユニットとは別のものであり、連携して機能する独自の「レルム」です。 KMSはセキュリティレルムにありますが、それ以外はすべてSparkのコアユニットとしてラベル付けできます。 レルムを分離しておくことが、エンドツーエンドの暗号化を保証するものです。 プラットフォームのコア要素は暗号化キーにアクセスできず、システムはKMSに依存して、クラウド内の他の場所で使用されていないアクセストークンを認証します。

シスコが言うように、これは「暗号化キーへの適切なアクセスを保証すると同時に、コアサービスコンポーネントがKMSが保存する通信またはキーにアクセスできないことを保証します」。

エンドユーザーに完全な制御を提供するためのもう1つのステップとして、シスコでは、セキュリティレルムをホスト型ソリューションとして選択することもできます。これにより、シスコはすべての面倒な作業を実行できます。または、非常に慎重なエンタープライズ向けのオンプレミスソリューションとして、すべてをロックします。 ホスト型ソリューションでは、セキュリティレルムのすべてのサービスは、別のインフラストラクチャ上の別のテナントに配置され、運用されます。 オンプレミスでは、それはビジネスが決定することです。

実行中のプロセス

簡単に言うと、ユーザーがSparkルームにメッセージを送信する場合、そのユーザーのクライアントの最初のステップは、クライアントとKMSの間に安全なチャネルを確立することです。 この手順では、クライアントとKMS間の認証プロセスが必要であるため、シスコやサードパーティが転送中の情報を表示したり変更したりすることはできません。 認証プロセスの後、クライアントは確立されたチャネルを使用して、別のクライアントに送信されるコンテンツを暗号化するために必要な新しい暗号化キーを要求します。

メッセージが書き込まれた後、クライアントは会話キーを使用してメッセージを暗号化し、宛先のSparkルームのルームIDでラベルを付けて、コアに送信します。 次に、コアは暗号化されたメッセージを受信します。コアはセキュリティレルムから分離されているため、メッセージを復号化するために必要な会話キーにアクセスできません。 コアは受信者を探し、暗号化されたメッセージを受信室に送信しますが、受信室に関連付けられたデータベースにもメッセージを保存します。

これで、プロセスが逆になり、受信側のクライアントに暗号化されたメッセージが渡され、KMSに接続して、メッセージを復号化するために必要なキーを取得します。 KMSは、両方のユーザーを認証してメッセージを開くために必要なアクセス許可を確認し、会話キーを受信者に配布して、クライアントがメッセージを解凍して読み取ることができるようにします。

すべてが暗号化されている場合、検索はどのように機能しますか?

Core自体は送信しているコンテンツをまったく認識しないため、クラウドサービス自体を介した単純なメッセージ検索を許可することはできません。 これに対抗するために、シスコは非常にユニークなものを考案しました。それらは、セキュリティレルムに直接インデクサコンポーネントを組み込んだものです。 KMSと同様に、インデクサーはコアから完全に分離されていますが、KMSに非常に近いです。 基本的に、インデクサーはKMS内で検索インデックスを作成してクエリを実行します。 このようにして、すべてが暗号化されたままでありながら、検索可能です。

結局のところ、インデクサーは実際には、エンタープライズポリシーに応じて、すべての部屋に招待されるSparkボットです。 ユーザーがメッセージを送信するたびに、インデクサーは暗号化されたコンテンツのコピーを受け取ります。  クライアントと同様に、KMSと通信して、メッセージを開くために必要な会話キーにアクセスします。 インデクサーは、送信されたメッセージ内の各単語に1つの認証方法であるハッシュを適用し、メッセージが受信された特定の部屋に属するすべてのハッシュされた単語のリストに準拠します。

クライアントと同様に、KMSと通信して、メッセージを開くために必要な会話キーにアクセスします。 インデクサーは、送信されたメッセージ内の各単語に1つの認証方法であるハッシュを適用し、メッセージが受信された特定の部屋に属するすべてのハッシュされた単語のリストに準拠します。

インデクサーは、メッセージの暗号化を完全に逆にすることができないように、ランダムな単語を追加するのに十分賢いです。 次に、ハッシュのリストがSpark Cloudに送信され、暗号化された状態で検索インデックス内に保存されます。 これで、検索可能な完全に暗号化されたインデックスができました。

両方の長所

シスコは、最も偏執的なエンタープライズでさえ、SparkCloudプラットフォームを介してデータとファイルを安全に送信できるという安心感を本当に提供したいと考えていました。 他のコンシューマーアプリケーションは、サービス自体によるデータへのアクセスを許可するか、またはそれに依存する場合があります。 Sparkの開発に深く根ざしたエンドツーエンドの暗号化と、独自のセキュリティレルムをホストし、独自のパラメータとプロビジョニングを設定する機能を備えた、ビジネスメッセージングとチームコラボレーションのフォートノックスがあります。