Todo lo que necesita saber sobre el ataque de intercambio de SIM

Publicado: 2020-01-25En el mundo de la tecnología, donde cualquier muro de seguridad puede romperse usando códigos o lagunas, el ataque SIM Swap no es sorprendente. Simplemente siéntese y piense una vez en la cantidad de aplicaciones y plataformas que tienen su número de teléfono para verificar la identidad. ¿Se te puso la piel de gallina? Hice.

La iniciativa de verificación en dos pasos o autenticación de dos factores se ha convertido en un tema de meme en todo el mundo dejando a muchos usuarios como víctimas.

Cuantas más empresas intentaban reforzar la seguridad con capas de seguridad adicionales, más fácil les resultaba a los atacantes convertirlo en un objetivo. Una medida de seguridad adoptada por casi todas las empresas de servicios se ha convertido en parte de bromas con serias implicaciones.

Incluso figuras públicas como el CEO de Twitter, Jack Dorsey, tuvieron dificultades para lidiar con esto.

Haz clic para twittear el ataque de intercambio de SIM

¿Qué es el intercambio de SIM?

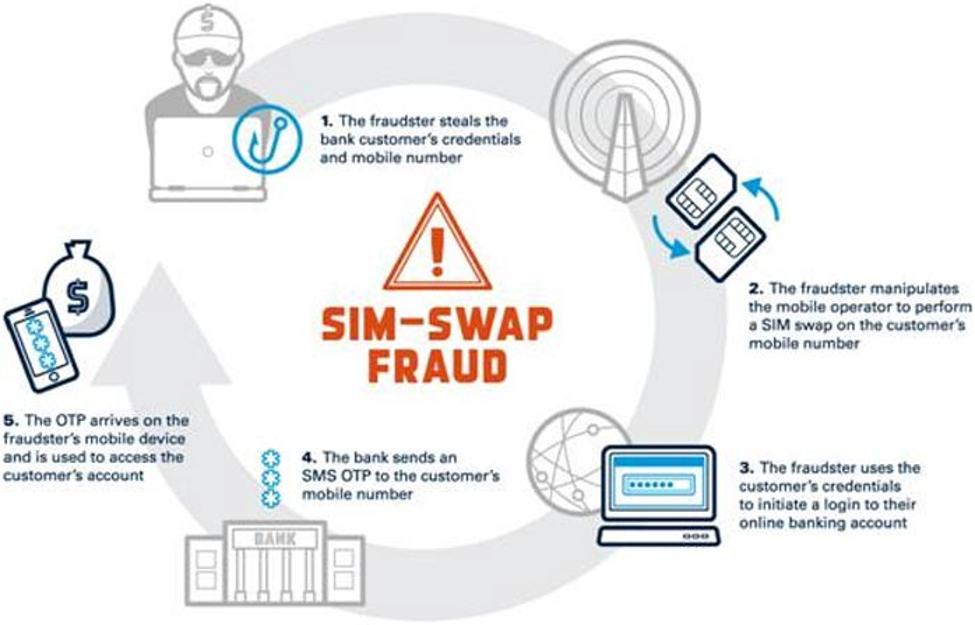

El intercambio de SIM (también llamado intercambio de SIM/SIMjacking/división de SIM) es en realidad una violación que le da al atacante acceso a su cuenta. Para hacerlo entender en pasos:

Creo que todos conocen la verificación de dos pasos por la que pasamos al iniciar sesión en Gmail o en cualquier plataforma de servicios bancarios. Después de poner una contraseña, recibimos una OTP o una llamada al número de móvil registrado y ahí es donde se produce la brecha.

Entre la inserción de la contraseña del primer paso y luego la OTP del segundo paso, el actor de la infracción juega con algunos códigos y transfiere su número de teléfono móvil a su tarjeta SIM.

Esto da como resultado obtener la contraseña del segundo paso en su tarjeta SIM en lugar de la del usuario real y obtienen acceso a su cuenta. ¡¡¡Auge!!!

Este tipo de ataques no eran muchos antes, sin embargo, en los últimos años, ha estado ocurriendo repetidamente. En el momento en que surgió la criptomoneda para las transacciones, los piratas informáticos se volvieron más activos y hubo informes casi todos los meses de uno u otro incidente.

El ataque de intercambio de SIM también se denomina puerto de SIM debido a que el pirata informático transfiere su número de teléfono móvil a su propia tarjeta SIM (obviamente, un número privado).

Lea también: ¿Puede su teléfono ser pirateado por su número IMEI?

Las causas o las lagunas del intercambio de SIM

No es que haya una lista dura y rápida de las causas que ocurren en este incidente. Sin embargo, hay algunos que le dan suficiente tiempo al hacker para hacer las cosas.

Por ejemplo, si el teléfono de un usuario ha sido robado o si se cambia a otra compañía de telecomunicaciones. En este período, la vulnerabilidad de seguridad aumenta y esto le da una ventana al hacker.

La forma de obtener detalles no es algo nuevo, pueden ser correos electrónicos de phishing, mensajes de texto lucrativos. Todo lo que necesitan hacer es llamar a su servicio de atención al cliente de telecomunicaciones, hacerse pasar por usted con sus datos y transferir su número. Un menor, pero puede haber una probabilidad de que los piratas informáticos sobornen a los empleados de telecomunicaciones para cambiar el número de SIM.

Entonces, si habla de la probabilidad que tienen los piratas informáticos, el cielo es el límite para ellos. O los ignoramos o no nos preocupamos de que alguien tenga acceso a nuestra cuenta sin siquiera darse cuenta.

Lea también: Cómo rastrear un teléfono Android perdido o robado

¿Puedes evitar convertirte en víctima del intercambio de SIM?

Hay un dicho: “Si hay un problema, también hay una solución. Todo lo que tenemos que hacer es mirar más a nuestro alrededor o profundizar más”.

Entonces, sí, seguramente puede evitar convertirse en víctima de una estafa de intercambio de SIM. En realidad, es bastante fácil usar estos métodos para mantenerse fuera de la zona de ataque de intercambio de SIM.

1. No acceda a estafas de phishing

Correos electrónicos, enlaces, mensajes de texto, lo que sea, tienen acceso a todos y cada uno para que se vea original y seguro. Sin embargo, es usted quien debe asegurarse de verificar la fuente incluso antes de acceder al enlace que se proporciona en la alerta de notificación. Para empezar, simplemente no acceda a una URL nueva y desconocida proporcionada en el mensaje de texto/correo electrónico. No siga iniciando sesión en una plataforma de sitio web que no conoce y manténgase alejado de descargar cosas de recursos desconocidos.

Si falla en hacer alguno de ellos y el pirata informático obtiene el control de su tarjeta SIM, está jodido.

2. Deje de usar datos personales en línea en exceso

Cuanto más estamos en línea, más accedemos a nuevas páginas y ponemos nuestros datos en nuevos sitios web o aplicaciones. Explorar es bueno, pero mantenlo a un nivel que no te afecte de todos modos.

3. Tome más en serio la protección de la cuenta

Todos estarían de acuerdo conmigo en que no nos tomamos en serio la seguridad de nuestra cuenta. Ya sean las cuentas bancarias, número registrado no el actual, y muchos más.

Por ejemplo, la contraseña de casi todas las plataformas bancarias debe cambiarse en un plazo de 3 a 6 meses, sin embargo, esto debe ser mensual. Siga esto religiosamente para que se convierta en un hábito, no en un acto.

4. Comience a borrar huellas en línea

Dejar huellas en línea en el mundo virtual es una de las principales razones por las que ocurren y suceden estos incidentes. Todos los grandes gigantes, así como los emergentes, le piden que recuerde las credenciales de inicio de sesión o que guarde la contraseña del sitio web. Para que sea conveniente para nosotros, seleccionamos la opción y la próxima vez, no tendremos que recordar la contraseña o, a veces, ni siquiera el inicio de sesión y la contraseña. ¿No da un poco de miedo?

No es que estas empresas estén involucradas en esto, pero no debemos dejar nuestra información confidencial en ninguna plataforma. Puede ser mal utilizado y quién será el responsable de ello, Usted. ¿Quién se vio afectado? Ustedes. ¿Quién debería ser culpado? Ustedes.

Deja de guardar tus credenciales en cualquier plataforma. Mantenga la privacidad antes que la conveniencia o de lo contrario estará en un gran problema.

Lea también: ¿Por qué es importante la privacidad en línea?

Conclusión

Por mucho que pongas capas de seguridad, encontrarán la manera de meterse en tu teléfono móvil. Y hoy, meterse en el móvil es más peligroso que meterse en casa. Porque al menos te avisan si alguien entra en tu casa. Aquí, no tienes idea. Un robo silencioso y perfecto.

Así que sea un poco consciente y atento a todo lo que reciba en su teléfono celular. Manténgase alejado de sitios web desconocidos y no seguros. No regale inicios de sesión a plataformas no autorizadas y acostúmbrese a borrar las huellas en línea.

¿Te ha resultado útil este artículo? Comparta sus pensamientos y háganos saber si tiene algún otro punto que agregar para ayudar a que un usuario no se convierta en víctima del intercambio de SIM.