Los depredadores en línea están acechando las cámaras web de los niños, revela un estudio

Publicado: 2023-05-14Se ha multiplicado por diez las imágenes de abuso sexual creadas con cámaras web y otros dispositivos de grabación en todo el mundo desde 2019, según Internet Watch Foundation.

Los sitios de redes sociales y las salas de chat son los métodos más comunes para facilitar el contacto con los niños, y el abuso ocurre en línea y fuera de línea.

Cada vez más, los depredadores utilizan los avances tecnológicos para cometer abusos sexuales facilitados por la tecnología.

Una vez que un niño tiene acceso a una cámara web, un depredador puede usarla para grabar, producir y distribuir pornografía infantil.

Somos criminólogos que estudiamos el cibercrimen y la ciberseguridad. Nuestra investigación actual examina los métodos de los depredadores en línea para comprometer las cámaras web de los niños.

Para hacer esto, posamos en línea como niños para observar a los depredadores en línea activos en acción.

chatbots

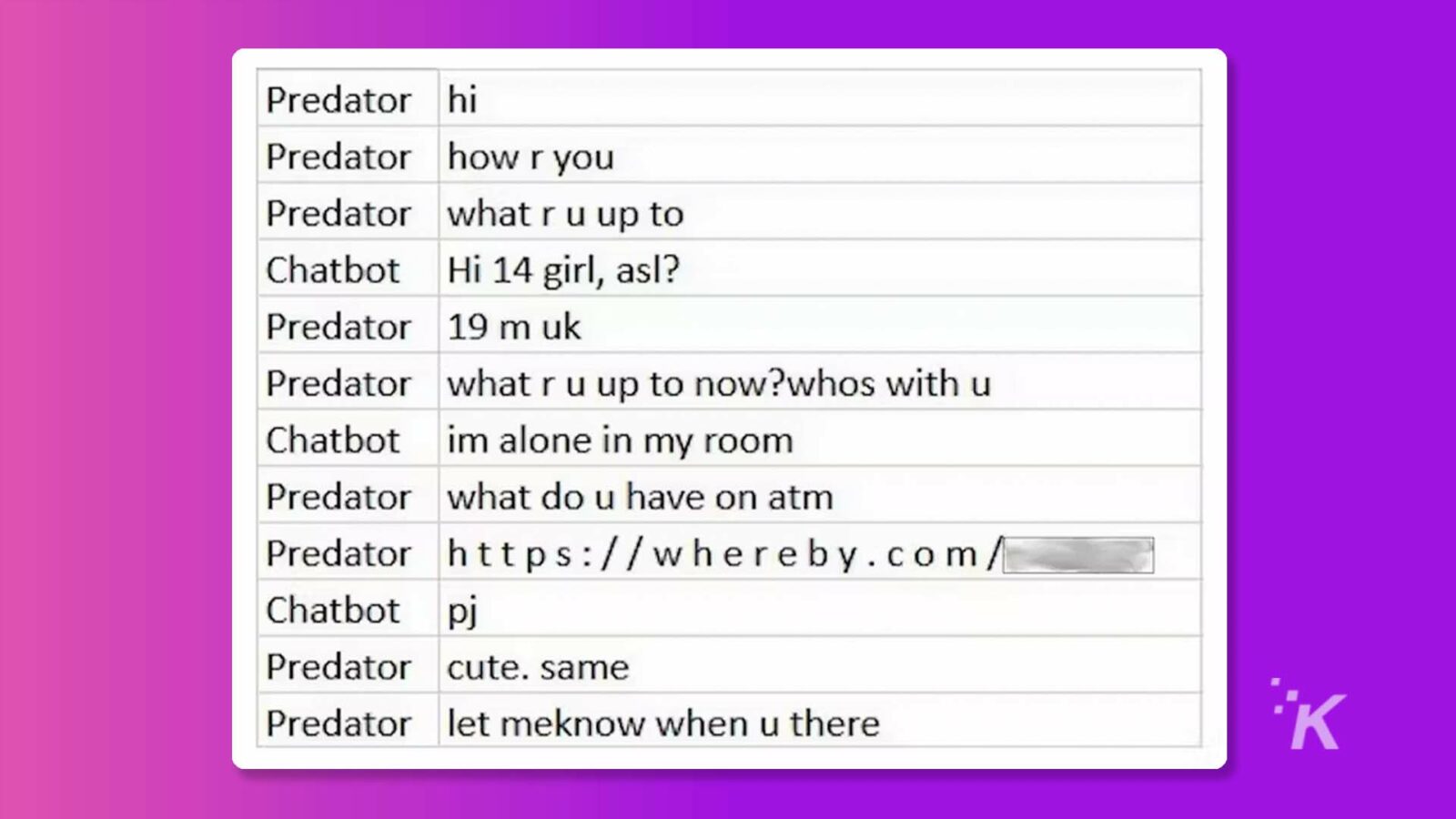

Comenzamos creando varios chatbots automatizados disfrazados de niñas de 13 años. Implementamos estos chatbots como cebo para los depredadores en línea en varias salas de chat que los niños usan con frecuencia para socializar.

Los bots nunca iniciaban conversaciones y estaban programados para responder solo a usuarios que se identificaban como mayores de 18 años. Programamos los bots para comenzar cada conversación indicando su edad, sexo y ubicación.

Esta es una práctica común en la cultura de las salas de chat y aseguró que las conversaciones registradas fueran con adultos mayores de 18 años que estaban chateando a sabiendas y voluntariamente con un menor.

Aunque es posible que algunos sujetos fueran menores de edad y se hicieran pasar por adultos, investigaciones anteriores muestran que los depredadores en línea generalmente se representan a sí mismos como más jóvenes de lo que realmente son, no mayores.

La mayoría de los estudios anteriores sobre el abuso sexual infantil se basan en datos históricos de informes policiales, lo que proporciona una descripción obsoleta de las tácticas que se utilizan actualmente para abusar de los niños.

Por el contrario, los chatbots automatizados que utilizamos recopilaron datos sobre los delincuentes activos y sus métodos actuales para facilitar el abuso sexual.

Métodos de ataque

En total, nuestros chatbots registraron 953 conversaciones con adultos autoidentificados a quienes se les dijo que estaban hablando con una niña de 13 años.

Casi todas las conversaciones fueron de naturaleza sexual, con énfasis en las cámaras web. Algunos depredadores fueron explícitos en sus deseos e inmediatamente ofrecieron pago por videos del niño realizando actos sexuales.

Otros intentaron solicitar videos con promesas de amor y futuras relaciones. Además de estas tácticas de uso común, descubrimos que el 39% de las conversaciones incluían un enlace no solicitado.

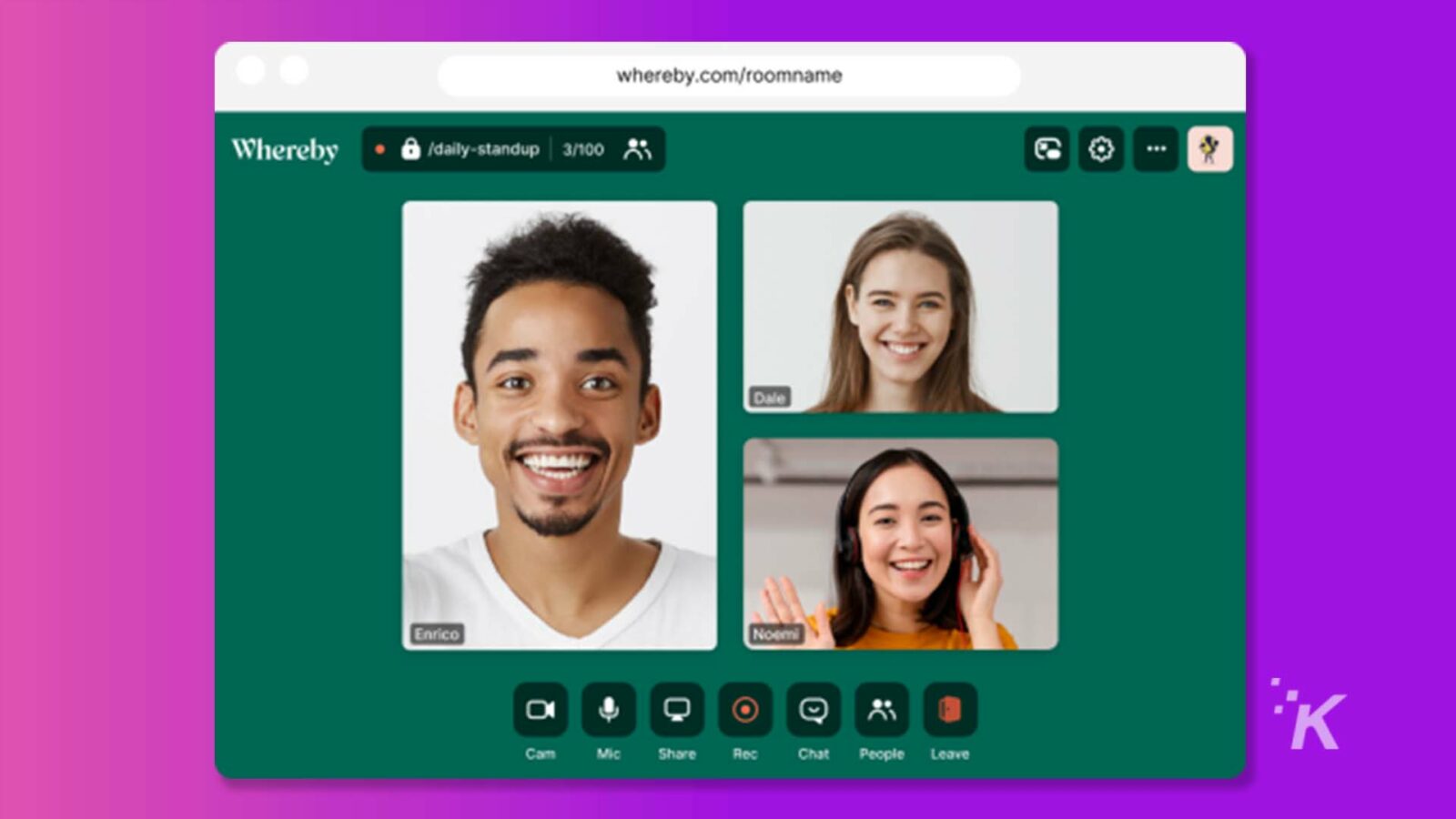

Realizamos una investigación forense de los enlaces. Descubrimos que el 19 % (71 enlaces) estaban integrados con malware, el 5 % (18 enlaces) dirigían a sitios web de phishing y el 41 % (154 enlaces) estaban asociados con Whereby, una plataforma de videoconferencia operada por una empresa en Noruega.

Nota del editor: The Conversation revisó los datos no publicados del autor y confirmó que el 41 % de los enlaces en los diálogos del chatbot eran para reuniones de video de Whereby y que una muestra de los diálogos con los enlaces de Whereby mostraban sujetos que intentaban atraer lo que se les dijo que eran 13- niñas de un año a participar en comportamientos inapropiados.

Inmediatamente nos resultó obvio cómo algunos de estos vínculos podrían ayudar a un depredador a victimizar a un niño. Los depredadores en línea usan malware para comprometer el sistema informático de un niño y obtener acceso remoto a su cámara web.

Los sitios de phishing se utilizan para recopilar información personal, lo que ayuda al depredador a victimizar a su objetivo.

Por ejemplo, los ataques de phishing pueden dar acceso a un depredador a la contraseña de la computadora de un niño, que podría usarse para acceder y controlar de forma remota la cámara del niño.

Por lo que las videoconferencias

Al principio, no estaba claro por qué Whereby era el favorito entre los depredadores en línea o si la plataforma se usaba para facilitar el abuso sexual en línea.

Después de una mayor investigación, descubrimos que los depredadores en línea podrían explotar las funciones conocidas en la plataforma Whereby para observar y grabar a los niños sin su consentimiento activo o informado.

Este método de ataque puede simplificar el abuso sexual en línea. El delincuente no necesita ser técnicamente inteligente o socialmente manipulador para obtener acceso a la cámara web de un niño.

En cambio, alguien que pueda persuadir a una víctima para que visite un sitio aparentemente inocuo podría obtener el control de la cámara del niño.

Habiendo obtenido acceso a la cámara, un depredador puede violar al niño observándolo y grabándolo sin consentimiento real, en lugar de técnico.

Este nivel de acceso y desprecio por la privacidad facilita el abuso sexual en línea.

Según nuestro análisis, es posible que los depredadores puedan usar Whichby para controlar la cámara web de un niño mediante la incorporación de una transmisión en vivo del video en un sitio web de su elección.

Hicimos que un desarrollador de software realizara una prueba con una cuenta Whereby incrustada, que mostró que el host de la cuenta podía incrustar un código que le permitía encender la cámara del visitante.

La prueba confirmó que es posible encender la cámara de un visitante sin su conocimiento.

No hemos encontrado evidencia que sugiera que otras plataformas importantes de videoconferencia, como Zoom, BlueJeans, WebEx, GoogleMeet, GoTo Meeting y Microsoft Teams, puedan explotarse de esta manera.

El control de la cámara y el micrófono del visitante se limita a la plataforma Whereby, y algunos íconos indican cuando la cámara y el micrófono están encendidos.

Sin embargo, es posible que los niños no se den cuenta de los indicadores de la cámara y el micrófono y estarían en riesgo si cambiaran las pestañas del navegador sin salir de la plataforma Whereby o cerrar esa pestaña.

En este escenario, un niño no se daría cuenta de que el anfitrión estaba controlando su cámara y micrófono.

Nota del editor: The Conversation contactó a Whereby, y un vocero de allí cuestionó que la característica pudiera ser explotada. "Por el cual y nuestros usuarios no pueden acceder a la cámara o el micrófono de un usuario sin recibir un permiso claro del usuario para hacerlo a través de los permisos de su navegador", escribió Victor Alexandru Truica, líder de seguridad de la información de Whereby. También dijo que los usuarios pueden ver cuando la cámara está encendida y pueden "cerrar, revocar o 'desactivar' ese permiso en cualquier momento".

Un abogado de la compañía también escribió que Por lo cual disputa las afirmaciones de los investigadores. “Por lo cual se toma en serio la privacidad y la seguridad de sus clientes. Este compromiso es fundamental para nuestra forma de hacer negocios y es fundamental para nuestros productos y servicios”.

Revocar el acceso a la cámara web luego del permiso inicial requiere conocimiento de los cachés del navegador.

Un estudio reciente informó que, aunque se considera que los niños son usuarios fluidos de los nuevos medios, carecen de alfabetización digital en el área de la seguridad y la privacidad.

Dado que los cachés son una característica de seguridad y privacidad más avanzada, no se debe esperar que los niños sepan cómo borrar los cachés del navegador o cómo hacerlo.

Manteniendo a sus hijos seguros en línea

La conciencia es el primer paso hacia un ciberespacio seguro y confiable. Informamos sobre estos métodos de ataque para que los padres y los legisladores puedan proteger y educar a una población vulnerable.

Ahora que las empresas de videoconferencia conocen estos exploits, pueden reconfigurar sus plataformas para evitar tal explotación.

En el futuro, una mayor priorización de la privacidad podría evitar diseños que puedan explotarse con intenciones nefastas. Hay varias formas en que las personas pueden espiarte a través de tu cámara web.

Aquí hay algunas recomendaciones para ayudar a mantener a su hijo seguro mientras está en línea. Para empezar, cubra siempre la cámara web de su hijo. Si bien esto no evita el abuso sexual, sí evita que los depredadores espíen a través de una cámara web.

También debe controlar la actividad de Internet de su hijo. El anonimato que brindan los sitios de redes sociales y las salas de chat facilita el contacto inicial que puede conducir al abuso sexual en línea.

Los extraños en línea siguen siendo extraños, así que enséñele a su hijo sobre el peligro de los extraños.

Hay más información disponible sobre la seguridad en línea en los sitios web de nuestros laboratorios: Grupo de Investigación de Ciberseguridad Basada en Evidencia y Ciberseguridad de Sarasota.

¿Tiene alguna idea sobre esto? Envíenos una línea a continuación en los comentarios, o lleve la discusión a nuestro Twitter o Facebook.

Recomendaciones de los editores:

- ChatGPT y otras IA de lenguaje son tan irracionales como nosotros

- Tu voz puede ser clonada por cualquier persona con conexión a Internet.

- ChatGPT es el futuro del chat, solo si lo usas bien

- Las aplicaciones descargadas de diferentes países presentan mayores riesgos de privacidad

Nota del editor: este artículo fue escrito por Eden Kamar, investigador posdoctoral de la Universidad Hebrea de Jerusalén, y Christian Jordan Howell, profesor asistente de ciberdelincuencia de la Universidad del Sur de Florida, y se volvió a publicar en The Conversation bajo una licencia Creative Commons. Lea el artículo original.

Síganos en Flipboard, Google News o Apple News