Por qué la certificación PCI es importante para sus herramientas de comunicación empresarial

Publicado: 2018-12-17Parece como si estuviéramos en un punto en el que la seguridad de los datos se ha convertido en una idea de último momento para una gran cantidad de organizaciones. Se ha convertido en una noticia casi rutinaria escuchar sobre una nueva violación de datos, y algunos de los nombres afectados realmente lo sorprenderían. Solo en 2018, organizaciones como Macy's, Adidas, Delta, Panera Bread e incluso Amazon informaron que se habían violado los datos de los clientes.

No importa el tamaño de su negocio o la industria a la que sirve, la seguridad es una necesidad absoluta en el clima digital actual. Desafortunadamente, los actores maliciosos están por ahí y están constantemente desarrollando nuevas formas de capturar y vender datos de clientes.

Esto, por supuesto, conduce a consecuencias masivas para esos clientes, y también para las organizaciones violadas. La falta de confianza y las posibles consecuencias financieras no son necesariamente una mejor opción que invertir en proteger adecuadamente los datos de su organización.

Cuando se trata de centros de contacto, o cualquier empresa que se ocupe de pagos por teléfono o VoIP empresarial, las organizaciones deben asegurarse absolutamente de que sus procesos, aplicaciones, datos y software cumplan con los estándares de seguridad PCI globales.

¿Qué es el cumplimiento del estándar de seguridad PCI?

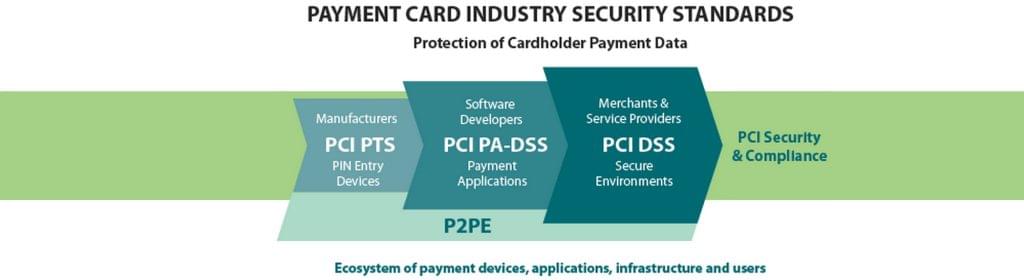

Si bien los estándares de seguridad de PCI no están grabados en piedra a través de leyes o regulaciones oficiales, el Consejo de Estándares de Seguridad de PCI (PCI SSC) ha surgido como un "foro global" para facilitar el desarrollo, la mejora y la difusión de estándares de seguridad acordados para pagos. seguridad de la cuenta: fundada originalmente por American Express, Discover Financial Services, JCB International, MasterCard y Visa Inc.

El PCI SSC es un consejo de seguridad para toda la industria de alcance mundial. La idea es que la industria pueda unirse dentro de este consejo para desarrollar y establecer un conjunto de regulaciones y estándares de seguridad para proteger la información de la cuenta de pago, como la información de la tarjeta de crédito y los datos confidenciales de los clientes, como los números de seguro social.

El PCI SSC ha establecido estándares de cumplimiento de seguridad PCI para garantizar que las organizaciones se adhieran a un conjunto de regulaciones acordadas para proteger la información de pago de la tarjeta de crédito del cliente y la información confidencial.

Las empresas que cumplen con PCI deben cumplir con estos requisitos de seguridad acordados y están sujetas a evaluaciones anuales para garantizar el cumplimiento continuo. Al final del día, si su organización maneja cualquier forma de información de pago, entonces el cumplimiento de PCI es casi una necesidad.

Dado que no existe una ley que exija el cumplimiento de PCI, las organizaciones que no cumplan con los requisitos no enfrentarán ningún tipo de consecuencias legales. Sin embargo, si ocurre una filtración de datos, entonces la organización está potencialmente sujeta a consecuencias financieras tanto del PCI SSC como de los clientes y los clientes afectados por la filtración.

¿Cuál es el punto de la certificación PCI?

Al final del día, al garantizar el cumplimiento de PCI dentro de una organización, esa empresa no solo protege los datos de sus clientes y usuarios, sino que también protege a la organización de consecuencias y consecuencias financieras potencialmente drásticas.

El objetivo principal del cumplimiento de PCI es establecer un estándar global para que las organizaciones lo acepten y lo cumplan, a fin de contrarrestar la gran cantidad de filtraciones de datos en los últimos años. Según el PCI SSC:

- “La violación o el robo de los datos del titular de la tarjeta afecta a todo el ecosistema de tarjetas de pago, desde el cliente hasta la institución de pago y la organización que recibe el pago”.

- Cuando se filtran los datos de los clientes, rápidamente pierden la confianza con esos comerciantes e instituciones financieras.

- Si su información se usa maliciosamente, los clientes también pueden enfrentar consecuencias financieras. El crédito puede verse afectado negativamente y puede ser difícil recuperar el control total sobre los datos una vez que se han violado.

- A medida que los comerciantes y las instituciones financieras pierdan credibilidad, eventualmente perderán negocios. Los clientes simplemente llevarán sus negocios a otra parte si no confían en que su información estará segura y protegida.

Si su organización experimenta una filtración de datos y no tomó las medidas adecuadas para prevenir ataques o establecer un plan de recuperación, puede haber algunas reacciones negativas y consecuencias importantes, a pesar de la falta de regulaciones legales.

Las organizaciones, por supuesto, harán que los clientes pierdan la confianza y elijan hacer negocios en otro lugar, lo que conduce a una disminución de las ventas y los ingresos, es posible que las empresas tengan que pagar el costo de volver a emitir nuevas tarjetas de pago o pérdidas por fraude, y las cosas solo se volverán más difíciles en el futuro.

Después de una violación de datos, las organizaciones enfrentarán un mayor costo posterior de cumplimiento, posibles costos legales y acuerdos, multas y sanciones y la terminación de la capacidad de aceptar tarjetas de pago. Al final del día, una violación de datos puede llevar en última instancia a que una empresa tenga que cerrar sus puertas para siempre.

La necesidad de seguridad en la era digital

A medida que las organizaciones trasladan sus comunicaciones y procesos a la nube, incluido el almacenamiento de datos (específicamente datos de clientes como la información de CRM), la seguridad se convierte en una preocupación aún mayor.

Los grandes tesoros de datos en general son muy lucrativos para los actores malintencionados que buscan sacar provecho de esta información. Sin embargo, cuando los datos se archivan y solo se utilizan internamente y en el sitio, sería mucho más difícil para un atacante acceder a esta información. Sin embargo, a medida que comenzamos a trasladar nuestros principales procesos comerciales y de almacenamiento de datos a la nube, comenzamos a introducir una nueva necesidad de seguridad.

Dado que los datos ahora no se almacenan en el sitio, sino en la nube, estos datos deben protegerse en múltiples frentes. Su organización debe asegurarse de que los datos estén en buenas manos, y el proveedor de cualquier herramienta que esté utilizando (plataformas Business VoIP, CRM o Cloud Contact Center) garantiza que los datos en sus servidores estén protegidos y seguros.

Además de que los datos no están en sus propias manos, los datos se transmiten a través de Internet y se comparten en los dispositivos de su organización. Los datos deben estar encriptados en la transmisión, así como también protegidos en esos puntos finales individuales. Dado que el software en la nube nos ha permitido ser más móviles, hay incluso más puntos finales y dispositivos que se conectan a una red y plataforma que nunca, y cada uno de estos dispositivos es un punto débil potencial para un ataque.

Dado que los datos se transmiten, comparten, almacenan, editan, archivan y mueven constantemente, han surgido muchos más puntos débiles en el proceso donde esa información puede ser robada; por lo tanto, en la era de las soluciones en la nube y el comercio digital, la necesidad de seguridad está en un nuevo nivel.

Cumplimiento PCI en Contact Centers

Si bien cualquier organización que se ocupa de la información de pago de los clientes debe intentar hacer cumplir el PCI, los Call Centers y los Contact Centers en particular deben tener cuidado. Dado que su negocio gira casi por completo en torno a la recopilación de información de cuentas de pago de clientes y clientes, los centros de contacto se enfrentan a un gran riesgo de ser objeto de un ataque malicioso.

Los centros de contacto están constantemente tratando con clientes y clientes por teléfono y, más recientemente, a través de chats en línea o incluso mensajes de texto SMS. Cada vez que un cliente o cliente envía cualquier forma de pago o información de identificación a un agente, esa información debe estar protegida.

Dado que los Contact Centers en particular también están utilizando una mayor cantidad de plataformas en la nube que almacenan y acceden a estos datos, desde soluciones de CRM hasta software de Call Center y herramientas de Business VoIP, a veces incluso yendo más allá hacia la Inteligencia Artificial y la Optimización de la Fuerza Laboral, hay muchos problemas sueltos. extremos que necesitan ser atados juntos.

Dos de las principales preocupaciones en las que los centros de contacto deben centrarse incluyen:

- Proteger los datos del acceso no autorizado . Bastante sencillo. Aquellos a los que no se les permite acceder a los datos no deberían poder hacerlo, este sería el primer paso para garantizar incluso el nivel más básico de seguridad de datos. Por supuesto, esto comienza con prácticas de seguridad simples, como solo proporcionar contraseñas a los administradores, cambiar las contraseñas de forma rutinaria, utilizar métodos de autenticación física y asegurar todos los dispositivos y puntos de acceso.

- Confianza del cliente . Un aspecto importante de cualquier organización es ese vínculo de confianza entre el cliente y el negocio. Los clientes valoran mucho su experiencia con una organización y elegirán hacer negocios con aquellos que les brinden la mejor experiencia. Cuando se trata de cualquier cantidad de capital o incluso de datos confidenciales (piense en HIPAA), los clientes quieren saber que su información está protegida y que no se verán perjudicados por hacer negocios con su organización.

Estas dos preocupaciones, por supuesto, van de la mano. Cuando los datos de un cliente no están seguros y se violan, en última instancia, perderán la confianza en su negocio. Garantizar que los datos estén seguros es garantizar que los clientes sigan confiando en su negocio.

Al final del día, prevenir cualquier forma de infracciones y garantizar a sus clientes que sus datos están seguros puede contribuir en gran medida a crear ese vínculo de confianza. Los Contact Centers, con sus vastos conjuntos de datos y gran cantidad de interacciones diarias, deben tener mucho cuidado en particular y deben garantizar el cumplimiento de PCI en cada paso del proceso.

Cumplimiento de PCI en Business VoIP

Cuando se trata de VoIP de manera más general, PCI DSS "no hace referencia explícita al uso de VoIP". Sin embargo, esto no significa que el hecho de que su organización esté utilizando un servicio de VoIP para empresas esté libre de problemas. De hecho, PCI DSS tiene su propia sección de preguntas frecuentes que destaca específicamente el uso de VoIP.

Ahora, esto se vuelve un poco complicado, pero intentaremos resumir la esencia de lo que necesitará saber. El cumplimiento de PCI para VoIP profundiza un poco y llega a definir diferentes formas de transmisión (internas o externas), así como las fuentes de estas transmisiones.

La conclusión principal es esta:

Para cumplir con PCI, las organizaciones deben asegurarse de que cualquier forma de datos de Internet o tráfico de red IP que contenga cualquier forma de información de cuenta de pago esté protegida. En pocas palabras, los datos de la cuenta de pago transferidos a través del "tráfico de VoIP que contiene datos de la cuenta de la tarjeta de pago están dentro del alcance de los controles PCI DSS aplicables".

Dado que VoIP envía el sonido de su voz a través de Internet como paquetes de datos, esos datos están sujetos a los estándares de seguridad de cumplimiento de PCI, ya que ahora es información que se transfiere y almacena en la red de su organización.

Pero la historia realmente no termina ahí. Las cosas se complican un poco cuando se trata de la fuente de la llamada VoIP y cómo se transfieren esos datos:

- Transmisiones internas : el tráfico de VoIP que contiene datos de cuentas de tarjetas de pago que se comparten dentro de la red de su organización debe cumplir con PCI. Todos los datos almacenados, procesados o transmitidos internamente a través de la red de una organización deben estar en línea con el cumplimiento.

- Transmisiones externas : cuando una entidad transfiere información de tarjetas de pago a otra empresa (por ejemplo, un proveedor de servicios o un procesador de pagos), el sistema y las redes de la entidad utilizados para esas transmisiones deben cumplir. Es decir, si su empresa realiza una llamada VoIP para enviar datos de pago a otra empresa o entidad, esa conexión debe ser segura y compatible con PCI.

- Transmisiones externas hacia/desde los titulares de tarjetas: cuando se utiliza VoIP para las transmisiones de datos de cuentas de tarjetas de pago entre un titular de tarjeta y una organización, los sistemas y la red de esa empresa utilizados para la transmisión deben ser compatibles.

En realidad, esto es solo lo básico, el PCI SSC profundiza en los detalles de estos diferentes escenarios. Sin embargo, la forma más fácil de garantizar que sus comunicaciones VoIP cumplan con PCI es tratar todas las llamadas, sin importar el origen o el destino, deben ser lo más seguras posible para cumplir con PCI.

Si desea leer más, puede obtener más información sobre el cumplimiento de VoIP y las regulaciones y escenarios muy específicos en el sitio web de PCI SCC.

¿Cómo puede su empresa adherirse al cumplimiento de PCI?

Ahora que hemos establecido por qué su empresa debe adherirse a los estándares de cumplimiento establecidos por PCI SSC, indicaremos a su organización en la dirección correcta para iniciar los procesos. En última instancia, la seguridad no es una tarea sencilla y requerirá una cantidad notable de investigación y comparación para comprender realmente la dirección correcta a tomar.

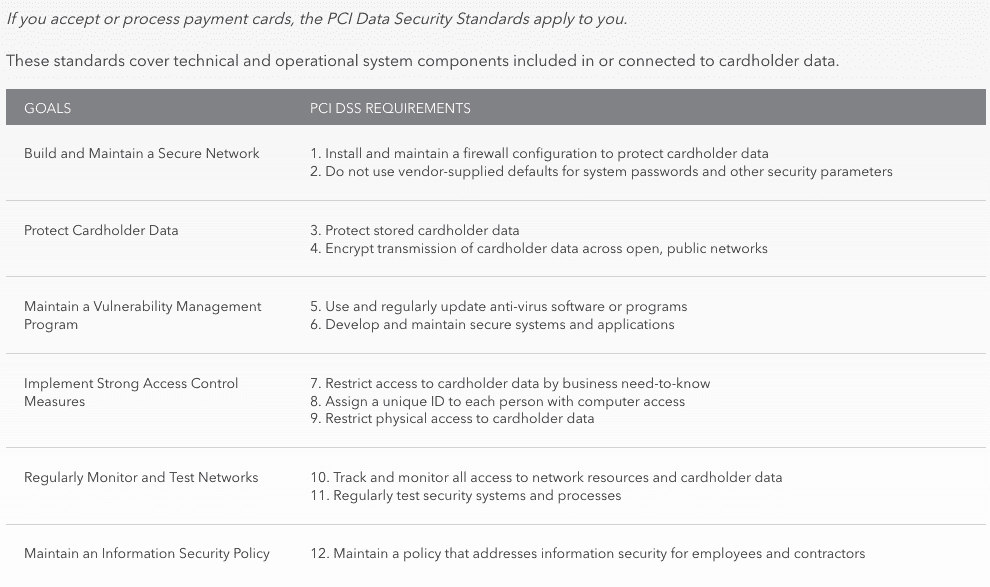

El PCI SSC ofrece una lista bastante básica de requisitos y objetivos asociados para ayudar a las organizaciones a comenzar:

La seguridad debe tratarse como una inversión, gastar ahora para ahorrar después. Invierta ahora para proteger su organización, datos y clientes, para evitar posibles consecuencias de una violación de datos, en caso de que ocurra. Sin la seguridad adecuada, realmente le puede pasar a cualquier negocio como hemos visto en tiempo real. Hasta ahora no hemos visto ninguna queja de seguridad para inContact.

I. Garantizar que las soluciones y plataformas cumplan con PCI

Como ya mencioné, en esta era de plataformas en la nube, la mayoría de los datos a los que accedemos y utilizamos ni siquiera se almacenan en nuestros servidores, o físicamente en la misma ubicación en la que trabajamos. Con el uso de plataformas CRM, Contact Center y Business VoIP específicamente, los datos de clientes y clientes se almacenan en los centros de datos del proveedor y se accede a ellos a través de Internet.

Por lo tanto, es increíblemente importante que los Contact Centers, como mínimo, garanticen que las herramientas que utilizan y las plataformas a las que se suscriben garanticen cierto nivel de cumplimiento de PCI. Este es el mismo proceso que usan otras industrias, por ejemplo, un hospital solo usaría una solución que cumpla con HIPAA.

Solo para resaltar algunos nombres importantes:

- Centro de contacto avanzado de Vonage

- Nextiva

- 8×8

- cinco9

- Genesys

- Twilio

- Niza en contacto

- RingCentral

II. Siga la guía PCI SSC para garantizar el cumplimiento

Desafortunadamente, los requisitos específicos para diferentes instituciones financieras y marcas de tarjetas de pago diferirán según el caso. Cada organización tendrá sus propias normas y requisitos específicos para el cumplimiento de PCI.

“ La validación del cumplimiento del estándar de seguridad de datos PCI está determinada por las marcas de pago individuales. Todos acordaron incorporar el Estándar de seguridad de datos PCI como parte de los requisitos técnicos para cada uno de sus programas de cumplimiento de seguridad de datos. Las marcas de pago también reconocen a asesores de seguridad calificados y proveedores de escaneo aprobados calificados por el PCI Security Standards Council”.

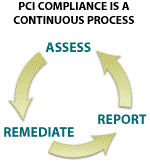

Debido a esto, el PCI SSC proporciona un resumen general del proceso de tres pasos que se lleva a cabo para garantizar el cumplimiento.

1. Evaluar

Evalúe los sistemas y procesos de su organización relacionados con los datos mediante la identificación de los datos del titular de la tarjeta, el inventario de los activos de TI y los procesos comerciales para el procesamiento de tarjetas de pago y el análisis de cualquier vulnerabilidad dentro de estos sistemas.

Esto se puede hacer a través del alcance, un proceso en el que las organizaciones identifican todos los componentes del sistema que están ubicados dentro o conectados al entorno de datos del titular de la tarjeta.

La determinación del alcance debe ser un proceso anual para garantizar revisiones y mantenimiento de rutina, ya que una de las mejores maneras de prevenir cualquier posible incumplimiento es cerrar proactivamente cualquier agujero por el que aparezcan fugas.

Las organizaciones pueden contratar a un asesor de seguridad calificado. Según el PCI SSC, "un asesor de seguridad calificado es una empresa de seguridad de datos que está calificada por el Consejo de PCI para realizar evaluaciones del estándar de seguridad de datos de PCI en el sitio". Estos evaluadores verificarán la información técnica, usarán un juicio independiente para confirmar que se cumplen los estándares de cumplimiento, brindarán apoyo y orientación durante el proceso de cumplimiento y producirán un informe final para enviar al PCI SSC.

2. Remediar

Después del proceso de evaluación, ahora debería estar claro para su organización qué se debe hacer para cerrar cualquier agujero potencial en la red y preparar el sistema para el cumplimiento completo de PCI. Si bien esto significa corregir cualquier vulnerabilidad encontrada, el PCI SSC también recomienda eliminar el almacenamiento de datos de titulares de tarjetas de los servicios, centros de datos y registros de su organización, a menos que sea absolutamente necesario para la operación comercial.

3. Informe

Una vez que se completa una evaluación y la organización toma las medidas necesarias para corregir cualquier problema y reforzar la seguridad, se debe completar un informe y enviarlo a los bancos y marcas de tarjetas correspondientes.

Una vez más, según los requisitos de esa marca específica, es posible que las organizaciones tengan que presentar solicitudes con más frecuencia o seguir un proceso específico. Algunas marcas, por ejemplo, requieren que las organizaciones presenten presentaciones trimestrales.

La línea de fondo

Desafortunadamente, demasiadas empresas e individuos ven la seguridad como una ocurrencia tardía o un proceso de una sola vez. Sin embargo, la verdad es que mantener nuestros datos y comunicaciones seguros nunca ha sido más importante. Con nuevos riesgos y ataques que aparecen todos los días, y conjuntos de datos más grandes que se vuelven cada vez más lucrativos para los actores maliciosos, el potencial de consecuencias importantes solo está creciendo.

El estándar de seguridad de datos PCI garantiza que las organizaciones no solo implementarán medidas de seguridad, sino que también las mantendrán y optimizarán adecuadamente a lo largo del tiempo. Con los líderes de la industria trabajando juntos para establecer un nivel de cumplimiento estándar, las organizaciones pueden ayudar a trabajar hacia una era digital más segura.

Asegurarse de que su organización utilice herramientas compatibles con PCI y cumpla con las normas de cumplimiento de PCI cuando sea necesario es una situación absolutamente beneficiosa tanto para la empresa como para los clientes. Al mantener los datos seguros, las organizaciones pueden conservar la confianza del cliente y, en última instancia, su negocio.