Charlas de seguridad: charlando con la jefa de seguridad de RingCentral, la Dra. Heather Hinton

Publicado: 2021-12-17La pandemia de coronavirus creó muchos desafíos de seguridad únicos para aquellos en todas las industrias. Especialmente; para aquellos que intentan proporcionar servicio al cliente. Hubo muchas consideraciones hace casi dos años al comienzo de todo. ¿ Cómo brindar el mismo nivel de servicio con una fuerza laboral que ahora trabajaba (en gran parte) desde casa?

Tampoco iba a ser una hazaña trivial, sino una que muchos en la industria de UCC se propondrían abordar de frente.

La Dra. Heather Hinton es la directora de seguridad de la información de RingCentral, y recientemente se sentó conmigo a través de la aplicación MVP de RingCentral; para conversar sobre seguridad y preparación para otro posible éxodo masivo al trabajo remoto. Ella me dijo que RingCentral estaba en una buena posición al comienzo de la pandemia.

Tienen un equipo en China y, desde el principio, el director de información de la compañía hizo lo que Hinton llama una "llamada brillante en febrero".

“Estábamos preparados desde que él fue y adquirió computadoras portátiles para nuestro equipo global, para aquellos que no las tenían, lo que significa que teníamos una flota de computadoras portátiles administradas para nuestro equipo global”.

No todas las empresas pueden darse el lujo de hacer tal movimiento, pero obtuve más información sobre los esfuerzos de RingCentral en seguridad y el éxito que creó para los clientes a través de su enfoque de múltiples capas del asunto. Esto puede garantizar, como aprenderá más adelante, que casi cualquier dispositivo se puede usar para trabajar en un entorno RingCentral.

Conozca al jefe de seguridad de RingCentral, el Dr. Hinton

El Dr. Hinton tiene más de 30 años de experiencia en tecnología de la información (TI) y seguridad cibernética. Ha dirigido los esfuerzos de diseño, arquitectura, desarrollo y ventas de productos en las empresas Fortune 500. Hinton incluso jugó un papel decisivo en llevar el proceso de pensamiento de Privacidad por Diseño al sector de Seguridad y Privacidad por Diseño de IBM.

Antes de unirse a RingCentral, Hinton ocupó cargos de liderazgo en IBM, más recientemente como vicepresidente y; como un distinguido ingeniero de IBM. También fue CISO para la unidad de negocios de Cloud and Cognitive Software de la compañía.

Y como Ingeniero Distinguido de IBM y director de tecnología (CTO) para el Área de Servicio Especializado (SSA) de Seguridad y Cumplimiento de la empresa, Hinton lideró la adopción de estándares de seguridad para aplicaciones internas y clientes externos.

En otra vida, Hinton fue profesor académico y asistente de ingeniería eléctrica e informática en la Universidad Politécnica de Ryerson en Toronto, además de ser profesor adjunto adjunto en la Universidad de Toronto. Aún más impresionante, Hinton tiene un Ph.D. en Seguridad Informática de la Universidad de Toronto.

También es IBM Master Inventor, con más de 100 patentes que abarcan la gestión de identidades federadas, la seguridad en la nube y la gestión de políticas. En 2019, Hinton fue incluida en el Salón de la Fama de Mujeres en Tecnología y, en la actualidad, es responsable de la postura de seguridad y la innovación de RingCentral en toda la cartera de UCaaS/CCaaS de la empresa de UC.

La pandemia, la preparación y la CX del cliente

La mayoría de los empleados de las empresas se encontraron en una situación en la que trabajaban desde una computadora de escritorio que no podían llevar a casa. Notas de Hinton; que estas empresas enfrentaron un conjunto diferente de obstáculos con respecto a las compensaciones que hicieron para mantener el negocio en funcionamiento, al tiempo que mitigaban los riesgos de seguridad cibernética.

“Desde el punto de vista de RingCentral, y como proveedor de servicios, descubrimos que muchos de nuestros clientes aprovecharon nuestra aplicación o navegador web para hacer cosas como chatear por video, compartir archivos, realizar reuniones, etc.”

A este respecto, continuó: no importaba qué dispositivo usaran los empleados, lo que hacía que la transición fuera fluida. Ella señaló además que:

“Esta no es necesariamente una declaración de seguridad, pero es interesante señalarla cuando observa las tendencias de los clientes de RingCentral, especialmente cuando intentan bloquear una estrategia BYOD (traiga su propio dispositivo) o implementan una arquitectura de confianza cero para seguir”.

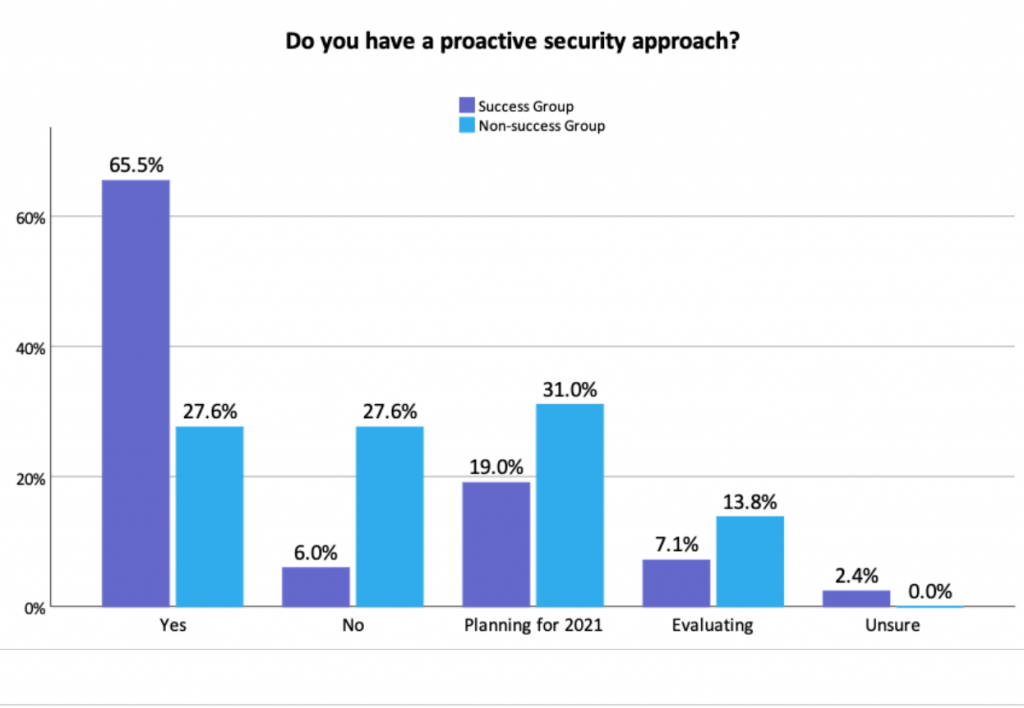

Hinton es una gran fanática de la seguridad de confianza cero, pero dijo que se está convirtiendo rápidamente en un término usado en exceso. Sin embargo, tiene mucho peso en lo que respecta a la aplicación. La idea es simple pero efectiva si se implementa aprovechando las mejores prácticas. 'Metrigy Research' sugiere que la confianza cero requiere un modelo de seguridad escalable basado en estándares. Sin embargo, no todo el mundo tiene un enfoque proactivo de la seguridad.

Eche un vistazo a la figura a continuación para obtener más información al respecto.

Informe de investigación de Metrigy Zero Trust Security

La seguridad de confianza cero significa que uno no puede acceder a la red de una empresa a menos que el dispositivo se considere adecuado a través de una serie de protocolos que ocurren detrás de escena. Por lo general, el usuario final desconoce el proceso, pero puede funcionar para garantizar que el dispositivo sea seguro para manejar datos confidenciales y, a menudo, invaluables de la empresa.

“La confianza cero, en su forma real, es una estrategia crítica para nuestros clientes y una que estamos haciendo nosotros mismos, por lo que se la recomendamos a nuestros clientes”.

Veamos un ejemplo rápido. Si una organización está en el proceso de adquisición con una gran cantidad de información confidencial flotando y surgen inquietudes, me dijo Hinton, el cifrado de extremo a extremo está y siempre debe estar sobre la mesa. No solo es esencial para aquellos en industrias altamente reguladas como la banca y las finanzas, sino que también puede desempeñar un papel vital para garantizar que las llamadas permanezcan entre las partes previstas.

RingCentral introdujo recientemente el cifrado de extremo a extremo para su oferta de video. Puede garantizar que las únicas personas invitadas a una llamada puedan escuchar y unirse. Cada mensaje: encriptado en la computadora portátil anfitriona de la reunión y desencriptado en los otros puntos finales. La única advertencia: al menos un usuario debe tener una cuenta.

“Esto asegura que no tengamos un grupo de personas que usan la tecnología RC en modo libre para hacer cosas nefastas”.

Ring Central trabaja de manera más inteligente, no más difícil

RingCentral tiene una gran experiencia en el espacio de las telecomunicaciones, y Hinton lo reconoció, y señaló que las prácticas de seguridad de RingCentral se derivan de esa misma noción.

“Desde el punto de vista del abuso del servicio, te multan si no estás haciendo las cosas correctamente”.

El objetivo de los esfuerzos de seguridad de RingCentral, aunque no se establece explícitamente, parece ser: aumentar la eficiencia operativa y la productividad en el lugar de trabajo.

Vea cómo un cliente de RingCentral aprovecha su plataforma MVP

Hinton me contó un pequeño secreto, diciéndome que su empleador anterior tenía toneladas de aplicaciones para chat, correo electrónico e incluso opciones de reunión. En RingCentral, dijo, ganó alrededor de media hora de productividad diaria. ¿Por qué? Bueno, los administradores de TI en RingCentral solo tienen que preocuparse por una plataforma que lo hace todo, incluidos voz, video, chat, uso compartido de archivos, etc.

Y tiene múltiples capas de seguridad incrustadas en su ADN. Verá, los desarrolladores no tienen que perder mucho tiempo averiguando a quién dar acceso a qué plataformas. Esto no es solo una carga para TI, sino que puede generar trabajo innecesario. También podría resultar en mayores costos operativos y tiempo no tan bien empleado por los desarrolladores.

“Intentamos crear un entorno para que nuestros clientes y sus administradores aprendan y administren fácilmente todo el ecosistema RC para que puedan trabajar de manera más inteligente, no más difícil”, concluye Hinton.