Pourquoi la certification PCI est importante pour vos outils de communication d'entreprise

Publié: 2018-12-17Il semble que nous soyons à un point où la sécurité des données est devenue une réflexion après coup pour un grand nombre d'organisations. C'est devenu une nouvelle presque routinière d'entendre parler d'une nouvelle violation de données, et certains des noms concernés vous surprendraient vraiment. Rien qu'en 2018, des organisations telles que Macy's, Adidas, Delta, Panera Bread et même Amazon ont signalé que les données des clients avaient été piratées.

Quelle que soit la taille de votre entreprise ou l'industrie desservie, la sécurité est un must absolu dans le climat numérique actuel. Malheureusement, des acteurs malveillants existent et développent constamment de nouvelles façons de capturer et de vendre les données des clients.

Ceci, bien sûr, entraîne des retombées massives pour ces clients, ainsi que pour les organisations violées. Un manque de confiance et des conséquences financières potentielles ne sont pas nécessairement une meilleure option que d'investir dans la sécurisation adéquate des données de votre organisation.

En ce qui concerne les centres de contact ou toute entreprise qui s'occupe de paiement par téléphone ou VoIP d'entreprise, les organisations doivent absolument s'assurer que leurs processus, applications, données et logiciels sont conformes aux normes de sécurité PCI mondiales.

Qu'est-ce que la conformité aux normes de sécurité PCI ?

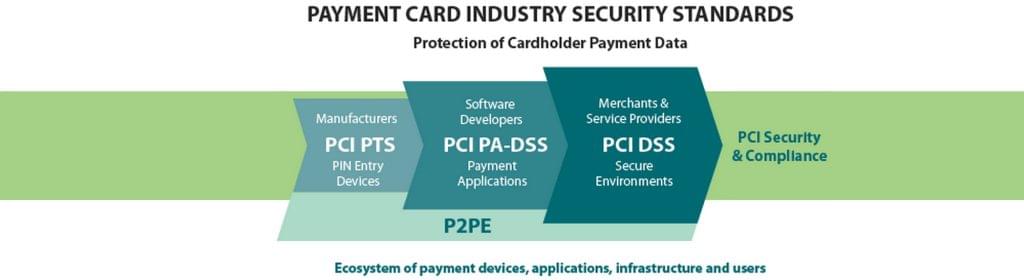

Bien que les normes de sécurité PCI ne soient pas gravées dans le marbre par des lois ou réglementations officielles, le Conseil des normes de sécurité PCI (PCI SSC) est devenu un « forum mondial » pour faciliter le développement, l'amélioration et la diffusion de normes de sécurité convenues pour le paiement. sécurité des comptes - fondée à l'origine par American Express, Discover Financial Services, JCB International, MasterCard et Visa Inc.

Le PCI SSC est un conseil de sécurité d'envergure mondiale couvrant l'ensemble de l'industrie. L'idée est que l'industrie peut se réunir au sein de ce conseil pour développer et établir un ensemble de réglementations et de normes de sécurité afin de protéger les informations de compte de paiement - des choses comme les informations de carte de crédit et les données sensibles des clients comme les numéros de sécurité sociale.

Le PCI SSC a établi des normes de conformité de sécurité PCI pour s'assurer que les organisations respectent un ensemble de réglementations convenues pour protéger les informations de paiement par carte de crédit des clients et les informations sensibles.

Les entreprises conformes à la norme PCI doivent respecter ces exigences de sécurité convenues et sont soumises à des évaluations annuelles pour garantir en permanence la conformité. En fin de compte, si votre organisation traite n'importe quelle forme d'informations de paiement, la conformité PCI est presque une nécessité.

Étant donné qu'aucune loi n'impose la conformité PCI, les organisations qui ne satisfont pas aux exigences ne subiront aucune forme de conséquences juridiques. Cependant, si une violation de données se produit, l'organisation est potentiellement sujette à des conséquences financières de la part du PCI SSC, ainsi que des clients et clients touchés par la violation.

Quel est le point de certification PCI ?

En fin de compte, en garantissant la conformité PCI au sein d'une organisation, cette entreprise protège non seulement les données de ses clients et utilisateurs, mais l'organisation est également protégée contre les retombées et les conséquences financières potentiellement drastiques.

L'objectif principal de la conformité PCI est de mettre en place une norme mondiale que les organisations doivent accepter et respecter, afin de contrer le grand nombre de violations de données ces dernières années. Selon le PCI SSC :

- "La violation ou le vol des données du titulaire de carte affecte l'ensemble de l'écosystème des cartes de paiement, du client à l'établissement de paiement, en passant par l'organisation recevant le paiement."

- Lorsque les données des clients sont divulguées, ils perdent rapidement confiance avec ces commerçants et institutions financières

- Si leurs informations sont utilisées à des fins malveillantes, les clients peuvent également faire face à des retombées financières. Le crédit peut être affecté négativement et il peut être difficile de reprendre le contrôle total des données une fois qu'elles ont été piratées

- Au fur et à mesure que les commerçants et les institutions financières perdent en crédibilité, ils finiront par perdre des clients. Les clients iront tout simplement faire affaire ailleurs s'ils ne croient pas que leurs informations seront en sécurité et protégées.

Si votre organisation subit une violation de données et n'a pas pris les mesures appropriées pour prévenir les attaques ou établir un plan de récupération, il peut y avoir des réactions négatives et des conséquences majeures, malgré l'absence de réglementation légale.

Les organisations verront bien sûr les clients perdre confiance et choisir de faire des affaires ailleurs, ce qui entraînera une diminution des ventes et des revenus, les entreprises devront peut-être payer le coût de la réémission de nouvelles cartes de paiement ou des pertes de fraude, et les choses ne deviendront que plus difficiles à l'avenir.

Après une violation de données, les organisations devront alors faire face à des coûts de conformité ultérieurs plus élevés, à des frais et règlements juridiques potentiels, à des amendes et pénalités et à la résiliation de la capacité d'accepter les cartes de paiement. En fin de compte, une violation de données peut finalement conduire une entreprise à fermer définitivement ses portes.

Le besoin de sécurité à l'ère numérique

Alors que les organisations transfèrent leurs communications et leurs processus vers le cloud, y compris le stockage des données (en particulier les données client telles que les informations CRM), la sécurité devient une préoccupation encore plus importante.

De grandes quantités de données sont en général très lucratives pour les acteurs malveillants qui cherchent à tirer profit de ces informations. Cependant, lorsque les données sont archivées et utilisées uniquement en interne et sur site, il serait beaucoup plus difficile pour un attaquant d'accéder à ces informations. Cependant, alors que nous avons commencé à déplacer nos principaux processus de stockage de données et d'entreprise vers le cloud, nous avons commencé à introduire une nouvelle nécessité en matière de sécurité.

Étant donné que les données ne sont plus stockées sur site, mais plutôt dans le cloud, ces données doivent être protégées sur plusieurs fronts. Votre organisation doit s'assurer que les données sont entre de bonnes mains, et le fournisseur de l'outil que vous utilisez (plateformes Business VoIP, CRM ou Cloud Contact Center) garantit que les données sur leurs serveurs sont protégées et sécurisées.

En plus des données qui ne sont pas entre vos mains, les données sont ensuite transmises via Internet et partagées sur les appareils de votre organisation. Les données doivent être cryptées lors de la transmission, ainsi que protégées sur ces terminaux individuels également. Comme les logiciels cloud nous ont permis d'être plus mobiles, il y a encore plus de terminaux et d'appareils connectés à un réseau et à une plate-forme que jamais auparavant - et chacun de ces appareils est un point faible potentiel pour une attaque.

Étant donné que les données sont constamment transmises, partagées, stockées, éditées, archivées et déplacées, de nombreux autres points faibles sont apparus dans le processus où ces informations peuvent être volées - donc à l'ère des solutions cloud et du commerce numérique, le besoin de sécurité est à un nouveau niveau.

Conformité PCI dans les centres de contact

Alors que toute organisation qui traite les informations de paiement des clients doit tenter de faire respecter la conformité PCI, les centres d'appels et les centres de contact en particulier doivent être prudents. Comme leur activité tourne presque entièrement autour de la collecte d'informations sur les comptes de paiement des clients et des clients, les centres de contact courent un risque important d'être la cible d'une attaque malveillante.

Les centres de contact traitent constamment avec les clients et les clients par téléphone, et plus récemment par le biais de chats en ligne ou même de SMS. Chaque fois qu'un client envoie une forme de paiement ou des informations d'identification à un agent, ces informations doivent être sécurisées.

Étant donné que les centres de contact en particulier utilisent également un plus grand nombre de plates-formes cloud qui stockent et accèdent à ces données, des solutions CRM aux logiciels de centre d'appels en passant par les outils VoIP d'entreprise, allant parfois même plus loin dans l'intelligence artificielle et l'optimisation de la main-d'œuvre, il y a beaucoup de lâche extrémités qui doivent être liées ensemble.

Deux des principales préoccupations sur lesquelles les centres de contact devraient se concentrer sont :

- Sécurisation des données contre les accès non autorisés . Assez simple. Ceux qui ne sont pas autorisés à accéder aux données ne devraient pas pouvoir le faire, ce serait la première étape pour assurer même le niveau de sécurité des données le plus élémentaire. Cela commence bien sûr par des pratiques de sécurité simples, comme fournir uniquement des mots de passe aux administrateurs, changer régulièrement les mots de passe, utiliser des méthodes d'authentification physique et sécuriser tous les appareils et points d'accès.

- Confiance client . Un aspect majeur de toute organisation est ce lien de confiance entre le client et l'entreprise. Les clients pèsent lourdement sur leur expérience avec une organisation et choisiront de faire affaire avec ceux qui offrent la meilleure expérience. Lorsqu'ils traitent avec n'importe quel montant de capital ou même simplement avec des données sensibles (pensez HIPAA), les clients veulent savoir que leurs informations sont protégées et qu'ils ne seront pas lésés pour avoir fait affaire avec votre organisation.

Ces deux préoccupations vont bien sûr de pair. Lorsque les données d'un client ne sont pas sécurisées et piratées, il finira par perdre confiance en votre entreprise. S'assurer que les données sont sécurisées, c'est s'assurer que les clients continueront de faire confiance à votre entreprise.

En fin de compte, prévenir toute forme de violation et garantir à vos clients que leurs données sont en sécurité peut contribuer grandement à créer ce lien de confiance. Les centres de contact, avec leurs vastes ensembles de données et leur grand nombre d'interactions quotidiennes, doivent être particulièrement prudents et doivent garantir la conformité PCI à chaque étape du processus.

Conformité PCI dans la VoIP d'entreprise

En ce qui concerne plus généralement la VoIP, la norme PCI DSS "ne fait pas explicitement référence à l'utilisation de la VoIP". Cependant, cela ne signifie pas que ce n'est pas parce que votre organisation utilise un service VoIP d'entreprise qu'elle est en sécurité. En fait, le PCI DSS a sa propre section FAQ mettant spécifiquement en évidence l'utilisation de la VoIP.

Maintenant, cela devient un peu délicat, mais nous allons essayer de résumer ce que vous devez savoir. La conformité PCI pour la VoIP va un peu plus loin et va jusqu'à définir différentes formes de transmissions (internes ou externes), ainsi que les sources de ces transmissions.

Le principal plat à emporter est celui-ci:

Pour se conformer à la norme PCI, les organisations doivent s'assurer que toute forme de données Internet ou de trafic réseau IP contenant toute forme d'informations de compte de paiement est sécurisée. En termes simples, les données de compte de paiement transférées via "le trafic VoIP contenant des données de compte de carte de paiement sont couvertes par les contrôles PCI DSS applicables".

Étant donné que la VoIP envoie le son de votre voix via Internet sous forme de paquets de données, ces données sont ensuite soumises aux normes de sécurité de conformité PCI, car il s'agit désormais d'informations transférées et stockées sur le réseau de votre organisation.

Mais l'histoire ne s'arrête pas vraiment là. Les choses se compliquent un peu en ce qui concerne la source de l'appel VoIP et la manière dont ces données sont transférées :

- Transmissions internes – Le trafic VoIP contenant des données de compte de carte de paiement partagées au sein du réseau de votre organisation doit être conforme à la norme PCI. Toutes les données stockées, traitées ou transmises en interne sur le réseau d'une organisation doivent être conformes à la conformité.

- Transmissions externes - Lorsqu'une entité transfère des informations de carte de paiement à une autre entreprise (par exemple, un fournisseur de services ou un processeur de paiement), le système et les réseaux de l'entité utilisés pour ces transmissions doivent être conformes. Cela signifie que si votre entreprise passe un appel VoIP pour envoyer des données de paiement à une autre entreprise ou entité, cette connexion doit être sécurisée et conforme à la norme PCI.

- Transmissions externes vers/depuis les titulaires de carte – Lorsque la VoIP est utilisée pour les transmissions de données de compte de carte de paiement entre un titulaire de carte et une organisation, les systèmes et le réseau de cette entreprise utilisés pour la transmission doivent être conformes.

Ce n'est vraiment que le maigre, le PCI SSC va très loin dans les détails de ces différents scénarios. Cependant, le moyen le plus simple de vous assurer que vos communications VoIP sont conformes à la norme PCI consiste à traiter tous les appels, quelle que soit leur source ou leur destination, de manière aussi sécurisée que possible pour respecter la conformité PCI.

Si vous souhaitez en savoir plus, vous pouvez en savoir plus sur la conformité VoIP et les réglementations et scénarios très spécifiques sur le site Web du PCI SCC.

Comment votre entreprise peut-elle adhérer à la conformité PCI ?

Maintenant que nous avons établi pourquoi votre entreprise doit adhérer aux normes de conformité établies par le PCI SSC, nous orienterons votre organisation dans la bonne direction pour démarrer les processus. La sécurité n'est finalement pas une tâche simple et nécessitera une quantité notable de recherches et de comparaisons pour vraiment comprendre la bonne direction à prendre.

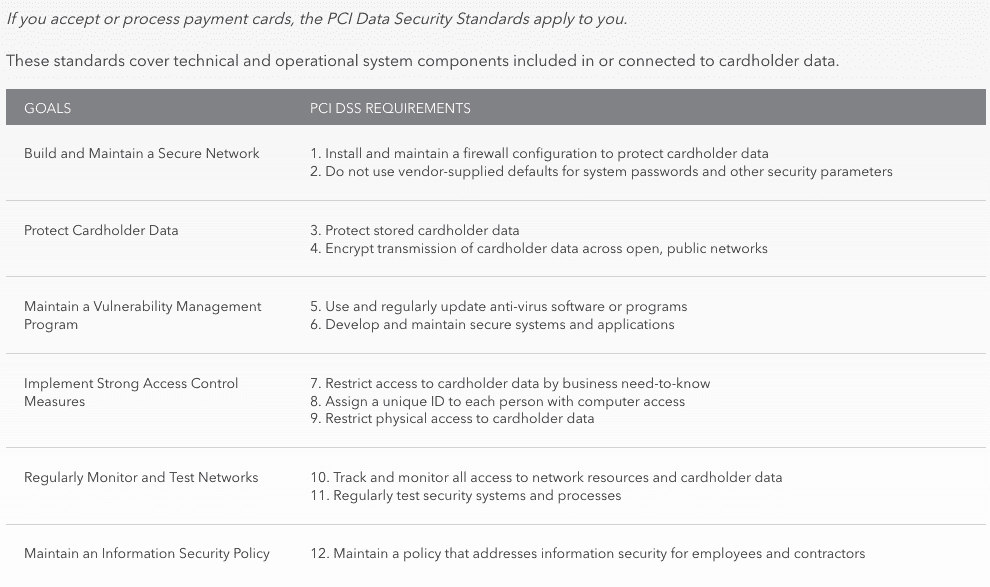

Le PCI SSC propose une liste assez basique d'exigences et d'objectifs associés pour aider les organisations à démarrer :

La sécurité doit être considérée comme un investissement, dépensez maintenant pour économiser plus tard. Dépensez maintenant pour protéger votre organisation, vos données et vos clients, afin d'éviter toute retombée potentielle d'une violation de données, si elle se produisait. Sans la bonne sécurité en place, cela peut vraiment arriver à n'importe quelle entreprise, comme nous l'avons vu en temps réel. Jusqu'à présent, nous n'avons vu aucune plainte de sécurité pour inContact.

I. Assurez-vous que les solutions et les plates-formes sont conformes à la norme PCI

Comme je l'ai déjà mentionné, à l'ère des plates-formes cloud, la plupart des données auxquelles nous accédons et que nous utilisons ne sont même pas stockées sur nos serveurs, ou physiquement au même endroit que celui où nous travaillons. Avec l'utilisation des plates-formes CRM, Contact Center et Business VoIP en particulier, les données des clients et des clients sont stockées dans les centres de données du fournisseur et accessibles via Internet.

Par conséquent, il est extrêmement important que les centres de contact s'assurent au minimum que les outils qu'ils utilisent et les plates-formes auxquelles ils souscrivent garantissent un certain niveau de conformité PCI. Il s'agit du même processus que d'autres industries utilisent, par exemple un hôpital n'utiliserait qu'une solution conforme à la loi HIPAA.

Juste pour souligner quelques grands noms :

- Centre de contact avancé de Vonage

- Nextiva

- 8×8

- Cinq9

- Genesys

- Twilio

- Nice InContact

- AnneauCentral

II. Suivez le guide PCI SSC pour assurer la conformité

Malheureusement, les exigences spécifiques aux différentes institutions financières et marques de cartes de paiement différeront au cas par cas. Chaque organisation aura ses propres réglementations et exigences spécifiques en matière de conformité PCI.

“ La validation de la conformité à la norme de sécurité des données PCI est déterminée par les marques de paiement individuelles. Tous ont accepté d'intégrer la norme de sécurité des données PCI dans les exigences techniques de chacun de leurs programmes de conformité en matière de sécurité des données. Les marques de paiement reconnaissent également les évaluateurs de sécurité qualifiés et les fournisseurs de numérisation agréés qualifiés par le Conseil des normes de sécurité PCI.

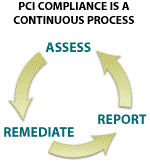

Pour cette raison, le PCI SSC fournit un aperçu du processus en trois étapes qui a lieu pour assurer la conformité.

1. Évaluer

Évaluez les systèmes et les processus de votre organisation liés aux données en identifiant les données des titulaires de carte, en faisant l'inventaire des actifs informatiques ainsi que des processus commerciaux pour le traitement des cartes de paiement et en analysant les vulnérabilités de ces systèmes.

Cela peut être fait par le biais d'un cadrage, un processus dans lequel les organisations identifient tous les composants du système qui sont situés dans ou connectés à l'environnement des données de titulaire de carte.

La détermination de la portée doit être un processus annuel pour assurer les vérifications et l'entretien de routine, car l'un des meilleurs moyens de prévenir toute violation potentielle est de fermer de manière proactive tous les trous par lesquels des fuites apparaissent.

Les organisations peuvent en fait embaucher un évaluateur de sécurité qualifié. Selon le PCI SSC, "un évaluateur de sécurité qualifié est une entreprise de sécurité des données qualifiée par le Conseil PCI pour effectuer des évaluations sur site des normes de sécurité des données PCI". Ces évaluateurs vérifieront les informations techniques, utiliseront un jugement indépendant pour confirmer que les normes de conformité sont respectées, fourniront un soutien et des conseils pendant le processus de conformité et produiront un rapport final à soumettre au PCI SSC.

2. Remédier

Après le processus d'évaluation, votre organisation devrait maintenant savoir clairement ce qu'il faut faire pour combler les trous potentiels dans le réseau et préparer le système pour une conformité PCI complète. Bien que cela implique de corriger toutes les vulnérabilités trouvées, le PCI SSC recommande également d'éliminer le stockage des données de titulaire de carte des services, des centres de données et des enregistrements de votre organisation, sauf si cela est absolument nécessaire pour les opérations commerciales.

3. Rapport

Une fois qu'une évaluation est terminée et que l'organisation prend les mesures nécessaires pour corriger tout problème et renforcer la sécurité, un rapport doit être rédigé et soumis aux banques et marques de cartes appropriées.

Encore une fois, selon les exigences de cette marque spécifique, les organisations pourraient devoir déposer plus fréquemment ou suivre un processus spécifique. Certaines marques, par exemple, exigent que les organisations déposent des soumissions trimestrielles.

L'essentiel

Malheureusement, trop d'entreprises et de particuliers considèrent la sécurité comme une réflexion après coup ou comme un processus ponctuel. Cependant, la vérité est que la sécurité de nos données et de nos communications n'a jamais été aussi importante. Avec de nouveaux risques et attaques apparaissant chaque jour, et des ensembles de données plus volumineux devenant de plus en plus lucratifs pour les acteurs malveillants, le potentiel de retombées majeures ne fait que croître.

La norme de sécurité des données PCI garantit que les organisations adopteront non seulement des mesures de sécurité, mais les maintiendront et les optimiseront également au fil du temps. Avec les leaders de l'industrie qui travaillent ensemble pour établir un niveau de conformité standard, les organisations peuvent contribuer à une ère numérique plus sûre.

S'assurer que votre organisation utilise des outils conformes à la norme PCI et respecte les réglementations de conformité PCI si nécessaire est une situation absolument gagnante pour l'entreprise et les clients. En sécurisant les données, les organisations peuvent conserver la confiance des clients et, en fin de compte, leur entreprise.