Comment prévenir le phishing : votre guide de sécurité en ligne ultime

Publié: 2024-02-22

- Le phishing est une méthode utilisée par les cybercriminels pour inciter les gens à révéler des informations sensibles. Cela peut se produire par le biais d’e-mails, d’appels téléphoniques, de SMS, de faux sites Web et de réseaux sociaux.

- Le phishing par e-mail implique de faux e-mails provenant de sources fiables pour vous inciter à cliquer sur des liens ou des pièces jointes malveillants.

- Le spear phishing est personnalisé et utilise vos informations personnelles pour paraître légitime.

- Le vishing et le smishing utilisent des appels téléphoniques et des SMS pour extraire des données personnelles. Méfiez-vous des demandes urgentes, vérifiez les fautes d’orthographe et vérifiez les détails de l’expéditeur pour vous protéger contre les attaques de phishing.

Les attaques de phishing exploitent la confiance des utilisateurs dans des entreprises réputées en se faisant passer pour des organisations légitimes demandant des informations sensibles.

Ce guide complet fournit aux lecteurs les meilleures pratiques pour reconnaître, éviter et répondre aux tentatives de phishing afin de mieux protéger leurs données personnelles et financières.

Comprendre le phishing : les bases

Suivez les conseils décrits dans ce guide pour vous protéger contre les menaces de phishing et naviguer en toute sécurité dans le monde numérique.

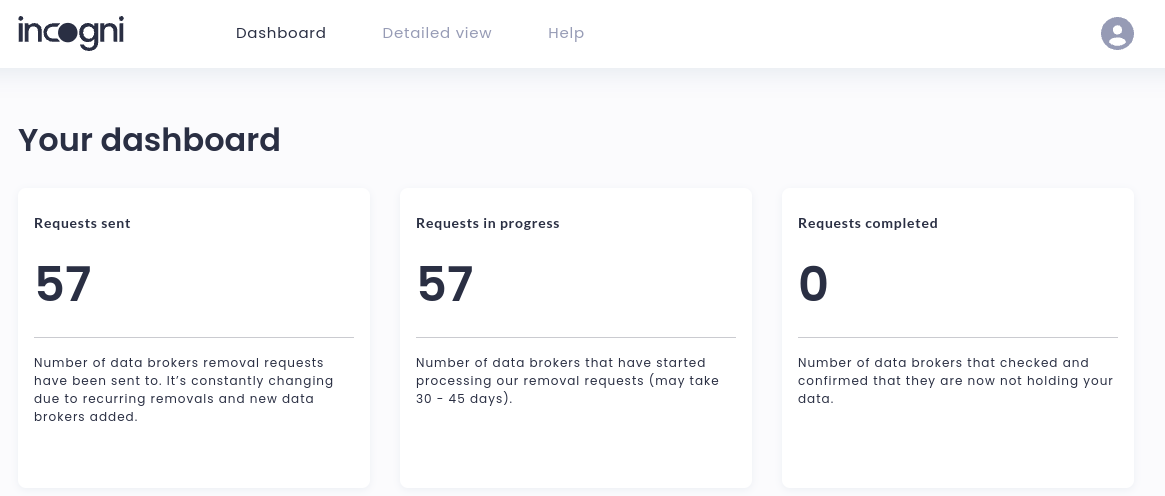

Incogni – Service de suppression d’informations personnelles – Prévenir le phishing

Comprendre les attaques de phishing

Qu’est-ce que le phishing et comment ça marche ?

Le phishing est une méthode utilisée par les cybercriminels pour inciter les utilisateurs à divulguer des informations personnelles sensibles. Ils envoient souvent des communications, telles que des e-mails, qui se présentent de manière convaincante comme des sources fiables.

Ces messages encouragent les destinataires à cliquer sur des liens ou à fournir des informations de connexion, ce qui expose ensuite leurs données aux fraudeurs.

En profitant de la tendance des gens à faire confiance aux entreprises qu'ils connaissent, les phishers peuvent accéder furtivement aux comptes financiers, aux mots de passe et à d'autres informations sensibles des utilisateurs.

Il s'agit d'une menace de plus en plus sophistiquée que tous les utilisateurs numériques doivent comprendre pour se protéger.

Tactiques et schémas courants

Alors qu’à l’origine le phishing se manifestait principalement par le biais d’e-mails usurpés, les attaquants ont étendu leurs méthodes à de nouveaux canaux :

- Phishing par e-mail : e-mails frauduleux prétendant provenir de sources fiables pour inciter les utilisateurs à cliquer sur des liens ou des pièces jointes malveillants. Souvent utilisé pour diffuser des logiciels malveillants.

- Spear phishing : e-mails de phishing hautement personnalisés ciblant des individus et des organisations spécifiques en incorporant des informations personnelles pour paraître plus authentiques.

- Vishing : tentatives de phishing effectuées via des appels téléphoniques, soulignant souvent l'urgence de faire pression sur les victimes.

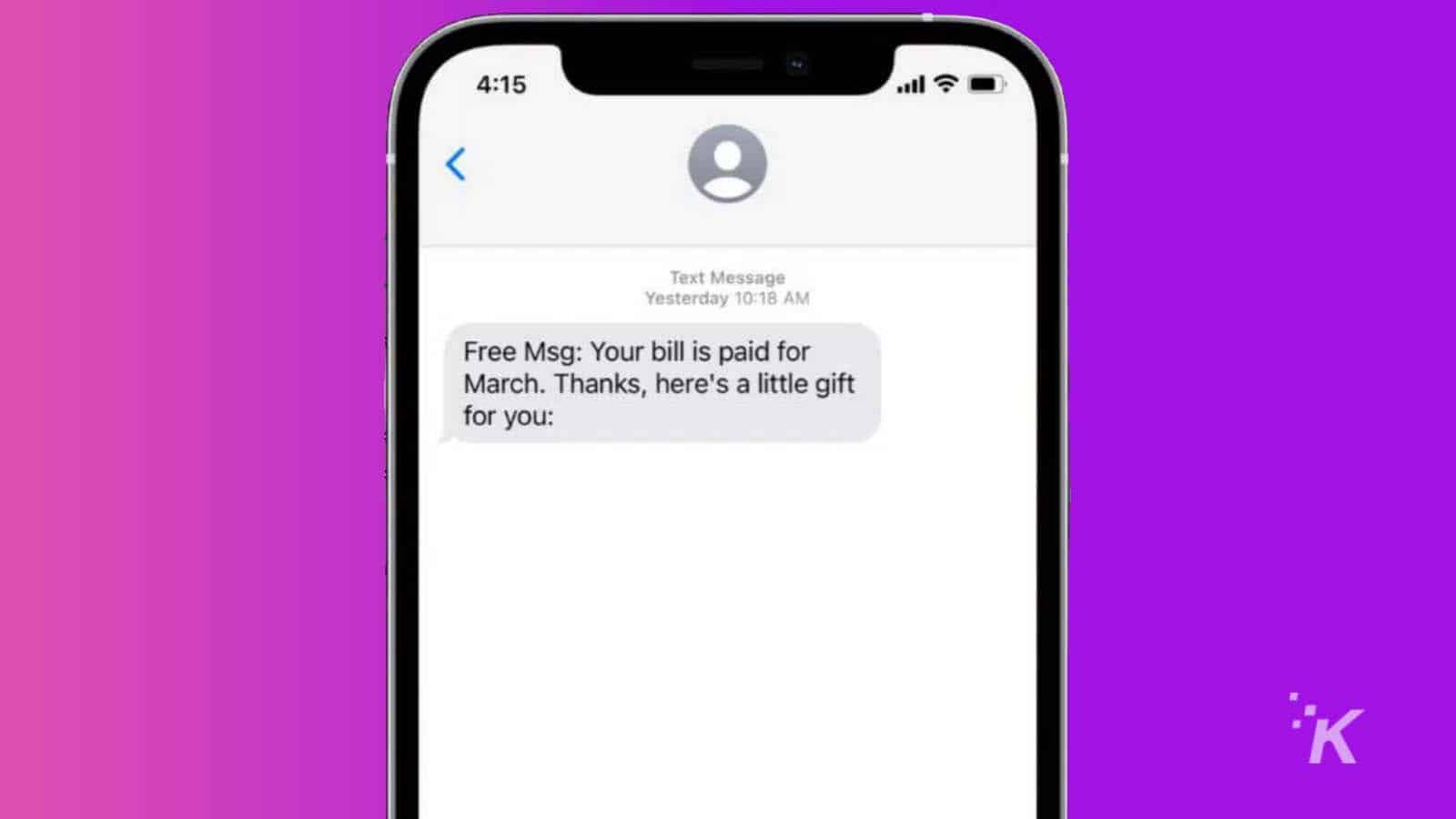

- Smishing : Phishing via des messages texte contenant des liens vers de faux sites Web pour récolter les informations financières et de connexion des utilisateurs.

- Sites Web de phishing : de faux sites Web usurpent l'identité de véritables entreprises dans le but de voler les identifiants de connexion et les informations financières des utilisateurs.

- Phishing sur les réseaux sociaux : escroqueries perpétrées via des publications et des messages sur les réseaux sociaux dirigeant les victimes vers des liens malveillants.

Sous toutes ces formes, l’objectif reste de tromper les utilisateurs en usurpant l’identité de sources et d’entités fiables pour voler leurs données personnelles.

Comprendre cet éventail de tactiques est la première étape pour vous protéger.

E-mails d'usurpation d'e-mail et de phishing

L'usurpation d'e-mail consiste à envoyer des e-mails à partir d'une fausse adresse d'expéditeur, faisant croire aux destinataires que le message provient d'une personne en qui ils ont confiance, comme une entreprise bien connue.

Ces e-mails de phishing contiennent souvent des liens ou des pièces jointes malveillants conçus pour voler des informations personnelles.

Ils peuvent sembler urgents et vous persuader d’agir rapidement sans réfléchir, une tactique courante pour contourner votre meilleur jugement. Le danger de ces e-mails réside dans leur capacité à imiter de manière convaincante des entreprises légitimes.

Ils exploitent votre confiance en vous encourageant à divulguer des informations sensibles ou à télécharger des pièces jointes susceptibles de compromettre la sécurité de votre ordinateur.

Reconnaître ces courriels comme frauduleux est crucial pour vous protéger des dommages financiers et personnels potentiels qu’ils peuvent causer.

Spear phishing : une menace personnalisée

Le spear phishing est une forme de phishing plus insidieuse dans laquelle les attaquants utilisent des informations personnelles sur leur cible pour créer un message très convaincant et personnalisé.

Cela pourrait impliquer d'utiliser des détails de votre vie personnelle recueillis sur les réseaux sociaux ou d'autres sources pour donner l'impression que l'e-mail est légitime.

L'objectif est d'accéder à vos informations sensibles, telles que les détails de paiement ou les identifiants de connexion, en exploitant votre confiance.

La nature personnalisée du spear phishing le rend nettement plus dangereux que les tentatives de phishing génériques.

Les attaquants peuvent faire référence à des transactions récentes, à des intérêts personnels ou même aux noms d’amis et de membres de la famille pour baisser votre garde.

Reconnaître ces tentatives nécessite un sens aigu du détail et une bonne dose de scepticisme, en particulier lorsqu'un e-mail demande des informations personnelles ou une action financière.

Les attaques de phishing évoluent constamment, il est donc crucial de rester informé des dernières tactiques utilisées par les fraudeurs.

Vous pouvez mieux protéger vos informations sensibles contre ces cybermenaces en comprenant les différentes stratégies utilisées, de l'usurpation d'e-mails au spear phishing.

Vishing et smishing : au-delà de l'e-mail

Le vishing et le smishing poussent le phishing au-delà des e-mails, en utilisant les appels téléphoniques et les SMS comme supports. Lors du vishing, les fraudeurs vous appellent en prétendant appartenir à une entité de confiance et vous demandent des informations personnelles.

Le smishing fonctionne de la même manière : les fraudeurs envoient des messages texte pouvant contenir des liens malveillants ou demander des données personnelles. Les deux méthodes reposent sur l’élément d’urgence, vous obligeant à prendre des décisions rapides.

Ces tactiques exploitent la nature personnelle des appels téléphoniques et des messages texte, ce qui donne l’impression que l’arnaque est plus légitime. Le partage d’informations personnelles via ces canaux peut entraîner un vol d’identité et des pertes financières.

Reconnaître ces escroqueries est essentiel pour vous protéger, et souligner la nécessité d'être prudent lorsque vous recevez des demandes inattendues d'informations personnelles par appel ou par SMS.

Le danger du phishing sur les sites Web et les réseaux sociaux

Les sites Web de phishing et le phishing sur les réseaux sociaux représentent une menace importante dans le monde numérique.

Ces sites Web imitent des sites légitimes pour voler vos informations, tandis que les plateformes de médias sociaux sont utilisées pour diffuser des liens malveillants ou usurper l'identité de vrais utilisateurs.

Les deux méthodes sont conçues pour vous inciter à communiquer des informations personnelles ou des identifiants de connexion.

La nature interactive des médias sociaux en fait un environnement idéal pour les escroqueries par phishing, où de faux profils peuvent facilement être créés pour interagir avec les utilisateurs et les tromper.

Être vigilant sur les liens sur lesquels vous cliquez sur les réseaux sociaux et sur l'authenticité des sites Web que vous visitez est crucial pour protéger vos informations personnelles contre ces tentatives de phishing sophistiquées.

Reconnaître les tentatives de phishing

Signes avant-coureurs d’une attaque de phishing

Reconnaître les signes d’une attaque de phishing peut vous aider à éviter d’être victime de ces escroqueries.

Les erreurs d’orthographe et de grammaire dans les e-mails ou les messages sont des signaux d’alarme courants, car les entreprises légitimes examinent généralement leurs communications avec attention.

D’autres signes avant-coureurs incluent les demandes d’informations personnelles ou d’actions financières, que des entreprises réputées ne demanderaient pas par courrier électronique ou par SMS.

De plus, méfiez-vous des e-mails ou des messages qui créent un sentiment d’urgence et vous poussent à agir rapidement. Ce sont des tactiques conçues pour brouiller votre jugement.

Prêter attention à l'adresse e-mail de l'expéditeur ou à l'URL d'un lien peut également vous aider à repérer les tentatives de phishing, car elles contiennent souvent de légers écarts par rapport aux adresses légitimes.

Décrypter les e-mails de phishing : ce qu'il faut surveiller

Le déchiffrement des e-mails de phishing implique la recherche d’indicateurs spécifiques indiquant que quelque chose ne va pas. Un message d'accueil générique, au lieu d'un message personnalisé, peut être le signe révélateur d'une tentative de phishing.

De même, recevoir une fausse facture pour un produit ou un service que vous n’avez pas acheté devrait immédiatement éveiller les soupçons.

Ces e-mails contiennent souvent des liens ou des pièces jointes qui peuvent compromettre votre sécurité lorsqu'ils sont cliqués ou téléchargés.

Il est essentiel d’être prudent et d’analyser de manière critique le contenu des e-mails suspects.

Recherchez les incohérences, vérifiez la légitimité de l'expéditeur et n'agissez jamais de manière impulsive en cliquant sur des liens ou en fournissant des informations personnelles sans vérification approfondie.

Cette approche prudente peut réduire considérablement le risque de devenir victime d’un phishing.

Incogni – Service de suppression d’informations personnelles – Prévenir le phishing

Stratégies de prévention du phishing

Renforcer la sécurité de votre messagerie avec des filtres anti-spam

Renforcer la sécurité de votre messagerie avec des filtres anti-spam empêche efficacement les tentatives de phishing d'atteindre votre boîte de réception.

Les filtres anti-spam analysent les e-mails entrants à la recherche de contenu suspect, bloquant ainsi les menaces potentielles avant même que vous ne les voyiez.

Définir ces filtres à un niveau de sécurité élevé peut réduire considérablement le risque de fuite d’e-mails de phishing. Outre les filtres anti-spam, il est crucial d’être proactif dans la gestion de vos e-mails.

Mettre régulièrement à jour vos paramètres de messagerie, être prudent avec les informations que vous partagez en ligne et vous renseigner sur les dernières tactiques de phishing contribuent tous à une défense solide contre ces cybermenaces.

Ensemble, ces stratégies forment une approche globale pour protéger vos informations personnelles et financières contre les tentatives de phishing.

Le rôle des logiciels antivirus dans la prévention du phishing

Les logiciels antivirus jouent un rôle crucial dans la prévention des attaques de phishing en analysant les e-mails entrants et en détectant les liens ou pièces jointes suspects susceptibles d'héberger des menaces de phishing.

Lorsqu'il détecte une menace potentielle, le logiciel alerte l'utilisateur, l'empêchant de télécharger par inadvertance des logiciels malveillants sur son appareil.

Cette approche proactive permet de protéger les informations sensibles contre les cybercriminels cherchant à exploiter les vulnérabilités via des e-mails et des liens trompeurs.

Au-delà de l'analyse et des alertes, les logiciels antivirus incluent souvent des couches de protection supplémentaires.

Celles-ci peuvent aller des protections de navigation Internet en temps réel à la détection basée sur le comportement qui identifie et bloque les activités inhabituelles indiquant un phishing ou d'autres tentatives malveillantes.

En se mettant continuellement à jour pour reconnaître les nouvelles menaces, les logiciels antivirus restent un outil essentiel dans la lutte contre le phishing, offrant aux utilisateurs une tranquillité d'esprit lorsqu'ils naviguent dans le monde en ligne.

Accès direct au site Web ou clic sur des liens

L’importance des mises à jour logicielles régulières pour la sécurité

Les mises à jour régulières des logiciels sont cruciales pour la sécurité numérique, notamment pour prévenir le phishing. Les développeurs publient des mises à jour pour corriger les vulnérabilités utilisées par les cybercriminels dans les attaques de phishing.

La mise à jour des logiciels renforce les couches de protection, ce qui rend plus difficile aux attaquants de violer les défenses.

Les logiciels de sécurité, en particulier, bénéficient de mises à jour fréquentes, améliorant ainsi leur capacité à détecter et à contrer les nouvelles techniques et menaces de phishing. Ignorer les notifications de mise à jour peut rendre les utilisateurs vulnérables aux escroqueries par phishing.

Ces mises à jour sont des mesures de sécurité essentielles qui répondent aux risques et améliorent la résilience du système. Les utilisateurs peuvent protéger leurs appareils et leurs informations personnelles en automatisant les mises à jour ou en définissant des rappels pour l'évolution des cybermenaces.

Protection de vos informations personnelles

La protection des informations personnelles est cruciale pour éviter d’être victime d’attaques de phishing.

En adoptant des mesures de sécurité strictes, comme l'utilisation de mots de passe complexes et en restant vigilants face aux e-mails suspects, les individus peuvent réduire efficacement leur risque d'être trompés et amenés à divulguer des données sensibles.

Gérer votre présence en ligne et vos paramètres de confidentialité

Pour prévenir les attaques de spear phishing, les individus doivent limiter la visibilité des informations personnelles sur les réseaux sociaux en ajustant les paramètres de confidentialité sur des plateformes comme Facebook, Twitter, LinkedIn, Instagram et TikTok.

Être vigilant et prudent lors de vos interactions en ligne est essentiel pour éviter de tomber dans le piège de tentatives de phishing sophistiquées qui pourraient compromettre les données personnelles.

L’examen et la mise à jour réguliers des paramètres de confidentialité contribuent à protéger les informations personnelles contre l’accès des attaquants, ce qui rend plus difficile la création de messages de phishing convaincants.

Les dangers du Wi-Fi public et comment y naviguer

Les réseaux Wi-Fi publics sont pratiques, mais présentent également des risques de sécurité importants, notamment une exposition accrue aux messages de phishing.

Lorsque les criminels accèdent au même réseau, ils peuvent intercepter des données et déployer des programmes de phishing.

L’utilisation du Wi-Fi public sans mesures de protection, comme un réseau privé virtuel (VPN), rend les informations personnelles vulnérables à l’interception.

Un VPN crypte les données, les rendant illisibles pour les tiers, y compris les phishers potentiels.

Être conscient des risques associés au Wi-Fi public et adopter des mesures de protection sont des étapes essentielles pour maintenir la sécurité en ligne.

Au lieu de compter sur des réseaux non sécurisés, envisagez d'utiliser un point d'accès mobile pour une connexion plus sécurisée.

Cela réduit considérablement les risques d’être victime de messages de phishing et d’autres cybermenaces exploitant les vulnérabilités du Wi-Fi public.

Garantir la sécurité de vos applications et de vos appareils

L'application régulière de correctifs de sécurité aux applications et aux appareils est essentielle pour maintenir la sécurité en ligne.

Ces correctifs corrigent des vulnérabilités qui pourraient être exploitées par des escroqueries par phishing et d'autres formes de cyberattaques.

Ignorer les notifications de mise à jour peut exposer les logiciels à des menaces nouvellement découvertes, ce qui permet aux attaquants de réussir plus facilement dans leurs efforts malveillants.

Les développeurs travaillent en permanence pour identifier et corriger les failles de sécurité, en publiant des correctifs dans le cadre des mises à jour.

En garantissant que tous les logiciels, des systèmes d'exploitation aux applications, sont tenus à jour, les utilisateurs peuvent se protéger contre l'exploitation des vulnérabilités connues.

Cette approche proactive est un élément clé d'une stratégie globale visant à protéger les informations personnelles et sensibles contre les attaques de phishing et autres menaces de sécurité.

Éviter les courtiers en données et sécuriser vos coordonnées

Les violations de données et les menaces de sécurité peuvent exposer des informations personnelles, faisant des individus des cibles pour des tentatives de phishing.

Les fraudeurs obtiennent des informations personnelles notamment par l'intermédiaire de courtiers en données, qui compilent et vendent des listes d'informations de contact.

Être conscient de la manière dont les données personnelles sont partagées et prendre des mesures pour limiter leur exposition est crucial pour réduire le risque de phishing.

Incogni – Service de suppression d’informations personnelles – Prévenir le phishing

Cela implique d’être prudent lors du partage d’informations personnelles en ligne et de vérifier régulièrement les paramètres sur les réseaux sociaux et d’autres plateformes.

Se désinscrire des listes de courtiers en données et sécuriser les informations de contact sont des stratégies efficaces pour minimiser le risque de recevoir des SMS ou des e-mails non sollicités et potentiellement malveillants.

En contrôlant qui a accès aux données personnelles, les individus peuvent rendre plus difficile aux fraudeurs de les cibler avec des programmes de phishing.

Une vigilance régulière et des mesures proactives sont essentielles pour se protéger contre l’utilisation abusive des informations personnelles.

En cas d'attaque de phishing

Être victime d'une attaque de phishing peut être pénible, mais prendre des mesures rapides et éclairées peut en atténuer l'impact.

Comprendre les mesures immédiates à prendre suite à une tentative de phishing est crucial pour protéger les informations personnelles et prévenir d'autres dommages.

Cela inclut la modification des mots de passe, la surveillance des comptes pour détecter toute activité suspecte et la déclaration de l'incident aux autorités compétentes. La sensibilisation et la préparation sont essentielles pour répondre efficacement aux attaques de phishing.

Mesures immédiates à prendre si vous avez été victime d'un hameçonnage

Si vous êtes victime d'une attaque de phishing, la première mesure à prendre consiste à modifier les mots de passe de tous les comptes concernés. Cela permet de sécuriser les comptes contre tout accès non autorisé.

L’utilisation de mots de passe uniques pour différents comptes est également importante pour éviter qu’une seule violation ne compromette plusieurs services.

Informer les banques ou les institutions financières d’une fraude potentielle peut également contribuer à protéger les actifs financiers.

Devenir victime d'un vol d'identité à la suite d'une attaque de phishing nécessite d'en informer immédiatement les forces de l'ordre et les institutions financières compétentes.

Documenter les détails de la tentative de phishing peut s'avérer inestimable au cours de l'enquête. Une action rapide peut aider à récupérer les pertes et à empêcher une exploitation ultérieure des informations personnelles.

Signaler le phishing : ce que vous devez savoir

Signaler une tentative de phishing est une étape cruciale dans la lutte contre la cybercriminalité. Cela aide non seulement à potentiellement attraper les auteurs, mais également à sensibiliser les gens aux tactiques de phishing actuelles.

Les victimes de phishing doivent signaler l'incident à la Federal Trade Commission (FTC), à leur fournisseur de services Internet et à toute autre plateforme pertinente qui a été imitée ou impliquée dans l'attaque.

Les individus contribuent à un effort plus large visant à suivre et à prévenir les activités de phishing en partageant les détails de la tentative de phishing avec les autorités.

Le signalement peut également déclencher des alertes pour avertir les autres de l’escroquerie, contribuant ainsi à éviter d’autres victimes. La coopération et la communication sont des éléments clés dans la lutte contre le phishing et dans la protection de la communauté en ligne.

Comment vérifier l'exposition d'informations sensibles

Après une attaque de phishing, il est crucial d'évaluer l'étendue de toute exposition potentielle d'informations sensibles.

La vigilance dans la surveillance des relevés bancaires, des rapports de solvabilité et des comptes en ligne pour détecter toute activité non autorisée peut aider à détecter les signes d'utilisation abusive des données personnelles.

Les outils et services qui surveillent les informations personnelles à la recherche de signes d’activité frauduleuse peuvent fournir un niveau de sécurité supplémentaire.

La recherche de transactions non autorisées ou de modifications des détails du compte peut indiquer que des informations personnelles ont été compromises.

De plus, les sites Web qui affichent une icône de cadenas dans la barre d'adresse indiquent des connexions sécurisées, réduisant ainsi le risque d'interception d'informations lors de la transmission.

La vérification régulière de ces signes peut aider les individus à identifier et à réagir plus rapidement aux failles de sécurité.

Spear phishing et attaques à haute cible

Comprendre le spear phishing

Le spear phishing représente une forme de phishing très ciblée dans laquelle les attaquants collectent des informations personnelles sur leur cible pour adapter leurs tentatives frauduleuses.

Contrairement aux vastes campagnes de phishing qui ciblent le plus grand nombre, le spear phishing se concentre sur des individus ou des entreprises spécifiques, en utilisant des connaissances détaillées sur leur vie personnelle, leur travail ou leurs loisirs.

Cette approche méticuleuse rend le spear phishing particulièrement dangereux et efficace, car les e-mails ou messages reçus semblent incroyablement crédibles, imitant souvent la communication d’un collègue ou d’une institution de confiance.

Le spear phishing vise souvent à inciter le destinataire à divulguer des données sensibles, telles que des noms d'utilisateur, des mots de passe ou des informations financières.

En exploitant des détails qui semblent accessibles uniquement à une personne familière, les attaquants augmentent leurs chances de succès.

Cela peut impliquer des e-mails demandant une action urgente, comme la mise à jour des détails de paiement ou le transfert de fonds, ce qui rend primordial pour les individus et les organisations de reconnaître et de se prémunir contre ces menaces personnalisées.

Se protéger des attaques ciblées

Se prémunir contre le spear phishing nécessite une approche multidimensionnelle. Premièrement, la mise en œuvre de filtres anti-spam stricts permet d’éliminer de nombreux e-mails suspects.

Toutefois, compte tenu de la sophistication de ces attaques, des couches de protection supplémentaires sont nécessaires.

L'une des méthodes les plus efficaces est l'authentification multifacteur (MFA), qui ajoute une couche de sécurité supplémentaire en exigeant plus qu'un simple nom d'utilisateur et un mot de passe pour accéder aux comptes.

Cela signifie que même si des attaquants obtiennent vos informations d'identification ; ils ne peuvent pas facilement pirater vos comptes sans avoir également accès à votre téléphone ou à une autre forme d'identification.

Au-delà des solutions technologiques, rester informé et prudent joue un rôle crucial. Vérifiez toujours les informations de l'expéditeur avant de répondre aux demandes d'informations personnelles ou financières.

Méfiez-vous des pièces jointes et des liens non sollicités et adoptez une politique consistant à naviguer directement vers les sites Web plutôt que de cliquer sur les liens contenus dans les e-mails.

Cette attitude proactive, combinée à des mesures de sécurité strictes, réduit considérablement le risque d'être victime de spear phishing et d'autres attaques ciblées.

Techniques avancées de prévention du phishing

Formation de sensibilisation à la sécurité : votre première ligne de défense

La prévention des attaques de phishing ne peut pas reposer uniquement sur des défenses techniques ; l’éducation est tout aussi cruciale.

La formation de sensibilisation à la sécurité permet aux employés de reconnaître et de répondre correctement aux tentatives de phishing, y compris le spear phishing plus sophistiqué.

Grâce à des sessions de formation régulières et à des campagnes de phishing simulées, les employés apprennent à repérer les e-mails de phishing et comprennent l'importance de signaler les activités suspectes.

Cela améliore la posture de sécurité globale d'une organisation et favorise une culture de vigilance et d'amélioration continue.

Les organisations peuvent atténuer considérablement le risque de violation de données en mettant l’accent sur les conséquences potentielles des escroqueries par phishing et en renforçant les protocoles de signalement appropriés.

La surveillance continue et la mise à jour du contenu de la formation garantissent que les employés sont prêts à faire face à l'évolution des tactiques de phishing, faisant de la formation de sensibilisation à la sécurité un élément indispensable de toute stratégie de sécurité globale.

Les avantages de l’utilisation d’outils de navigation sécurisés

Les escroqueries par phishing consistent souvent à diriger les victimes vers des sites Web frauduleux qui imitent des sites Web légitimes. Les outils de navigation sécurisée jouent un rôle crucial dans l’identification et le blocage de l’accès à ces sites trompeurs.

En analysant les sites Web par rapport à une base de données de sites de phishing et malveillants connus, ces outils peuvent empêcher les utilisateurs de divulguer par inadvertance leurs informations personnelles ou financières à des fraudeurs.

Incogni – Service de suppression d’informations personnelles – Prévenir le phishing

Les alertes avertissent les utilisateurs avant qu'ils n'accèdent à un site Web dangereux, fournissant ainsi une mesure préventive efficace contre les escroqueries par phishing.

Vérifiez toujours l'URL d'un site Web avant de saisir des informations sensibles pour vous assurer qu'il s'agit d'un site légitime et non d'une imitation intelligente.

L'utilisation d'outils de navigation sécurisés dans le cadre d'une stratégie de sécurité plus large permet de se protéger contre les risques posés par les escroqueries par phishing, en protégeant les données et la vie privée des utilisateurs dans un monde de plus en plus numérique.

L’importance de l’authentification multifacteur

L'authentification multifacteur (MFA) ajoute une couche de sécurité critique qui peut contrecarrer les tentatives de phishing.

En exigeant une vérification supplémentaire au-delà du simple nom d'utilisateur et du mot de passe, la MFA rend l'accès non autorisé aux comptes beaucoup plus difficile pour les attaquants.

Qu'il s'agisse d'un code envoyé sur votre téléphone, d'une empreinte digitale ou d'une reconnaissance faciale, cette deuxième couche de sécurité signifie que le vol de vos mots de passe ne suffit pas à lui seul pour que les cybercriminels accèdent à vos informations sensibles.

La mise en œuvre de l’authentification multifacteur sur tous les comptes, en particulier ceux contenant des informations personnelles ou financières, réduit considérablement le risque d’être compromis.

En tant que mesure de sécurité simple mais puissante, la MFA est essentielle pour se défendre contre le phishing et un large éventail de menaces en ligne.

Se protéger contre le phishing

Garder une longueur d’avance sur les phishers : un effort continu

La lutte contre le phishing nécessite une vigilance constante et une approche proactive.

Compte tenu de la sophistication et de la nature évolutive des escroqueries par phishing, les individus et les organisations doivent rester informés des dernières menaces et mettre en œuvre des pratiques de sécurité robustes.

Cela inclut l'utilisation de mots de passe complexes et uniques pour différents comptes, l'emploi de gestionnaires de mots de passe et la garantie que les informations personnelles et financières sont partagées uniquement sur des plateformes sécurisées et fiables.

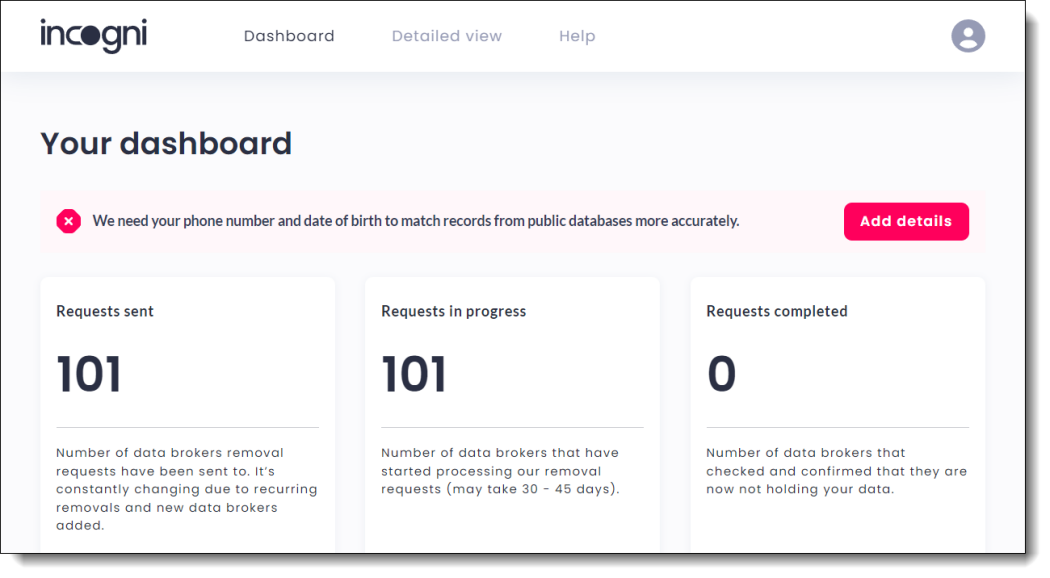

De plus, tirer parti de services comme Incogni peut vous aider à garder vos données hors du marché en ciblant et en supprimant vos informations des listes des courtiers en données.

Ces courtiers collectent et vendent souvent des données personnelles, qui peuvent finir entre les mains de phishers.

En minimisant votre empreinte numérique et en améliorant votre confidentialité, vous réduisez le risque d'être la cible d'escroqueries par phishing et d'autres menaces numériques.

Cultiver une culture de sensibilisation à la sécurité

Un utilisateur bien informé et prudent constitue la meilleure défense contre les attaques de phishing.

Les organisations doivent s'efforcer de cultiver une culture de sensibilisation à la sécurité, dans laquelle les employés sont encouragés à remettre en question les demandes inhabituelles, en particulier celles demandant des informations personnelles ou financières.

Une formation régulière, des exercices de simulation de phishing et une communication claire sur la manière de signaler les tentatives de phishing suspectées sont essentielles à la construction de cette culture.

En plus des efforts organisationnels, les individus doivent adopter de bonnes pratiques d'hygiène en ligne, telles que vérifier les adresses et les numéros de téléphone des expéditeurs, être prudents avec les liens dans les e-mails et les messages directs et utiliser des outils de protection anti-phishing.

Ensemble, ces stratégies forment une défense complète contre le phishing, protégeant les informations sensibles et les comptes financiers contre tout accès non autorisé.

Protégez-vous davantage avec Incogni

Incogni – Service de suppression d’informations personnelles – Prévenir le phishing

Incogni – Service de suppression d’informations personnelles – Prévenir le phishingVous vous demandez pourquoi vous continuez à recevoir des appels indésirables ? La réponse réside dans les courtiers en données. Il existe cependant une solution à ce problème : Incogni. Ce service peut protéger votre numéro de téléphone en empêchant qu'il soit vendu aux spammeurs. Incogni coupe la source du problème et vous évite le cycle sans fin de réception d'appels indésirables.

- Amélioration de la confidentialité : Incogni fournit une solution efficace pour gérer votre empreinte numérique, contribuant ainsi à réduire les risques de vol d'identité, d'escroqueries, de harcèlement criminel ou d'autres préjudices.

- Analyse complète : le service analyse un large éventail de sites Web et de plates-formes pour garantir une suppression complète des informations personnelles.

- Protège les détails sensibles : des données de contact et familiales aux détails économiques, Incogni vise à protéger les utilisateurs contre une exposition publique injustifiée.

- Met l'accent sur la confidentialité numérique : dans un monde où les données des utilisateurs sont souvent partagées sans surveillance, Incogni souligne l'importance de garder le contrôle de ses propres informations personnelles.

S'il est essentiel d'être vigilant contre les menaces de phishing, empêcher vos informations personnelles de se retrouver sur les listes de courtiers en données fournit une autre couche de défense.

Les courtiers en données collectent et vendent souvent des données utilisateur, qui peuvent être utilisées à des fins de marketing ou tomber entre les mains de fraudeurs, permettant ainsi des attaques de phishing plus ciblées.

Incogni est un service qui identifie les courtiers en données susceptibles de détenir vos informations personnelles et envoie des demandes automatisées pour supprimer vos données.

En réduisant votre empreinte numérique, Incogni limite la disponibilité des données pour vous exposer à moins de risques de stratagèmes de phishing.

- Identifie et suit les courtiers en données détenant des informations personnelles

- Envoie régulièrement des demandes de désinscription pour la suppression des données

- Offre un tableau de bord personnalisable pour surveiller la progression de la suppression

- Fournit un abonnement à prix réduit pour les lecteurs du guide

Les abonnés peuvent conserver leurs données hors du marché avec un abonnement Incogni d'un an pour seulement 6,49 $/mois (50 % de réduction sur le prix régulier). Prenez le contrôle de votre confidentialité numérique tout en améliorant les protections contre le phishing et autres attaques.

Incogni – Service de suppression d’informations personnelles – Prévenir le phishing

Avez-vous des idées à ce sujet ? Écrivez-nous ci-dessous dans les commentaires ou portez la discussion sur notre Twitter ou Facebook.

Recommandations des rédacteurs :

Le SOLIX F3800 d'Anker fournit une alimentation fiable et polyvalente

Comment bloquer les SMS spam une fois pour toutes

Amélioration d'Unity : suivi du visage et segmentation de l'arrière-plan

Divulgation : il s'agit d'un article sponsorisé. Cependant, nos avis, critiques et autres contenus éditoriaux ne sont pas influencés par le parrainage et restent objectifs .