Discussions sur la sécurité : conversation avec la responsable de la sécurité de RingCentral, le Dr Heather Hinton

Publié: 2021-12-17La pandémie de coronavirus a créé de nombreux défis de sécurité uniques pour les personnes de tous les secteurs. Surtout; pour ceux qui essaient de fournir un service client. Il y a près de deux ans, il y a eu beaucoup de considérations au début de tout cela. Comment assurer le même niveau de service avec une main-d'œuvre qui travaille désormais (en grande partie) à domicile ?

Ce ne devait pas non plus être un exploit anodin, mais beaucoup dans l'industrie UCC se mettraient à s'attaquer de front.

Le Dr Heather Hinton est la responsable de la sécurité de l'information de RingCentral - et elle s'est récemment entretenue avec moi via l'application RingCentral MVP ; pour discuter de la sécurité et de la préparation à un autre exode massif potentiel vers le travail à distance. Elle m'a dit que RingCentral était en bonne position au début de la pandémie.

Ils ont une équipe en Chine, et très tôt, le directeur de l'information de l'entreprise a fait ce que Hinton appelle un "appel brillant en février".

"Nous étions prêts depuis qu'il est allé acquérir des ordinateurs portables pour notre équipe mondiale, pour ceux qui n'en avaient pas, ce qui signifie que nous avions une flotte d'ordinateurs portables gérés pour notre équipe mondiale."

Toutes les entreprises ne peuvent pas se permettre de faire une telle démarche, mais j'ai pu mieux comprendre les efforts de RingCentral en matière de sécurité et le succès qu'elle a créé pour les clients grâce à son approche multicouche en la matière. Cela peut garantir, comme vous l'apprendrez plus tard, que presque tous les appareils peuvent être utilisés pour travailler dans un environnement RingCentral.

Rencontrez le responsable de la sécurité de RingCentral, le Dr Hinton

Le Dr Hinton a plus de 30 ans d'expérience dans les technologies de l'information (TI) et la cybersécurité. Elle a dirigé la conception, l'architecture, le développement et les efforts de vente de produits dans des entreprises du Fortune 500. Hinton a même joué un rôle déterminant dans l'introduction du processus de réflexion sur la confidentialité dès la conception dans le secteur de la sécurité et de la confidentialité dès la conception d'IBM.

Avant de rejoindre RingCentral, Hinton a occupé des postes de direction chez IBM, plus récemment en tant que vice-président et ; en tant qu'ingénieur distingué d'IBM. Elle était également CISO pour l'unité commerciale Cloud et logiciels cognitifs de l'entreprise.

Et en tant qu'ingénieur émérite d'IBM et directeur de la technologie (CTO) pour le domaine de service spécialisé de sécurité et de conformité (SSA) de l'entreprise, Hinton a dirigé l'adoption des normes de sécurité pour les applications internes et les clients externes.

Dans une autre vie, Hinton a été universitaire et professeur adjoint de génie électrique et informatique à l'Université polytechnique Ryerson de Toronto, en plus d'être professeur adjoint auxiliaire à l'Université de Toronto. Encore plus impressionnant, Hinton est titulaire d'un doctorat. en sécurité informatique de l'Université de Toronto.

Elle est également un maître inventeur IBM, détenant plus de 100 brevets couvrant la gestion des identités fédérées, la sécurité du cloud et la gestion des politiques. En 2019, Hinton a été intronisée au Women in Technology Hall of Fame et aujourd'hui, elle est responsable de la posture de sécurité et de l'innovation de RingCentral dans l'ensemble du portefeuille UCaaS/CCaaS de la société UC.

La pandémie, la préparation et l'expérience client

La plupart des employés des entreprises se sont retrouvés dans une situation où ils travaillaient à partir d'un ordinateur de bureau qu'ils ne pouvaient pas emporter chez eux. notes de Hinton; que ces entreprises étaient confrontées à un ensemble d'obstacles différents en ce qui concerne les compromis qu'elles ont faits pour maintenir leurs activités, tout en atténuant les risques de cybersécurité.

"D'un point de vue RingCentral, et en tant que fournisseur de services, nous avons constaté que beaucoup de nos clients utilisaient notre application ou notre navigateur Web pour faire des choses comme le chat vidéo, partager des fichiers, organiser des réunions, etc."

À cet égard, a-t-elle poursuivi : peu importait l'appareil utilisé par les employés, ce qui permettait une transition en douceur. Elle a en outre noté que :

"Ce n'est pas nécessairement une déclaration de sécurité, mais une déclaration intéressante à souligner lorsque vous examinez les tendances des clients RingCentral, en particulier lorsqu'ils tentent de verrouiller une stratégie BYOD (apportez votre propre appareil) ou de déployer une architecture de confiance zéro à suivre."

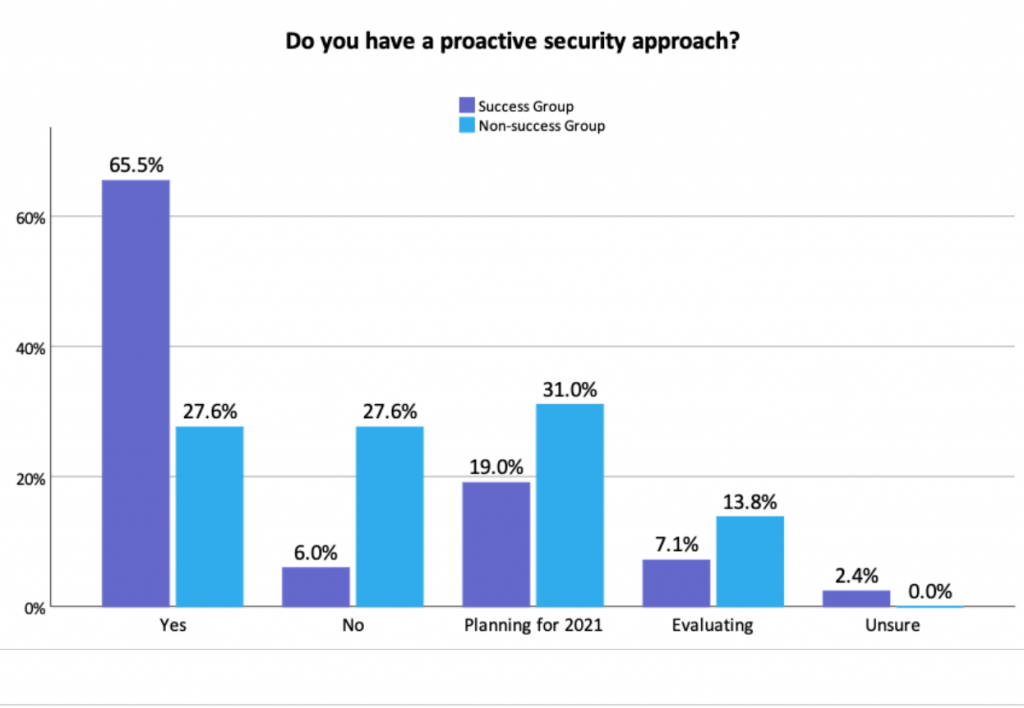

Hinton est une grande fan de la sécurité sans confiance, mais elle a déclaré que ce terme devenait rapidement un terme surutilisé. Cependant, il a beaucoup de poids en ce qui concerne l'application. L'idée est simple mais efficace si elle est déployée en s'appuyant sur les meilleures pratiques. «Metrigy Research» suggère que la confiance zéro nécessite un modèle de sécurité évolutif basé sur des normes. Cependant, tout le monde n'a pas une approche proactive de la sécurité.

Jetez un oeil à la figure ci-dessous pour en savoir plus à ce sujet

Rapport de recherche de Metrigy Sécurité Zero Trust

La sécurité zéro confiance signifie que l'on ne peut pas accéder à un réseau d'entreprise à moins que l'appareil ne soit jugé approprié grâce à une série de protocoles qui se produisent dans les coulisses. En règle générale, l'utilisateur final n'est pas au courant du processus, mais cela peut fonctionner pour s'assurer que l'appareil est sûr pour gérer des données d'entreprise sensibles et souvent inestimables.

"La confiance zéro, sous sa forme réelle, est une stratégie essentielle pour nos clients, et une stratégie que nous mettons en œuvre nous-mêmes, nous la recommandons donc à nos clients."

Prenons un exemple rapide. Si une organisation est en cours d'acquisition avec beaucoup d'informations sensibles qui circulent et que des inquiétudes sont soulevées, m'a dit Hinton, le chiffrement de bout en bout est et devrait toujours être sur la table. Non seulement il est essentiel pour ceux qui travaillent dans des secteurs hautement réglementés comme la banque et la finance, mais il peut jouer un rôle vital pour garantir que les appels restent entre les parties prévues.

RingCentral a récemment introduit le cryptage de bout en bout pour son offre vidéo. Il peut garantir que les seules personnes invitées à un appel peuvent écouter et se joindre. Chaque message – crypté sur l'ordinateur portable de l'hôte de la réunion et décrypté sur les autres terminaux. La seule mise en garde - au moins un utilisateur doit avoir un compte.

"Cela garantit que nous n'avons pas un groupe de personnes utilisant la technologie RC en mode libre pour faire des choses néfastes."

Ring Central travaille plus intelligemment, pas plus dur

RingCentral a une riche expérience dans le domaine des télécommunications, et Hinton l'a reconnu, notant que les pratiques de sécurité de RingCentral découlent de cette notion même.

"Du point de vue de l'abus de service, vous êtes condamné à une amende si vous ne faites pas les choses correctement."

L'objectif des efforts de sécurité de RingCentral, bien qu'il ne soit pas explicitement énoncé, semble être d'augmenter l'efficacité opérationnelle et la productivité sur le lieu de travail.

Découvrez comment un client RingCentral tire parti de sa plateforme MVP

Hinton m'a confié un petit secret, me disant que son ancien employeur avait des tonnes d'applications pour le chat, le courrier électronique et même des options de réunion. Chez RingCentral, a-t-elle déclaré, elle a gagné environ une demi-heure de productivité quotidienne. Pourquoi? Eh bien, les administrateurs informatiques de RingCentral n'ont qu'à se soucier d'une seule plate-forme qui fait tout - y compris la voix, la vidéo, le chat, le partage de fichiers, etc.

Et il a plusieurs couches de sécurité intégrées dans son ADN. Vous voyez, les développeurs n'ont pas à passer beaucoup de temps à déterminer à qui donner quel accès et à quelles plates-formes. Ce n'est pas seulement éprouvant pour l'informatique, mais cela peut créer du travail inutile. Cela pourrait également entraîner des coûts opérationnels plus élevés et un temps moins bien dépensé pour les développeurs.

"Nous essayons de créer un environnement permettant à nos clients et à leurs administrateurs d'apprendre et de gérer facilement l'ensemble de l'écosystème RC afin qu'ils puissent travailler plus intelligemment, pas plus dur", conclut Hinton.