Qu'est-ce que la sécurité informatique | Menaces courantes pour la sécurité informatique

Publié: 2022-04-02Poursuivez votre lecture pour obtenir des informations détaillées sur la sécurité informatique, les risques de sécurité et la manière de protéger votre ordinateur.

Votre ordinateur joue à cache-cache avec de nombreuses menaces de sécurité chaque jour. Ce que nous voulons dire, c'est que de nombreux dangers s'efforcent constamment de trouver et d'attaquer votre appareil. Chaque fois que vous utilisez Internet, téléchargez un nouveau logiciel, importez un fichier ou effectuez d'autres tâches, il devient plus facile pour les pirates, les virus et d'autres problèmes d'attraper votre machine.

Après être entré dans l'appareil, les menaces de sécurité informatique courantes peuvent vous faire face à de nombreuses difficultés.

Par exemple, ils peuvent voler vos données et extorquer de l'argent en échange, utiliser vos informations personnelles à des fins frauduleuses et causer de nombreux autres problèmes.

Par conséquent, il est essentiel de se renseigner sur les menaces de sécurité informatique les plus courantes et sur la manière de s'en protéger.

Cet article aborde en détail divers aspects liés à la cybersécurité informatique et aux menaces associées. Mais avant d'aller plus loin, discutons d'abord de ce qu'est la sécurité informatique pour vous en donner une meilleure compréhension.

Introduction à la sécurité informatique

Si nous parlons de la définition de base de la sécurité informatique, c'est pour protéger votre appareil et vos informations contre l'utilisation non autorisée, les dommages et le vol.

En d'autres termes, la signification de la sécurité informatique est un ensemble de systèmes permettant de protéger votre ordinateur de tout ce qui peut être potentiellement dangereux pour l'appareil et votre vie privée.

Quelques exemples de sécurité informatique incluent l'authentification bidirectionnelle, la protection par mot de passe, etc. Nous allons en savoir plus sur ces mécanismes pour assurer la sécurité de l'ordinateur plus loin dans cet article.

Avant d'aller plus loin, il est crucial de discuter des types de sécurité informatique afin de mieux vous protéger des menaces (mentionnées dans les sections suivantes).

Lisez aussi : Des failles de sécurité critiques trouvées dans les applications VPN populaires

Types de systèmes de sécurité informatique

Maintenant que vous savez ce qu'est la sécurité informatique, sachez également qu'elle peut prendre diverses formes. Les types de sécurité dépendent de ce que vous souhaitez protéger sur votre ordinateur. Généralement, la sécurité informatique peut être des types suivants.

Sécurité des applications

Étant donné que les applications sur votre ordinateur sont une cible facile pour les attaquants, vous pouvez les protéger avec la sécurité des applications. Il ajoute des fonctionnalités de sécurité aux applications pour les protéger des cyberattaques.

Les pare-feu d'applications Web, les logiciels antivirus, les pare-feu, les mots de passe et le chiffrement sont quelques exemples de systèmes de sécurité des applications.

Sécurité des informations

Si vous vous inquiétez de l'utilisation non autorisée de votre système informatique ou d'une violation de sa confidentialité, de sa disponibilité et de son intégrité, vous pouvez utiliser la sécurité des informations. Ce type de sécurité informatique se concentre sur la protection des informations via le modèle triade CIA qui garantit que les données restent sécurisées à tout moment sans perte de productivité.

Sécurité Internet

Les cybercriminels sont souvent à la recherche de failles dans le réseau pour envahir votre ordinateur. Par conséquent, vous devez disposer d'un mécanisme de sécurité réseau pour empêcher tout accès non autorisé à vos réseaux informatiques.

Sécurité des terminaux

La responsabilité de la protection contre les menaces informatiques incombe toujours à l'utilisateur final. Cependant, souvent, les utilisateurs aident involontairement les attaquants à atteindre leurs objectifs illégaux (par exemple, les utilisateurs cliquent souvent sur des liens malveillants sans le savoir).

Par conséquent, la sécurité des terminaux vise à sensibiliser les utilisateurs aux sujets de sécurité informatique, tels que les attaques d'hameçonnage/d'ingénierie sociale, la création et l'utilisation de mots de passe, la sécurité des appareils/physiques et l'importance de la cybersécurité.

la sécurité sur Internet

Comme vous le savez peut-être déjà, Internet est une porte virtuelle vers beaucoup de choses, telles que les informations et les risques pour la sécurité informatique (comme les virus, les logiciels espions et autres logiciels malveillants). Par conséquent, la sécurité Internet signifie protéger l'ordinateur contre divers problèmes liés à Internet.

Ci-dessus, nous avons discuté de la définition de la sécurité informatique et de ses types pour vous donner une idée de base du sujet. Maintenant, à notre avis, vous êtes bien préparé pour lutter contre les menaces informatiques personnelles suivantes que vous pourriez rencontrer.

Menaces de sécurité informatique les plus courantes

Maintenant, il est temps de connaître les risques de sécurité informatique qui peuvent se présenter à vous. Nous les partageons ci-dessous.

1. Hameçonnage

Les attaques de phishing sont courantes et constituent l'une des menaces les plus potentielles pour la sécurité informatique. Selon des recherches récentes, plus de 81 % des organisations ont été la proie du phishing au cours de l'année écoulée.

Le plus souvent, les attaques de phishing se produisent par e-mail. L'attaquant utilise une adresse e-mail familière pour vous tromper. Si vous cliquez sur le courrier, ouvrez la pièce jointe donnée et remplissez les informations requises, vous finissez par perdre vos données. De plus, les utilisateurs ont même signalé des pertes financières dues à des menaces de sécurité informatique comme le phishing.

Outre les e-mails, les pirates ont également commencé le phishing via les applications cloud des entreprises. Par conséquent, vous devez prendre les mesures appropriées pour les protéger.

2. Logiciels malveillants

Si vous obtenez un message d'erreur "Des menaces de sécurité graves ont été détectées sur votre ordinateur", votre appareil peut être infecté par un logiciel malveillant. Les logiciels malveillants sont des logiciels malveillants, tels que les logiciels espions, les rançongiciels, les virus, etc. Les attaques de logiciels malveillants se produisent lorsque vous cliquez sur un lien infectieux ou une pièce jointe à un e-mail.

Une fois à l'intérieur de votre ordinateur, les logiciels malveillants peuvent causer de nombreux dommages, tels que l'installation de logiciels nuisibles, l'interdiction d'accéder aux composants clés du réseau, la collecte de vos informations privées, etc.

Remarque : Selon une étude récente, les attaques de ransomwares ont connu une augmentation de plus de 140 % au cours du seul troisième trimestre 2021. D'après les chiffres, vous pouvez estimer qu'il pourrait y avoir une augmentation exponentielle des attaques de logiciels malveillants en 2022.

Lisez aussi : Meilleurs outils de suppression de logiciels malveillants gratuits pour Windows

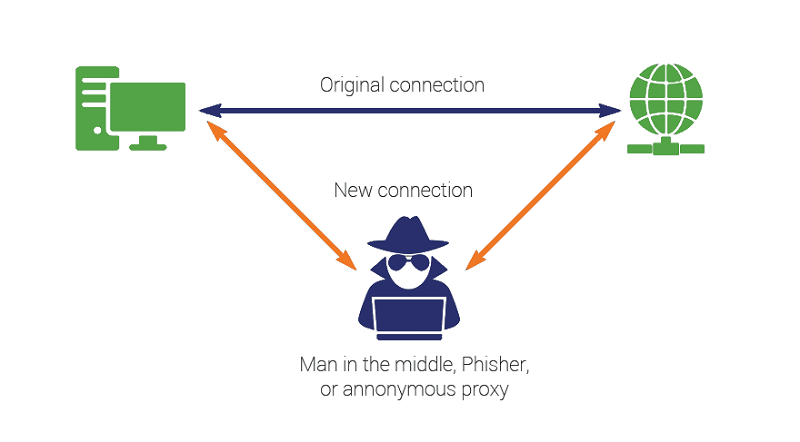

3. L'homme du milieu

MitM ou Man in the Middle est l'un des types de menaces informatiques où le pirate se place entre une transaction à deux. Une fois que le cybercriminel entre dans la communication, il peut voler des données sensibles.

Les attaques de l'homme du milieu se produisent principalement via des réseaux WiFi publics non sécurisés. Par conséquent, vous devez les utiliser avec prudence.

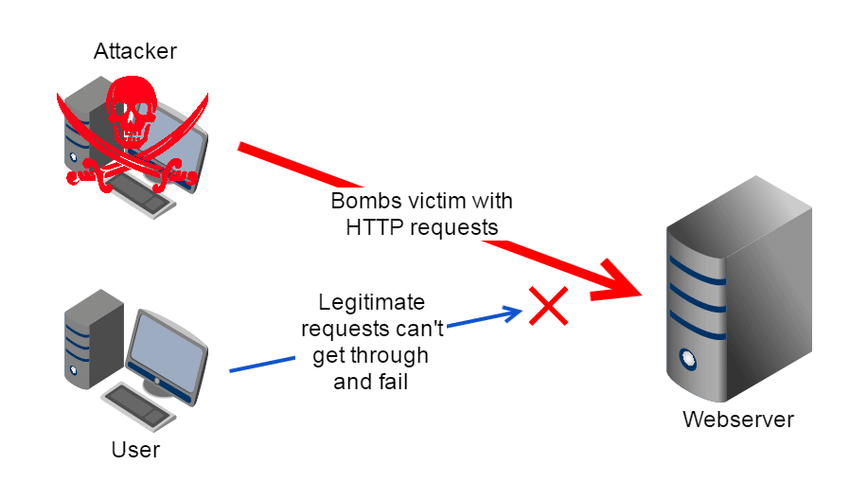

4. Déni de service

Les attaques par déni de service constituent une autre menace pour la cybersécurité informatique. Ces types d'attaques vous empêchent d'accéder aux ressources de la machine ou du réseau. Il inonde le système, le réseau ou les serveurs de données et de requêtes inutiles pour les rendre inaccessibles.

De plus, grâce au déni de service distribué, les attaquants peuvent même attaquer votre appareil en utilisant de nombreux appareils infectés.

Remarque : Selon les chiffres récents, les attaques par déni de service coûtent entre 20 000 $ et 40 000 $ par heure à une entreprise. C'est une somme assez énorme !

5. Injection SQL

Le prochain risque de sécurité informatique auquel vous pourriez être confronté est l'injection SQL. Ici, les cybercriminels insèrent un code malveillant dans les serveurs SQL pour accéder à la base de données. Après avoir accédé au serveur, l'attaquant peut afficher les données, les modifier ou les supprimer.

6. Émote

Parlons maintenant d'Emotet. Il s'agit d'un cheval de Troie (type de logiciel malveillant) qui pénètre dans votre ordinateur pour voler vos informations sensibles ou confidentielles.

Emotet se rend sur votre ordinateur via des spams, des scripts malveillants ou des liens infectés. Il est considéré comme l'un des logiciels malveillants les plus coûteux et les plus dangereux.

Remarque : Emotet ne reste pas sur un seul ordinateur. Il se réplique comme un ver et propage l'infection à tous les ordinateurs connectés. Selon des statistiques récentes, Emotet a déjà touché plus de 5 % des organisations à travers le monde.

7. Attaques d'ingénierie sociale

La forme de protection la plus courante contre l'utilisation non autorisée d'un système informatique est peut-être le mot de passe. Cependant, avec la montée des attaques d'ingénierie sociale, même les mots de passe sont menacés.

Les pirates utilisent l'ingénierie sociale ou une stratégie impliquant des interactions humaines pour inciter les utilisateurs à révéler leurs mots de passe. De plus, d'autres formes d'attaques d'ingénierie sociale incluent l'accès aux clés de sécurité (mots de passe) par devinette ou une base de données de mots de passe.

Remarque : Selon des recherches récentes, les attaques d'ingénierie sociale ont augmenté à un taux alarmant de 270 % en 2021 et devraient augmenter encore plus en 2022.

Lisez aussi: Android Malware 'Unkillable' donne aux pirates un accès à distance complet

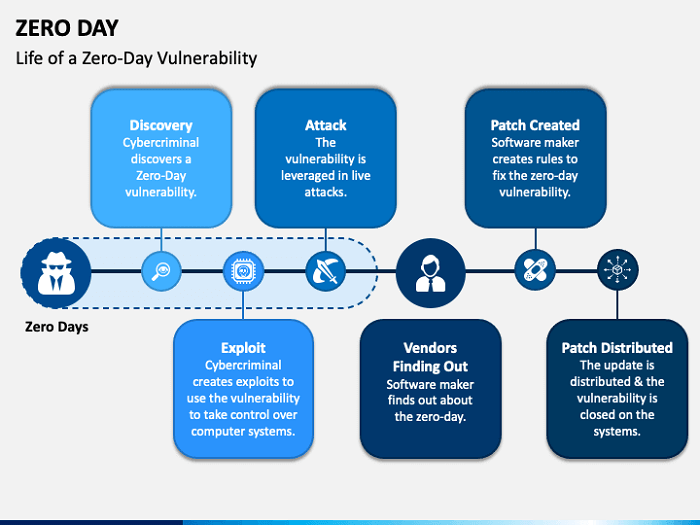

8. Exploit du jour zéro

Aucun logiciel ou application n'est infaillible. Presque tous les programmes ont certaines vulnérabilités qui peuvent ouvrir la voie aux pirates pour envahir votre système. Les exploits du jour zéro se produisent lorsque ces failles sont connues d'esprits notoires avant que les développeurs de logiciels/d'applications ne publient une mise à jour de correctif pour les corriger.

Remarque : Comme en témoignent les chercheurs, les exploits zero-day ont considérablement augmenté de 100 % entre 2020 et 2021. Ces attaques sont également en augmentation en 2022.

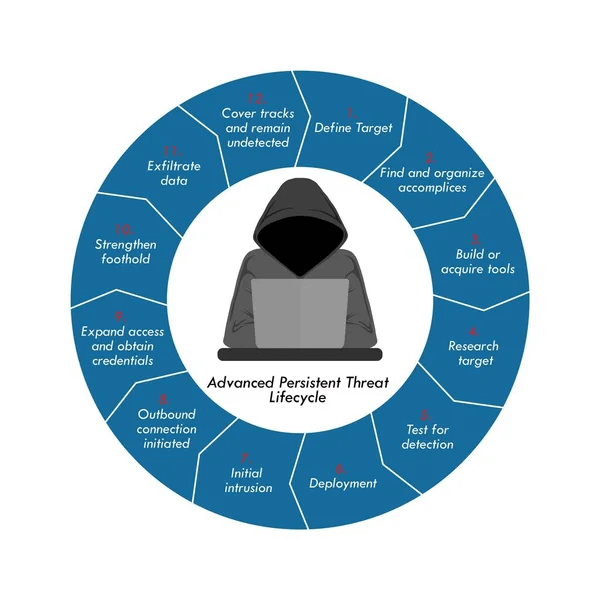

9. Attaques persistantes avancées

Lorsqu'un acteur malveillant pénètre dans un réseau ou un système et reste non détecté pendant une période significative, nous appelons cela une attaque persistante avancée. Ici, l'attaquant vise à contrôler l'activité de votre réseau pour obtenir des informations cruciales sur la cible.

La cible des attaques persistantes avancées est principalement des entreprises estimées, des sites nationaux et d'autres victimes de grande valeur.

Remarque : Diverses recherches ont prédit qu'en 2022, les appareils mobiles, les chaînes d'approvisionnement et les logiciels de cloud computing figureront parmi les principales victimes des attaques persistantes avancées.

10. Attaques IdO

Dans le monde moderne, l'IoT (Internet des objets) a acquis une immense popularité. Les cybercriminels attaquent les appareils IoT via des botnets. Le logiciel malveillant du botnet recherche les appareils non surveillés sur Internet et infecte autant d'appareils que possible.

Le botnet utilise la puissance et les ressources des appareils infectés pour diverses activités automatiques inconnues de l'utilisateur de l'appareil. De plus, les pirates utilisent ces botnets pour exécuter des spams par e-mail, des campagnes frauduleuses, la génération de trafic malveillant et d'autres activités illégales.

Remarque : Comme le rapporte Gartner, plus de 25 % des cyberattaques concerneront l'IoT dans les temps à venir.

Après avoir découvert les menaces de sécurité informatique les plus courantes, vous vous demandez peut-être comment en protéger votre appareil, n'est-ce pas ? Eh bien, nous partageons la même chose dans la section suivante.

Comment protéger l'ordinateur contre les menaces de sécurité

Vous pouvez suivre quelques conseils simples pour protéger votre ordinateur et vos données. Ils sont donnés ci-dessous.

Utilisez des mots de passe forts

Les mots de passe sont l'outil le plus courant pour protéger votre ordinateur et vos données contre tout accès non autorisé. Vous devez conserver un mot de passe suffisamment difficile à deviner. Vous pouvez utiliser une combinaison de chiffres, de lettres et de symboles pour créer un tel mot de passe.

Installer un logiciel antivirus

Le logiciel antivirus est le bouclier de protection dont vous avez besoin pour protéger vos données des regards indiscrets des pirates. Il aide à éloigner les virus et autres logiciels malveillants. Il vous permet également de détecter et de supprimer facilement les virus si jamais votre appareil est infecté. Si vous ne savez pas quel antivirus utiliser, vous pouvez choisir l'une de nos principales recommandations.

Mettez à jour votre système d'exploitation, vos applications et votre navigateur

Les mises à jour corrigent les failles de sécurité que les pirates peuvent exploiter à des fins illégales. De plus, la première règle de sécurité informatique est de vérifier les correctifs. Par conséquent, nous conseillons toujours à nos lecteurs de maintenir leur système d'exploitation, leur navigateur Web et leurs applications à jour à tout moment.

Ignorer les e-mails suspects

Les pirates utilisent souvent des e-mails lucratifs pour tromper la cible. Ainsi, si un e-mail semble trop beau pour être vrai, ne cliquez jamais dessus. Par exemple, si vous recevez un e-mail indiquant que vous avez gagné une loterie d'un million de dollars, il s'agit très probablement d'une arnaque conçue pour vous voler. Par conséquent, résistez à la tentation de réclamer la récompense.

Utiliser l'authentification à deux facteurs

Les mots de passe sont la méthode d'authentification la plus courante. Cependant, comme les pirates sont devenus suffisamment intelligents pour déchiffrer les mots de passe faibles, de nombreux sites Web offrent une option d'authentification à deux facteurs. Ici, vous obtenez l'accès après avoir entré votre mot de passe et une autre forme de vérification, comme un OTP (One Time Password) reçu sur votre e-mail/numéro de portable. Nous pensons qu'il est préférable de conserver l'authentification à deux facteurs et recommandons de faire de même à nos lecteurs.

Ci-dessus, les menaces de sécurité pour votre ordinateur et les moyens de les tenir à distance. Si vous avez encore des questions ou une confusion, vous pouvez parcourir la section suivante pour trouver les réponses nécessaires.

Lisez aussi : Meilleurs outils de suppression de logiciels espions gratuits pour Windows PC

Questions fréquemment posées

Ci-dessous, nous répondons à toutes les questions sur la cybersécurité informatique qui peuvent persister dans votre esprit.

Q1. Qu'est-ce que la sécurité des données ?

En termes simples, la sécurité des données est un aspect des technologies de l'information qui concerne la protection des logiciels et des données contre les altérations ou les dommages non autorisés.

Q2. Qu'est-ce que la confidentialité informatique ?

En termes simples, la confidentialité informatique est votre capacité à décider quelles données sur votre ordinateur peuvent être communiquées à des tiers. Aucune information ne peut être partagée avec des tiers à votre insu.

Q3. Qu'est-ce qu'un risque de sécurité informatique ?

Tout ce qui peut endommager vos données ou permettre un accès non autorisé à celles-ci est connu comme un risque de sécurité informatique. Tout peut entraîner des risques pour la sécurité informatique, y compris les virus, les rançongiciels et autres logiciels malveillants.

Q4. Quelle est l'importance de la sécurité informatique ?

La protection des données est l'importance primordiale de la sécurité informatique. En dehors de cela, vous trouverez ci-dessous d'autres facteurs qui rendent la sécurité informatique importante.

- Protection des propriétés de l'organisation

- Prévention des virus et autres logiciels malveillants

- Minimiser le risque d'accès non autorisé

Q5. Quel facteur cause le plus de problèmes associés à la sécurité informatique ?

Les erreurs accidentelles sont l'élément qui entraîne de nombreux problèmes liés à la sécurité informatique.

Q6. Quel est un exemple de manque de sécurité informatique ?

Le spam est l'exemple le plus courant d'un manque de sécurité informatique. Chaque fois que vous recevez beaucoup de courriers indésirables ou de messages indésirables, il se peut qu'il y ait un problème avec votre système de sécurité.

Q7. Quel type de loi sur la confidentialité affecte la sécurité informatique ?

Toute loi sur la confidentialité applicable à votre organisation affecte la sécurité informatique. Par exemple, si la COPPA (Children's Online Privacy Protection Act) s'applique à votre organisation, cela a un impact sur la sécurité de votre ordinateur.

C'est tout pour la sécurité informatique et les menaces associées

Dans cet article, nous avons examiné diverses menaces et solutions de sécurité informatique. Nous espérons que cet article vous a aidé à comprendre les risques informatiques les plus courants et comment les éloigner de votre appareil.

Le monde moderne a de nombreuses portes ouvertes pour que les pirates et les cybercriminels envahissent votre ordinateur. Ainsi, nous vous conseillons de rester vigilant en tout temps.

Si vous avez des questions ou des préoccupations concernant cet article, nous sommes heureux de répondre à toutes vos questions. N'hésitez pas à nous laisser un commentaire.