Qu'est-ce que l'authentification multifacteur (MFA) ?

Publié: 2020-06-01De nos jours, la sécurité des données est probablement l'une des principales préoccupations de toute entreprise. Toutes les entreprises ont une tonne de données à leur disposition - transactions, connaissances, communications, données sur les consommateurs, détails de l'infrastructure, etc. Pour toutes les entreprises, il est plus qu'important d'assurer une sécurité maximale pour toutes ses données.

- Définition de l'authentification multifacteur

- Fonctionnement de l'AMF

- Quel est le degré de sécurité de l'authentification MFA ?

- Importance

- Types d'authentification multifacteur

- Quand utiliser l'AMF ?

- Avantages et inconvénients de l'authentification multifacteur

- MFA contre 2FA

- Applications et fournisseurs d'authentification multifacteur

- FAQ

Qu'est-ce que l'authentification multifacteur ?

L'authentification multifacteur est un moyen efficace d'ajouter une autre couche de sécurité renforcée à vos appareils et à votre infrastructure. Il utilise plusieurs informations d'identification pour la gestion des identités et des accès. Par exemple, au lieu de simplement demander un scan biométrique et un mot de passe, il peut également vous demander un code, ou un autre scan biométrique.

La raison pour laquelle l'authentification multifacteur est choisie est que les noms d'utilisateur et les mots de passe traditionnels sont vulnérables aux violations et aux piratages. Ainsi, crée plusieurs couches de sécurité, contrecarrant ainsi les tentatives de piratage.

Comment fonctionne l'authentification multifacteur ?

Pour commencer à comprendre le fonctionnement de MFA, il est important de noter d'abord qu'il existe deux types :

- Authentification multifacteur de périphérique : Un processus d'authentification qui implémente le processus directement au point de connexion à un système.

- Authentification multifacteur d'application : un processus d'authentification qui implémente le processus lors de la tentative d'accès à une ou plusieurs applications.

Le processus est cependant le même dans les deux cas. Lorsque vous essayez d'accéder à un fichier, un dossier, une application ou un appareil particulier, le système d'authentification vous demandera les facteurs un par un pour valider votre ID. Une fois que vous avez prouvé votre identité au système, vous êtes alors autorisé à accéder.

Dans quelle mesure l'authentification multifacteur est-elle sécurisée ?

MFA est efficace pour identifier les tentatives de connexion qui sortent de l'ordinaire et les signale. Dans une telle situation, cette technologie adaptative peut renforcer la sécurité en demandant des informations d'identification supplémentaires. Par conséquent, bien que le processus d'authentification ne soit pas exactement sécurisé par le Pentagone, il garantit que les tentatives de violation ou de piratage sont signalées et bloquées dans la mesure du possible. Il est devenu le contrôle le plus efficace pour protéger une organisation contre les attaques à distance

Importance de l'authentification multifacteur

MFA est essentiel pour votre organisation. Voici quelques raisons :

- Le vol d'identité est une menace croissante - Le vol d'identité est un type de crime plutôt courant, facile, à faible risque et à haut rendement et une menace majeure pour toutes les entreprises. Le vol de mot de passe évolue constamment car les pirates utilisent des méthodes telles que l'enregistrement de frappe, le phishing et le pharming. Par conséquent, c'est un must en ces temps.

- Votre antivirus ne suffit pas – Les systèmes antivirus et les pare-feux avancés sont des éléments de sécurité nécessaires, tout comme les tests de vulnérabilité. Sans authentification, cependant, votre système est sensible aux intrus.

- Ils ne se contenteront pas de prendre vos données - Les cybercriminels font plus que simplement voler des données. Souvent, ils détruisent des données, modifient des programmes ou des services, ou utilisent des serveurs pour transmettre de la propagande, du spam ou du code malveillant. MFA aide à prévenir tout cela.

- L'authentification multifacteur est déjà omniprésente - Les gens sont habitués aux procédures d'authentification dans leur vie personnelle et professionnelle. Les réseaux sociaux, les banques, les jeux et les plates-formes de messagerie ont rapidement adopté la MFA. L'introduire dans votre lieu de travail n'est plus une option, mais une mesure de sécurité de base.

( Lire aussi : Avantages et solutions de l'authentification multifacteur)

Types de facteurs d'authentification multifacteur

Généralement, MFA fonctionne en exigeant au moins deux des facteurs d'authentification suivants :

- Quelque chose que vous savez - il peut s'agir d'un mot de passe, d'un code PIN ou d'un code que vous avez configuré pour le système.

- Quelque chose que vous avez - cela peut être soit un code QR à scanner sur une pièce d'identité ou un badge, ou peut-être même un OTP envoyé à votre numéro de téléphone portable ou à votre adresse e-mail.

- Quelque chose dont vous avez hérité - cela peut inclure toute forme d'authentification biométrique telle qu'un scan facial, un scan d'empreintes digitales ou même un scan rétinien.

- Quelque part où vous êtes - cela peut être soit vers un réseau informatique spécifique, soit en utilisant un signal GPS pour identifier l'emplacement.

Afin d'accéder au fichier ou au dossier souhaité, vous devrez fournir les informations d'identification susmentionnées une par une pour prouver leur identité au système.

Quand utiliser l'authentification multifacteur ?

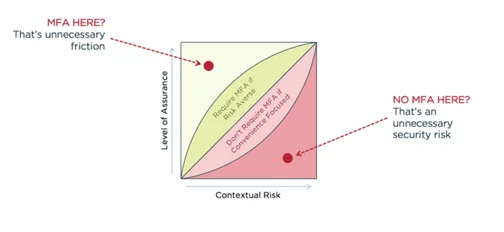

En tant qu'entreprise, il est important de savoir si vous avez besoin d'une MFA ou non.

SOURCE : Identité Ping

Pingidentity(1) montre le graphique qui vous aidera à décider si vous devez ou non l'implémenter ou non. Pour commencer, il est important de comprendre que vous n'aurez peut-être pas besoin de MFA dans l'ensemble de votre organisation. Par exemple, les employés et les stagiaires de niveau débutant peuvent ne pas avoir besoin de l'authentification multifacteur, car ils auraient simplement un accès visuel à vos données telles que les ventes, les transactions, les profils des clients, etc. car ce sont eux qui modifieraient très probablement les données à des fins de projection et de stratégie.

( Lire aussi : Authentification multifacteur : comment et pourquoi vous devriez vous protéger)

Avantages et inconvénients de l'utilisation de l'authentification multifacteur

Les avantages sont les suivants :

- Protège les informations sensibles : Votre entreprise détient très probablement de nombreuses données utilisateur privées et sensibles telles que les numéros de téléphone, les adresses, les détails des options de paiement pour les consommateurs ainsi que les employés. Le déploiement d'un système d'authentification multifacteur garantit que toutes ces données sont protégées.

- Extrêmement sécurisé : si un pirate a acquis d'une manière ou d'une autre le mot de passe d'un utilisateur à un système, il ne peut y accéder que s'il possède le jeton (qui est en possession de l'utilisateur) et, bien sûr, les scans biométriques. Ainsi, il est extrêmement sécurisé.

- Appareils perdus ? Pas de problème : sans MFA, un appareil perdu, volé ou égaré pourrait créer des ravages dans le service informatique. L'authentification multifacteur basée sur l'appareil garantit que les appareils perdus ne signifient pas que vos informations sont compromises.

Les inconvénients sont les suivants :

- Accès bloqué : si vous n'avez pas configuré de ressources de sauvegarde pour authentifier l'accès des utilisateurs, vous ne pouvez pas obtenir l'accès à une application ou à un système particulier. Ainsi, une possession perdue, un doigt blessé (pour la biométrie) signifierait que vous devriez immédiatement courir vers les informaticiens de peur que votre tentative de connexion ne soit signalée.

- Peut être coûteux : l' authentification MFA peut être assez coûteuse si une organisation utilise une solution qui nécessite l'installation de matériel sur site et doit l'intégrer aux solutions d'identité existantes.

- Prend du temps : le temps nécessaire pour se connecter à votre système et vérifier à l'aide d'un appareil mobile peut être gênant, surtout si vous êtes pressé.

Différence entre l'authentification multifacteur et l'authentification à deux facteurs

Il n'y a qu'une différence entre MFA et 2FA - le nombre de couches de sécurité.

L'authentification à deux facteurs utilise toujours deux des différents facteurs pour vérifier l'identité de l'utilisateur. L'authentification multifacteur, en revanche, peut impliquer deux facteurs ou plus. "Multi-Factor" signifie simplement n'importe quel nombre de facteurs supérieur à un. Un système adaptatif d'authentification multifacteur ajouterait des couches de sécurité jusqu'à ce que la tentative de connexion ne semble pas suspecte.

Applications et fournisseurs d'authentification multifacteur

Il existe principalement 4 applications des systèmes d'authentification multi-facteurs :

- Mot de passe à usage unique basé sur le temps (TOTP) - Lorsque vous vous connectez pour accéder à un fichier ou à un dossier particulier et que l'application ou l'appareil est protégé par TOTP, il envoie un OTP ou un mot de passe à usage unique à votre numéro de mobile. qui ne serait valable que pour une période de temps spécifique, disons 10 minutes.

- Service de messages courts (SMS) - La vérification par SMS fonctionne en demandant à l'utilisateur d'entrer un numéro de mobile particulier lors de la tentative de connexion. Le système envoie alors un SMS audit numéro. Si le SMS est livré et les instructions terminées, l'accès est accordé.

- Courrier électronique (e-mail) - La vérification des e-mails est une autre application courante de MFA, dans laquelle l'identité de l'utilisateur est vérifiée en envoyant un e-mail avec un lien de redirection.

- Notifications push - Si une tentative de connexion est effectuée sur un autre appareil, l'utilisateur reçoit une notification push sur l'appareil d'origine et l'accès est accordé à partir de là.

Les meilleurs fournisseurs de systèmes d'authentification multi-facteurs sont :

- Sécurité duo

La plate-forme Trusted Access sans friction de Duo Security(2) protège les utilisateurs, les données et les applications contre les pirates malveillants et les violations de données. Il traite les menaces de sécurité avant qu'elles ne deviennent un problème en vérifiant l'identité des utilisateurs et la santé de leurs appareils.

- Authentificateur Google

Google Authenticator(3) implémente un service de vérification en deux étapes avec un algorithme de mot de passe à usage unique basé sur le temps et un algorithme de mot de passe à usage unique basé sur HMAC, pour authentifier les utilisateurs d'applications logicielles.

- Dernier passage

LastPass(4) offre un contrôle simple et une visibilité unifiée sur chaque point d'entrée de votre entreprise, de l'authentification unique (SSO) et de la gestion des mots de passe à l'authentification multifacteur adaptative (MFA). LastPass Identity donne un contrôle supérieur aux équipes informatiques.

- Identité de ping

Ping Identity(5) renforce la sécurité des identités pour l'entreprise mondiale avec une plate-forme d'identité intelligente qui offre des fonctionnalités complètes, notamment l'authentification unique (SSO), l'authentification multifacteur (MFA), l'annuaire, etc.

- Auth0

Auth0(6) offre la simplicité, l'extensibilité et l'expertise nécessaires pour faire évoluer et protéger les identités dans n'importe quelle application en utilisant des systèmes d'authentification multifacteur.

Foire aux questions sur l'authentification multifacteur

Q. Le nom d'utilisateur et le mot de passe sont-ils une authentification multifacteur ?

R. Il s'agit d'une méthode d'authentification dans laquelle un utilisateur d'ordinateur n'obtient l'accès qu'après avoir présenté avec succès deux éléments de preuve ou plus à un mécanisme d'authentification : connaissance, possession et inhérence. Par conséquent, un simple nom d'utilisateur et mot de passe n'est pas MFA.

Q. Comment se défendre contre les attaques d'authentification multi-facteurs ?

R. Il est très facile pour les pirates de percer un système d'authentification à deux facteurs. Les attaques d'authentification multi-facteurs sont rares car il est difficile pour les pirates d'obtenir les trois facteurs. Les entreprises doivent cependant former leurs employés à identifier les e-mails de phishing et à s'en éloigner.

Q. Comment ajouter l'authentification multifacteur ?

A. L'activation de l'authentification multifacteur (MFA) sur votre compte nécessitera une étape de vérification d'identité supplémentaire au moment de votre connexion. Une fois configuré et activé pour un compte, notre système nécessitera l'utilisation d'un code d'authentification généré par une application d'authentification. chaque fois que vous vous connectez à votre compte. Les utilisateurs peuvent le configurer eux-mêmes ou, à la place, les administrateurs peuvent le configurer pour chaque utilisateur.

Dernières pensées

L'authentification multifacteur offre un moyen flexible et gérable d'équilibrer l'expérience client globale avec les exigences de sécurité modernes. Votre processus de connexion, l'accès aux informations sensibles et la sécurité sont au cœur des préoccupations de nombreuses entreprises, employés et clients. Prendre soin de ces questions montre que vous vous souciez de vous et que vous prenez des précautions et des mesures supplémentaires pour défendre vos systèmes.

Autres ressources utiles :

Qu'est-ce que la gestion des identités ? Guide pour les débutants

Le guide du débutant sur la gestion des accès à privilèges

5 outils de gestion des identités et des accès (IAM) pour améliorer la sécurité