Panduan Lengkap tentang Data Masking

Diterbitkan: 2020-03-04Apa itu Penyamaran Data?

Data masking adalah proses penyamaran atau penyembunyian data asli dengan yang diubah. Dalam hal ini, formatnya tetap sama, dan nilainya hanya diubah. Ini identik secara struktural, tetapi versi data yang salah digunakan untuk pelatihan pengguna atau pengujian perangkat lunak. Selain itu, penyebab utamanya adalah untuk menjaga keamanan data aktual pada saat tidak diperlukan.

Meskipun, organisasi memiliki aturan dan regulasi yang ketat untuk menjaga keamanan data produksi mereka, namun, dalam kasus outsourcing data, masalah dapat terjadi. Itu sebabnya, sebagian besar perusahaan merasa tidak nyaman untuk menunjukkan data mereka kepada publik.

- Definisi

- Siapa yang menggunakan Penyamaran Data?

- Jenis

- Alat untuk Melakukan

- Teknik untuk Diketahui

- Contoh Penyamaran Data

Siapa yang menggunakan Penyamaran Data?

Untuk mematuhi Persyaratan Perlindungan Data Umum (GDPR), perusahaan telah menunjukkan minat mereka dalam menerapkan penyamaran data untuk memastikan keamanan data produksi mereka. Menurut aturan dan regulasi GDPR, semua bisnis yang menerima data dari warga negara UE harus sangat menyadari sensitivitas masalah ini dan mengambil beberapa langkah ke depan untuk menghindari ketidaknyamanan.

Oleh karena itu, menjadi tak terelakkan bagi perusahaan yang mereka utamakan untuk menjaga keamanan data sensitif mereka. Sementara itu, ada berbagai jenis data yang dapat digunakan, tetapi berikut ini yang paling sering digunakan dalam bidang bisnis:

- Informasi Kesehatan yang Dilindungi (PHI)

- Kekayaan Intelektual (ITAR)

- Informasi kartu pembayaran PCI-DSS

Semua contoh di atas terletak di bawah kewajiban yang harus diikuti.

Jenis Penyamaran Data

Penyembunyian data adalah teknik khusus yang diterapkan untuk membuat data Anda tidak dapat diakses oleh pengguna non-produksi. Ini menjadi populer di kalangan organisasi, dan alasan di balik ini adalah ancaman keamanan siber yang meningkat. Maka, untuk mengatasi ancaman data ini, teknik masking diterapkan. Ini memiliki jenis yang berbeda yang melayani penyebab yang sama, tetapi cara mereka melanjutkan tetap berbeda. Sekarang, ada dua jenis utama, satu statis, dan yang kedua dinamis.

Penyembunyian Data Statis

Dalam kasus penyembunyian data statis, duplikat basis data disiapkan, dan itu identik dengan basis data sebenarnya kecuali untuk bidang-bidang yang akan dipalsukan atau disamarkan. Konten dummy ini tidak mempengaruhi kerja database pada saat pengujian dunia nyata.

Penyembunyian Data Dinamis

Dalam penyembunyian data dinamis, informasi penting diubah hanya dalam waktu nyata. Jadi, data asli hanya dapat dilihat oleh pengguna, sedangkan pengguna non-istimewa hanya dapat melihat data dummy.

Di atas adalah tipe utama dari data masking, tetapi tipe berikut juga digunakan.

Kebingungan data statistik

Data produksi perusahaan memiliki angka-angka yang berbeda yang disebut sebagai statistik. Penyamaran statistik ini disebut pengaburan data statistik. Pengguna non-produksi tidak akan pernah memiliki perkiraan statistik aktual dalam jenis penyembunyian data ini.

Penyamaran data dengan cepat

Penyembunyian data dengan cepat diterapkan di mana transfer data lingkungan-ke-lingkungan dilakukan. Jenis ini secara eksplisit cocok untuk lingkungan yang melakukan penyebaran berkelanjutan untuk aplikasi yang sangat terintegrasi.

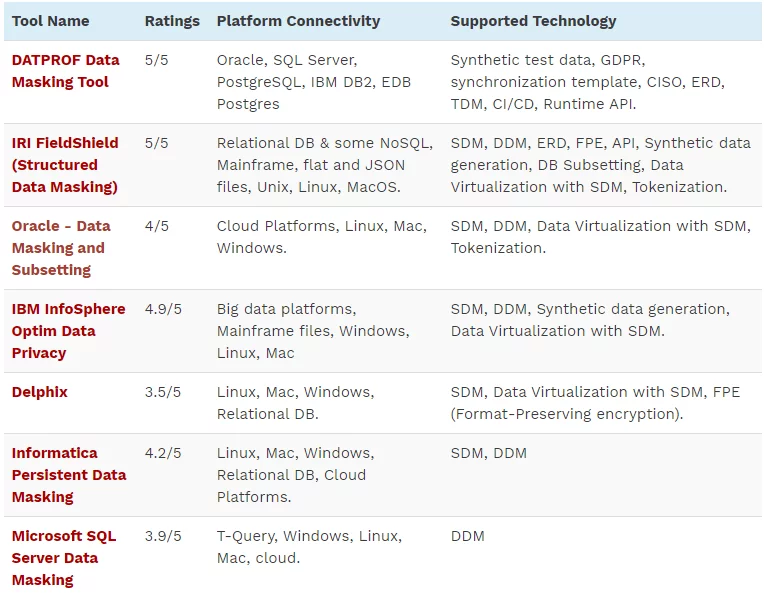

Alat Penyamaran Data

Seperti yang kita semua tahu bahwa teknologi membuat perkembangan terus-menerus setiap hari, dan solusi dari masalah yang berbeda semakin dimodifikasi. Jadi, alat yang tersedia telah menambahkan banyak hal baru di dalamnya dengan efisiensi dan kualitas kerja yang lebih baik. Oleh karena itu, di sini kami memiliki beberapa solusi atau alat penyamaran data terbaru yang digunakan untuk melakukan.

- Alat Penyamaran Data DATPROF

- Perisai Bidang IRI (Penutupan Data Terstruktur)

- Oracle Data Masking dan Subsetting.

- Privasi Data Optim IBM INFO SPHERE

- Delphix

- Penyembunyian Data Microsoft SQL Server

- Penyembunyian Data Persisten Informasi

Rincian lebih lanjut dari alat-alat telah diberikan dalam tabel berikut:

Sumber: https://www.softwaretestinghelp.com/data-masking-tools/

Jadi, ini adalah alat yang terkenal, yang juga dapat disebut sebagai solusi penyamaran data atau strategi penyamaran data.

Teknik Penyamaran Data

Ada banyak teknik yang diterapkan untuk memanfaatkan peluang. Seiring berjalannya waktu, tantangan semakin besar, dan solusinya juga semakin beragam.

Dulu teknik yang diterapkan hanya sedikit, tetapi sekarang ada beberapa teknik yang bisa diterapkan. Selain itu, tujuan pengguna tetap terlayani dengan baik menggunakan semua teknik yang diberikan, tetapi fungsionalitas mungkin berbeda dalam hal teknik yang berbeda. Jadi, beberapa teknik penyamaran data yang paling terkenal telah diberikan di bawah ini:

mengacak

Ini salah satu teknik yang paling sering digunakan. Dalam teknik ini, data dikocok dalam kolom. Tetapi ini tidak digunakan untuk data profil tinggi, karena pengacakan dapat dibalik dengan menguraikan kode pengacakan.

Enkripsi

Ini adalah teknik yang paling rumit. Biasanya, dalam enkripsi, pengguna harus membuat kunci untuk melihat data asli. Namun, menyerahkan kunci kepada seseorang yang tidak berwenang untuk melihat data aslinya, dapat menyebabkan masalah serius.

Varian nomor dan tanggal

Strategi perubahan numerik berguna untuk diterapkan pada bidang yang terkait dengan uang dan tanggal.

menutupi

Dalam teknik ini, seluruh data tidak disembunyikan. Ada statistik tertentu yang ditutupi, sehingga nilai aslinya tidak dapat diketahui.

Nulling atau penghapusan

Teknik ini hanya digunakan untuk menghindari visibilitas elemen data yang berbeda. Ini adalah teknik paling sederhana yang dapat digunakan untuk menerapkan data masking. Namun, untuk mencari data yang terlihat, metode reverse engineering dapat diterapkan. Jadi, itu tidak terlalu cocok untuk data sensitif.

Aturan kompleks tambahan

Aturan kompleks tambahan tidak dapat disebut sebagai teknik. Tetapi ini adalah aturan yang dapat diterapkan pada semua jenis penyamaran untuk membuatnya lebih tak terkalahkan terhadap gangguan apa pun dari pengguna yang tidak berwenang. Aturan ini termasuk aturan sinkronisasi internal baris, aturan sinkronisasi internal kolom, dll.

Pengganti

Ini adalah teknik masking yang paling cocok. Dalam teknik ini, salah satu nilai statistik otentik ditambahkan untuk menyamarkan data asli. Dengan cara ini, pengguna non-autentik tidak merasa bahwa nilai tersebut diragukan, dan datanya juga tetap tersimpan. Teknik ini diterapkan di sebagian besar kasus di mana informasi sensitif disembunyikan.

Contoh Penyamaran Data

Ada alat dan perangkat lunak yang berbeda, dan contohnya juga bervariasi sesuai dengan alat atau perangkat lunak yang digunakan. Selain itu, penyamaran data dapat dilakukan secara statis atau dinamis menggunakan setiap alat yang disebutkan di atas. Hasilnya akan sama dalam setiap kasus.

Sebelumnya, sebagian besar perusahaan keluar dari sistem ini, tetapi untuk saat ini, hanya ada 114 organisasi besar di AS yang menggunakan penyembunyian data oracle untuk mengamankan informasi mereka dari pengguna non-produksi. Terlebih lagi, sekarang akan ada ledakan terus-menerus dalam jumlah perusahaan yang cenderung mengadopsi teknologi ini, karena keamanan tidak dapat dikompromikan.

Pikiran Akhir

Setelah membaca seluruh artikel, Anda telah memahami kepekaan dan pentingnya. Jadi, untuk lebih memperbaiki, di sini kami akan memberi tahu Anda tentang praktik penyembunyian data terbaik sebagai kata terakhir kami:

Temukan Data

Ini adalah langkah pertama di mana Anda harus menemukan data yang tampaknya sensitif dan perlu disembunyikan.

Temukan Teknik yang cocok

Setelah melihat sifat data, Anda dapat memilih salah satu teknik yang telah diberikan di atas dalam artikel. Dengan memperhatikan keadaan, akan mudah untuk menemukan teknik penyamaran yang sesuai.

Implementasi Masking

Ini tidak akan berhasil untuk organisasi besar yang menggunakan satu alat penyamaran. Namun perlu dilakukan dengan perencanaan yang tepat dan alat yang beragam. Oleh karena itu, untuk mendapatkan solusi terbaik dari penyamaran data Anda, Anda harus melihat kebutuhan perusahaan Anda di masa depan.

Hasil pengujian Data Masking

Ini adalah langkah terakhir. QA dan pengujian diperlukan untuk memastikan pengaturan penyembunyian untuk menghasilkan hasil yang diinginkan.

Sumber Daya Berguna Lainnya:

3 Jenis Teknik dan Alat Anonimisasi Data yang Perlu Dipertimbangkan

5 Manfaat Strategi Manajemen Risiko Keamanan Siber Konkret

4 Pertanyaan untuk Ditanyakan untuk Memastikan Perlindungan dan Privasi Data