Peretasan Etis: Panduan Lengkap

Diterbitkan: 2022-02-13Ingin belajar Peretasan Etis ? Tutorial ini akan memberi Anda detail lengkap tentang peretasan, jenis peretasan, peretasan etis, cara menjadi peretas profesional, dan Kursus Peretasan Etis terbaik untuk profesional keamanan siber di mana Anda akan menjadi peretas bersertifikat. Kami memberi Anda 10 kursus berbayar dan 5 kursus gratis.

Data adalah minyak baru yang menggerakkan segala sesuatu di dunia. Ini adalah mata uang tunggal yang paling penting dalam hal pertumbuhan organisasi mana pun. Ini juga menjadikannya aset paling rentan dari organisasi mana pun karena selalu berada di bawah radar peretas dan penjahat dunia maya.

Menurut sebuah studi baru-baru ini, "Kejahatan dunia maya akan mempengaruhi $6 triliun per tahun pada tahun 2021". Angka tersebut terlihat lebih mencengangkan jika dibandingkan dengan $3 triliun dari tahun 2015. Hal ini menjadikan keamanan informasi salah satu bidang terpanas saat ini.

Peran seorang hacker etis adalah untuk memahami bug, kekurangan, dan celah di dinding keamanan perusahaan dan memperbaikinya. Untuk mencapai ini, mereka harus dapat memahami nuansa dan seluk-beluk keamanan siber dan segala sesuatu yang menyertainya.

Cyber Security adalah bidang yang mengkhususkan diri dalam mengamankan aset digital organisasi. Studi tentang keamanan siber mencakup pelatihan individu dengan keterampilan peretas etis. Ada beberapa cara untuk menjadi seorang hacker etis. Kami akan membahas kursus peretasan Etis teratas yang tersedia untuk para profesional keamanan siber.

- Baca: 8 Cara terbaik untuk mencegah Peretasan PC atau Mac atau aktivitas online Anda

- 7 Cara terbaik untuk mencegah Peretasan ponsel Android Anda

Daftar isi

Apa itu Peretasan?

Hacking adalah kegiatan mengidentifikasi kelemahan komputer dan jaringan pribadi untuk memeras keamanan komputer untuk mendapatkan akses tidak sah ke data pribadi dan bisnis Anda. Selain itu, mereka mendapatkan kendali atas komputer Anda dan mencuri informasi rahasia apa pun, dan mencoba menjualnya di web gelap. Setelah diretas. Anda kehilangan kendali atas komputer Anda dan tidak dapat mengakses apa pun. Peretasan dilakukan dengan menggunakan banyak algoritma untuk memecahkan kata sandi dan keamanan komputer atau jaringan pribadi lainnya.

Peretas adalah orang yang menggunakan keterampilan pemrograman komputer dan pengetahuan sistem keamanannya untuk mengeksploitasi sistem keamanan untuk mencuri informasi dan data pribadi yang tidak diketahui. Beberapa menggunakan keterampilan peretasan mereka untuk alasan yang baik seperti mengamankan sistem dan situs web Anda, tetapi beberapa menggunakan keterampilan mereka dengan cara yang salah untuk mendapatkan akses tidak sah ke sistem, server, dan situs web yang tidak dikenal untuk mencuri data rahasia mereka.

Ada banyak metode untuk meretas sistem atau situs web dan menurut metodenya, peretas juga diklasifikasikan. Berbagai jenis hacker tercantum di bawah ini.

- Peretas Topi Putih

- Peretas Topi Hitam

- Peretas Topi Abu-abu

- Script Kiddies

- Peretas Topi Hijau

- Peretas Topi Biru

- Peretas Topi Merah

- Peretas yang Disponsori Negara Bagian/Nasional

- Hacktivist

- Pelapor

Apa itu Peretasan Etis?

Ethical Hacking adalah metode hacking yang banyak digunakan untuk menembus dan menguji sistem keamanan mereka secara legal untuk menemukan kelemahannya. Peretas etis juga dikenal sebagai Peretas Topi Putih. Mereka menggunakan keterampilan komputer mereka untuk hal-hal yang baik dibandingkan dengan kejahatan. Ada peluang kerja di sektor TI bagi mereka yang memiliki keterampilan dalam peretasan etis dan mereka menggunakan penetrasi atau alat pena untuk meretas. Mereka menggunakan alat tersebut untuk mengembangkan keamanan balasan untuk mempertahankan sistem dan server mereka dari serangan.

Peretas menggunakan seperangkat alat standar untuk menembus sistem. Tergantung pada jenis server atau sistem yang akan diuji atau ditembus, alat ini dipilih dan digunakan. Namun, sebagian besar peretas memulai pengujian penetrasi mereka menggunakan alat “distro” OS Linux . Seiring berjalannya waktu, distro Linux menjadi tua dan para profesional lebih memilih alat lain yang disebut "distro Kali".

Saat ini, di internet, Anda dapat menemukan banyak alat peretasan gratis yang berisi sejumlah besar malware. Di sisi lain, beberapa alat populer mungkin juga mengandung malware. Jadi, sebelum menggunakan alat apa pun untuk meretas, pastikan tidak ada malware atau kode apa pun yang dirancang untuk meretas peretas. Untuk alasan ini, para profesional menulis kode mereka sendiri untuk mengembangkan alat guna menghindari masalah kepercayaan.

Apa yang dilakukan Peretas Etis?

Peretas Etis adalah profesional di bidang Peretasan Etis dan mereka menggunakan keahlian mereka untuk tujuan yang baik. Mereka disertifikasi dalam Peretasan Etis dan mereka memiliki semua wewenang untuk menggunakan alat peretasan sampai batas tertentu. Mereka menggunakan keterampilan dan teknik mereka untuk memecahkan sistem keamanan dan mengambil kendali atas Peretas Black Hat, yang berniat melakukan hal-hal buruk. Hal utama yang dilakukan oleh Peretas Etis adalah mengamankan server dan sistem mereka sendiri dari serangan dan siap untuk serangan balik.

Apa itu Peretas Etis Bersertifikat?

Certified Ethical Hacker (CEH) adalah kualifikasi yang diberikan kepada Peretas Etis dengan melakukan tes pada keterampilan komputer dan keterampilan peretasannya. Sertifikat ini diberikan oleh EC-Council dengan mengadakan ujian. Kode ujian Peretasan Etis Bersertifikat adalah 312-50. Bukan tugas yang mudah untuk menjadi Peretas Etis Bersertifikat. Anda harus menunjukkan pengetahuan tentang keamanan sistem komputer dan menemukan kelemahannya dan memberikan dokumen lengkap sebagai laporan. Peretas Etis Bersertifikat memiliki lebih banyak peluang untuk bekerja di bawah perusahaan atau organisasi.

Apa itu Peretasan Topi Hitam

Black Hat Hacking adalah jenis metode atau model peretasan yang mirip dengan peretasan topi putih (Ethical Hacking). Tapi niatnya berbeda satu sama lain. Peretasan Black Hat sebagian besar digunakan dengan cara yang salah atau untuk tujuan buruk seperti mencuri informasi sensitif dari individu atau organisasi. Hacker yang menggunakan Black Hat Hacking dikenal sebagai hacker Black Hat. Mereka menggunakan pengetahuan komputer mereka yang terkenal untuk keuntungan dan keuntungan mereka sendiri dengan menggunakannya untuk niat buruk. Mereka bahkan mencuri data dari bank dan dananya.

Peretas Black Hat masuk ke komputer atau server lain apakah itu individu atau organisasi dengan menyebarkan sistem keamanan. Mereka menguntit dan mencuri informasi sensitif dari komputer itu dan menjual informasi yang dicuri itu di pasar gelap untuk pertumbuhan pribadi mereka. Di sisi lain, alih-alih menjual, mereka memeras pemilik informasi tersebut untuk memenuhi tuntutan mereka.

Motif utama Black Hat Hacker adalah untuk mencuri informasi sensitif dari industri, bank, dan banyak lainnya. Dan menghasilkan keuntungan dari informasi yang dicuri itu.

Apa itu Peretasan Topi Abu-abu?

Gray Hat Hacking tidak lain adalah menikmati pengalaman hacking dengan melakukan eksperimen menggunakan celah-celah di situs web atau di komputer. Peretas yang menggunakan Peretasan Topi Abu-abu ini berada di bawah kelompok Peretas Topi Abu-abu. Peretasan Topi Abu-abu ini berada di antara Peretasan Topi Putih (Peretasan Etis) dan Peretasan Black Hat. Peretas ini tidak akan menggunakan keterampilan peretasan mereka untuk tujuan yang buruk. Mereka hanya menemukan cara untuk meretas hanya dengan menggunakan beberapa kelemahan yang ada dalam sistem.

Gray Hat Hacker menemukan kelemahan yang ada dalam sistem dan menunjukkannya kepada pemilik sistem. Mereka menggunakan keterampilan mereka untuk niat baik dan buruk. Tergantung pada penggunaannya, mereka diklasifikasikan. Ketika seorang hacker meretas sistem untuk keuntungan atau kebutuhan pribadinya, maka mereka disebut Gray Hat Hacker.

Motif utama Grey Hat Hacker adalah untuk menikmati eksperimen dengan server dan sistem menggunakan celah, kelemahan, dan keamanan crack dan menemukan kesenangan dalam meretas. Mereka tidak akan mencoba mencuri atau merampok segala jenis informasi sensitif dari orang atau membantu mereka.

Apa itu Script Kiddies?

Seperti semua orang tahu bahwa memiliki setengah pengetahuan tentang informasi apa pun akan sangat beracun dan berbahaya. Script Kiddies termasuk dalam kategori ini. Mereka adalah peretas yang belum dewasa dan pemula di bidang peretasan. Script Kiddies bukanlah peretas yang terampil tetapi mereka melakukan peretasan dengan menggunakan alat yang sudah dibuat. Mereka meretas alat peretasan dan skrip pengkodean dari peretas lain dan menggunakannya untuk meretas sistem, situs web, dan jaringan. Satu-satunya hal yang dilakukan Script Kiddies adalah menarik perhatian orang lain dengan keterampilan meretas pemula mereka.

Hal utama yang dilakukan Script Kiddies adalah meretas sistem, jaringan, atau situs web orang lain tanpa memiliki pengetahuan dan gagasan yang tepat mengenai proses yang terlibat dalam peretasan. Alat yang paling banyak digunakan di Script Kiddle adalah DoS (Denial of Service) atau serangan DDoS (Distributed Denial of Service). Tujuan dari serangan ini adalah membanjiri alamat IP dengan menciptakan lalu lintas yang sangat besar yang mengakibatkan crash.

Apa itu Peretasan Topi Hijau?

Green Hacking hacking adalah metode hacking yang dilakukan oleh pelajar baru yang tidak banyak mengetahui sistem keamanan dan tindakan internal web. Hacker yang menggunakan metode ini dikenal sebagai Green Hat Hacker. Ini dikenal sebagai "Pemula" di bidang peretasan karena mereka berada di tahap awal peretasan. Mereka menggunakan keterampilan hacking mereka untuk tidak merugikan masyarakat atau orang-orang dengan sengaja. Namun dalam beberapa kasus, tindakan mereka menjadi berbahaya dan berdampak besar karena kurangnya pengetahuan untuk menemukan dan memperbaiki kesalahan.

Anda mungkin ragu – “Apakah Green Hat Hacker mirip dengan Script Kiddies?”. Pada dasarnya, mereka berdua terlihat mirip tetapi jelas tidak. Karena Script Kiddies adalah hacker amatir yang menggunakan script hacking orang lain dengan mendownload dari sumber lain. Sedangkan Gren Hat Hacker membuat skrip peretasan mereka sendiri dan menggunakannya. Ini adalah perbedaan utama antara Script Kiddies dan Green Hat Hacker. Selain itu, Green Hat Hacker belajar hacking melalui lembaga pendidikan bersertifikat dan dari sumber belajar yang tepat. Tapi Script Kiddies belajar hacking dengan membaca artikel online dari website dan menonton video YouTube.

Apa itu Peretasan Topi Biru?

Meretas sistem keamanan dengan menggunakan alat penetrasi dikenal sebagai Blue Hat Hacking. Ini mirip dengan Peretasan Etis (White Hat Hacking). Peretas Topi Biru ini dikategorikan menjadi dua jenis. Salah satunya adalah Pencari Balas Dendam dan yang lainnya adalah Profesional Keamanan Luar. Tidak ada banyak perbedaan antara alat dan teknik mereka, tetapi satu-satunya perbedaan adalah tujuan yang mereka gunakan.

Pencari Balas Dendam

Peretas jenis ini menggunakan keterampilan peretasan mereka untuk menembus sistem keamanan dan mencuri data atau informasi rahasia orang lain dan mempublikasikannya di media publik untuk merusak reputasi. Bisa dari individu, organisasi, institusi. Selain itu, setelah membobol server atau akun mereka, mereka memposting dan mengirim pesan yang tidak pantas, email dari profil tersebut untuk membalas dendam.

Profesional Keamanan Luar

Blue Hat Hacker jenis ini dipanggil oleh organisasi atau perusahaan untuk menguji perangkat lunak mereka untuk kesalahan apa pun sebelum merilisnya ke pasar. Mereka menggunakan alat peretasan untuk memeriksa kemampuan dan kelemahan perangkat lunak itu dan memberikan laporan kepada perusahaan. Terkadang, perusahaan mengatur pertemuan Peretas Blue Hat untuk melakukan tes di server dan sistem mereka.

Microsoft juga mengatur jenis pertemuan Blue Hat Hacker ini untuk menguji program windowsnya. Jadi, Blue Hat Hacker juga dikenal sebagai Blue Hat Microsoft Hacker.

Apa itu Peretasan Red Hat?

Metode peretasan yang digunakan terhadap Peretas Black Hat untuk menurunkan server mereka dikenal sebagai Peretasan Red Hat. Ini seperti Peretasan Etis dalam berbuat baik kepada masyarakat. Peretas Red Hat sangat agresif dalam menyerang para peretas yang dimaksudkan untuk tujuan buruk. Mereka menggunakan jalur ekstrim dan ilegal untuk menghancurkan Hacker Jahat. Mereka memilih segala jenis jalan untuk membuat hal-hal yang baik.

Red Hat Hacker menggunakan berbagai alat untuk memecah server Black Hat Hacker, beberapa di antaranya tercantum di bawah ini

- Meluncurkan serangan DDoS (Distributed Denial of Service)

- Menginfeksi sistem peretas jahat dengan malware

- Gunakan alat untuk mengambil alih kendali pada sistem Peretas untuk menghancurkannya

Apa itu Peretasan yang Disponsori Negara Bagian/Nasional?

Peretasan Bersponsor Negara/Nasional adalah peretasan legal yang dilakukan oleh peretas yang bekerja di bawah pemerintah untuk mengamankan data mereka. Mereka juga melakukan serangan siber di server dan sistem negara lain untuk tujuan keselamatan mereka sendiri. Peretas yang disponsori negara bagian/Nasional ini memiliki peretas berlisensi dan mereka tidak akan ditangkap oleh polisi saat menggunakan peretasan di negara mereka sendiri. Mereka memiliki semua akses ke sumber daya yang diperlukan untuk meretas dan dapat menggunakan alat apa pun.

Peretas Bersponsor Negara/Nasional bekerja di bawah pemerintah atau organisasi untuk mengamankan informasinya dari serangan dan mendapatkan informasi tentang serangan siber sebelum terjadi.

Apa itu Hacktivisme?

Hacktivism adalah aktivitas menyalahgunakan sistem komputer dan server untuk alasan politik, agama, dan motivasi sosial. Para hacker yang melakukan hacktivism dikenal sebagai Hacktivist. Hacktivists menggunakan keterampilan hacking tidak hanya untuk tujuan pribadi mereka tetapi juga untuk tujuan kelompok. Ini adalah aktivitas digital tanpa pelanggaran yang dilakukan untuk mendapatkan keadilan untuk tujuan kelompok. Membuat situs web menjadi berlebihan, merusak situs, membocorkan informasi rahasia dan sensitif adalah bagian dari aktivitas Hacktivism.

Serangan atau tools yang digunakan oleh seorang Hacktivist adalah serangan DDoS, Doxxing, dan Defacement.

Apa itu Whistleblower?

Orang yang dapat menjadi karyawan suatu perusahaan atau instansi pemerintah, yang mengungkapkan informasi kepada publik atau otoritas perusahaan atau organisasi masing-masing tentang kegiatan ilegal seperti korupsi, penipuan, dll., Sebelum membawa Pelapor ke perusahaan, mereka harus melalui beberapa undang-undang dan perjanjian terpisah dan memungkinkan perusahaan untuk melindungi Pelapor agar tidak kehilangan pekerjaan. Selain itu, mereka memiliki opsi untuk mengajukan tuduhan atau keluhan kepada otoritas yang lebih tinggi terhadap perusahaan atau departemen individu.

Pelapor ini ada dua jenis. Mereka

Pelapor Internal

Pelapor yang melaporkan kegiatan ilegal kepada pejabat senior atau lebih tinggi dari suatu organisasi atau perusahaan dikenal sebagai pelapor internal.

Pelapor Eksternal

Pelapor Eksternal adalah jenis pelapor yang mengungkapkan kesalahannya kepada orang-orang di luar organisasi seperti media, pejabat tinggi pemerintah, dll.

Bagaimana menjadi seorang hacker etis profesional

Sebelum menjadi seorang hacker etis, Anda perlu mengetahui semua detail yang terkait dengan kursus, ujian sertifikasi, peran pekerjaan dan juga memutuskan bidang yang Anda ingin bekerja. Ikuti saja langkah-langkah di bawah ini untuk mengetahui bagaimana menjadi seorang hacker etis profesional .

Langkah 1: Ketahui jenis-jenis peretas

Pertama, Anda perlu tahu tentang jenis-jenis peretas dan peluangnya. Ada banyak pekerjaan yang tersedia di sektor pemerintah, bank, militer, dan beberapa organisasi swasta.

Langkah 2: Pilih area yang ingin Anda kerjakan

Pilih area di mana Anda ingin bekerja terutama dengan perangkat keras atau perangkat lunak dan analisis persyaratan dasar untuk menjadi seorang profesional di bidang itu. Ini juga lebih baik untuk mendapatkan pengetahuan dasar tentang area perangkat keras dan perangkat lunak. Anda harus mengetahui semua komponen dan fungsi sistem tempat Anda ingin bekerja.

Langkah 3: Pelajari tentang LINUX OS

LINUX adalah sistem operasi open-source yang menawarkan keamanan yang kuat untuk perangkat. Ini adalah OS terbaik yang digunakan untuk meretas dan juga menyediakan alat sampel untuk peretas. Jadi, Anda perlu tahu tentang LINUX OS tanpa melewatkan.

Langkah 4: Pelajari bahasa Pemrograman

Sebagai seorang hacker, Anda perlu mempelajari bahasa pemrograman C paling dasar termasuk C++, Python, Java, dan banyak lagi. Sebagian besar peretas menggunakan bahasa python untuk meretas perangkat atau perangkat lunak apa pun. Jadi, lebih baik untuk memahami bahasa Python. Termasuk bahasa pemrograman ini lebih baik untuk mengetahui Enkripsi dan dekripsi. Enkripsi membantu mengamankan data, dan juga penting untuk menghapus enkripsi beberapa data, kata sandi, dan banyak lagi.

Langkah 5: Pelajari kursus peretasan terbaik

Ada berbagai macam kursus yang tersedia dalam Peretasan Etis. Pilih yang Anda inginkan dan dapatkan pengetahuan dalam kursus itu dan jadilah peretas profesional. Anda bisa mendapatkan kursus premium dan gratis di bagian selanjutnya dari tutorial ini.

Langkah 6: Ketahui Tentang Jaringan

Peretasan adalah tentang bermain dengan jaringan. Jadi, lebih penting untuk mempelajari konsep Jaringan seperti bagaimana mereka dibuat dan dilindungi. Anda harus memiliki pengetahuan dasar tentang Jaringan, jenis, protokol, dan banyak lagi. Pengetahuan tentang konsep-konsep ini bermanfaat untuk meretas perangkat melalui jaringan dengan mudah.

Langkah 7: Kerentanan

Cari Kerentanan dengan memindai sistem atau jaringan karena ini adalah celah dari sistem yang bertanggung jawab atas peretasan yang mudah. Buat kerentanan Anda sendiri dan amati bagaimana kerentanan tersebut memengaruhi sistem.

Langkah 8: Buat eksperimen dan praktikkan sendiri

Setelah mempelajari sedikit informasi, lebih baik mengerjakannya untuk mengetahui apa yang sebenarnya terjadi. Terus berlatih di berbagai lingkungan. Lakukan eksperimen pada perangkat keras dan perangkat lunak perangkat untuk mengontrol perangkat dan melindungi perangkat dari peretasan.

Langkah 9: Dapatkan sertifikasi

Ikuti tes C|EH dan dapatkan sertifikat sebagai peretas etis. Ini akan membantu Anda sukses dalam profesi Anda.

Langkah 10: Terhubung dengan peretas lain

Terakhir, hal terpenting yang ingin Anda lakukan adalah selalu terhubung dengan komunitas peretas. Ini membantu Anda mendapatkan lebih banyak pengetahuan dengan bertukar dan berbagi informasi dan Anda juga dapat bekerja sebagai sebuah tim.

Kursus Peretasan Etis Teratas untuk Profesional Keamanan Cyber

Video tutorial

Kami Menyediakan artikel ini dalam bentuk Video Tutorial untuk kenyamanan pembaca kami. Jika Anda tertarik untuk membaca, lewati video untuk saat ini dan tonton setelah selesai membaca artikel ini.

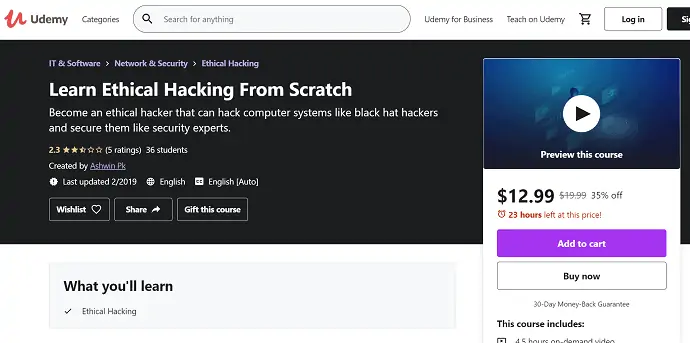

1.Pelajari Peretasan Etis Dari Awal: Udemy

Kursus pelatihan peretasan etis ini ditawarkan oleh Udemy. Ini mencakup segala sesuatu tentang pengujian penetrasi, peretasan, dan topik terkait lainnya. Kursus ini dirancang untuk pendatang baru. Ini berfokus pada pendekatan praktis studi dan memberikan wawasan tentang komunikasi antar perangkat di jaringan yang sama. Kursus ini akan membantu Anda mempelajari Peretasan etis dari awal.

Tingkat: Pemula

Peringkat: 4.5

Durasi: 14.5 Jam (kurang-lebih)

2.LinkedIn Learning- Kursus Pelatihan Peretasan Etis – Lynda

LinkedIn adalah platform terbaik yang tersedia bagi individu untuk tumbuh dalam karir profesional mereka. LinkedIn Learning juga merupakan salah satu yang terbaik dan terfavorit di antara para profesional dalam hal kursus peretasan etis dan pelatihan peretasan.

Level: Menengah-Lanjutan

Peringkat: 4.5

Durasi: 6 minggu / 5-6 jam setiap minggu (kurang-lebih)

3. Spesialisasi Keamanan Siber – Kursus

Spesialisasi dalam keamanan siber adalah tingkat di atas sertifikasi dasar. Kursus Spesialisasi Keamanan Siber dari Coursera ini direkomendasikan untuk individu yang sudah berada dalam industri keamanan siber yang ingin meningkatkan keahlian mereka. Kursus ini mencakup isu-isu penting seperti sistem yang aman dan interaksi yang memanfaatkan kriptografi.

Tingkat: Menengah

Peringkat: 4.4

Durasi: 8 bulan/2 jam per minggu (kurang-lebih)

4. Kursus Pelatihan Pengujian Penetrasi dan Peretasan Etis

Leo Dregier adalah nama terkenal di kancah peretasan etis. Pakar keamanan siber telah membuat kursus pengujian penetrasi lengkap yang hadir dalam 19 modul. Kursus ini dirancang untuk para profesional yang sudah di lapangan serta untuk orang-orang yang baru memulai.

Level: Pemula-Lanjutan

Peringkat: 4.5

Durasi: 23 jam (kurang-lebih)

5. Kursus Persiapan Ujian Sertifikasi Peretas Etis Lengkap

Kursus ini juga ditawarkan oleh Udemy.com. Ini sangat mendasar untuk tes sertifikasi peretasan etis. Kursus 16,5 jam mencakup topik inti yang merupakan kunci keamanan siber. Namun, kursus ini menuntut keakraban dengan sistem deteksi intrusi, firewall, antivirus, dan jargon keamanan dasar lainnya.

Level: Menengah-Lanjutan

Peringkat: 4.3

Durasi: 16,5 jam (kurang-lebih)

6. Kursus Peretasan Etis Lengkap: Pemula hingga Mahir

Kursus ini juga merupakan salah satu kursus peretasan etis unggulan Udemy. Kursus ini telah dikuratori oleh pakar peretasan etis veteran- Ermin Kreponic. Karena kursus 24 jam disampaikan oleh pemimpin industri itu sendiri, kursus ini singkat, jelas, dan langsung ke intinya.

Level: Pemula-Lanjutan

Peringkat: 4.3

Durasi: 24,5 jam (kurang-lebih)

7. Keamanan Siber Untuk Manajer: Sebuah Buku Panduan

Ketika datang untuk belajar, mengapa tidak belajar dari yang terbaik di bidangnya! Kursus ini telah diperkenalkan oleh pakar industri dari Massachusetts Institute of Technology. Ini mencakup manajemen risiko keamanan siber, implikasi praktis dari penyeimbangan privasi, dan pendekatan manajemen keamanan siber bersama dengan elemen kunci lainnya.

Level: Pemula-Lanjutan

Peringkat: 4.5

Durasi: 23 jam (kurang-lebih)

8.Dasar-Dasar Keamanan Cyber: Pendekatan Praktis

Kursus Hands-On Approach sertifikasi etika hacker bersertifikat ditawarkan oleh Universidad Carlos III de Madrid. Kursus ini juga melatih siswa tentang ancaman keamanan siber umum yang mengganggu dunia. Ini menjadikannya salah satu pilihan terpanas di antara kandidat.

Tingkat: Menengah

Peringkat: 4.5

Durasi: 6 minggu / 5-7 jam per minggu (kurang-lebih)

9.Spesialisasi Hacking Untuk Pemula

Kursus yang disebutkan ditawarkan oleh peretas terkenal di industri peretasan etis. Melalui pendekatan problem-centric dan pembelajaran diskrit, kursus ini telah menjadi hit di kalangan siswa. Jika Anda ingin mendapatkan hasil maksimal dalam waktu sesingkat mungkin, Anda harus mempelajari kursus ini.

Tingkat: Pemula

Peringkat: 4.5

Durasi: 2,5 Jam (kurang-lebih)

10. Kursus Peretasan dan Penambalan

Kursus Peretasan dan Penambalan adalah kursus online terbuka paling masif dalam hal peretasan etis. Ini sangat ideal untuk pelajar yang tertarik dengan teknik injeksi perintah. Kursus Peretasan dan Penambalan juga mengajarkan siswa tentang penyimpanan sistem Linux, menyembunyikan trojan, pola desain keamanan, dan banyak lagi.

Tingkat: Menengah

Peringkat: 3.9

Durasi: 17 Jam (kurang-lebih)

5 Kursus Online Peretasan Etis dan Keamanan Cyber Gratis

1. Peretasan Etis dengan Perangkat Hak5 – Udemy

Peretasan Etis dengan perangkat Hak5 adalah kursus peretasan gratis yang tersedia di Udemy. Kursus ini membantu Anda mempelajari tentang USB Rubber Ducky, kabel O.MG, dan banyak lagi. Anda juga bisa mendapatkan informasi lengkap tentang pentingnya keamanan fisik dan alasan untuk tidak menghubungkan perangkat eksternal yang tidak dikenal.

Tingkat: Pemula

Peringkat: 4.7

Durasi: 1 jam 7 Menit (kurang-lebih)

2. Peretasan Etis – Serangan Injeksi SQL – Udemy

Peretasan Etis – Serangan Injeksi SQL adalah kursus peretasan Etis online gratis yang disediakan oleh Udemy. Ini memberikan informasi untuk mempelajari bagaimana situs web diserang dan diretas oleh serangan Injeksi – Pengujian Penetrasi Basis Data. Setelah menyelesaikan kursus ini, Anda akan dapat menggunakan alat pengujian Penetrasi basis data kali Linux dan juga dapat melakukan serangan injeksi SQL.

Tingkat: Pemula

Peringkat: 4.5

Durasi: 57 Menit (perkiraan)

3. Peretas Etis – Alison

Peretas Etis adalah kursus online gratis yang membantu Anda mempelajari dasar-dasar menjadi peretas etis, dan keamanan siber untuk sistem dan jaringan dengan peretasan etis ini. Anda juga dapat mempelajari tentang pengintaian, protokol, Peretasan Windows, menyerang teknologi Web, dan jaringan nirkabel pengujian pena.

Tingkat: Pemula

Peringkat: 5

Durasi: 5-6 Jam (perkiraan)

4. Pengantar Peretasan Etis – Pembelajaran Hebat

Pengantar Peretasan Etis oleh Great Learning adalah kursus online gratis tentang Peretasan Etis (Peretasan Topi Putih). Dalam skenario saat ini, sebagian besar organisasi dan perusahaan mencari Peretas Etis untuk mengamankan data rahasia dan sensitif mereka dari serangan. Kursus ini membantu Anda mempelajari dasar-dasar, proses, hasil Peretasan Etis.

Tingkat: Pemula

Peringkat: 4.48

Durasi: 2,5 Jam konten Video (perkiraan)

5. Pengantar TI & Keamanan Siber – Cybrary

Pengantar IT & Cybersecurity adalah kursus online gratis yang disediakan oleh Cybrary untuk mendapatkan pengetahuan dan belajar tentang hal-hal dasar yang diperlukan. Melalui kursus ini, Anda dapat mempelajari beberapa fitur keamanan siber seperti Network Administrator, Incident Responder, System Administrator (SysAdmin), Penetration tester, Cloud Engineer, Cybersecurity Manager, dan Privacy Analyst.

Tingkat: Pemula

Peringkat: 4.4

Durasi: 1Hr 41 Menit (perkiraan)

Kursus Peretasan Etis Terbaik untuk Profesional Keamanan Cyber – FAQ

Apakah meretas Karir yang bagus?

Ya, ini adalah karier yang bagus jika Anda tertarik dengan peretasan etis dan bidang keamanan siber, tetapi itu membutuhkan pengetahuan yang luas tentang seluruh bidang TI.

Apakah peretasan memerlukan pengkodean?

Keterampilan pemrograman dan keterampilan SQL sangat penting untuk menjadi peretas yang efektif.

Jenis peretasan apa yang ilegal?

Ketika seorang hacker mencoba untuk melanggar sistem tanpa otorisasi, itu dianggap melanggar hukum. Peretas semacam ini disebut sebagai Peretas Topi Hitam.

Bahasa apa yang digunakan Hacker?

Python adalah bahasa yang digunakan oleh Hacker. Karena Python sangat banyak digunakan oleh peretas, ada sejumlah vektor serangan yang berbeda untuk dipertimbangkan.