Kerentanan Keamanan Ini Dapat Mengubah Perangkat IoT Menjadi Mata-Mata yang Jahat

Diterbitkan: 2021-06-24IoT memiliki dampak luar biasa pada kehidupan kita. Kami sekarang memiliki perangkat yang terhubung melalui jaringan yang mampu membuat hidup kita lebih mudah dan nyaman. Dari ponsel cerdas hingga jam tangan pintar hingga bel pintu bertenaga internet, alarm pintu, kamera keamanan, speaker, kunci pintu, lampu, bohlam, dan monitor bayi, daftarnya tidak ada habisnya. Namun, dengan anugerah ini, sebuah kutukan muncul di sekitar dan yaitu, penjahat dapat meretas perangkat ini dan jika tidak segera ditindaklanjuti, mereka dapat mendatangkan malapetaka pada kehidupan kita. Tapi, kapan peretas bisa memakan perangkat IoT? Jawabannya adalah ketika mereka mengendus kerentanan keamanan atau ketika kita sebagai pengguna tidak mempraktikkan kebiasaan keamanan yang sehat.

Kami akan membahas kebiasaan keamanan di bagian pengguna nanti di blog, tetapi, pertama-tama mari kita bahas bagaimana kerentanan keamanan dapat mengarahkan peretas ke perangkat IoT Anda dan kemudian ke kehidupan pribadi atau profesional Anda. Baru-baru ini, kerentanan keamanan telah menghantam perangkat IoT. Cacat keamanan ini dapat memberikan akses ke umpan audio dan video IoT Anda dan berubah menjadi alat mata-mata.

Apa Kerentanan Keamanan Ini Semua Tentang? Seberapa parah Cacat Keamanannya?

Menurut para peneliti di Nozomi Networks Lab dan DHS, kelemahan keamanan dapat membuat penyerang jahat merusak perangkat IoT. Mereka dapat dengan mudah mengubah perangkat IoT tertentu seperti kamera keamanan rumah, monitor bayi, atau bel pintu pintar menjadi alat mata-mata. Karena kerentanan ini, mereka dapat mencuri data penting atau memata-matai umpan video juga. Selain mengganggu kehidupan pribadi seseorang melalui saluran yang disebutkan di atas, penyerang bahkan dapat mencuri data bisnis penting seperti data yang terkait dengan pelanggan, karyawan, atau bahkan teknik produksi. Cacat keamanannya memang sangat parah. Sedemikian rupa sehingga Sistem Skor Kerentanan Umum (CVSS) menilainya pada 9,1/10 pada skala keparahan.

Bagaimana Cacat Keamanan Ini Muncul?

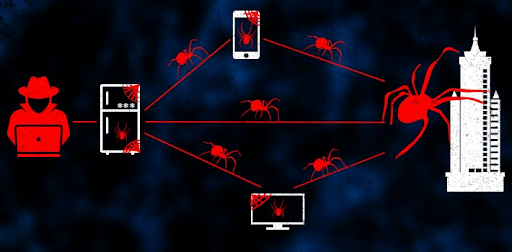

Cacatnya adalah bug rantai pasokan yang ditemukan di komponen perangkat lunak (P2P SDK) yang diproduksi oleh perusahaan bernama ThroughTek yang merupakan salah satu pemasok terkemuka perangkat IoT. SDK P2P memberikan akses jarak jauh ke aliran audio/video melalui internet. SDK ditemukan di sensor pintar, kamera keamanan seperti kamera pemantau bayi dan hewan peliharaan, bel pintu, dll dan membantu pemirsa mendapatkan akses ke aliran audio/video. Cacat ini memengaruhi versi P2P 3.1.5 atau sebelumnya. Seperti yang ditunjukkan Nozomi, versi SDK yang lebih lama memungkinkan paket data dicegat saat transit. Seorang peretas dapat memperbarui paket-paket ini menjadi aliran audio atau video yang lengkap.

Pertahanan ThroughTek

ThroughTek telah mengatasi bug ini di versi 3.3 yang dirilis pada pertengahan 2020. Meskipun masalahnya adalah cukup banyak perangkat yang masih menjalankan versi lama. Kedua, menurut ThroughTek, untuk melakukan serangan, calon penyerang harus memiliki pengetahuan luas tentang alat sniffer jaringan, keamanan jaringan, dan algoritma enkripsi.

Kami Pernah Memiliki Contoh Kerentanan IoT dan Serangan Peretasan Di Masa Lalu

- Mirai Botnet atau Dyn Attack tahun 2016 – Ini adalah serangan DDoS terbesar pada penyedia layanan Dyn yang menyebabkan sebagian besar internet terputus termasuk Netflix, Reddit, Twitter, dan CNN

- Sesuai dengan temuan terbaru FBI, ada produsen Smart TV yang keamanannya merupakan renungan dan TV tanpa jaminan dapat digunakan oleh peretas untuk tidak hanya mengontrol saluran atau volume Anda, tetapi bahkan menguntit Anda.

- Seorang peneliti di University of Texas di San Antonio mengklaim bahwa peretas dapat menggunakan bohlam pintar berkemampuan inframerah untuk menginfeksi perangkat IoT lainnya

- Para peneliti menemukan bug dalam gerendel pintar terkenal yang memungkinkan penyerang membobol rumah atau bahkan membuka kunci pintu

Sesuatu Untuk Direnungkan

Diperkirakan pada tahun 2025, akan ada lebih dari 21 miliar perangkat IoT. Itu hampir 3 kali lipat dari populasi dunia. Penelitian di atas membuka mata baik bagi pengembang maupun pengguna bahwa jika perhatian tidak diberikan, kita hanya bisa bertanya-tanya berapa banyak pengguna yang akan menjadi korban serangan siber.

Tidak Perlu Takut! Sebuah Stitch In Time Akan Membantu Menghindari Serangan IoT

Sementara pengembang melakukan bagian mereka, menambal kekurangan, dan melawan serangan semacam itu, apa yang dapat Anda lakukan sebagai pengguna? Tidak! Kami tidak bermaksud membongkar hal-hal teknis atau menakut-nakuti Anda, ada beberapa langkah yang sangat sederhana yang dapat Anda ambil untuk menghindari serangan/kerentanan IoT tersebut dan melindungi perangkat IoT Anda.

- Menurut Kaspersky, hampir 86% organisasi memiliki perangkat lunak yang sudah usang. Jadi, perbarui perangkat IoT Anda terutama jika Anda adalah perusahaan yang hidupnya bergantung pada perangkat IoT.

- Sebelum membeli perangkat IoT – bohlam pintar, bel pintu pintar, kamera, speaker, TV pintar, atau apa pun, lakukan riset Anda. Periksa apakah perangkat baru-baru ini mengalami masalah kerentanan atau tidak

- Gunakan VPN yang dapat melawan serangan DDoS. Jika perangkat IoT Anda terhubung ke laptop Anda dan Anda menggunakannya di Wi-Fi publik, Anda dapat menggunakan VPN seperti Systweak VPN . Itu dapat melindungi Anda dari serangan man-in-the-middle, serangan DDoS, atau infeksi malware saat Anda menggunakan Wi-Fi publik

Unduh Systweak VPN Sekarang

Baca Ulasan Lengkap tentang Systweak VPN

- Cabut perangkat IoT Anda sepenuhnya saat tidak digunakan. Sederhana saja ketika perangkat Anda terputus dari internet, peretas tidak akan memiliki target untuk dieksploitasi

- Nonaktifkan UPnP (Universal Plug and Play). Dimaksudkan untuk membantu gadget menemukan perangkat jaringan lain, peretas dapat membobol perangkat Anda menggunakan fitur ini. Taruhan terbaik Anda? Nonaktifkan fitur ini sepenuhnya

- Gunakan kata sandi yang kuat untuk jaringan Wi-Fi, akun perangkat, dan bahkan perangkat yang terhubung. Jika memungkinkan, gunakan pengelola kata sandi. Mengapa? Karena saat ini pengelola kata sandi memungkinkan Anda membuat kata sandi yang kuat setiap saat. Ambil LastPass misalnya, ia memiliki pengelola kata sandi yang mendarah daging yang memungkinkan Anda menghasilkan kata sandi yang acak, panjang, dan sulit dilampaui

- Jika Anda tidak membaca kebijakan privasi aplikasi, mungkin sekaranglah saatnya untuk melakukannya. Anda setidaknya akan memiliki gagasan tentang apa yang diminta untuk Anda bagikan

Pada akhirnya

Waktu dekat menyambut perangkat IoT. Dengan kekuatan itu menjadi lebih mudah diakses, kita perlu menjadi lebih waspada dan lebih terinformasi. Blog ini adalah langkah kecil setelah melakukan itu. Cintai IoT seperti yang kami lakukan dan ingin bekerja untuk membuatnya lebih aman, beri tahu kami di bagian komentar tentang cara dan cara kami dapat membuat perangkat IoT lebih aman dan lebih menyenangkan. Anda bahkan dapat mengatasi kelemahan keamanan lainnya yang baru-baru ini Anda temui di perangkat IoT.