Come sapere se il mio telefono è stato violato: 8 segnali

Pubblicato: 2023-12-10Le nostre vite sono indissolubilmente legate ai dispositivi digitali che utilizziamo. Poiché tutto nella nostra vita è diventato digitale, i nostri telefoni rappresentano una seria minaccia per la nostra privacy. Immagina qualcuno che si intromette silenziosamente nella nostra casa, nascondendosi inosservato in un angolo e osservando attentamente la nostra vita nel nostro spazio personale. Hackerare un telefono è simile. Fornisce non solo i nostri dati personali, ma anche informazioni finanziarie. I segreti più profondi che nascondiamo agli altri possono diventare noti semplicemente hackerando i nostri telefoni.

Riceviamo molte email ogni giorno e molti link su cui clicchiamo. Sembrano così credibili che facciamo clic sui collegamenti e installiamo app. A volte, come parte della nostra routine, facciamo clic su collegamenti dannosi che ci forniscono accesso non autorizzato ai nostri telefoni con marchi credibili. Diamo un'occhiata a quali segnali dovremmo prestare attenzione per sapere se il nostro telefono è stato violato e come possiamo proteggere i nostri dispositivi digitali e la nostra privacy.

Sommario

Minacce associate a un telefono violato

Le minacce che derivano da un telefono hackerato sono enormi. Alcuni di loro sono:

- Furto di identità: tutti archiviamo e condividiamo la maggior parte della nostra vita sui nostri smartphone. Un telefono può essere utilizzato per conoscere una persona dentro e fuori. Dai nostri documenti d'identità e coordinate bancarie alle nostre scelte personali, tutto è memorizzato sul telefono. Contatti, e-mail e account di social media sono un vantaggio per gli hacker. È molto probabile che un telefono violato possa portare a perdite finanziarie e danni al punteggio di credito perché le nostre credenziali vengono utilizzate in modo improprio.

- Perdite finanziarie: restiamo connessi ai nostri conti bancari tramite app bancarie, e-mail, ecc. Non è difficile utilizzare un telefono violato per raccogliere informazioni e accedere ai nostri conti bancari. Il keylogging è possibile anche se non è possibile conoscere le tue credenziali bancarie.

- Invasione della privacy: un telefono compromesso implica anche una fotocamera, un microfono e altri sensori compromessi. L'autore del reato può accendere la fotocamera e il microfono e invadere la privacy dell'utente. La possibilità di scattare video, foto e registrare conversazioni è enorme. Ciò espone momenti delicati e intimi, che possono portare allo sfruttamento che causa disagio emotivo.

- Accesso non autorizzato agli account: siamo sempre connessi agli account dei social media, agli account di posta elettronica e ad altri account online sui nostri telefoni. Effettuiamo l'accesso una volta e poi li usiamo per sempre. Un telefono violato è un facile accesso a tali account, compromettendo non solo la tua privacy ma anche quella delle persone che interagiscono con te. Può essere utilizzato per manipolare, diffondere false informazioni, creare spaccature, ecc.

- Furto di dati: grazie ai dati liberamente disponibili, le nostre caselle di posta sono inondate di materiale promozionale. I nostri telefoni contengono dati sensibili e le foto della nostra famiglia e dei nostri amici. Possono essere usati contro di te e portare al ricatto, oppure i dati possono essere venduti nel dark web. La minaccia delle app di “prestito facile” in India, ad esempio, utilizza la stessa tattica per ricattare le vittime inducendole a pagare importi anormalmente elevati per i magri prestiti che concedono. Usano i dettagli di contatto e le immagini o i video del telefono della vittima, li trasformano in modo grossolano e li inviano ai contatti. Ciò ha portato a molti suicidi negli ultimi anni.

- Attacchi ransomware: sono in aumento le truffe che crittografano i nostri dati e richiedono un riscatto per decrittografarli. È possibile che l'hacker crittografi i dati sul tuo dispositivo e continui a chiedere un riscatto senza decrittografarli completamente.

- Interruzione delle comunicazioni: poiché un telefono violato ha accesso a tutto, può intercettare e interrompere chiamate, messaggi, e-mail e altre forme di comunicazione, manipolando la persona. Ciò può portare a incomprensioni, relazioni tese, ecc.

- Sorveglianza: gli hacker possono utilizzare la funzione di localizzazione del telefono insieme a una fotocamera e un microfono per tracciare e intercettare le comunicazioni in tempo reale. Ciò può mettere a repentaglio la sicurezza della vittima e portare allo stalking o ad altre attività criminali.

Come sapere se il mio telefono è stato violato

I seguenti sono i segni di un telefono hackerato. Potrebbero non essere applicabili tutti i segnali, ma la maggior parte di essi può aiutarti a riconoscere un possibile hack.

Consumo insolito della batteria

Quando un telefono viene violato, la batteria si scarica più velocemente del normale perché i processi vengono eseguiti in background. Se noti segni insoliti di batteria scarica per diversi giorni, devi cercare altri segni per determinare se il telefono è stato violato o meno.

Utilizzo eccessivo dei dati

Fortunatamente, i nostri telefoni cellulari hanno una funzione che ci consente di visualizzare l'utilizzo dei dati, sia mobili che WiFi. Se guardiamo i dettagli, possiamo anche vedere l'utilizzo dei dati di ciascuna app. Possiamo anche scoprire quanti dati utilizza un'app in background e in primo piano. Se teniamo d'occhio i numeri, possiamo scoprire se il telefono è stato violato o meno.

Per trovare i dettagli sull'utilizzo dei dati sul tuo telefono Android:

- Apri l'app Impostazioni .

- Tocca Connessioni > Utilizzo dati

- Nei dettagli sull'utilizzo dei dati troverai l'utilizzo dei dati in base alla SIM e al WiFi. Tocca la scheda Utilizzo dati mobili in SIM 1 e SIM 2 per trovare l'utilizzo dei dati a livello di applicazione. Allo stesso modo, in Wi-Fi, tocca Utilizzo dati Wi-Fi per conoscere maggiori dettagli sull'utilizzo. Tocca ciascuna applicazione per conoscere la quantità di dati utilizzati dall'app in background e in primo piano.

- Calcola i numeri e scopri se i tuoi dati sono oggetto di un utilizzo non contabilizzato dei dati per scoprire se il tuo telefono è stato violato o meno.

App sconosciute

È nella natura umana concentrarsi solo sulle cose importanti. Ci concentriamo solo sulle app che utilizziamo ogni giorno e ignoriamo tutte le altre app installate sui nostri telefoni, compreso il bloatware. Anche se vediamo qualcosa di nuovo, potremmo liquidarlo come un'app bloatware. Guarda i nomi e le icone di tutte le app installate sul tuo telefono nella scheda App nell'app Impostazioni .

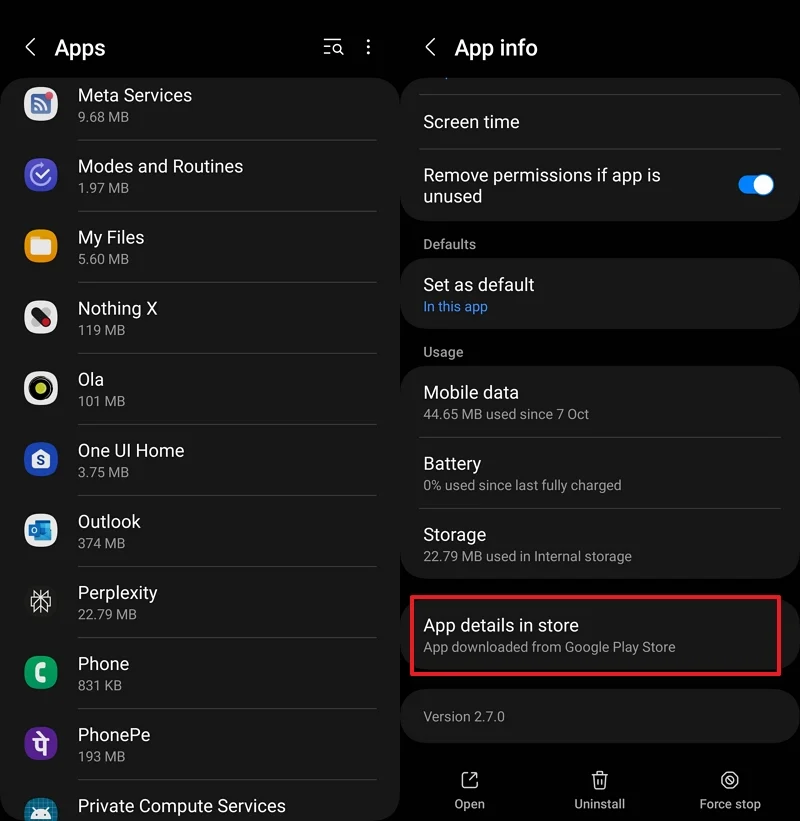

Nell'elenco troverai tutte le app e i processi. Tocca l'app che non riconosci per saperne di più. Se i dettagli non ti bastano, scorri verso il basso nella pagina Informazioni app e seleziona Dettagli app nello store. Si aprirà la pagina dell'app in questione nel Google Play Store o nell'Apple App Store. Se non ritieni che l'app sia utile o affidabile, puoi disinstallarla.

Prestazioni lente e surriscaldamento

Se noti che il tuo telefono è lento nell'eseguire anche le attività più elementari come inserire un numero per effettuare una chiamata, è probabile che ci sia qualcosa a cui cercare. Se il tuo telefono è troppo vecchio o ha esaurito lo spazio di archiviazione, non può essere considerato un attacco telefonico. Se hai un telefono relativamente nuovo con una buona quantità di memoria, riavvia il telefono e verifica se cambia qualcosa. Se il telefono è ancora troppo lento, devi stare attento e cercare altri segni di hacking.

È normale che il telefono a volte si surriscaldi, ma se noti che continua a riscaldarsi, dovresti fare attenzione. Porta il tuo telefono al centro assistenza appropriato e fallo controllare se si surriscalda. I numerosi processi in esecuzione in background a causa dell'hacking possono stressare il telefono e provocarne il surriscaldamento.

Strano comportamento

Se le app si aprono in modo strano da sole e vengono eseguite in background, vedi chiamate, SMS o e-mail non riconosciuti, il tuo telefono potrebbe essere stato violato. Se è in corso un tentativo di phishing, vedrai tutte le cose strane che accadono su un telefono violato.

Interruzioni durante le chiamate

Se senti strani rumori, osservi chiamate interrotte o interruzioni durante le chiamate anche se tu e l'altra persona avete una rete forte, c'è motivo di dubitare. Se l'hacker ascolta le tue chiamate, le registra o le inoltra, potresti essere testimone dei disturbi.

Annunci o popup imprevisti

Il bloatware preinstallato sui nostri telefoni (soprattutto sui telefoni Android) può mostrarci annunci sui loro widget o nel pannello delle notifiche. Se riconosci strani annunci o pop-up inaspettati che normalmente non vedi, dovresti fare attenzione prima di fare clic su di essi. I programmi dannosi installati sul tuo dispositivo possono generare tali popup o annunci.

Transazioni inspiegabili

Controlla le transazioni del tuo conto bancario se hai dubbi sul fatto che il tuo telefono sia stato compromesso. Se trovi transazioni inspiegabili sull'estratto conto, dovresti chiamare la banca e scoprire di più sulla transazione. Se la transazione non corrisponde al tuo stile di vita, il tuo telefono potrebbe essere stato violato e i tuoi conti bancari compromessi.

Cosa fare se il mio telefono viene violato

Se sospetti che il tuo telefono sia stato violato, devi adottare immediatamente le seguenti misure.

Disattiva i dati mobili e il Wi-Fi

Non appena ti accorgi che il tuo telefono è stato violato, disattiva i dati mobili e il Wi-Fi. Poiché Internet è il mezzo tra il tuo telefono e l'hacker, ciò interromperà la comunicazione con l'hacker e ti proteggerà da ulteriori danni.

Cambia password

Utilizza il tuo laptop o un altro dispositivo che non sia a rischio di violazioni della sicurezza e modifica le password di tutti i tuoi conti online e bancari. Potrebbe non essere possibile modificare alcune password perché il telefono è offline. Cambia semplicemente le password di tutti gli account dove ciò è possibile. Imposta una password più forte che contenga lettere, numeri e caratteri speciali e che sia difficile da indovinare e decifrare. Inoltre, abilita l'autenticazione a due fattori per tutti i tuoi account per renderli ancora più sicuri.

Installa l'app antivirus

Esistono alcune delle migliori app antivirus che puoi installare e utilizzare sul tuo telefono. Installa un'app antivirus ed esegui la scansione del telefono alla ricerca di malware o programmi o processi dannosi. L'app antivirus si prenderà cura delle minacce e le neutralizzerà.

Informa la tua famiglia e i tuoi amici

Se il tuo telefono viene violato, anche tutte le persone con cui interagisci regolarmente e tutti i tuoi contatti rischiano di essere violati. Devi informare la tua famiglia e i tuoi amici dell'hacking e avvisarli di non fare clic su collegamenti di phishing, installare app, ecc. Chiedi loro di ignorare e-mail, messaggi di testo, chiamate o richieste sospette per alcuni giorni.

Ripristina le impostazioni di fabbrica del telefono

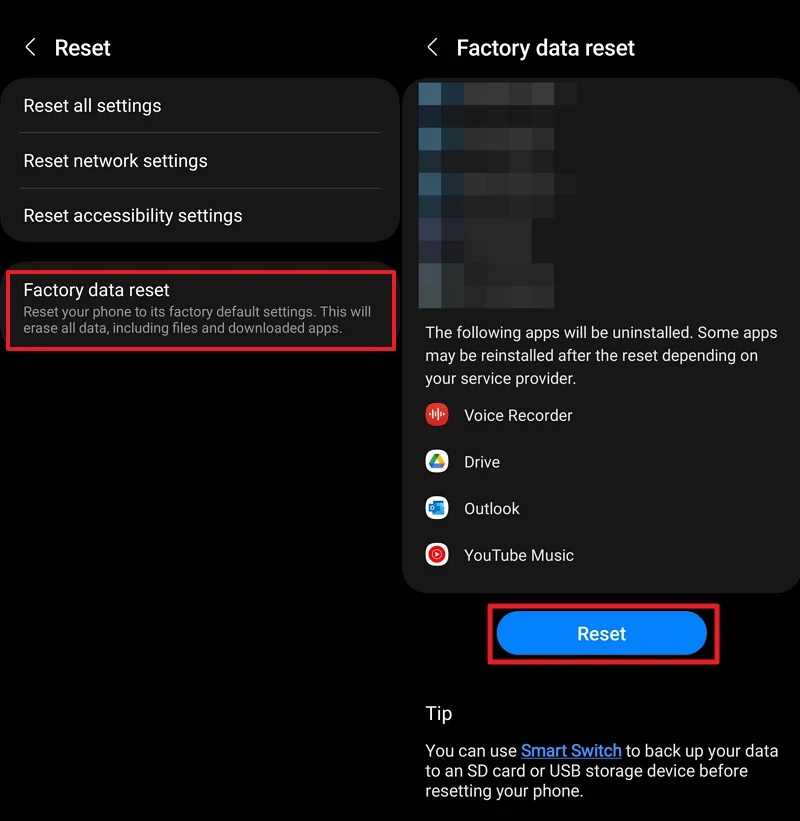

L'unico modo credibile per ripristinare il telefono dopo essere stato violato è ripristinarlo alle impostazioni di fabbrica. Ciò significa che tutti i dati sul telefono andranno persi, ad eccezione dei dati sincronizzati con i tuoi account cloud. Per ripristinare il telefono alle impostazioni di fabbrica:

- Apri l'app Impostazioni .

- Vai a Gestione generale.

- Tocca Ripristina o cerca semplicemente Ripristina nell'app Impostazioni.

- Seleziona Ripristino dati di fabbrica.

- Tocca Ripristina per procedere.

Dopo il ripristino, vedrai molti bloatware. Disinstalla le app che dispongono di un'opzione di disinstallazione se non le usi. Installa le app che usi regolarmente da Google Play Store o App Store e fai attenzione quando fai clic sui collegamenti o installi app. Non consentire alle app di accedere a contatti, galleria o file.

Come proteggere il mio telefono dagli hacker

Non fare mai clic sui collegamenti

Non fare mai clic sui collegamenti ricevuti tramite e-mail, messaggi di testo e altri moduli. Sono le principali fonti di truffe di phishing che si verificano. Più un annuncio o un collegamento appare attraente, più devi essere cauto. I collegamenti arrivano con offerte incredibili a cui non puoi resistere. Bisogna resistere alla tentazione, scrutare tutto con attenzione e poi decidere se cliccare oppure no sul link.

Non installare app da fonti di terze parti

Per Android abbiamo il Google Play Store e per iPhone l'App Store per installare le app. Tutte le app che utilizziamo ogni giorno sono disponibili lì. Se un'app non è disponibile lì, non è consentita l'installazione a causa del suo codice o della sua policy oppure è considerata una minaccia. Le fonti di terze parti per l'installazione di app aumentano il rischio che il tuo telefono venga hackerato.

Utilizza una VPN

Le reti pubbliche rappresentano una grave minaccia per la sicurezza dei dispositivi e degli account online. Le reti pubbliche non sono affidabili in quanto non sono abbastanza sicure da proteggere il tuo dispositivo dagli hacker. Se non hai altra scelta, utilizza una VPN premium come ExpressVPN mentre sei connesso a una rete pubblica.

Installa gli aggiornamenti regolarmente

Sono disponibili aggiornamenti mensili di sicurezza per i nostri telefoni e aggiornamenti regolari per le app che utilizziamo. Ogni aggiornamento porta un aggiornamento di sicurezza e nuove funzionalità. Non ignorare gli aggiornamenti e installali quando ne ricevi una notifica. Ricorda di installare gli aggiornamenti delle app solo tramite Google Play Store o App Store.

Rimani informato

Rimani informato su tutto ciò che accade sul tuo telefono. Anche se tutti, è meglio non sapere cosa influenza la nostra vita quotidiana. Gli hacker stanno trovando nuovi modi per raggiungerci. Dobbiamo rimanere aggiornati e sapere cosa sta succedendo. Puoi seguire TechPP.com per rimanere informato.

Segni di un telefono hackerato

Un telefono violato mostra molti segnali che possiamo utilizzare per riconoscere l'hacking e proteggerci dai pericoli che ne derivano. Segni insoliti e modelli irriconoscibili non dovrebbero essere ignorati. Se scopri qualcosa di nuovo sul tuo telefono, dovresti saperne di più per proteggerti.

Domande frequenti su come sapere se il mio telefono è stato violato

1. Puoi verificare se il tuo telefono è stato violato?

Esistono molti segnali che indicano che il tuo telefono è stato violato, come prestazioni insolite della batteria, utilizzo di app e dati non riconosciuti, chiamate, messaggi ed e-mail strani, problemi di prestazioni, ecc. Puoi verificare se il tuo telefono è stato violato. È necessario osservare le modifiche sul telefono e rimanere aggiornati per individuare le anomalie.

2. Quali sono i 2 possibili segni che sei stato hackerato?

Due possibili segni che il tuo telefono è stato violato sono l'utilizzo inspiegabile dei dati e un consumo insolito della batteria. Entrambi si verificano a causa dei processi in background dell'hacking.

3. Qual è la soluzione se il tuo telefono viene violato?

Se sospetti che il tuo telefono sia stato hackerato, disinstalla le app di cui non ti fidi, cambia le password dei tuoi account su un altro dispositivo, installa un'app antivirus e infine ripristina il telefono alle impostazioni di fabbrica per fugare ogni dubbio sull'hacking.

4. Come faccio a sapere se il mio telefono è collegato a un altro dispositivo?

Un telefono può essere connesso a un altro dispositivo tramite un'app, Wi-Fi o Bluetooth. Controlla se sul tuo telefono è installata un'app per connettere il tuo dispositivo a un altro dispositivo, visualizza i dispositivi collegati in Bluetooth e disattiva la funzione di trasmissione se è abilitata.

5. Puoi rimuovere gli hacker dal tuo telefono?

Sì, puoi rimuovere gli hacker dal tuo telefono eseguendo la scansione del dispositivo con un'app antivirus affidabile. Utilizza più app antivirus se una non mostra minacce. Se sospetti ancora di essere stato hackerato, ripristina le impostazioni di fabbrica del telefono e installa un'app antivirus.