Come proteggere le piccole imprese da BEC con l'autenticazione e-mail?

Pubblicato: 2021-01-31Business Email Compromise o BEC è una forma di violazione della sicurezza della posta elettronica o attacco di rappresentazione che colpisce organizzazioni commerciali, governative, senza scopo di lucro, piccole imprese e startup, nonché multinazionali e imprese per estrarre dati riservati che possono influenzare negativamente il marchio o l'organizzazione. Attacchi di spear phishing, truffe sulle fatture e attacchi di spoofing sono tutti esempi di BEC.

I criminali informatici sono intriganti esperti che prendono di mira intenzionalmente persone specifiche all'interno di un'organizzazione, in particolare quelle che ricoprono posizioni autoritarie come l'amministratore delegato o qualcuno simile, o anche un cliente fidato. L'impatto finanziario mondiale dovuto al BEC è enorme, soprattutto negli Stati Uniti, che sono emersi come il principale hub. La soluzione? Passa a DMARC!

Cos'è DMARC?

Autenticazione, reporting e conformità dei messaggi basati sul dominio (DMARC) è uno standard del settore per l'autenticazione e-mail. Questo meccanismo di autenticazione specifica ai server riceventi come rispondere alle e-mail che non superano i controlli di autenticazione SPF e DKIM. DMARC può ridurre al minimo le possibilità che il tuo marchio cada preda di attacchi BEC di una percentuale sostanziale e aiuta a proteggere la reputazione, le informazioni riservate e le risorse finanziarie del tuo marchio.

Tieni presente che prima di pubblicare un record DMARC, devi implementare SPF e DKIM per il tuo dominio poiché l'autenticazione DMARC utilizza questi due protocolli di autenticazione standard per convalidare i messaggi inviati per conto del tuo dominio.

Come ottimizzare il record DMARC per proteggerlo da BEC?

Per proteggere il tuo dominio dalla compromissione della posta elettronica aziendale, oltre a consentire un meccanismo di reporting completo per monitorare i risultati dell'autenticazione e ottenere una visibilità completa nel tuo ecosistema di posta elettronica, ti consigliamo di pubblicare la seguente sintassi del record DMARC nel DNS del tuo dominio:

v=DMARC1; p=rifiuta; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1;

Comprendere i tag utilizzati durante la generazione di un record DMARC:

| v (obbligatorio) | Questo meccanismo specifica la versione del protocollo. |

| p (obbligatorio) | Questo meccanismo specifica la politica DMARC in uso. Puoi impostare la tua politica DMARC su: p=none (DMARC solo per il monitoraggio in cui le email che non superano i controlli di autenticazione arriverebbero comunque nelle caselle di posta dei destinatari). p=quarantena (DMARC al momento dell'imposizione, in cui le e-mail che non superano i controlli di autenticazione verranno messe in quarantena o archiviate nella cartella spam). p=rifiuto (DMARC alla massima applicazione, in cui le e-mail che non superano i controlli di autenticazione verranno scartate o non consegnate affatto). Per i principianti dell'autenticazione, si consiglia di iniziare con il criterio solo al monitoraggio (p=none) e quindi passare lentamente all'applicazione. Tuttavia, ai fini di questo blog, se desideri salvaguardare il tuo dominio contro BEC, p=reject è la politica consigliata per garantire la massima protezione. |

| sp (opzionale) | Questo tag specifica il criterio dei sottodomini che può essere impostato su sp=none/quarantine/reject richiedendo un criterio per tutti i sottodomini in cui le e-mail non hanno superato l'autenticazione DMARC. Questo tag è utile solo se desideri impostare una politica diversa per il tuo dominio principale e i tuoi sottodomini. Se non specificato, la stessa politica verrà applicata per impostazione predefinita a tutti i tuoi sottodomini. |

| adkim (facoltativo) | Questo meccanismo specifica la modalità di allineamento dell'identificatore DKIM che può essere impostata su s (rigoroso) o r (rilassato). L'allineamento rigoroso specifica che il campo d= nella firma DKIM dell'intestazione dell'e-mail deve essere allineato e corrispondere esattamente al dominio trovato nell'intestazione da. Tuttavia, per l'allineamento rilassato, i due domini devono condividere solo lo stesso dominio dell'organizzazione. |

| aspf (opzionale) | Questo meccanismo specifica la modalità di allineamento dell'identificatore SPF che può essere impostata su s (rigoroso) o r (rilassato). L'allineamento rigoroso specifica che il dominio nell'intestazione "Return-path" deve essere allineato e corrispondere esattamente al dominio trovato nell'intestazione from. Tuttavia, per l'allineamento rilassato, i due domini devono condividere solo lo stesso dominio dell'organizzazione. |

| rua (facoltativo ma consigliato) | Questo tag specifica i report aggregati DMARC che vengono inviati all'indirizzo specificato dopo il campo mailto:, fornendo informazioni dettagliate sulle e-mail che passano e non superano DMARC. |

| ruf (facoltativo ma consigliato) | Questo tag specifica i rapporti forensi DMARC che devono essere inviati all'indirizzo specificato dopo il campo mailto:. I rapporti forensi sono rapporti a livello di messaggio che forniscono informazioni più dettagliate sugli errori di autenticazione. Dal momento che questi rapporti possono contenere contenuto di posta elettronica, crittografarli è la procedura migliore. |

| pct (opzionale) | Questo tag specifica la percentuale di e-mail a cui è applicabile il criterio DMARC. Il valore predefinito è impostato su 100. |

| fo (facoltativo ma consigliato) | Le opzioni forensi per il tuo record DMARC possono essere impostate su: DKIM e SPF non passano o non si allineano (0) DKIM o SPF non passano o non si allineano (1) DKIM non passa o non si allinea (d) L'SPF non lo fa pass or align (s) La modalità consigliata è fo=1 che specifica che i rapporti forensi devono essere generati e inviati al tuo dominio ogni volta che le e-mail non superano i controlli di autenticazione DKIM o SPF. |

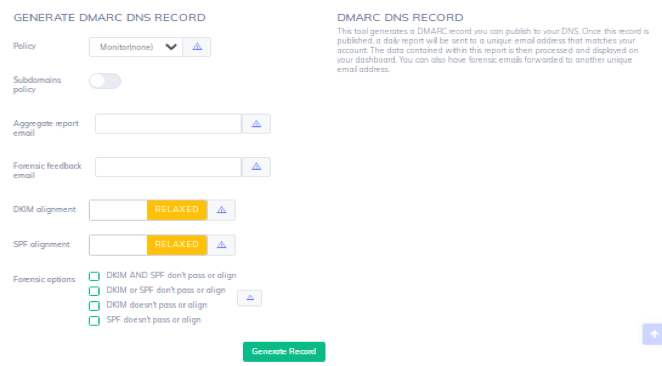

Puoi generare il tuo record DMARC con il generatore di record DMARC gratuito di PowerDMARC in cui puoi selezionare i campi in base al livello di applicazione che desideri.

Tieni presente che solo una politica di imposizione di rifiuto può ridurre al minimo il BEC e proteggere il tuo dominio da attacchi di spoofing e phishing.

Sebbene DMARC possa essere uno standard efficace per proteggere la tua azienda dal BEC, l'implementazione corretta di DMARC richiede impegno e risorse. Che tu sia un principiante dell'autenticazione o un appassionato di autenticazione, in quanto pionieri nell'autenticazione e-mail, PowerDMARC è una piattaforma SaaS di autenticazione e-mail singola che combina tutte le migliori pratiche di autenticazione e-mail come DMARC, SPF, DKIM, BIMI, MTA-STS e TLS-RPT, sotto lo stesso tetto per te. Ti aiutiamo:

- Passa dal monitoraggio all'applicazione in pochissimo tempo per tenere a bada BEC

- I nostri report aggregati sono generati sotto forma di grafici e tabelle semplificati per aiutarti a comprenderli facilmente senza dover leggere file XML complessi

- Criptiamo i tuoi rapporti forensi per salvaguardare la privacy delle tue informazioni

- Visualizza i risultati dell'autenticazione in 7 formati diversi (per risultato, per origine di invio, per organizzazione, per host, statistiche dettagliate, rapporti sulla geolocalizzazione, per paese) sulla nostra dashboard intuitiva per un'esperienza utente ottimale

- Ottieni il 100% della conformità DMARC allineando le tue e-mail a SPF e DKIM in modo che le e-mail che non superano uno dei checkpoint di autenticazione non arrivino alle caselle di posta dei destinatari

In che modo DMARC protegge contro BEC?

Non appena imposti la tua politica DMARC sulla massima applicazione (p=rifiuto), DMARC protegge il tuo marchio dalle frodi e-mail riducendo la possibilità di attacchi di rappresentazione e abuso di dominio. Tutti i messaggi in entrata vengono convalidati rispetto ai controlli di autenticazione e-mail SPF e DKIM per garantire che provengano da fonti valide.

SPF è presente nel tuo DNS come record TXT, visualizzando tutte le fonti valide che sono autorizzate a inviare email dal tuo dominio. Il server di posta del destinatario convalida l'e-mail rispetto al record SPF per autenticarla. DKIM assegna una firma crittografica, creata utilizzando una chiave privata, per convalidare le e-mail nel server di ricezione, in cui il destinatario può recuperare la chiave pubblica dal DNS del mittente per autenticare i messaggi. Con la tua politica di rifiuto, le e-mail non vengono affatto consegnate alla casella di posta del destinatario quando i controlli di autenticazione falliscono, indicando che il tuo marchio è stato impersonato. Questo alla fine tiene a bada gli attacchi BEC come lo spoofing e il phishing.

Piano di base di PowerDMARC per le piccole imprese

Il nostro piano base parte da soli 8 USD al mese, quindi le piccole imprese e le startup che cercano di adottare protocolli sicuri come DMARC possono facilmente usufruirne. I vantaggi che avrai a tua disposizione con questo piano sono i seguenti:

- Risparmia il 20% sul tuo piano annuale

- Fino a 2.000.000 di e-mail conformi a DMARC

- Fino a 5 domini

- 1 anno di cronologia dei dati

- 2 Utenti della piattaforma

- BIMI ospitato

- Ospitato MTA-STS

- TLS-RPT

Iscriviti oggi con DMARC Analyzer gratuito e proteggi il dominio del tuo marchio riducendo al minimo le possibilità di compromissione e-mail aziendale e frode via e-mail!

| Url-protezione-piccole-imprese-da-bec Parole chiave: BEC, autenticazione e-mail, DMARC, ottimizzazione del record DMARC, record DMARC Meta: i protocolli di autenticazione e-mail come DMARC possono aiutarti a ridurre al minimo il BEC in modo efficace, rimanendo nei limiti del tuo budget! |