Perché la certificazione PCI è importante per i tuoi strumenti di comunicazione aziendale

Pubblicato: 2018-12-17Sembra che siamo a un punto in cui la sicurezza dei dati è diventata un ripensamento per un gran numero di organizzazioni. È diventata quasi una notizia di routine sentire parlare di una nuova violazione dei dati e alcuni dei nomi interessati ti sorprenderebbero davvero. Solo nel 2018, organizzazioni tra cui Macy's, Adidas, Delta, Panera Bread e persino Amazon hanno riferito che i dati dei clienti erano stati violati.

Indipendentemente dalle dimensioni della tua azienda o dal settore servito, la sicurezza è un must assoluto nell'attuale clima digitale. Sfortunatamente, gli attori malintenzionati sono là fuori e sviluppano costantemente nuovi modi per acquisire e vendere i dati dei clienti.

Questo, ovviamente, porta a enormi ricadute per quei clienti e anche le organizzazioni hanno violato. La mancanza di fiducia e le potenziali conseguenze finanziarie non sono necessariamente un'opzione migliore rispetto all'investimento nella protezione adeguata dei dati dell'organizzazione.

Quando si tratta di contact center o di qualsiasi attività commerciale che si occupa di pagamento tramite telefono o VoIP aziendale, le organizzazioni devono assolutamente garantire che i propri processi, applicazioni, dati e software siano conformi agli standard di sicurezza PCI globali.

Che cos'è la conformità agli standard di sicurezza PCI?

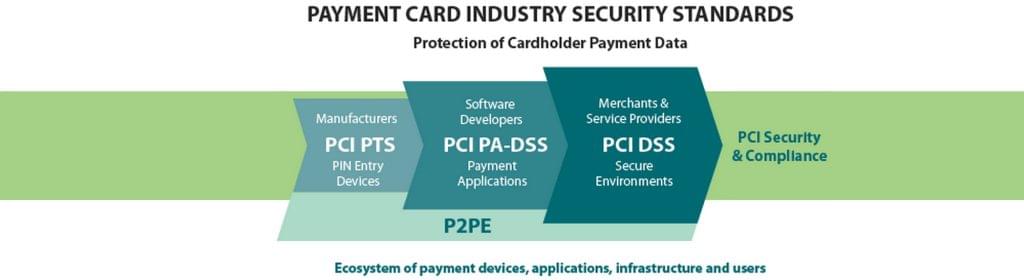

Sebbene gli standard di sicurezza PCI non siano scolpiti nella pietra attraverso alcuna legge o regolamento ufficiale, il PCI Security Standards Council (PCI SSC) è emerso come un "forum globale" per facilitare lo sviluppo, il miglioramento e la diffusione di standard di sicurezza concordati per i pagamenti sicurezza del conto — originariamente fondata da American Express, Discover Financial Services, JCB International, MasterCard e Visa Inc.

Il PCI SSC è un consiglio per la sicurezza di portata globale e a livello di settore. L'idea è che l'industria possa riunirsi all'interno di questo consiglio per sviluppare e stabilire una serie di regolamenti e standard di sicurezza al fine di proteggere le informazioni sui conti di pagamento, come le informazioni sulla carta di credito e i dati sensibili dei clienti come i numeri di previdenza sociale.

Il PCI SSC ha stabilito gli standard di conformità alla sicurezza PCI per garantire che le organizzazioni rispettino una serie concordata di regolamenti per proteggere le informazioni di pagamento con carta di credito dei clienti e le informazioni sensibili.

Le aziende conformi a PCI devono soddisfare questi requisiti di sicurezza concordati e sono soggette a valutazioni annuali per garantire la conformità continua. Alla fine della giornata, se la tua organizzazione si occupa di qualsiasi forma di informazione di pagamento, la conformità PCI è quasi una necessità.

Poiché non esiste una legge che imponga la conformità PCI, le organizzazioni che non soddisfano i requisiti non dovranno affrontare alcuna forma di conseguenza legale. Tuttavia, se si verifica una violazione dei dati, l'organizzazione è potenzialmente soggetta a conseguenze finanziarie sia dal PCI SSC, sia dai clienti e dai clienti interessati dalla violazione.

Qual è il punto di certificazione PCI?

Alla fine della giornata, garantendo la conformità PCI all'interno di un'organizzazione, quell'azienda non solo protegge i dati dei suoi clienti e utenti, ma l'organizzazione è anche protetta da ricadute e conseguenze finanziarie potenzialmente drastiche.

L'obiettivo principale della conformità PCI è stabilire uno standard globale che le organizzazioni accettino e rispettino, al fine di contrastare il gran numero di violazioni dei dati negli ultimi anni. Secondo il PCI SSC:

- "La violazione o il furto dei dati dei titolari di carta colpisce l'intero ecosistema delle carte di pagamento, dal cliente all'istituto di pagamento, all'organizzazione che riceve il pagamento".

- Quando i dati dei clienti vengono divulgati, perdono rapidamente la fiducia nei confronti di tali commercianti e istituzioni finanziarie

- Se le loro informazioni vengono utilizzate in modo dannoso, i clienti possono anche affrontare ricadute finanziarie. Il credito può avere un impatto negativo e può essere difficile riprendere il pieno controllo dei dati una volta che sono stati violati

- Man mano che i commercianti e le istituzioni finanziarie perdono credibilità, alla fine perderanno affari. I clienti porteranno semplicemente la loro attività altrove se non si fidano che le loro informazioni saranno al sicuro e protette.

Se la tua organizzazione subisce una violazione dei dati e non ha adottato le misure adeguate per prevenire gli attacchi o stabilire un piano di ripristino, possono verificarsi gravi contraccolpi e conseguenze, nonostante la mancanza di normative legali.

Le organizzazioni ovviamente faranno perdere fiducia ai clienti e sceglieranno di fare affari altrove, il che porta a una diminuzione delle vendite e dei ricavi, le aziende potrebbero dover pagare il costo della riemissione di nuove carte di pagamento o perdite per frode e le cose diventeranno solo più difficili in futuro.

Dopo una violazione dei dati, le organizzazioni dovranno quindi affrontare costi di conformità più elevati, potenziali costi legali e insediamenti, multe e sanzioni e la cessazione della capacità di accettare carte di pagamento. Alla fine, una violazione dei dati può portare un'azienda a chiudere definitivamente i battenti.

Il bisogno di sicurezza nell'era digitale

Man mano che le organizzazioni spostano le comunicazioni e i processi nel cloud, inclusa l'archiviazione dei dati (in particolare i dati dei clienti come le informazioni CRM), la sicurezza diventa una preoccupazione ancora più grande.

Grandi quantità di dati in generale sono molto redditizie per gli attori malintenzionati che cercano di trarre profitto da queste informazioni. Tuttavia, quando i dati vengono archiviati e utilizzati solo internamente e in loco, sarebbe molto più difficile per un utente malintenzionato accedere a queste informazioni. Tuttavia, quando abbiamo iniziato a trasferire i nostri principali processi aziendali e di archiviazione dei dati nel cloud, abbiamo iniziato a introdurre una nuova necessità per la sicurezza.

Poiché i dati ora non vengono archiviati in loco, ma piuttosto nel cloud, questi dati devono essere protetti su più fronti. La tua organizzazione deve garantire che i dati siano in buone mani e il fornitore di qualsiasi strumento tu stia utilizzando (piattaforme Business VoIP, CRM o Cloud Contact Center) garantisce che i dati sui loro server siano protetti e sicuri.

Oltre ai dati che non sono nelle tue mani, i dati vengono quindi trasmessi tramite Internet e condivisi sui dispositivi della tua organizzazione. I dati devono essere crittografati durante la trasmissione, nonché protetti anche su quei singoli endpoint. Poiché il software cloud ci ha consentito di essere più mobili, ci sono ancora più endpoint e dispositivi connessi a una rete e una piattaforma che mai e ognuno di questi dispositivi è un potenziale punto debole per un attacco.

Poiché i dati vengono costantemente trasmessi, condivisi, archiviati, modificati, archiviati e spostati, sono emersi molti altri punti deboli nel processo in cui tali informazioni possono essere rubate, quindi nell'era delle soluzioni cloud e del commercio digitale, la necessità di sicurezza è a un nuovo livello.

Conformità PCI nei contact center

Mentre qualsiasi organizzazione che si occupa di informazioni sui pagamenti dei clienti dovrebbe tentare di imporre la conformità PCI, Call Center e Contact Center in particolare devono prestare attenzione. Poiché la loro attività ruota quasi interamente attorno alla raccolta di informazioni sui conti di pagamento da clienti e clienti, i contact center corrono un grande rischio di essere presi di mira da un attacco dannoso.

I contact center trattano costantemente clienti e clienti al telefono e, più recentemente, tramite chat online o persino messaggi di testo SMS. Ogni volta che un cliente o un cliente invia qualsiasi forma di pagamento o informazioni identificative a un agente, tali informazioni devono essere protette.

Poiché i Contact Center in particolare utilizzano anche un numero maggiore di piattaforme cloud che archiviano e accedono a questi dati, dalle soluzioni CRM ai software per Call Center agli strumenti VoIP aziendali, a volte anche andando oltre l'Intelligenza Artificiale e l'Ottimizzazione della forza lavoro, ci sono molti estremità che devono essere legate insieme.

Due delle principali preoccupazioni su cui dovrebbero concentrarsi i contact center includono:

- Protezione dei dati da accessi non autorizzati . Abbastanza semplice. Coloro che non sono autorizzati ad accedere ai dati non dovrebbero essere in grado di farlo, questo sarebbe il primo passo per garantire anche il livello più elementare di sicurezza dei dati. Questo ovviamente inizia con semplici pratiche di sicurezza, come fornire password solo agli amministratori, modificare regolarmente le password, utilizzare metodi di autenticazione fisica e proteggere tutti i dispositivi e i punti di accesso.

- Fiducia del cliente . Un aspetto importante di qualsiasi organizzazione è quel legame di fiducia tra il cliente e l'azienda. Il cliente valuta molto la propria esperienza con un'organizzazione e sceglierà di fare affari con coloro che offrono la migliore esperienza. Quando si tratta di qualsiasi importo di capitale o anche solo di dati sensibili (si pensi all'HIPAA), i clienti vogliono sapere che le loro informazioni sono protette e non saranno danneggiati se intrattengono rapporti commerciali con la tua organizzazione.

Queste due preoccupazioni ovviamente vanno di pari passo. Quando i dati di un cliente non sono protetti e vengono violati, alla fine perderanno fiducia nella tua attività. Garantire la sicurezza dei dati significa garantire che i clienti continueranno a fidarsi della tua azienda.

Alla fine della giornata, prevenire qualsiasi forma di violazione e garantire ai tuoi clienti che i loro dati siano al sicuro può fare molto per creare quel legame di fiducia. I contact center, con i loro vasti set di dati e il gran numero di interazioni quotidiane, devono prestare particolare attenzione e dovrebbero garantire la conformità PCI in ogni singola fase del processo.

Conformità PCI nel VoIP aziendale

Quando si parla di VoIP più in generale, il PCI DSS "non fa esplicito riferimento all'uso del VoIP". Tuttavia, questo non significa che solo perché la tua organizzazione sta utilizzando un servizio VoIP aziendale sia in chiaro. In effetti, il PCI DSS ha una propria sezione FAQ che evidenzia l'uso specifico del VoIP.

Ora, questo diventa un po 'complicato, ma cercheremo di delineare il jist di ciò che dovrai sapere. PCI Compliance for VoIP approfondisce un po' e arriva a definire diverse forme di trasmissione (interne o esterne), nonché le fonti di queste trasmissioni.

Il principale asporto è questo:

Per soddisfare la conformità PCI, le organizzazioni devono garantire che qualsiasi forma di dati Internet o traffico di rete IP che contenga informazioni sull'account di pagamento sia protetta. In poche parole, i dati dell'account di pagamento trasferiti tramite "il traffico VoIP che contiene i dati dell'account della carta di pagamento rientra nell'ambito dei controlli PCI DSS applicabili".

Poiché il VoIP invia il suono della tua voce attraverso Internet come pacchetti di dati, tali dati sono quindi soggetti agli standard di sicurezza di conformità PCI poiché ora sono informazioni trasferite e archiviate nella rete dell'organizzazione.

Ma la storia non finisce qui. Le cose si complicano quando si tratta dell'origine della chiamata VoIP e di come vengono trasferiti i dati:

- Trasmissioni interne : il traffico VoIP che contiene i dati dell'account della carta di pagamento condivisi all'interno della rete dell'organizzazione deve essere conforme allo standard PCI. Tutti i dati archiviati, elaborati o trasmessi internamente sulla rete di un'organizzazione devono essere conformi alla conformità.

- Trasmissioni esterne : quando un'entità trasferisce informazioni sulla carta di pagamento a un'altra azienda (ad esempio, fornitore di servizi o elaboratore di pagamenti), il sistema e le reti dell'entità utilizzati per tali trasmissioni devono essere conformi. Ciò significa che se la tua azienda effettua una chiamata VoIP per inviare i dati di pagamento a un'altra azienda o entità, quella connessione deve essere protetta e conforme allo standard PCI.

- Trasmissioni esterne a/da titolari di carta : quando il VoIP viene utilizzato per la trasmissione dei dati del conto della carta di pagamento tra un titolare di carta e un'organizzazione, i sistemi e la rete aziendali utilizzati per la trasmissione devono essere conformi.

Questo è davvero solo il magro, il PCI SSC va molto nei dettagli su questi diversi scenari. Tuttavia, il modo più semplice per garantire che le comunicazioni VoIP siano conformi allo standard PCI è che tutte le chiamate, indipendentemente dall'origine o dalla destinazione, siano il più sicure possibile per soddisfare la conformità PCI.

Se vuoi saperne di più, puoi saperne di più sulla conformità VoIP e le normative e gli scenari molto specifici sul sito Web di PCI SCC.

In che modo la tua azienda può aderire alla conformità PCI?

Ora che abbiamo stabilito perché la tua azienda dovrebbe aderire agli standard di conformità stabiliti dal PCI SSC, indirizzeremo la tua organizzazione nella giusta direzione per avviare i processi. La sicurezza in definitiva non è un compito semplice e richiederà una notevole quantità di ricerche e confronti per comprendere veramente la giusta direzione da prendere.

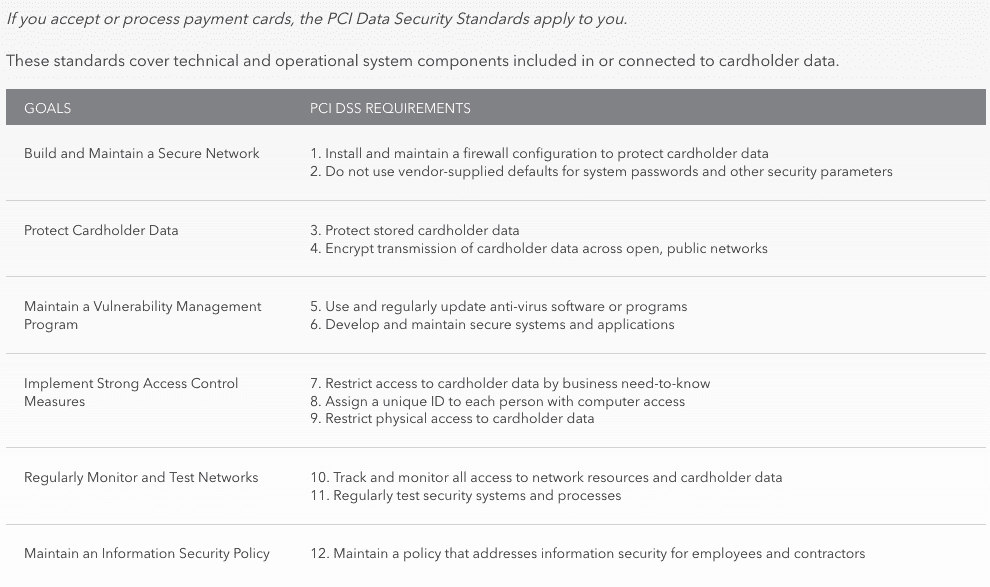

Il PCI SSC offre un elenco abbastanza semplice di requisiti e obiettivi associati per aiutare le organizzazioni a iniziare:

La sicurezza deve essere trattata come un investimento, spendi ora per risparmiare dopo. Spendi ora per proteggere la tua organizzazione, i dati e i clienti, per evitare potenziali ricadute da una violazione dei dati, qualora si verificasse. Senza la giusta sicurezza in atto, può davvero succedere a qualsiasi azienda, come abbiamo visto in tempo reale. Finora non abbiamo visto alcun reclamo di sicurezza per inContact.

I. Assicurarsi che le soluzioni e le piattaforme siano conformi allo standard PCI

Come ho già detto, nell'era delle piattaforme cloud, la maggior parte dei dati a cui accediamo e utilizziamo non è nemmeno archiviata nei nostri server o fisicamente nella stessa posizione in cui lavoriamo. Con l'uso di piattaforme CRM, Contact Center e Business VoIP in particolare, i dati dei clienti e dei clienti vengono archiviati nei data center del fornitore e accessibili tramite Internet.

Pertanto, è estremamente importante che i contact center almeno garantiscano che gli strumenti che utilizzano e le piattaforme a cui si abbonano assicurino un certo livello di conformità PCI. Questo è lo stesso processo utilizzato da altri settori, ad esempio un ospedale utilizzerebbe solo una soluzione conforme a HIPAA.

Solo per evidenziare alcuni nomi importanti:

- Centro di contatto avanzato Vonage

- Nextiva

- 8×8

- Cinque9

- Genesi

- Twilio

- Piacevole InContact

- RingCentral

II. Seguire la guida PCI SSC per garantire la conformità

Sfortunatamente, i requisiti specifici per diversi istituti finanziari e marche di carte di pagamento differiranno caso per caso. Ogni organizzazione avrà le proprie normative e requisiti specifici per la conformità PCI.

“ La convalida della conformità allo standard di sicurezza dei dati PCI è determinata dai singoli marchi di pagamento. Tutti hanno accettato di incorporare lo standard di sicurezza dei dati PCI come parte dei requisiti tecnici per ciascuno dei loro programmi di conformità alla sicurezza dei dati. I marchi di pagamento riconoscono anche valutatori della sicurezza qualificati e fornitori di scansione approvati qualificati dal PCI Security Standards Council".

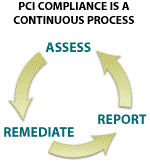

Per questo motivo, PCI SSC fornisce uno schema approssimativo del processo in tre fasi che si svolge per garantire la conformità.

1. Valuta

Valuta i sistemi e i processi della tua organizzazione relativi ai dati identificando i dati dei titolari di carta, effettuando l'inventario delle risorse IT e dei processi aziendali per l'elaborazione delle carte di pagamento e analizzando eventuali vulnerabilità all'interno di questi sistemi.

Questo può essere fatto attraverso l'ambito, un processo in cui le organizzazioni identificano tutti i componenti del sistema che si trovano all'interno o collegati all'ambiente dei dati dei titolari di carta.

Lo scopo dovrebbe essere un processo annuale per garantire controlli e manutenzione di routine, poiché il modo migliore per prevenire qualsiasi potenziale violazione è chiudere in modo proattivo tutti i buchi attraverso i quali si verificano perdite.

Le organizzazioni possono effettivamente assumere un valutatore della sicurezza qualificato. Secondo PCI SSC, "un Qualified Security Assessor è un'azienda di sicurezza dei dati qualificata dal PCI Council per eseguire valutazioni PCI Data Security Standard in loco". Questi valutatori verificheranno le informazioni tecniche, utilizzeranno un giudizio indipendente per confermare il rispetto degli standard di conformità, forniranno supporto e guida durante il processo di conformità e produrranno un rapporto finale da presentare al PCI SSC.

2. Riparare

Dopo il processo di valutazione, ora dovrebbe essere chiaro all'organizzazione cosa fare per chiudere eventuali falle nella rete e preparare il sistema per la completa conformità PCI. Sebbene ciò significhi correggere eventuali vulnerabilità rilevate, PCI SSC consiglia anche di eliminare l'archiviazione dei dati dei titolari di carta dai servizi, dai data center e dai record dell'organizzazione a meno che non sia assolutamente necessario per il funzionamento aziendale.

3. Rapporto

Una volta completata una valutazione e l'organizzazione adotta le misure necessarie per correggere eventuali problemi e rafforzare la sicurezza, è necessario compilare un rapporto e inviarlo alle banche e ai marchi di carte appropriati.

Ancora una volta, a seconda dei requisiti di quel marchio specifico, le organizzazioni potrebbero dover presentare file più frequentemente o seguire un processo specifico. Alcuni marchi, ad esempio, richiedono alle organizzazioni di presentare richieste trimestrali.

La linea di fondo

Sfortunatamente, troppe aziende e individui vedono la sicurezza come un ripensamento o un processo una tantum. Tuttavia, la verità è che proteggere i nostri dati e le nostre comunicazioni non è mai stato così importante. Con nuovi rischi e attacchi che compaiono ogni giorno e set di dati sempre più grandi che diventano sempre più redditizi per gli attori malintenzionati, il potenziale di gravi ricadute è solo in aumento.

Il PCI Data Security Standard garantisce che le organizzazioni non solo adottino misure di sicurezza, ma le mantengano e ottimizzino correttamente anche nel tempo. Con i leader del settore che collaborano per stabilire un livello di conformità standard, le organizzazioni possono contribuire a lavorare verso un'era digitale più sicura.

Garantire che la tua organizzazione utilizzi strumenti conformi a PCI e soddisfi le normative di conformità PCI ove necessario, è assolutamente una situazione vantaggiosa sia per l'azienda che per i clienti. Mantenendo i dati al sicuro, le organizzazioni possono mantenere la fiducia dei clienti e, in definitiva, la loro attività.