Questa vulnerabilità di sicurezza potrebbe trasformare un dispositivo IoT in una brutta spia

Pubblicato: 2021-06-24L'IoT ha avuto un impatto notevole sulle nostre vite. Ora abbiamo dispositivi collegati su una rete in grado di rendere la nostra vita molto più facile e confortevole. Dagli smartphone agli smartwatch ai campanelli alimentati da Internet, allarmi per porte, telecamere di sicurezza, altoparlanti, serrature, luci, lampadine e baby monitor, l'elenco è semplicemente infinito. Tuttavia, con questo vantaggio, una rovina incombe e cioè, i malfattori possono hackerare questi dispositivi e, se non agiti prontamente, possono devastare le nostre vite. Ma quando gli hacker possono nutrirsi di dispositivi IoT? La risposta è quando annusano una vulnerabilità di sicurezza o quando noi utenti non pratichiamo abitudini di sicurezza sane.

Entreremo nelle abitudini di sicurezza da parte di un utente più avanti nel blog, ma discutiamo prima di come una vulnerabilità di sicurezza può portare un hacker nel tuo dispositivo IoT e poi nella tua vita personale o professionale. Abbastanza recentemente, una vulnerabilità di sicurezza ha colpito i dispositivi IoT. Questa falla di sicurezza può dare accesso ai tuoi feed audio e video IoT e trasformarsi in uno strumento di spionaggio.

Che cos'è questa vulnerabilità di sicurezza? Quanto è grave il difetto di sicurezza

Secondo i ricercatori di Nozomi Networks Lab e DHS, il difetto di sicurezza può consentire a malintenzionati di manomettere un dispositivo IoT. Possono convertire facilmente un determinato dispositivo IoT come una telecamera di sicurezza domestica, un baby monitor o un campanello intelligente in uno strumento di spionaggio. A causa di questa vulnerabilità, possono rubare dati cruciali o anche spiare feed video. Oltre a intromettersi nella propria vita personale attraverso i suddetti canali, un utente malintenzionato può anche rubare dati aziendali cruciali come dati relativi a clienti, dipendenti o persino tecniche di produzione. La falla di sicurezza è davvero molto grave. Tanto che il Common Vulnerability Scoring System (CVSS) lo valuta a 9,1/10 su una scala di gravità.

Come è emerso questo difetto di sicurezza?

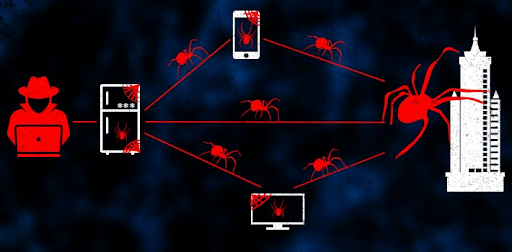

Il difetto è un bug della catena di approvvigionamento che è stato scoperto in un componente software (P2P SDK) prodotto da un'azienda chiamata ThroughTek, uno dei principali fornitori di dispositivi IoT. L'SDK del P2P fornisce l'accesso remoto ai flussi audio/video su Internet. L'SDK si trova in sensori intelligenti, telecamere di sicurezza come telecamere per il monitoraggio di bambini e animali domestici, campanelli, ecc. e aiuta lo spettatore ad accedere ai flussi audio/video. Il difetto riguarda la versione 3.1.5 di P2P o precedenti. Come ha dimostrato Nozomi, le versioni precedenti dell'SDK consentono di intercettare i pacchetti di dati durante il transito. Un hacker può rinnovare questi pacchetti in flussi audio o video completi.

Attraverso la difesa di Tek

ThroughTek ha contrastato questo bug nella versione 3.3 rilasciata a metà del 2020. Anche se il problema è che molti dispositivi eseguono ancora la build precedente. In secondo luogo, secondo ThroughTek, per condurre un attacco, un potenziale aggressore dovrà avere una conoscenza approfondita degli strumenti di sniffer di rete, della sicurezza della rete e dell'algoritmo di crittografia.

Abbiamo avuto casi di vulnerabilità dell'IoT e attacchi di hacking anche in passato

- Il Mirai Botnet o Dyn Attack del 2016 - Questo è stato il più grande attacco DDoS al fornitore di servizi Dyn che ha portato alla caduta di porzioni considerevoli di Internet che includevano Netflix, Reddit, Twitter e CNN

- Secondo le ultime scoperte dell'FBI, ci sono produttori di Smart TV per i quali la sicurezza è un ripensamento e una TV non protetta può essere utilizzata da un hacker non solo per controllare i tuoi canali o il volume, ma anche per perseguitarti

- Un ricercatore dell'Università del Texas a San Antonio afferma che gli hacker possono utilizzare lampadine intelligenti abilitate agli infrarossi per infettare altri dispositivi IoT

- I ricercatori hanno portato alla luce bug in un famoso catenaccio intelligente che potrebbe consentire agli aggressori di entrare nelle case o persino sbloccare le porte

Qualcosa su cui riflettere

Si prevede che entro il 2025 ci saranno più di 21 miliardi di dispositivi IoT. Questo è quasi 3 volte la popolazione completa del mondo. La ricerca di cui sopra apre gli occhi sia agli sviluppatori che agli utenti: se non si presta attenzione, possiamo solo chiederci quanti utenti diventeranno vittime di attacchi informatici.

Non c'è bisogno di avere paura! Un punto nel tempo aiuterà a schivare un attacco IoT

Mentre gli sviluppatori fanno la loro parte, correggono i difetti e contrastano tali attacchi, cosa puoi fare tu come utente? No! Non intendiamo scaricare materiale tecnico o spaventarti, ci sono alcuni semplici passaggi che puoi intraprendere per schivare tali attacchi/vulnerabilità IoT e proteggere i tuoi dispositivi IoT.

- Secondo Kaspersky, quasi l'86% delle organizzazioni dispone di software obsoleto. Quindi, mantieni aggiornati i tuoi dispositivi IoT, soprattutto se sei un'azienda la cui vita dipende dai dispositivi IoT.

- Prima di acquistare un dispositivo IoT, una lampadina intelligente, un campanello intelligente, una fotocamera, un altoparlante, una smart TV o qualsiasi altra cosa, fai le tue ricerche. Controlla se il dispositivo ha recentemente riscontrato un problema di vulnerabilità o meno

- Usa una VPN in grado di contrastare gli attacchi DDoS. Nel caso in cui il tuo dispositivo IoT sia connesso al tuo laptop e lo stai utilizzando su una rete Wi-Fi pubblica, puoi scegliere una VPN come Systweak VPN . Può proteggerti da attacchi man-in-the-middle, attacchi DDoS o infezioni da malware mentre utilizzi un Wi-Fi pubblico

Scarica subito Systweak VPN

Leggi la recensione completa su Systweak VPN

- Scollega completamente il tuo dispositivo IoT quando non è in uso. È semplice quando il tuo dispositivo è tagliato fuori da Internet, un hacker non avrà un obiettivo da sfruttare

- Disabilita UPnP (Universal Plug and Play). Pensato per aiutare i gadget a scoprire altri dispositivi di rete, gli hacker possono entrare nel tuo dispositivo utilizzando questa funzione. La soluzione migliore? Disabilita completamente questa funzione

- Usa password complesse per reti Wi-Fi, account dispositivo e persino dispositivi connessi. Se possibile usa un gestore di password. Come mai? Perché oggigiorno i gestori di password ti consentono di generare password complesse ogni volta. Prendi LastPass, ad esempio, ha un gestore di password radicato che ti consente di generare password casuali, lunghe e difficili da superare

- Se non leggi l'informativa sulla privacy delle app, forse ora è il momento di farlo. Avrai almeno un'idea di ciò che ti viene chiesto di condividere

Alla fine

Il prossimo futuro saluta i dispositivi IoT. Con quel potere che diventa più accessibile, dobbiamo diventare più vigili e più informati. Questo blog è un piccolo passo sulla scia di questo. Amo l'IoT come facciamo e vogliamo lavorare per renderlo più sicuro, fateci sapere nella sezione commenti i modi e i mezzi che possiamo rendere i dispositivi IoT più sicuri e più divertenti. Puoi anche risolvere eventuali altri difetti di sicurezza che hai riscontrato di recente in un dispositivo IoT.