Che cos'è l'autenticazione a più fattori (MFA)?

Pubblicato: 2020-06-01Al giorno d'oggi, la sicurezza dei dati è probabilmente una delle maggiori preoccupazioni per qualsiasi azienda. Tutte le aziende hanno un sacco di dati a loro disposizione: transazioni, conoscenze, comunicazioni, dati sui consumatori, dettagli sull'infrastruttura, ecc. Per tutte le aziende, è estremamente importante garantire la massima sicurezza per tutti i propri dati.

- Definizione di autenticazione a più fattori

- Come funziona l'AMF

- Quanto è sicura l'autenticazione a più fattori?

- Importanza

- Tipi di autenticazione a più fattori

- Quando usare l'AMF?

- Vantaggi e svantaggi dell'autenticazione a più fattori

- AMF contro 2FA

- Applicazioni e fornitori di autenticazione a più fattori

- Domande frequenti

Che cos'è l'autenticazione a più fattori?

L'autenticazione a più fattori è un modo efficace per aggiungere un altro livello di sicurezza avanzata ai dispositivi e all'infrastruttura. Utilizza più credenziali per la gestione dell'identità e degli accessi. Ad esempio, invece di chiedere semplicemente una scansione biometrica e una password, potrebbe anche chiederti un codice o un'altra scansione biometrica.

Il motivo per cui si sceglie l'autenticazione a più fattori è perché i nomi utente e le password tradizionali sono vulnerabili a violazioni e hack. Pertanto, crea più livelli di sicurezza, contrastando così i tentativi di hacking.

Come funziona l'autenticazione a più fattori?

Per iniziare a capire come funziona l'AMF, è importante notare innanzitutto che ne esistono di due tipi:

- Autenticazione a più fattori del dispositivo : un processo di autenticazione che implementa il processo direttamente nel punto di accesso a un sistema.

- Autenticazione a più fattori dell'applicazione : un processo di autenticazione che implementa il processo quando si tenta di accedere a una o più applicazioni

Il procedimento, tuttavia, è lo stesso in entrambi i casi. Quando si tenta di accedere a un particolare file, cartella, applicazione o dispositivo, il sistema di autenticazione chiederà i fattori uno per uno per convalidare il proprio ID. Dopo aver dimostrato il tuo ID al sistema, ti viene concesso l'accesso.

Quanto è sicura l'autenticazione a più fattori?

MFA è bravo a identificare i tentativi di accesso che sono fuori dall'ordinario e li contrassegna. In una situazione del genere, questa tecnologia adattiva può rafforzare la sicurezza richiedendo credenziali aggiuntive. Pertanto, sebbene il processo di autenticazione non sia esattamente sicuro del Pentagono, garantisce che i tentativi di violazione o hacking vengano segnalati e bloccati il più possibile. Si è evoluto come il controllo più efficace per isolare un'organizzazione dagli attacchi remoti

Importanza dell'autenticazione a più fattori

L'AMF è essenziale per la tua organizzazione. Ecco alcuni motivi per cui:

- Il furto di identità è una minaccia crescente: il furto di identità è un tipo di crimine piuttosto comune, facile, a basso rischio e ad alto rendimento e una grave minaccia per tutte le aziende. Il furto di password è in continua evoluzione poiché gli hacker utilizzano metodi come keylogging, phishing e pharming. Pertanto, è un must in questi tempi.

- Il tuo antivirus non è sufficiente: i sistemi antivirus e i firewall avanzati sono elementi di sicurezza necessari, così come i test di vulnerabilità. Senza autenticazione, tuttavia, il tuo sistema è suscettibile di intrusi.

- Non prenderanno solo i tuoi dati: i criminali informatici fanno molto di più che rubare semplicemente i dati. Spesso distruggono dati, modificano programmi o servizi o utilizzano server per trasmettere propaganda, spam o codice dannoso. L'AMF aiuta a prevenire tutto ciò.

- L'autenticazione a più fattori è già onnipresente: le persone sono abituate alle procedure di autenticazione nella loro vita personale e professionale. I social media, le banche, i giochi e le piattaforme di posta elettronica hanno rapidamente adottato l'AMF. Portarlo nel tuo posto di lavoro non è più un'opzione, ma una misura di sicurezza di base.

( Leggi anche: Vantaggi e soluzioni dell'autenticazione a più fattori)

Tipi di fattori di autenticazione a più fattori

In genere, MFA funziona richiedendo due o più dei seguenti fattori di autenticazione:

- Qualcosa che sai: potrebbe essere una password, un pin o un codice che hai impostato per il sistema.

- Qualcosa che hai: potrebbe essere un codice QR da scansionare su un ID o badge, o forse anche un OTP inviato al tuo numero di cellulare o indirizzo e-mail.

- Qualcosa che hai ereditato: questo potrebbe includere qualsiasi forma di autenticazione biometrica come una scansione facciale, una scansione delle impronte digitali o persino una scansione della retina.

- Da qualche parte ti trovi: potrebbe trattarsi di una rete informatica specifica o dell'utilizzo di un segnale GPS per identificare la posizione.

Per accedere al file o alla cartella desiderati, dovrai fornire una ad una le suddette credenziali per dimostrare di verificarne l'identità al sistema.

Quando utilizzare l'autenticazione a più fattori?

Come azienda, è importante sapere se si richiede l'AMF o meno.

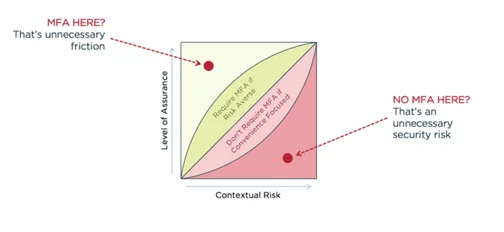

FONTE: Pingidentity

Pingidentity(1) mostra il grafico che ti aiuterà a decidere se implementarlo o meno. Per cominciare, è importante capire che potresti non aver bisogno dell'autenticazione a più fattori nell'intera organizzazione. Ad esempio, i dipendenti e gli stagisti di livello base potrebbero non aver bisogno dell'autenticazione a più fattori poiché avrebbero solo l'accesso alla visualizzazione dei tuoi dati come vendite, transazioni, profili dei clienti ecc. La gestione e i dipendenti di livello superiore, d'altra parte, dovrebbero assolutamente essere forniti in quanto sono quelli che molto probabilmente modificherebbero i dati per scopi di proiezione e strategia.

( Leggi anche: Autenticazione a più fattori: come e perché dovresti proteggere)

Pro e contro dell'utilizzo dell'autenticazione a più fattori

I pro sono i seguenti:

- Protegge le informazioni sensibili: molto probabilmente la tua azienda conterrebbe molti dati utente privati e sensibili come numeri di telefono, indirizzi, dettagli sulle opzioni di pagamento per consumatori e dipendenti. L'implementazione di un sistema di autenticazione a più fattori garantisce che tutti questi dati siano protetti.

- Estremamente sicuro: se un hacker ha in qualche modo acquisito la password di un utente a un sistema, non può accedervi a meno che non abbia il token (che è in possesso dell'utente) e ovviamente le scansioni biometriche. Pertanto, è estremamente sicuro.

- Dispositivi persi? Nessun problema: senza MFA, un dispositivo smarrito, rubato o smarrito potrebbe creare scompiglio nel reparto IT. L'autenticazione a più fattori basata sul dispositivo garantisce che i dispositivi smarriti non significhino che le tue informazioni siano compromesse.

I contro sono i seguenti:

- Accesso bloccato: se non hai impostato le risorse di backup per l'autenticazione dell'accesso degli utenti, non ti può essere concesso l'accesso a una particolare applicazione o sistema. Quindi un possesso perso, un dito ferito (per dati biometrici) significherebbe che dovresti correre immediatamente dai ragazzi IT per evitare che il tuo tentativo di accesso venga contrassegnato.

- Può essere costoso: l' autenticazione a più fattori può essere piuttosto costosa se un'organizzazione utilizza una soluzione che richiede l'installazione di hardware in sede e deve integrarla con soluzioni di identità esistenti.

- Dispendio di tempo: il tempo necessario per accedere al sistema e verificare utilizzando un dispositivo mobile può essere scomodo, soprattutto se sei di fretta.

Differenza tra autenticazione a più fattori e autenticazione a due fattori

C'è solo una differenza tra MFA e 2FA: i livelli numerici di sicurezza.

L'autenticazione a due fattori utilizza sempre due dei diversi fattori per verificare l'identità dell'utente. L'autenticazione a più fattori, d'altra parte, potrebbe coinvolgere due o più fattori. "Multi-fattore" significa semplicemente un numero qualsiasi di fattori maggiore di uno. Un sistema di autenticazione multifattoriale adattivo aggiungerebbe livelli di sicurezza fino a quando il tentativo di accesso non sembrerà sospetto.

Applicazioni e fornitori di autenticazione a più fattori

Esistono principalmente 4 applicazioni dei sistemi di autenticazione a più fattori:

- Password monouso (TOTP) basata sul tempo : quando accedi a un file o una cartella particolare e l'applicazione o il dispositivo è protetto da TOTP, invia una OTP, o una password monouso, al tuo numero di cellulare che sarebbe valido solo per un periodo di tempo specifico, diciamo 10 minuti.

- Short Message Service (SMS) – La verifica tramite SMS funziona chiedendo all'utente di inserire un particolare numero di cellulare al tentativo di accesso. Il sistema invia quindi un SMS a detto numero. Se l'SMS viene consegnato e le istruzioni completate, l'accesso è concesso.

- Posta elettronica (e-mail) – La verifica dell'e-mail è un'altra applicazione comune di MFA, in cui l'identità dell'utente viene verificata inviando un'e-mail con un collegamento di reindirizzamento.

- Notifiche push : se viene effettuato un tentativo di accesso su un altro dispositivo, all'utente viene richiesta una notifica push sul dispositivo originale e da lì viene concesso l'accesso.

I migliori fornitori di sistemi di autenticazione a più fattori sono:

- Duo Sicurezza

La piattaforma Trusted Access senza attriti di Duo Security(2) protegge utenti, dati e applicazioni da hacker malintenzionati e violazioni dei dati. Affronta le minacce alla sicurezza prima che diventino un problema verificando l'identità degli utenti e lo stato di salute dei loro dispositivi.

- Autenticatore di Google

Google Authenticator(3) implementa un servizio di verifica in due passaggi insieme a un algoritmo di password monouso basato sul tempo e un algoritmo di password monouso basato su HMAC, per l'autenticazione degli utenti di applicazioni software.

- LastPass

LastPass(4) offre un controllo semplice e una visibilità unificata su ogni punto di accesso alla tua azienda, dal single sign-on (SSO) e dalla gestione delle password all'autenticazione adattiva a più fattori (MFA). LastPass Identity offre un controllo superiore ai team IT.

- Ping identità

Ping Identity(5) crea la sicurezza dell'identità per l'azienda globale con una piattaforma di identità intelligente che offre funzionalità complete tra cui Single Sign-On (SSO), autenticazione a più fattori (MFA), directory e altro ancora.

- Aut0

Auth0(6) fornisce la semplicità, l'estendibilità e le competenze per ridimensionare e proteggere le identità in qualsiasi applicazione utilizzando i sistemi di autenticazione a più fattori.

Domande frequenti sull'autenticazione a più fattori

D. Il nome utente e la password sono l'autenticazione a più fattori?

R. Si tratta di un metodo di autenticazione in cui a un utente del computer viene concesso l'accesso solo dopo aver presentato con successo due o più prove a un meccanismo di autenticazione: conoscenza, possesso e inerenza. Pertanto, un semplice nome utente e password non è MFA.

D. Come difendersi dagli attacchi di autenticazione a più fattori?

R. È molto facile per gli hacker sfondare un sistema di autenticazione a due fattori. Gli attacchi di autenticazione a più fattori sono rari poiché è difficile per gli hacker ottenere tutti e tre i fattori. Le aziende devono, tuttavia, formare i propri dipendenti per identificare le e-mail di phishing e differenziarsi da esse.

D. Come aggiungere l'autenticazione a più fattori?

R. L'abilitazione dell'autenticazione a più fattori (MFA) sul tuo account richiederà un ulteriore passaggio di verifica dell'identità al momento dell'accesso. Una volta configurato e abilitato per un account, il nostro sistema richiederà l'uso di un codice di autenticazione generato da un'applicazione di autenticazione ogni volta che accedi al tuo account. Gli utenti possono configurarlo da soli o, in alternativa, gli amministratori possono configurarlo per ciascun utente.

Pensieri finali

L'autenticazione a più fattori consente un modo flessibile e gestibile per bilanciare l'esperienza complessiva del cliente con i moderni requisiti di sicurezza. Il processo di accesso, l'accesso alle informazioni sensibili e la sicurezza sono le principali preoccupazioni di molte aziende, dipendenti e clienti. Prendersi cura di queste questioni dimostra che ci tieni e stai prendendo precauzioni e misure aggiuntive per difendere i tuoi sistemi.

Altre risorse utili:

Che cos'è la gestione dell'identità? Guida per principianti

La guida per principianti alla gestione degli accessi privilegiati

5 Strumenti di Identity and Access Management (IAM) per migliorare la sicurezza