HITECHおよびHIPAA準拠のデータを暗号化する方法[ガイド]

公開: 2020-03-02あなたの会社が患者データを利用する分野で働いている場合、従わなければならないコンプライアンスHIPAAセキュリティルールがあります。 2つの行為が電子健康記録を保護します。 クリントン政権時代に設立されたHIPAAは、仕事の合間にも信頼できる医療のデジタルシステムを使用している患者向けに設計されました。 オバマ政権時代に制定されたHITECH法は、HITECHの弱点を補い、医療機関によるデジタル記録の採用を促進することを目的としています。

これらの行為は両方とも、機密情報の管理に関する規則を確立することにより、アメリカ人の健康データを保護します。 両方の法律は、組織がアメリカの健康情報を管理するためにビジネス契約を締結しなければならないと述べているので、オフショア組織でさえ責任があります。 通話記録や記録などの安全な顧客データを、保存中に暗号化して保護するだけでは不十分です。組織は、送信時にデータを保護する必要もあります。 コンプライアンスは、厳しい罰則を回避する唯一の方法です。

HIPAAとHITECHはどちらも、顧客にさらなる利便性をもたらすように設計されています。 この法律により、患者は提供されたユーザーIDを使用して都合の良いときに自分の健康情報を確認できます。 電子的に保護された健康情報(ePHI)は機密データであり、準拠することで、将来の責任からあなたとあなたの従業員を保護します。

コンプライアンスはまた、医療情報が医療専門家と患者の両方とデジタルで共有可能であることを保証します。 デジタルプラットフォームを介して医療情報を共有するための検証済みサービスは遠隔医療サービスと呼ばれ、これらの通信技術は音声、データ、および画像をデータ侵害から保護します。

- HIPAAとは何ですか?

- HITECHとは何ですか?

- HITECH-HIPAAコンプライアンスはビジネスにどのような影響を与えますか?

- 医療記録を暗号化するための保護手段

- 技術的保護

- 物理的な保護手段

- 管理上の保護

- 暗号化されたデータは組織を保護します

- データを暗号化する方法

- PCでデータをどのように暗号化しますか?

- モバイルデバイス上のデータをどのように暗号化しますか?

- 転送中のデータをどのように暗号化しますか?

- 暗号化のベストプラクティスは何ですか?

- ハイエンド暗号化ソフトウェアに投資する

- キーをインテリジェントに管理する

- 毎日セキュリティをテストする

- ユーザー認証を実装する

- なぜデータを暗号化する必要があるのですか?

- 会社を責任から守ります

- 新しい技術の実装を簡素化します

- アーカイブされた通話録音データを保証します

- HITECHおよびHIPAAコンプライアンスを維持することでコストを節約

HIPAAとは何ですか?

医療保険の相互運用性と説明責任に関する法律は、個人が仕事の合間に健康記録と保険を維持できるようにするための議会による最初の試みでした。 当初の法律は1996年に可決され、2003年と2005年に更新されました。HIPAAは、従業員と元従業員の健康保険の維持を容易にするだけでなく、仮想プライベートネットワーク(VPN)やトランスポート層セキュリティ(TLS)暗号化。

- VPN:仮想プライベートネットワークは、機密データがネットワークに出入りするときに機密データを暗号化します。

- TLS:トランスポート層セキュリティは、暗号を使用して患者データを暗号化するプロトコルです。 暗号を生成するアルゴリズムの中には、他のアルゴリズムよりも安全性が低いものがあります。

HIPAAは、医療計画、医療提供者、および医療情報センターに直接影響します。 この法律は当初、これらの組織のビジネスアソシエイトを対象としていませんでした。 モバイルデバイスでアクセスされるすべての情報は、医療従事者と患者のユーザーIDを使用する必要があります。 データ侵害はデバイスレベルで発生する傾向があり、暗号化プロトコルとネットワークレベルの暗号化技術により、患者や会社のデバイスが脆弱性を引き起こさないことが保証されます。 「BYOD」ポリシーでは、暗号化ソフトウェアのインストールが必要です。

HIPAA違反は高額になる可能性があります。2019年5月、Touchstone Medical Imagingは、30万人以上の患者の電子健康記録(HER)を公開したサードパーティのデータセンターを使用したことに対して300万ドルのペナルティを課されました。

HITECHとは何ですか?

経済的および臨床的健康のための医療情報技術法は当初、医療機関とその関係者に患者データを更新するための金銭的理由を提供するために設計されました。 HITECHの設計者は、電子健康情報の交換が増加した時代には、より強力な保護が必要であることを認識していました。 HITECHは、2009年のオバマ政権時代に最初に可決されました。

データをデジタル化する医療機関は政府から現金報酬を受け取りますが、影響を受けるすべての組織は、患者の保護された健康記録を安全に処理する責任があります。 ヘルスケア企業とその関連パートナーには、違反の責任のレベルを反映する4つのレベルの違反があります。 最大レベルでは、1回のセキュリティ違反に対するペナルティは150万ドルです。 HITECHは組織とその従業員の両方の責任を負い、故意の怠慢に対して責任を負わせることを理解することが重要です。

HITECH-HIPAAコンプライアンスはビジネスにどのような影響を与えますか?

患者の医療データを接線方向に処理する場合でも、ビジネスは完全なコンプライアンスを確保する必要があります。 これには、患者の健康計画や病歴に関する情報が含まれている可能性のある直接データや通話記録も含まれます。 たとえば、Facetimeのような広く使用されているアプリを使用するだけで、患者の医療データのいずれかの側面がプラットフォームを使用して議論された場合、会社はペナルティにさらされます。 HIPAAまたはHITECHによって遠隔医療が検証されていないソフトウェアを使用することは、主要な連邦規制違反です。

2013年、米国保健社会福祉省(HHS)は、両方の行為の影響を受ける企業の数を効果的に拡大するHITECH-HIPAAオムニバス規則の更新版を発行しました。 これは数年前のことですが、企業がHITECH-HIPAAの海域で泳いでいて、これらの医療コンプライアンス法のポリシーの対象であることを知らない可能性は十分にあります。

したがって、HIPAAの対象となるエンティティの分類に該当する場合、つまり、医療機関、医療情報センター、医療計画管理者、またはこれらの組織のいずれかのビジネスアソシエイトである場合は、次のことを確認する必要があります。正確なコンプライアンスまたは責任を負います。 法律により、ビジネスアソシエイトはビジネスアソシエイト契約(BAA)に署名して、ePHIデータ管理の欠陥に責任があることを理解する必要があります。

データ漏えいの発生率はますます高まっていますが、適切なレベルの暗号化と正しく選択された通信プロバイダーを使用すれば、自分自身とデータを保護することができます。 毎年、HHSの長官は、影響を受ける医療機関にガイダンスを発行します。これについていくと、変更された可能性のある連邦政策の変更について警告されます。

ユニファイドコミュニケーションの分野では、データを送信できるさまざまなテクノロジーがあります。 これには、会社のSMS、電子フォーム、およびビデオ会議ソフトウェアが含まれます。 これらはそれぞれ、インターネット通信チャネルを介して関連データを送信します。つまり、通信技術のあらゆる側面が完全に準拠している必要があります。 患者の医療データを保護するために暗号化する必要があるUC機能のいくつかを次に示します。

- テキスト

- 音声通話

- 通話録音

- ファックス

- ボイスメール

- ビデオ会議

- チャット

- ファイル共有

あらゆる段階での暗号化

さらに、暗号化は、データが保存されているときと転送中のときに行う必要があります。

安静時に

これは、サーバーなどの静的な場所にデータが保存される場合です。 保存されているデータは将来の使用のために保持されているだけであり、暗号化を使用して、パケット損失が原因で発生した可能性のあるバックドアを使用するVoIPハッカーが保存されているデータにアクセスできないようにします。 攻撃者は、この種のデータがより完全になる傾向があるため、この種のデータを高く評価します。

輸送中

このタイプの暗号化は、データがパケットに分割されて宛先に送信されるときに発生するため、転送中のデータはVoIP電話サービスとUCに直接影響します。 転送中のデータ暗号化は、インターネット接続を介して送信される情報だけでなく、ローカルエリアネットワーク(LAN)またはワイドエリアネットワーク(WAN)を介して送信されるデータにも使用される場合があります。

医療記録を暗号化するための保護手段

患者情報の保護に関しては、HIPAAセキュリティルールにより、いくつかの重要な保護手段の実装が規定されています。 連邦法で規定されている種類には、技術的、物理的、および管理上の保護手段が含まれます。 セキュリティ管理プロセスは複雑ですが、適切に実装すれば、組織は高レベルの保護を受けることができます。

技術的保護

HIPAAおよびHITECH法は、技術的保護手段は「電子的に保護された健康情報を保護し、その情報へのアクセスを制御する技術とその使用に関するポリシー手順」であると述べています。

これらのセーフガードの実装は、組織の規模と業界によって異なります。 このため、組織は、患者データ管理に存在する可能性のあるリスクや脆弱性を特定する必要があります。

いくつかのアクセス制御方法を実装し、アクティビティログと監査制御を導入する必要があります。 これに加えて、変更または破壊されたデータを検出できるように、ePHI認証のいくつかの手段を導入することが期待されます。 より高いセキュリティを促進するために、HITECH-HIPAAデータを使用したデバイスの自動ログオフは、物理デバイス上のすべてのデータを確実に保護できる保護手段でもあります。 施設へのアクセスが許可されている場合でも、保護されたデータを使用してデバイスにアクセスすることはできません。

物理的な保護手段

HIPAA規制では、組織がePHIセキュリティ対策に物理層を追加する必要がある方法論のいくつかも規定されています。 たとえば、許可されたエージェントのみが機密データを含むサーバーとデバイスへの物理アクセスを許可されるように、施設へのアクセスを厳密に制御する必要があります。

ワークステーションの配置と安全な使用も、実装する必要のある保護手段です。 たとえば、ワークステーションの周りのバリアなどのオブジェクトを利用する必要があります。 HIPAA規則は、これらのデバイスでePHI機能を実行する方法も規定しています。

患者情報が含まれているデバイスは、アクティブに使用されなくなった後でも、セキュリティリスクになる可能性があります。 HIPAAガイドラインでは、ePHIハードウェアのインベントリを維持および維持する必要があると規定されています。 さらに、ワークステーションを移動する前に、ePHIのコピーを作成する必要があります。 キードライブなどの電子メディアを移動する場合の適切なデータ管理も遵守する必要があります。

最後に、エンタープライズモビリティでは、スマートフォンやモバイルデバイスからのリモートストレージと患者データへのアクセスが可能になるため、これらのアイテムにもセーフガードを使用する必要があります。 会社は、ユーザーが組織を離れるとき、またはデバイスがアップグレードまたは再利用されるときに、これらのデバイスから患者データがどのように削除されるかを詳細に説明するポリシーを作成する必要があります。 これらのガイドラインに従う適切なデバイス処理手順により、直接アクセスのセキュリティインシデントを防ぐことができます。

管理上の保護

HIPAAプライバシールールを順守するために実装する必要のある最終的な保護手段は、ePHIデータ管理に関係します。 これらには、HITECH-HIPAAのプライバシールールとセキュリティルールの両方の要件を組み合わせたポリシーと手順が含まれます。

連邦規制に基づいて、患者データとのすべての接点を特定するために定期的なリスク評価を実施する必要があります。 ePHIを利用する領域はすべて評価する必要があります。 データ漏えいの可能性があるポイントがある場合は、それを特定し、脆弱性を強化する必要があります。

このリスク評価フェーズは、定期的に繰り返す必要があります。 これに加えて、このデータに関連するポリシーに違反した従業員がいる場合は、インシデントに対処してその可能性を減らすための制裁ポリシーも必要です。

また、情報漏えいを防ぐために、データ漏えい事件の可能性をさらに減らすために定期的なトレーニングをスケジュールする必要があります。 トレーニングのトピックには、潜在的なデータ侵害に対応する方法や悪意のあるソフトウェアを特定する方法が含まれます。 攻撃や違反に対する管理上の保護手段として使用されるトレーニングを文書化する必要があります。

また、緊急時対応計画を作成、テスト、および実装する必要があります。 これは、データ侵害や自然災害などの緊急時にデータを保護するためです。 適切な計画を立てることで、ビジネスプロセスの失敗に対処でき、データをさらに危険にさらすことなく手順を続行できます。 緊急モードでは、失われたデータの復元に役立つバックアップを使用できるようにする必要があります。

現代のビジネスでは、多くの場合、サードパーティの支援が必要です。 HIPAAとHITECHは、ビジネスパートナーがデータ侵害の責任を負うことを定めていますが、組織は、データアクセスを必要としないサードパーティへのデータアクセスも制限する必要があります。 これには、下請け業者、ソフトウェアベンダー、および親組織が含まれます。 また、アクセスが許可されているサードパーティについては、BAA契約に署名する必要があります。

最後に、セキュリティインシデントが検出された場合は、報告する必要があります。 セキュリティインシデントが必ずしも違反を示しているとは限りませんが、すべての状況で、インシデントを封じ込めてデータを取得できるように、これらを報告する必要があります。 これにより、適切な関係者がリスク評価を実行し、データが盗まれたか失われたかを判断できるようになります。 適切なレポートにより、より優れた災害復旧が可能になり、より優れたリスク分析が容易になります。

HIPAA違反通知要件では、企業は保護された医療データの違反が発生したことを直ちに開示する必要があると規定されています。 HIPAAによると、違反とは、「一般に、保護された医療情報のセキュリティまたはプライバシーを侵害するプライバシー規則に基づく許可されない使用または開示」と定義されています。 違反の状況では、影響を受ける個人とHHSの長官にこれを報告する必要があります。 連邦政府の方針は、違反をメディアにも報告しなければならないと定めている場合さえあります。

暗号化されたデータは組織を保護します

コンプライアンス違反は、患者データを公開するだけでなく、暗号化されていない通信を使用する慣行は、利害関係者の信頼を損ない、組織の評判を損なうことになります。 1回のHITECH違反には数百万ドルの費用がかかるため、情報が保護されていないために、非準拠の組織が廃業することも比較的簡単です。

コンプライアンスのために、すべての電話と外部デバイスにはユーザーIDによる認証が含まれている必要があり、すべての通話データは記録され、保存時の暗号化を使用して安全に保持される必要があります。 これにより、ラップトップや電話が盗まれた場合に組織のデータが保護されます。 音声情報を保存する通話記録に加えて、患者との通話中に実行されるすべての管理機能には録音が必要です。 これは、メタデータの保存と呼ばれます。

これらの行為は企業とその関連会社に影響を与えるため、VoIP電話サービスとUCプロバイダーはHIPAAに準拠している必要があります。 これは、数か月後に記録データを削除するサービスプロバイダーを使用できないことも意味します。 さらに、通話の録音とメタデータがサーバーのかなりのスペースを消費する可能性があるため、ストレージの上限が低いプロバイダーは避ける必要があります。

データを暗号化する方法

データの暗号化は、HIPAAおよびHITECHに準拠したい企業だけでなく、個人情報(PII)を扱う中小企業(SMB)は暗号化手法を利用する必要があります。 これには、保存中のデータと転送中のデータの両方の暗号化手法が含まれます。 医療関連ではないデータ侵害は規制上の罰なしに行われる可能性がありますが、このタイプのデータ侵害は依然として組織を侵害関連の訴訟にさらす可能性があります。

PCでデータをどのように暗号化しますか?

Macシステムの場合、FileVaultやGNU Privacy Guardなどのソフトウェアを使用してコンピューターを暗号化し、データがHIPAAおよびHITECHに準拠するようにすることができます。 Windowsマシンの場合、BitLockerやVeracryptなどのソリューションが便利なオプションです。

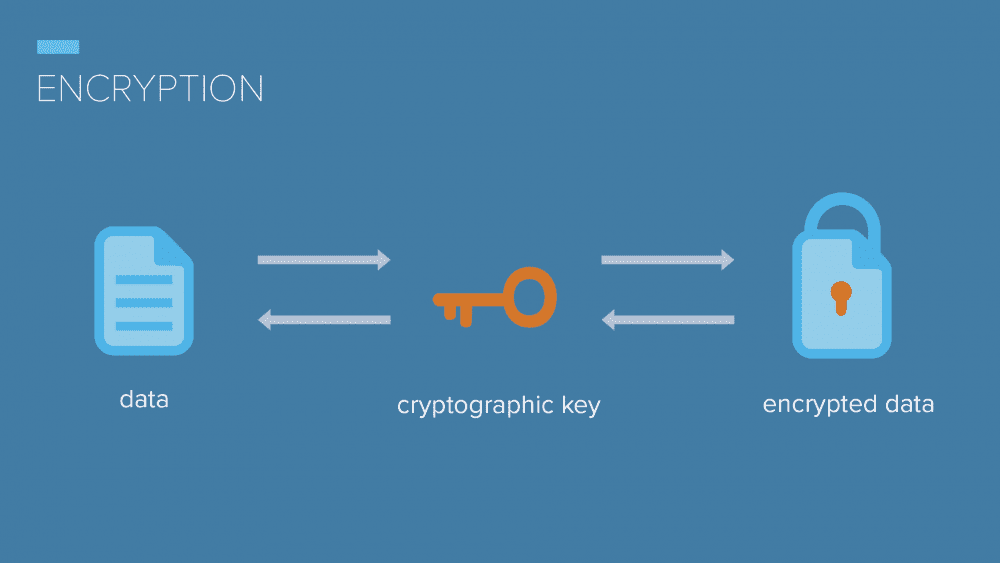

データが暗号化されると、データはランダムな文字のコレクションに分割され、キーまたは暗号を使用してロックを解除する必要があります。 悪意のある当事者が暗号化されたデータのロックを解除する主な方法は、復号化キーを入手することです。これは、ITスタッフと信頼できる従業員の手にのみある必要があります。 幸い、保存データに関しては、ほとんどのハードウェアプラットフォームは、暗号化機能をスムーズに実装するように設計されているため、企業は情報を保護できます。

モバイルデバイス上のデータをどのように暗号化しますか?

AndroidやiOSなどのモバイルプラットフォームには暗号化機能が組み込まれています。 iPhoneの場合は、[設定]、[Touch IDとパスコード]、[パスコードオプション]の順に移動するだけで、デバイスの数値または英数字のコードを選択できます。 Androidの場合、[設定]、[セキュリティ]、[電話の暗号化]の順に移動してプロセスを完了できます。最後に、数値コードを設定する必要があります。 Androidの場合、プロセスは広範囲にわたっており、最大1時間かかる場合があります。必ず、スマートフォンを接続したままにしてください。

転送中のデータをどのように暗号化しますか?

Secure Sockets Layer(SSL)は、データがデバイス間を移動するときにデータを保護する手段でもあります。 WebサイトのURLの横に「セキュア」という言葉を見たことがある場合、これはSSLトンネリングが機能しています。 SSLは、ファイル転送に暗号化のレイヤーを提供するために、ブラウザーおよびクラウドソリューションに明示的に使用されます。

これらの暗号化方法はすべて、ハードドライブ上にあるデータを保護しますが、HITECH-HIPAAに準拠するには、データの送信時にデータを保護する必要があります。 8×8、Mitel、RingCentral for Healthcare、Zoomなどのプロバイダーはすべて、加入者に転送中の暗号化を提供し、BAA契約も結んでいます。 このようなプロバイダーはすべて、データの転送中にデータを暗号化する機能にとって非常に価値があります。これは、保護された情報の一部が最も脆弱な場合です。

また、クラウド暗号化ゲートウェイは、アプリケーションレベルで機能するクラウドセキュリティプロキシです。 これらのソリューションは、アイテムごとにデータを暗号化およびトークン化します。 これらは優れた転送中ソリューションとして機能し、組織が暗号化のアルゴリズムをその場で変更できるように構成可能です。 より高いレベルの暗号化を選択するか、ファイル形式とファイルに関連付けられた並べ替えを保持するために、少し厳しくないレベルの暗号化を選択することができます。

暗号化のベストプラクティス

あなた自身とあなたの組織のePHIデータを保護するために、あなたがとる必要があるいくつかのステップがあります。 HITECH-HIPAAに適した暗号化のベストプラクティスのクイックリストを次に示します。

ハイエンド暗号化ソフトウェアに投資する

HIPAA違反は中小企業を破壊するため、セキュリティの国内標準に準拠する、より完全な機能を備えた暗号化ソリューションに投資することは、費用に見合う価値があります。 優れたソリューションは迅速に暗号化され、多くの場合、発生する可能性のある問題の解決に役立つツールがあります。 たとえば、エラーが発生した場合、優れた暗号化ツールが警告を発し、システムをセキュリティ標準に引き上げるために使用できるソリューションを提供します。 また、高品質のソフトウェアがログを作成するため、管理者は暗号化されたデータのステータスを確認できます。

キーをインテリジェントに管理する

HHSが提供する文書によると、すべての保護された健康情報(PHI)は、専用のキーシステムがないと完全に解読できない必要があります。 HIPAA要件では、データはアルゴリズムを使用して暗号化する必要があり、キーは患者情報が保存されているのと同じデバイス上に配置してはならないことが規定されています。

暗号化キーは、ドライブまたはサーバーに保存されている可能性のあるデータをすばやく復号化する手段を提供します。 HHSは、これらのキーに高レベルのセキュリティを要求し、暗号化されたデータを格納する同じデバイスにキーを保存してはならないと述べています。 キーを適切に管理するには、これらのキーを安全に保管する必要があります。キーを失うと、データが失われるためです。 データが必要なときに安全に取得できるように、ストレージプロバイダーを使用することをお勧めします。

毎日セキュリティをテストする

ビジネスオーナーおよび主要な利害関係者として、暗号化されたすべてのデータを安全に集中管理するプロセスが必要になります。 これは、暗号化されたデータで何が起こっているかを詳細に示すメトリックを提供するWebベースのダッシュボードを利用できる暗号化ソリューションを探すことをお勧めします。 1つを使用すると、セキュリティ対策と、サーバーおよび関連デバイス上の暗号化された識別可能なヘルス情報のステータスを最新の状態に保つことができます。 これには、更新、デバイス構成、およびログに関するアラートが含まれます。

ユーザー認証を実装する

当初から、HIPAAは、組織がePHIデータにアクセスするためにユーザー認証を利用することを要求してきました。 ほとんどの企業はユーザー名とパスワードを使用していますが、機密データを操作する際のセキュリティを強化する新しいテクノロジーがあります。 適切なツールを使用すると、患者情報システム内での不正アクセスのリスクが大幅に軽減されます。 たとえば、暗号化トークンやバイオメトリクスなどのテクノロジーを実装することは、認証されたユーザーのみが暗号化されたデータへのアクセス制御を確実に行えるようにする確実な方法です。

なぜデータを暗号化する必要があるのですか?

暗号化を開始する方法といくつかのベストプラクティスがわかったので、データを暗号化するいくつかの重要な理由を見てみましょう。

会社を責任から守ります

数百万ドルの罰金に巻き込まれないでください。 暗号化は、ビジネスを脅かすセキュリティ違反からデータを保護します。 また、責任からあなたを守ります。 データが盗まれた患者は、特に複数の患者がデータ侵害の影響を受けている場合、プライバシー訴訟の違反を提起しました。 暗号化ははるかに安価な代替手段です。

新しい技術の実装を簡素化します

テクノロジーは絶えず更新され、暗号化のための新しいテクノロジーは継続的にリリースされます。 プロバイダーベースの暗号化には、スタッフによって自動的に更新されるという利点があります。 アップデートと新しいテクノロジーが利用可能になると、組織はアップグレードして、より高いレベルのePHIセキュリティを提供します。 オンプレミスにインストールされているソフトウェアでさえ、ITスタッフが迅速に更新して、データ保護の層を追加することができます。 これは、クラウドベースの構造を持つVoIPプロバイダーに特に当てはまります。

自動化されたシステムと会話型AIの増加に伴い、収集された顧客情報を保護する必要があります。

アーカイブされた通話録音データを保証します

通話録音ソフトウェアで収集されたデータは、患者があなたを法廷に連れて行くことを決定した場合に組織に役立つ有用な情報を持っているため、会社を保護することができます。 HIPAAおよびHITECHでは、ほとんどの通話録音データが無期限に保持されるため、必要なときに意味のある使用が可能になります。

HITECHとHIPAAに準拠し続けることで、コストを節約できます

組織が医療に直接携わっている場合でも、医療提供者であるクライアントがいるだけの場合でも、HITECH-HIPAAに準拠している必要があります。 通信と保存されたデータに適した暗号化ソリューションは、罰金や訴訟からあなたを守るセキュリティフレームワークを提供します。 患者と顧客にはプライバシーの権利があるため、IT組織と話し合って、関連データを完全に暗号化するために必要なすべての手順を実行したかどうかを判断してください。

プレミアム暗号化は不要な費用と考えるかもしれませんが、HITECH-HIPAAコンプライアンスを強化するために数ドル余分に費やすと、ビジネスが最新のデータ侵害ホラーストーリーになるのを防ぐことができます。

コンプライアンスを向上させるために通話を記録する方法の詳細については、解決策を選択する際に注意すべき通話記録機能のガイドをご覧ください。