このセキュリティの脆弱性により、IoTデバイスが厄介なスパイに変わる可能性があります

公開: 2021-06-24IoTは私たちの生活に大きな影響を与えました。 私たちは今、私たちの生活をはるかに簡単で快適にすることができるネットワークを介して接続されたデバイスを持っています。 スマートフォンからスマートウォッチ、インターネットを利用したドアベル、ドアアラーム、セキュリティカメラ、スピーカー、ドアロック、ライト、電球、ベビーモニターまで、リストは無限です。 しかし、この恩恵により、悩みの種が迫ります。つまり、悪党はこれらのデバイスをハッキングする可能性があり、迅速に対応しなければ、私たちの生活に大混乱をもたらす可能性があります。 しかし、ハッカーはいつIoTデバイスを利用できるのでしょうか。 答えは、彼らがセキュリティの脆弱性を盗聴するとき、またはユーザーとしての私たちが健全なセキュリティ習慣を実践していないときです。

ブログの後半でユーザー側のセキュリティの習慣について説明しますが、最初にセキュリティの脆弱性がハッカーをIoTデバイスに導き、次に個人的または職業的な生活に導く可能性があることについて説明しましょう。 ごく最近、セキュリティの脆弱性がIoTデバイスに影響を及ぼしました。 このセキュリティ上の欠陥により、IoTオーディオおよびビデオフィードへのアクセスが可能になり、スパイツールに変わる可能性があります。

このセキュリティの脆弱性とは何ですか? セキュリティ上の欠陥はどれほど深刻か

Nozomi Networks LabとDHSの研究者によると、セキュリティ上の欠陥により、悪意のある攻撃者がIoTデバイスを改ざんする可能性があります。 彼らは、ホームセキュリティカメラ、ベビーモニター、スマートドアベルなどの特定のIoTデバイスをスパイツールに簡単に変換できます。 この脆弱性により、重要なデータを盗んだり、ビデオフィードをスパイしたりする可能性があります。 攻撃者は、前述のチャネルを通じて私生活に侵入するだけでなく、顧客、従業員、さらには生産技術に関連するデータなどの重要なビジネスデータを盗むことさえできます。 セキュリティ上の欠陥は確かに非常に深刻です。 Common Vulnerability Scoring System(CVSS)が重大度スケールで9.1 / 10と評価するほどです。

このセキュリティ上の欠陥はどのように表面化しましたか?

この欠陥は、IoTデバイスの著名なサプライヤーの1つであるThroughTekという会社によって製造されたソフトウェアコンポーネント(P2P SDK)で発見されたサプライチェーンのバグです。 P2PのSDKは、インターネットを介したオーディオ/ビデオストリームへのリモートアクセスを提供します。 SDKは、スマートセンサー、赤ちゃんやペットの監視カメラなどのセキュリティカメラ、ドアベルなどに搭載されており、視聴者がオーディオ/ビデオストリームにアクセスするのに役立ちます。 この欠陥は、P2Pのバージョン3.1.5以前に影響します。 Nozomiが示したように、古いバージョンのSDKでは、転送中にデータパケットを傍受できます。 ハッカーは、これらのパケットを完全なオーディオまたはビデオストリームに再生することができます。

ThroughTekの防衛

ThroughTekは、2020年半ばにリリースされたバージョン3.3でこのバグに対抗しました。 問題は、かなり多くのデバイスがまだ古いビルドを実行していることです。 次に、ThroughTekによると、攻撃を実行するには、攻撃者になる可能性のある人は、ネットワークスニファツール、ネットワークセキュリティ、および暗号化アルゴリズムに関する幅広い知識を持っている必要があります。

過去にもIoTの脆弱性とハッキング攻撃の事例がありました

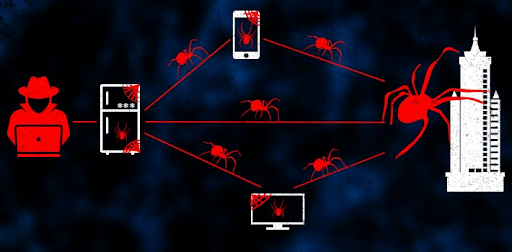

- 2016年のMiraiボットネットまたはDyn攻撃–これはサービスプロバイダーDynに対する最大のDDoS攻撃であり、Netflix、Reddit、Twitter、CNNなどのインターネットのかなりの部分がダウンしました。

- FBIの最新の調査結果によると、セキュリティを後から考えたスマートTVメーカーがあり、ハッカーはセキュリティで保護されていないTVを使用して、チャンネルや音量を制御するだけでなく、ストーキングすることもできます。

- テキサス大学サンアントニオ校の研究者は、ハッカーが赤外線対応のスマート電球を使用して他のIoTデバイスに感染する可能性があると主張しています

- 研究者は、攻撃者が家に侵入したり、ドアのロックを解除したりする可能性のある有名なスマートデッドボルトのバグを発掘しました

考えるべき何か

2025年までに210億を超えるIoTデバイスが存在すると予測されています。 これは世界のほぼ3倍の人口です。 上記の調査は、開発者とユーザーの両方にとって目を見張るものであり、注意を払わないと、何人のユーザーがサイバー攻撃の犠牲になるのか疑問に思うだけです。

怖がる必要はありません! 時間内のステッチは、IoT攻撃をかわすのに役立ちます

開発者は自分たちのビットを実行し、欠陥にパッチを当て、そのような攻撃に対抗しますが、ユーザーとしてあなたができることは何ですか? 番号! 技術的なものをアンロードしたり、怖がらせたりするつもりはありません。そのようなIoT攻撃/脆弱性を回避し、IoTデバイスを保護するために実行できる非常に簡単な手順がいくつかあります。

- Kasperskyによると、組織のほぼ86%が廃止されたソフトウェアを使用しています。 したがって、特にあなたがIoTデバイスに依存している会社である場合は、IoTデバイスを最新の状態に保ちます。

- スマートバルブ、スマートドアベル、カメラ、スピーカー、スマートTVなどのIoTデバイスを購入する前に、調査を行ってください。 デバイスが最近脆弱性の問題に遭遇したかどうかを確認します

- DDoS攻撃に対抗できるVPNを使用します。 IoTデバイスがラップトップに接続されていて、パブリックWi-Fiで使用している場合は、 SystweakVPNのようなVPNを使用できます。 パブリックWi-Fiを使用している間、man-in-the-middle攻撃、DDoS攻撃、またはマルウェア感染からユーザーを保護できます。

SystweakVPNを今すぐダウンロード

SystweakVPNの完全なレビューを読む

- 使用しないときは、IoTデバイスのプラグを完全に抜いてください。 デバイスがインターネットから遮断された場合、それは簡単です。ハッカーは悪用するターゲットを持っていません。

- UPnP(ユニバーサルプラグアンドプレイ)を無効にします。 ガジェットが他のネットワークデバイスを発見できるようにするために、ハッカーはこの機能を使用してデバイスに侵入する可能性があります。 あなたの最善の策は? この機能を完全に無効にする

- Wi-Fiネットワーク、デバイスアカウント、さらには接続されたデバイスにも強力なパスワードを使用します。 可能であれば、パスワードマネージャーを使用してください。 どうして? 最近のパスワードマネージャーでは、毎回強力なパスワードを生成できるためです。 たとえばLastPassを例にとると、パスワードマネージャーが組み込まれているため、ランダム化された、長く、超えにくいパスワードを生成できます。

- アプリのプライバシーポリシーを読んでいない場合は、今がその時かもしれません。 あなたは少なくともあなたが共有するように求められているもののアイデアを持っているでしょう

最終的には

近い将来、IoTデバイスが歓迎されます。 その力がより利用しやすくなるにつれて、私たちはより警戒し、より多くの情報を得る必要があります。 このブログは、それを行った後の小さな一歩です。 私たちと同じようにIoTを愛し、より安全にするために取り組みたいと考えています。方法と手段のコメントセクションで、IoTデバイスをより安全で楽しいものにすることができることをお知らせください。 IoTデバイスで最近発生したセキュリティ上の欠陥に対処することもできます。