STIR / SHAKEN:それが何であるかとそれが重要である理由の概要

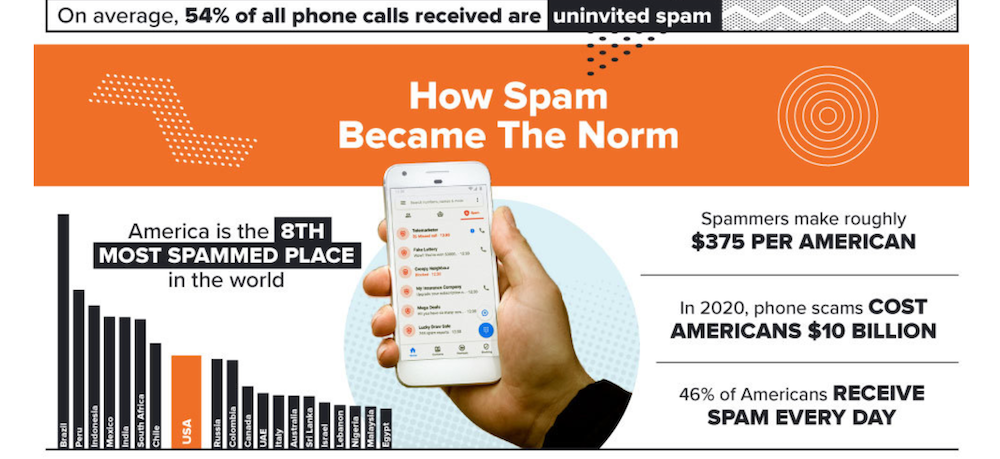

公開: 2021-08-26毎月行われる40〜50億のロボコールの約40%は不正です。つまり、平均的な米国市民は、サイバー犯罪者から毎月最大5つの違法なロボコールを受け取ります。

犯罪者は、番号のなりすましを使用します。これは、受信者の発信者IDに表示される電話番号と名前を意図的に改ざんして、疑いを持たない個人に銀行口座データ、社会保障番号、パスワードなどの機密性の高い個人情報を明らかにするように強制するプロセスです。

詐欺師は実際の電話番号を変更して、これらの電話が市内番号、銀行、またはIRSのような評判の良い機関から発信されているように見せかけるため、受信者がなりすまし番号や不正な「代表者」を本物と間違えるのは簡単です。もの。

発信者ID /番号のなりすましに対抗するために、FCCは、STIR / SHAKENの発信者識別および認証プロトコルと、それらを実装するために必要なフレームワークを開発しました。

目次:

- STIR / SHAKENとは何ですか?

- STIR / SHAKENはどのように機能しますか?

- なぜSTIR / SHAKENが重要なのですか?

- かき混ぜる/振る:できることとできないこと

- かき混ぜる/振るよくある質問

STIR / SHAKENとは何ですか?

STIR / SHAKENは、IPネットワークで着信を受信したときに、発信者IDに表示される情報を確認するのに役立つように設計された一連の技術プロトコルと実装手順です。

その主な目標は、不正なロボコールの数を減らし、それによって個人情報の盗難やその他のVoIPセキュリティの脅威のインシデントを減らすことです。

簡単に言うと、STIR / SHAKENは、相互接続されたネットワーク内の開始、終了、および外部キャリアに保存されたデータを使用して、表示された発信者識別情報を「サインオフ」し、発信者IDが正当であることを確認します。

混ぜる

STIRは、Secure Telephony Identity Revisitedの略で、VoIP電話のデジタル署名を作成するために必要な技術プロトコルの概要を説明するIETF(Internet Task Engineering Force)ワーキンググループです。

これらのデジタル署名(デジタル証明書と呼ばれることもあります)は、SIPデータを使用して、発信者のIDと発信元に関する情報、および着信側プロバイダーに関する情報を提供します。

STIRは、2018年2月にインターネット技術特別調査委員会(IETF)によって開発され、以前のロボコール法の更新としてRFC8824として最初に公開されました。

つまり、STIRは、IETFによって作成された一連の技術プロトコルであり、発信者のIDを確認/認証し、あなたに電話をかけている人/会社が実際にあなたが話している人/会社であることを確認します。 主にエンドデバイスに焦点を当てています。

シェイク

トークンを使用したアサートされた情報の安全な処理の略であるSHAKENは、サービスプロバイダーが実際にSTIRテクノロジーを実装して、IPネットワークを介して送受信される呼び出しを認証する方法の概要と定義を示すフレームワークです。

これは、STIRへの応答として、SIPフォーラムとATIS(Alliance for Telecommunications Industry Solutions)によって開発されました。

つまり、SHAKENは、サービスプロバイダーがネットワークでSTIR認証された通話を管理する方法の標準です。 これは主に、キャリアネットワーク/サービスプロバイダー全体でのSTIRの実際の展開/実装プロセスに焦点を当てています。

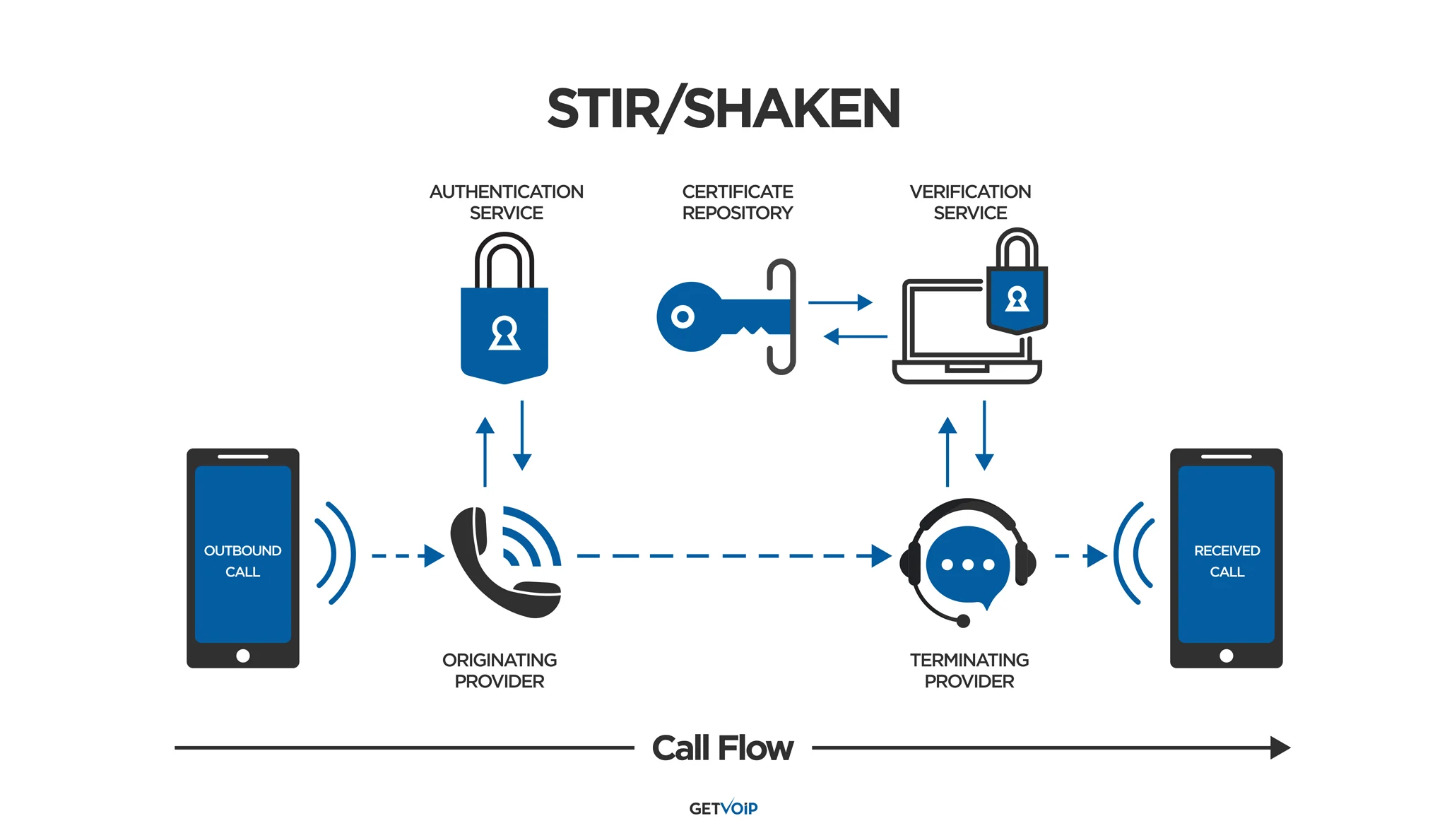

STIR / SHAKENはどのように機能しますか?

簡単に言うと、STIR / SHAKENは、サービスプロバイダーがSIP電話の通話ヘッダーを認証および検証できるようにする標準の暗号化キーインフラストラクチャを使用して機能します。

もちろん、プロセス自体はそれよりもはるかに複雑であり、技術用語を考えるとかなり混乱する可能性があります。

STIR / SHAKENは、電話をかける人が本人であることを確認するために、デジタル証明書/デジタル署名に依存していることを前述しました。

しかし、これらの証明書は実際にはどこから来ているのでしょうか?

下の画像に示されている以下の8つのステップは、STIR / SHAKEN認証プロトコル全体の概要を示しています。

ステップ1:認証レベルを割り当てるSIP招待を受信する

最初に、VoIPプロバイダーは、通話を開始した人(Daveと呼びます)が発信している電話番号を調べます。

発信元プロバイダーは、SIP Inviteも受信します。これは、本質的に、コールの確認と転送を支援するための「招待」です。

何かが起こる前に、開始サービスプロバイダーはアテステーションレベルをコールソースに割り当てる必要があります。

ステップ2:認証レベルが割り当てられます

完全な認証(レベルA)は、サービスプロバイダーが、デイブが発信元の番号の使用を許可されていることを確認することを意味します。

部分認証(レベルB)は、Daveのプロバイダーが発信ポイントを確認できるが、Daveがその番号からの発信を実際に許可されているかどうかを確認できないことを意味します。

Gateway Attestation(Level C)は、Daveのプロバイダーが呼び出しの受信元を確認しますが、呼び出しの発信元を確認できないことを意味します。

アテステーションレベルが割り当てられると、物事は前進することができます。

ステップ3:最初のサービスプロバイダーがSIPIDヘッダーを作成する

DaveのVoIPプロバイダーは、Daveが提供するすべての発信者IDタグと関連する電話番号を調べて、Daveが実際にDaveであることを確認します。

証明として、プロバイダーは暗号化されたデジタル認証証明書をSIPヘッダーに添付します。

SIPヘッダーには、発信者と受信者の電話番号、現在のタイムスタンプ、アテステーションレベル、発信元IDなどの重要な情報が含まれています。

ステップ4:終端サービスプロバイダーがSIPヘッダーを受信する

受信側のサービスプロバイダーは、その証明書を復号化し、SIPヘッダー内のすべてのデータを読み取り、電話番号が実際にDaveに属していることを「学習」します。つまり、元のサービスプロバイダーによるとです。

ステップ5:SIPInviteとSIPヘッダーが検証のために送信されます

確かに、終端プロバイダーはそのSIPヘッダーを検証サービスに送信します。

ステップ6:検証サービスは独自のテストを実行します

検証サービスは、受信すると、デジタル証明書を調べて、既知のスパムデータベースや他のサービスプロバイダーの証明書リポジトリなどの追加のデータベースを介して実行します。

ステップ7:検証サービスがSIPヘッダーを終端プロバイダーに返す

検証サービスが公開鍵と公開証明書リポジトリを介してSIPヘッダーを認証すると、事態は前進します。

ステップ8:対象の受信者が電話を受ける

DaveのIDがSTIR / SHAKEN標準に従って完全に検証および認証されると、通話は目的の受信者に送信されます。

要約する:

- 通話を開始するプロバイダーは、SIP Inviteを受信します。これにより、通話に必要な認証のレベルが決定されます。

- プロバイダーはそのSIP招待を認証サービスに送信します

- 認証サービスは、デジタル署名/証明書(PASSporTと呼ばれる)を含むSIPヘッダーを最初のサービスプロバイダーに送り返します

- 関連する証明書が添付されたSIPヘッダーは、着信側サービスプロバイダー(呼び出しの受信者)に送信されます。

- ターミネーションサービスプロバイダーは、そのSIPヘッダーを追加の検証サービスに送信します

- 検証サービスは、SIPヘッダーデータをデコードすることによって別のレベルの検証を提供する証明書リポジトリにSIPヘッダーを送信します

- 検証サービスは、発信者IDが有効かどうかに関する情報とともに、SIPヘッダーを着信側プロバイダーに送り返します。

- 有効な場合、終了プロバイダーは目的の受信者に通話を送信します

なぜSTIR / SHAKENが重要なのですか?

STIR / SHAKENがどのように機能し、実際に何をするかを理解するプロセスは少し複雑ですが、覚えておくべき最も重要なことは、この追加レベルの保護がビジネスにいくつかの大きな利点を提供することです。

以下のこれらの利点のいくつかを見てみましょう。

スパム保護

あなたのチームは、身元不明、なじみのない、または完全なスパム電話番号からの電話に応答するよりもよく知っていると思いますか?

もう一度考えて。

(画像ソース)

調査によると、発信者ID画面に会社名を表示する通話の65%は、会社に不慣れな場合でも応答されます。 さらに、身元不明の番号からの通話の18%が応答され、スパムとして識別された番号からの通話のほぼ9%が応答されます。

それだけでなく、アメリカ人は2020年にロボコール詐欺師に300億ドル近くを失いました。その数は、パンデミック後に企業がより通常の業務に戻ったときにのみ増加すると予想されます。

STIR / SHAKENプロトコルを実装するVoIPソフトウェアプロバイダーを使用すると、これらの危険な呼び出しを受信する可能性が大幅に低下します。 訴訟で数百万ドルにつながる可能性のある種類の機密データのパスワードを明らかにするのに1人の従業員が必要であることを忘れないでください。

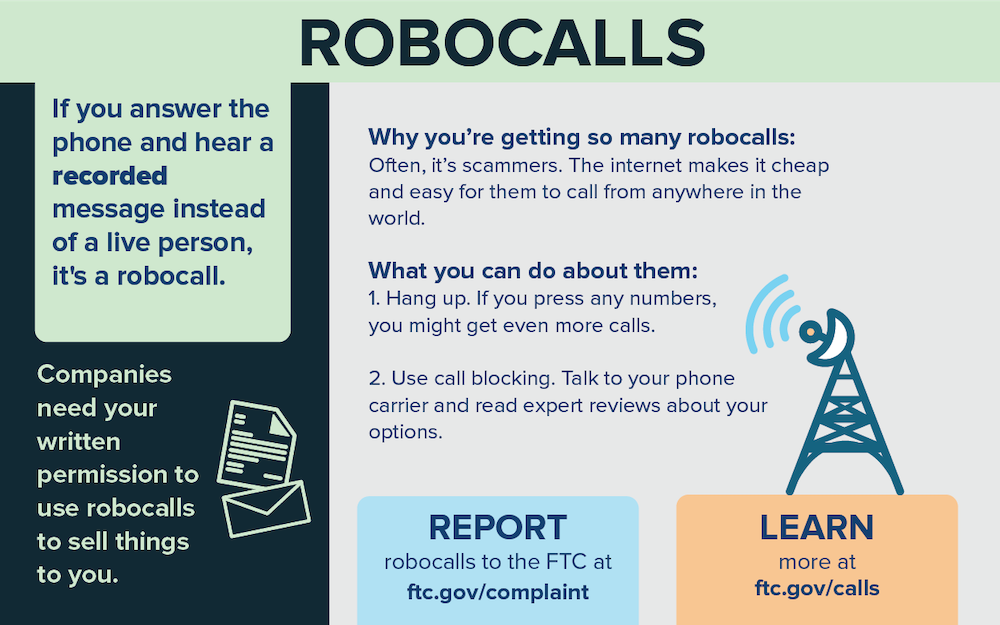

ロボコール削減

誰も電話に出て、ロボコールの録音のドローンを聞くのが好きではありません。

これらの電話は執拗で、信じられないほど迷惑であり、オフィスの生産性を妨げることがよくあります。

チームは毎分、ラインの反対側にいる男が無料の世界一周クルーズを提供しているかどうかを判断することに無駄を費やしています。これは、販売、今後のプロジェクトの作業、またはカスタマーサービスへの回答に費やされた可能性のある時間を意味します。通話が失われます。

(画像ソース)

スパマーとロボコールは、毎年数十億時間の生産性を浪費し、その無駄な時間のために5億ドル以上の収益が失われます。

STIR / SHAKENは、その時間を取り戻すのに役立ちます—そしてその失われた収益—を取り戻すのに役立ちます。

保護された評判

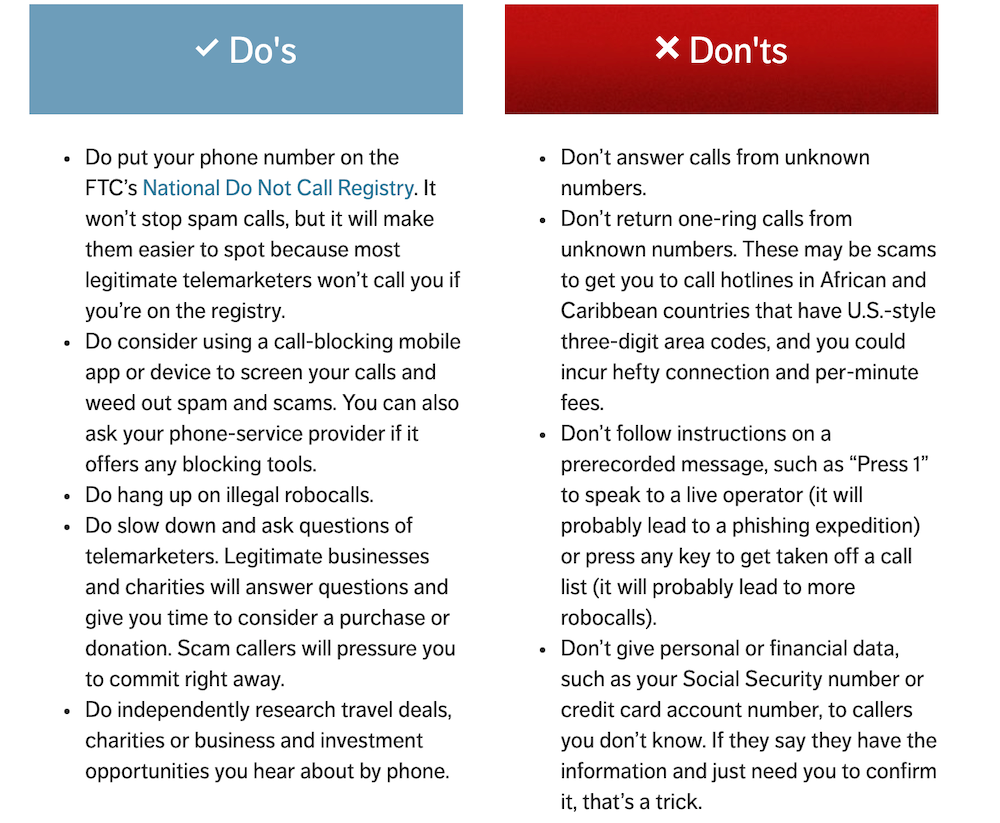

STIR / SHAKENは、ビジネスが接触するロボコールや潜在的な詐欺師の数を減らすのに役立つだけではないことを忘れないでください。

また、自分の会社の電話番号が盗まれて同じ番号のスプーファーによって使用される可能性を大幅に減らすことで、ビジネスを保護するのにも役立ちます。

これらの詐欺師があなたの会社の電話番号を入手し、それを使用して迷惑で、専門的ではなく、完全に違法なロボコールを行う場合はどうでしょうか。 そうすれば、あなたの会社の評判はほぼ確実に影響を受けます。

顧客はあなたのビジネスへの信頼を失い、あなたがあなた自身を保護することさえできないならば、彼らはあなたが彼らの機密の個人情報を保護することにどれほど気を配るか疑問に思うでしょう。

さらに、会社の電話番号を変更せざるを得ない場合は、連絡先のかなりの部分、特にあなたに連絡する別の方法をまだ知らない可能性のあるリードも失うことになります。

STIR / SHAKENは、個人番号やビジネス番号が悪用されないようにすることで、ビジネスを良好な状態に保つのに役立ちます。

以下の図を顧客と共有することをお勧めします。そうすれば、顧客は潜在的な詐欺や電話番号のなりすましをよりよく認識できるようになります。

かき混ぜる/振る:できることとできないこと

STIR / SHAKENは、ロボコールやハッカーと戦うための効果的な方法ですが、なりすまし番号からの電話を受けないことを保証するものではありません。

STIR / SHAKENは以前のロボコール番号を識別し、電話番号を検証し、スプーファーがあなたから情報を盗むのをはるかに困難にすることができますが、ロボコールを完全に排除したり、番号スプーファーを合法的に罰したり、ロボコールが不要であることを保証したりすることはできません。スパムまたは悪意のあるもの。

STIR / SHAKENやその他のセキュリティ対策ではハッカーの脅威を完全に排除することはできませんが、今日のVoIPプロバイダーは、サイバー犯罪のリスクを大幅に軽減する優れたネットワークセキュリティおよび監視ツールを提供しています。

トップビジネスVoIPプロバイダーのインタラクティブな表は、 Nextiva、RingCentral、Vonageなどのプラットフォームの概要を示しています。これらはすべてVoIPセキュリティを次のレベルに引き上げました。

かき混ぜる/振るよくある質問

以下に、STIR / SHAKENに関する最も一般的な質問のいくつかに回答しました。