多要素認証(MFA)とは何ですか?

公開: 2020-06-01今日、データのセキュリティは、おそらくあらゆるビジネスにとって最大の懸念事項の1つです。 すべての企業は、トランザクション、知識、通信、消費者データ、インフラストラクチャの詳細など、大量のデータを自由に利用できます。すべての企業にとって、すべてのデータの最大限のセキュリティを確保することは重要ではありません。

- 多要素認証の定義

- MFAの仕組み

- MFAはどの程度安全ですか?

- 重要性

- 多要素認証の種類

- MFAを使用するのはいつですか?

- 多要素認証の長所と短所

- MFAと2FA

- 多要素認証のアプリケーションとプロバイダー

- FAQの

多要素認証とは何ですか?

多要素認証は、デバイスとインフラストラクチャに強化されたセキュリティの別のレイヤーを追加するための効果的な方法です。 IDおよびアクセス管理に複数の資格情報を利用します。 たとえば、単に生体認証スキャンとパスワードを要求する代わりに、コードや別の生体認証スキャンを要求する場合もあります。

多要素認証が選択される理由は、従来のユーザー名とパスワードが侵害やハッキングに対して脆弱であるためです。 したがって、セキュリティの複数の層を作成し、ハッキングの試みを阻止します。

多要素認証はどのように機能しますか?

MFAがどのように機能するかを理解するには、最初に2つのタイプがあることに注意することが重要です。

- デバイス多要素認証:システムへのログイン時にプロセスを直接実装する認証プロセス。

- アプリケーション多要素認証: 1つ以上のアプリケーションへのアクセスを試みたときにプロセスを実装する認証プロセス

ただし、プロセスはどちらの場合も同じです。 特定のファイル、フォルダー、アプリケーション、またはデバイスにアクセスしようとすると、認証システムはIDを検証するために要素を1つずつ要求します。 システムに対してIDを証明すると、アクセスが許可されます。

多要素認証はどの程度安全ですか?

MFAは、通常とは異なるログイン試行を識別し、フラグを立てるのに適しています。 このような状況では、このアダプティブテクノロジーは、追加の資格情報を要求することによってセキュリティを強化する可能性があります。 したがって、認証プロセスはPentagonで正確に保護されているわけではありませんが、違反またはハッキングの試みにフラグが付けられ、可能な限りブロックされるようにします。 これは、リモート攻撃から組織を保護するための単一の最も効果的なコントロールとして進化しました

多要素認証の重要性

MFAは組織にとって不可欠です。 理由は次のとおりです。

- 個人情報の盗難はますます脅威になっています–個人情報の盗難は、かなり一般的で、簡単で、リスクが低く、報酬の高いタイプの犯罪であり、すべての企業にとって大きな脅威です。 ハッカーがキーロガー、フィッシング、ファーミングなどの方法を採用するにつれて、パスワードの盗難は絶えず進化しています。 したがって、それはこれらの時代の必需品です。

- ウイルス対策だけでは不十分です。ウイルス対策システムと高度なファイアウォールは、脆弱性テストと同様に、必要なセキュリティ要素です。 ただし、認証がないと、システムは侵入者の影響を受けやすくなります。

- 彼らはあなたのデータを盗むだけではありません–サイバー犯罪者は単にデータを盗む以上のことをします。 多くの場合、データを破壊したり、プログラムやサービスを変更したり、サーバーを使用して宣伝、スパム、または悪意のあるコードを送信したりします。 MFAは、これらすべてを防ぐのに役立ちます。

- 多要素認証はすでに普及しています–人々は、個人的および職業的な生活の中で認証手順に慣れています。 ソーシャルメディア、銀行、ゲーム、および電子メールプラットフォームはすべて、急速にMFAを採用しています。 それを職場に持ち込むことはもはや選択肢ではなく、基本的なセキュリティ対策です。

(また読む:多要素認証の利点と解決策)

多要素認証要素の種類

通常、MFAは、次の認証要素の2つ以上を要求することによって機能します。

- あなたが知っていること–これは、システムに設定したパスワード、PIN、またはコードのいずれかです。

- あなたが持っているもの–これはIDまたはバッジをスキャンするためのQRコード、あるいはあなたの携帯電話番号または電子メールアドレスに送信されるOTPのいずれかである可能性があります。

- 継承したもの–これには、顔のスキャン、指紋のスキャン、網膜のスキャンなど、あらゆる形式の生体認証が含まれる可能性があります。

- あなたがいる場所–これは、特定のコンピューティングネットワーク、またはGPS信号を利用して場所を特定することのいずれかです。

目的のファイルまたはフォルダにアクセスするには、システムに対してそれらのIDを確認することを証明するために、前述のクレデンシャルを1つずつ提供する必要があります。

多要素認証をいつ使用するのですか?

ビジネスとして、MFAが必要かどうかを知ることは重要です。

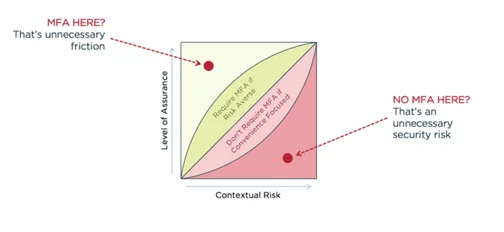

出典:Pingidentity

Pingidentity(1)は、それを実装する必要があるかどうかを判断するのに役立つグラフを示しています。 手始めに、組織全体でMFAを必要としない場合があることを理解することが重要です。 たとえば、エントリーレベルの従業員とインターンは、売上、取引、顧客プロファイルなどのデータにアクセスできるだけなので、多要素認証を必要としない場合があります。一方、より高いレベルの管理者と従業員には必ず与える必要があります。予測と戦略の目的でデータを編集する可能性が最も高いのは彼らだからです。

(また読む:多要素認証:保護する方法と理由)

多要素認証を使用することの長所と短所

長所は次のとおりです。

- 機密情報を保護する:あなたの会社は、電話番号、住所、消費者と従業員の支払いオプションの詳細など、多くのプライベートで機密性の高いユーザーデータを保持している可能性があります。 多要素認証システムを導入すると、このすべてのデータが安全に保護されます。

- 非常に安全:ハッカーが何らかの方法でシステムへのユーザーのパスワードを取得した場合、トークン(ユーザーが所有している)と明らかに生体認証スキャンを持っていない限り、ハッカーはアクセスできません。 したがって、それは非常に安全です。

- デバイスを紛失しましたか? 問題ありません。MFAがないと、デバイスの紛失、盗難、置き忘れがIT部門に大混乱をもたらす可能性があります。 デバイスベースの多要素認証により、デバイスを紛失しても、情報が危険にさらされることはありません。

短所は次のとおりです。

- ブロックされたアクセス:ユーザーアクセスを認証するためのバックアップリソースを設定していない場合、特定のアプリケーションまたはシステムへのアクセスを許可することはできません。 したがって、所持品の紛失、指の負傷(生体認証用)は、ログインの試みにフラグが立てられないように、すぐにIT担当者に駆けつけなければならないことを意味します。

- 費用がかかる可能性がある:組織がオンプレミスハードウェアのインストールを必要とするソリューションを使用し、それを既存のIDソリューションと統合する必要がある場合、MFAは非常に費用がかかる可能性があります。

- 時間のかかる:システムにログインしてモバイルデバイスを使用して確認するのに必要な時間は、特に急いでいる場合は不便です。

多要素認証と2要素認証の違い

MFAと2FAの違いは1つだけです。それは、セキュリティの層の数です。

2要素認証では、常に2つの異なる要素を使用してユーザーのIDを確認します。 一方、多要素認証には、2つ以上の要素が含まれる可能性があります。 「多要素」とは、1より大きい任意の数の要素を意味します。 適応型多要素認証システムは、ログインの試行が疑わしいと思われるまでセキュリティレイヤーを追加します。

多要素認証のアプリケーションとプロバイダー

多要素認証システムには、主に4つのアプリケーションがあります。

- 時間ベースのワンタイムパスワード(TOTP) –ログインして特定のファイルまたはフォルダーにアクセスし、アプリケーションまたはデバイスがTOTPで保護されている場合、OTPまたはワンタイムパスワードが携帯電話番号に送信されます。これは特定の期間、たとえば10分間のみ有効です。

- ショートメッセージサービス(SMS) – SMS検証は、ログイン試行時に特定の携帯電話番号を入力するようにユーザーに求めることで機能します。 次に、システムはその番号にSMSを送信します。 SMSが配信され、指示が完了すると、アクセスが許可されます。

- 電子メール(電子メール) –電子メール検証はMFAのもう1つの一般的なアプリケーションであり、リダイレクトリンク付きの電子メールを送信することでユーザーIDが検証されます。

- プッシュ通知–別のデバイスでログインが試行されると、ユーザーは元のデバイスでプッシュ通知を求められ、そこからアクセスが許可されます。

多要素認証システムの最高のプロバイダーは次のとおりです。

- デュオセキュリティ

Duo Securityの(2)摩擦のないTrusted Accessプラットフォームは、悪意のあるハッカーやデータ侵害からユーザー、データ、およびアプリケーションを保護します。 ユーザーの身元とデバイスの状態を確認することで、問題が発生する前にセキュリティの脅威に対処します。

- Google認証システム

Google Authenticator(3)は、ソフトウェアアプリケーションのユーザーを認証するために、時間ベースのワンタイムパスワードアルゴリズムとHMACベースのワンタイムパスワードアルゴリズムとともに2段階の検証サービスを実装しています。

- LastPass

LastPass(4)は、シングルサインオン(SSO)やパスワード管理から適応型多要素認証(MFA)まで、ビジネスへのすべてのエントリポイントでシンプルな制御と統一された可視性を提供します。 LastPass Identityは、ITチームに優れた制御を提供します。

- Ping Identity

Ping Identity(5)は、シングルサインオン(SSO)、多要素認証(MFA)、ディレクトリなどの包括的な機能を提供するインテリジェントなIDプラットフォームを使用して、グローバル企業のIDセキュリティを構築します。

- Auth0

Auth0(6)は、多要素認証システムを利用することにより、あらゆるアプリケーションでIDをスケーリングおよび保護するためのシンプルさ、拡張性、および専門知識を提供します。

多要素認証に関するよくある質問

Q.ユーザー名とパスワードは多要素認証ですか?

A.これは、認証メカニズムに2つ以上の証拠(知識、所持、および継承)を正常に提示した後にのみ、コンピューターユーザーにアクセスを許可する認証方法です。 したがって、単純なユーザー名とパスワードはMFAではありません。

Q.多要素認証攻撃から防御するにはどうすればよいですか?

A.ハッカーが2要素認証システムを突破するのは非常に簡単です。 ハッカーが3つの要素すべてを取得することは困難であるため、多要素認証攻撃はまれです。 ただし、企業は、フィッシングメールを識別し、それとは異なるように従業員をトレーニングする必要があります。

Q.多要素認証を追加するにはどうすればよいですか?

A.アカウントで多要素認証(MFA)を有効にするには、ログイン時に追加のID検証手順が必要になります。アカウントを構成して有効にすると、システムはオーセンティケーターアプリケーションによって生成された認証コードを使用する必要があります。アカウントにログインするたび。 ユーザーはこれを自分で設定できますが、代わりに、管理者がユーザーごとに設定することもできます。

最終的な考え

多要素認証により、顧客体験全体と最新のセキュリティ要件のバランスをとる柔軟で管理しやすい方法が可能になります。 ログインプロセス、機密情報へのアクセス、およびセキュリティは、多くの企業、従業員、および顧客にとって最大の関心事です。 これらの問題に対処することは、あなたが気にかけていることを示し、システムを守るために特別な予防措置と措置を講じています。

その他の役立つリソース:

ID管理とは何ですか? 初心者のためのガイド

特権アクセス管理のビギナーズガイド

5セキュリティを向上させるIDおよびアクセス管理(IAM)ツール