Jak się dowiedzieć, czy mój telefon został zhakowany: 8 znaków

Opublikowany: 2023-12-10Nasze życie jest nierozerwalnie związane z urządzeniami cyfrowymi, z których korzystamy. Ponieważ wszystko w naszym życiu stało się cyfrowe, nasze telefony stanowią poważne zagrożenie dla naszej prywatności. Wyobraź sobie, że ktoś po cichu wkracza do naszego domu, czai się niezauważony w kącie i uważnie obserwuje nasze życie w naszej przestrzeni osobistej. Włamanie do telefonu wygląda podobnie. Udostępnia nie tylko nasze dane osobowe, ale także informacje finansowe. Najgłębsze sekrety, które skrywamy przed innymi, mogą wyjść na jaw po prostu włamując się do naszych telefonów.

Codziennie otrzymujemy wiele e-maili i wiele linków, w które klikamy. Wyglądają na tyle wiarygodnie, że klikamy w linki i instalujemy aplikacje. Czasami w ramach naszych rutynowych działań klikamy złośliwe linki, które umożliwiają nam nieautoryzowany dostęp do naszych telefonów wiarygodnych marek. Przyjrzyjmy się, na jakie oznaki powinniśmy zwrócić uwagę, aby dowiedzieć się, czy nasz telefon został zhakowany i jak możemy chronić nasze urządzenia cyfrowe i prywatność.

Spis treści

Zagrożenia związane ze zhakowanym telefonem

Zagrożenia związane ze zhakowanym telefonem są ogromne. Niektórzy z nich są:

- Kradzież tożsamości: wszyscy przechowujemy i udostępniamy większość swojego życia na smartfonach. Za pomocą telefonu można poznać osobę od środka i na zewnątrz. Od naszych dokumentów tożsamości i danych bankowych po nasze osobiste wybory – wszystko jest przechowywane w telefonie. Kontakty, e-maile i konta w mediach społecznościowych to bonus dla hakerów. Jest bardzo prawdopodobne, że zhakowany telefon może spowodować straty finansowe i pogorszenie zdolności kredytowej w wyniku niewłaściwego wykorzystania naszych danych uwierzytelniających.

- Straty finansowe: Pozostajemy w kontakcie z naszymi rachunkami bankowymi za pośrednictwem aplikacji bankowych, e-maili itp. Nie jest trudno użyć zhakowanego telefonu do gromadzenia informacji i uzyskiwania dostępu do naszych kont bankowych. Rejestrowanie kluczy jest również możliwe, jeśli nie ma możliwości poznania danych uwierzytelniających Twojego konta bankowego.

- Naruszenie prywatności: zhakowany telefon oznacza także zhakowaną kamerę, mikrofon i inne czujniki. Sprawca może włączyć kamerę i mikrofon i naruszyć prywatność użytkownika. Możliwość robienia filmów i zdjęć oraz nagrywania rozmów jest ogromna. Ujawnia to wrażliwe i intymne momenty, które mogą prowadzić do wyzysku powodującego cierpienie emocjonalne.

- Nieautoryzowany dostęp do kont: Zawsze jesteśmy zalogowani na kontach w mediach społecznościowych, kontach e-mail i innych kontach internetowych na naszych telefonach. Logujemy się raz i korzystamy z nich już na zawsze. Zhakowany telefon to łatwa brama do takich kont, zagrażająca nie tylko Twojej prywatności, ale także osobom, które z Tobą wchodzą w interakcje. Można go używać do manipulowania, rozpowszechniania fałszywych informacji, tworzenia rozłamów itp.

- Kradzież danych: Dzięki swobodnie dostępnym danym nasze skrzynki pocztowe są zalewane materiałami promocyjnymi. Nasze telefony zawierają wrażliwe dane oraz zdjęcia naszej rodziny i przyjaciół. Może zostać użyte przeciwko Tobie i doprowadzić do szantażu, a dane mogą zostać sprzedane w ciemnej sieci. Na przykład groźba aplikacji „łatwych pożyczek” w Indiach wykorzystuje tę samą taktykę, aby szantażować ofiary, aby płaciły nienormalnie wysokie kwoty za udzielane przez nie skromne pożyczki. Wykorzystują dane kontaktowe oraz zdjęcia lub filmy z telefonu ofiary, prymitywnie je przekształcają i wysyłają do kontaktów. Doprowadziło to w ostatnich latach do wielu samobójstw.

- Ataki ransomware: rośnie liczba oszustw, które szyfrują nasze dane i żądają okupu za ich odszyfrowanie. Możliwe, że haker szyfruje dane na Twoim urządzeniu i nadal żąda okupu bez pełnego odszyfrowania danych.

- Zakłócenia w komunikacji: Ponieważ zhakowany telefon ma dostęp do wszystkiego, może przechwytywać i zakłócać połączenia, wiadomości, e-maile i inne formy komunikacji, manipulując osobą. Może to prowadzić do nieporozumień, napiętych relacji itp.

- Nadzór: hakerzy mogą korzystać z funkcji lokalizacji telefonu oraz kamery i mikrofonu, aby śledzić i podsłuchiwać komunikację w czasie rzeczywistym. Może to zagrozić bezpieczeństwu ofiary i prowadzić do prześladowania lub innych działań przestępczych.

Jak się dowiedzieć, czy mój telefon został zhakowany

Oto oznaki zhakowanego telefonu. Nie wszystkie znaki mogą mieć zastosowanie, ale większość z nich może pomóc w rozpoznaniu możliwego włamania.

Nietypowe rozładowywanie baterii

Gdy telefon zostanie zhakowany, bateria rozładuje się szybciej niż zwykle, ponieważ procesy działają w tle. Jeśli zauważysz nietypowe oznaki niskiego poziomu naładowania baterii przez kilka dni, musisz poszukać innych oznak, aby ustalić, czy telefon został zhakowany, czy nie.

Nadmierne wykorzystanie danych

Na szczęście nasze telefony komórkowe mają funkcję, która pozwala nam przeglądać wykorzystanie danych, zarówno mobilne, jak i Wi-Fi. Jeśli przyjrzymy się szczegółom, możemy nawet zobaczyć wykorzystanie danych przez każdą aplikację. Możemy nawet dowiedzieć się, ile danych wykorzystuje aplikacja w tle i na pierwszym planie. Jeśli uważnie przyjrzymy się liczbom, możemy dowiedzieć się, czy telefon został zhakowany, czy nie.

Aby znaleźć szczegóły wykorzystania danych na telefonie z Androidem:

- Otwórz aplikację Ustawienia .

- Stuknij w Połączenia > Wykorzystanie danych

- W szczegółach wykorzystania danych znajdziesz wykorzystanie danych na karcie SIM, a także w Wi-Fi. Stuknij kartę Wykorzystanie danych mobilnych w obszarze SIM 1 i SIM 2, aby znaleźć sposób wykorzystania danych w zależności od aplikacji. Podobnie w obszarze Wi-Fi dotknij Wykorzystanie danych Wi-Fi, aby poznać więcej szczegółów na temat użytkowania. Stuknij każdą aplikację, aby sprawdzić ilość danych wykorzystywanych przez aplikację w tle i na pierwszym planie.

- Policz liczby i dowiedz się, czy Twoje dane zostały wykorzystane w sposób niezauważony, aby dowiedzieć się, czy Twój telefon został zhakowany, czy nie.

Nieznane aplikacje

Ludzką naturą jest to, że skupiamy się tylko na ważnych sprawach. Skupiamy się tylko na aplikacjach, z których korzystamy na co dzień, ignorując wszystkie inne aplikacje zainstalowane na naszych telefonach, w tym oprogramowanie typu bloatware. Nawet jeśli zobaczymy coś nowego, możemy odrzucić to jako aplikację typu bloatware. Przyjrzyj się nazwom i ikonom wszystkich aplikacji zainstalowanych w telefonie na karcie Aplikacje w aplikacji Ustawienia .

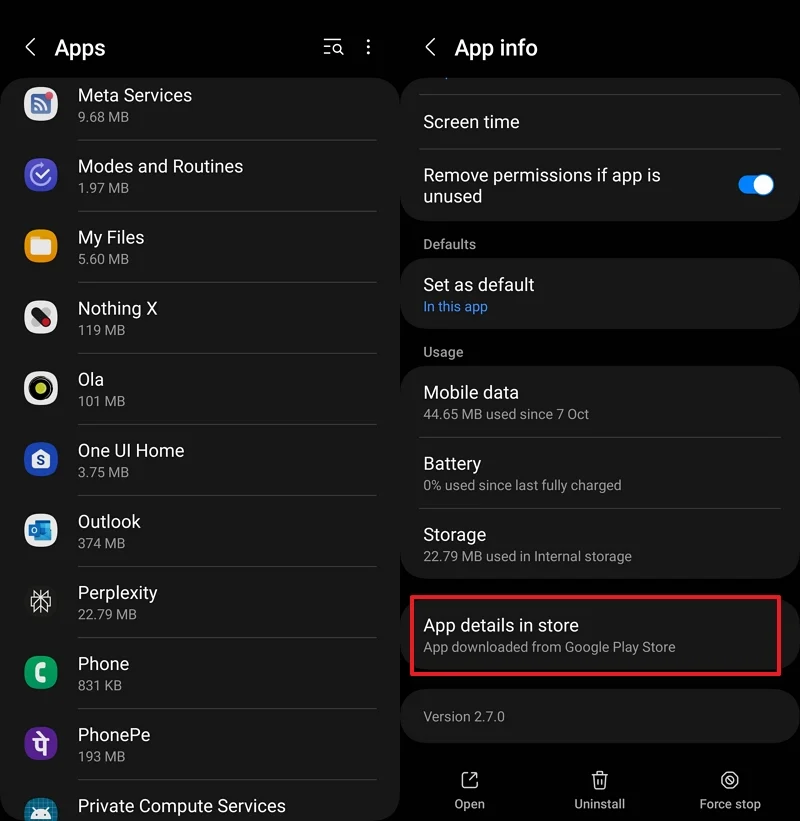

Na liście znajdziesz wszystkie aplikacje i procesy. Kliknij aplikację, której nie rozpoznajesz, aby dowiedzieć się więcej na jej temat. Jeśli szczegóły nie są dla Ciebie wystarczające, przewiń w dół stronę Informacje o aplikacji i wybierz Szczegóły aplikacji w sklepie. Spowoduje to otwarcie strony danej aplikacji w sklepie Google Play lub Apple App Store. Jeśli uważasz, że aplikacja nie jest przydatna lub godna zaufania, możesz ją odinstalować.

Niska wydajność i przegrzanie

Jeśli zauważysz, że Twój telefon wolno wykonuje nawet najbardziej podstawowe zadania, takie jak wprowadzanie numeru w celu nawiązania połączenia, prawdopodobnie jest coś, czego warto poszukać. Jeśli Twój telefon jest za stary lub skończyło mu się miejsce na dysku, nie można tego uznać za włamanie do telefonu. Jeśli masz stosunkowo nowy telefon z dużą ilością pamięci, uruchom ponownie telefon i sprawdź, czy coś się zmieniło. Jeśli telefon nadal działa zbyt wolno, musisz zachować ostrożność i szukać innych oznak włamania.

To normalne, że telefon czasami się nagrzewa, ale jeśli zauważysz, że się nagrzewa, zachowaj ostrożność. Zanieś telefon do odpowiedniego centrum serwisowego i zleć sprawdzenie go pod kątem przegrzania. Wiele procesów działających w tle w wyniku włamań może obciążyć telefon i spowodować jego przegrzanie.

Dziwne zachowanie

Jeśli aplikacje same się dziwnie otwierają i działają w tle, widzisz nierozpoznane połączenia, SMS-y lub e-maile, być może ktoś zhakował Twój telefon. Jeśli trwa próba wyłudzenia informacji, zobaczysz wszystkie dziwne rzeczy, które dzieją się na zhakowanym telefonie.

Przerwy podczas połączeń

Jeśli słyszysz dziwne dźwięki, zaobserwujesz zerwane połączenia lub przerwy w ich trakcie, mimo że Ty i druga osoba macie silną sieć, istnieją podstawy do wątpliwości. Jeśli haker podsłuchuje Twoje rozmowy, nagrywa je lub przekazuje dalej, być może jesteś świadkiem zakłóceń.

Nieoczekiwane reklamy lub wyskakujące okienka

Oprogramowanie typu bloatware, które jest preinstalowane na naszych telefonach (zwłaszcza na telefonach z Androidem), może wyświetlać nam reklamy w ich widżetach lub w panelu powiadomień. Jeśli rozpoznajesz dziwne reklamy lub nieoczekiwane wyskakujące okienka, których normalnie nie widzisz, zachowaj ostrożność przed kliknięciem na nie. Złośliwe programy zainstalowane na Twoim urządzeniu mogą generować takie wyskakujące okienka lub reklamy.

Niewyjaśnione transakcje

Jeśli masz wątpliwości, czy Twój telefon nie został przejęty, sprawdź transakcje na swoim koncie bankowym. Jeśli na wyciągu bankowym znajdziesz niewyjaśnione transakcje, zadzwoń do banku i dowiedz się więcej na temat transakcji. Jeśli transakcja nie odpowiada Twojemu stylowi życia, mogło dojść do włamania na Twój telefon i przejęcia kont bankowych.

Co zrobić, jeśli mój telefon został zhakowany

Jeśli podejrzewasz, że Twój telefon został zhakowany, musisz natychmiast podjąć następujące kroki.

Wyłącz dane komórkowe i Wi-Fi

Gdy tylko zorientujesz się, że Twój telefon został zhakowany, wyłącz mobilną transmisję danych i Wi-Fi. Ponieważ Internet jest pośrednikiem między Twoim telefonem a hakerem, spowoduje to przerwanie komunikacji z hakerem i ochroni Cię przed dalszymi szkodami.

Zmień hasła

Skorzystaj z laptopa lub innego urządzenia, które nie jest zagrożone naruszeniem bezpieczeństwa i zmień hasła do wszystkich swoich kont internetowych i kont bankowych. Zmiana niektórych haseł może nie być możliwa, ponieważ telefon jest w trybie offline. Po prostu zmień hasła do wszystkich kont, jeśli jest to możliwe. Ustaw silniejsze hasło zawierające litery, cyfry i znaki specjalne, które będzie trudne do odgadnięcia i złamania. Włącz także uwierzytelnianie dwuskładnikowe dla wszystkich swoich kont, aby uczynić je jeszcze bezpieczniejszymi.

Zainstaluj aplikację antywirusową

Istnieją jedne z najlepszych aplikacji antywirusowych, które możesz zainstalować i używać na swoim telefonie. Zainstaluj aplikację antywirusową i przeskanuj telefon w poszukiwaniu złośliwego oprogramowania lub złośliwych programów lub procesów. Aplikacja antywirusowa zajmie się zagrożeniami i je zneutralizuje.

Poinformuj rodzinę i znajomych

Jeśli Twój telefon zostanie zhakowany, wszyscy, z którymi regularnie współpracujesz, i wszystkie osoby w Twoich kontaktach również są narażone na ryzyko włamania. Musisz poinformować rodzinę i znajomych o włamaniu i ostrzec ich, aby nie klikali łączy phishingowych, nie instalowali aplikacji itp. Poproś ich, aby przez kilka dni ignorowali podejrzane e-maile, SMS-y, połączenia lub prośby.

Zresetuj telefon do ustawień fabrycznych

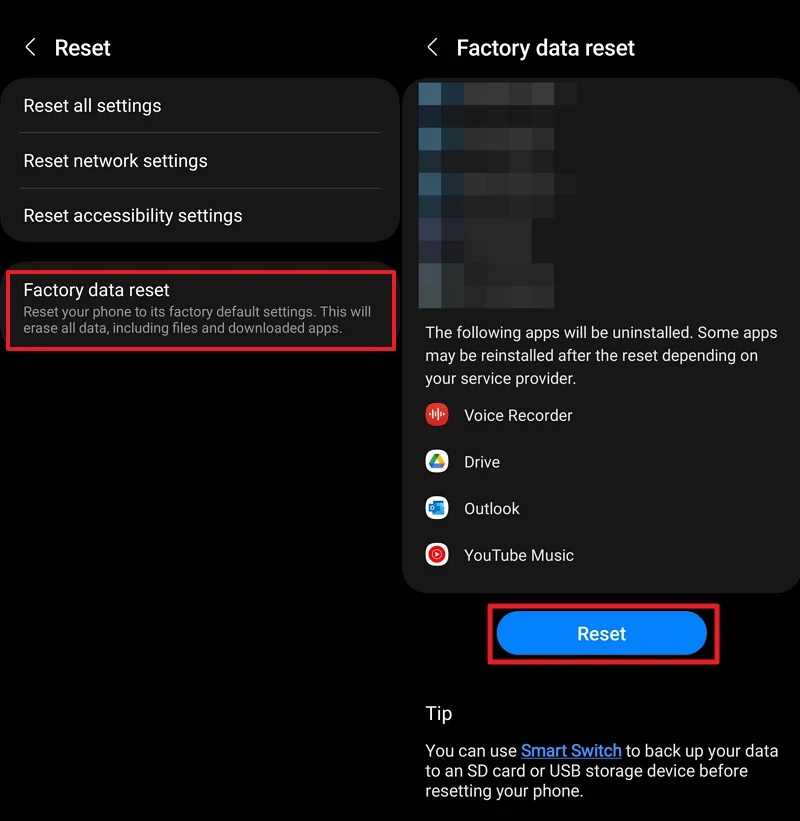

Jedynym wiarygodnym sposobem na odzyskanie telefonu po włamaniu jest zresetowanie go do ustawień fabrycznych. Oznacza to, że wszystkie dane w telefonie zostaną utracone, z wyjątkiem danych zsynchronizowanych z kontami w chmurze. Aby zresetować telefon do ustawień fabrycznych:

- Otwórz aplikację Ustawienia .

- Przejdź do Zarządzanie ogólne.

- Stuknij w Resetuj lub po prostu wyszukaj Reset w aplikacji Ustawienia.

- Wybierz Reset danych fabrycznych.

- Stuknij w Resetuj , aby kontynuować.

Po zresetowaniu zobaczysz dużo bloatware. Odinstaluj aplikacje, które mają opcję odinstalowania, jeśli z nich nie korzystasz. Zainstaluj aplikacje, których regularnie używasz, ze sklepu Google Play lub App Store i zachowaj ostrożność podczas klikania linków lub instalowania aplikacji. Nie zezwalaj aplikacjom na dostęp do kontaktów, galerii i plików.

Jak chronić mój telefon przed hackami

Nigdy nie klikaj linków

Nigdy nie klikaj linków, które otrzymujesz w e-mailach, SMS-ach i innych formularzach. Są to główne źródła oszustw typu phishing. Im atrakcyjniej wygląda reklama lub link, tym bardziej należy zachować ostrożność. Linki zawierają niesamowite oferty, którym nie można się oprzeć. Trzeba oprzeć się pokusie, dokładnie wszystko przeanalizować, a następnie zdecydować, czy kliknąć w link, czy nie.

Nie instaluj aplikacji ze źródeł zewnętrznych

W przypadku Androida mamy sklep Google Play, a w przypadku iPhone'a App Store do instalowania aplikacji. Dostępna jest tam każda aplikacja, z której korzystamy na co dzień. Jeśli aplikacja nie jest tam dostępna, nie można jej zainstalować ze względu na jej kod lub zasady, albo jest uważana za zagrożenie. Zewnętrzne źródła instalowania aplikacji zwiększają ryzyko włamania do Twojego telefonu.

Użyj VPN

Sieci publiczne stanowią poważne zagrożenie dla bezpieczeństwa urządzeń i kont internetowych. Sieci publiczne nie są niezawodne, ponieważ nie są wystarczająco bezpieczne, aby chronić Twoje urządzenie przed hakerami. Jeśli nie masz innego wyboru, użyj premium VPN, takiego jak ExpressVPN, gdy jesteś podłączony do sieci publicznej.

Regularnie instaluj aktualizacje

Istnieją comiesięczne aktualizacje zabezpieczeń dla naszych telefonów i regularne aktualizacje aplikacji, których używamy. Każda aktualizacja zawiera aktualizację zabezpieczeń i nowe funkcje. Nie ignoruj aktualizacji i instaluj je, gdy zostaniesz o nich powiadomiony. Pamiętaj, aby instalować aktualizacje aplikacji wyłącznie za pośrednictwem sklepu Google Play lub App Store.

Bądź na bieżąco

Bądź na bieżąco ze wszystkim, co dzieje się na Twoim telefonie. Chociaż każdy, lepiej nie wiedzieć, co wpływa na nasze codzienne życie. Hakerzy znajdują nowe sposoby, aby się do nas dostać. Musimy być na bieżąco i wiedzieć, co się dzieje. Aby być na bieżąco, możesz śledzić TechPP.com.

Oznaki zhakowanego telefonu

Zhakowany telefon wykazuje wiele oznak, dzięki którym możemy rozpoznać włamanie i uchronić się przed niebezpieczeństwami związanymi z włamaniem. Nie należy lekceważyć nietypowych znaków i nierozpoznawalnych wzorów. Jeśli odkryjesz coś nowego w swoim telefonie, powinieneś dowiedzieć się więcej na ten temat, aby się zabezpieczyć.

Często zadawane pytania dotyczące tego, jak sprawdzić, czy mój telefon został zhakowany

1. Czy możesz sprawdzić, czy Twój telefon został zhakowany?

Istnieje wiele oznak włamania do Twojego telefonu, np. nietypowa wydajność baterii, nierozpoznane aplikacje i użycie danych, dziwne połączenia, SMS-y i e-maile, problemy z wydajnością itp. Możesz sprawdzić, czy Twój telefon nie został zhakowany. Musisz obserwować zmiany na swoim telefonie i być na bieżąco, aby znaleźć anomalie.

2. Jakie są 2 możliwe oznaki, że zostałeś zhakowany?

Dwie możliwe oznaki włamania do Twojego telefonu to niewyjaśnione wykorzystanie danych i nietypowe zużycie baterii. Obydwa zjawiska występują w wyniku procesów hackerskich działających w tle.

3. Jakie jest rozwiązanie, jeśli Twój telefon zostanie zhakowany?

Jeśli podejrzewasz, że Twój telefon został zhakowany, odinstaluj aplikacje, którym nie ufasz, zmień hasła do swoich kont na innym urządzeniu, zainstaluj aplikację antywirusową i na koniec zresetuj telefon do ustawień fabrycznych, aby rozwiać wszelkie wątpliwości co do włamania.

4. Skąd mam wiedzieć, czy mój telefon jest połączony z innym urządzeniem?

Telefon można połączyć z innym urządzeniem za pośrednictwem aplikacji, Wi-Fi lub Bluetooth. Sprawdź, czy na telefonie jest zainstalowana aplikacja umożliwiająca połączenie urządzenia z innym urządzeniem, wyświetl podłączone urządzenia w technologii Bluetooth i wyłącz funkcję przesyłania, jeśli jest włączona.

5. Czy możesz usunąć hakerów ze swojego telefonu?

Tak, możesz usunąć hakerów ze swojego telefonu, skanując urządzenie zaufaną aplikacją antywirusową. Użyj wielu aplikacji antywirusowych, jeśli jedna nie wykazuje żadnych zagrożeń. Jeśli nadal podejrzewasz, że doszło do włamania, zresetuj telefon do ustawień fabrycznych, a następnie zainstaluj aplikację antywirusową.