Jak się zabezpieczyć, gdy przyniesiesz swój smartfon na protest

Opublikowany: 2020-06-04Jeśli planujesz skorzystać ze swoich praw wynikających z Pierwszej Poprawki do pokojowych zgromadzeń, aby zaprotestować przeciwko niesprawiedliwości w systemie, jest kilka rzeczy, które powinieneś rozważyć, aby zachować jak największe bezpieczeństwo. Rzeczy takie jak wiedza, dokąd się wybierasz, jak uciec w razie potrzeby i jakie ubrania nosić, są niezbędne.

Bardzo ważne jest również zastanowienie się, jak zabezpieczyć smartfon, nie tylko przed utratą lub kradzieżą, ale także przed inwigilacją. Musisz również zaplanować zakłóconą komunikację, ponieważ nawet bez zagłuszania wież komórkowych, wiele urządzeń w jednym miejscu zawsze spowalnia sieć.

Chodzi mi o to, czy byłeś kiedyś na imprezie sportowej lub konferencji, na której pełzało WiFi? To samo dotyczy protestów.

Załóżmy, że jesteś obserwowany

Obraz: Unsplash

Nawet w ogromnym tłumie Twoja osoba fizyczna może być śledzona. Wystarczy technologia rozpoznawania twarzy, która zostanie użyta na zdjęciach protestujących. Może to być w czasie rzeczywistym lub na zdjęciach zrobionych i opublikowanych w mediach społecznościowych przez protestujących. Samoloty są rutynowo wykorzystywane do obserwacji tłumów, podobnie jak drony, a nawet bardziej egzotyczne rzeczy, takie jak furgonetki rentgenowskie.

Media społecznościowe będą również obserwowane i wykorzystywane do identyfikacji poszczególnych protestujących. Rozważ to, jeśli zdecydujesz się opublikować zdjęcia, gdy tam jesteś. Dobrym pomysłem może być naklejenie naklejek emoji na twarzach lub całkowite ich zamazanie przed opublikowaniem. Zagrożone jest nie tylko Twoje bezpieczeństwo.

Załóżmy, że Twoja komunikacja bezprzewodowa jest również obserwowana

Fizyczny nadzór to nie jedyny sposób, w jaki będziesz śledzony. Twój smartfon to skarbnica danych dla każdego, kto chce Cię zidentyfikować lub wnieść przeciwko Tobie oskarżenie. Płaszczki mogą oszukać Twój telefon, aby łączył się z nimi zamiast z lokalnymi wieżami komórkowymi, dzięki czemu władze mogą wysysać informacje (takie jak wiadomości SMS, informacje identyfikacyjne i inne) bez Twojej wiedzy.

Twój dostawca usług bezprzewodowych może również zostać poproszony o informacje na temat twoich ruchów, wystarczy poprosić policję lub inne władze. Wszelkie informacje zebrane na temat protestujących zostaną następnie wykorzystane do stworzenia wykresów relacji i innych informacji do przyszłych działań monitorujących.

Wi-Fi można śledzić równie łatwo, jak Stingray śledzi Twoją usługę komórkową, a jeśli połączysz się z otwartą siecią, przesyłane przez nią dane nie są szyfrowane, co prowadzi do łatwego przechwycenia. Władze nie są jedynymi, o które musisz się martwić, ponieważ przestępcy stosują tę taktykę do namierzania tłumów w celu wyłudzenia danych bankowych i innych informacji, które można wykorzystać do kradzieży tożsamości lub gotówki.

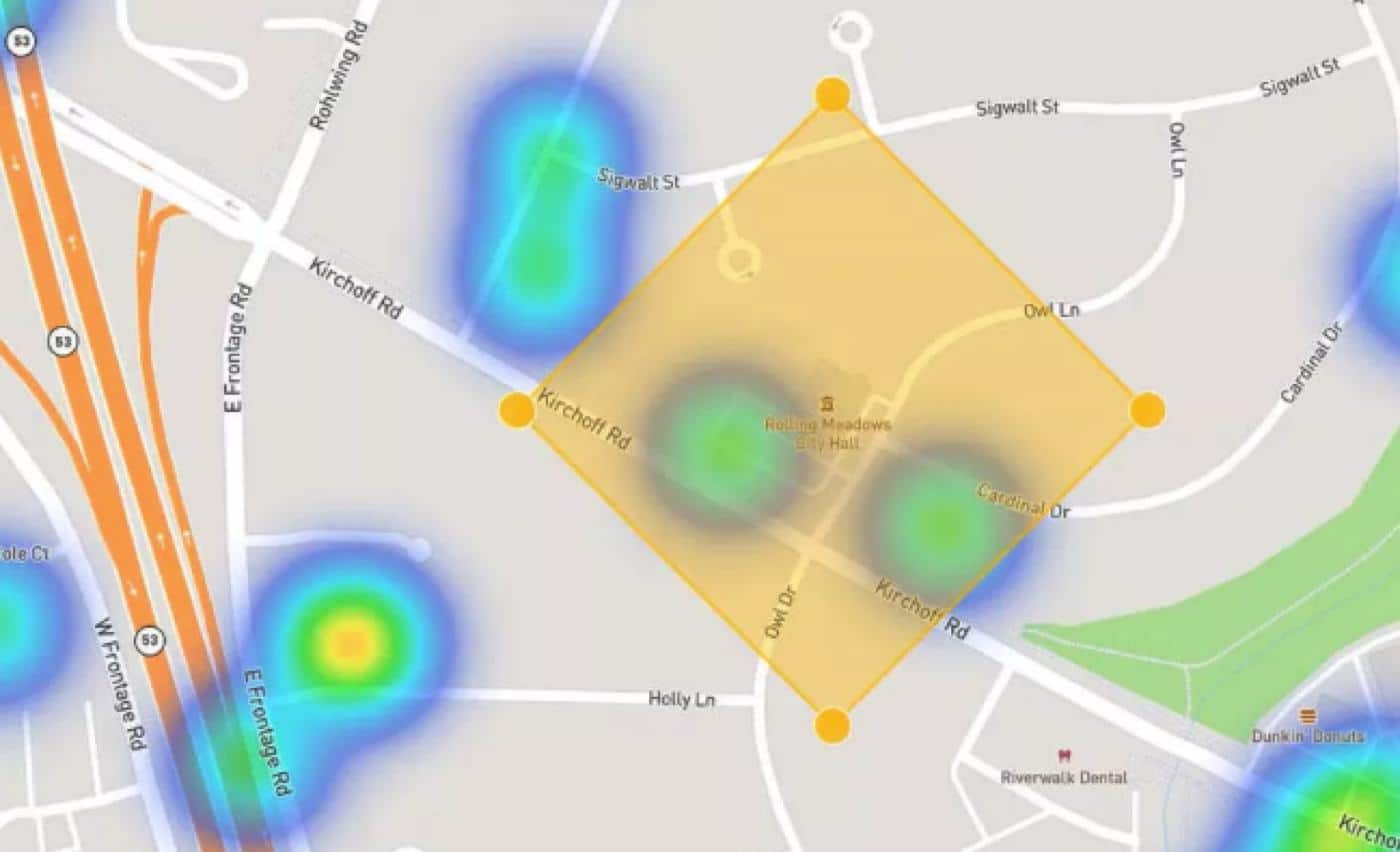

Inna rzecz w twoich telefonach? Dane lokalizacji GPS. The New York Times wykazał, że te dane może kupić prawie każdy i zrekonstruować, aby pokazać twoje ruchy. Ojej.

ostrożny!! jeśli zaprotestujesz, możesz być śledzony za pomocą telefonu. wiemy, ponieważ zbadaliśmy ogromny „anonimowy” zbiór danych na temat ruchów smartfonów i byliśmy w stanie śledzić protestujących z powrotem do ich domówhttps://t.co/U6hVTTI9WU pic.twitter.com/ae8sZbi91r

— stuart andrew thompson (@stuartathompson) 1 czerwca 2020 r.

Albo ten z The Guardian z zeszłego miesiąca, który opisuje, w jaki sposób „anonimowe dane o lokalizacji z aplikacji na telefony komórkowe” zostały wykorzystane do pokazania ruchów protestujących podczas protestów związanych z blokadą. Skutek tego wszystkiego? Załóżmy, że Twój telefon jest śledzony.

Jak zminimalizować to ryzyko

Obraz: Unsplash

Więc teraz zdajesz sobie sprawę, że Ty i Twoje urządzenie mobilne prawdopodobnie będziecie śledzeni podczas protestu. Wiedząc, że ryzyko jest lepsze niż wyjście bez przygotowania. Załóżmy, że Ty również możesz zostać zatrzymany przez organy ścigania, a wszelkie posiadane przez Ciebie urządzenia mobilne zostaną skonfiskowane, przeszukane i prawdopodobnie skradzione. Cokolwiek się stanie, gdy wymknie się to w Twoje ręce, dane Twojego telefonu nie będą już Twoje i musisz założyć, że zostały pobrane do przyszłej analizy.

To nie znaczy, że nie powinieneś brać telefonu. Oprócz użyteczności jako urządzenia komunikacyjnego, większość telefonów ma obecnie dołączony do nich całkiem sprawny aparat i może to być różnica między posiadaniem dowodów uniewinniających, jeśli zostaniesz o coś oskarżony lub nie.

- Wyłącz biometrię : poważnie, Twoje prawa wynikające z Piątej Poprawki nie dotyczą blokad biometrycznych. Upewnij się, że są wyłączone i upewnij się, że masz ustawiony długi kod PIN lub hasło

- Włącz szyfrowanie dysku: większość urządzeń z systemem Android lub iOS robi to automatycznie, jeśli włączysz hasło, ale sprawdź ponownie

- Usuń wszelkie niepotrzebne aplikacje: traktuj swój telefon jak palnik i odinstaluj wszystko poza niezbędnymi aplikacjami.

- Wyloguj się z dowolnych aplikacji: Poważnie, każdy może korzystać z Twoich kont, jeśli zostawisz go zalogowanego. Jeśli potrzebujesz dostępu, spróbuj ustawić kody PIN dla poszczególnych aplikacji, jeśli to możliwe

- Utwórz kopię zapasową telefonu: upewnij się, że telefon ma kopię zapasową i upewnij się, że kopia zapasowa jest zaszyfrowana i chroniona hasłem i uwierzytelnianiem dwuskładnikowym

- Używaj szyfrowanej komunikacji wszędzie tam , gdzie to możliwe: używaj aplikacji do obsługi wiadomości, które obsługują szyfrowane wiadomości, takich jak WhatsApp lub Signal, w miarę możliwości ustaw automatyczne wygasanie wiadomości, a jeśli chcesz wysłać niezaszyfrowane wiadomości, zamiast tego użyj wcześniej ustalonych kodów

- Wyłącz Wi-Fi: po prostu to zrób. Prawdopodobnie nie będziesz w zasięgu hotspotu Wi-Fi, będąc w dużym tłumie, a wszelkie hotspoty, które możesz zobaczyć, to prawdopodobnie pułapki miodu stworzone przez gliniarzy lub przestępców

- Wyłącz usługi lokalizacyjne: nie potrzebujesz tego, chyba że próbujesz użyć aplikacji Mapy i naprawdę powinieneś mieć fizyczną mapę

- Wyłącz Bluetooth: Tak, nie będziesz mógł korzystać z AirPods, ale nikt nie będzie też mógł Cię śledzić za pomocą Bluetooth

- Wyłącz plan transmisji danych: jeśli nie chcesz, aby był włączony, wyłącz również tę opcję. Może to utrudnić korzystanie z aplikacji do komunikacji szyfrowanej, ale zawsze możesz włączyć ją na krótko, aby sprawdzić wiadomości, a następnie wyłączyć ją ponownie

- Całkowicie wyłącz telefon: najlepszą ochroną przed bezprzewodowym śledzeniem jest całkowite wyłączenie telefonu, chyba że w danym momencie go używasz. Utrudnia to również każdemu dostęp do danych, jeśli jesteś oddzielony od telefonu.

Użyj telefonu z palnikiem

Obraz: Unsplash

Jeśli jeszcze nie wiesz, dlaczego dobrym pomysłem jest używanie telefonu z palnikiem i trzymanie głównego telefonu w domu, oto małe przypomnienie, zilustrowane poniższym tweetem z Unicorn Riot . Jest trochę techniki zwanej Stingray, której policja lubi używać do zbierania danych z telefonów komórkowych w okolicy.

Gdy zamontują je na dronach, unoszą się w powietrzu i mogą potencjalnie pobierać dane z ogromnego obszaru. Twoje dane z telefonu komórkowego. Osoby obok ciebie. Telefonów komórkowych, które noszą policjanci. To masowe działanie i nie chcesz, aby dane Twojego telefonu komórkowego, które są powiązane z planem, a tym samym z adresem rozliczeniowym, trafiły do policji.

Przynieście wszystkim protestującym telefony z palnikami. Zostaw zwykłe telefony z wycieczki wyłączone. Użyj również aplikacji VPN, którą możesz zainstalować na swoim telefonie. Możesz YouTube, jak to zrobić. Mój mąż jest w IT. Zarówno mój telefon, jak i laptop mają VPN. Upewnij się, że Twój telefon ma 5-cyfrowy kod PIN. Brak identyfikatora twarzy lub palca.

— Elżbieta (@nurseliz165) 3 czerwca 2020 r.

Porada w odpowiedzi jest również dobra. Użyj aplikacji VPN, aby zaszyfrować połączenie danych. Użyj pięciocyfrowego kodu PIN, jeśli Twój telefon go obsługuje, i wyłącz wszystkie dane biometryczne (tak, to znaczy odblokowywanie odciskiem palca, Face ID lub Touch ID). Heck, utworzenie nowego konta Google zajmuje kilka sekund, a jeśli używasz telefonu z nagrywarką, nie chcesz logować się na swoje konto główne.

Ten telefon powinien używać karty SIM, za którą zapłaciłeś gotówką, więc nie jest on powiązany z Twoim imieniem i nazwiskiem. Co więcej, kup kilka i używaj jednej karty SIM na każdy protest. Nie chcesz, aby można go było śledzić z powrotem do domu, a posiadanie karty SIM do nagrywania, gdy dojdziesz do drzwi wejściowych, sprawia, że wszystkie wysiłki, które właśnie przeszedłeś, są bezwartościowe.

Na tym telefonie powinieneś mieć jak najmniej informacji. Miej tylko te aplikacje, których absolutnie potrzebujesz do komunikacji. Nie łącz go z żadną z usług w chmurze. Miej tylko te numery w Kontaktach, które są niezbędne. Rozważ umieszczenie tutaj fałszywych nazwisk. Jeśli musisz zalogować się do dowolnej aplikacji, aby z niej korzystać, sprawdź, czy możesz ustawić dodatkowy kod PIN, aby uzyskać do niej dostęp. Na koniec skonfiguruj nowe konta dla wszystkich aplikacji, z których korzystasz na tym telefonie, i nigdy nie loguj się do niczego, czego używasz na normalnym telefonie, używając głównych danych logowania.

Wydrukuj wszelkie niezbędne informacje

Obraz: CNET

Nie chcemy drukować listy kontaktów, ale jest kilka rzeczy, które prawdopodobnie powinieneś wydrukować na wszelki wypadek. Obejmuje to mapy obszaru, w którym protestujesz, a nawet lepiej kupić fizyczną mapę tego obszaru. Przygotuj wcześniej miejsca, w których możesz spotkać się z ludźmi, z którymi poszedłeś na protest. Warto też wypracować kilka ułożonych wcześniej sygnałów, aby nie trzeba było wpisywać długich instrukcji.

Aha, i wyłączaj smartfon, gdy nie jest używany. Możesz go włączać od czasu do czasu, aby sprawdzać wiadomości lub połączenia, ale wyłączenie go minimalizuje śledzenie, jednocześnie chroniąc baterię.

Zawsze miej plan

Najważniejszą rzeczą, którą można zabrać ze wszystkich tych, szczerze przerażających, przygotowań? Bycie przygotowanym i posiadanie planu, a następnie staranie się go trzymać, to najlepszy sposób na uniknięcie kłopotów. Pomyśl o swoim dzieciństwie. Skauci powiedzieli ci „Bądź przygotowany”, a GI Joe powiedział ci, że „wiedza to połowa sukcesu”. Ta rada brzmi prawdziwie niezależnie od tego, co robisz, bez względu na wiek i gdziekolwiek się znajdziesz.

Co myślisz? Czy masz jakieś wskazówki dla osób, które chcą się chronić podczas protestów? Daj nam znać poniżej w komentarzach lub przenieś dyskusję na naszego Twittera lub Facebooka .

Rekomendacje redaktorów:

- PSA: Nie plądruj produktów z Apple Store – oni Cię śledzą

- Pracownicy Walmart twierdzą, że sztuczna inteligencja przeciwdziałająca kradzieżom sklepowym to kompletna śmieć

- Trump podpisuje zarządzenie wykonawcze skierowane do firm zajmujących się mediami społecznościowymi, takich jak Twitter

- Nowy raport sugeruje, że prawie połowa tweetów dotyczących koronawirusa pochodzi prawdopodobnie od botów