Wszystko, co musisz wiedzieć o ataku na kartę SIM

Opublikowany: 2020-01-25W świecie technologii, w którym dowolna ściana bezpieczeństwa może zostać złamana za pomocą kodów lub luk, atak SIM Swap nie jest zaskoczeniem. Usiądź wygodnie i pomyśl raz o liczbie aplikacji i platform, które mają Twój numer telefonu, aby zweryfikować tożsamość. Masz gęsią skórkę? Zrobiłem.

Weryfikacja dwuetapowa lub inicjatywa uwierzytelniania dwuskładnikowego stała się tematem memów na całym świecie, pozostawiając wielu użytkowników swoją ofiarą.

Im więcej firm próbowało wzmocnić zabezpieczenia dodatkowymi warstwami zabezpieczeń, tym łatwiej było atakującym uczynić z nich cel. Środek bezpieczeństwa przyjęty przez prawie każdą firmę usługową stał się częścią żartów o poważnych implikacjach.

Nawet osoby publiczne, takie jak dyrektor generalny Twittera, Jack Dorsey, nie radziły sobie z tym problemem.

Kliknij, aby tweetować Atak wymiany karty SIM

Co to jest zamiana karty SIM?

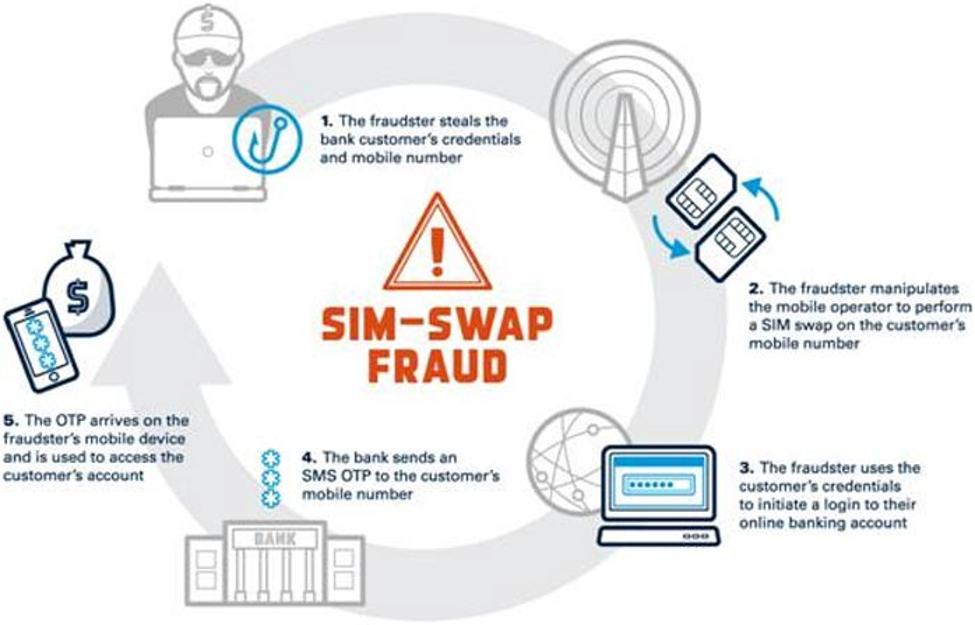

Zamiana karty SIM (zwana również zamianą karty SIM / przejmowaniem karty SIM / dzieleniem karty SIM) jest w rzeczywistości naruszeniem, które daje atakującemu dostęp do Twojego konta. Aby to zrozumieć w krokach:

Wierzę Wam teraz w dwuetapową weryfikację, którą przechodzimy podczas logowania do Gmaila lub dowolnej platformy usług bankowych. Po wprowadzeniu hasła otrzymujemy albo OTP, albo połączenie na zarejestrowany numer telefonu komórkowego i tam dochodzi do włamania.

Pomiędzy wprowadzeniem hasła pierwszego kroku, a następnie drugiego kroku OTP, przestępca bawi się kilkoma kodami i przejmuje twój numer telefonu komórkowego na swoją kartę SIM.

Skutkuje to uzyskaniem drugiego kroku hasła na karcie SIM zamiast rzeczywistego użytkownika i uzyskanie dostępu do Twojego konta. Bum!!!

Tego typu ataki nie zdarzały się wcześniej, jednak w ciągu ostatnich kilku lat zdarzały się wielokrotnie. Kiedy pojawiła się kryptowaluta dla transakcji, hakerzy stali się bardziej aktywni i prawie co miesiąc pojawiały się raporty o jednym lub drugim incydencie.

Atak wymiany karty SIM jest również nazywany portem SIM, ponieważ haker przenosi Twój numer telefonu komórkowego na własną kartę SIM (oczywiście jest to numer prywatny).

Przeczytaj także: Czy Twój telefon może zostać zhakowany przez Twój numer IMEI?

Przyczyny LUB luki w wymianie karty SIM

To nie jest tak, że istnieje trudna i szybka lista przyczyn tego incydentu. Jest jednak kilka, które dają hakerowi wystarczająco dużo czasu na załatwienie sprawy.

Na przykład, jeśli telefon użytkownika został skradziony lub przechodzi on do innej firmy telekomunikacyjnej. W tym okresie zwiększa się luka w zabezpieczeniach, co daje szansę hakerowi.

Sposób na uzyskanie szczegółów nie jest niczym nowym, mogą to być e-maile phishingowe, lukratywne wiadomości tekstowe. Wszystko, co muszą zrobić, to zadzwonić do działu obsługi klienta telekomunikacyjnego, podszyć się pod Twoje dane i przenieść Twój numer. Drobne, ale może istnieć prawdopodobieństwo, że pracownicy telekomu zostaną przekupieni przez hakerów, aby zmienić numer SIM.

Więc jeśli mówisz o prawdopodobieństwie, jakie mają hakerzy, niebo jest dla nich granicą. Albo je ignorujemy, albo nie przejmujemy się tym, że ktoś może uzyskać dostęp do naszego konta, nawet nie zdając sobie z tego sprawy.

Przeczytaj także: Jak śledzić zgubiony lub skradziony telefon z Androidem

Czy możesz zapobiec staniu się ofiarą wymiany karty SIM?

Jest takie powiedzenie – „Jeśli jest problem, jest też rozwiązanie. Wszystko, co musimy zrobić, to albo bardziej się rozglądać, albo kopać głębiej”.

Więc tak, z pewnością możesz zapobiec staniu się ofiarą oszustwa związanego z zamianą karty SIM. W rzeczywistości dość łatwo jest użyć tych metod, aby trzymać się z dala od strefy ataku wymiany karty SIM.

1. Nie uzyskuj dostępu do oszustw phishingowych

E-maile, linki, sms-y, jak je nazwiesz, mają dostęp do wszystkiego, aby wyglądało oryginalnie i bezpiecznie. Jednak to Ty musisz upewnić się, że sprawdziłeś źródło, zanim nawet uzyskasz dostęp do linku podanego w powiadomieniu. Na początek po prostu nie otwieraj nowego i nieznanego adresu URL podanego w tekście/e-mailu. Nie loguj się na platformę internetową, o której nie wiesz, i trzymaj się z dala od pobierania rzeczy z nieznanych zasobów.

Jeśli nie wykonasz żadnego z nich, a haker przejmie kontrolę nad twoją kartą SIM, jesteś na haju.

2. Przestań nadużywać danych osobowych w Internecie

Im więcej jesteśmy online, tym częściej uzyskujemy dostęp do nowych stron i umieszczamy nasze dane w nowych witrynach lub aplikacjach. Eksploracja jest dobra, ale utrzymuj ją na poziomie, który i tak cię nie dotyczy.

3. Poważniej podchodź do ochrony konta

Wszyscy zgodziliby się ze mną, że nie traktujemy poważnie bezpieczeństwa naszego konta. Czy to konta bankowe, numer rejestracyjny, a nie aktualny i wiele innych.

Na przykład hasło prawie wszystkich platform bankowych należy zmienić w ciągu 3-6 miesięcy, jednak powinno to odbywać się co miesiąc. Postępuj zgodnie z tym religijnie, aby stało się nawykiem, a nie aktem.

4. Rozpocznij usuwanie śladów online

Pozostawianie śladów online w wirtualnym świecie jest jednym z głównych powodów, dla których te incydenty występują i zdarzają się. Wszyscy wielcy giganci, a także wschodzące, proszą o zapamiętanie danych logowania lub zapisanie hasła do witryny. Aby było to dla nas wygodne, wybieramy opcję i następnym razem nie będziemy musieli pamiętać hasła, a czasem nawet loginu i hasła. Czy to nie jest trochę przerażające?

Nie chodzi o to, że te firmy są w to zaangażowane, ale nie powinniśmy zostawiać naszych poufnych informacji na żadnej platformie. Może być niewłaściwie używany i kto będzie za to odpowiedzialny, Ty. Kogo to dotyczyło? Ty. Kogo winić? Ty.

Przestań zapisywać swoje dane uwierzytelniające na dowolnej platformie. Zachowaj prywatność przed wygodą, bo inaczej będziesz miał duże kłopoty.

Przeczytaj także: Dlaczego prywatność w Internecie jest ważna?

Wniosek

Bez względu na to, ile nałożysz warstw bezpieczeństwa, znajdą sposób, aby dostać się do twojego telefonu komórkowego. A dzisiaj wejście do telefonu komórkowego jest bardziej niebezpieczne niż wejście do domu. Bo przynajmniej jesteś powiadamiany, jeśli ktoś wejdzie do twojego domu. Tutaj nie masz pojęcia. Cicha i doskonała kradzież.

Bądź więc trochę świadomy i uważny na wszystko, co odbierasz na swoim telefonie komórkowym. Trzymaj się z dala od nieznanych i niezabezpieczonych stron internetowych. Nie podawaj loginów do nieautoryzowanych platform i uczyń z tego nawyku wymazywanie śladów online.

Czy ten artykuł był dla Ciebie pomocny? Podziel się swoimi przemyśleniami i daj nam znać, jeśli masz coś do dodania, aby pomóc użytkownikowi stać się ofiarą wymiany karty SIM.