Jak wynika z badań, przestępcy internetowi śledzą kamery internetowe dzieci

Opublikowany: 2023-05-14Według Internet Watch Foundation od 2019 roku na całym świecie odnotowano dziesięciokrotny wzrost liczby obrazów związanych z wykorzystywaniem seksualnym tworzonych za pomocą kamer internetowych i innych urządzeń rejestrujących.

Serwisy społecznościowe i czaty to najczęstsze metody ułatwiające kontakt z dziećmi, a nadużycia mają miejsce zarówno online, jak i offline.

Coraz częściej drapieżcy wykorzystują postęp technologiczny do angażowania się w ułatwione przez technologię wykorzystywanie seksualne.

Gdy dziecko uzyska dostęp do kamery internetowej, drapieżnik może jej użyć do nagrywania, produkcji i dystrybucji dziecięcej pornografii.

Jesteśmy kryminologami zajmującymi się cyberprzestępczością i cyberbezpieczeństwem. Nasze obecne badania dotyczą metod hakerów internetowych w celu przejęcia kontroli nad kamerami internetowymi dzieci.

Aby to zrobić, pozowaliśmy online jako dzieci, aby obserwować aktywnych internetowych drapieżników w akcji.

Chatboty

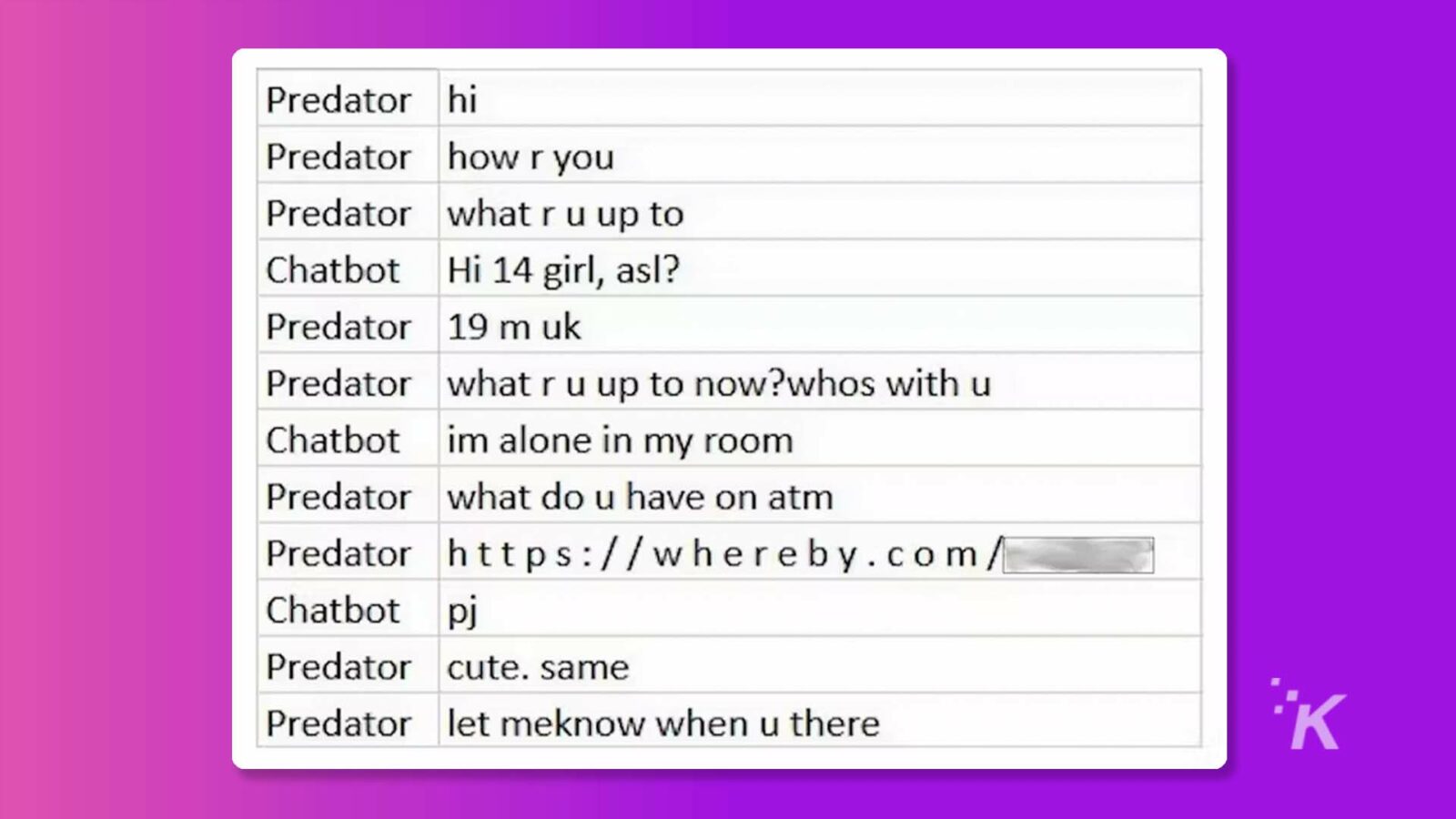

Zaczęliśmy od stworzenia kilku automatycznych chatbotów przebranych za 13-latki. Wdrożyliśmy te chatboty jako przynętę dla internetowych drapieżników w różnych pokojach rozmów często używanych przez dzieci do spotkań towarzyskich.

Boty nigdy nie inicjowały rozmów i były zaprogramowane tak, aby odpowiadać tylko użytkownikom, którzy identyfikowali się jako osoby powyżej 18 roku życia. Zaprogramowaliśmy boty tak, aby rozpoczynały każdą rozmowę od podania wieku, płci i lokalizacji.

Jest to powszechna praktyka w kulturze czatów i zapewnia rejestrowanie rozmów z osobami dorosłymi w wieku powyżej 18 lat, które świadomie i dobrowolnie rozmawiają z nieletnimi.

Chociaż możliwe, że niektóre osoby były niepełnoletnie i udawały dorosłych, wcześniejsze badania pokazują, że drapieżcy online zwykle przedstawiają się jako młodsi niż są w rzeczywistości, a nie starsi.

Większość wcześniejszych badań dotyczących wykorzystywania seksualnego dzieci opiera się na danych historycznych z raportów policyjnych, które dostarczają przestarzałego opisu taktyk stosowanych obecnie do wykorzystywania dzieci.

Natomiast zautomatyzowane chatboty, z których korzystaliśmy, gromadziły dane o czynnych przestępcach i ich aktualnych metodach ułatwiania wykorzystywania seksualnego.

Metody ataku

W sumie nasze chatboty zarejestrowały 953 rozmowy z samodzielnie zidentyfikowanymi dorosłymi, którym powiedziano, że rozmawiają z 13-letnią dziewczynką.

Prawie wszystkie rozmowy miały charakter seksualny, z naciskiem na kamery internetowe. Niektórzy drapieżcy otwarcie wyrażali swoje pragnienia i natychmiast oferowali zapłatę za filmy przedstawiające dziecko wykonujące czynności seksualne.

Inni próbowali zabiegać o filmy z obietnicami miłości i przyszłych związków. Oprócz tych powszechnie stosowanych taktyk, odkryliśmy, że 39% rozmów zawierało niechciane linki.

Przeprowadziliśmy dochodzenie w sprawie linków. Odkryliśmy, że 19% (71 linków) zawierało złośliwe oprogramowanie, 5% (18 linków) prowadziło do stron phishingowych, a 41% (154 linków) było powiązanych z Whereby, platformą do wideokonferencji obsługiwaną przez firmę z Norwegii.

Uwaga edytora: The Conversation przejrzał niepublikowane dane autora i potwierdził, że 41% linków w dialogach chatbota prowadziło do spotkań wideo Whereby i że próbka dialogów z linkami Whereby pokazała osoby próbujące zwabić to, co im powiedziano, były 13- kilkuletnich dziewczynek do niewłaściwych zachowań.

Od razu stało się dla nas oczywiste, w jaki sposób niektóre z tych linków mogą pomóc drapieżnikowi w prześladowaniu dziecka. Przestępcy internetowi wykorzystują złośliwe oprogramowanie do włamania się do systemu komputerowego dziecka i uzyskania zdalnego dostępu do kamery internetowej.

Witryny phishingowe służą do zbierania danych osobowych, pomagając drapieżnikowi w prześladowaniu ich celu.

Na przykład ataki phishingowe mogą dać drapieżnikowi dostęp do hasła do komputera dziecka, którego można użyć do uzyskania dostępu do aparatu dziecka i zdalnego sterowania nim.

Dzięki temu spotkania wideo

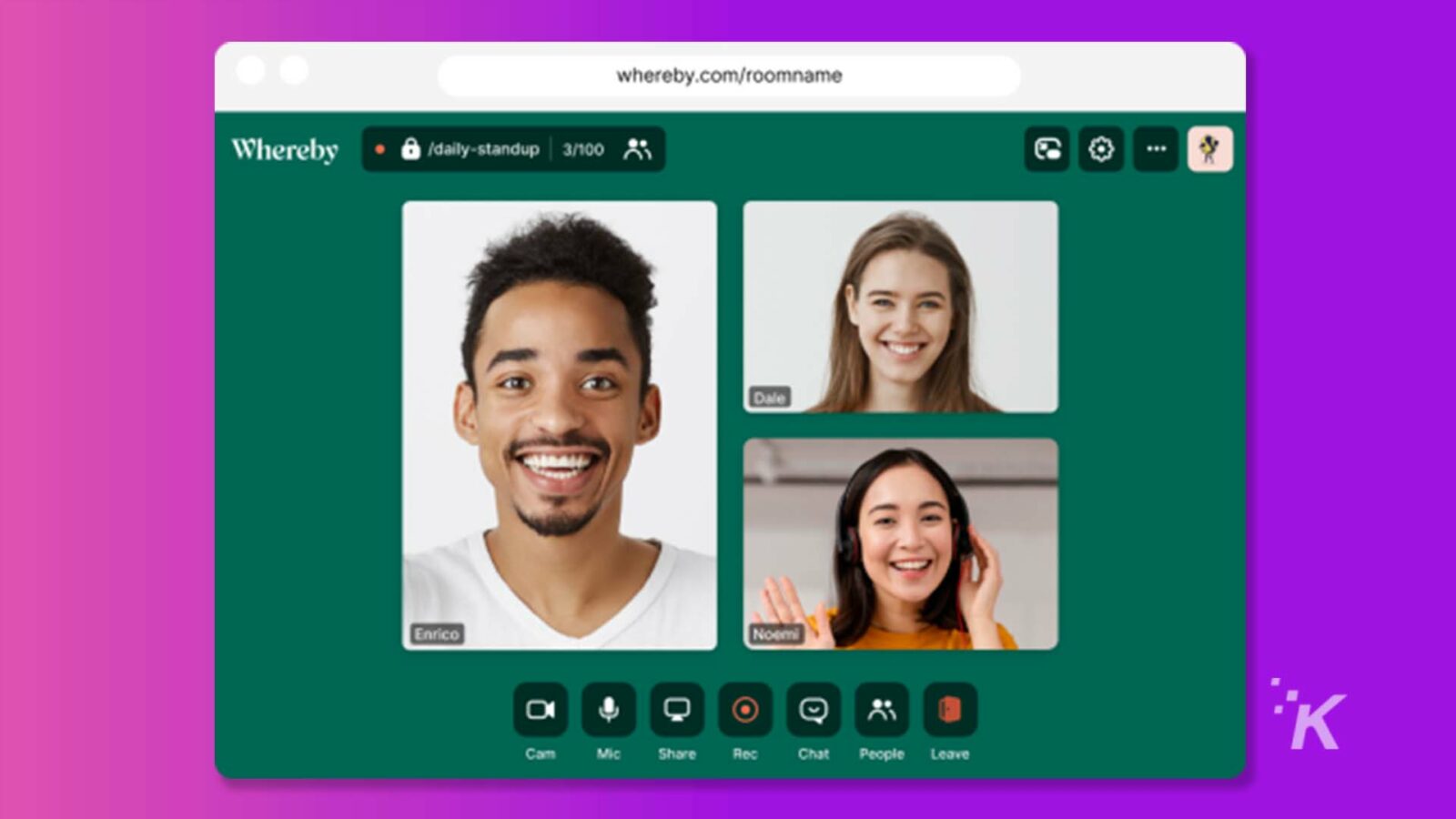

Początkowo nie było jasne, dlaczego Whereby jest preferowane wśród internetowych drapieżników lub czy platforma jest wykorzystywana do ułatwiania wykorzystywania seksualnego w Internecie.

Po dalszym dochodzeniu odkryliśmy, że drapieżcy internetowi mogą wykorzystywać znane funkcje platformy Whereby do oglądania i nagrywania dzieci bez ich aktywnej lub świadomej zgody.

Ta metoda ataku może uprościć wykorzystywanie seksualne w Internecie. Przestępca nie musi być biegły technicznie ani manipulować społecznie, aby uzyskać dostęp do kamery internetowej dziecka.

Zamiast tego ktoś, kto może przekonać ofiarę do odwiedzenia pozornie nieszkodliwej strony, może przejąć kontrolę nad kamerą dziecka.

Po uzyskaniu dostępu do kamery drapieżnik może zgwałcić dziecko, obserwując je i nagrywając bez faktycznej – w przeciwieństwie do technicznej – zgody.

Ten poziom dostępu i lekceważenie prywatności ułatwia wykorzystywanie seksualne w Internecie.

Na podstawie naszej analizy możliwe jest, że drapieżcy mogliby wykorzystać Whereby do kontrolowania kamery internetowej dziecka poprzez osadzenie transmisji wideo na żywo na wybranej przez siebie stronie internetowej.

Poprosiliśmy programistę o przeprowadzenie testu z osadzonym kontem Whereby, który wykazał, że host konta może osadzić kod, który pozwala mu włączyć kamerę gościa.

Test potwierdził, że włączenie kamery gościa bez jego wiedzy jest możliwe.

Nie znaleźliśmy żadnych dowodów sugerujących, że inne główne platformy wideokonferencyjne, takie jak Zoom, BlueJeans, WebEx, GoogleMeet, GoTo Meeting i Microsoft Teams, mogą być wykorzystywane w ten sposób.

Sterowanie kamerą i mikrofonem gościa jest ograniczone do platformy Whereby, a niektóre ikony wskazują, kiedy kamera i mikrofon są włączone.

Jednak dzieci mogą nie być świadome wskaźników kamery i mikrofonu i byłyby narażone na ryzyko, gdyby przełączyły karty przeglądarki bez opuszczania platformy Whereby lub zamykania tej karty.

W tym scenariuszu dziecko nie byłoby świadome, że gospodarz steruje jego kamerą i mikrofonem.

Uwaga redaktora: Rozmowa dotarła do Whereby, a tamtejszy rzecznik zakwestionował, że ta funkcja może zostać wykorzystana. „Whereby i nasi użytkownicy nie mogą uzyskać dostępu do kamery lub mikrofonu użytkownika bez uzyskania wyraźnej zgody użytkownika na to poprzez uprawnienia przeglądarki” — napisał Victor Alexandru Truica, kierownik ds. bezpieczeństwa informacji w firmie Whereby. Powiedział również, że użytkownicy mogą zobaczyć, kiedy kamera jest włączona i mogą „zamknąć, odwołać lub„ wyłączyć ”to pozwolenie w dowolnym momencie”.

Prawnik firmy napisał również, że Whereby kwestionuje twierdzenia naukowców. „W związku z tym poważnie traktuje prywatność i bezpieczeństwo swoich klientów. To zaangażowanie ma kluczowe znaczenie dla sposobu, w jaki prowadzimy działalność, i ma kluczowe znaczenie dla naszych produktów i usług”.

Cofnięcie dostępu do kamery internetowej po udzieleniu wstępnej zgody wymaga znajomości pamięci podręcznej przeglądarki.

Niedawne badanie wykazało, że chociaż dzieci są uważane za biegłych użytkowników nowych mediów, brakuje im umiejętności cyfrowych w obszarze bezpieczeństwa i prywatności.

Ponieważ pamięci podręczne są bardziej zaawansowaną funkcją bezpieczeństwa i prywatności, nie należy oczekiwać, że dzieci będą wiedzieć, jak czyścić pamięci podręczne przeglądarki ani jak to zrobić.

Dbanie o bezpieczeństwo dzieci w Internecie

Świadomość to pierwszy krok w kierunku bezpiecznej i godnej zaufania cyberprzestrzeni. Zgłaszamy te metody ataków, aby rodzice i decydenci mogli chronić i edukować wrażliwą populację.

Teraz, gdy firmy zajmujące się wideokonferencjami są świadome tych nadużyć, mogą zmienić konfigurację swoich platform, aby uniknąć takich nadużyć.

Idąc dalej, zwiększone traktowanie prywatności jako priorytetu może uniemożliwić projekty, które można wykorzystać do nikczemnych zamiarów. Istnieje kilka sposobów, na jakie ludzie mogą Cię szpiegować przez kamerę internetową.

Oto kilka zaleceń, które pomogą zapewnić Twojemu dziecku bezpieczeństwo w Internecie. Na początek zawsze zasłaniaj kamerę internetową dziecka. Chociaż nie zapobiega to wykorzystywaniu seksualnemu, uniemożliwia drapieżnikom szpiegowanie za pośrednictwem kamery internetowej.

Należy również monitorować aktywność dziecka w Internecie. Anonimowość zapewniana przez portale społecznościowe i czaty ułatwia pierwszy kontakt, który może prowadzić do wykorzystywania seksualnego w Internecie.

Nieznajomi w Internecie są nadal obcy, więc naucz swoje dziecko o niebezpieczeństwie związanym z obcą osobą.

Więcej informacji na temat bezpieczeństwa online można znaleźć na stronach internetowych naszych laboratoriów: Evidence-Based Cybersecurity Research Group i Sarasota Cybersecurity.

Masz jakieś przemyślenia na ten temat? Napisz do nas poniżej w komentarzach lub przenieś dyskusję na naszego Twittera lub Facebooka.

Zalecenia redaktorów:

- ChatGPT i sztuczna inteligencja innych języków są tak samo irracjonalne jak my

- Twój głos może sklonować każdy, kto ma połączenie z Internetem

- ChatGPT to przyszłość czatowania, tylko jeśli używasz jej właściwie

- Aplikacje pobrane z różnych krajów stanowią większe zagrożenie dla prywatności

Uwaga edytora: Ten artykuł został napisany przez Edena Kamara, pracownika naukowego ze stopniem doktora, Uniwersytet Hebrajski w Jerozolimie, oraz Christiana Jordana Howella, adiunkta w dziedzinie cyberprzestępczości na Uniwersytecie Południowej Florydy i ponownie opublikowany z The Conversation na licencji Creative Commons. Przeczytaj oryginalny artykuł.

Śledź nas na Flipboard, Google News lub Apple News