Microsoft sprawia, że szyfrowanie typu end-to-end jest ogólnie dostępne

Opublikowany: 2021-12-16W październiku 2021 roku gigant współpracy w miejscu pracy i pracy zespołowej ogłosił, że udostępni tę bardzo pożądaną funkcję w publicznej wersji zapoznawczej. Teraz użytkownicy platformy mogą korzystać z szyfrowania end-to-end (E2EE) za pośrednictwem połączeń Microsoft Teams.

„W tej wersji tylko przepływ multimediów w czasie rzeczywistym, czyli dane wideo i głosowe, w przypadku rozmów jeden-do-jednego w usłudze Teams są szyfrowane od końca do końca. Obie strony muszą włączyć to ustawienie, aby włączyć szyfrowanie typu end-to-end”.

Microsoft powiedział w poście na blogu ogłaszającym tę wiadomość, że wielu klientów korporacyjnych w Stanach Zjednoczonych i Europie z różnych branż, takich jak lotnictwo, produkcja, telekomunikacja i usługi profesjonalne, już wprowadza tę funkcję przeznaczoną do rozmów jeden na jednego w Teams .

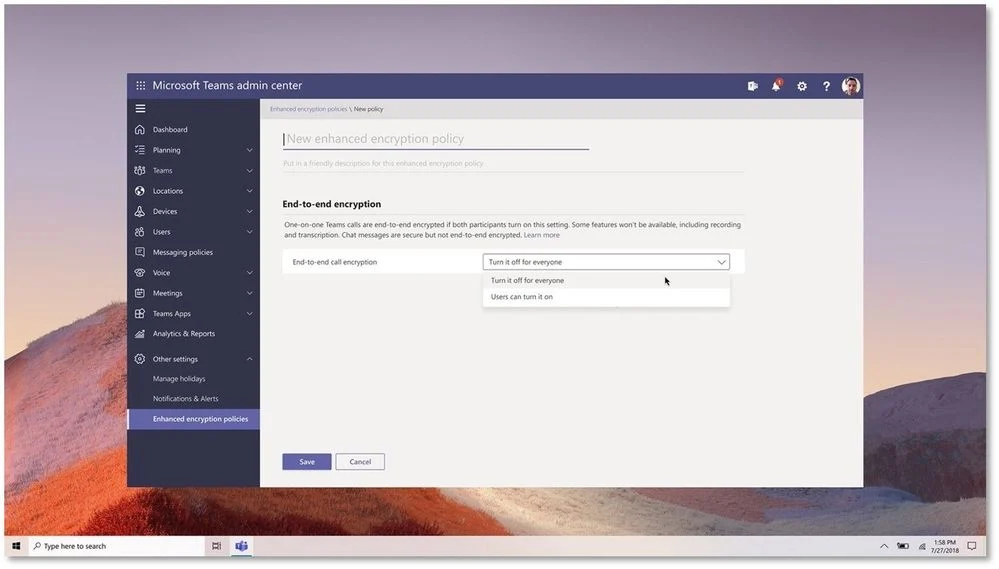

Ponadto, według Microsoft – funkcja nie jest domyślnie dostępna, ale raczej administratorzy IT będą musieli włączyć szyfrowanie typu end-to-end. Po skonfigurowaniu działu IT i włączeniu nowej funkcji dla wybranych użytkowników w przedsiębiorstwie – nadal muszą oni włączyć szyfrowanie typu end-to-end w ustawieniach Microsoft Teams – przy czym dział IT zachowuje możliwość wyłączenia funkcji dla połączeń „Teams” jako potrzebne.

Z jakiegoś powodu podczas korzystania z E2EE dla połączeń indywidualnych w usłudze Teams firma Microsoft zauważa, że niektóre funkcje nie są dostępne dla użytkowników, a jeśli chcą uzyskać dostęp: nagrywanie, napisy na żywo/transkrypcja, przekazywanie połączeń (w ciemno, bezpieczne i konsultacyjne) ), parkowanie/scalanie połączeń, towarzyszenie/przekazywanie połączeń do innego urządzenia lub dodawanie uczestników, aby połączenie indywidualne stało się połączeniem grupowym.

E2EE wzywa Teams, teraz ogólnie dostępne z najnowszą wersją klienta pulpitu Microsoft Teams dla użytkowników komputerów Mac i PC, a także użytkowników urządzeń mobilnych z najnowszą aktualizacją Microsoft dla systemów iOS i Android. Microsoft zauważa ponadto, że włączenie szyfrowania typu end-to-end na jednym urządzeniu umożliwia również włączenie go na wszystkich innych urządzeniach, ponieważ ustawienie jest zsynchronizowane.

Czy grupowe połączenia audio/wideo i spotkania są szyfrowane?

Cóż, tak, widzisz, szyfrowanie Microsoft 365 działa w celu zabezpieczenia grupowych połączeń audio/wideo. Microsoft stwierdza:

„Ponieważ udostępniamy szyfrowanie typu end-to-end dla połączeń jeden-do-jednego w usłudze Teams, będziemy nadal uczyć się od klientów, w jaki sposób scenariusze odpowiadają ich potrzebom. Będziemy pracować nad wprowadzeniem funkcji szyfrowania end-to-end do spotkań online później”.

Szyfrowanie typu end-to-end nie jest obecnie dostępne dla połączeń PSTN. Czat jest jednak zabezpieczony przez Szyfrowanie Microsoft 365. W usłudze Office 365 dane są szyfrowane „w stanie spoczynku i podczas przesyłania”. Połącz to z wykorzystaniem przez Microsoft kilku energicznych protokołów szyfrowania, a otrzymasz przekonujące argumenty za solidnym zabezpieczeniem.

Obecnie protokoły bezpieczeństwa MS365 obejmują Transport Layer Security/Secure Sockets Layer (TLS/SSL), Internet Protocol Security (IPSec) i Advanced Encryption Standard (AES).

Potwierdzanie połączeń jest szyfrowane w rzeczywistości

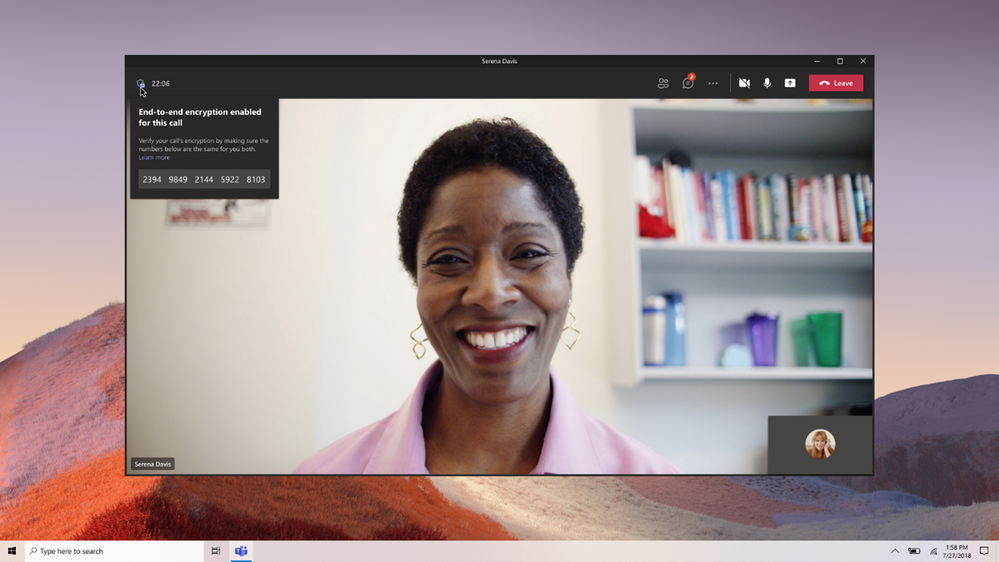

Nie martw się, jeśli połączenie jest chronione przez szyfrowanie typu end-to-end w Microsoft Teams, zauważysz wskaźnik szyfrowania w oknie „Połączenie zespołów” znajdującym się w lewym górnym rogu. Wskaźnik kompleksowego szyfrowania Microsoft Teams wygląda jak tarcza z blokadą.

„Technologie szyfrowania Microsoft 365 szyfrują każde połączenie Teams, a jeśli połączenie zostanie pomyślnie zaszyfrowane od końca do końca, obie strony zobaczą wskaźnik szyfrowania od końca do końca w oknie połączenia Teams”.

Najeżdżając kursorem na wskaźnik szyfrowania od końca do końca, możesz wyświetlić potwierdzenie, że połączenie jest rzeczywiście zaszyfrowane od końca do końca, a usługa Teams wyświetla również unikalny kod zabezpieczający dla połączenia. Jeśli chcesz mieć pewność, że szyfrowanie typu end-to-end jest włączone – potwierdź to, sprawdzając, czy ten sam kod bezpieczeństwa jest wyświetlany dla obu stron połączenia.

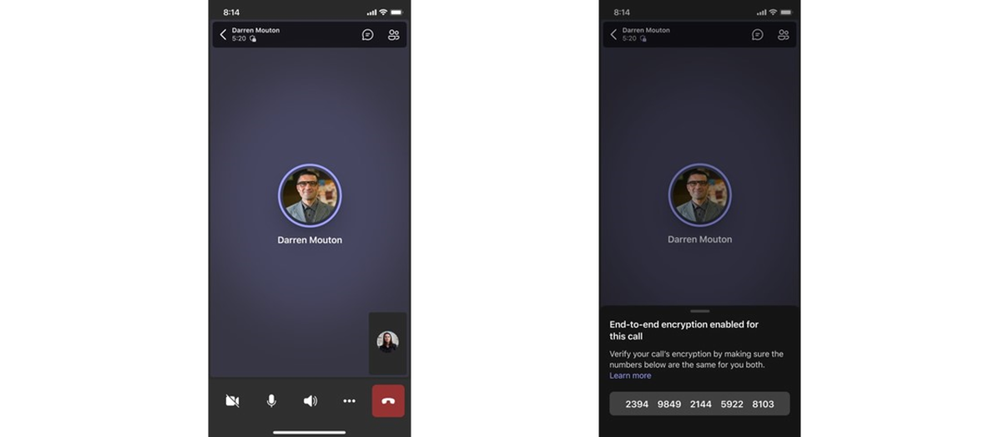

Włączanie szyfrowania typu end-to-end na urządzeniach mobilnych

Jeśli funkcja synchronizacji firmy Microsoft nie zsynchronizuje tej funkcji, użytkownicy mogą włączyć szyfrowanie typu end-to-end na swoich urządzeniach mobilnych.

W kliencie Teams przejdź do „Teams Mobile”, a następnie przejdź do ustawień> dzwonienie. Następny, pod Szyfrowanie – włącz szyfrowane połączenia typu end-to-end . Jeśli chcesz zweryfikować szyfrowanie typu end-to-end na urządzeniu mobilnym, możesz to zrobić stosunkowo łatwo.

Z urządzeń mobilnych – połączenie wyświetla ikonę kłódki i tarczy na ekranie. Użytkownicy mogą dotknąć wskaźnika szyfrowania, aby wyświetlić 20-cyfrowy kod bezpieczeństwa, aby zapewnić sobie spokój ducha. Podobnie jak w przypadku aplikacji komputerowej Microsoft Teams, obie osoby mogą sprawdzić, czy kod jest zgodny, co dodatkowo zapewnia obu stronom ochronę dzięki kompleksowemu szyfrowaniu.

Gdy użytkownicy nie korzystają z szyfrowania typu end-to-end (tj.), nie jest ono aktywne; wskaźnik szyfrowania aplikacji Teams jest wyświetlany jako zwykła ikona tarczy bez blokady. „Zwykła tarcza potwierdza, że połączenie jest chronione przez szyfrowanie Microsoft 365 i nie zostanie wyświetlony żaden kod zabezpieczający szyfrowanie od końca do końca” — napisał Microsoft w poście na blogu.

Żadna inna strona, nawet Microsoft, nie ma dostępu do zaszyfrowanych rozmów.

Znaczenie szyfrowania

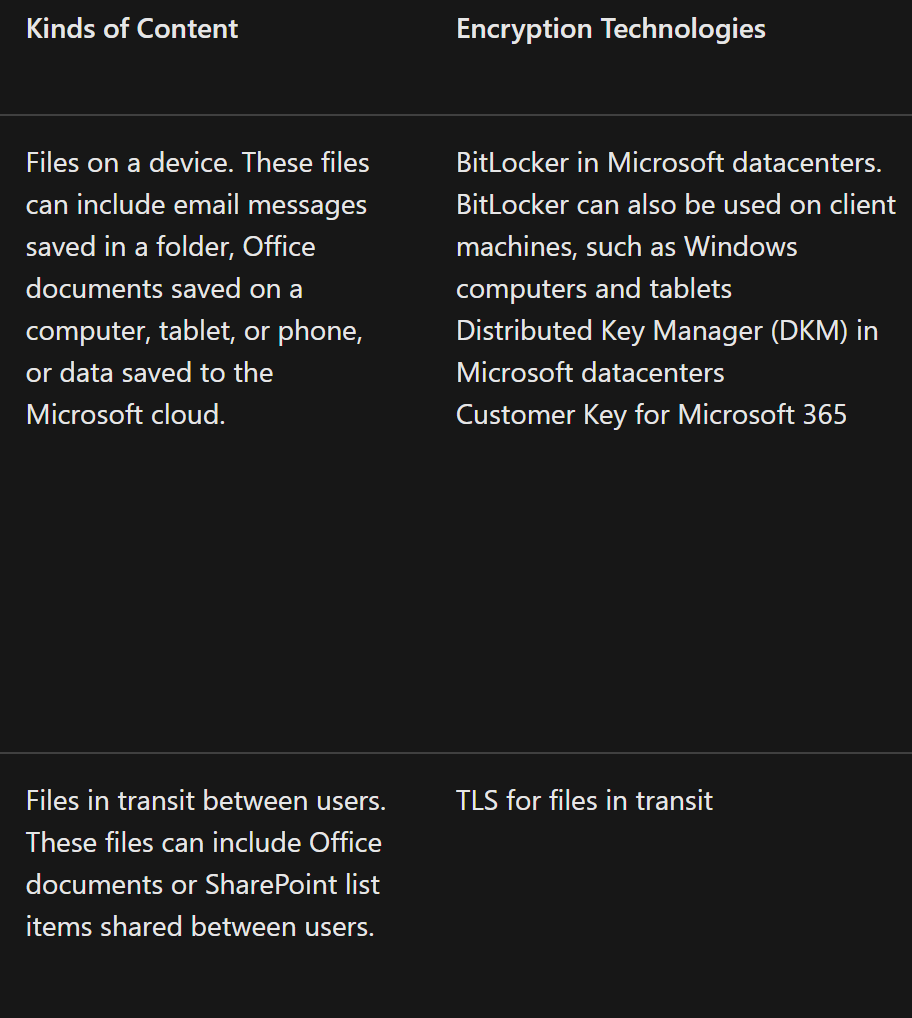

Jak wspomniano wcześniej, dane w spoczynku z platformy Microsoft 365; są chronione przez wielowarstwowe szyfrowanie – jednak nie end-to-end. Bez względu na to, jak na to spojrzysz, protokoły szyfrowania firmy Microsoft są nadal dość solidne, a oto, co jest chronione z poziomu platformy Microsoft 365.

Wszelkie pliki przesłane do biblioteki programu SharePoint, projekt, dane online, dokumenty przesłane za pośrednictwem spotkania programu Skype dla firm, wiadomości e-mail, załączniki przechowywane w folderach w skrzynce pocztowej oraz pliki przesłane do usługi OneDrive dla Firm; wszyscy korzystają z jakiejś formy szyfrowania.

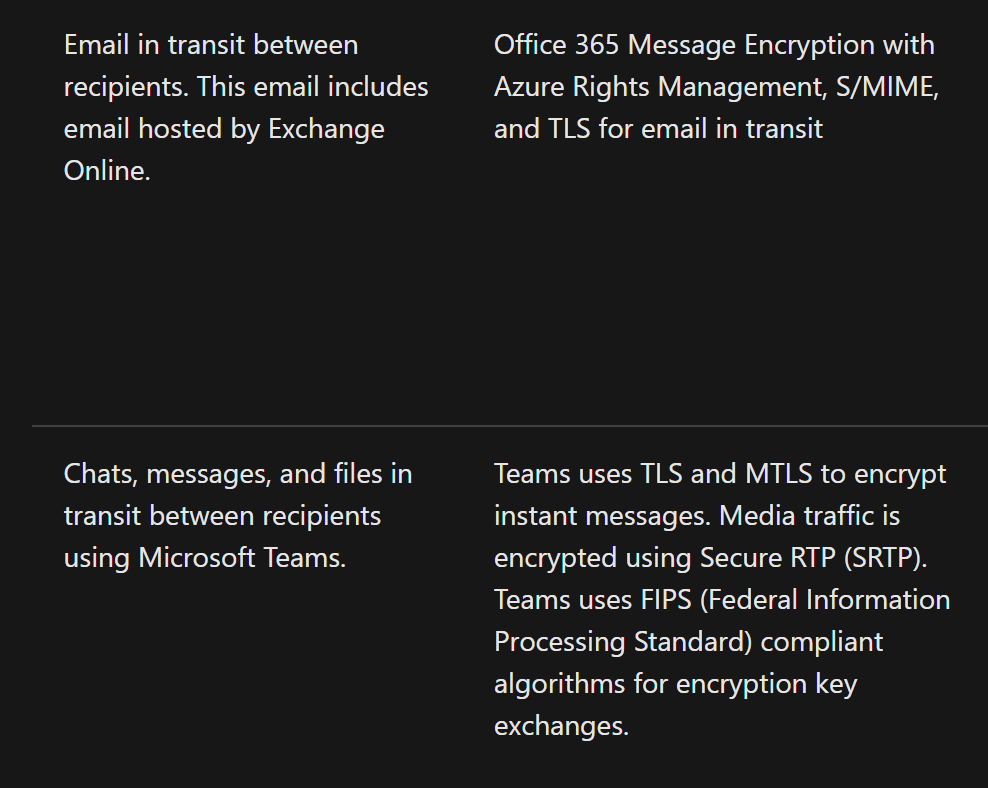

Dane w tranzycie, również według Microsoftu, również zostają zaszyfrowane. Przesyłane dane obejmują wiadomości e-mail w trakcie dostarczania oraz konwersacje, które odbywają się podczas spotkania online.

„W usłudze Office 365 dane są przesyłane za każdym razem, gdy urządzenie użytkownika komunikuje się z serwerem Microsoft; lub gdy serwer firmy Microsoft komunikuje się z innym serwerem”.

To wszystko dobrze, ale jeśli chodzi o potencjał włamań, duża część ciężaru spoczywa na organizacjach, aby przeszkolić pracowników w zakresie najlepszych praktyk stosowania narzędzia do bezpiecznej współpracy w miejscu pracy. „Nie klikaj linków wysłanych od zewnętrznych/nieznanych nadawców”. To może być szkodliwe.

Źli aktorzy zawsze znajdą nowe i kreatywne sposoby pozyskiwania poufnych danych, wyłudzania, a nawet przechowywania danych firmy w celu okupu. Większość incydentów cyberataków lub włamań jest nieunikniona, z pewnym wykształceniem i wykorzystaniem niezliczonych warstw zaawansowanych zabezpieczeń użytkowników końcowych firmy Microsoft.

Zoom przejął Keybase w maju 2020 r., aby pomóc im wzmocnić środki bezpieczeństwa po pojawieniu się raportów i filmów o Zoombombach. Gigant wideokonferencji Zoom pokonał nawet Microsoft, wprowadzając szyfrowanie typu end-to-end dla wszystkich użytkowników po luzie, z jakim boryka się po ogłoszeniu, że funkcja będzie przeznaczona dla klientów płacących dopiero w 2020 roku.