Wskazówki i porady dotyczące poprawy bezpieczeństwa Twojego iPhone'a

Opublikowany: 2020-09-06Ogólnie rzecz biorąc, urządzenia z systemem iOS są znacznie bezpieczniejsze niż urządzenia z systemem Android. Obecnie największym zagrożeniem dla urządzeń jest Malware (Malicious Software). Złośliwe oprogramowanie jest programowane przez hakerów w celu wykorzystania luk w systemie. Malware zawiera złośliwe kody, których celem jest wyodrębnienie danych użytkowników. Kody te można zaprogramować w celu pobierania danych osobowych i oficjalnych użytkownika lub uzyskiwania dostępu do systemu.

Jednak iOS nie zapewnia dużej swobody aplikacjom. iOS nie pozwala użytkownikom instalować aplikacji ze źródła innego niż App Store. Wszystkim aplikacjom dostępnym w App Store można ufać pod względem ich autentyczności.

Oprócz tego iOS wykorzystuje również Sand-boxing do ochrony urządzenia. W piaskownicy wszystkie aplikacje instalowane na urządzeniu początkowo działają w izolacji, podczas gdy urządzenie odnotowuje zachowanie aplikacji. Jeśli aplikacja wykazuje jakiekolwiek oznaki złośliwego zachowania, urządzenie wyłącza aplikację i ostrzega o tym użytkownika.

Istnieje jednak kilka innych wskazówek i sztuczek, które mogą poprawić bezpieczeństwo Twojego iPhone'a, co w przeciwnym razie może zagrozić Twojej prywatności i danym.

Wskazówki, jak poprawić bezpieczeństwo swojego iPhone'a:

- Uważaj na przeciskanie soku

- Tryb ograniczonego dostępu USB

- Aplikacje antykradzieżowe

- Sprawdzenie uprawnień

- Wyłącz automatyczne połączenie z Wi-Fi

- Unikaj jailbreak

- Przeczytaj o aplikacji

1. Uważaj na przeciskanie soku:

Juice Jacking to technika wykorzystywana przez hakerów do instalowania złośliwego oprogramowania w systemie. Większość ludzi spędza mnóstwo czasu na telefonach komórkowych i często traci sok. Porty ładowania USB, szczególnie dla iPhone'ów, są dostępne wszędzie, od dworców kolejowych, przystanków autobusowych po kawiarnie i restauracje.

Nie wszystkie z tych portów są autentyczne. Czasami te porty są używane przez hakerów do przenoszenia złośliwego oprogramowania na urządzenie i włamywania się do systemu.

Dlatego powinieneś mieć przy sobie „bloker danych”. Data Blocker to nic innego jak prosty klucz USB używany do podłączenia urządzenia do ładowarki. Data Blocker blokuje piny danych portu ładowania, umożliwiając jedynie ładowanie telefonu. Blokery danych to bardzo tanie rozwiązanie tego dość niebezpiecznego zagrożenia.

2. Tryb ograniczonego dostępu USB:

Tryb ograniczonego dostępu USB został wprowadzony przez firmę Apple w systemie iOS w wersji 11.4.1 i nowszych. Tryb ograniczonego dostępu USB działa poprzez ograniczenie pojemności portu błyskawicy do samego ładowania i wyłączenie możliwości przesyłania danych. Mówiąc dokładniej, gdy masz włączony tryb ograniczonego dostępu USB, jeśli nie odblokowywałeś urządzenia przez godzinę, wymagałoby to odblokowania telefonu w celu skonfigurowania połączenia z innym urządzeniem pamięci masowej.

Ta funkcja jest próbą uratowania iPhone'ów przed urządzeniami takimi jak GrayKey. Urządzenia takie jak GrayKey są używane przez intruzów do odblokowania urządzenia. Działają po podłączeniu do portu ładowania urządzenia. Potrzebują kilku godzin, zanim z powodzeniem zdołają włamać się do urządzenia. W ten sposób tryb ograniczony USB chroni urządzenie przed niewłaściwym użyciem przez złodziei i intruzów.

3. Aplikacje antykradzieżowe:

Chociaż iOS można uznać za bezpieczny przed złośliwym oprogramowaniem, iOS nie może nic zrobić, aby chronić Twoje urządzenie przed złodziejami. Kradzież jest stałym zagrożeniem dla Twojego urządzenia i przechowywanych na nim danych. Użytkownicy iPhone'ów powinni zawsze mieć zainstalowaną dobrą aplikację Anti-Theft na urządzeniu. W App Store dostępnych jest wiele takich aplikacji.

Aplikacje te oferują całą gamę przydatnych funkcji, takich jak zdalne lokalizowanie urządzenia, zdalne czyszczenie danych na urządzeniu, wyzwalanie alarmu itp. Funkcje te mogą się przydać w niektórych sytuacjach.

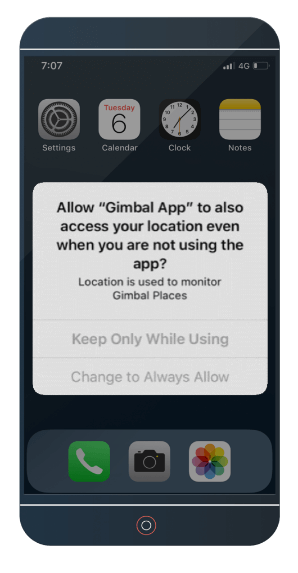

4. Kontrola uprawnień:

W dzisiejszych czasach aplikacje proszą o mnóstwo uprawnień podczas instalacji. Pamięć masowa, kamera, mikrofon, lokalizacja itp. to niektóre z kluczowych uprawnień, które należy przyznać sumiennie. Użytkownik powinien pomyśleć logicznie przed zatwierdzeniem takich uprawnień.

Na przykład słownik z pytaniem o lokalizację i pozwolenie na mikrofon powinien zawsze dzwonić do ciebie.

5. Wyłącz automatyczne połączenie z Wi-Fi:

Większość ludzi prosi swoje iPhone'y o zapamiętanie haseł Wi-Fi do ich codziennych miejsc, takich jak kawiarnie i biura. Daje hakerom możliwość zostania pośrednikami. Po skonfigurowaniu urządzenia do automatycznego łączenia się ze znanymi sieciami identyfikator SSID (identyfikator zestawu usług) zapamiętanego połączenia może zostać użyty do nakłonienia urządzenia do uznania fałszywego punktu dostępowego za oryginalny. Spowoduje to przekierowanie Twoich danych przez komputer hakera, które mogą następnie zostać wykorzystane w niewłaściwy sposób.

6. Unikaj jailbreakingu:

iOS został zaprojektowany tak, aby odmawiać pozwolenia na instalowanie aplikacji innych firm na iPhone'ach. Jednak użytkownicy często chcą instalować takie aplikacje innych firm, aby uzyskać dodatkową funkcjonalność. Dlatego użytkownicy próbują Jailbreaking. Jailbreaking to technika, która pozwala użytkownikom instalować aplikacje innych firm. Umożliwia im dostęp do gier i aplikacji na iPhone'ach, które w innym przypadku nie są dostępne w App Store.

To nie tylko unieważnia gwarancję twojego urządzenia, ale także sprawia, że twoje urządzenie jest podatne na różne złośliwe oprogramowanie i zagrożenia cybernetyczne. Zgłoszono, że te urządzenia zostały zhakowane, a użytkownicy wielokrotnie tracili swoje dane.

7. Przeczytaj o aplikacjach:

Było wiele przypadków zgłaszania fałszywych aplikacji w App Store. Aplikacje te nie oferują odpowiedniej funkcjonalności, ale są zaprojektowane tak, aby uszkadzać urządzenia i dane użytkownika. Takie zachowanie można jednak zauważyć, jeśli poświęcisz czas na przeczytanie kilku opinii o aplikacji w App Store przed zainstalowaniem nowej i niezbyt popularnej aplikacji. Ta prosta praktyka może uchronić Twoje wrażliwe dane i informacje przed niewłaściwym wykorzystaniem.

Oto niektóre z technik, które mogą pomóc w dalszej poprawie bezpieczeństwa Twojego iPhone'a. Mamy nadzieję, że spodobały Ci się te wskazówki. Daj nam znać, jeśli masz jakąkolwiek taką technikę, która zadziałała w celu poprawy bezpieczeństwa Twojego urządzenia.

Następny Przeczytaj

Najlepsze sposoby na wzmocnienie bezpieczeństwa kamery internetowej

Sposoby ochrony prywatności za pomocą narzędzi przeglądarki Opera