Co to jest uwierzytelnianie dwuetapowe i dlaczego warto z niego korzystać?

Opublikowany: 2020-08-24Jedną z przerażających myśli w dzisiejszych czasach, w których dane są nowym olejem, jest obawa o złamanie zabezpieczeń kont internetowych lub całkowitą utratę do nich dostępu. Chociaż temu obawom można przypisać kilka czynników, najważniejszym z nich jest brak odpowiednich zabezpieczeń, które można podzielić na zaniedbania i słabe praktyki w zakresie bezpieczeństwa, które większość użytkowników celowo/nieumyślnie stosuje.

Jednym ze sposobów wyjścia z tej sytuacji jest włączenie 2FA (uwierzytelniania dwuskładnikowego) na wszystkich kontach, aby wzmocnić ich bezpieczeństwo. W ten sposób, nawet jeśli Twoje hasło zostanie ujawnione/zhakowane, Twoje konto nadal nie będzie dostępne, dopóki nie zostanie zweryfikowane przez drugi czynnik (token weryfikacji 2FA).

Ale jak się okazuje, wiele osób nie wydaje się wykorzystywać 2FA lub jest nieświadomych jego istnienia. Aby uprościć sprawę, oto przewodnik dotyczący uwierzytelniania dwuskładnikowego z odpowiedziami na niektóre z najczęstszych pytań dotyczących 2FA.

Spis treści

Co to jest uwierzytelnianie dwuskładnikowe (2FA)?

Uwierzytelnianie dwuskładnikowe lub 2FA to rodzaj mechanizmu uwierzytelniania wieloskładnikowego (MFA), który dodaje dodatkową warstwę zabezpieczeń do Twojego konta — drugi czynnik, w przypadku 2FA — w celu uwierzytelnienia Twoich loginów.

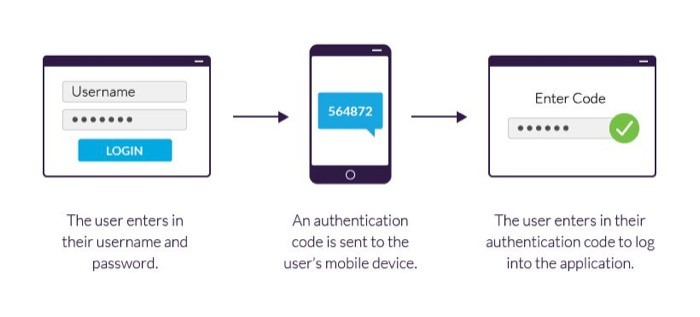

W idealnym przypadku, gdy logujesz się na konto przy użyciu nazwy użytkownika i hasła, hasło służy jako pierwszy czynnik uwierzytelniający. I dopiero wtedy, gdy usługa zweryfikuje wpisane hasło pod kątem poprawności, umożliwi Ci dostęp do Twojego konta.

Jednym z problemów związanych z tym podejściem jest to, że nie jest ono najbezpieczniejsze: jeśli ktoś zdobędzie hasło do Twojego konta, może łatwo zalogować się i korzystać z Twojego konta. Właśnie tam pojawia się potrzeba drugiego czynnika.

Drugi czynnik, który można skonfigurować na kilka różnych sposobów, dodaje dodatkową warstwę uwierzytelniania do Twojego konta w momencie logowania. Po włączeniu, po wprowadzeniu prawidłowego hasła do konta, musisz wprowadź kod weryfikacyjny, ważny przez ograniczony czas, aby zweryfikować swoją tożsamość. Po pomyślnej weryfikacji otrzymasz dostęp do konta.

W zależności od serwisu implementującego mechanizm, 2FA może być czasem również zaadresowane jako weryfikacja dwuetapowa (2SV), jak w przypadku Google. Jednak poza różnicą w nazwie, zasada działania obu stron pozostaje taka sama.

Jak działa uwierzytelnianie dwuskładnikowe (2FA)?

Jak wspomniano w poprzedniej sekcji, uwierzytelnianie dwuskładnikowe obejmuje użycie drugiego czynnika (oprócz pierwszego czynnika: hasła), aby zakończyć sprawdzanie tożsamości podczas logowania.

Aby to osiągnąć, aplikacje i usługi wdrażające 2FA wymagają weryfikacji przez użytkownika końcowego co najmniej dwóch z następujących czynników (lub elementów dowodowych), zanim będzie mógł się zalogować i zacząć korzystać z usługi:

i. Wiedza – coś, co wiesz

ii. Posiadanie – coś, co masz

iii. Inherence – coś, czym jesteś

Aby lepiej zrozumieć, co składa się na te różne czynniki, w większości scenariuszy czynnik Wiedza może być, powiedzmy, hasłem do konta lub kodem PIN, podczas gdy czynnik posiadania może obejmować coś w rodzaju klucza bezpieczeństwa USB lub breloka uwierzytelniającego oraz Inherence czynnikiem może być twoja biometria: odcisk palca, siatkówka itp.

Po skonfigurowaniu i uruchomieniu usługi 2FA na dowolnym ze swoich kont musisz wprowadzić jeden z dwóch czynników weryfikacji, między posiadaniem a dziedziczeniem , oprócz czynnika wiedzy , aby zweryfikować swoją tożsamość w usłudze w momencie Zaloguj sie.

Następnie, w zależności od tego, co chcesz chronić i usługi, z której korzystasz, masz dwie opcje wyboru preferowanego drugiego mechanizmu uwierzytelniania. Możesz użyć opcji Posiadanie : dowolnego fizycznego klucza bezpieczeństwa lub aplikacji do generowania kodu na smartfonie, która zapewnia jednorazowy token, którego możesz użyć do zweryfikowania swojej tożsamości . Możesz też polegać na Inherence : weryfikacji twarzy i podobnych , dostarczanych przez niektóre usługi w dzisiejszych czasach, jako drugim czynniku weryfikacji bezpieczeństwa dla Twojego konta.

Czy uwierzytelnianie dwuskładnikowe jest niezawodne? Czy są jakieś wady korzystania z 2FA?

Teraz, gdy już wiesz, czym jest uwierzytelnianie dwuskładnikowe i jak działa, przyjrzyjmy się bliżej jego implementacji i wadom (jeśli występują) korzystania z niego na Twoim koncie.

Po pierwsze, chociaż konsensus dotyczący korzystania z uwierzytelniania dwuskładnikowego wśród większości ekspertów jest zasadniczo pozytywny i prowokuje ludzi do włączenia 2FA na swoich kontach, z pewnością istnieje kilka niedociągnięć we wdrożeniu mechanizmu, które uniemożliwiają jego niezawodne rozwiązanie.

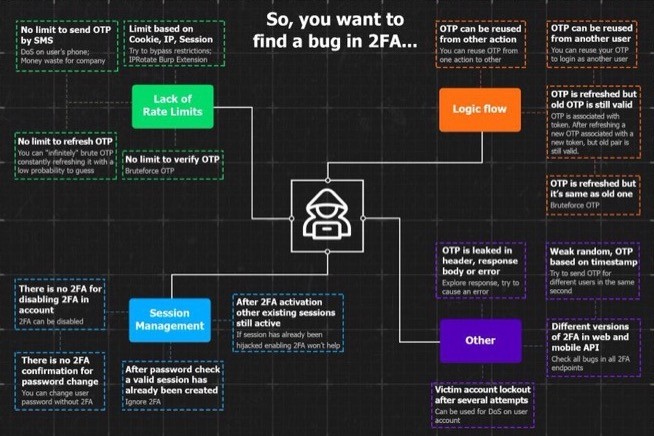

Te niedociągnięcia (a raczej luki) są w większości wynikiem złej implementacji 2FA przez korzystające z nich usługi, co samo w sobie może być wadliwe na różnych poziomach.

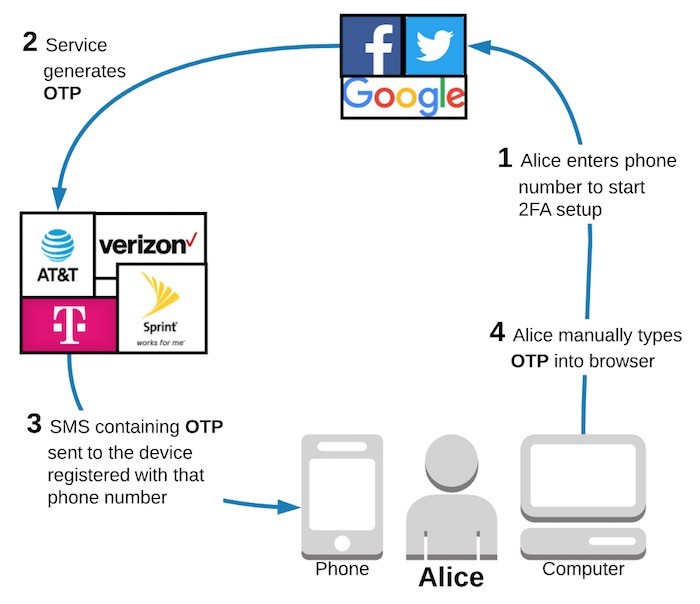

Aby dać ci wyobrażenie o słabej (czytaj nieskutecznej) implementacji 2FA, rozważ scenariusz, w którym masz włączoną funkcję 2FA na swoim koncie przy użyciu numeru telefonu komórkowego. W tej konfiguracji usługa wysyła wiadomość OTP przez SMS, której musisz użyć do zweryfikowania swojej tożsamości. Ponieważ jednak drugi czynnik jest przesyłany przez operatora w tej sytuacji, jest on przedmiotem różnego rodzaju ataków i dlatego sam w sobie nie jest bezpieczny. W rezultacie taka implementacja nie może być tak skuteczna, jak powinna być w ochronie Twojego konta.

Oprócz powyższego scenariusza istnieje kilka innych sytuacji, w których 2FA może być podatny na wszelkiego rodzaju ataki. Niektóre z tych sytuacji obejmują przypadki, w których witryna/aplikacja zawierająca mechanizm: ma wypaczoną implementację weryfikacji tokenów; nie ma limitu stawki, który może pozwolić komuś na brutalne włamanie się na konto; umożliwia ciągłe przesyłanie tego samego hasła OTP; polega m.in. na niewłaściwej kontroli dostępu do kodów zapasowych. Wszystko to może prowadzić do luk, które mogą pozwolić komuś — z odpowiednią wiedzą i zestawem umiejętności — obejść źle zaimplementowany mechanizm 2FA i uzyskać dostęp do docelowego konta.

Podobnie, innym scenariuszem, w którym 2FA może być problematyczny, jest nieostrożne korzystanie z niego. Na przykład, jeśli masz włączone uwierzytelnianie dwuskładnikowe na koncie przy użyciu aplikacji do generowania kodu i zdecydujesz się przełączyć na nowe urządzenie, ale zapomnisz przenieść aplikację uwierzytelniającą na nowy telefon, możesz zostać całkowicie zablokowany z konta. A z kolei możesz znaleźć się w sytuacji, w której odzyskanie dostępu do takich kont może być trudne.

Jeszcze jedna sytuacja, w której 2FA może czasami cię skrzywdzić, to użycie SMS-a, aby uzyskać token 2FA. W takim przypadku, jeśli jesteś w podróży i przenosisz się do miejsca o słabej łączności, możesz nie otrzymać jednorazowego tokena SMS-em, co może tymczasowo uniemożliwić dostęp do Twojego konta. Nie wspominając o tym, że zmieniasz operatora i nadal masz stary numer telefonu komórkowego połączony z różnymi kontami dla 2FA.

Jednak biorąc pod uwagę wszystko, co zostało powiedziane, w grę wchodzi jeden kluczowy czynnik, a mianowicie to, że ponieważ większość z nas jest przeciętnymi użytkownikami Internetu i nie używa naszych kont w wątpliwych przypadkach użycia, jest mało prawdopodobne, że haker zaatakuje nasze kont jako potencjalne ataki. Jednym z oczywistych powodów jest to, że konto przeciętnego użytkownika nie jest wystarczająco przynętą i nie oferuje wiele do zyskania dla kogoś, kto poświęci swój czas i energię na przeprowadzenie ataku.

W takim scenariuszu uzyskujesz najlepsze korzyści z zabezpieczeń 2FA, zamiast natrafić na niektóre z jego skrajnych wad, jak wspomniano wcześniej. Krótko mówiąc, zalety 2FA przeważają nad wadami większości użytkowników — oczywiście, że używasz go ostrożnie.

Dlaczego warto korzystać z uwierzytelniania dwuskładnikowego (2FA)?

W miarę jak rejestrujemy się w coraz większej liczbie usług online, w pewien sposób zwiększamy szanse na włamanie się do naszych kont. O ile oczywiście nie ma kontroli bezpieczeństwa, aby zapewnić bezpieczeństwo tych kont i powstrzymać zagrożenia.

W ciągu ostatnich kilku lat naruszenia danych niektórych popularnych usług (z ogromną bazą użytkowników) spowodowały wyciek ton danych uwierzytelniających użytkowników (adresów e-mail i haseł) online, co zagroziło bezpieczeństwu milionów użytkowników na całym świecie, umożliwiając hakerowi (lub dowolnej osoby posiadającej know-how) do wykorzystania ujawnionych danych uwierzytelniających w celu uzyskania dostępu do tych kont.

Chociaż samo to jest dużym problemem, sytuacja się pogarsza, gdy te konta nie mają uwierzytelniania dwuskładnikowego, ponieważ sprawia to, że cały proces jest prosty i nieskomplikowany dla hakera. Tym samym pozwalając na łatwe przejęcie.

Jeśli jednak zastosujesz uwierzytelnianie dwuskładnikowe na swoim koncie, otrzymasz dodatkową warstwę zabezpieczeń, którą trudno ominąć, ponieważ wykorzystuje współczynnik posiadania ( coś, co tylko Ty masz ) — token OTP lub token generowany przez aplikację/fob — w celu zweryfikowania Twojej tożsamości.

W rzeczywistości konta, na które trzeba wykonać dodatkowy krok, zazwyczaj nie znajdują się na celowniku atakujących (zwłaszcza w atakach na dużą skalę), a zatem są stosunkowo bezpieczniejsze niż te, które nie wykorzystują 2FA. To powiedziawszy, nie można zaprzeczyć, że uwierzytelnianie dwuskładnikowe dodaje dodatkowy krok w momencie logowania. Jednak bezpieczeństwo i spokój, które otrzymujesz w zamian, są bez wątpienia warte zachodu.

Wspomniany powyżej scenariusz to tylko jeden z wielu różnych przypadków, w których włączenie funkcji 2FA na koncie może okazać się korzystne. Ale powiedziawszy to, warto jeszcze raz wspomnieć, że chociaż 2FA zwiększa bezpieczeństwo twojego konta, nie jest to również niezawodne rozwiązanie i dlatego musi być poprawnie zaimplementowane przez usługę; nie wspominając o prawidłowej konfiguracji po stronie użytkownika, którą należy wykonać ostrożnie (wykonać kopię zapasową wszystkich kodów odzyskiwania), aby usługa działała na Twoją korzyść.

Jak wdrożyć uwierzytelnianie dwuskładnikowe (2FA)?

W zależności od konta, które chcesz zabezpieczyć za pomocą uwierzytelniania dwuskładnikowego, musisz wykonać zestaw kroków, aby włączyć 2FA na swoim koncie. Czy to niektóre z popularnych serwisów społecznościowych, takich jak Twitter, Facebook i Instagram; usługi przesyłania wiadomości, takie jak WhatsApp; lub nawet twoje konto e-mail; usługi te oferują możliwość włączenia 2FA w celu poprawy bezpieczeństwa konta.

Naszym zdaniem, chociaż używanie silnych i unikalnych haseł do wszystkich kont jest szczątkowe, nie należy ignorować uwierzytelniania dwuskładnikowego, ale raczej skorzystać z niego, jeśli usługa zapewnia taką funkcjonalność — szczególnie w przypadku konta Google, które jest powiązane z większość pozostałych kont jako opcję odzyskiwania.

Mówiąc o najlepszej metodzie włączenia uwierzytelniania dwuskładnikowego, jednym z najbezpieczniejszych sposobów jest użycie klucza sprzętowego, który generuje kod w stałych odstępach czasu. Jednak dla przeciętnego użytkownika aplikacje do generowania kodu, takie jak Google, LastPass i Authy, również powinny działać idealnie. Co więcej, w dzisiejszych czasach dostępne są pewne menedżery haseł, które oferują zarówno sejf, jak i generator tokenów, co czyni go jeszcze wygodniejszym dla niektórych.

Chociaż większość usług wymaga podobnego zestawu kroków, aby włączyć uwierzytelnianie dwuskładnikowe, możesz zapoznać się z naszym przewodnikiem, jak włączyć 2FA na swoim koncie Google i innych witrynach mediów społecznościowych, aby dowiedzieć się, jak prawidłowo skonfigurować zabezpieczenia uwierzytelniania dwuskładnikowego na Twoje konto. I robiąc to, upewnij się, że masz kopię wszystkich kodów zapasowych, aby nie zostać zablokowanym z konta w przypadku nieotrzymania tokenów lub utraty dostępu do generatora tokenów.