Co popularne strony internetowe wiedzą o Tobie?

Opublikowany: 2023-02-23Ujawnienie: To jest post sponsorowany. Jednak nasze opinie, recenzje i inne treści redakcyjne nie są pod wpływem sponsoringu i pozostają obiektywne .

Dane są siłą napędową ekonomii cyfrowej. Niewiarygodne ilości informacji o użytkownikach sieci są gromadzone i analizowane w celu ulepszania usług, zwiększania skuteczności reklam i zwiększania bezpieczeństwa systemów bezpieczeństwa — a także w wielu innych, czasem mniej szlachetnych celach.

Użytkownicy chętnie udostępniają pewne informacje o sobie w sieciach społecznościowych oraz na kontach i profilach w serwisach.

Jednak nawet jeśli użytkownik nie wypełnił jeszcze ani jednego pola profilu, to już wiele o nim wiadomo.

Zapytaliśmy programistów Octo Browser, którzy specjalizują się w technologiach zapobiegających wykryciu, czym jest „cyfrowy odcisk palca”, z czego się składa, jak jest używany i jak można go ukryć.

Znają typ Twojego urządzenia

Twoja przeglądarka przechowuje różnorodne dane o urządzeniu, którego używasz do korzystania z Internetu: system operacyjny, procesor, procesor graficzny, rozdzielczość ekranu, czcionki systemowe, ustawienia czasu i geolokalizacji.

Dane te są niezbędne do prawidłowego wyświetlania stron internetowych i ich funkcjonalności; dodatkowo służy to do identyfikacji unikalnych odwiedzających.

Twoja przeglądarka zbiera znaczną ilość różnych parametrów i wysyła je do stron internetowych. Możesz pomyśleć, że nie są one zbyt przydatne do identyfikacji użytkownika: każdy pojedynczy parametr z tego zestawu jest powszechnie spotykany.

Jednak wszystkie te parametry są brane razem z cyfrowego odcisku palca, za pomocą którego możliwa jest identyfikacja unikalnych użytkowników.

Możesz przeczytać więcej o cyfrowych odciskach palców, z czego się składają i jak je zastąpić (sfałszować) w artykule na blogu Octo Browser.

Przede wszystkim identyfikacja użytkownika jest niezbędna do wyświetlania reklam i analiz. Cyfrowy odcisk palca pozwala stronie internetowej „rozpoznać” użytkownika za każdym razem, gdy odwiedza on stronę internetową, nawet jeśli nie jest zalogowany, i zapamiętać jego preferencje.

Systemy bezpieczeństwa wykorzystują również cyfrowy odcisk palca: pomaga on oddzielić prawdziwych użytkowników od botów, zauważyć przypadki kont wykorzystujących dane osobowe innych osób lub użytkowników podszywających się pod ich adresy IP.

Informacje, które udostępniasz, możesz zobaczyć tutaj i tutaj. Niektóre strony internetowe są jeszcze bardziej skrupulatne w śledzeniu działań użytkowników.

Na przykład mogą rejestrować czas spędzony na stronie, ruchy myszy i interakcje z obiektami. Jak to działa, możesz zobaczyć tutaj.

Oczywiście będzie wielu użytkowników z tymi samymi konfiguracjami sprzętu i przeglądarki: np. większość aktualnych użytkowników Macbooka Air będzie miała najnowszą wersję Safari, a ich sprzęt będzie podobny.

W celu rozróżnienia takich użytkowników niektóre serwisy przeprowadzają dodatkowe testy. Na przykład dają przeglądarce zadanie w tle, aby narysować proste elementy graficzne w 2D i 3D.

Obiekty 2D są renderowane przez Canvas, a 3D przez WebGL. Możesz odwiedzić amiunique.org, witrynę o wymownej nazwie, i zobaczyć, ile urządzeń wykonuje te zadania, takie jak Twoje:

Wizualnie teksty i kształty generowane przez różne urządzenia nie będą się różnić, ale dane techniczne pokażą, że obliczenia zostały wykonane przy użyciu różnych zestawów parametrów, sterowników, oprogramowania i sprzętu.

Wyniki renderowania zostaną zamienione na długi identyfikator, który może posłużyć do jeszcze dokładniejszej identyfikacji unikalnego użytkownika.

Wiedzą, gdzie jesteś

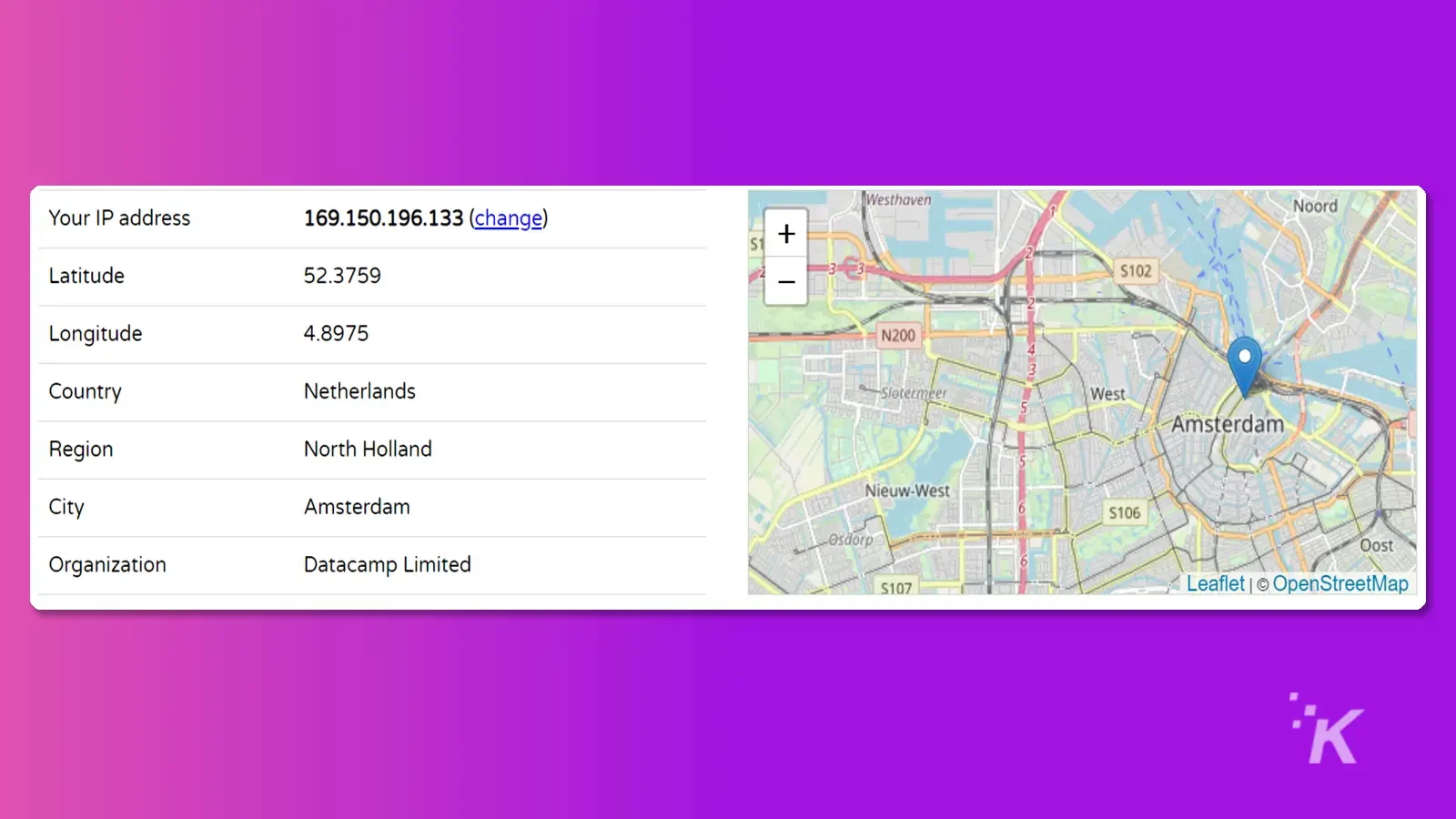

Informacje o lokalizacji, z której użytkownik łączy się z Internetem, można poznać na podstawie jego adresu IP. Jest to identyfikator nadawany urządzeniu, dzięki któremu można je znaleźć w Internecie.

Najłatwiejszym sposobem poznania Twojego aktualnego adresu IP jest wyszukanie go w Google za pomocą opcji „Jaki jest mój adres IP?” zapytanie.

Aby połączyć się z Internetem, urządzenie najpierw łączy się z siecią dostawcy lokalnego (ISP). Dostawca usług internetowych przydziela adresy IP swoim użytkownikom i łączy ich z „szerszym” Internetem.

Dostawcy usług internetowych mają wiele adresów IP, które losowo przydzielają swoim użytkownikom przy każdym nowym połączeniu.

Informacje o tym, którzy dostawcy usług internetowych mogą dystrybuować, które adresy IP są publiczne, co oznacza, że określenie przybliżonej lokalizacji na podstawie adresu IP i lokalizacji dostawcy usług internetowych nie jest trudne.

Witryny takie jak whatismyip.com, iplocation.net i wiele innych dostarczają takich informacji.

Poznanie dokładnego adresu użytkownika (numeru domu itp.) nie jest możliwe bez specjalnego oprogramowania i dostępu do prywatnych danych ISP, co może zrobić policja lub hakerzy.

Jednak taka precyzja nie jest wymagana w przypadku większości witryn: dane przybliżone wystarczą, aby poprawnie wycelować w Twoją geolokalizację, wykryć nieautoryzowaną próbę logowania lub ustalić ceny regionalne.

Do ukrywania adresów IP powszechnie stosuje się dwie główne technologie: serwery proxy i sieci VPN. Krótko mówiąc, te technologie umieszczają serwer pośredniczący między użytkownikiem a siecią.

Adres IP tego serwera zostanie użyty zamiast prawdziwego adresu użytkownika. Różnica między nimi polega na tym, że serwer proxy przekierowuje ruch jednej aplikacji (np. przeglądarki), podczas gdy VPN przekierowuje cały ruch użytkownika.

Nawet jeśli zmieniłeś swój adres IP, istnieją inne sposoby sprawdzenia, gdzie jesteś: np. niektóre strony internetowe używają do tego celu WebRTC.

Jest to technologia przesyłania danych multimedialnych pomiędzy użytkownikami w serwisach streamingowych, takich jak Discord i Google Meet. WebRTC łączy użytkowników bezpośrednio, ignorując parametry połączenia sieciowego.

Dlatego niektóre strony internetowe wykorzystują tę technologię do określania lokalizacji użytkownika, nawet jeśli korzystają z VPN.

Wiedzą, gdzie jeszcze byłeś online

Przeglądarki używają plików cookie, aby użytkownicy nie musieli wielokrotnie logować się na odwiedzanych regularnie stronach internetowych. Pliki cookie rejestrują historię odwiedzin, zaszyfrowany login i hasło, ustawienia regionalne i projektowe. Główne pliki cookie są generowane po stronie klienta.

W tym przypadku zawierają dane niezbędne do wygodnej pracy z danym serwisem, np. mogą zawierać towary w koszyku, generować rekomendacje na podstawie odwiedzonych stron, przechowywać adres dostawy lub numer telefonu.

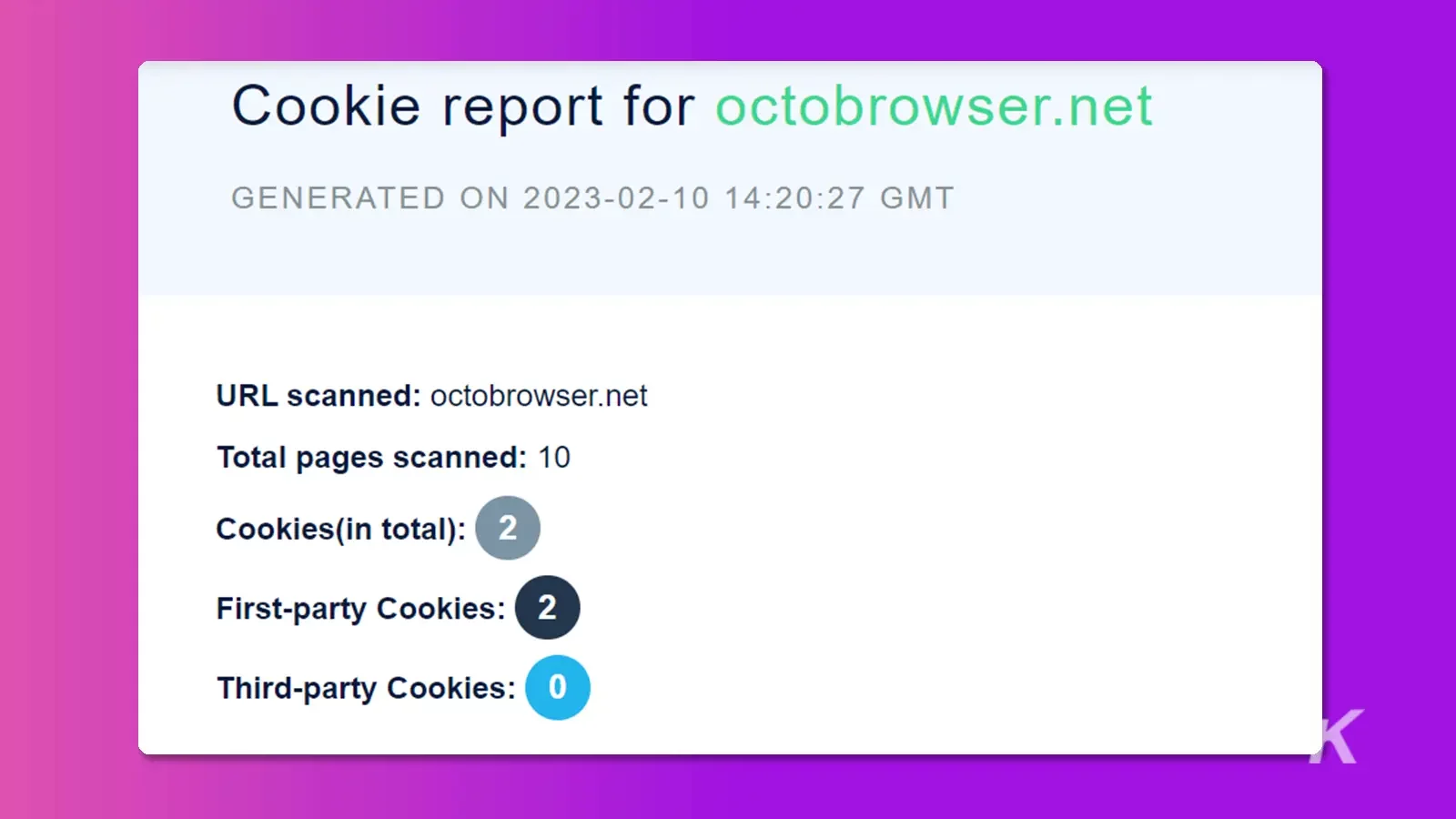

Inne pliki cookie, zwane plikami cookie stron trzecich, są generowane przez strony internetowe. Te pliki cookie mogą rejestrować Twoje wizyty na innych stronach internetowych.

Reklamodawcy używają plików cookie stron trzecich: np.; jeśli korzystasz z Facebooka lub Instagrama, właściciele witryn mogą zidentyfikować Twój profil i odpowiednio kierować swoje reklamy w mediach społecznościowych za pomocą małego fragmentu kodu JavaScript znanego jako Metapiksel.

Działa to w ten sposób: kiedy odwiedzasz stronę internetową, która używa plików cookie stron trzecich, do pliku cookie zostanie dodana linia wskazująca, że byłeś tam.

Załóżmy, że ta strona jest o kotach. Teraz sieć reklamowa wie, że interesujesz się kotami i kieruje do Ciebie reklamy związane z kotami (jedzenie, zabawki itp.).

Pliki cookie stron trzecich mogą być również wykorzystywane do pozyskiwania danych kontaktowych, więc nie zdziw się, jeśli otrzymasz niechciane wiadomości e-mail po pozostawieniu adresu e-mail na stronie internetowej korzystającej z plików cookie stron trzecich.

Możesz użyć dowolnego skanera plików cookie (np. tego), aby zobaczyć, które pliki cookie i czego używa strona internetowa.

Na przykład tutaj możesz zobaczyć raport plików cookie dla octobrowser.net. Możesz sprawdzić swoje ulubione agregatory wiadomości, rynki i inne platformy — być może niektóre z nich wiedzą za dużo.

Witryny mają obowiązek pytać użytkowników, czy mogą używać plików cookie (bez rozróżnienia na własne i podmiotów trzecich).

Oznacza to, że często możesz zrezygnować z używania plików cookie, ponieważ większość stron internetowych ma do tego specjalny formularz. Czasami możesz nawet wybrać, które pliki cookie Ci odpowiadają, a które nie.

Możesz odwiedzić witrynę Bloomberg, aby zobaczyć niezwykle szczegółowy formularz dotyczący plików cookie.

Co to są przeglądarki chroniące przed wykrywaniem?

Internet otworzył mnóstwo możliwości dla każdego. Jednak możliwości te wiążą się również z pewnymi zagrożeniami. Jednym z największych zagrożeń nękających świat online jest naruszanie prywatności użytkowników.

Spam e-mailowy ustąpił miejsca fałszywym wiadomościom jako sposobowi na wyłudzanie pieniędzy od niewinnych użytkowników. Kradzież danych z mediów społecznościowych nikogo już nie dziwi.

W tej sytuacji, ze względu na brak skutecznej implementacji przepisów dotyczących prywatności danych, ochrona prywatności często sprowadza się do kroków, które można podjąć na poziomie indywidualnym.

Chociaż nie ma uniwersalnego rozwiązania, które zapewniłoby całkowitą prywatność w sieci, istnieją pewne przeglądarki zwane przeglądarkami zapobiegającymi wykrywaniu (lub obsługującymi wiele kont), które pomagają zachować prywatność, fałszując dane i modyfikując cyfrowy odcisk palca.

Nie zawracaj sobie głowy warunkami technicznymi. Mówiąc prościej, przeglądarka chroniąca przed wykrywaniem zapewnia ochronę podczas surfowania po Internecie.

Jeśli jesteś osobą, która musi zarządzać wieloma kontami w mediach społecznościowych lub jeśli interesujesz się kryptowalutami, marketingiem afiliacyjnym lub farmowaniem zasobów cyfrowych, to na pewno słyszałeś już o przeglądarkach chroniących przed wykrywaniem.

Co to jest przeglądarka Octo?

Octo Browser to antydetectowa przeglądarka obsługująca wiele kont, która działa w systemach Windows, MacOS i Linux. Przeglądarka jest szybka, a jednocześnie przechodzi testy takie jak pixelscan bez żadnych błędów i alertów. Pozwala na uruchomienie wielu profili w dowolnym celu.

Jeśli chodzi o strategie marketingowe, takie jak marketing afiliacyjny, farmowanie kont, skrobanie stron internetowych i marketing w mediach społecznościowych, które wymagają przeglądarki obsługującej wiele kont, Octo Browser najlepiej pasuje.

Jeśli chodzi o strategie marketingowe, takie jak marketing afiliacyjny, farmowanie kont, skrobanie stron internetowych i marketing w mediach społecznościowych, które wymagają przeglądarki obsługującej wiele kont, Octo Browser najlepiej pasuje.

Bez względu na to, do czego jej potrzebujesz, możesz korzystać z przeglądarki na nieograniczonej liczbie urządzeń bez żadnych ograniczeń.

Prosty proces tworzenia profili to kolejny powód, dla którego wielu użytkowników preferuje tę przeglądarkę. Możliwość stworzenia „szybkiego profilu” jednym kliknięciem sprawia, że narzędzie jest przyjazne dla użytkownika.

Jeśli chodzi o bezpieczeństwo danych i tożsamości, Octo Browser zapewnia tworzenie profili użytkowników na podstawie odcisków palców rzeczywistych urządzeń.

Później zamiany są wykonywane w kodzie przeglądarki, co prowadzi do ochrony Twojej tożsamości. Jeśli chodzi o bezpieczeństwo danych, nie da się poznać prawdziwych wartości systemu użytkownika.

Wniosek: czy można ufać stronom internetowym, czy lepiej ukryć część swoich danych?

Zwykle dane użytkowników są wykorzystywane do nieszkodliwych celów, takich jak kontekstowe kierowanie reklam. Są jednak przypadki, kiedy naprawdę musisz ukryć swoją tożsamość.

Na przykład, gdy usługi online stosują surowe ograniczenia regionalne, blokują konta bez ważnego powodu lub zmieniają ceny dla poszczególnych użytkowników w nieprzejrzysty sposób, a nawet gdy musisz znaleźć w Internecie informacje, które chcesz zachować dla siebie.

Każdy ma swoje własne granice prywatności. Musisz użyć określonych narzędzi, aby zwiększyć swoją anonimowość w Internecie. Niektóre zostały wymienione powyżej: serwery proxy i VPN pozwalają ukryć swój adres IP i geolokalizację.

Jednak do znacznie silniejszej ochrony potrzebna jest przeglądarka chroniąca przed wykrywaniem.

Pozwala zmienić wszystkie parametry połączenia i stworzyć nowy unikalny cyfrowy odcisk palca na podstawie danych innych prawdziwych użytkowników, dzięki czemu jest nie do odróżnienia od prawdziwych.

Na przykład pozwala to używać przeglądarki Octo Browser do tworzenia i używania setek niemożliwych do wyśledzenia i niepowiązanych kont.

Korzystanie z Octo Browser jest tak proste, jak korzystanie ze zwykłego Chrome: jest zbudowane na tym samym jądrze, a jego interfejs jest prawie identyczny z interfejsem Chrome.

Masz jakieś przemyślenia na ten temat? Napisz do nas poniżej w komentarzach lub przenieś dyskusję na naszego Twittera lub Facebooka.

Zalecenia redaktorów:

- Instagram i Facebook śledzą Cię na innych stronach internetowych – oto jak to zrobić

- Witryny udostępniają Twoje dane reklamodawcom 100 razy dziennie

- Tysiące najpopularniejszych witryn zbierają Twoje dane w czasie rzeczywistym podczas pisania

- Czy w Twoich ulubionych witrynach pojawiają się szkicowe reklamy? Dlatego

Ujawnienie: To jest post sponsorowany. Jednak nasze opinie, recenzje i inne treści redakcyjne nie są pod wpływem sponsoringu i pozostają obiektywne.