Hacking Ético: O Guia Completo

Publicados: 2022-02-13Quer aprender Hacking Ético ? Este tutorial fornecerá detalhes completos sobre hacking, tipos de hacking, hacking ético, como se tornar um hacker profissional e os melhores cursos de hacking ético para profissionais de segurança cibernética através dos quais você se tornará um hacker certificado. Oferecemos 10 cursos pagos e 5 gratuitos.

Os dados são o novo petróleo que move tudo no mundo. É a moeda mais importante quando se trata de crescimento de qualquer organização. Isso também o torna o ativo mais vulnerável de qualquer organização, pois está sempre sob o radar de hackers e cibercriminosos.

De acordo com um estudo recente, “o cibercrime afetará US$ 6 trilhões anualmente até 2021”. O número parece mais surpreendente quando comparado aos US$ 3 trilhões de 2015. Isso torna a segurança da informação um dos campos mais quentes no momento.

O papel de um hacker ético é entender os bugs, falhas e brechas nas paredes de segurança de uma empresa e corrigi-los. Para conseguir isso, eles precisam entender as nuances e os meandros da segurança cibernética e tudo o que a acompanha.

A segurança cibernética é um campo especializado em proteger os ativos digitais da organização. O estudo da segurança cibernética inclui o treinamento de indivíduos com as habilidades de um hacker ético. Existem várias maneiras de se tornar um hacker ético. Discutiremos o principal curso de hacking ético disponível para profissionais de segurança cibernética.

- Leia: 8 melhores maneiras de impedir a invasão de seu PC ou Mac ou atividade online

- 7 melhores maneiras de evitar o hacking do seu telefone Android

Índice

O que é Hackear?

Hacking é uma atividade de identificar a fraqueza de computadores e redes privadas para extorquir a segurança dos computadores para obter acesso não autorizado aos seus dados pessoais e comerciais. Além disso, eles controlam seu computador e roubam todas as informações confidenciais e tentam vendê-las na dark web. Depois de ser hackeado. você perde o controle do seu pc e não consegue acessar nada. Hacking é feito usando muitos algoritmos para quebrar as senhas e segurança do computador ou qualquer outra rede privada.

Hacker é a pessoa que usa suas habilidades de programação de computador e conhecimento de sistemas de segurança para explorar o sistema de segurança para roubar informações e dados pessoais desconhecidos. Alguns usam suas habilidades de hackers por boas razões, como proteger seus sistemas e sites, mas alguns usam suas habilidades de maneira errada para obter acesso não autorizado a sistemas, servidores e sites desconhecidos para roubar seus dados confidenciais.

Existem muitos métodos para hackear um sistema ou site e, de acordo com o método, os hackers também são classificados. Os vários tipos de hackers estão listados abaixo.

- Hackers de chapéu branco

- Hackers de chapéu preto

- Hackers de chapéu cinza

- Script Kiddies

- Hackers de chapéu verde

- Hackers de chapéu azul

- Hackers Red Hat

- Hackers patrocinados estaduais/nacionais

- Hacktivista

- Denunciante

O que é Hacking Ético

Ethical Hacking é um método de hacking que é usado principalmente para penetrar e testar seu sistema de segurança legalmente para encontrar os pontos fracos. Hackers éticos também são conhecidos como White Hat Hackers. Eles usam suas habilidades de computador para coisas boas em comparação com o mal. Existem oportunidades de trabalho no setor de TI para aqueles que têm habilidades em hacking ético e usam ferramentas de penetração ou caneta para hackear. Eles usam essas ferramentas para desenvolver contra-segurança para defender seus sistemas e servidores de ataques.

Os hackers usam um conjunto de ferramentas padrão para penetrar nos sistemas. Dependendo do tipo de servidor ou sistema para testar ou penetrar, a ferramenta é selecionada e usada. Mas, a maioria dos hackers inicia seus testes de penetração usando a ferramenta “distro” do sistema operacional Linux . Com o passar dos tempos, a distribuição Linux ficou velha e os profissionais estão preferindo outra ferramenta chamada “distro Kali”.

Hoje em dia, na internet, você pode encontrar muitas ferramentas de hackers gratuitas que contêm uma grande quantidade de malware. Por outro lado, algumas das ferramentas populares também podem conter malware. Portanto, antes de usar qualquer ferramenta para hackear, certifique-se de que ela não tenha nenhum malware ou qualquer tipo de código projetado para hackear os hackers. Por esse motivo, os profissionais escrevem seu próprio código para desenvolver as ferramentas para evitar problemas de confiança.

O que os Ethical Hackers fazem

Os Ethical Hackers são profissionais da área de Ethical Hacking e usam suas habilidades para uma boa causa. Eles são certificados em Ethical Hacking e têm toda a autoridade para usar ferramentas de hacking em qualquer extensão. Eles usam suas habilidades e técnicas para quebrar os sistemas de segurança e tomar o controle dos Black Hat Hackers, que pretendem fazer coisas ruins. A principal coisa que os Ethical Hackers fazem é proteger seus próprios servidores e sistemas contra ataques e estar prontos para contra-ataques.

O que é Hacker Ético Certificado

Certified Ethical Hacker (CEH) é a qualificação concedida a um Ethical Hacker através da realização de um teste em suas habilidades de computador e habilidades de hacking. Este certificado é dado pelo EC-Council através da realização de um exame. O código do exame Certified Ethical Hacking é 312-50. Não é uma tarefa fácil se tornar um Hacker Ético Certificado. Você tem que demonstrar o conhecimento sobre a segurança dos sistemas de computador e encontrar as fraquezas dos mesmos e fornecer um documento completo como relatório. Hackers éticos certificados têm mais oportunidades de trabalhar em uma empresa ou organização.

O que é Black Hat Hacking

Black Hat Hacking é um tipo de método ou modelo de hacking semelhante ao White hat hacking (Ethical Hacking). Mas as intenções são diferentes umas das outras. O Black Hat Hacking é usado principalmente de maneira errada ou por uma causa ruim, como roubar informações confidenciais de um indivíduo ou de uma organização. Os hackers que usam o Black Hat Hacking são conhecidos como hackers Black Hat. Eles usam seus conhecidos conhecimentos de informática para seus próprios lucros e ganhos, usando-os para más intenções. Eles até roubam os dados do banco e os fundos.

Black Hat Hackers entram em outros computadores ou servidores, seja um indivíduo ou uma organização, implantando os sistemas de segurança. Eles perseguem e roubam informações confidenciais desses computadores e vendem essas informações roubadas no mercado negro para seu crescimento pessoal. Por outro lado, em vez de vender, chantageiam os donos dessas informações para atender às suas demandas.

O principal motivo dos Black Hat Hackers é roubar informações confidenciais de indústrias, bancos e muitos outros. E lucrando com essa informação roubada.

O que é hacking de chapéu cinza

Gray Hat Hacking nada mais é do que aproveitar a experiência de hacking fazendo experimentos usando brechas em um site ou em um computador. Hackers que usam este Gray Hat Hackers estão sob o grupo de Gray Hat Hackers. Este Gray Hat Hacking está entre o White Hat (Ethical Hacking) e o Black Hat Hacking. Esses hackers não usarão suas habilidades de hackers por uma causa ruim. Eles apenas encontram uma maneira de hackear apenas usando algumas das fraquezas presentes nos sistemas.

Gray Hat Hackers encontra a fraqueza presente no sistema e aponta para os proprietários do sistema. Eles usam suas habilidades para boas e más intenções. Dependendo de seu uso, eles são classificados. Quando um hacker hackeia os sistemas para seus próprios ganhos ou necessidades pessoais, eles são chamados de Gray Hat Hackers.

O principal motivo de um Gray Hat Hacker é gostar de experimentar servidores e sistemas usando suas brechas, fraquezas e segurança de crack e se divertir em hackers. Eles não tentarão roubar ou roubar qualquer tipo de informação sensível das pessoas nem ajudá-las.

O que é Script Kiddies

Como todos sabem que ter meio conhecimento sobre qualquer informação será muito tóxico e perigoso. Script Kiddies pertence a esta categoria. Eles são hackers imaturos e iniciantes no campo de hackers. Script Kiddies não são hackers habilidosos, mas eles fazem hacking usando uma ferramenta já feita. Eles hackeiam as ferramentas de hacking e os scripts de codificação de outros hackers e os usam para hackear sistemas, sites e redes. A única coisa que os Script Kiddies fazem é chamar a atenção dos outros com suas habilidades de hackers iniciantes.

A principal coisa que os Script Kiddies fazem é hackear outros sistemas, redes ou sites sem ter o conhecimento e a ideia adequados sobre o processo envolvido no hacking. A ferramenta mais utilizada no Script Kiddle é o DoS (Denial of Service) ou ataque DDoS (Distributed Denial of Service). O objetivo deste ataque é inundar o endereço IP criando um tráfego muito grande que resulta em falhas.

O que é hacking de chapéu verde

Green Hacking hacking é o método de hacking feito por novos alunos que não estão muito cientes dos sistemas de segurança e das ações internas da web. Os hackers que usam esse método são conhecidos como Green Hat Hackers. Estes são conhecidos como “Newbies” no campo do hacking, pois estão nos estágios iniciais do hacking. Eles usam suas habilidades de hackers para não prejudicar a sociedade ou as pessoas intencionalmente. Mas, em alguns casos, suas ações se tornam perigosas e criam um enorme impacto devido à falta de conhecimento sobre como encontrar e corrigir o erro.

Você pode ter uma dúvida – “O Green Hat Hacker é semelhante ao Script Kiddies?”. Basicamente, ambos parecem semelhantes, mas definitivamente não. Porque Script Kiddies são hackers amadores que usam outros scripts de hackers baixando de outras fontes. Enquanto os Gren Hat Hackers criam seu próprio script de hacking e o usam. Esta é a principal diferença entre os Script Kiddies e os Green Hat Hackers. Além disso, os Green Hat Hackers aprendem a hackear por meio de instituições educacionais certificadas e de fontes de aprendizado adequadas. Mas os Script Kiddies aprendem a hackear lendo artigos online de sites e assistindo a vídeos do YouTube.

O que é o Blue Hat Hacking

Hackear os sistemas de segurança usando uma ferramenta de penetração é conhecido como Blue Hat Hacking. É semelhante ao Ethical Hacking (White Hat Hacking). Esses Blue Hat Hackers são categorizados em dois tipos. Um é Revenge Seekers e o outro é Outside Security Professionals. Não há muita diferença entre suas ferramentas e técnicas, mas a única diferença é o propósito para o qual eles estão usando.

Buscadores de vingança

Hackers desse tipo usam suas habilidades de hackers para penetrar no sistema de segurança e roubar dados ou informações confidenciais de outros e publicá-los na mídia pública para prejudicar a reputação. Pode ser de um indivíduo, organização, instituição. Além disso, depois de invadir seus servidores ou contas, eles postam e enviam mensagens inapropriadas, e-mails desses perfis para se vingar.

Profissionais de segurança externos

Blue Hat Hackers desse tipo são chamados por uma organização ou empresa para testar seu software em busca de erros antes de lançá-lo no mercado. Eles usam ferramentas de hacking para verificar as capacidades e fraquezas desse software e relatam à empresa. Às vezes, as empresas organizam as reuniões de Blue Hat Hackers para fazer testes em seus servidores e sistemas.

A Microsoft também organiza esses tipos de reuniões do Blue Hat Hacker para testar seus programas do Windows. Assim, os Blue Hat Hackers também são conhecidos como Blue Hat Microsoft Hackers.

O que é Red Hat Hacking

O método de hacking que é usado contra Black Hat Hackers para derrubar seus servidores é conhecido como Red Hat Hacking. Estes são apenas como Ethical Hacking em fazer o bem à sociedade. Os Red Hat Hackers são muito agressivos ao atacar os hackers que pretendem fazer por uma causa ruim. Eles usam caminhos extremos e ilegais para destruir os Bad Hackers. Eles escolhem qualquer tipo de caminho para fazer coisas boas.

Red Hat Hackers usa várias ferramentas para quebrar os servidores de Black Hat Hackers, alguns deles estão listados abaixo

- Lançamento de ataques DDoS (Distributed Denial of Service)

- Infectando os sistemas de hackers ruins com malware

- Use as ferramentas para assumir o controle dos sistemas Hackers para destruí-los

O que é hacking patrocinado estadual/nacional

Hacking patrocinado estadual/nacional é o hacking legal feito pelos hackers que trabalham sob o governo para proteger seus dados. Eles também realizam ataques cibernéticos em servidores e sistemas de outros países para fins de sua própria segurança. Esses hackers patrocinados pelo estado/nacional têm hackers licenciados e não serão pegos pela polícia enquanto estiverem usando hacks em seu próprio país. Eles têm todo o acesso aos recursos necessários para hackear e podem usar qualquer tipo de ferramenta.

Hackers patrocinados estaduais/nacionais trabalham sob o governo ou organização para proteger suas informações contra ataques e obter as informações sobre os ataques cibernéticos antes que eles ocorram.

O que é Hacktivismo

Hacktivismo é a atividade de mau uso do sistema de computador e servidores por motivos políticos, religiosos e socialmente motivados. Os hackers que realizam o hacktivismo são conhecidos como Hacktivistas. Hacktivistas usam habilidades de hacking não apenas para suas intenções pessoais, mas também para intenções de grupo. Esta é uma atividade digital não violada feita para o ganho de justiça para uma causa de grupo. Fazer o site sobrecarregar, travar o site, vazar informações confidenciais e sensíveis faz parte da atividade do Hacktivismo.

Os ataques ou ferramentas usadas por um Hacktivista são ataques DDoS, Doxxing e Defacement.

O que é Denunciante

A pessoa que pode ser funcionário de uma empresa ou agência governamental, divulgando as informações ao público ou à autoridade de sua respectiva empresa ou organização sobre atividades ilegais como corrupção, fraude, etc. têm que passar por algumas leis e acordos separados e isso permite que a empresa proteja os Denunciantes de perder o emprego. Além disso, eles têm a opção de apresentar uma alegação ou reclamação às autoridades superiores contra uma empresa ou um departamento individual.

Esses Denunciantes são de dois tipos. Eles estão

Denunciantes internos

Os Denunciantes que denunciam as atividades ilegais às autoridades superiores ou superiores de uma organização ou empresa são conhecidos como Denunciantes Internos.

Denunciantes externos

Os Denunciantes Externos são o tipo de denunciantes que revelam seus delitos para pessoas de fora da organização, como mídia, altos funcionários do governo, etc.

Como se tornar um hacker ético profissional

Antes de se tornar um hacker ético, você precisa conhecer todos os detalhes relacionados ao curso, exame de certificação, cargos e também decidir a área em que deseja trabalhar. Basta seguir os passos abaixo para saber como se tornar um hacker ético profissional .

Passo 1: Conheça os tipos de hackers

Primeiro, você precisa conhecer os tipos de hackers e suas oportunidades. Há muitos empregos disponíveis no setor governamental, bancos, militares e algumas organizações privadas.

Passo 2: Selecione a área que deseja trabalhar

Selecione a área em que deseja trabalhar principalmente com hardware ou software e analise os requisitos básicos para se tornar um profissional nessa área. Também é melhor obter o conhecimento básico das áreas de hardware e software. Você deve conhecer todos os componentes e funções do sistema no qual deseja trabalhar.

Etapa 3: Saiba mais sobre o sistema operacional LINUX

O LINUX é um sistema operacional de código aberto que oferece forte segurança para o dispositivo. É o melhor sistema operacional usado para hackers e também fornece ferramentas de amostra para hackers. Então, você precisa conhecer o LINUX OS sem pular.

Etapa 4: aprender linguagens de programação

Como hacker, você precisa aprender a linguagem de programação C mais básica, incluindo C++, Python, Java e muito mais. Principalmente os hackers usam a linguagem python para hackear dispositivos ou qualquer software. Então, é melhor se familiarizar com a linguagem Python. Incluindo essas linguagens de programação, é melhor conhecer a criptografia e a descriptografia. A criptografia ajuda a proteger os dados e também é importante remover a criptografia de alguns dados, senhas e muito mais.

Passo 5: Aprenda o melhor curso de hacking

Há uma grande variedade de cursos disponíveis em hacking ético. Selecione o que você deseja e adquira o conhecimento nesse curso e torne-se um hacker profissional. Você pode obter cursos premium e gratuitos nas próximas seções deste tutorial.

Etapa 6: conhecer a rede

Hackear é brincar com as redes. Portanto, é mais importante aprender os conceitos de Rede, como eles são criados e protegidos. Você deve ter um conhecimento básico de rede, tipos, protocolos e muito mais. O conhecimento desses conceitos é benéfico para hackear o dispositivo pela rede com facilidade.

Etapa 7: vulnerabilidades

Procure por vulnerabilidades varrendo o sistema ou a rede, pois essas são as brechas de um sistema que são responsáveis por hackers fáceis. Crie vulnerabilidades por conta própria e observe como elas estão afetando o sistema.

Passo 8: Faça experimentos e pratique por conta própria

Depois de aprender a informação, é melhor trabalhar nela para saber o que realmente acontece. Continue praticando em vários ambientes. Faça experimentos no hardware e software do dispositivo para obter o controle do dispositivo e protegê-lo contra hackers.

Etapa 9: obter a certificação

Faça um teste C|EH e obtenha um certificado como hacker ético. Isso o ajudaria a ter sucesso em sua profissão.

Etapa 10: Conecte-se com outros hackers

Finalmente, a coisa mais importante que você quer fazer é sempre ficar conectado com a comunidade de hackers. Ele ajuda você a obter mais conhecimento trocando e compartilhando informações e você também pode trabalhar em equipe.

Principais cursos de hacking ético para profissionais de segurança cibernética

Vídeo tutorial

Fornecemos este artigo na forma de um tutorial em vídeo para conveniência do nosso leitor. Se você estiver interessado em ler, pule o vídeo por enquanto e assista após a conclusão da leitura deste artigo.

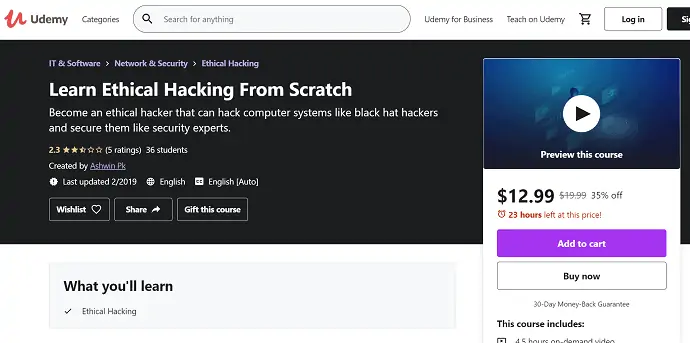

1. Aprenda hacking ético do zero: Udemy

Este curso de treinamento de hacking ético é oferecido pela Udemy. Abrange tudo sobre testes de penetração, hackers e outros tópicos relacionados. O curso é destinado a novos participantes. Ele se concentra em abordagens práticas do estudo e fornece insights sobre a comunicação entre dispositivos na mesma rede. Este curso irá ajudá-lo a aprender hacking ético do zero.

Nível: Iniciante

Classificação: 4,5

Duração: 14,5 horas (aproximadamente)

2.LinkedIn Learning - Curso de Treinamento em Hacking Ético - Lynda

O LinkedIn é de longe a melhor plataforma disponível para os indivíduos crescerem em suas carreiras profissionais. O LinkedIn Learning também é um dos melhores e mais favoritos entre os profissionais quando se trata de cursos de hacking ético e treinamento de hackers.

Nível: Intermediário-Avançado

Classificação: 4,5

Duração: 6 semanas / 5-6 horas semanais (aproximadamente)

3. Especialização em Cibersegurança – Coursera

A especialização em cibersegurança está um nível acima das certificações básicas. Este curso de especialização em segurança cibernética do Coursera é recomendado para indivíduos que já estão no setor de segurança cibernética que desejam aprimorar seu conjunto de habilidades. O curso aborda questões significativas, como sistemas seguros e interações que alavancam a criptografia.

Nível: Intermediário

Classificação: 4,4

Duração: 8 meses/2 horas por semana (aproximadamente)

4. Curso de Treinamento em Teste de Invasão e Hacking Ético

Leo Dregier é um nome bem conhecido na cena do hacking ético. O especialista em segurança cibernética criou o curso completo de testes de penetração que vem em 19 módulos. O curso é destinado a profissionais que já estão na área, bem como para pessoas que estão começando.

Nível: Iniciante-Avançado

Classificação: 4,5

Duração: 23 horas (aproximadamente)

5. O Curso Preparatório Completo para o Exame de Certificação Ethical Hacker

Este curso também é oferecido pela Udemy.com. Isso é muito elementar para os testes de certificação de hacking ético. O curso de 16,5 horas abrange os principais tópicos que são fundamentais para a segurança cibernética. No entanto, o curso exige familiaridade com sistemas de detecção de intrusão, firewalls, antivírus e outros jargões básicos de segurança.

Nível: Intermediário-Avançado

Classificação: 4,3

Duração: 16,5 horas (aproximadamente)

6. O Curso Completo de Hacking Ético: Do Iniciante ao Avançado

Este curso também é um dos principais cursos de hacking ético da Udemy. O curso foi organizado pelo veterano especialista em hacking ético Ermin Kreponic. Como o curso de 24 horas está sendo ministrado pelo próprio líder do setor, é curto, nítido e direto ao ponto.

Nível: Iniciante-Avançado

Classificação: 4,3

Duração: 24,5 horas (aproximadamente)

7. Segurança cibernética para gerentes: um manual

Quando se trata de aprender, por que não aprender com os melhores da área! O curso foi apresentado por especialistas da indústria do Massachusetts Institute of Technology. Inclui gerenciamento de riscos de segurança cibernética, implicações práticas de compensações de privacidade e abordagens de gerenciamento de segurança cibernética, além de outros elementos-chave.

Nível: Iniciante-Avançado

Classificação: 4,5

Duração: 23 horas (aproximadamente)

8. Noções básicas de segurança cibernética: uma abordagem prática

O curso Hands-On Approach de certificação de hacker ético certificado é oferecido pela Universidad Carlos III de Madrid. O curso também treina os alunos sobre as ameaças de segurança cibernética predominantes que assolam o mundo. Isso o torna uma das escolhas mais quentes entre os candidatos.

Nível: Intermediário

Classificação: 4,5

Duração: 6 semanas / 5-7 horas por semana (aproximadamente)

9.Especialização em Hacking para Iniciantes

O curso mencionado é oferecido por hackers de renome na indústria de hackers éticos. Através de sua abordagem centrada em problemas e aprendizado discreto, o curso tem sido um sucesso entre os alunos. Se você busca ganhar o máximo no mínimo de tempo possível, você deve conferir este curso.

Nível: Iniciante

Classificação: 4,5

Duração: 2,5 horas (aproximadamente)

10. Curso de Hacking e Patching

O curso Hacking and Patching é o curso online aberto mais massivo quando se trata de hacking ético. É ideal para alunos interessados na técnica de injeção de comando. O curso de hacking and patching também ensina os alunos sobre como depositar no sistema Linux, ocultar trojans, padrões de design de segurança e muito mais.

Nível: Intermediário

Classificação: 3,9

Duração: 17 horas (aproximadamente)

5 cursos on-line gratuitos de hacking ético e segurança cibernética

1. Hacking Ético com Dispositivo Hak5 – Udemy

Ethical Hacking com o dispositivo Hak5 é o curso de hacking gratuito disponível na Udemy. Este curso ajuda você a aprender sobre o USB Rubber Ducky, o cabo O.MG e muito mais. Você também pode obter informações completas sobre a importância da segurança física e os motivos para não conectar os dispositivos externos desconhecidos.

Nível: Iniciante

Classificação: 4,7

Duração: 1h 7 min (aproximadamente)

2. Ethical Hacking – Ataque de injeção de SQL – Udemy

Ethical Hacking – SQL Injection Attack é um curso online gratuito de hacking ético fornecido pela Udemy. Isso fornece as informações para saber como um site é atacado e invadido pelos ataques de injeção – teste de penetração de banco de dados. Após a conclusão deste curso, você será capaz de usar as ferramentas de teste de penetração de banco de dados kali Linux e também pode executar ataques de injeção de SQL.

Nível: Iniciante

Classificação: 4,5

Duração: 57 Minutos (aproximado)

3. Hacker Ético – Alison

O Ethical Hacker é um curso online gratuito que ajuda você a aprender o básico de ser um hacker ético e segurança cibernética para sistemas e redes com esse hack ético. Você também pode aprender sobre reconhecimento, protocolos, Windows Hacking, tecnologias de ataque da Web e testes de rede sem fio.

Nível: Iniciante

Classificação: 5

Duração: 5-6 horas (aproximado)

4. Introdução ao Ethical Hacking – Grande Aprendizado

Introdução ao Ethical Hacking da Great Learning é um curso online gratuito sobre Ethical Hacking (White Hat Hacking). No cenário atual, a maioria das organizações e empresas estão procurando por Ethical Hackers para proteger seus dados confidenciais e sensíveis contra ataques. Este curso ajuda você a aprender sobre os fundamentos, processos e resultados do Ethical Hacking.

Nível: Iniciante

Classificação: 4,48

Duração: 2,5 horas de conteúdo de vídeo (aproximado)

5. Introdução à TI e segurança cibernética - Cybrary

Introdução a TI e segurança cibernética é um curso on-line gratuito fornecido pela Cybrary para obter conhecimento e aprender sobre as coisas básicas que são necessárias. Através deste curso, você pode aprender sobre várias ferramentas de segurança cibernética, como Administrador de rede, Respondente a incidentes, Administrador de sistema (SysAdmin), testador de penetração, Engenheiro de nuvem, Gerente de segurança cibernética e Analista de privacidade.

Nível: Iniciante

Classificação: 4,4

Duração: 1H 41 Min (aproximado)

Melhores cursos de hacking ético para profissionais de segurança cibernética - Perguntas frequentes

Hackear é uma boa carreira?

Sim, é uma boa carreira se você estiver interessado em hackers éticos e na área de segurança cibernética, mas exige um grande conhecimento de todo o campo de TI.

Hackear requer codificação?

Habilidades de programação e habilidades de SQL são essenciais para se tornar um hacker eficaz.

Que tipo de hacking é ilegal?

Quando um hacker tenta violar um sistema sem autorização, isso é considerado ilegal. Esses tipos de hackers são chamados de Black Hat Hackers.

Que linguagem os Hackers usam?

Python é a linguagem usada pelos Hackers. Como o Python é tão amplamente usado por hackers, há uma série de diferentes vetores de ataque a serem levados em consideração.