Como prevenir o phishing: seu guia definitivo de segurança online

Publicados: 2024-02-22

- Phishing é um método que os cibercriminosos usam para induzir as pessoas a revelar informações confidenciais. Isso pode acontecer por meio de e-mails, telefonemas, mensagens de texto, sites falsos e mídias sociais.

- O phishing por e-mail envolve e-mails falsos de fontes confiáveis para fazer você clicar em links ou anexos maliciosos.

- O spear phishing é personalizado, usando suas informações pessoais para parecer legítimo.

- Vishing e smishing usam chamadas telefônicas e mensagens de texto para extrair dados pessoais. Tenha cuidado com solicitações urgentes, verifique erros ortográficos e verifique os detalhes do remetente para se proteger contra ataques de phishing.

Os ataques de phishing exploram a confiança dos usuários em empresas respeitáveis, fingindo ser organizações legítimas que solicitam informações confidenciais.

Este guia abrangente fornece aos leitores as melhores práticas para reconhecer, evitar e responder a tentativas de phishing, a fim de proteger melhor os seus dados pessoais e financeiros.

Compreendendo o phishing: o básico

Siga os conselhos descritos neste guia para se proteger contra ameaças de phishing e navegar com segurança no mundo digital.

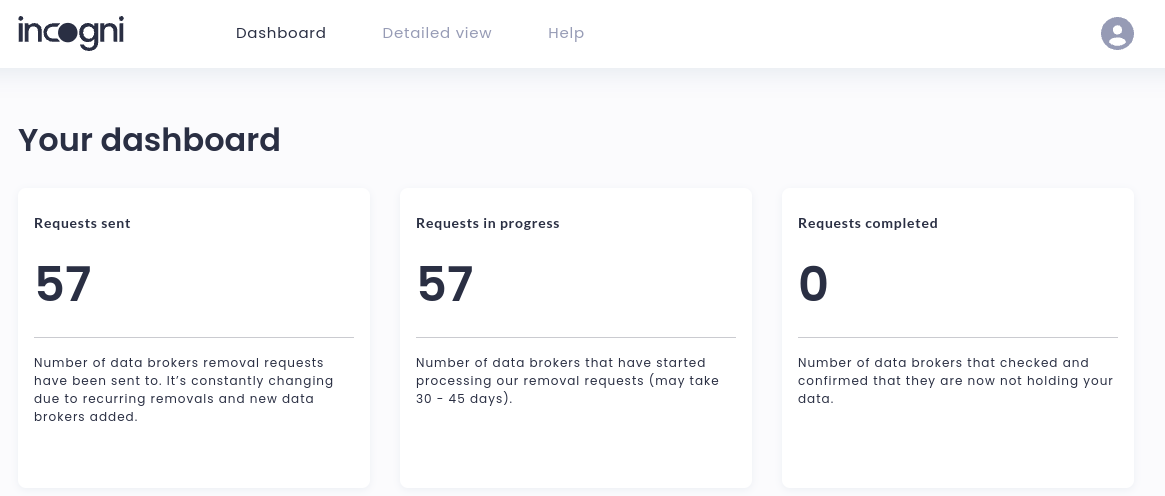

Incogni – Serviço de remoção de informações pessoais – Prevenir phishing

Compreendendo os ataques de phishing

O que é phishing e como funciona?

Phishing é um método usado por cibercriminosos para induzir os usuários a fornecer informações pessoais confidenciais. Freqüentemente, eles enviam comunicações, como e-mails, que se apresentam de forma convincente como fontes confiáveis.

Essas mensagens incentivam os destinatários a clicar em links ou fornecer credenciais de login, o que expõe seus dados aos golpistas.

Ao aproveitar a tendência das pessoas de confiar nas empresas que conhecem, os phishers podem acessar furtivamente as contas financeiras, senhas e outras informações confidenciais dos usuários.

É uma ameaça cada vez mais sofisticada que todos os utilizadores digitais devem compreender para se protegerem.

Táticas e esquemas comuns

Embora o phishing se manifestasse originalmente principalmente através de e-mails falsificados, os invasores expandiram seus métodos para novos canais:

- Phishing de e-mail : e-mails fraudulentos que fingem ser de fontes confiáveis para fazer com que os usuários cliquem em links ou anexos maliciosos. Freqüentemente usado para entregar malware.

- Spear phishing : e-mails de phishing altamente personalizados direcionados a indivíduos e organizações específicas, incorporando detalhes pessoais para parecerem mais autênticos.

- Vishing : tentativas de phishing realizadas por meio de ligações telefônicas, muitas vezes destacando a urgência de pressionar as vítimas.

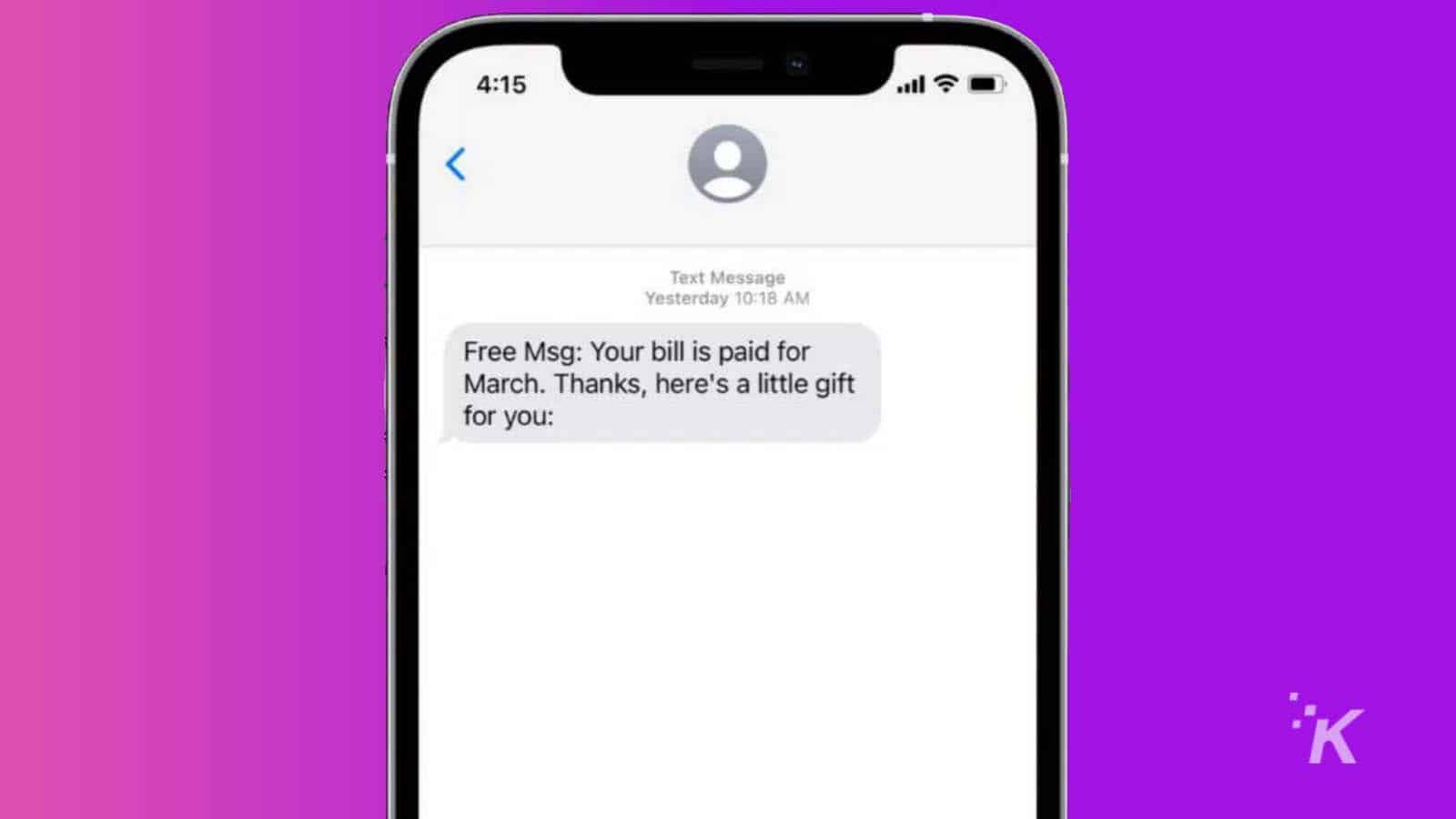

- Smishing : Phishing através de mensagens de texto contendo links para sites falsos para coletar informações financeiras e de login dos usuários.

- Sites de phishing : sites falsos se fazem passar por empresas reais com o objetivo de roubar credenciais de login e informações financeiras dos usuários.

- Phishing nas redes sociais : golpes perpetrados por meio de postagens e mensagens nas redes sociais que direcionam as vítimas para links maliciosos.

Em todas essas formas, o objetivo continua sendo enganar os usuários, fazendo-se passar por fontes e entidades confiáveis para roubar seus dados pessoais.

Compreender essa gama de táticas é o primeiro passo para se proteger.

Falsificação de e-mail e e-mails de phishing

A falsificação de e-mail envolve o envio de e-mails de um endereço de remetente falso, fazendo com que os destinatários acreditem que a mensagem é de alguém em quem confiam, como uma empresa conhecida.

Esses e-mails de phishing geralmente contêm links ou anexos maliciosos projetados para roubar informações pessoais.

Eles podem parecer urgentes, persuadindo-o a agir rapidamente sem pensar, uma tática comum para contornar o seu melhor julgamento. O perigo destes e-mails reside na sua capacidade de imitar de forma convincente empresas legítimas.

Eles exploram a sua confiança, incentivando você a divulgar informações confidenciais ou baixar anexos que podem comprometer a segurança do seu computador.

Reconhecer esses e-mails como fraudulentos é crucial para se proteger dos potenciais danos financeiros e pessoais que eles podem causar.

Spear phishing: uma ameaça personalizada

O spear phishing é uma forma mais insidiosa de phishing, em que os invasores usam informações pessoais sobre seu alvo para criar uma mensagem altamente convincente e personalizada.

Isso pode envolver o uso de detalhes de sua vida pessoal coletados nas redes sociais ou outras fontes para fazer o e-mail parecer legítimo.

O objetivo é obter acesso às suas informações confidenciais, como detalhes de pagamento ou credenciais de login, explorando a sua confiança.

A natureza personalizada do spear phishing o torna significativamente mais perigoso do que as tentativas genéricas de phishing.

Os invasores podem fazer referência a transações recentes, interesses pessoais ou até mesmo nomes de amigos e familiares para baixar a guarda.

Reconhecer essas tentativas exige um olhar atento aos detalhes e uma boa dose de ceticismo, especialmente quando um e-mail solicita informações pessoais ou ações financeiras.

Os ataques de phishing estão em constante evolução, tornando crucial manter-se informado sobre as últimas táticas usadas pelos golpistas.

Você pode proteger melhor suas informações confidenciais contra essas ameaças cibernéticas ao compreender as diversas estratégias empregadas, desde falsificação de e-mail até spear phishing.

Vishing e smishing: além do e-mail

Vishing e smishing levam o phishing além dos e-mails, usando chamadas telefônicas e mensagens de texto como meio. No vishing, os golpistas ligam para você, fingindo ser de uma entidade confiável, e pedem informações pessoais.

O Smishing opera de forma semelhante, onde os golpistas enviam mensagens de texto que podem conter links maliciosos ou solicitar dados pessoais. Ambos os métodos dependem do elemento urgência, pressionando você a tomar decisões rápidas.

Essas táticas exploram a natureza pessoal das ligações e mensagens de texto, fazendo com que o golpe pareça mais legítimo. O compartilhamento de informações pessoais por meio desses canais pode levar ao roubo de identidade e perdas financeiras.

Reconhecer esses golpes é vital para se proteger, enfatizando a necessidade de cautela ao receber solicitações inesperadas de informações pessoais por telefone ou mensagem de texto.

O perigo dos sites e do phishing nas redes sociais

Os sites de phishing e o phishing nas redes sociais representam uma ameaça significativa no mundo digital.

Esses sites imitam sites legítimos para roubar suas informações, enquanto plataformas de mídia social são usadas para espalhar links maliciosos ou se passar por usuários reais.

Ambos os métodos são projetados para induzi-lo a fornecer dados pessoais ou credenciais de login.

A natureza interativa das mídias sociais torna-as um ambiente ideal para golpes de phishing, onde perfis falsos podem ser facilmente criados para interagir e enganar os usuários.

Estar atento aos links em que você clica nas redes sociais e à autenticidade dos sites que você visita é crucial para proteger suas informações pessoais contra essas sofisticadas tentativas de phishing.

Reconhecendo tentativas de phishing

Sinais de alerta de um ataque de phishing

Reconhecer sinais de um ataque de phishing pode ajudá-lo a evitar ser vítima desses golpes.

Erros ortográficos e gramaticais em e-mails ou mensagens são sinais de alerta comuns, já que empresas legítimas normalmente analisam suas comunicações cuidadosamente.

Outros sinais de alerta incluem pedidos de informações pessoais ou ações financeiras, que empresas respeitáveis não solicitariam por e-mail ou texto.

Além disso, tenha cuidado com e-mails ou mensagens que criem um senso de urgência, pressionando você a agir rapidamente. Essas são táticas projetadas para atrapalhar seu julgamento.

Prestar atenção ao endereço de e-mail do remetente ou ao URL de um link também pode ajudá-lo a detectar tentativas de phishing, pois geralmente contêm pequenas discrepâncias em relação aos endereços legítimos.

Decifrando e-mails de phishing: o que observar

Decifrar e-mails de phishing envolve procurar indicadores específicos de que algo está errado. Uma saudação genérica, em vez de personalizada, pode ser um sinal revelador de uma tentativa de phishing.

Da mesma forma, receber uma fatura falsa de um produto ou serviço que você não comprou deve levantar suspeitas imediatamente.

Esses e-mails geralmente contêm links ou anexos que podem comprometer sua segurança quando clicados ou baixados.

Ser cauteloso e analisar criticamente o conteúdo de e-mails suspeitos é fundamental.

Procure inconsistências, verifique a legitimidade do remetente e nunca aja impulsivamente clicando em links ou fornecendo informações pessoais sem uma verificação minuciosa.

Esta abordagem cautelosa pode reduzir significativamente o risco de se tornar vítima de phishing.

Incogni – Serviço de remoção de informações pessoais – Prevenir phishing

Estratégias de prevenção de phishing

Fortalecendo a segurança do seu e-mail com filtros de spam

Reforçar a segurança do seu e-mail com filtros de spam evita efetivamente que tentativas de phishing cheguem à sua caixa de entrada.

Os filtros de spam analisam e-mails recebidos em busca de conteúdo suspeito, bloqueando ameaças potenciais antes mesmo de você vê-las.

Definir esses filtros para um nível de segurança alto pode reduzir significativamente o risco de e-mails de phishing escaparem. Além dos filtros de spam, ser proativo no gerenciamento de e-mail é crucial.

Atualizar regularmente suas configurações de e-mail, ser cauteloso com as informações que você compartilha on-line e informar-se sobre as táticas de phishing mais recentes contribuem para uma defesa forte contra essas ameaças cibernéticas.

Juntas, essas estratégias formam uma abordagem abrangente para proteger suas informações pessoais e financeiras contra tentativas de phishing.

O papel do software antivírus na prevenção de phishing

O software antivírus desempenha um papel crucial na prevenção de ataques de phishing, verificando e-mails recebidos e detectando links ou anexos suspeitos que possam abrigar ameaças de phishing.

Ao detectar uma ameaça potencial, o software alerta o usuário, evitando que ele baixe inadvertidamente malware em seu dispositivo.

Esta abordagem proativa ajuda a proteger informações confidenciais de cibercriminosos que procuram explorar vulnerabilidades através de e-mails e links enganosos.

Além de apenas verificações e alertas, o software antivírus geralmente inclui camadas adicionais de proteção.

Elas podem variar desde proteções de navegação na Internet em tempo real até detecção baseada em comportamento que identifica e bloqueia atividades incomuns indicativas de phishing ou outras tentativas maliciosas.

Ao atualizar continuamente para reconhecer novas ameaças, o software antivírus continua a ser uma ferramenta essencial na luta contra o phishing, oferecendo aos utilizadores tranquilidade enquanto navegam no mundo online.

Acesso direto ao site vs. clicar em links

A importância de atualizações regulares de software para segurança

Atualizações regulares de software são cruciais para a segurança digital, especialmente na prevenção de phishing. Os desenvolvedores lançam atualizações para corrigir vulnerabilidades usadas por cibercriminosos em ataques de phishing.

Manter o software atualizado fortalece as camadas de proteção, dificultando a violação das defesas pelos invasores.

O software de segurança, em particular, beneficia de atualizações frequentes, melhorando a sua capacidade de detetar e combater novas técnicas e ameaças de phishing. Ignorar as notificações de atualização pode tornar os usuários vulneráveis a golpes de phishing.

Estas atualizações são medidas de segurança essenciais que abordam riscos e aumentam a resiliência do sistema. Os usuários podem proteger seus dispositivos e informações pessoais automatizando atualizações ou definindo lembretes para ameaças cibernéticas em evolução.

Protegendo suas informações pessoais

Proteger as informações pessoais é crucial para evitar ser vítima de ataques de phishing.

Ao adotar fortes medidas de segurança, como o uso de senhas complexas e permanecer vigilante contra e-mails suspeitos, os indivíduos podem efetivamente reduzir o risco de serem enganados e divulgarem dados confidenciais.

Gerenciando sua presença online e configurações de privacidade

Para evitar ataques de spear phishing, os indivíduos devem limitar a visibilidade das informações pessoais nas redes sociais, ajustando as configurações de privacidade em plataformas como Facebook, Twitter, LinkedIn, Instagram e TikTok.

Estar vigilante e cauteloso ao interagir online é essencial para evitar cair em tentativas sofisticadas de phishing que podem comprometer dados pessoais.

A revisão e atualização regular das configurações de privacidade ajuda a proteger as informações pessoais contra o acesso de invasores, dificultando a criação de mensagens de phishing convincentes.

Os perigos do Wi-Fi público e como navegá-los

As redes Wi-Fi públicas oferecem conveniência, mas também apresentam riscos de segurança significativos, incluindo maior exposição a mensagens de phishing.

Quando os criminosos obtêm acesso à mesma rede, podem interceptar dados e implementar esquemas de phishing.

Usar Wi-Fi público sem medidas de proteção, como uma rede privada virtual (VPN), deixa as informações pessoais vulneráveis à interceptação.

Uma VPN criptografa os dados, tornando-os ilegíveis para estranhos, incluindo possíveis phishers.

Estar atento aos riscos associados ao Wi-Fi público e adotar medidas de proteção são passos essenciais para manter a segurança online.

Em vez de depender de redes inseguras, considere usar um hotspot móvel para uma conexão mais segura.

Isto reduz significativamente as chances de ser vítima de mensagens de phishing e outras ameaças cibernéticas que exploram as vulnerabilidades do Wi-Fi público.

Mantendo seus aplicativos e dispositivos seguros

A aplicação regular de patches de segurança em aplicativos e dispositivos é fundamental para manter a segurança online.

Esses patches abordam vulnerabilidades que podem ser exploradas por golpes de phishing e outras formas de ataques cibernéticos.

Ignorar as notificações de atualização pode deixar o software exposto a ameaças recém-descobertas, facilitando o sucesso dos invasores em seus empreendimentos maliciosos.

Os desenvolvedores trabalham continuamente para identificar e corrigir falhas de segurança, lançando patches como parte das atualizações.

Ao garantir que todo o software, desde os sistemas operativos às aplicações, se mantém atualizado, os utilizadores podem proteger-se contra a exploração de vulnerabilidades conhecidas.

Esta abordagem proativa é um elemento-chave de uma estratégia abrangente para proteger informações pessoais e sensíveis contra ataques de phishing e outras ameaças à segurança.

Evitando corretores de dados e protegendo suas informações de contato

Violações de dados e ameaças à segurança podem expor informações pessoais, tornando os indivíduos alvos de tentativas de phishing.

Uma forma pela qual os golpistas obtêm dados pessoais é por meio de corretores de dados, que compilam e vendem listas de informações de contato.

Estar ciente de como os dados pessoais são partilhados e tomar medidas para limitar a exposição é crucial para reduzir o risco de phishing.

Incogni – Serviço de remoção de informações pessoais – Prevenir phishing

Isso inclui ser cauteloso ao compartilhar informações pessoais on-line e verificar regularmente as configurações nas redes sociais e outras plataformas.

A exclusão de listas de corretores de dados e a proteção de informações de contato são estratégias eficazes para minimizar o risco de recebimento de textos ou e-mails não solicitados e potencialmente maliciosos.

Ao controlar quem tem acesso aos dados pessoais, os indivíduos podem tornar mais difícil para os golpistas atacá-los com esquemas de phishing.

Vigilância regular e medidas proativas são fundamentais na proteção contra o uso indevido de informações pessoais.

No caso de um ataque de phishing

Sofrer um ataque de phishing pode ser angustiante, mas tomar medidas imediatas e informadas pode mitigar o impacto.

Compreender as medidas imediatas a tomar após uma tentativa de phishing é crucial para proteger as informações pessoais e evitar maiores danos.

Isso inclui alterar senhas, monitorar contas em busca de atividades suspeitas e relatar o incidente às autoridades relevantes. A conscientização e a preparação são vitais para responder eficazmente aos ataques de phishing.

Etapas imediatas a serem seguidas se você tiver sido vítima de phishing

Se você for vítima de um ataque de phishing, a primeira ação é alterar as senhas de todas as contas afetadas. Isso ajuda a proteger as contas contra acesso não autorizado.

Usar senhas exclusivas para contas diferentes também é importante para evitar que uma única violação comprometa vários serviços.

Notificar bancos ou instituições financeiras sobre possíveis fraudes também pode ajudar a proteger os ativos financeiros.

Tornar-se vítima de roubo de identidade como resultado de um ataque de phishing exige comunicação imediata às autoridades policiais e às instituições financeiras relevantes.

Documentar os detalhes da tentativa de phishing pode ser inestimável durante a investigação. Uma ação rápida pode ajudar a recuperar perdas e impedir a exploração adicional de informações pessoais.

Denunciando Phishing: o que você precisa saber

Denunciar uma tentativa de phishing é uma etapa crítica no combate ao crime cibernético. Isso não apenas ajuda a capturar potencialmente os perpetradores, mas também ajuda a aumentar a conscientização sobre as atuais táticas de phishing.

As vítimas de phishing devem denunciar o incidente à Federal Trade Commission (FTC), ao seu fornecedor de serviços de Internet e a quaisquer outras plataformas relevantes que tenham sido imitadas ou envolvidas no ataque.

Os indivíduos contribuem para um esforço mais amplo para rastrear e prevenir atividades de phishing, compartilhando detalhes da tentativa de phishing com as autoridades.

As denúncias também podem acionar alertas para alertar outras pessoas sobre o golpe, ajudando a prevenir novas vítimas. A cooperação e a comunicação são componentes essenciais na luta contra o phishing e na proteção da comunidade online.

Como verificar a exposição de informações confidenciais

Após um ataque de phishing, é crucial avaliar a extensão de qualquer exposição potencial de informações confidenciais.

A vigilância no monitoramento de extratos bancários, relatórios de crédito e contas on-line em busca de atividades não autorizadas pode ajudar a detectar sinais de uso indevido de dados pessoais.

Ferramentas e serviços que monitoram informações pessoais em busca de sinais de atividades fraudulentas podem fornecer uma camada adicional de segurança.

A procura de transações não autorizadas ou alterações nos detalhes da conta pode indicar que as informações pessoais foram comprometidas.

Além disso, sites que exibem ícone de cadeado na barra de endereço indicam conexões seguras, reduzindo o risco de interceptação de informações durante a transmissão.

A verificação regular desses sinais pode ajudar os indivíduos a identificar e responder às violações de segurança com mais rapidez.

Spear phishing e ataques de alto alvo

Compreendendo o spearphishing

O spear phishing representa uma forma altamente direcionada de phishing, em que os invasores coletam informações pessoais sobre seu alvo para adaptar suas tentativas fraudulentas.

Ao contrário das amplas campanhas de phishing que visam massas, o spear phishing concentra-se em indivíduos ou empresas específicas, utilizando conhecimentos detalhados sobre as suas vidas pessoais, empregos ou hobbies.

Esta abordagem meticulosa torna o spear phishing particularmente perigoso e eficaz, uma vez que os e-mails ou mensagens recebidas parecem incrivelmente credíveis, muitas vezes imitando a comunicação de um colega ou instituição de confiança.

O spear phishing geralmente visa induzir o destinatário a divulgar dados confidenciais, como nomes de usuário, senhas ou informações financeiras.

Ao aproveitar detalhes que parecem acessíveis apenas a alguém familiarizado, os invasores aumentam suas chances de sucesso.

Isto pode envolver e-mails solicitando ações urgentes, como atualização de detalhes de pagamento ou transferência de fundos, tornando fundamental que indivíduos e organizações reconheçam e se protejam contra essas ameaças personalizadas.

Protegendo-se de ataques direcionados

A proteção contra o spear phishing requer uma abordagem multifacetada. Em primeiro lugar, a implementação de filtros de spam rigorosos ajuda a eliminar muitos e-mails suspeitos.

No entanto, dada a sofisticação destes ataques, são necessárias camadas de proteção adicionais.

Um dos métodos mais eficazes é a autenticação multifator (MFA), que adiciona uma camada extra de segurança ao exigir mais do que apenas um nome de usuário e uma senha para acessar as contas.

Isso significa que mesmo que os invasores obtenham suas credenciais; eles não podem violar facilmente suas contas sem também ter acesso ao seu telefone ou outra forma de identificação.

Além das soluções tecnológicas, manter-se informado e cauteloso desempenha um papel crucial. Sempre verifique as informações do remetente antes de responder a solicitações de informações pessoais ou financeiras.

Tenha cuidado com anexos e links não solicitados e adote uma política de navegar diretamente para sites em vez de clicar em links de e-mails.

Esta postura proativa, combinada com fortes medidas de segurança, reduz significativamente o risco de ser vítima de spear phishing e outros ataques direcionados.

Técnicas avançadas de prevenção de phishing

Treinamento de conscientização sobre segurança: sua primeira linha de defesa

A prevenção de ataques de phishing não pode depender apenas de defesas técnicas; a educação é igualmente crítica.

O treinamento de conscientização sobre segurança capacita os funcionários a reconhecer e responder corretamente às tentativas de phishing, incluindo o spear phishing mais sofisticado.

Através de sessões regulares de treinamento e simulações de campanhas de phishing, os funcionários aprendem a identificar e-mails de phishing e entendem a importância de denunciar atividades suspeitas.

Isto melhora a postura geral de segurança de uma organização e promove uma cultura de vigilância e melhoria contínua.

As organizações podem mitigar significativamente o risco de violações de dados, enfatizando as possíveis consequências de cair em golpes de phishing e reforçando os protocolos de relatórios corretos.

O monitoramento e a atualização contínuos do conteúdo do treinamento garantem que os funcionários estejam preparados para enfrentar as táticas de phishing em evolução, tornando o treinamento de conscientização em segurança uma parte indispensável de qualquer estratégia de segurança abrangente.

Os benefícios de usar ferramentas de navegação segura

Os golpes de phishing geralmente envolvem o direcionamento das vítimas para sites fraudulentos que imitam sites legítimos. As ferramentas de navegação segura desempenham um papel crucial na identificação e bloqueio do acesso a esses sites enganosos.

Ao analisar sites em relação a um banco de dados de sites maliciosos e de phishing conhecidos, essas ferramentas podem impedir que os usuários divulguem inadvertidamente suas informações pessoais ou financeiras a golpistas.

Incogni – Serviço de remoção de informações pessoais – Prevenir phishing

Os alertas alertam os usuários antes que eles naveguem para um site perigoso, fornecendo uma medida preventiva eficaz contra golpes de phishing.

Sempre verifique o URL de um site antes de inserir informações confidenciais para garantir que se trata de um site legítimo e não de uma imitação inteligente.

A utilização de ferramentas de navegação segura como parte de uma estratégia de segurança mais ampla ajuda a proteger contra os riscos representados por esquemas de phishing, salvaguardando os dados e a privacidade dos utilizadores num mundo cada vez mais digital.

A importância da autenticação multifator

A autenticação multifator (MFA) adiciona uma camada crítica de segurança que pode impedir tentativas de phishing.

Ao exigir verificação adicional além de apenas nome de usuário e senha, a MFA torna o acesso não autorizado às contas muito mais desafiador para os invasores.

Quer se trate de um código enviado para o seu telefone, uma impressão digital ou reconhecimento facial, esta segunda camada de segurança significa que roubar as suas palavras-passe por si só não é suficiente para que os cibercriminosos obtenham acesso às suas informações confidenciais.

A implementação da MFA em todas as contas, especialmente aquelas que contêm informações pessoais ou financeiras, reduz significativamente o risco de serem comprometidas.

Sendo uma medida de segurança simples mas poderosa, a MFA é essencial na defesa contra phishing e uma vasta gama de ameaças online.

Capacitando-se contra phishing

Ficar à frente dos phishers: um esforço contínuo

A luta contra o phishing exige vigilância constante e uma abordagem proativa.

Dada a sofisticação e a natureza evolutiva dos esquemas de phishing, os indivíduos e as organizações devem manter-se informados sobre as ameaças mais recentes e implementar práticas de segurança robustas.

Isso inclui o uso de senhas complexas e exclusivas para contas diferentes, o emprego de gerenciadores de senhas e a garantia de que as informações pessoais e financeiras sejam compartilhadas apenas em plataformas seguras e confiáveis.

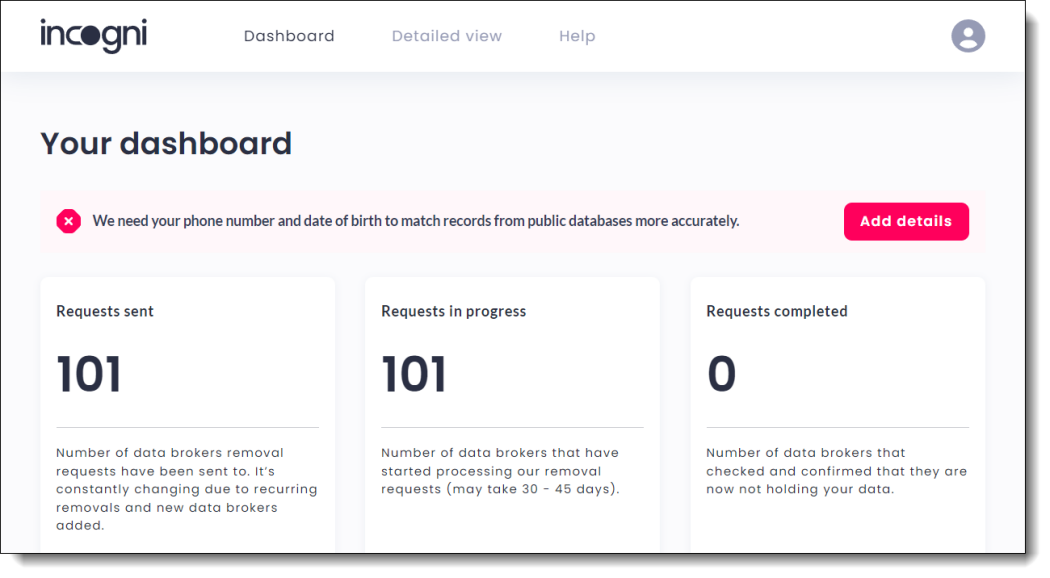

Além disso, aproveitar serviços como o Incogni pode ajudar a manter seus dados fora do mercado, direcionando e removendo suas informações das listas de corretores de dados.

Esses corretores geralmente coletam e vendem dados pessoais, que podem acabar nas mãos de phishers.

Minimizar a sua pegada digital e melhorar a sua privacidade reduz o risco de ser alvo de esquemas de phishing e outras ameaças digitais.

Cultivando uma cultura de conscientização sobre segurança

Um usuário bem informado e cauteloso é a melhor defesa contra ataques de phishing.

As organizações devem esforçar-se por cultivar uma cultura de sensibilização para a segurança, onde os funcionários sejam incentivados a questionar pedidos incomuns, especialmente aqueles que solicitam informações pessoais ou financeiras.

Treinamento regular, exercícios simulados de phishing e comunicação clara sobre como denunciar suspeitas de tentativas de phishing são fundamentais para construir essa cultura.

Além dos esforços organizacionais, os indivíduos devem adotar boas práticas de higiene online, como verificar endereços e números de telefone dos remetentes, ser cautelosos com links em e-mails e mensagens diretas e utilizar ferramentas de proteção anti-phishing.

Juntas, essas estratégias formam uma defesa abrangente contra phishing, protegendo informações confidenciais e contas financeiras contra acesso não autorizado.

Proteja-se ainda mais com o Incogni

Incogni – Serviço de remoção de informações pessoais – Prevenir phishing

Incogni – Serviço de remoção de informações pessoais – Prevenir phishingVocê se pergunta por que continua recebendo chamadas de spam? A resposta são corretores de dados. No entanto, existe uma solução para este problema: Incogni. Este serviço pode proteger o seu número de telefone, evitando que ele seja vendido a spammers. O Incogni elimina a origem do problema e evita o ciclo interminável de recebimento de chamadas indesejadas.

- Aprimoramento da privacidade: o Incogni fornece uma solução eficaz para gerenciar sua pegada digital, ajudando a reduzir os riscos de roubo de identidade, golpes, perseguição ou outros danos.

- Verificação abrangente: O serviço verifica uma ampla variedade de sites e plataformas para garantir a remoção completa de informações pessoais.

- Protege detalhes confidenciais: desde dados de contato e familiares até detalhes econômicos, o Incogni visa proteger os usuários da exposição pública injustificada.

- Enfatiza a privacidade digital: Em um mundo onde os dados dos usuários são frequentemente compartilhados sem supervisão, a Incogni enfatiza a importância de manter o controle sobre as próprias informações pessoais.

Embora seja fundamental estar vigilante contra ameaças de phishing, evitar que suas informações pessoais acabem em listas de corretores de dados fornece outra camada de defesa.

Os corretores de dados geralmente coletam e vendem dados de usuários, que podem ser usados para fins de marketing ou cair nas mãos de golpistas, possibilitando ataques de phishing mais direcionados.

Incogni é um serviço que identifica corretores de dados que provavelmente possuem suas informações pessoais e envia solicitações automatizadas para excluir seus dados.

Ao reduzir sua pegada digital, o Incogni limita a disponibilidade de dados para diminuir o risco de esquemas de phishing.

- Identifica e rastreia corretores de dados que possuem informações pessoais

- Envia solicitações regulares de cancelamento para exclusão de dados

- Oferece painel personalizável para monitorar o progresso da remoção

- Oferece assinatura com desconto para leitores de guias

Os assinantes podem manter seus dados fora do mercado com uma assinatura Incogni de 1 ano por apenas US$ 6,49/mês (50% de desconto no preço normal). Assuma o controle de sua privacidade digital e ao mesmo tempo aprimore as proteções contra phishing e outros ataques.

Incogni – Serviço de remoção de informações pessoais – Prevenir phishing

Tem alguma opinião sobre isso? Deixe-nos uma linha abaixo nos comentários ou leve a discussão para nosso Twitter ou Facebook.

Recomendações dos Editores:

O SOLIX F3800 da Anker fornece energia confiável e versátil

Como bloquear textos de spam de uma vez por todas

Aprimoramento do Unity: rastreamento facial e segmentação de fundo

Divulgação: Este é um post patrocinado. No entanto, nossas opiniões, análises e outros conteúdos editoriais não são influenciados pelo patrocínio e permanecem objetivos .