O que é extorsão cibernética? O que você pode fazer para se manter seguro?

Publicados: 2021-08-25Em vários crimes cibernéticos, os invasores roubam suas informações online sem pedir nada de você. Mas, aqui vamos falar sobre um crime cibernético em que um criminoso pode intimidá-lo a lhe dar o que ele quiser. Aqui vamos falar sobre extorsão cibernética. No passado recente, os cibercriminosos não apenas usaram a extorsão cibernética em empresas, mas também fizeram de vários indivíduos suas vítimas.

Então, o que é extorsão cibernética?

A extorsão é uma forma comum de crime em que um criminoso aplica intimidação, força, técnicas de chantagem ou poder ilegal para obter algo em troca. Pode ser algum ganho monetário ou qualquer outra resposta. Agora, jogue o termo “ciber”. Em termos mais recentes e digitais, os cibercriminosos obtêm acesso aos seus dados digitais e exigem pagamento ou qualquer outra resposta em troca.

Vejamos rapidamente os tipos comuns de extorsão cibernética.

(i) Ataques DDoS

Aqui, os ataques cibernéticos inundam uma determinada rede com tanto tráfego malicioso que ela não consegue se comunicar ou operar normalmente. Isso afeta o acesso a dados e servidores. Quando um cibercriminoso lança tal ataque, uma grande quantidade de resgate é exigida para impedir o ataque.

(ii) Chantagem Cibernética

Nesse tipo de ataque, os cibercriminosos invadem uma rede privada. Eles então roubam redes valiosas e mantêm as informações que residem nessa rede como reféns. E, a menos que suas demandas sejam atendidas, os cibercriminosos não devolvem as informações.

No ano de 2017, duas plataformas de streaming famosas e estavam sob um ataque de chantagem cibernética onde os extorsionários divulgaram episódios quando não receberam o resgate.

(iii) Ransomware

Uma forma muito popular de malware que mantém as informações de uma vítima como refém e, em seguida, o invasor pede um resgate específico para deixar as informações gratuitas. Aqui, os usuários também recebem um conjunto de instruções sobre como podem pagar a taxa exigida para que a criptografia dos dados possa ser removida.

Recentemente, uma gangue de ransomware LockBit 2.0 descarregou um ataque à gigante de TI Accenture. Os atores da ameaça afirmaram que, a menos que o gigante pagasse o resgate, eles publicariam os dados.

A Semana em Ransomware – 13 de agosto de 2021 – A ascensão do LockBit – @LawrenceAbramshttps://t.co/93i8Z7JPkp

— BleepingComputer (@BleepinComputer) 13 de agosto de 2021

Como você pode se prevenir da extorsão cibernética?

1. Use um gerenciador de senhas

Existem várias instâncias de senhas sendo comprometidas. Uma das maneiras de evitar a extorsão cibernética é usar senhas fortes. Em circunstâncias normais, geralmente usamos senhas que podem ser facilmente comprometidas. E, para os hackers, é uma tarefa fácil descobrir senhas, especialmente se forem fáceis de decifrar. Assim que um hacker souber sua senha, ele poderá ameaçá-lo a fornecer os dados que ele desejar.

Sabendo que é quase impossível lembrar senhas longas para todas as suas contas, você sempre pode contar com a ajuda de um gerenciador de senhas robusto que é capaz de fornecer senhas únicas e fortes para cada uma de suas contas.

Aqui está uma lista de alguns dos melhores gerenciadores de senhas. O TweakPass não apenas protege suas senhas, mas faz muitas coisas para fortalecer sua segurança online. Aqui estão algumas das principais funções do TweakPass –

Clique aqui para baixar o TweakPass

Leia a resenha completa de Tweakpass

Funcionalidades do TweakPass

- O TweakPass armazena todas as suas senhas em um único local que só pode ser acessado por você

- Criptografia AES de 256 bits

- Um gerador de senha forte ajuda a gerar senhas longas e seguras que atendem à condição de uma senha forte. Por exemplo, garante que uma senha tenha caracteres maiúsculos e minúsculos, números, símbolos, etc.

- Você pode sincronizar senhas armazenadas em todos os dispositivos

- Você pode salvar senhas e logins enquanto navega

Como usar o TweakPass

Quer ver o TweakPass em ação, confira este post. No entanto, vamos começar, vamos?

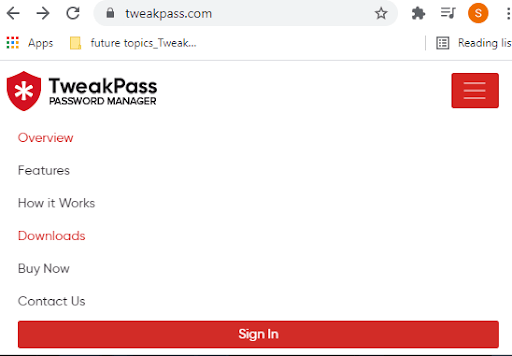

- Visite tweakpass.com e clique no ícone de hambúrguer localizado no lado direito da página e clique em Downloads

- Selecione a plataforma na qual deseja instalar o TweakPass. Você pode baixar o TweakPass como uma extensão em seu navegador ou instalá-lo em seu computador ou smartphone

- Digamos que você tenha instalado o TweakPass no seu computador Windows. Execute o instalador clicando duas vezes no arquivo de configuração

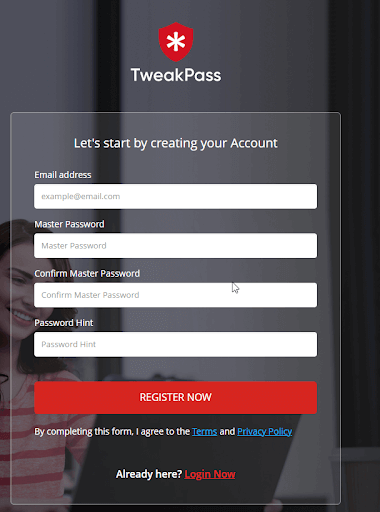

- Inscreva-se pra uma conta. Aqui você estará digitando seu ID de e-mail e criando uma senha mestra

- É isso, siga as instruções na tela e pronto.

Deve ler: Melhores alternativas do LastPass para gerenciar suas senhas

2. Use a autenticação de 2 fatores

A autenticação de dois fatores é considerada uma das melhores e mais poderosas maneiras de proteger informações online. Ele atua como uma camada extra de proteção além do nome de usuário e senha que você fornece ao se inscrever.

Por exemplo, aqui você pode estar enviando um código de 6 dígitos que você pode ter que digitar depois de se inscrever usando nome de usuário ou senha ou você pode ter que tocar ou clicar no botão 'sim'.

A melhor parte é que essas ações só podem ser executadas por você (a menos que alguém tenha roubado seu dispositivo de você).

3. Evite clicar em links

Independentemente de você estar usando e-mail oficial ou pessoal, você nunca deve clicar em links suspeitos que possam parecer vir de uma fonte confiável. Por exemplo, você pode receber um e-mail falso do PayPal ou de qualquer outro site bancário informando que sua conta foi comprometida e pode ser solicitado que você forneça detalhes como número do cartão de crédito, detalhes da conta bancária, CVV, OTP etc. Nunca confie nesses sites porque nenhum funcionário do seu banco jamais lhe enviaria um e-mail desse tipo.

Para saber mais sobre como você percebe se alguém está fazendo phishing, confira este post.

4. Mantenha seus dispositivos para si mesmo

Seja seu amigo, colega ou parente, você deve impedir que outras pessoas usem seus dispositivos, como computador, laptop, celular ou qualquer outro dispositivo, especialmente os dispositivos que possam conter suas informações pessoais.

Um dos elementos com base nos quais uma pessoa pode intimidá-lo ou extorquir coisas de você é quando ela tem informações sobre você que podem ser comprometidas.

5. Atualize seu sistema operacional e software

Softwares e aplicativos que não são atualizados há muito tempo são um dos alvos mais fáceis para os hackers. Eles podem facilmente invadir vulnerabilidades não corrigidas, roubar seus dados e, assim, intimidá-lo a pagar. Portanto, é aconselhável que você verifique regularmente seu sistema operacional em busca de atualizações pendentes e também verifique se todos os aplicativos em seus dispositivos estão atualizados.

6. Instale um antivírus eficaz e mantenha um firewall robusto

A importância do firewall e antivírus, seja em nível individual ou organizacional, não pode ser enfatizada o suficiente. Os programas antivírus modernos são criados de tal forma que nenhum malware pode passar pelo escudo protetor criado por eles. O software antivírus elimina uma ameaça maliciosa logo pela raiz antes que ela possa se estender aos arquivos em seu computador ou até mesmo a todo o seu computador. Aqui está tudo o que você precisa saber sobre como habilitar (e até mesmo desabilitar) um firewall em seu computador.

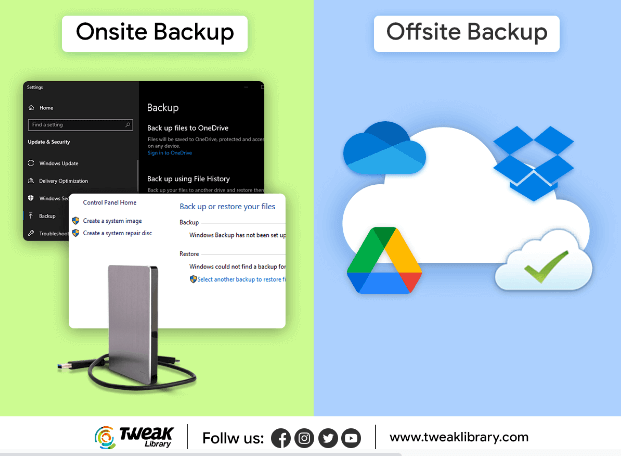

7. Crie vários backups de dados

Seja no nível organizacional ou pessoal, os backups de dados devem ser mantidos em vários locais para que, se os dados em um local forem comprometidos, você tenha pelo menos vários backups aos quais recorrer. Você pode criar um backup usando o recurso que seu sistema operacional fornece, por exemplo, os usuários do Windows podem usar o recurso de histórico de arquivos aprimorado do Windows 10 e os usuários do Mac podem usar a máquina do tempo. No entanto, você pode até optar por utilitários especializados para fazer backup de dados no Android, Windows e Mac de maneira conveniente e rápida

Empacotando:

Nesta era digital, por um lado, à medida que os dispositivos e aplicativos tornam as tarefas cada vez mais convenientes para nós, por outro lado, até os cibercriminosos estão sendo beneficiados. Esperamos que essas etapas simples ajudem você a ficar quilômetros à frente de perigos como a extorsão cibernética. Se você gostou das informações deste blog, dê um joinha. Também adoraríamos ter suas opiniões sobre como você pode se proteger de extorsionários cibernéticos. Deixe suas sugestões na seção de comentários abaixo.