O que é autenticação multifator (MFA)?

Publicados: 2020-06-01Nos dias de hoje, a segurança dos dados é provavelmente uma das maiores preocupações de qualquer empresa. Todas as empresas têm uma tonelada de dados à sua disposição – transações, conhecimento, comunicações, dados do consumidor, detalhes de infraestrutura, etc. Para todas as empresas, é muito importante garantir a máxima segurança para todos os seus dados.

- Definição de autenticação multifator

- Como funciona o MFA

- Quão seguro é o MFA?

- Importância

- Tipos de autenticação multifator

- Quando usar o MFA?

- Vantagens e desvantagens da autenticação multifator

- MFA vs 2FA

- Aplicativos e provedores de autenticação multifator

- Perguntas frequentes

O que é autenticação multifator?

A autenticação multifator é uma maneira eficaz de adicionar outra camada de segurança aprimorada aos seus dispositivos e infraestrutura. Ele faz uso de várias credenciais para gerenciamento de identidade e acesso. Por exemplo, em vez de simplesmente pedir um escaneamento biométrico e uma senha, ele também pode pedir um código ou outro escaneamento biométrico.

A razão pela qual a autenticação multifator é escolhida é porque os nomes de usuário e senhas tradicionais são vulneráveis a violações e hacks. Assim, cria várias camadas de segurança, frustrando tentativas de hackers.

Como funciona a autenticação multifator?

Para começar a entender como funciona o MFA, é importante notar primeiro que existem dois tipos:

- Autenticação multifator de dispositivo : Um processo de autenticação que implementa o processo diretamente no ponto de login em um sistema.

- Autenticação multifator de aplicativos : um processo de autenticação que implementa o processo ao tentar obter acesso a um ou mais aplicativos

O processo, no entanto, é o mesmo em ambos os casos. Ao tentar acessar qualquer arquivo, pasta, aplicativo ou dispositivo específico, o sistema de autenticação solicitará os fatores um a um para validar seu ID. Depois de provar seu ID para o sistema, você recebe acesso.

Quão segura é a autenticação multifator?

A MFA é boa para identificar tentativas de login fora do comum e as sinaliza. Em tal situação, essa tecnologia adaptativa pode aumentar a segurança solicitando credenciais adicionais. Portanto, embora o processo de autenticação não seja exatamente seguro do Pentágono, ele garante que tentativas de violação ou hacking sejam sinalizadas e bloqueadas o máximo possível. Ele evoluiu como o controle mais eficaz para isolar uma organização contra ataques remotos

Importância da autenticação multifator

A MFA é essencial para a sua organização. Aqui estão algumas razões do porquê:

- O roubo de identidade é uma ameaça crescente – O roubo de identidade é um tipo de crime bastante comum, fácil, de baixo risco e alta recompensa e uma grande ameaça para todas as empresas. O roubo de senhas está em constante evolução à medida que os hackers empregam métodos como keylogging, phishing e pharming. Portanto, é uma obrigação nestes tempos.

- Seu antivírus não é suficiente – Sistemas antivírus e firewalls avançados são elementos de segurança necessários, assim como os testes de vulnerabilidade. Sem autenticação, porém, seu sistema é suscetível a intrusos.

- Eles não vão apenas pegar seus dados – os criminosos cibernéticos fazem mais do que simplesmente roubar dados. Muitas vezes, eles destroem dados, alteram programas ou serviços ou usam servidores para transmitir propaganda, spam ou código malicioso. A MFA ajuda a prevenir tudo isso.

- A autenticação multifator já é onipresente – As pessoas estão acostumadas a procedimentos de autenticação em suas vidas pessoais e profissionais. Mídias sociais, bancos, jogos e plataformas de e-mail adotaram rapidamente a MFA. Trazê-lo para o seu local de trabalho não é mais uma opção, mas uma medida básica de segurança.

( Leia também: Benefícios e soluções da autenticação multifator)

Tipos de fatores de autenticação multifator

Geralmente, o MFA funciona exigindo dois ou mais dos seguintes fatores de autenticação:

- Algo que você sabe – pode ser uma senha, um PIN ou um código que você configurou para o sistema.

- Algo que você tem – pode ser um código QR para digitalizar em um ID ou crachá, ou talvez até um OTP enviado para seu número de celular ou endereço de e-mail.

- Algo que você herdou – isso pode incluir qualquer forma de autenticação biométrica, como escaneamento facial, escaneamento de impressão digital ou até mesmo um escaneamento de retina.

- Em algum lugar que você está – isso pode ser em uma rede de computação específica ou utilizando um sinal de GPS para identificar a localização.

Para acessar o arquivo ou pasta desejada, você deverá fornecer as credenciais mencionadas uma a uma para comprovar sua identidade ao sistema.

Quando usar a autenticação multifator?

Como empresa, é importante saber se você precisa de MFA ou não.

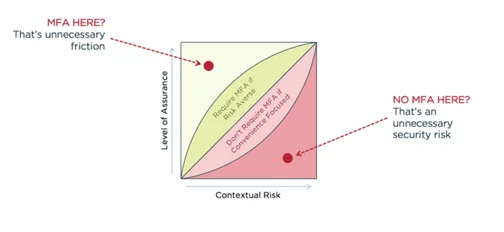

FONTE: Pingidentity

Pingidentity(1) mostra o gráfico que o ajudará a decidir se deve ou não implementá-lo ou não. Para começar, é importante entender que você pode não precisar de MFA em toda a sua organização. Por exemplo, funcionários e estagiários de nível básico podem não precisar de autenticação multifator, pois teriam apenas acesso à visualização de seus dados, como vendas, transações, perfis de clientes etc. Gerenciamento e funcionários de nível superior, por outro lado, definitivamente devem receber porque são eles que provavelmente editariam os dados para fins de projeção e estratégia.

( Leia também: Autenticação multifator: como e por que você deve proteger)

Prós e contras de usar a autenticação multifator

Os prós são os seguintes:

- Protege informações confidenciais: sua empresa provavelmente estaria mantendo muitos dados de usuários privados e confidenciais, como números de telefone, endereços, detalhes de opções de pagamento para consumidores e funcionários. A implantação de um sistema de autenticação multifator garante que todos esses dados sejam protegidos.

- Extremamente seguro: Se um hacker de alguma forma adquiriu a senha de um usuário para um sistema, ele não pode obter acesso a menos que tenha o token (que está em posse do usuário) e, obviamente, as varreduras biométricas. Assim, é extremamente seguro.

- Dispositivos perdidos? Não é um problema: sem MFA, um dispositivo perdido, roubado ou extraviado pode causar estragos no departamento de TI. A autenticação multifator baseada em dispositivo garante que dispositivos perdidos não signifiquem que suas informações sejam comprometidas.

Os Contras são os seguintes:

- Acesso bloqueado: se você não configurou recursos de backup para autenticar o acesso do usuário, não poderá receber acesso a um determinado aplicativo ou sistema. Portanto, uma posse perdida, dedo ferido (para biometria) significaria que você teria que correr imediatamente para o pessoal de TI para que sua tentativa de login não fosse sinalizada.

- Pode ser caro: a MFA pode ser bastante cara se uma organização usar uma solução que exija a instalação de hardware local e precise integrá-la a soluções de identidade existentes.

- Demorado: o tempo necessário para fazer login no seu sistema e verificar usando um dispositivo móvel pode ser inconveniente, especialmente se você estiver com pressa.

Diferença entre autenticação multifator e autenticação de dois fatores

Há apenas uma diferença entre MFA e 2FA – as camadas numéricas de segurança.

A autenticação de dois fatores sempre emprega dois dos diferentes fatores para verificar a identidade do usuário. A autenticação multifator, por outro lado, pode envolver dois ou mais fatores. “Multi-Factor” significa apenas qualquer número de fatores maior que um. Um sistema de autenticação multifator adaptável adicionaria camadas de segurança até que a tentativa de login não parecesse suspeita.

Aplicativos e provedores de autenticação multifator

Existem principalmente 4 aplicações de sistemas de autenticação multifator:

- Senha de uso único baseada em tempo (TOTP) – Quando você está fazendo login para acessar um arquivo ou pasta específica e o aplicativo ou dispositivo é protegido por TOTP, ele envia um OTP ou uma senha de uso único para o seu número de celular que só seria válido por um período de tempo específico, digamos 10 minutos.

- Serviço de mensagens curtas (SMS) - A verificação por SMS funciona solicitando ao usuário que insira um número de celular específico na tentativa de login. O sistema então envia um SMS para o referido número. Se o SMS for entregue e as instruções concluídas, o acesso é concedido.

- Correio Eletrônico (E-mail) – A verificação de e-mail é outra aplicação comum da MFA, em que a identidade do usuário é verificada enviando um e-mail com um link de redirecionamento.

- Notificações por push – Se uma tentativa de login for feita em outro dispositivo, o usuário receberá uma notificação por push no dispositivo original e o acesso será concedido a partir daí.

Os melhores fornecedores de sistemas de autenticação multifator são:

- Segurança Dupla

A plataforma Trusted Access sem atritos da Duo Security(2) protege usuários, dados e aplicativos contra hackers mal-intencionados e violações de dados. Ele aborda as ameaças de segurança antes que elas se tornem um problema, verificando a identidade dos usuários e a integridade de seus dispositivos.

- Autenticador do Google

O Google Authenticator(3) implementa um serviço de verificação em duas etapas juntamente com um algoritmo de senha de uso único baseado em tempo e algoritmo de senha de uso único baseado em HMAC, para autenticar usuários de aplicativos de software.

- Última passagem

O LastPass(4) oferece controle simples e visibilidade unificada em todos os pontos de entrada de sua empresa, desde o logon único (SSO) e gerenciamento de senha até a autenticação multifator adaptável (MFA). O LastPass Identity oferece controle superior às equipes de TI.

- Identidade de ping

O Ping Identity(5) cria segurança de identidade para a empresa global com uma plataforma de identidade inteligente que oferece recursos abrangentes, incluindo logon único (SSO), autenticação multifator (MFA), diretório e muito mais.

- Aut0

O Auth0(6) oferece simplicidade, extensibilidade e experiência para dimensionar e proteger identidades em qualquer aplicativo usando sistemas de autenticação multifator.

Perguntas frequentes sobre autenticação multifator

P. O nome de usuário e a senha são autenticação multifator?

R. É um método de autenticação no qual um usuário de computador recebe acesso somente após apresentar com sucesso duas ou mais evidências a um mecanismo de autenticação: conhecimento, posse e inerência. Portanto, um nome de usuário e uma senha simples não são MFA.

P. Como se defender contra ataques de autenticação multifator?

R. É muito fácil para os hackers descobrirem um sistema de autenticação de dois fatores. Os ataques de autenticação multifator são raros, pois é difícil para os hackers obterem todos os três fatores. As empresas devem, no entanto, treinar seus funcionários para identificar e-mails de phishing e diferenciá-los.

P. Como adicionar autenticação multifator?

A. Ativar a autenticação multifator (MFA) em sua conta exigirá uma etapa adicional de verificação de identidade no momento do login. Uma vez configurado e ativado para uma conta, nosso sistema exigirá o uso de um código de autenticação gerado por um aplicativo autenticador cada vez que você fizer login em sua conta. Os usuários podem configurar isso para si mesmos ou, como alternativa, os administradores podem configurar isso para cada usuário.

Pensamentos finais

A autenticação multifator permite uma maneira flexível e gerenciável de equilibrar a experiência geral do cliente com os requisitos de segurança modernos. Seu processo de login, acesso a informações confidenciais e segurança são as principais preocupações de muitas empresas, funcionários e clientes. Cuidar desses assuntos mostra que você se importa e está tomando precauções e medidas extras para defender seus sistemas.

Outros recursos úteis:

O que é Gerenciamento de Identidade? Guia para iniciantes

O Guia do Iniciante para Gerenciamento de Acesso Privilegiado

5 ferramentas de gerenciamento de identidade e acesso (IAM) para melhorar a segurança