Cum să implementați securitatea cu încredere zero în mediul dvs. nativ în cloud

Publicat: 2023-02-28Dezvăluire: Aceasta este o postare sponsorizată. Cu toate acestea, opiniile, recenziile și alt conținut editorial nu sunt influențate de sponsorizare și rămân obiective .

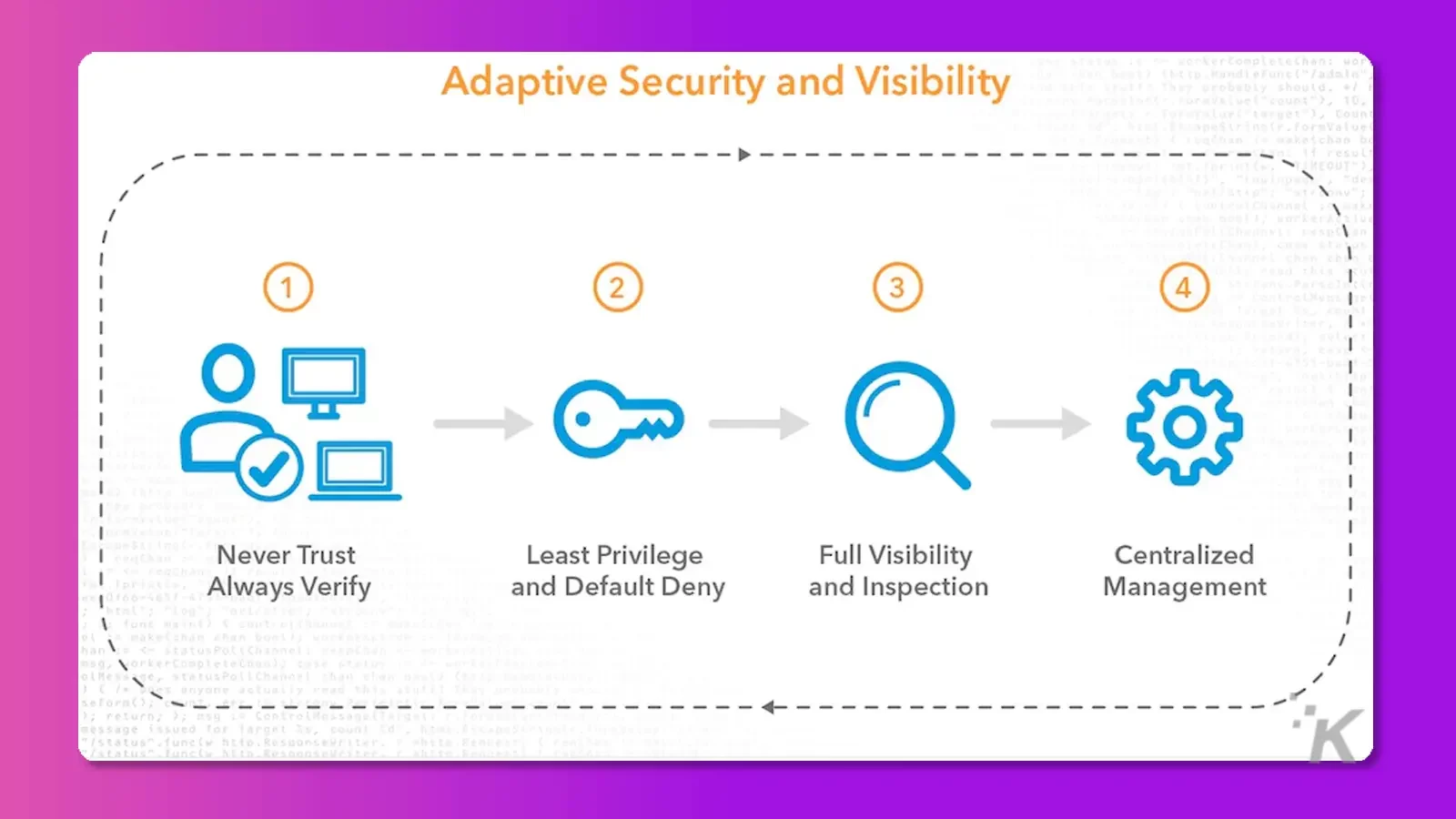

Ideea „nu ai încredere niciodată, verifică întotdeauna” stă la baza conceptului de încredere zero. Inițial, conceptul de acordare a accesului era de a oferi tuturor acces nerestricționat la resurse și de a face acest lucru presupunând că totul în rețea este securizat.

În schimb, companiile ar trebui să permită accesul la resurse doar celor care au o nevoie legitimă de ele și numai după confirmarea identității solicitantului și a posturii de securitate atunci când vorbim de încredere zero.

Cu această strategie, toate cererile de acces la o rețea sau la orice aplicație care rulează pe ea sunt considerate doar ca potențial dăunătoare.

Pentru a proteja resursele, trebuie implementate măsuri de securitate pentru a verifica cererile și identitățile utilizatorilor înainte de acordarea accesului.

Presupunând că un atacator s-ar putea afla deja în rețea, securitatea cu încredere zero necesită ca toate cererile să fie autentificate și aprobate înainte de a primi acces.

Mediile native din cloud trebuie să implementeze securitate de încredere zero datorită naturii complexe și dinamice a sistemelor cloud.

Deoarece aplicațiile și serviciile sunt răspândite între furnizorii de cloud și centrele de date, este greu de urmărit cine folosește ce, unde și cum.

Securitatea cu încredere zero poate ajuta companiile să controleze accesul utilizatorilor la resursele cloud și să reducă riscurile de securitate.

Provocări de securitate native în cloud

Implementarea securității zero-trust în mediile native cloud necesită o abordare holistică, luând în considerare provocările unice de securitate prezentate de microservicii, API-uri și orchestrarea containerelor.

Aceasta implică implementarea controalelor de gestionare a identității și accesului (IAM), segmentarea rețelei, criptarea și monitorizarea și înregistrarea în jurnal la fiecare nivel al stivei native din cloud pentru a asigura securitatea nativă adecvată a cloud-ului.

De asemenea, necesită o schimbare a mentalității de la presupunerea că tot traficul din rețea este de încredere la verificarea și validarea fiecărei solicitări și utilizator înainte de a acorda acces.

Prin adoptarea unei abordări cu încredere zero, organizațiile își pot îmbunătăți postura de securitate și pot reduce riscul unei încălcări a datelor sau al unui alt incident de securitate.

Microserviciile într-un mediu nativ în cloud sunt implementate independent și sunt foarte distribuite în natură.

Datorită acestei naturi distribuite a microserviciilor, controlul accesului și monitorizarea acestor microservicii reprezintă cel mai mare obstacol în implementarea încrederii zero.

Aceste probleme sunt abordate în mod adecvat printr-o abordare de securitate zero-trust, care utilizează capabilități precum IAM, segmentarea rețelei, criptarea, monitorizarea și înregistrarea în jurnal.

Aceste servicii oferă control granular de identitate și acces la fiecare nivel al stivei native din cloud. Securitatea cu încredere zero poate ajuta organizațiile să controleze accesul la resursele native din cloud și să reducă riscurile de securitate.

Prin validarea utilizatorilor și a solicitărilor, organizațiile se pot asigura că numai utilizatorii autorizați au acces la resursele de care au nevoie pentru a-și îndeplini sarcinile și că orice comportament neautorizat sau suspect este detectat și blocat.

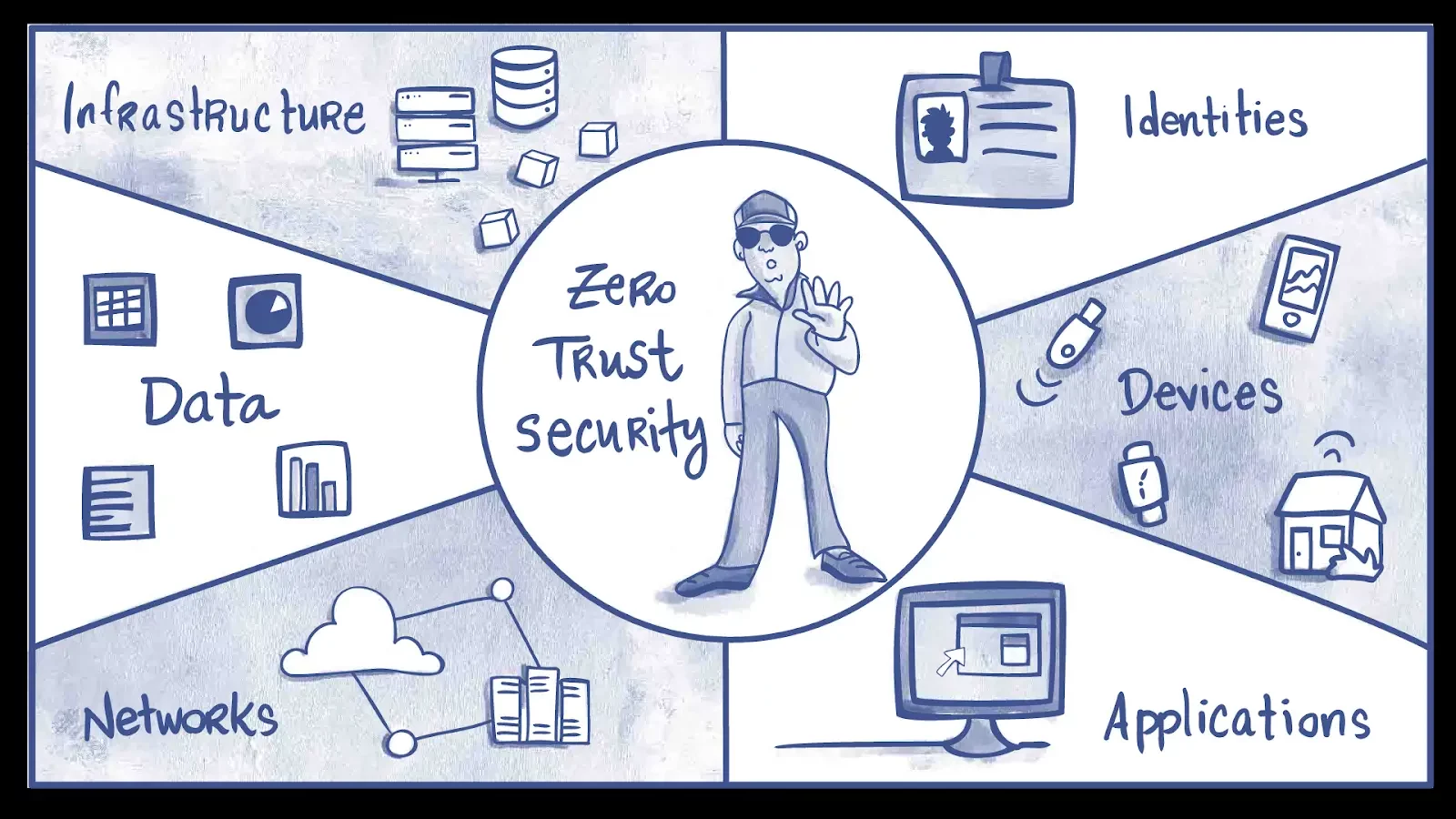

Cadrul de securitate Zero Trust

„Verificați explicit” este un principiu al cadru de securitate zero-trust. Acest principiu prevede că orice utilizator sau dispozitiv care caută acces la resurse trebuie mai întâi să fie autentificat în mod expres și validat ca legitim.

De asemenea, urmează ideea celor mai mici privilegii, care afirmă că utilizatorilor ar trebui să li se ofere doar accesul de care au nevoie pentru a-și îndeplini sarcinile.

Un alt principiu este monitorizarea constantă, care necesită observarea rețelei pentru activități riscante sau suspecte.

Implementarea Zero Trust într-un mediu nativ în cloud implică adăugarea unei soluții IAM puternice care permite construirea unui control centralizat asupra utilizatorilor și dispozitivelor.

Ei efectuează segmentarea micro-rețelei pentru a implementa controale stricte de acces și pentru a reduce suprafața de atac.

Acest lucru presupune, de asemenea, efectuarea de monitorizare și înregistrare continuă pentru a putea declanșa alerte sau incidente dacă ceva nu merge bine.

Implementarea Zero Trust Security într-un mediu cloud nativ

Implementarea încrederii zero în mediile native cloud nu este ușoară.

Deoarece toate resursele sunt împrăștiate în diferite locații geografice și ar putea folosi microservicii diferite, mai întâi trebuie să identificăm toate resursele înainte de a putea aplica politicile sau monitoriza acele resurse.

Identificați și inventariați activele cloud

Trebuie să identificați și să inventarizați toate analizele din cloud pentru a obține securitatea Zero Trust într-un mediu nativ în cloud.

Această etapă identifică toate microserviciile, API-urile, containerele și alte resurse native cloud, precum și dispozitivele și persoanele care le folosesc.

Un scaner simplu, cum ar fi un prowler sau o suită de cercetători, poate fi folosit pentru a verifica toate serviciile unei organizații. Pentru a implementa cu succes practicile de securitate Zero Trust, compania trebuie să aibă un inventar de active complet și actualizat.

Aplicarea politicilor și monitorizarea

Implementați controale de acces după inventarierea activelor din cloud. Sunt necesare constrângeri de acces cu cel mai mic privilegiu specifice utilizatorului, dispozitivului și resurselor.

Restricțiile de acces care sunt dinamice și granulare sunt necesare pentru mediile native din cloud. Finalizarea unei arhitecturi de zero încredere nativă în cloud necesită, de asemenea, monitorizarea și verificarea accesului utilizatorilor.

Informațiile de securitate și gestionarea evenimentelor, detectarea intruziunilor și analiza jurnalelor permit monitorizarea și verificarea continuă.

Instrumente și tehnologii pentru Zero Trust Security

Încrederea zero implică instrumente și tehnologii care criptează și gestionează accesul la resurse, monitorizează activitatea în rețea și detectează și răspund la amenințări în timp real.

Rețelele de servicii, care gestionează microservicii dispersate în siguranță, impun încredere zero. Istio este o platformă populară pentru servicii zero-trust care poate implementa încredere zero în arhitecturile distribuite.

Istio oferă autentificare, autorizare și criptare TLS reciprocă pentru a proteja comunicarea de la serviciu la serviciu. În plus, utilizează echilibrarea sarcinii, întreruperea circuitului și injecția de defecțiuni pentru a guverna traficul de service.

Un alt instrument, Calico, poate fi, de asemenea, utilizat pentru a implementa politici de zero-trust. Calico oferă politici de rețea, criptare, autentificare, control acces și servicii de monitorizare.

Cu Calico, vă puteți asigura că numai traficul autorizat este permis în diferite părți ale rețelei dvs. și că toată comunicarea este sigură și privată.

În plus, puteți detecta și răspunde la incidentele de securitate rapid și eficient.

Cele mai bune practici pentru securitatea cu încredere zero într-un mediu nativ în cloud

Există o mulțime de bune practici diferite care pot fi utilizate pentru a implementa și menține un mediu de încredere zero.

Puteți implementa SSO cu MFA, folosind manageri de secrete AWS pentru a securiza și salva cheile și activele sensibile și efectuând monitorizarea securității activelor prin implementarea programelor de răspuns la incident. Să discutăm despre acestea în continuare.

Utilizarea SSO cu MFA

MFA și SSO vă pot ajuta să vă asigurați că numai utilizatorii autorizați accesează date sau aplicații sensibile într-un model de securitate fără încredere.

Necesitand mai multe forme de identificare și folosind un mecanism de autentificare centralizat, organizațiile pot aplica mai eficient politicile de zero încredere și își pot proteja resursele împotriva accesului neautorizat.

Utilizarea testării și monitorizării continue de securitate

În condiții de încredere zero, testarea și monitorizarea continuă a securității pot ajuta organizațiile să se asigure că numai utilizatorii și dispozitivele autorizate accesează date și aplicații sensibile.

Prin testarea continuă a vulnerabilităților de securitate și monitorizarea amenințărilor potențiale, organizațiile pot reduce riscul accesului neautorizat. Prin urmare, acest lucru asigură că politicile lor de securitate sunt aplicate în mod eficient.

Concluzie

În concluzie, implementarea securității Zero Trust într-un mediu nativ în cloud este esențială pentru a asigura securitatea activelor din cloud și pentru a proteja împotriva potențialelor încălcări de securitate.

Această abordare implică identificarea și inventarierea activelor cloud, definirea și aplicarea politicilor de acces granulare și monitorizarea și verificarea continuă a accesului.

Urmând acești pași, organizațiile pot îmbunătăți situația de securitate a mediilor lor native cloud și pot reduce riscul unei breșe de securitate.

Cu toate acestea, este important să ne amintim că amenințările de securitate evoluează în mod constant, iar noi vulnerabilități apar zilnic.

Prin urmare, este esențial să se evalueze și să actualizeze în mod continuu măsurile de securitate ca răspuns la noile amenințări.

Mai mult, aceasta include monitorizarea mediului cloud pentru noi active și încercări de acces și rămânerea la curent cu cele mai recente bune practici de securitate și amenințări emergente.

Adoptând o abordare proactivă și continuă a securității, organizațiile pot rămâne în fața potențialelor amenințări. În plus, asigurând protecția continuă a activelor lor native din cloud.

Prin urmare, acest articol își propune să educe oamenii despre valoarea securității cu încredere zero în mediile native din cloud. Amenințările de securitate cibernetică necesită securitate de încredere zero.

Experiența noastră semnificativă în securitatea cibernetică a fost de neprețuit în scrierea acestui articol. Prin această discuție, am reușit să oferim atât cunoștințe teoretice, cât și practice pe tema implementării securității zero-trust.

Am petrecut mult timp cercetând și bazându-ne pe cunoștințele noastre profesionale pentru a ne asigura că conținutul este util, exact și actualizat.

Ai vreo părere despre asta? Trimiteți-ne un rând mai jos în comentarii sau transmiteți discuția pe Twitter sau Facebook.

Recomandările editorilor:

- Sfaturi de securitate cibernetică pentru afacerea dvs. în 2023

- Importanța vizibilității în securitatea cibernetică

- Companiile caută acoperire împotriva amenințărilor în creștere la securitatea cibernetică

- Cele mai importante practici de securitate cibernetică pentru afacerea dvs

Dezvăluire: Aceasta este o postare sponsorizată. Cu toate acestea, opiniile, recenziile și alt conținut editorial nu sunt influențate de sponsorizare și rămân obiective .