Hack-urile VoIP sunt în creștere: Cum să vă protejați rețeaua

Publicat: 2017-02-16Atâta timp cât aveți un dispozitiv conectat la rețea, acesta este imediat expus unui potențial risc de atac. Securitatea nu mai este un aspect de care trebuie să-și facă griji doar întreprinderile mari cu date sensibile – fiecare companie, de la cele mici la mijlocii până la cele masive, trebuie să se preocupe de practici solide de securitate. Hackerii pot și vor afecta orice dispozitiv din rețeaua dvs. care se conectează la internet, iar cu cât aveți mai multe dispozitive, cu atât mai multe uși potențiale din spate sunt lăsate larg deschise.

O parte a celei mai mari critici la adresa Internetului lucrurilor în curs de dezvoltare este doar aceasta, cu atât de multe dispozitive și atât de puțină securitate, există o gaură imensă direct deschisă nu numai pentru lucrurile și controalele lor, ci pentru întreaga rețea. Dar acest lucru se referă direct și la soluțiile noastre VoIP, indiferent dacă utilizați SIP Trunking sau un furnizor de PBX găzduit.

IBM Security Intelligence a întocmit un raport al celor mai recente atacuri VoIP, tendințele în evoluție, metodele de acces și chiar diferitele forme de atacuri efectuate. Am decis să aruncăm o privire foarte atentă la exact ceea ce se întâmplă.

Serios, Hack- uri VoIP?

Dar să aducem asta puțin acasă – astăzi, chiar acum, dacă afacerea dvs. folosește VoIP sau comunicații unificate, este complet posibil ca rețeaua dvs. să fie susceptibilă la atac. Și după cum am văzut, atacurile VoIP sunt de fapt în creștere. Deoarece VoIP trimite apeluri direct pe aceeași cale exactă pe care o folosește rețeaua pentru internet și alt trafic, conexiunile VoIP vă deschid rețeaua spre atac și exploatare. Așa e, un hacker poate obține acces la rețeaua ta prin acel telefon IP vechi de pe hol. Avem chiar și telefoane noi, precum cele de la Mitel, care se integrează direct cu telefonul tău inteligent – aproape orice poate fi vulnerabil.

Securitatea nu este nimic de glumit și este motivul pentru care chiar și Slack nu numai că a generat un număr mare de alternative, unele cu preocupări profunde de securitate, cum ar fi Cisco Spark, dar și motivul pentru care Slack își pregătește propria implementare Enterprise cu securitate strictă. Uită-te la cât de mult se laudă acum Slack cu securitatea lor pe site-ul lor web și nu a fost întotdeauna cazul.

Deci, dacă chiar și aplicația dvs. de chat gratuită la locul de muncă își închide ușile, ar fi logic ca afacerea dvs. să facă același lucru. Aici vom arunca o privire asupra unora dintre atacurile VoIP populare în creștere și ce puteți face pentru a vă menține rețeaua în siguranță. În cazul în care nici măcar nu ești sigur ce să cauți când vine vorba de hack-uri, am pregătit o listă cu cinci semne majore la care sistemul tău VoIP este piratat.

Protocoalele atacate

Fără să vă blocați prea mult în detaliile tehnice, este mai întâi logic să înțelegeți cum și de ce ar putea avea loc chiar un atac asupra comunicațiilor VoIP sau a rețelei din jurul soluției VoIP. VoIP funcționează pe un număr de protocoale specifice diferite – în funcție de soluția dvs., furnizorul și configurația dvs., biroul dvs. poate folosi doar unul dintre aceste protocoale sau mai multe. Pentru discuția noastră, ne vom concentra pe trei protocoale specifice: SIP, SCCP proprietar Cisco și protocolul H225 mai recent.

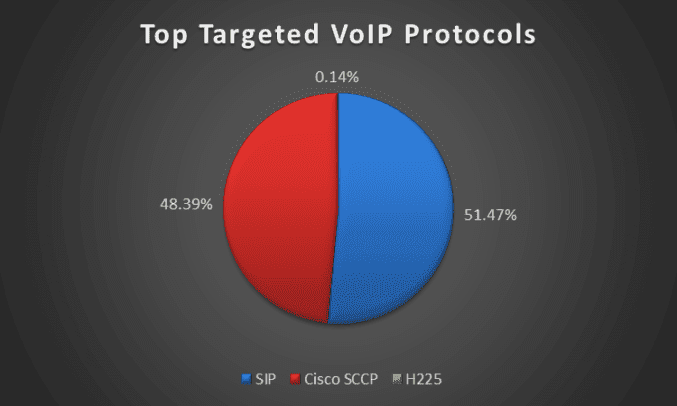

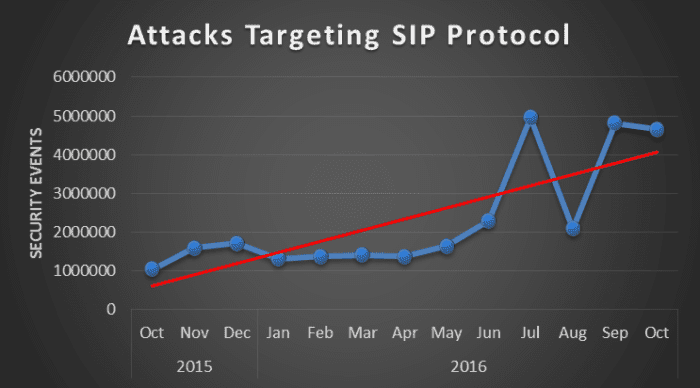

Potrivit informațiilor IBM Managed Security Services, cele mai compromise două protocoale sunt SIP la peste 51% din evenimentele de securitate detectate în 2016, cu o creștere specifică în a doua jumătate a anului, și SCCP cu 48% din evenimentele de securitate detectate. H225, care face parte din H.323 Protocol Suite, a reușit să-și facă loc cu doar 1% din evenimentele de securitate.

SIP, este încă unul dintre cele mai populare protocoale VoIP, așa că este o mică surpriză că SIP primește cel mai mare număr de atacuri. SCCP, care este Skinny Client Control Protocol de la Cisco, pe de altă parte, a adus aproape jumătate din atacuri și, din nou, nu este prea surprinzător. SCCP este un protocol ușor, bazat pe IP, utilizat pentru comunicarea între telefoanele IP Cisco și managerul Cisco UC. Cisco fiind unul dintre cei mai mari furnizori din acest spațiu, nu este surprinzător că există un număr mare de soluții adoptate.

Atacurile SCCP au fost de fapt în scădere în ultimul an, spre deosebire de atacurile SIP care au observat o creștere mare în a doua jumătate. De asemenea, este interesant de remarcat că aproape 74% dintre atacurile asupra protocolului SCCP sunt „sonde pre-atac”, care permit atacatorilor să adune informații despre ținte potențiale examinând capacitățile dispozitivelor rețelei. Așadar, își pot arăta capul și pot vedea ce fel de apărare aveți, chiar înainte de a începe atacul.

H225, pe de altă parte, deși este încă popular, s-a descurcat mult mai bine în ultimul an – cu mai puțin de 1% din activitate, merită remarcat, dar nu pe unul pe care ne vom concentra prea mult. Cu toate acestea, practicile noastre de siguranță recomandate pot fi aplicate cu adevărat oricărui protocol VoIP, rețea sau computer.

Metode populare de atac

În funcție de protocolul atacat și de scopul general al atacatorului, metoda aleasă de atac în rețeaua dvs. poate diferi. Cu diferite niveluri de hack-uri, diferite rețele sunt expuse la diferite niveluri de amenințare – dar toate merită protejate în mod egal, desigur. În funcție de ceea ce încearcă atacatorul să realizeze, acesta va ataca în mai multe moduri diferite. Unele dintre cele mai comune metode de hacking VoIP includ:

- Apeluri rău intenționate pentru a elimina rețelele SIP

- Ceea ce sunt în esență DDoS – Distributed Denial of Service – atacurile asupra rețelei VoIP pot fi folosite pentru a elimina protocolul SIP și nivelul pe care acesta operează. Acest lucru ar face, în esență, sistemul dvs. inutilizabil, incapabil să accepte sau să efectueze apeluri și chiar ar putea împiedica accesul la orice portal online asociat, pagini de configurare sau telefoane software și comunicații web.

- La fel ca un atac DDoS standard, acesta funcționează prin copleșirea rețelei cu un număr nebun de solicitări. Pentru SIP, acestea ar putea fi mesaje SIP configurate greșit sau mesaje SIP cu caractere invalide în câmpul „Către” – în orice caz, aceste mesaje vor copleși sistemul, neputând procesa toate informațiile la timp pentru a ține pasul cu cererea.

- Falsificarea ID apelantului

- Cu Caller ID Spoofing, hackerii vă accesează rețeaua, fie că este prin telefoanele, routerul sau computerul, și adună cât mai multe informații, cum ar fi numere de telefon, linii și extensii. Cea mai ușoară modalitate prin care aceștia pot avea acces ar fi prin telefoanele IP care folosesc parola implicită pentru ele - deoarece aceste parole pot fi găsite cu ușurință dintr-o căutare rapidă pe google.

- Odată ce obțin acces și informații, utilizatorii pot pur și simplu să vă trimită telefoanele cu apeluri înșelătorii sau să vândă numărul dvs. de telefon celor care vă spam. FCC a reprimat aceste centre de apeluri, dar eforturile sunt destul de zadarnice și oamenii o vor face indiferent. Sau chiar mai înfricoșător, în esență, atacatorii pot prelua controlul asupra telefonului tău: pot efectua și primi sau transfera apeluri, pot reda și salva înregistrări sau pot încărca un firmware nou pentru a infecta rețeaua la care este conectat telefonul. Dacă obțin informații personale, hackerii pot apela furnizori de servicii care pretind că sunteți dvs. sau un alt utilizator și pot obține acces neautorizat altfel.

- Frauda cu taxe

- Frauda cu taxe este un concept interesant care poate fi executat în câteva moduri diferite, dar rezultatul final este în general același: un atacator obține acces la rețeaua dvs. sau la informații relevante despre contul VoIP, cu ajutorul cărora poate comite fraudă. Acest lucru poate fi diferit de Utilizarea SIP ilegală, în care hackerii ar folosi scripturi programate pentru a detecta orice porturi VoIP deschise și ar încerca în mod constant să se autentifice sau să obțină controlul asupra sistemului. Hackerii se pot conecta direct la o rețea VoIP cu orice acreditări SIP compromise, cum ar fi parole slabe sau telefoane soft din rețele Wi-Fi publice nesecurizate.

- Odată ce atacatorul obține acces la rețeaua dvs. sau la informațiile contului dvs., poate comanda și activa o soluție PBX găzduită sub numele companiei dvs. sau poate efectua un număr nebun de apeluri false direct din contul dvs. pur și simplu pentru a percepe compania dvs. sume ridicole de bani, în timp ce comiterea unui anumit nivel de fraudă în acest proces.

Cum să vă protejați rețeaua

Deși nu orice rețea va fi atacată, șansele sunt încă destul de mari, după cum vă puteți da seama, și indiferent de ce este mai bine să aveți o rețea sigură decât una deschisă. În orice caz, clienții și clienții tăi vă vor mulțumi pentru asta. Cu toate acestea, nimic nu este mai rău decât un fals sentiment de securitate care decurge din practicile proaste, mai ales atunci când este real. Practicile de securitate utile sunt simplu de bun simț.

- Utilizați parole puternice – Poate fi tentant pentru ușurința de utilizare, dar nu lăsați niciodată parolele implicite pe orice telefoane IP, routere, comutatoare, firewall-uri, controlere de frontieră de sesiune sau orice altceva conectat la rețeaua dvs. Folosirea parolelor implicite de administrator, fără îndoială, cea mai ușoară metodă pentru ca cineva neautorizat să obțină acces la rețeaua ta. Aproape fiecare parolă implicită pentru orice dispozitiv poate fi găsită printr-o simplă căutare pe Google - mergeți mai departe, căutați pe google numele routerului împreună cu expresia „parolă implicită” și ar trebui să apară. Într-o notă similară, parolele slabe, cum ar fi numele companiei, numele de familie sau o simplă dată, sunt ușor de străbătut cu forță brută sau doar de ghicit complet.

- Criptează toate lucrurile! – Deoarece apelurile VoIP sunt transmise prin internet necriptate, ele pot fi ușor interceptate și scurse de toate informațiile. Criptarea comunicațiilor dvs. poate fi de cele mai multe ori activată și activată sau configurată cu ușurință între mai multe puncte care există deja în rețeaua dvs. În funcție de modul în care este configurată rețeaua și cu ce hardware este folosit, acest lucru s-ar putea reduce la furnizorul dvs. VoIP specific, sau la setările pentru firewall-uri hardware sau chiar software, controlere de frontieră de sesiune sau, uneori, atât pe routerele VoIP, cât și pe routerele SMB.

- Folosiți un VPN - Am tratat acest subiect în profunzime în trecut și merită remarcat, de asemenea. Un VPN sau o rețea privată virtuală este una dintre cele mai ușoare modalități de a cripta și a securiza conexiunile lucrătorilor tăi de la distanță sau din afara șantierului. Un VPN stabilește un „tunel” prin internetul public sau rețelele de acces public în care ar putea fi lucrătorii dvs., pentru a filtra numai prin informații criptate securizate către și dinspre rețeaua de birou. Un VPN permite pur și simplu utilizatorilor în afara site-ului să acceseze rețeaua la fața locului ca și cum s-ar afla în aceeași clădire, fără o gaură masivă de securitate disponibilă unei rețele publice.

- Testați-vă rețeaua - În funcție de dimensiunea afacerii dvs., de nivelul dvs. de expertiză sau de disponibilitatea unui specialist IT, testarea rețelei este o modalitate excelentă de a căuta orice ușă în spate, rute ușoare sau vulnerabilități. Un test amănunțit ar putea conecta toate punctele de acces, gateway-urile de conexiune, setările de telefon și de rețea pentru a căuta punctele slabe - și apoi, desigur, le-ar remedia după cum este necesar. Adăugarea unui firewall elegant ar putea oferi un sentiment de securitate, dar fără o configurație adecvată, acest fals sentiment de securitate ar putea duce la un atac nefericit pe drum.

- Antrenează-ți echipa – Cel mai bun antivirus de acolo este bunul simț – schimbarea parolelor de la valorile implicite, bazându-te doar pe conexiuni de rețea sigure, fără clic și descărcare de reclame sau site-uri web cu aspect de pește sunt unele dintre cele mai bune modalități de a te asigura că computerul și rețeaua în ansamblu. , nu sunt compromise. Dacă nu sunteți sigur de ceea ce faceți clic sau descărcați, pur și simplu nu faceți acest lucru. De asemenea, formați-vă obiceiul de a schimba parolele tuturor dispozitivelor noi adăugate în rețea. Antrenarea echipei în aceste măsuri simple de prevenire vă poate ajuta să vă mențineți rețeaua în siguranță, fără a face nici măcar alte investiții

Protejați-l acum, mulțumiți-vă mai târziu

La fel ca o casă, nu speri niciodată să fii nevoit să renunți la apărările pe care le-ai pus la punct. Nimeni nu vrea să experimenteze vreodată o spargere, la fel cum nicio companie nu vrea să experimenteze un atac asupra rețelei sale. Dar ar trebui luate protocoalele corecte pentru a vă asigura că rețeaua dvs. este sigură în cazul în care există vreodată o tentativă de spargere.

Indiferent dacă încercați să protejați datele utilizatorilor, datele angajaților, operațiunile de afaceri, contextul apelurilor telefonice sau pur și simplu să preveniți orice caz de fraudă: securitatea ar trebui să fie preocuparea numărul unu a oricărei companii atunci când stabilește o rețea și chiar și soluția VoIP specifică. Dincolo de a lua în considerare sfaturile enumerate mai sus, ar putea fi util să discutați cu furnizorul dvs. VoIP pentru a vedea ce soluții de securitate există și cum vă puteți securiza propria rețea.