Как вредоносное ПО может обойти антивирусную программу?

Опубликовано: 2021-12-17Если у вас есть надежная антивирусная защита, киберпреступник, сидящий в удаленном месте, также готовит те или иные тактики, чтобы обойти ее. И было несколько случаев, когда вредоносное ПО и другие вредоносные угрозы оставались незамеченными даже самым надежным антивирусным приложением.

Проблеск опасностиВозьмем, к примеру, новый штамм вредоносного ПО для Windows — Tardigrade. Он может постоянно адаптироваться, чтобы избежать обнаружения. И это не то, что существует в теориях. Было обнаружено, что вредоносное ПО атакует биотехнологическую промышленность, в том числе инфраструктуру производства вакцин. Вредоносная программа полностью перекомпилирует свой код при каждом заражении. Его метаморфическая способность делает практически невозможным его обнаружение антивирусом, поскольку он не оставляет последовательной подписи. |

И это лишь один из многих примеров или, скорее, известных способов обхода антивирусных программ вредоносными программами. Цель этого блога не в том, чтобы напугать вас, а, во-первых, в том, чтобы вы узнали о том, как вредоносное ПО и другие вредоносные угрозы могут обойти антивирусные приложения, а во-вторых, какой антивирус вы должны использовать, чтобы сохранить даже самые сложные и мощные угрозы в безвыходном положении. Кроме того, какие меры вы можете предпринять, чтобы не приглашать их в первую очередь.

Как ваш антивирус идентифицирует что-то как вредоносную угрозу?

Говоря простым языком, антивирусу рассказывают, что является вирусом, а что нет. На самом деле, это не так просто. Разработчики, создающие Антивирус, учитывают даже самые современные, самые изощренные и новейшие вредоносные угрозы. Затем они предоставляют эти обновления (скорее определения) своей антивирусной программе. Как только это происходит, у антивируса есть шаблон того, что он может идентифицировать как угрозу, а что не идентифицировать как угрозу.

Читайте также: Может ли антивирус замедлять игры на вашем ПК?

Почувствуйте себя киберпреступником

Как киберпреступник может создать вредоносную угрозу, которая может остаться незамеченной антивирусным приложением. На самом деле, эти злоумышленники разработали ряд методов, которые могут обойти функциональность антивируса. Существует несколько способов, при которых компьютерные вирусы остаются незамеченными. Кратко обсудим некоторые из этих методов.

- Методы скрытности

Техника делает то, что читает, вирус типа Rootkit переходит в стелс-режим. Вирус перехватывает системные функции и подменяет себя чистым файлом. Даже на уровне реестра — ветки реестра угрозы и другие системные файлы скрыты, из-за чего антивирусу становится практически невозможно поймать вирус.

– Угрозы нулевого дня

Бывают случаи, когда мы видим, что наша антивирусная программа часто обновляется, и раздражаемся. Не надо! Поскольку ваш антивирус может готовиться к угрозе нулевого дня.

Это метод, при котором киберпреступник использует уязвимость в программном/аппаратном обеспечении, а затем выпускает вредоносное ПО до того, как антивирусная программа сможет его исправить.

В этом посте мы подробно говорили о том, как вы можете исправить уязвимости нулевого дня.

– Упаковка кода и шифрование

Один из способов, которым киберпреступники скрывают вирус от антивирусного программного обеспечения, — это упаковка кода и шифрование. Как следует из названия, производитель разрабатывает специальные утилиты для упаковки и шифрования вредоносных угроз, таких как трояны и черви. Для борьбы с такими атаками антивирусное приложение должно быть дополнено новыми методами декодирования и распаковки или добавлены новые сигнатуры каждого образца вредоносной угрозы.

- Блокировка обновлений антивирусных баз и программ

Здесь вирус напрямую сцепляется с вашим антивирусом. Он пытается повредить свои базы данных, блокирует программное обеспечение как таковое или даже препятствует процессу обновления антивируса.

- Количество атак

Здесь целью злоумышленника является распространение большого количества троянских версий по всемирной паутине. Зачем им это делать? В надежде, что до тех пор, пока различные антивирусные компании проанализируют и найдут способ борьбы с вирусом, вредоносный код получит шанс проникнуть на компьютер разных пользователей.

- Коды маскировки на веб-сайте

Антивирусные компании предусмотрительны и сообразительны и способны своевременно идентифицировать все веб-сайты, на которых размещены вредоносные файлы. Но что, если более умный киберпреступник модифицирует веб-страницу таким образом, что когда антивирусная компания отправляет запросы, они в конечном итоге загружают не троянский файл, а не троянский файл.

Как вы можете бороться с вирусами на вашем конце?

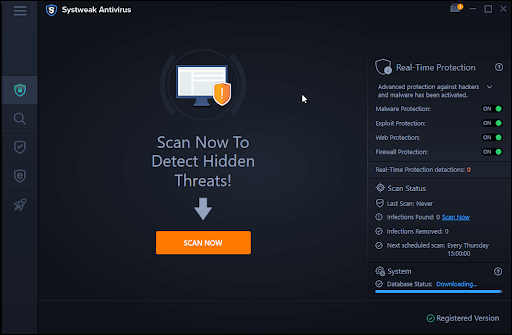

Когда антивирус не может, как я могу отразить вредоносную угрозу? Что, если бы мы сказали, что вы, безусловно, можете, применяя некоторые превентивные меры. Прежде всего, не отказывайтесь от установки хорошей антивирусной программы в свою операционную систему. Systweak Antivirus, например, является одним из лучших антивирусов для компьютера с Windows. Давайте сначала посмотрим на некоторые из его особенностей -

- Сканирует каждый уголок вашего компьютера на наличие вредоносных угроз

- Systweak Antivirus оснащен активной веб-защитой и брандмауэром.

- Защита от эксплойтов помогает защититься от угроз, использующих уязвимости вашего ПК.

- Его база вредоносных угроз часто обновляется

- В отличие от многих своих аналогов, он не требует больших ресурсов вашей системы.

- Он предлагает защиту в режиме реального времени от различных вредоносных угроз.

- Может бороться с угрозами нулевого дня с высокой вероятностью успеха

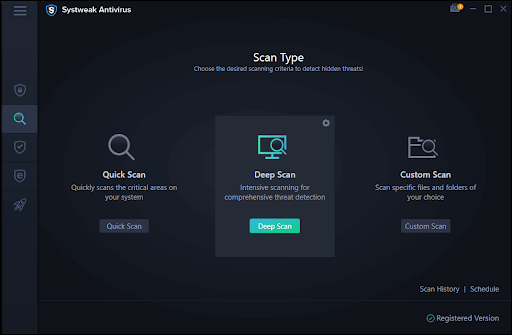

- Он предлагает несколько режимов сканирования, т. е. быстрое, глубокое и пользовательское сканирование.

Как использовать антивирус Systweak?

1. Загрузите и установите антивирус Systweak.

Полный обзор антивируса Systweak

2. На левой панели щелкните значок увеличительного стекла.

3. Выберите режим сканирования и запустите сканирование

Вот как легко использовать Systweak Antivirus.

Другие превентивные меры по борьбе с вредоносными угрозами –

- Держите ухо востро и следите за любыми уязвимостями безопасности в приложении, программном обеспечении или даже в вашей операционной системе.

- Второе мнение может быть дополнительным щитом. Даже если на вашем ноутбуке, компьютере или смартфоне установлен надежный антивирус, замените его дополнительным из встроенной программы безопасности вашей операционной системы. Например, вы можете использовать Защитник Windows в качестве дополнительной защиты. Таким образом, даже если вредоносная угроза превосходит одну программу безопасности, маловероятно, что она даже обойдет вторую.

- Никогда не загружайте файл из подозрительного источника или веб-сайта

- Даже если вы по ошибке загрузили файл (предположительно зараженный) из подозрительного источника, не открывайте его

- Неважно, какая у вас операционная система или устройство: Windows (ноутбук, компьютер или планшет), macOS (ПК или MacBook), Android (все устройства), iOS (все устройства), Linux, Ubuntu или любая другая операционная система под солнцем, сделайте так, чтобы получать регулярные обновления. Это потому, что каждое обновление позволяет исправлять уязвимости в системе безопасности.

- Всегда обновляйте приложения на своем компьютере или смартфоне

Подведение итогов:

Теперь, когда у вас есть четкое представление о том, как вирусы обходят антивирусную защиту, в первую очередь будьте очень осторожны с посещаемыми вами веб-сайтами и загружаемыми файлами. И, как мы уже говорили, держите как минимум два антивируса, чтобы ни в коем случае вредоносная угроза не нанесла ущерб вашей системе.