Что такое компьютерная безопасность | Распространенные угрозы компьютерной безопасности

Опубликовано: 2022-04-02Читайте дальше, чтобы получить подробные сведения о компьютерной безопасности, угрозах безопасности и о том, как защитить свой компьютер.

Ваш компьютер каждый день играет в прятки с многочисленными угрозами безопасности. Мы имеем в виду, что множество опасностей постоянно пытаются найти и атаковать ваше устройство. Всякий раз, когда вы используете Интернет, загружаете новое программное обеспечение, импортируете файл или выполняете другие задачи, хакерам, вирусам и другим проблемам становится легче поймать вашу машину.

После входа в устройство общие угрозы компьютерной безопасности могут заставить вас столкнуться с множеством трудностей.

Например, они могут украсть ваши данные и вымогать деньги в обмен на них, использовать вашу личную информацию в мошеннических целях и вызвать множество других проблем.

Следовательно, важно узнать о наиболее распространенных угрозах компьютерной безопасности и о том, как защитить себя от них.

В этой статье подробно рассказывается о различных аспектах компьютерной кибербезопасности и связанных с ними угрозах. Но прежде чем двигаться дальше, давайте сначала обсудим, что такое компьютерная безопасность, чтобы дать вам лучшее представление о ней.

Введение в компьютерную безопасность

Если говорить об основном определении компьютерной безопасности, то это защита вашего устройства и информации от несанкционированного использования, повреждений и кражи.

Другими словами, значение компьютерной безопасности — это набор систем для защиты вашего компьютера от всего, что может быть потенциально вредным для устройства и вашей конфиденциальности.

Некоторые примеры компьютерной безопасности включают двустороннюю аутентификацию, защиту паролем и т. д. Мы собираемся узнать больше об этих механизмах для обеспечения безопасности компьютера позже в этой статье.

Прежде чем двигаться дальше, очень важно обсудить типы компьютерной безопасности, чтобы вы могли лучше защитить себя от угроз (упомянутых в следующих разделах).

Читайте также: В популярных VPN-приложениях обнаружены критические недостатки безопасности

Типы систем компьютерной безопасности

Теперь, когда вы узнали, что такое компьютерная безопасность, вы должны также отметить, что она может принимать различные формы. Типы безопасности зависят от того, что вы хотите защитить на своем компьютере. Как правило, компьютерная безопасность может быть следующих типов.

Безопасность приложений

Поскольку приложения на вашем компьютере являются легкой мишенью для злоумышленников, вы можете защитить их с помощью безопасности приложений. Он добавляет в приложения функции безопасности, чтобы защитить их от кибератак.

Брандмауэры веб-приложений, антивирусное программное обеспечение, брандмауэры, пароли и шифрование — вот несколько примеров систем безопасности приложений.

Информационной безопасности

Если вы обеспокоены несанкционированным использованием вашей компьютерной системы или нарушением ее конфиденциальности, доступности и целостности, вы можете использовать средства защиты информации. Этот тип компьютерной безопасности фокусируется на защите информации с помощью триадной модели ЦРУ, которая обеспечивает постоянную безопасность данных без потери производительности.

Сетевая безопасность

Киберпреступники часто ищут лазейки в сети, чтобы проникнуть в ваш компьютер. Поэтому у вас должен быть механизм сетевой безопасности для предотвращения несанкционированного доступа к вашим компьютерным сетям.

Безопасность конечной точки

Ответственность за защиту от компьютерных угроз всегда лежит на конечном пользователе. Однако во многих случаях пользователи непреднамеренно помогают злоумышленникам в достижении их незаконных целей (например, пользователи часто неосознанно нажимают на вредоносные ссылки).

Таким образом, безопасность конечных точек направлена на повышение осведомленности пользователей о вопросах компьютерной безопасности, таких как фишинговые/социальные инженерные атаки, создание и использование паролей, безопасность устройств/физическая безопасность и важность кибербезопасности.

интернет-безопасность

Как вы, возможно, уже знаете, Интернет — это виртуальная дверь для многих вещей, таких как информация и риски безопасности компьютера (такие как вирусы, шпионское ПО и другие вредоносные программы). Таким образом, интернет-безопасность означает защиту компьютера от различных интернет-проблем.

Выше мы обсудили определение компьютерной безопасности и ее типы, чтобы дать вам общее представление о теме. Теперь, на наш взгляд, вы хорошо подготовлены к борьбе со следующими угрозами для персональных компьютеров, с которыми вы можете столкнуться.

Наиболее распространенные угрозы компьютерной безопасности

Теперь пришло время узнать о рисках компьютерной безопасности, которые могут возникнуть на вашем пути. Мы делимся ими ниже.

1. Фишинг

Фишинговые атаки широко распространены и являются одной из наиболее потенциальных угроз компьютерной безопасности. Согласно последним исследованиям, более 81% организаций стали жертвами фишинга в прошлом году.

Чаще всего фишинговые атаки происходят через электронную почту. Злоумышленник использует знакомый адрес электронной почты, чтобы обмануть вас. Если вы нажмете на почту, откроете данное вложение и заполните необходимую информацию, вы потеряете свои данные. Более того, пользователи даже сообщали о финансовых потерях из-за угроз компьютерной безопасности, таких как фишинг.

Помимо электронной почты, хакеры также начали фишинг через облачные приложения компаний. Поэтому вы должны принять соответствующие меры для их защиты.

2. Вредоносное ПО

Если вы получаете сообщение об ошибке «На вашем компьютере обнаружены серьезные угрозы безопасности», ваше устройство может быть заражено вредоносным ПО. Вредоносное ПО — это вредоносное программное обеспечение, такое как программы-шпионы, программы-вымогатели, вирусы и т. д. Атаки вредоносных программ происходят, когда вы нажимаете на любую заразную ссылку или вложение электронной почты.

Попав внутрь вашего компьютера, вредоносное ПО может нанести большой ущерб, например, установить вредоносное программное обеспечение, предотвратить доступ к ключевым компонентам сети, собрать вашу личную информацию и многое другое.

Примечание. Согласно недавнему исследованию, количество атак программ-вымогателей увеличилось более чем на 140% только в третьем квартале 2021 года. Судя по цифрам, можно предположить, что в 2022 году количество атак вредоносных программ может увеличиться в геометрической прогрессии.

Читайте также: Лучшие бесплатные инструменты для удаления вредоносных программ для Windows

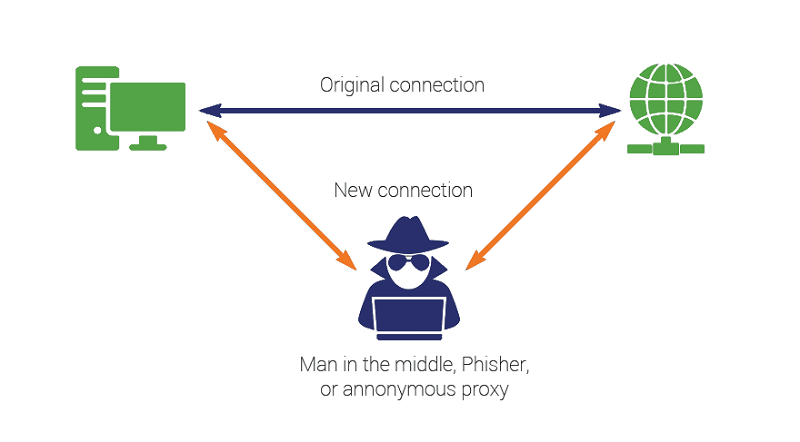

3. Человек посередине

MitM или Man in the Middle — это один из типов компьютерных угроз, когда хакер ставит себя между двусторонней транзакцией. Как только киберпреступник вступает в коммуникацию, он может украсть конфиденциальные данные.

Атаки «Человек посередине» в основном происходят через незащищенные общедоступные сети Wi-Fi. Следовательно, вы должны использовать их осторожно.

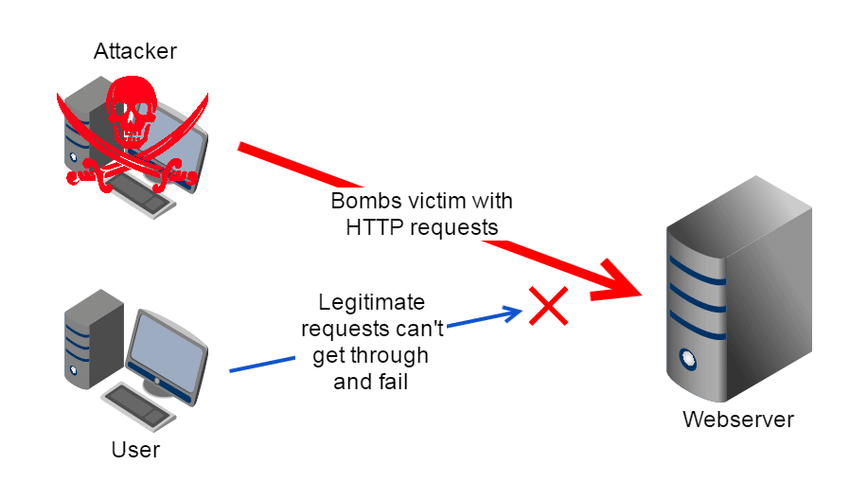

4. Отказ в обслуживании

Еще одна угроза компьютерной кибербезопасности — атаки типа «отказ в обслуживании». Такого рода атаки не позволяют вам получить доступ к компьютеру или сетевым ресурсам. Он заполняет систему, сеть или серверы бесполезными данными и запросами на то, чтобы сделать их недоступными.

Более того, посредством распределенного отказа в обслуживании злоумышленники могут даже атаковать ваше устройство, используя множество зараженных устройств.

Примечание. Согласно последним данным, атаки типа «отказ в обслуживании» обходятся компании в сумму от 20 000 до 40 000 долларов США в час. Это очень большая сумма!

5. SQL-инъекция

Следующая угроза компьютерной безопасности, с которой вы можете столкнуться, — это SQL-инъекция. Здесь киберпреступники вставляют вредоносный код в SQL-серверы для доступа к базе данных. Получив доступ к серверу, злоумышленник может просмотреть данные, изменить или удалить их.

6. Эмотет

Давайте теперь поговорим об Эмотете. Это троян (тип вредоносного ПО), который проникает на ваш компьютер для кражи конфиденциальной информации.

Emotet попадает на ваш компьютер через спам, вредоносные скрипты или зараженные ссылки. Он считается одним из самых дорогих и вредоносных вредоносных программ.

Примечание: Emotet не остается на одном компьютере. Он размножается как червь и распространяет инфекцию на все подключенные компьютеры. Согласно последним статистическим данным, Emotet уже затронул более 5% организаций по всему миру.

7. Атаки социальной инженерии

Пожалуй, наиболее распространенной формой защиты от несанкционированного использования компьютерной системы является пароль. Однако с ростом числа атак с использованием социальной инженерии даже пароли подвергаются риску.

Хакеры используют социальную инженерию или стратегию взаимодействия с людьми, чтобы заставить пользователей раскрыть свои пароли. Кроме того, другие формы атак социальной инженерии включают доступ к ключам безопасности (паролям) путем подбора или базы данных паролей.

Примечание. Согласно недавнему исследованию, количество атак с использованием социальной инженерии увеличилось на 270 % в 2021 году и, как ожидается, вырастет еще больше в 2022 году.

Читайте также: Вредоносная программа Android «Unkillable» дает хакерам полный удаленный доступ

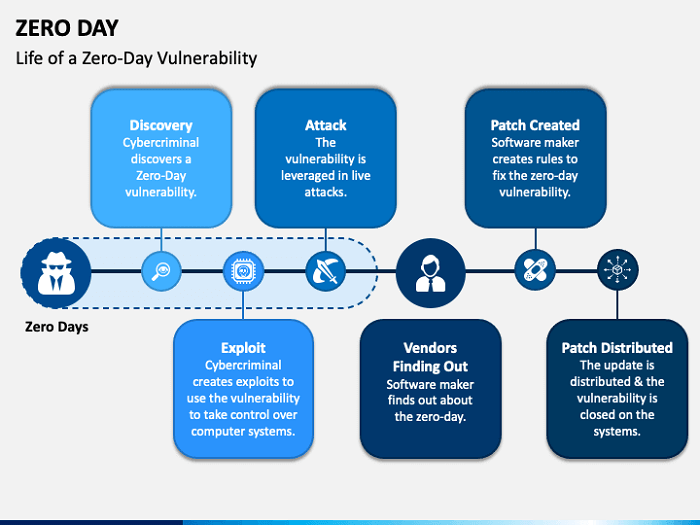

8. Эксплойт нулевого дня

Ни одно программное обеспечение или приложение не является надежным. Почти все программы имеют определенные уязвимости, которые могут проложить путь хакерам для вторжения в вашу систему. Эксплойты нулевого дня случаются, когда эти лазейки становятся известны печально известным умам до того, как разработчики программного обеспечения/приложений выпускают исправление для их исправления.

Примечание. По данным исследователей, количество эксплойтов нулевого дня резко увеличилось на 100% с 2020 по 2021 год. Количество таких атак также увеличивается в 2022 году.

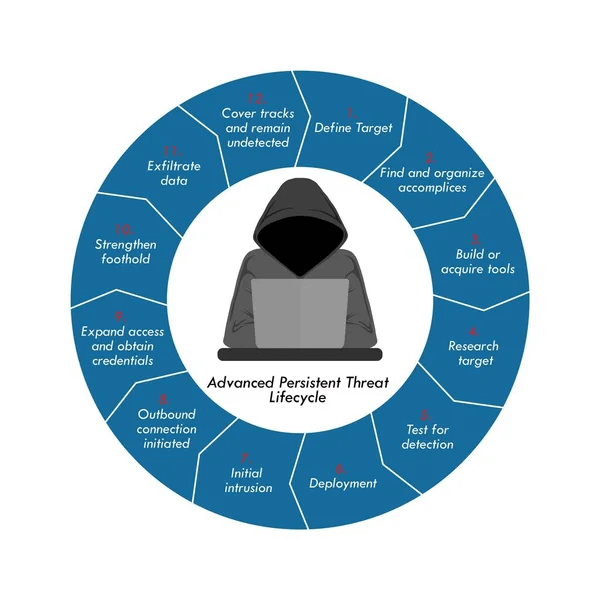

9. Продвинутые постоянные атаки

Когда злоумышленник входит в сеть или систему и остается незамеченным в течение значительного периода времени, мы называем это продвинутой постоянной атакой. Здесь злоумышленник стремится контролировать вашу сетевую активность, чтобы получить важную информацию о цели.

Целью продвинутых постоянных атак в основном являются уважаемые предприятия, национальные сайты и другие ценные жертвы.

Примечание. Различные исследования предсказывают, что в 2022 году мобильные устройства, цепочки поставок и программное обеспечение для облачных вычислений будут в числе основных жертв сложных постоянных атак.

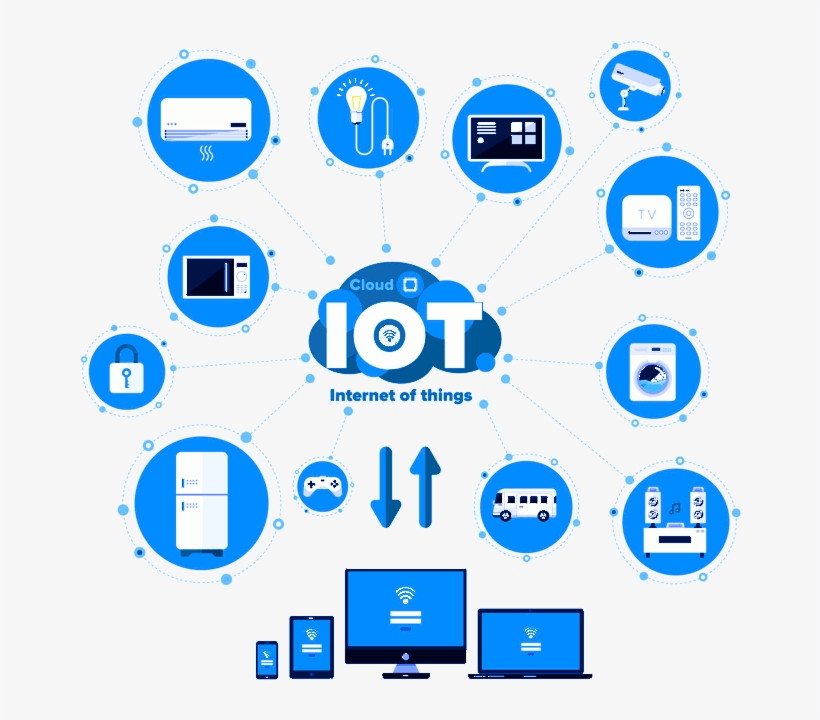

10. Атаки Интернета вещей

В современном мире огромную популярность приобрел IoT (Интернет вещей). Киберпреступники атакуют устройства IoT через ботнеты. Вредоносное ПО ботнета ищет незащищенные устройства в Интернете и заражает как можно больше устройств.

Ботнет использует мощность и ресурсы зараженных устройств для различных автоматических действий, неизвестных пользователю устройства. Более того, хакеры используют эти ботнеты для рассылки спама по электронной почте, мошеннических кампаний, создания вредоносного трафика и других незаконных действий.

Примечание. По данным Gartner, в будущем более 25% кибератак будут связаны с IoT.

Узнав о наиболее распространенных угрозах компьютерной безопасности, вы можете задаться вопросом, как защитить от них свое устройство, верно? Ну, мы разделяем то же самое в следующем разделе.

Как защитить компьютер от угроз безопасности

Вы можете следовать нескольким простым советам, чтобы защитить свой компьютер и данные. Они приведены ниже.

Используйте надежные пароли

Пароли являются наиболее распространенным средством защиты вашего компьютера и данных от несанкционированного доступа. Вы должны сохранить пароль, который достаточно сложно угадать. Вы можете использовать комбинацию цифр, букв и символов для создания такого пароля.

Установите антивирусное программное обеспечение

Антивирусное программное обеспечение — это защитный щит, необходимый для защиты ваших данных от посторонних глаз хакеров. Это помогает защититься от вирусов и других вредоносных программ. Он также позволяет легко обнаруживать и удалять вирусы, если ваше устройство заразится. Если вы не знаете, какой антивирус использовать, вы можете выбрать одну из наших лучших рекомендаций.

Обновите операционную систему, приложения и браузер

Обновления закрывают лазейки в безопасности, которые хакеры могут использовать в своих незаконных целях. Более того, первым правилом компьютерной безопасности является проверка патчей. Поэтому мы всегда советуем нашим читателям постоянно обновлять свою ОС, веб-браузер и приложения.

Игнорировать подозрительные электронные письма

Хакеры часто используют прибыльные электронные письма, чтобы обмануть цель. Таким образом, если электронное письмо выглядит слишком хорошо, чтобы быть правдой, никогда не нажимайте на него. Например, если вы получили электронное письмо, в котором говорится, что вы выиграли в лотерею один миллион долларов, это, скорее всего, мошенничество, направленное на то, чтобы ограбить вас. Поэтому сопротивляйтесь искушению требовать награды.

Используйте двухфакторную аутентификацию

Пароли являются наиболее распространенным методом аутентификации. Однако, поскольку хакеры теперь стали достаточно умными, чтобы взламывать слабые пароли, многие веб-сайты предоставляют возможность двухфакторной аутентификации. Здесь вы получаете доступ после ввода пароля и другой формы проверки, такой как OTP (одноразовый пароль), полученный на ваш адрес электронной почты / номер мобильного телефона. Мы считаем, что двухфакторную аутентификацию лучше оставить, и рекомендуем сделать то же самое нашим читателям.

Выше были угрозы безопасности для вашего компьютера и способы их предотвращения. Если у вас все еще есть какие-либо вопросы или путаница, вы можете перейти к следующему разделу, чтобы найти необходимые ответы.

Читайте также: Лучшие бесплатные инструменты для удаления шпионского ПО для ПК с Windows

Часто задаваемые вопросы

Ниже мы отвечаем на все вопросы о компьютерной кибербезопасности, которые могут у вас возникнуть.

Q1. Что такое безопасность данных?

Проще говоря, безопасность данных — это один из аспектов информационной технологии, связанный с защитой программного обеспечения и данных от несанкционированного вмешательства или повреждения.

Q2. Что такое конфиденциальность компьютера?

Проще говоря, компьютерная конфиденциальность — это ваша способность решать, какие данные на вашем компьютере могут быть переданы третьим лицам. Никакая информация не может быть передана третьим лицам без вашего ведома.

Q3. Что такое угроза компьютерной безопасности?

Все, что может повредить ваши данные или сделать возможным несанкционированный доступ к ним, называется угрозой компьютерной безопасности. Все, что может привести к угрозе безопасности компьютера, включая вирусы, программы-вымогатели и другие вредоносные программы.

Q4. В чем важность компьютерной безопасности?

Защита данных является первоочередной задачей компьютерной безопасности. Помимо этого, ниже приведены другие факторы, которые делают компьютерную безопасность важной.

- Защита имущества организации

- Защита от вирусов и других вредоносных программ

- Сведение к минимуму риска несанкционированного доступа

Q5. Какой фактор вызывает больше всего проблем, связанных с компьютерной безопасностью?

Случайные ошибки являются элементом, который приводит к множеству проблем, связанных с компьютерной безопасностью.

Q6. Что является примером отсутствия компьютерной безопасности?

Спам является наиболее распространенным примером отсутствия достаточной компьютерной безопасности. Всякий раз, когда у вас много спам-писем или сообщений, возможно, что-то не так с вашей системой безопасности.

Q7. Какой тип закона о конфиденциальности влияет на компьютерную безопасность?

Любой закон о конфиденциальности, применимый к вашей организации, влияет на компьютерную безопасность. Например, если к вашей организации применяется COPPA (Закон о защите конфиденциальности детей в Интернете), это влияет на безопасность вашего компьютера.

Это все, что касается компьютерной безопасности и связанных с ней угроз

В этой статье мы рассмотрели различные угрозы компьютерной безопасности и решения. Мы надеемся, что эта статья помогла вам понять наиболее распространенные угрозы безопасности компьютера и способы их защиты от вашего устройства.

В современном мире есть много открытых дверей для хакеров и киберпреступников, которые могут проникнуть в ваш компьютер. Поэтому мы советуем вам всегда быть начеку.

Если у вас есть какие-либо вопросы или опасения по поводу этой статьи, мы будем рады ответить на все ваши вопросы. Не стесняйтесь, напишите нам комментарий.