Что такое многофакторная аутентификация (MFA)?

Опубликовано: 2020-06-01В наши дни безопасность данных, вероятно, является одной из самых больших проблем для любого бизнеса. Все предприятия имеют в своем распоряжении тонны данных — транзакции, знания, коммуникации, данные о потребителях, сведения об инфраструктуре и т. д. Для всех предприятий крайне важно обеспечить максимальную безопасность всех своих данных.

- Определение многофакторной аутентификации

- Как работает МФА

- Насколько безопасен МФА?

- Важность

- Типы многофакторной аутентификации

- Когда использовать МФА?

- Преимущества и недостатки многофакторной аутентификации

- МФА против 2FA

- Приложения и поставщики многофакторной аутентификации

- Часто задаваемые вопросы

Что такое многофакторная аутентификация?

Многофакторная аутентификация — это эффективный способ добавить еще один уровень повышенной безопасности для ваших устройств и инфраструктуры. Он использует несколько учетных данных для управления идентификацией и доступом. Например, вместо того, чтобы просто запросить биометрическое сканирование и пароль, он также может запросить у вас код или другое биометрическое сканирование.

Причина выбора многофакторной аутентификации заключается в том, что традиционные имена пользователей и пароли уязвимы для взломов и взломов. Таким образом, создается несколько уровней безопасности, что предотвращает попытки взлома.

Как работает многофакторная аутентификация?

Чтобы начать понимать, как работает MFA, важно сначала отметить, что существует два типа:

- Многофакторная аутентификация устройства : процесс аутентификации, реализующий процесс непосредственно в момент входа в систему.

- Многофакторная аутентификация приложений : процесс аутентификации, реализующий процесс при попытке получить доступ к одному или нескольким приложениям.

Однако процесс одинаков в обоих случаях. Когда вы пытаетесь получить доступ к какому-либо конкретному файлу, папке, приложению или устройству, система аутентификации будет запрашивать факторы один за другим для проверки вашего идентификатора. После того, как вы подтвердите свой идентификатор в системе, вам будет предоставлен доступ.

Насколько безопасна многофакторная аутентификация?

MFA хорошо выявляет необычные попытки входа в систему и помечает их. В такой ситуации эта адаптивная технология может усилить безопасность, запросив дополнительные учетные данные. Таким образом, хотя процесс аутентификации не совсем безопасен для Пентагона, он гарантирует, что попытки взлома или взлома будут помечены и заблокированы, насколько это возможно. Он превратился в единственный наиболее эффективный способ защиты организации от удаленных атак.

Важность многофакторной аутентификации

MFA имеет важное значение для вашей организации. Вот несколько причин, почему:

- Кража личных данных представляет собой растущую угрозу. Кража личных данных является довольно распространенным, легким, малорисковым, высокооплачиваемым видом преступления и серьезной угрозой для всех предприятий. Кража паролей постоянно развивается, поскольку хакеры используют такие методы, как кейлогинг, фишинг и фарминг. Поэтому в наше время это необходимо.

- Одного антивируса недостаточно . Антивирусные системы и расширенные брандмауэры являются необходимыми элементами безопасности, как и тесты на уязвимости. Однако без аутентификации ваша система уязвима для злоумышленников.

- Они не просто захватят ваши данные — киберпреступники делают больше, чем просто крадут данные. Часто они уничтожают данные, изменяют программы или службы или используют серверы для передачи пропаганды, спама или вредоносного кода. МФА помогает предотвратить все это.

- Многофакторная аутентификация уже используется повсеместно — люди привыкли к процедурам аутентификации как в личной, так и в профессиональной жизни. Социальные сети, банковские, игровые и почтовые платформы быстро приняли MFA. Принести его на свое рабочее место больше не вариант, а базовая мера безопасности.

( Также читайте: преимущества и решения многофакторной аутентификации)

Типы факторов многофакторной аутентификации

Как правило, MFA работает, требуя двух или более из следующих факторов аутентификации:

- Что-то, что вы знаете — это может быть пароль, пин-код или код, который вы установили для системы.

- Что-то, что у вас есть — это может быть либо QR-код для сканирования удостоверения личности или значка, либо, может быть, даже одноразовый пароль, отправленный на ваш номер мобильного телефона или адрес электронной почты.

- Что-то, что вы унаследовали — это может включать любую форму биометрической аутентификации, такую как сканирование лица, сканирование отпечатков пальцев или даже сканирование сетчатки глаза.

- Где-то вы находитесь — это может быть либо к определенной вычислительной сети, либо с использованием сигнала GPS для определения местоположения.

Чтобы получить доступ к нужному файлу или папке, вам нужно будет предоставить вышеупомянутые учетные данные один за другим, чтобы подтвердить их личность в системе.

Когда использовать многофакторную аутентификацию?

Как бизнес, важно знать, требуется ли вам MFA или нет.

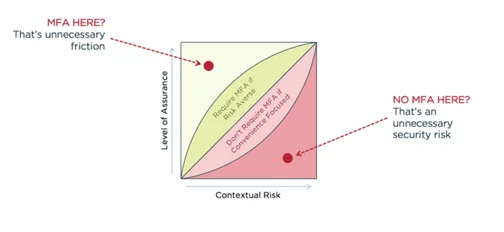

ИСТОЧНИК: Pingidentity

Pingidentity(1) показывает график, который поможет вам решить, следует ли вам внедрять его или нет. Для начала важно понимать, что MFA может не понадобиться во всей организации. Например, сотрудникам начального уровня и стажерам может не понадобиться многофакторная аутентификация, поскольку они будут просто иметь доступ к просмотру ваших данных, таких как продажи, транзакции, профили клиентов и т. д. это потому, что они, скорее всего, будут редактировать данные для целей прогнозирования и стратегии.

( Также читайте: Многофакторная аутентификация: как и почему вы должны защищать)

Плюсы и минусы использования многофакторной аутентификации

Плюсы заключаются в следующем:

- Защищает конфиденциальную информацию: ваша компания, скорее всего, будет хранить много личных и конфиденциальных пользовательских данных, таких как номера телефонов, адреса, сведения о способах оплаты для потребителей, а также для сотрудников. Развертывание системы многофакторной аутентификации гарантирует надежную защиту всех этих данных.

- Чрезвычайно безопасный: если хакер каким-то образом получил пароль пользователя к системе, он не может получить доступ, если у него нет токена (который находится во владении пользователя) и, очевидно, биометрического сканирования. Таким образом, он чрезвычайно безопасен.

- Потерянные устройства? Не проблема: без MFA потерянное, украденное или неуместное устройство может вызвать хаос в ИТ-отделе. Многофакторная аутентификация на основе устройств гарантирует, что потерянные устройства не означают, что ваша информация будет скомпрометирована.

Минусы следующие:

- Заблокированный доступ: если вы не настроили ресурсы резервного копирования для проверки подлинности доступа пользователей, вам не может быть предоставлен доступ к конкретному приложению или системе. Таким образом, потерянное владение, поврежденный палец (для биометрии) будет означать, что вам придется немедленно бежать к ИТ-специалистам, чтобы ваша попытка входа в систему не была помечена.

- Может быть дорогим: MFA может быть довольно дорогим, если организация использует решение, которое требует установки локального оборудования и должно интегрировать его с существующими решениями для идентификации.

- Отнимает много времени: время, необходимое для входа в систему и проверки с помощью мобильного устройства, может быть неудобным, особенно если вы спешите.

Разница между многофакторной аутентификацией и двухфакторной аутентификацией

Между MFA и 2FA есть только одно различие — количество уровней безопасности.

Двухфакторная аутентификация всегда использует два разных фактора для проверки личности пользователя. Многофакторная аутентификация, с другой стороны, может включать два или более факторов. «Многофакторный» просто означает любое количество факторов больше одного. Адаптивная система многофакторной аутентификации будет добавлять уровни безопасности до тех пор, пока попытка входа не будет казаться подозрительной.

Приложения и поставщики многофакторной аутентификации

В основном существует 4 приложения систем многофакторной аутентификации:

- Одноразовый пароль на основе времени (TOTP) — когда вы входите в систему для доступа к определенному файлу или папке, а приложение или устройство защищены TOTP, оно отправляет OTP или одноразовый пароль на ваш номер мобильного телефона. который будет действителен только в течение определенного периода времени, скажем, 10 минут.

- Служба коротких сообщений (SMS) — SMS-подтверждение работает, предлагая пользователю ввести определенный номер мобильного телефона при попытке входа в систему. Затем система отправляет SMS на указанный номер. Если SMS доставлено и инструкции выполнены, доступ предоставляется.

- Электронная почта (электронная почта) — проверка электронной почты — еще одно распространенное приложение MFA, в котором личность пользователя проверяется путем отправки электронного письма со ссылкой перенаправления.

- Push-уведомления — если попытка входа предпринимается на другом устройстве, пользователю предлагается push-уведомление на исходном устройстве, и оттуда предоставляется доступ.

Лучшие поставщики систем многофакторной аутентификации:

- Двойная безопасность

Беспроблемная платформа доверенного доступа Duo Security(2) защищает пользователей, данные и приложения от злонамеренных хакеров и утечек данных. Он устраняет угрозы безопасности, прежде чем они станут проблемой, проверяя личность пользователей и работоспособность их устройств.

- Гугл аутентификатор

Google Authenticator(3) реализует двухэтапную службу проверки наряду с алгоритмом одноразового пароля на основе времени и алгоритмом одноразового пароля на основе HMAC для аутентификации пользователей программных приложений.

- ЛастПасс

LastPass(4) обеспечивает простое управление и унифицированную видимость для каждой точки входа в ваш бизнес, от единого входа (SSO) и управления паролями до адаптивной многофакторной аутентификации (MFA). LastPass Identity дает ИТ-командам превосходный контроль.

- Пинг-идентификация

Ping Identity(5) обеспечивает безопасность идентификации для глобального предприятия с помощью интеллектуальной платформы идентификации, которая предлагает комплексные возможности, включая единый вход (SSO), многофакторную аутентификацию (MFA), каталог и многое другое.

- Auth0

Auth0(6) обеспечивает простоту, расширяемость и экспертные знания для масштабирования и защиты удостоверений в любом приложении с использованием систем многофакторной аутентификации.

Часто задаваемые вопросы о многофакторной аутентификации

В. Является ли имя пользователя и пароль многофакторной аутентификацией?

О. Это метод аутентификации, при котором пользователю компьютера предоставляется доступ только после успешного предоставления механизму аутентификации двух или более доказательств: знания, владения и принадлежности. Следовательно, простое имя пользователя и пароль — это не MFA.

В. Как защититься от атак многофакторной аутентификации?

О. Хакерам очень легко взломать систему двухфакторной аутентификации. Атаки многофакторной аутентификации случаются редко, поскольку хакерам сложно получить все три фактора. Однако компании должны обучать своих сотрудников распознавать фишинговые электронные письма и избегать их.

В. Как добавить многофакторную аутентификацию?

A. Включение многофакторной проверки подлинности (MFA) в вашей учетной записи потребует дополнительного шага проверки личности при входе в систему. После настройки и включения учетной записи наша система потребует использования кода проверки подлинности, сгенерированного приложением проверки подлинности. каждый раз, когда вы входите в свою учетную запись. Пользователи могут настроить это для себя или, в качестве альтернативы, администраторы могут настроить это для каждого пользователя.

Последние мысли

Многофакторная аутентификация обеспечивает гибкий и управляемый способ сбалансировать общее взаимодействие с клиентами с современными требованиями безопасности. Ваш процесс входа в систему, доступ к конфиденциальной информации и безопасность имеют первостепенное значение для многих компаний, сотрудников и клиентов. Заботясь об этих вопросах, вы проявляете заботу и принимаете дополнительные меры предосторожности и меры для защиты ваших систем.

Другие полезные ресурсы:

Что такое управление идентификацией? Руководство для начинающих

Руководство для начинающих по управлению привилегированным доступом

5 инструментов управления идентификацией и доступом (IAM) для повышения безопасности