คู่มือฉบับสมบูรณ์เกี่ยวกับการปิดบังข้อมูล

เผยแพร่แล้ว: 2020-03-04Data Masking คืออะไร?

การปกปิดข้อมูลเป็นกระบวนการของการปลอมแปลงหรือซ่อนข้อมูลเดิมด้วยข้อมูลที่เปลี่ยนแปลง ในรูปแบบนี้ รูปแบบยังคงเหมือนเดิม และค่าจะเปลี่ยนไปเท่านั้น มีโครงสร้างเหมือนกัน แต่มีข้อมูลเวอร์ชันที่ไม่ถูกต้องสำหรับการฝึกอบรมผู้ใช้หรือการทดสอบซอฟต์แวร์ นอกจากนี้ สาเหตุหลักคือการรักษาข้อมูลจริงให้ปลอดภัยในโอกาสที่ไม่จำเป็น

แม้ว่าองค์กรจะมีกฎระเบียบและข้อบังคับที่เข้มงวดในการเก็บรักษาข้อมูลการผลิตของตนให้ปลอดภัย แต่ในกรณีของการเอาท์ซอร์สข้อมูล ปัญหาอาจปะทุขึ้น ด้วยเหตุนี้ บริษัทส่วนใหญ่จึงรู้สึกไม่สบายใจที่จะแสดงข้อมูลของตนต่อสาธารณะ

- คำนิยาม

- ใครใช้ Data Masking?

- ประเภท

- เครื่องมือในการแสดง

- เทคนิคน่ารู้

- ตัวอย่างของ Data Masking

ใครใช้ Data Masking?

เพื่อให้เป็นไปตามข้อกำหนดในการปกป้องข้อมูลทั่วไป (GDPR) บริษัทต่างๆ ได้แสดงความสนใจในการนำการปกปิดข้อมูลมาใช้เพื่อให้แน่ใจว่าข้อมูลการผลิตของตนมีความปลอดภัย ตามกฎและข้อบังคับของ GDPR ธุรกิจทั้งหมดที่ได้รับข้อมูลจากพลเมืองของสหภาพยุโรปต้องตระหนักเป็นอย่างดีถึงความอ่อนไหวของปัญหาและดำเนินการบางอย่างไปข้างหน้าเพื่อหลีกเลี่ยงความไม่สะดวกใดๆ

ดังนั้นจึงเป็นสิ่งที่หลีกเลี่ยงไม่ได้สำหรับบริษัทที่พวกเขาเป็นกระแสหลักในการเก็บรักษาข้อมูลที่สำคัญของตนให้ปลอดภัย ในขณะเดียวกัน มีข้อมูลหลายประเภทที่สามารถใช้ได้ แต่ข้อมูลต่อไปนี้มักใช้ในด้านธุรกิจ:

- ข้อมูลสุขภาพที่ได้รับการคุ้มครอง (PHI)

- ทรัพย์สินทางปัญญา (ITAR)

- ข้อมูลบัตรชำระเงิน PCI-DSS

ตัวอย่างทั้งหมดข้างต้นอยู่ภายใต้ภาระผูกพันที่ต้องปฏิบัติตาม

ประเภทของการปิดบังข้อมูล

การปกปิดข้อมูลเป็นเทคนิคพิเศษที่ใช้เพื่อทำให้ข้อมูลของคุณไม่สามารถเข้าถึงได้สำหรับผู้ใช้ที่ไม่ได้ใช้งานจริง กำลังเป็นที่นิยมในหมู่องค์กร และเหตุผลเบื้องหลังสิ่งนี้คือภัยคุกคามความปลอดภัยทางไซเบอร์ที่ทวีความรุนแรงขึ้น ดังนั้น เพื่อรับมือกับภัยคุกคามของข้อมูลนี้ เทคนิคการปิดบังจึงถูกนำมาใช้ มันมีหลายประเภทที่ให้บริการสาเหตุเดียวกัน แต่วิธีการดำเนินการยังคงแตกต่างกัน ขณะนี้ มีสองประเภทหลัก ประเภทหนึ่งเป็นแบบคงที่ และประเภทที่สองเป็นแบบไดนามิก

การปิดบังข้อมูลแบบสถิต

ในกรณีของการปิดบังข้อมูลแบบคงที่ ฐานข้อมูลที่ซ้ำกันจะถูกจัดเตรียม และเหมือนกับฐานข้อมูลจริง ยกเว้นฟิลด์ที่จะปลอมแปลงหรือปิดบัง เนื้อหาจำลองนี้ไม่ส่งผลต่อการทำงานของฐานข้อมูลในขณะที่ทำการทดสอบในโลกแห่งความเป็นจริง

การกำบังข้อมูลแบบไดนามิก

ในการปิดบังข้อมูลแบบไดนามิก ข้อมูลสำคัญจะมีการเปลี่ยนแปลงตามเวลาจริงเท่านั้น ดังนั้น ข้อมูลเดิมจะปรากฏโดยผู้ใช้เท่านั้น ในขณะที่ผู้ใช้ที่ไม่มีสิทธิพิเศษสามารถดูข้อมูลจำลองเท่านั้น

ด้านบนเป็นประเภทหลักของการมาสก์ข้อมูล แต่ประเภทต่อไปนี้ก็ใช้เช่นกัน

ข้อมูลทางสถิติ obfuscation

ข้อมูลการผลิตของบริษัทมีตัวเลขที่แตกต่างกันซึ่งเรียกว่าสถิติ การปลอมแปลงสถิติเหล่านี้เรียกว่าการสร้างความสับสนให้กับข้อมูลทางสถิติ ผู้ใช้ที่ไม่ได้ใช้งานจริงไม่สามารถประมาณค่าสถิติจริงในการปิดบังข้อมูลประเภทนี้ได้

การปิดบังข้อมูลขณะบิน

มีการใช้การปิดบังข้อมูลแบบทันทีเมื่อทำการถ่ายโอนข้อมูลระหว่างสภาพแวดล้อมสู่สิ่งแวดล้อม ประเภทนี้เหมาะอย่างยิ่งสำหรับสภาพแวดล้อมที่ทำการปรับใช้อย่างต่อเนื่องสำหรับแอปพลิเคชันที่ผสานรวมอย่างสูง

เครื่องมือปิดบังข้อมูล

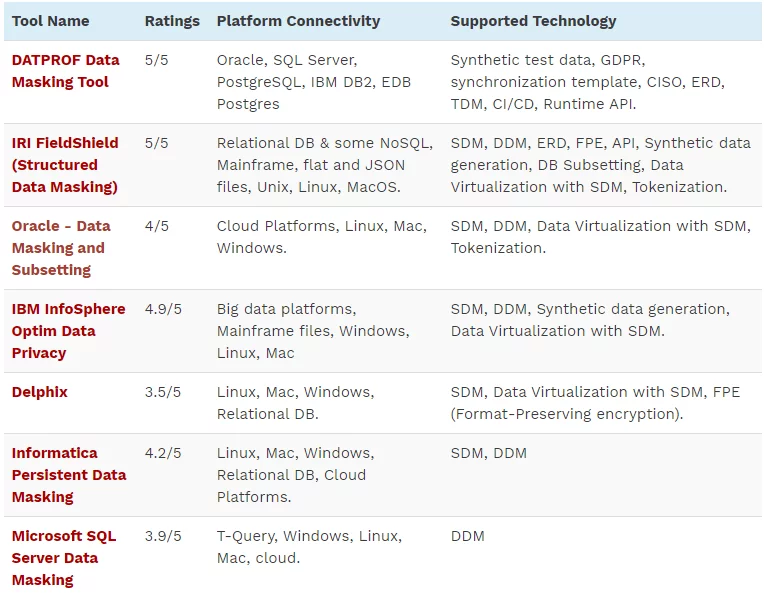

ดังที่เราทุกคนทราบดีว่าเทคโนโลยีกำลังพัฒนาอย่างต่อเนื่องในแต่ละวัน และแนวทางแก้ไขปัญหาต่างๆ กำลังได้รับการแก้ไข ดังนั้นเครื่องมือที่มีอยู่จึงเพิ่มล็อตใหม่เข้าไปด้วยประสิทธิภาพและคุณภาพการทำงานที่ดียิ่งขึ้น ดังนั้น เราจึงมีโซลูชันหรือเครื่องมือในการปิดบังข้อมูลล่าสุดบางส่วนที่ใช้ในการดำเนินการ

- เครื่องมือปิดบังข้อมูล DATPROF

- IRI Field Shield (การปิดบังข้อมูลที่มีโครงสร้าง)

- Oracle Data Masking และการตั้งค่าย่อย

- IBM INFO SPHERE Optim Data Privacy

- Delphix

- การปิดบังข้อมูลเซิร์ฟเวอร์ Microsoft SQL

- การปกปิดข้อมูลถาวรของข้อมูล

รายละเอียดเพิ่มเติมของเครื่องมือได้รับในตารางต่อไปนี้:

ที่มา: https://www.softwaretestinghelp.com/data-masking-tools/

ดังนั้นสิ่งเหล่านี้จึงเป็นเครื่องมือที่มีชื่อเสียง ซึ่งอาจเรียกได้ว่าเป็นโซลูชันการปิดบังข้อมูลหรือกลยุทธ์การปิดบังข้อมูล

เทคนิคการปิดบังข้อมูล

มีเทคนิคมากมายที่นำไปใช้เพื่อประโยชน์ของโอกาส เมื่อเวลาผ่านไป ความท้าทายก็เพิ่มมากขึ้น และการแก้ปัญหาก็มีความหลากหลายเช่นกัน

ก่อนหน้านี้มีเทคนิคบางอย่างที่นำมาใช้ แต่ตอนนี้มีเทคนิคจำนวนหนึ่งที่สามารถนำมาใช้ได้ นอกจากนี้ วัตถุประสงค์ของผู้ใช้ยังคงใช้งานได้ดีโดยใช้เทคนิคที่ให้มาทั้งหมด แต่ฟังก์ชันการทำงานอาจแตกต่างกันในกรณีที่ใช้เทคนิคต่างกัน ดังนั้น เทคนิคการปิดบังข้อมูลที่มีชื่อเสียงที่สุดบางส่วนได้รับด้านล่าง:

สับเปลี่ยน

หนึ่งในเทคนิคที่ใช้บ่อยที่สุด ในเทคนิคนี้ ข้อมูลจะถูกสับเปลี่ยนภายในคอลัมน์ แต่ไม่ได้ใช้สำหรับข้อมูลที่มีรายละเอียดสูง เพราะการสับเปลี่ยนสามารถย้อนกลับได้โดยการถอดรหัสรหัสการสับเปลี่ยน

การเข้ารหัส

นี่เป็นเทคนิคที่ซับซ้อนที่สุด โดยปกติ ในการเข้ารหัส ผู้ใช้จะต้องสร้างคีย์เพื่อดูข้อมูลต้นฉบับ แต่การมอบกุญแจให้กับบุคคลที่ไม่ได้รับอนุญาตให้ดูข้อมูลต้นฉบับ อาจทำให้เกิดปัญหาร้ายแรงได้

ความแปรปรวนจำนวนและวันที่

กลยุทธ์การเปลี่ยนแปลงตัวเลขมีประโยชน์สำหรับการนำไปใช้กับฟิลด์ที่เกี่ยวข้องกับเงินและตามวันที่

มาส์กออก

ในเทคนิคนี้ ข้อมูลทั้งหมดจะไม่ถูกปิดบัง มีสถิติบางอย่างที่ถูกปิดบัง ดังนั้นจึงไม่สามารถหาค่าดั้งเดิมได้

การยกเลิกหรือการลบ

เทคนิคนี้ใช้เพื่อหลีกเลี่ยงการมองเห็นองค์ประกอบข้อมูลต่างๆ เท่านั้น นี่เป็นเทคนิคที่ง่ายที่สุดที่สามารถนำมาใช้ในการปิดบังข้อมูลได้ แต่ในการค้นหาข้อมูลที่มองเห็นได้ สามารถใช้วิธีการทางวิศวกรรมย้อนกลับได้ จึงไม่เหมาะกับข้อมูลที่ละเอียดอ่อนมากนัก

กฎที่ซับซ้อนเพิ่มเติม

กฎที่ซับซ้อนเพิ่มเติมไม่สามารถเรียกว่าเทคนิคได้ แต่กฎเหล่านี้เป็นกฎที่สามารถนำไปใช้กับการปิดบังประเภทใดก็ได้เพื่อให้อยู่ยงคงกระพันมากขึ้นต่อการบุกรุกจากผู้ใช้ที่ไม่ได้รับอนุญาต กฎเหล่านี้รวมถึงกฎการซิงโครไนซ์ภายในของแถว กฎการซิงโครไนซ์ภายในของคอลัมน์ เป็นต้น

การแทน

นี่คือเทคนิคการปิดบังที่เหมาะสมที่สุด ในเทคนิคนี้ ค่าสถิติที่แท้จริงใดๆ จะถูกเพิ่มเพื่อปลอมแปลงข้อมูลดั้งเดิม ด้วยวิธีนี้ ผู้ใช้ที่ไม่ใช่ผู้ใช้จริงจะไม่พบว่าค่านั้นน่าสงสัย และข้อมูลจะยังคงถูกเก็บรักษาไว้ เทคนิคนี้ใช้ในกรณีส่วนใหญ่ที่ต้องการซ่อนข้อมูลที่ละเอียดอ่อน

ตัวอย่างการปิดบังข้อมูล

มีเครื่องมือและซอฟต์แวร์ที่แตกต่างกัน และตัวอย่างก็แตกต่างกันไปตามเครื่องมือหรือซอฟต์แวร์ที่ใช้ นอกจากนี้ การปกปิดข้อมูลสามารถทำได้ทั้งแบบสแตติกหรือไดนามิกโดยใช้ทุกเครื่องมือที่กล่าวถึงข้างต้น ผลลัพธ์จะเหมือนกันทุกกรณี

ก่อนหน้านี้ บริษัทส่วนใหญ่ไม่อยู่ในระบบนี้ แต่ในขณะนี้ มีองค์กรขนาดใหญ่ 114 แห่งในสหรัฐอเมริกาเท่านั้นที่ใช้การปิดบังข้อมูลของ oracle เพื่อให้ข้อมูลของตนปลอดภัยจากผู้ใช้ที่ไม่ได้ใช้งานจริง ยิ่งไปกว่านั้น ตอนนี้จะมีบริษัทจำนวนมากขึ้นเรื่อยๆ ที่มีแนวโน้มจะใช้เทคโนโลยีนี้ เนื่องจากความปลอดภัยไม่สามารถลดหย่อนได้

ความคิดสุดท้าย

เมื่ออ่านบทความทั้งหมดแล้ว คุณเข้าใจความละเอียดอ่อนและความสำคัญแล้ว ดังนั้น เพื่อที่จะปรับปรุงต่อไป เราจะบอกคุณเกี่ยวกับแนวทางปฏิบัติในการปกปิดข้อมูลที่ดีที่สุดในฐานะคำพูดสุดท้ายของเรา:

ค้นหาข้อมูล

นี่เป็นขั้นตอนแรกที่คุณต้องค้นหาข้อมูลที่ดูเหมือนจะละเอียดอ่อนและจำเป็นต้องปิดบัง

ค้นหาเทคนิคที่เหมาะสม

หลังจากที่ได้เห็นธรรมชาติของข้อมูลแล้ว คุณอาจเลือกเทคนิคใดๆ ก็ตามที่ได้กล่าวไว้ข้างต้นในบทความ เมื่อคำนึงถึงสถานการณ์ จะเป็นเรื่องง่ายที่จะหาเทคนิคการปิดบังที่เหมาะสม

การดำเนินการของการกำบัง

วิธีนี้ใช้ไม่ได้ผลสำหรับองค์กรขนาดใหญ่ที่จะใช้เครื่องมือกำบังเพียงเครื่องมือเดียว แต่ต้องทำด้วยการวางแผนที่เหมาะสมและเครื่องมือที่หลากหลาย ดังนั้น เพื่อให้มีโซลูชันที่ดีที่สุดสำหรับการปกปิดข้อมูลของคุณ คุณต้องพิจารณาถึงความต้องการขององค์กรในอนาคตของคุณ

ผลการทดสอบ Data Masking

นี่คือขั้นตอนสุดท้าย จำเป็นต้องมี QA และการทดสอบเพื่อให้แน่ใจว่ามีการเตรียมการปกปิดเพื่อให้ได้ผลลัพธ์ที่ต้องการ

แหล่งข้อมูลที่เป็นประโยชน์อื่นๆ:

3 ประเภทของเทคนิคการลบข้อมูลระบุตัวตนและเครื่องมือที่ต้องพิจารณา

5 ประโยชน์ของกลยุทธ์การจัดการความเสี่ยงด้านความปลอดภัยทางไซเบอร์ที่เป็นรูปธรรม

4 คำถามที่ต้องถามเพื่อให้มั่นใจในการปกป้องและความเป็นส่วนตัวของข้อมูล