คู่มือฉบับสมบูรณ์สำหรับการรักษาความปลอดภัย VoIP การเข้ารหัสและช่องโหว่

เผยแพร่แล้ว: 2021-08-09ระบบโทรศัพท์ VoIP ให้ประโยชน์มากมายแก่ธุรกิจขนาดใหญ่และขนาดเล็ก เช่น การสื่อสารที่คล่องตัว อัตราการแก้ปัญหาการบริการลูกค้าที่เร็วขึ้น และผลผลิตที่เพิ่มขึ้น

แต่ VoIP ปลอดภัยหรือไม่?

ในโพสต์นี้ เราจะอธิบายว่าทำไมการรักษาความปลอดภัย VoIP ถึงมีความสำคัญ แม้ว่าคุณจะมี "ไม่มีอะไรต้องซ่อน" บทบาทที่เข้ารหัสการโทรเล่นในการสร้างสภาพแวดล้อมที่ปลอดภัย ช่องโหว่ด้านความปลอดภัย VoIP อันดับต้น ๆ และสิ่งที่ผู้ดูแลระบบความปลอดภัยสามารถทำได้เพื่อให้มั่นใจว่าธุรกิจของคุณ ได้รับการคุ้มครองจากพวกเขา

แม้ว่าคุณจะไม่สามารถขจัดภัยคุกคามจากอาชญากรรมในโลกไซเบอร์ได้ทั้งหมด การเพิ่มการรับรู้และการป้องกันปัญหาด้านความปลอดภัย VoIP สามารถลดความเสี่ยงของคุณได้อย่างจริงจัง

สารบัญ:

- เหตุใดการรักษาความปลอดภัย VoIP จึงมีความสำคัญ

- VoIP ปลอดภัยกว่าโทรศัพท์บ้านหรือไม่?

- การเข้ารหัส VoIP คืออะไรและทำงานอย่างไร

- ประเภทของความเสี่ยงด้านความปลอดภัย VoIP และวิธีป้องกัน

- จะบอกได้อย่างไรว่าผู้ให้บริการ VoIP ของคุณปลอดภัย

- แนวทางปฏิบัติที่ดีที่สุดสำหรับการรักษาความปลอดภัย VoIP สำหรับผู้นำด้านไอที

- ผู้ให้บริการ VoIP ที่ปลอดภัยและเข้ารหัสมากที่สุด

- คำถามที่พบบ่อยเกี่ยวกับความปลอดภัยของ VoIP

เหตุใดการรักษาความปลอดภัย VoIP จึงมีความสำคัญ

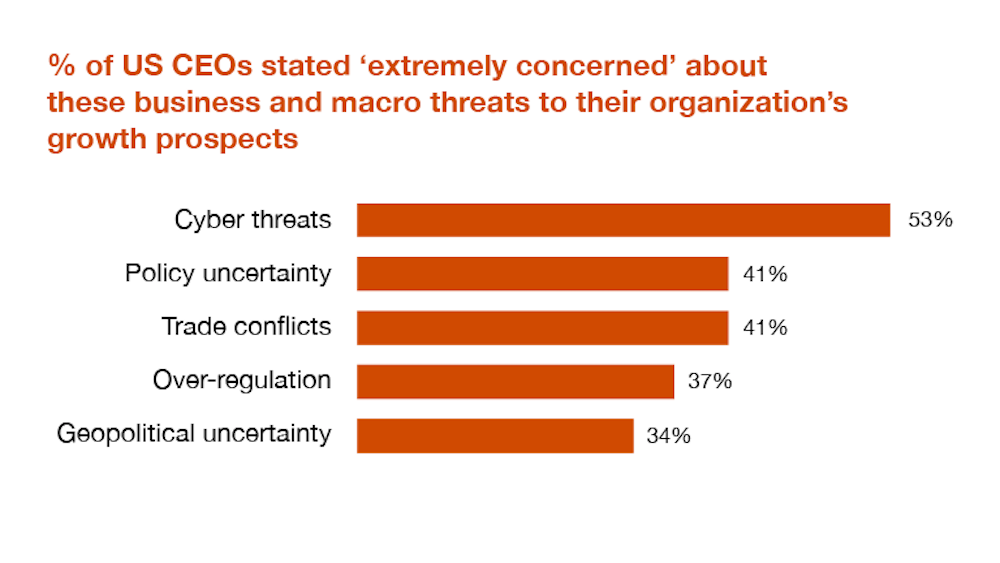

ผู้มีอำนาจตัดสินใจทางธุรกิจ เกือบ 70% เชื่อว่าพวกเขากำลังเผชิญกับความเสี่ยงด้านความปลอดภัยทางไซเบอร์ที่เพิ่มขึ้นอย่างมาก ในความเป็นจริง CEO ส่วนใหญ่ระบุว่าพวกเขา 'กังวลอย่างมาก':

ธุรกิจต่างๆ ให้ความสำคัญกับการปรับตัวให้เข้ากับ "ความปกติใหม่" ของพนักงานจากระยะไกลและแบบผสมผสานอย่างรวดเร็ว ซึ่งการรักษาความปลอดภัย VoIP กลายเป็นสิ่งที่คิดภายหลังมากกว่าการพิจารณาล่วงหน้า (การเพิ่มขึ้นอย่างกะทันหันของ Zoombombing ในช่วงเริ่มต้นของการระบาดใหญ่แสดงให้เห็นอย่างชัดเจนว่า)

น่าเสียดายที่ธุรกิจจำนวนมากไม่เห็นว่าทำไมการรักษาความปลอดภัย VoIP ถึงมีความสำคัญ และผลกระทบร้ายแรงจากการละเมิดข้อมูลและอาชญากรรมทางอินเทอร์เน็ตอื่นๆ จนกว่าจะสายเกินไป

เหตุใดคุณจึงควรสนใจเรื่องความปลอดภัย VoIP นี่คือคำอธิบายวิดีโอ 3 นาที:

ธุรกิจขนาดเล็กเป็นเป้าหมายหลัก

กว่าครึ่ง ของธุรกิจขนาดเล็กประสบกับการละเมิดข้อมูลหรือการโจมตีทางไซเบอร์ทุกปี

ทำไม?

เนื่องจากแฮ็กเกอร์รู้ว่าธุรกิจขนาดเล็กส่วนใหญ่ไม่มีกลยุทธ์ด้านความปลอดภัยที่เหมาะสม หากมีอยู่แล้ว ประมาณ 43% ของการโจมตีทางไซเบอร์ทั้งหมดและ 95% ของการละเมิดบัตรเครดิต อยู่ในธุรกิจขนาดเล็ก แต่มีเพียง 14% ของธุรกิจเหล่านั้นเท่านั้นที่มีมาตรการรักษาความปลอดภัยพร้อมที่จะรับมือ

นอกจากนี้ 35% ของธุรกิจยังไม่ได้ตรวจสอบหรืออัปเดตกลยุทธ์ด้านความปลอดภัยของตนตั้งแต่เริ่มดำเนินการ

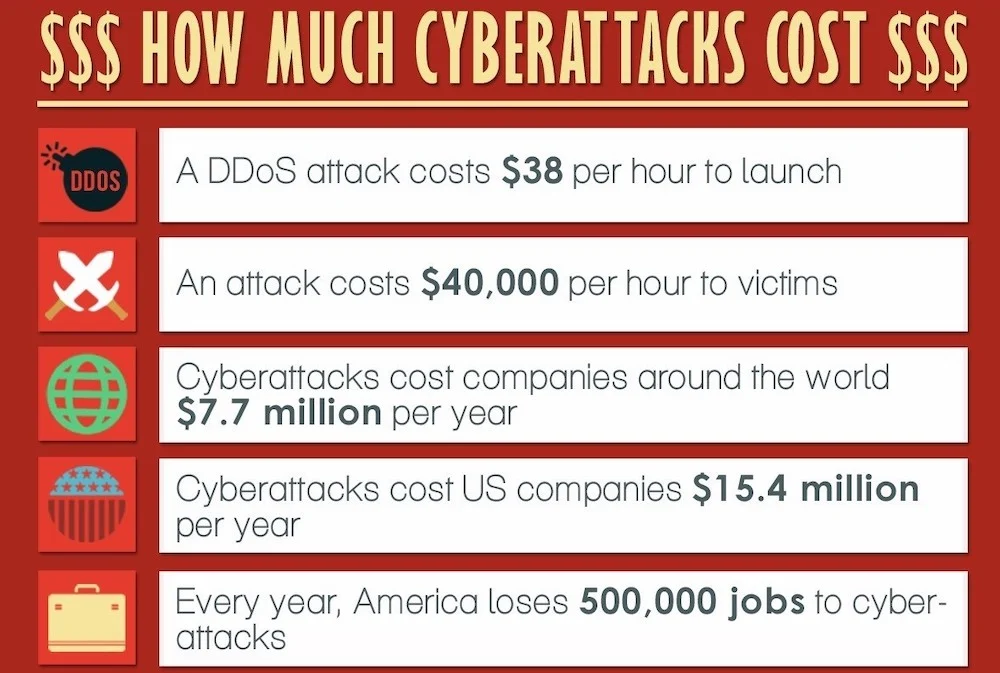

การโจมตีทางไซเบอร์มีผลกระทบทางการเงินที่ร้ายแรง

ค่าใช้จ่ายเฉลี่ยของการละเมิดข้อมูลอยู่ที่ 3.86 ล้านดอลลาร์ ในปี 2564 และสิ่งต่างๆ จะเพิ่มขึ้นจากที่นั่นเท่านั้น

แม้ว่าธุรกิจของคุณจะไม่ต้อง fork มากขนาดนั้น คุณจะยังคงสูญเสียผลกำไรส่วนใหญ่ของคุณ

มีหลายสิ่งที่ชัดเจนกว่า เช่น ค่าธรรมเนียมทางกฎหมาย คดีความ และการตรวจสอบ และมีค่าใช้จ่ายแอบแฝง เช่น เสียเวลาทำงาน สูญเสียลูกค้า และเวลาหยุดทำงานของเครือข่าย

ธุรกิจขนาดเล็กได้รับผลกระทบทางการเงินที่เลวร้ายเช่นกัน ด้วยการละเมิดข้อมูลซึ่งมีมูลค่าประมาณ 3,533 ดอลลาร์ต่อพนักงานหนึ่ง คน

ธุรกิจจำนวนมากไม่ฟื้นตัวจากการละเมิดความปลอดภัย

ยังคิดว่าคุณสามารถ "ย้อนกลับ" จากการละเมิดข้อมูลได้หรือไม่

ความจริงก็คือ กว่า 60% ของธุรกิจขนาดเล็กถูกบังคับให้ปิดประตูอย่างถาวรภายในหกเดือนหลังจากการโจมตีทางไซเบอร์

แม้ว่าข้อมูลทั้งหมดของคุณ "สำรอง" และ "กู้คืน" คุณจะยังคงเผชิญกับความเสียหายใหญ่หลวงที่อาจทำลายธุรกิจของคุณทางการเงิน

(ที่มาของภาพ)

และแม้ว่าคุณจะสามารถจ่ายค่าปรับและยังคงเปิดอยู่ แต่ก็อาจมีธุรกิจไม่เพียงพอที่จะรักษาสิ่งต่างๆ ไว้แบบนั้น การศึกษาแสดงให้เห็นว่าผู้ค้าปลีกที่เคยประสบกับการโจมตีทางไซเบอร์มีประสิทธิภาพต่ำ กว่า 15% แม้ สามปี หลังจากเหตุการณ์ครั้งแรก บริษัทใหญ่ๆ อย่าง Target ซึ่งมองว่าการรับรู้ของผู้บริโภคลดลง ประมาณ 54% ต่อปีหลังจากการละเมิดข้อมูลในปี 2556 อันโด่งดัง ประสบปัญหาในการกู้คืน

ดังนั้น ในขณะที่ผู้ค้าปลีกรายใหญ่และแบรนด์ที่มีชื่อเสียงบางรายสามารถกู้คืนจากการละเมิดข้อมูลได้ ธุรกิจขนาดเล็กของคุณอาจไม่โชคดีนัก

ความเชื่อเรื่อง "ไม่มีอะไรจะซ่อน" มากเกินไป

ธุรกิจจำนวนมากดำเนินการภายใต้สมมติฐานที่ผิดพลาดว่าการละเมิดข้อมูลจะไม่เป็นปัญหาใหญ่ เนื่องจากพวกเขา “ไม่มีอะไรต้องปิดบัง”

เพียงเพราะคุณไม่มีอีเมลที่น่าอับอายหรือการติดต่อลับๆ ล่อๆ ไม่ได้หมายความว่าคุณจะไม่ตกเป็นเป้าหมายและได้รับผลกระทบร้ายแรงจากการโจมตีทางไซเบอร์ ไม่มีใครรอดพ้นจากอาชญากรรมไซเบอร์และผลที่ตามมา แต่ที่สำคัญที่สุด การ "ไม่มีอะไรต้องปิดบัง" นั้นเป็นตำนาน

ใช้รหัสผ่านเดียวกันสำหรับบัญชีธุรกิจเช่นเดียวกับบัญชีส่วนตัวของคุณใช่หรือไม่ คุณได้บันทึกข้อมูลบัตรเครดิตของคุณไว้เพื่อให้การชำระเงินรวดเร็วขึ้นหรือไม่? กรอกข้อมูลติดต่อส่วนบุคคลของคุณล่วงหน้า เช่น ที่อยู่บ้านและหมายเลขโทรศัพท์หรือไม่ แล้วอุปกรณ์ที่ซิงค์ รายงานของบริษัท ภาษี ใบแจ้งหนี้ และอื่นๆ ล่ะ

การเพิกเฉยต่อความปลอดภัย VoIP แสดงว่าคุณเต็มใจทำให้ข้อมูลส่วนบุคคลของลูกค้าของคุณเสี่ยงต่อการถูกขโมยหรือเผยแพร่ สิ่งนี้จะกระทบต่อความเชื่อมั่นของผู้บริโภคในแบรนด์ของคุณและกระเป๋าเงินของบริษัทของคุณ (สวัสดี คดีความ!)

การดำเนินการเชิงรุกเกี่ยวกับการรักษาความปลอดภัย VoIP และตระหนักถึงภัยคุกคามที่ร้ายแรง จะทำให้คุณ พนักงาน และลูกค้าของคุณปลอดภัย

VoIP ปลอดภัยกว่าโทรศัพท์บ้านหรือไม่?

เมื่อกำหนดค่าอย่างถูกต้อง ใช่ โทรศัพท์ VoIP มี ความปลอดภัย มากกว่าโทรศัพท์บ้าน

เพื่อให้เข้าใจคำตอบได้ดีขึ้น ให้พิจารณาความแตกต่างในวิธีที่ โทรศัพท์เสมือนกับโทรศัพท์บ้าน ส่งและจัดเก็บข้อมูล

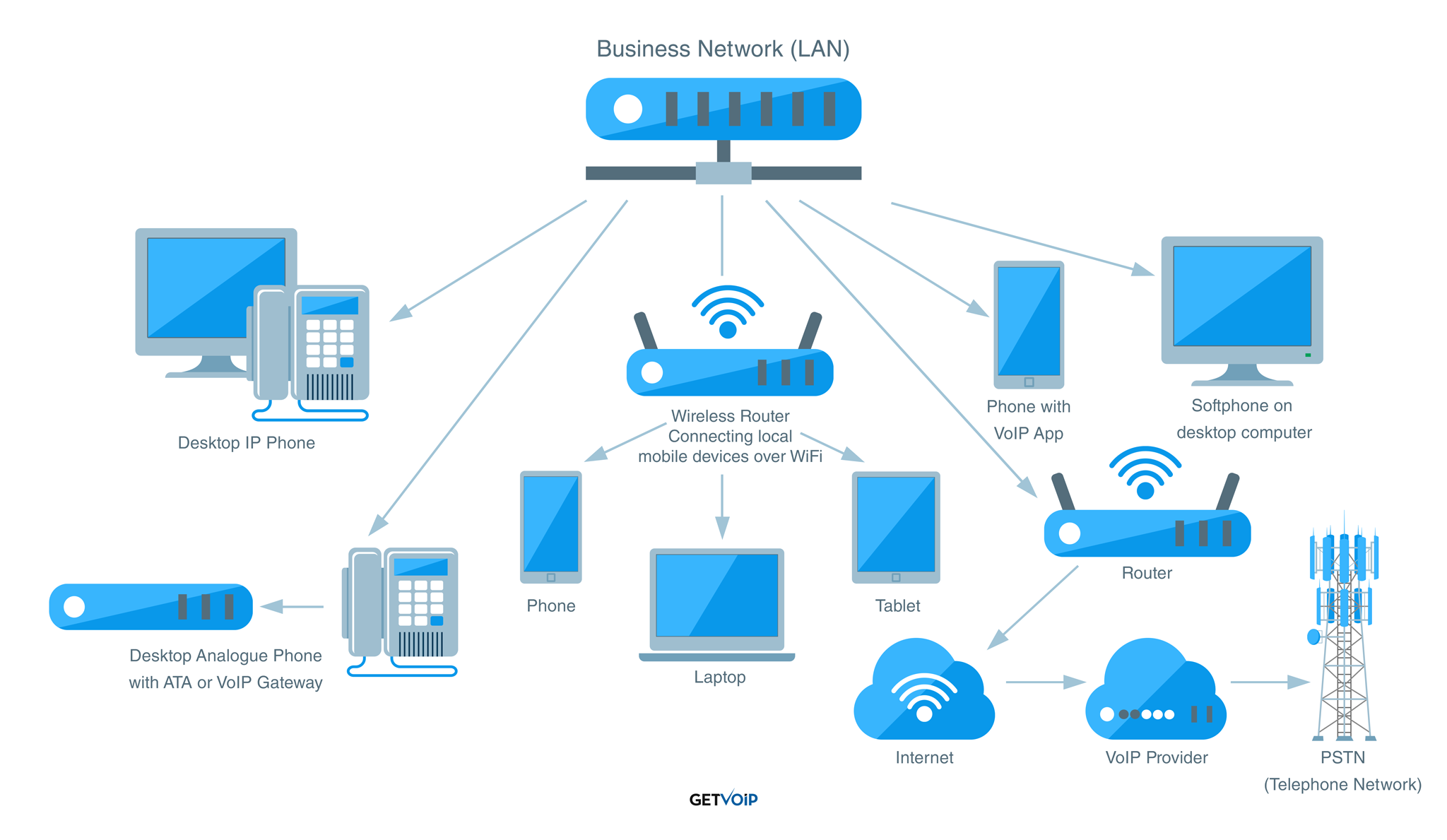

โทรศัพท์แอนะล็อกแบบดั้งเดิมโทรออกและรับสายผ่านเครือข่าย PSTN ซึ่งประกอบด้วยสายทองแดงและสายไฟเบอร์ออปติก กล่าวอีกนัยหนึ่ง มีความเชื่อมโยงทางกายภาพระหว่างผู้โทรและผู้รับ (ดังแสดงในแผนภาพด้านล่าง

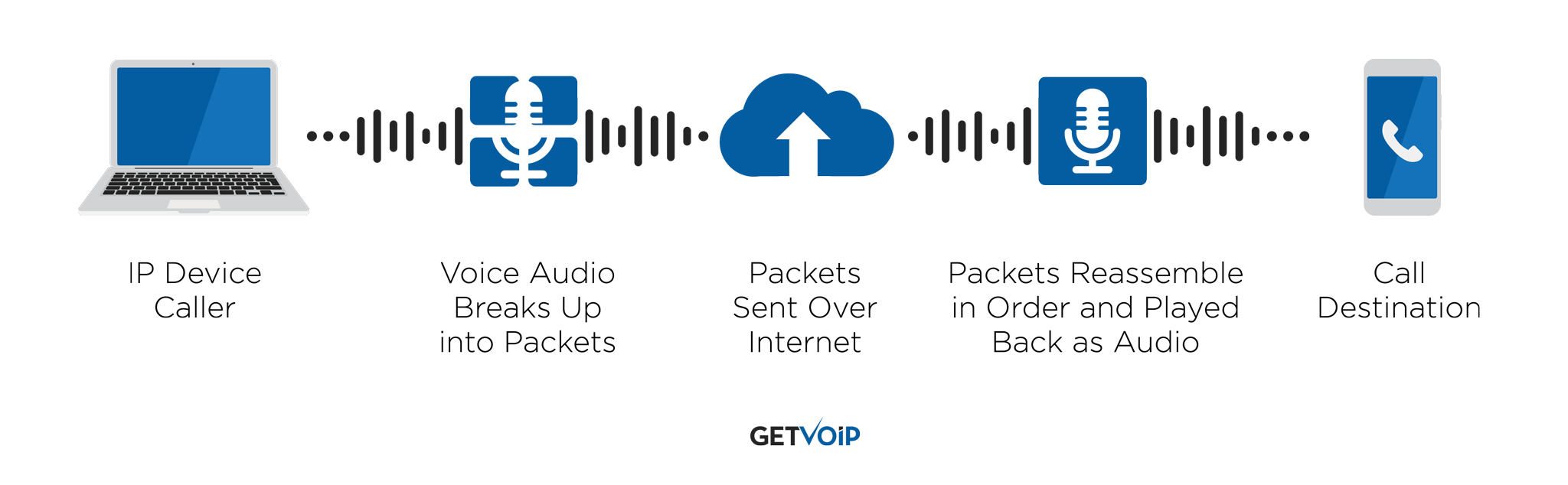

VoIP ส่งข้อมูลทางอินเทอร์เน็ต การโทรแบบดิจิทัลผ่านการสลับแพ็กเก็ต

ในการสลับแพ็กเก็ต ข้อมูลเสียงจะถูกแบ่งออกเป็นแพ็กเก็ตที่มีขนาดเล็กลง ซึ่งจากนั้นจะถูกส่งผ่านการเชื่อมต่ออินเทอร์เน็ตไปยังปลายทางที่รับสาย พวกเขาเชื่อมต่อใหม่และส่งข้อมูลเสียงได้สำเร็จ (ระบุไว้ในแผนภาพด้านล่าง)

ในการเข้าถึงโทรศัพท์บ้าน ผู้แอบฟังจะแฮ็กเข้าไปในสายไฟ/สายเคเบิล (หรือที่เรียกว่า "ดักฟังโทรศัพท์") การป้องกันสิ่งนี้ไม่เพียงแต่จะยากขึ้นสำหรับโทรศัพท์พื้นฐานมากกว่าการใช้ VoIP แต่ยังมีราคาแพงกว่ามากอีกด้วย

การรักษาความปลอดภัยโทรศัพท์บ้านถูกจำกัดอย่างร้ายแรงเนื่องจากขาดเทคโนโลยีและความสามารถในการตรวจสอบ ซึ่งระบบ VoIP มีอยู่เป็นจำนวนมาก

ดังนั้นในขณะที่ใช้กระดาษ โทรศัพท์บ้านอาจดูปลอดภัยกว่า แต่ระบบ VoIP ให้ระดับความปลอดภัยโดยรวมที่สูงกว่า ตราบใดที่คุณใช้เครื่องมือที่มีให้ เช่น การเข้ารหัส VoIP

การเข้ารหัส VoIP คืออะไรและความปลอดภัยแตกต่างกันอย่างไร

การเข้ารหัส VoIP เป็นกระบวนการแปลงแพ็กเก็ตข้อมูลเสียงให้เป็นไฟล์ที่อ่านไม่ได้ในขณะที่กำลังส่ง ป้องกันไม่ให้แฮกเกอร์ดักฟังหรือถอดรหัส

แม้ว่าแฮ็กเกอร์จะดักฟังการโทร แต่การเข้ารหัสทำให้แน่ใจได้ว่าพวกเขาจะไม่เข้าใจสิ่งที่พวกเขาค้นพบ

เพื่อให้เข้าใจถึงวิธีการทำงานของการเข้ารหัส เราต้องพิจารณากระบวนการส่งข้อมูลอย่างละเอียดถี่ถ้วน

เมื่อแพ็กเก็ตข้อมูลเสียงถูกโอนจากผู้ส่งไปยังผู้รับ พวกเขาใช้โปรโตคอลการขนส่ง IP ที่เรียกว่า SRTP (Secure Real-Time Transport Protocol.) SRTP เป็นโปรโตคอลการเข้ารหัสที่ใช้ Advanced Encryption Standard (AES) กับแพ็กเก็ตข้อมูล การตรวจสอบข้อความและให้การป้องกันเพิ่มเติมจากการโจมตีซ้ำที่อาจเกิดขึ้น

นอกจาก SRTP แล้ว ผู้ให้บริการ VoIP ยังใช้การเข้ารหัสรูปแบบอื่นที่เรียกว่า Transport Layer Security (TLS) หรือ SIP over TLS เพื่อปกป้องข้อมูลการโทรเพิ่มเติม

TLS จะแย่งข้อมูล เช่น หมายเลขโทรศัพท์ ชื่อผู้โทร ชื่อผู้ใช้ และอื่นๆ นอกจากนี้ยังทำงานเพื่อหยุดการปลอมแปลงข้อความและเรียกการดักฟัง

โปรดจำไว้ว่าผู้ให้บริการที่มีคุณภาพควรมีการเข้ารหัสทั้ง TLS และ AES

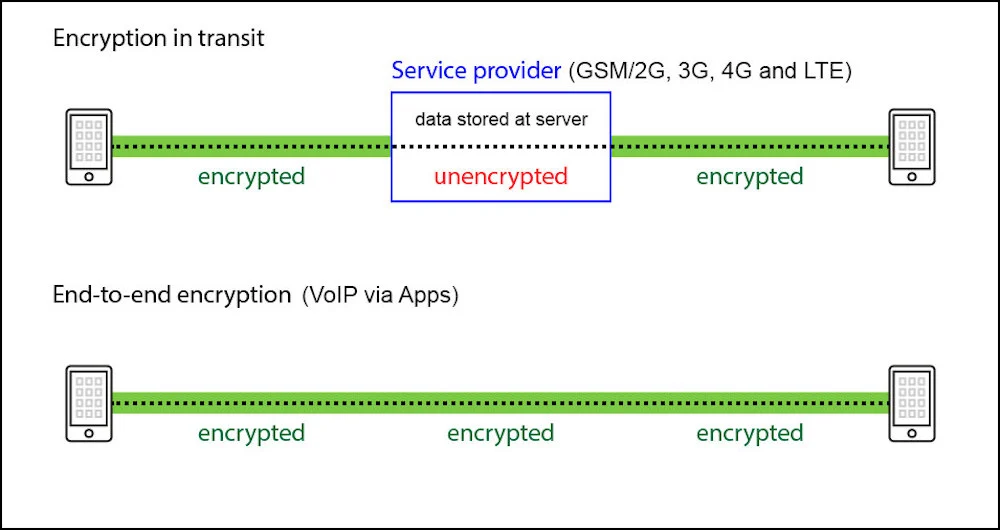

การเข้ารหัสแบบ End-to-End คืออะไร?

คุณคงเคยได้ยินคำว่า “การเข้ารหัสตั้งแต่ต้นทางถึงปลายทาง” บ่อยครั้งเมื่อค้นคว้าเรื่องความปลอดภัยของ VoIP

การเข้ารหัส TLS มาตรฐานจะรวมเฉพาะการเข้ารหัสระหว่างไคลเอ็นต์กับเซิร์ฟเวอร์หรือ C2S

หากแฮ็กเกอร์บุกเข้าไปในเซิร์ฟเวอร์ C2S พวกเขาจะสามารถเข้าถึงข้อมูลเครือข่ายและการสื่อสารทั้งหมดของคุณได้ การเข้าถึงเซิร์ฟเวอร์ C2S หมายความว่าแฮ็กเกอร์สามารถดักฟังและบันทึกการโทร จัดการไฟล์เมื่อกำลังถ่ายโอน และดูประวัติข้อความทั้งหมดของบริษัทของคุณ

การเข้ารหัสจากต้นทางถึงปลายทาง (E2EE) เข้ารหัสการสื่อสารระหว่างผู้ใช้โดยตรง ซึ่งหมายความว่าเฉพาะผู้ที่จะสามารถเข้าถึงการโทรและข้อความเท่านั้นคือผู้ส่งและผู้รับ เมื่อคุณโทรออก แพ็กเก็ตข้อมูลที่อยู่ปลายทางของคุณจะถูกเข้ารหัสเมื่อส่งและจะถอดรหัสเมื่อไปถึงผู้รับเท่านั้น

เซิร์ฟเวอร์, ISP, แฮกเกอร์ และผู้ให้บริการโทรคมนาคมจะไม่สามารถเข้าถึงการสื่อสารของคุณได้ ตราบใดที่มีการเข้ารหัสตั้งแต่ต้นทางถึงปลายทาง

ตรวจสอบให้แน่ใจว่าคุณได้เปิดใช้งานการเข้ารหัสแบบ end-to-end ก่อนที่คุณจะเริ่มการสื่อสารบนระบบ VoIP ของคุณ ผู้ให้บริการบางราย เช่น Skype ไม่ได้กำหนดให้การเข้ารหัสแบบ end-to-end เป็นตัวเลือกเริ่มต้น ทำให้คุณเสี่ยงต่อแฮกเกอร์และการโจมตี

ประเภทของความเสี่ยงด้านความปลอดภัย VoIP และวิธีป้องกัน

ไม่มีอุปกรณ์ใด — ไม่ว่าจะเป็นสมาร์ทโฟน ซอฟต์โฟน หรือโทรศัพท์เดสก์ท็อป IP ก็ตาม—สามารถป้องกันได้ 100% จากภัยคุกคามความปลอดภัยทั้งหมด

แต่การระบุช่องโหว่ของ VoIP ที่พบบ่อยที่สุดและการทำงานเพื่อป้องกันและตอบสนองต่อช่องโหว่นั้น คุณสามารถมั่นใจได้ว่าจะไม่ทำลายธุรกิจของคุณ ซอฟต์โฟนและสมาร์ทดีไวซ์ต่างก็มีช่องโหว่ที่อาจเกิดขึ้นสำหรับ VoIP

ด้านล่างนี้ เราได้สรุปความเสี่ยงด้านความปลอดภัยของ VoIP ที่พบบ่อยที่สุด พร้อมด้วยเคล็ดลับในการหยุดความเสี่ยงจากการทำลายธุรกิจของคุณ

การดมกลิ่นแพ็คเก็ตและการโจมตีของหลุมดำ

การโจมตีผ่าน VoIP ที่พบบ่อยที่สุดอย่างหนึ่งเรียกว่า packet sniffing ซึ่งช่วยให้แฮกเกอร์สามารถขโมยและบันทึกข้อมูลที่ไม่ได้เข้ารหัสที่อยู่ในแพ็กเก็ตข้อมูลเสียงได้ในขณะที่กำลังส่ง

แพ็กเก็ตสูญหาย เมื่อแพ็กเก็ตข้อมูลเสียงไม่ถึงปลายทาง เกิดจากการดมกลิ่นแพ็กเก็ตที่ต้องการขโมยข้อมูลและบริการที่ช้าผ่านการโจมตีแบบปล่อยแพ็กเก็ต (บางครั้งเรียกว่าการโจมตีหลุมดำ) แพ็กเก็ตดมกลิ่นเหล่านี้ตั้งใจดรอปแพ็กเก็ตลงในสตรีมข้อมูลโดย เข้าควบคุมเราเตอร์ของคุณ ส่งผลให้บริการเครือข่ายช้าลงมากหรือสูญเสียการเชื่อมต่อเครือข่ายโดยสิ้นเชิง

การดมกลิ่นแพ็คเก็ตยังทำให้แฮกเกอร์สามารถสกัดกั้นชื่อผู้ใช้ รหัสผ่าน และข้อมูลสำคัญอื่นๆ ได้อย่างง่ายดาย

เพื่อช่วยให้สายอินเทอร์เน็ตของคุณปลอดภัยยิ่งขึ้น ใช้ ตัวเลือก VoIP VPN ที่เชื่อถือได้ หรือเครือข่ายส่วนตัวเสมือนเพื่อส่งข้อมูล การดำเนินการนี้จะใช้เวลาสักครู่ในการตั้งค่าและเริ่มต้น แต่ช่วยให้มั่นใจได้ว่าข้อมูลมีความปลอดภัย

ผู้ใช้ยังสามารถป้องกันการดักจับแพ็กเก็ตและการโจมตีของหลุมดำได้ด้วยการทำให้แน่ใจว่าข้อมูลทั้งหมดได้รับการเข้ารหัสแบบ end-to-end และผ่านการตรวจสอบเครือข่ายที่สอดคล้องกัน ซึ่งจะแจ้งเตือนผู้ใช้ทันทีถึงความพยายามเข้าสู่ระบบที่น่าสงสัย อุปกรณ์ที่ไม่คุ้นเคย และอื่นๆ

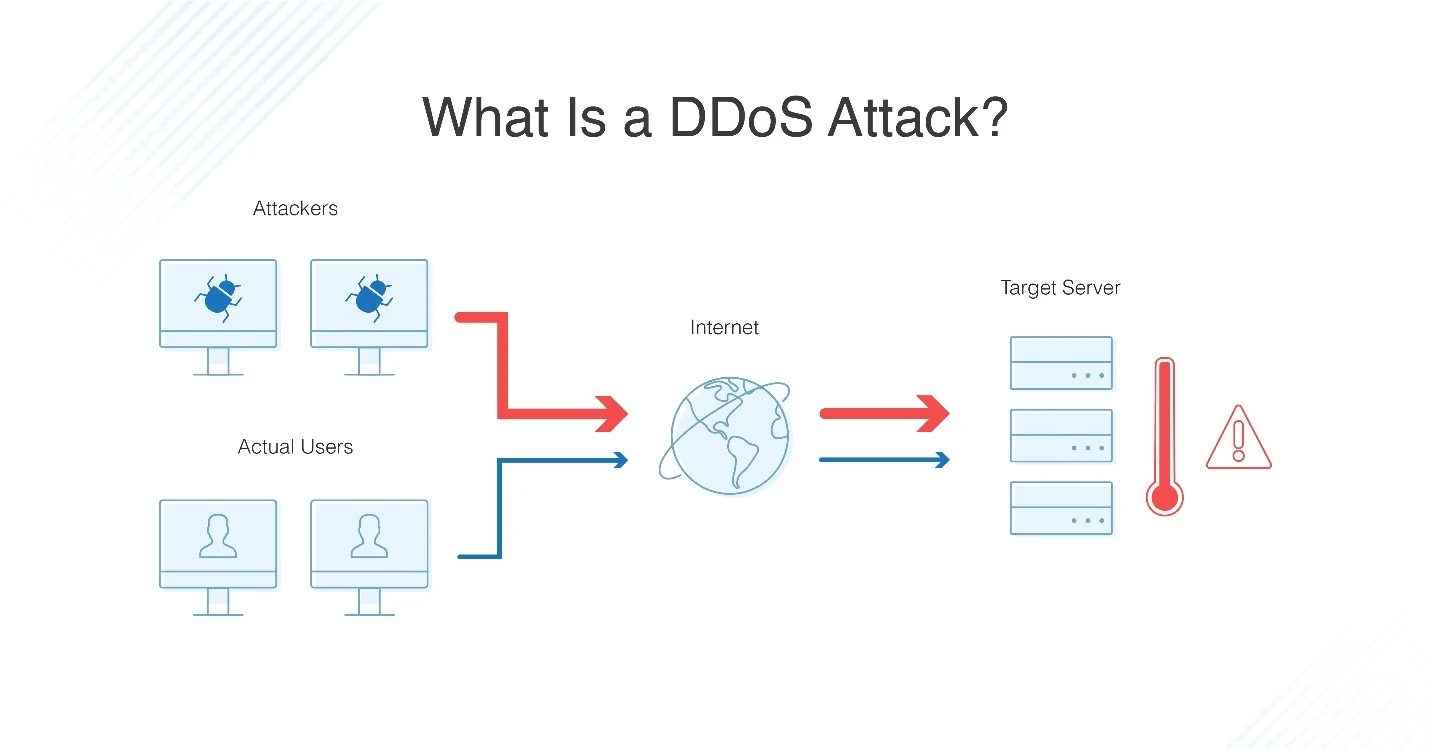

การโจมตี DDoS

การโจมตี DDoS ( Distributed Denial of Service ) ตามชื่อของมัน ทำให้เป็นไปไม่ได้ที่ธุรกิจจะใช้บริการ VoIP ของตนเองโดยตั้งใจทำให้เซิร์ฟเวอร์ล้นหลาม

โดยปกติ DDoS เหล่านี้เกิดจากเครือข่ายของบ็อตเน็ต ซึ่งเป็นคอมพิวเตอร์/บอทที่ควบคุมจากระยะไกลซึ่งแฮ็กเกอร์จัดการ “คอมพิวเตอร์ซอมบี้” เหล่านี้ท่วมท้นเครือข่าย เว็บไซต์ และเซิร์ฟเวอร์ที่มีคำขอข้อมูลหรือการเชื่อมต่อมากกว่าที่จะจัดการได้ ทำให้บริการ VoIP ใช้งานไม่ได้

สัญญาณทั่วไปของการโจมตี DDoS ได้แก่:

- แบนด์วิดธ์ที่เพิ่มขึ้นอย่างผิดปกติและยาวนาน

- 503 HTTP Error Responses

- บริการช้า

- ปริมาณการใช้ข้อมูลที่เพิ่มขึ้นอย่างกะทันหันจากอุปกรณ์ ที่อยู่ IP หรือสถานที่ที่คล้ายกัน

เพื่อลดการโจมตี DDoS ให้ใช้การเชื่อมต่ออินเทอร์เน็ตเฉพาะแยกต่างหากสำหรับ VoIP VLANs (Virtual Local Area Networks) ที่จัดเตรียมไว้โดยเฉพาะสำหรับการรับส่งข้อมูล VoIP เป็นตัวเลือกที่ยอดเยี่ยมในที่นี้ ไม่ใช่ส่วนน้อยเพราะช่วยให้รับรู้กระแสข้อมูลที่ไม่ได้รับอนุญาตหรือไม่คุ้นเคยได้ง่ายขึ้นมาก สำหรับผู้ใช้ VoIP ที่แชร์ผ่านเครือข่ายบริเวณกว้าง (WAN) การเข้ารหัสที่มีการจัดการเป็นวิธีที่ดีที่สุดในการป้องกันการโจมตี DDoS

วิชิง

Vishing เป็นฟิชชิ่งที่ใช้ VoIP ซึ่งหมายความว่าแฮ็กเกอร์แกล้งทำเป็นโทรหาคุณจากหมายเลขโทรศัพท์หรือแหล่งที่มาที่เชื่อถือได้โดยมีจุดประสงค์เพื่อให้คุณเปิดเผยข้อมูลที่ละเอียดอ่อนแก่พวกเขา เช่น รหัสผ่าน หมายเลขบัตรเครดิต และอื่นๆ

การปลอมแปลงหมายเลขผู้โทร – กระบวนการที่แฮ็กเกอร์เหล่านี้สร้างชื่อและหมายเลขที่ปรากฏบนหมายเลขผู้โทรของคุณดูเหมือนถูกต้องตามกฎหมาย — โดยเจตนาสร้างความสับสนให้กับผู้ที่อาจเป็นเหยื่อ แฮ็กเกอร์เหล่านี้อาจดูเหมือนโทรมาจากหมายเลขโทรศัพท์ของธนาคารของคุณ โดยอ้างว่าบัญชีของคุณถูกบุกรุก และขอรหัสผ่านของคุณเพื่อให้พวกเขาสามารถรักษาความปลอดภัยได้ทันที

เพื่อป้องกันการมองเห็น หน่วยงานที่เป็นเป้าหมายควรตรวจสอบคำขอทางโทรศัพท์ทั้งหมด แม้ว่าจะดูเหมือนมาจากแผนกไอทีขององค์กรก็ตาม ตัวแทนยังต้องได้รับการฝึกอบรมให้ปฏิเสธที่จะเปิดเผยข้อมูลที่ละเอียดอ่อนเว้นแต่ผู้บังคับบัญชาจะเคลียร์

สัญญาณที่น่าจะเป็นไปได้ของการโจมตีแบบวิชชิ่ง ได้แก่:

- ความเร่งด่วน/ความเร่งรีบสุดขีดจากบุคคลที่อยู่ปลายสาย

- แฮ็กเกอร์คอยขอให้คุณตรวจสอบข้อมูลโดยการให้ข้อมูล

- สายที่ไม่คาดคิดจากหมายเลขที่รู้จักหรือบริษัทที่มีฐานะมั่นคง

- หมายเลขโทรศัพท์ที่สั้นและผิดปกติในการคัดกรองการโทร แสดงหมายเลขผู้โทร

เพื่อป้องกันการโจมตีด้วยการมองเห็น:

- หลีกเลี่ยงการให้ข้อมูลทางโทรศัพท์กับทุกคนที่อ้างว่าเป็น IRS, Medicare หรือ Social Security Administration (พวกเขาไม่ได้เริ่มต้นการติดต่อ)

- เข้าร่วม Do Not Call Registry

- ไม่ตอบสนองต่อเสียงเตือนผ่านเสียงตอบรับหรือเสียงสัมผัส

มัลแวร์และไวรัส

(ที่มาของภาพ)

มัลแวร์และไวรัสส่งผลกระทบต่อแอปพลิเคชันบนอินเทอร์เน็ต เช่น VoIP ทำให้เกิดปัญหาด้านความปลอดภัยเครือข่ายมากมาย โปรแกรมที่สร้างความเสียหายเหล่านี้ใช้แบนด์วิดท์เครือข่ายโดยเฉพาะและเพิ่มความแออัดของสัญญาณ ซึ่งทำให้สัญญาณเสียสำหรับการโทร VoIP ของคุณ ข้อมูลเหล่านี้ยังส่งผ่านเครือข่ายของคุณเสียหาย ซึ่งหมายความว่าคุณจะประสบกับการสูญเสียแพ็กเก็ต

มัลแวร์และไวรัสสร้างความเสียหายได้มากมายด้วยตัวเอง แต่ก็มีส่วนทำให้เกิดช่องโหว่ในอนาคตด้วยการสร้างแบ็คดอร์โทรจัน

แบ็คดอร์เหล่านี้ทิ้งช่องว่างในการรักษาความปลอดภัยของคุณที่แฮ็กเกอร์ในอนาคตจะใช้ประโยชน์จากการปลอมแปลงหรือขโมยข้อมูลที่ส่งต่อในการโทรของคุณ

เพื่อป้องกันมัลแวร์และไวรัส ให้ใช้มาตรการรักษาความปลอดภัยข้อมูล เช่น การเข้ารหัส และตรวจสอบการติดเครือข่ายเป็นประจำ เราเตอร์บางตัวบล็อกมัลแวร์อย่างจริงจัง แม้กระทั่งบล็อกไซต์อันตรายจากเครือข่ายของคุณ

เหนือสิ่งอื่นใด ใช้ซอฟต์แวร์ที่เข้ากันได้กับ VoIP และไฟร์วอลล์ของฮาร์ดแวร์ที่สแกนข้อมูลเพื่อให้แน่ใจว่าปลอดภัย

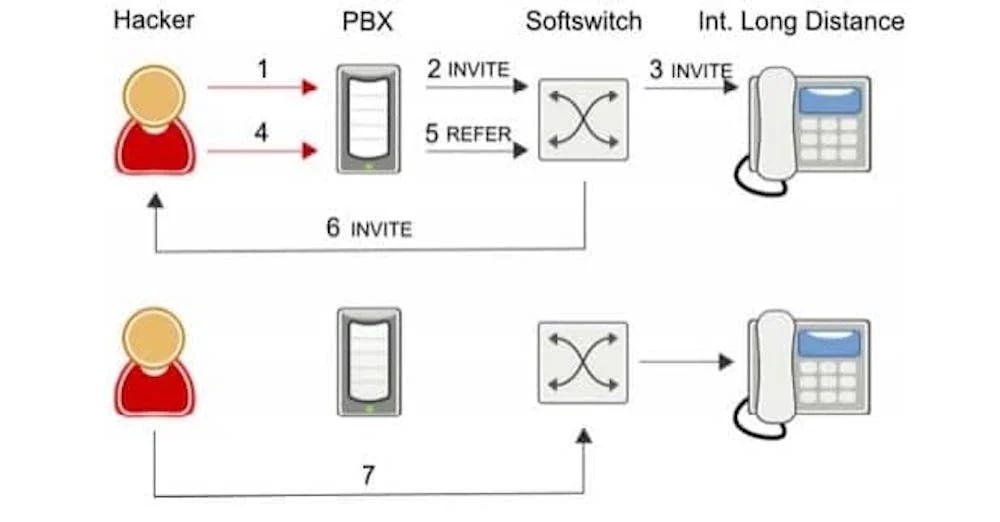

Phreaking โจมตี

การโจมตีแบบ phreaking เป็นการฉ้อโกงประเภทหนึ่งที่แฮ็กเกอร์เจาะระบบ VoIP ของคุณเพื่อโทรทางไกล เปลี่ยนแผนการโทร เพิ่มเครดิตบัญชี และโทรเพิ่มเติมที่พวกเขาต้องการ — ทั้งหมดนี้ใช้เงินเพียงเล็กน้อย

แฮกเกอร์เหล่านี้ยังสามารถขโมยข้อมูลการเรียกเก็บเงินที่เก็บไว้ของคุณ เข้าถึงข้อความเสียงของคุณ และแม้กระทั่งกำหนดค่ากลยุทธ์การโอนสายและการกำหนดเส้นทางใหม่

พวกเขาทำได้โดยโทรไปที่ระบบโทรศัพท์ของคุณและป้อนหมายเลข PIN เพื่อเข้าถึงสายภายนอก ซึ่งช่วยให้พวกเขาสามารถโทรออกและเรียกเก็บเงินจากคุณได้

หากคุณสังเกตเห็นการเพิ่มขึ้นของค่าโทรศัพท์อย่างกะทันหัน หมายเลขที่ไม่รู้จักมากเกินไปในประวัติการโทรของคุณ หรือการโทรในช่วงนอกเวลาทำการ คุณอาจตกเป็นเหยื่อของการโจมตีแบบ Phreaking

วิธีที่ดีที่สุดในการป้องกัน phreaking คือการเข้ารหัส SIP trunks ทั้งหมด เปลี่ยนรหัสผ่านของบัญชีบ่อยๆ ซื้อซอฟต์แวร์ป้องกัน ransomware และหากเป็นไปได้ ให้หลีกเลี่ยงการบันทึกข้อมูลการเรียกเก็บเงินในระบบ

น้ำลาย

SPIT หรือ Spam over IP Telephony คล้ายกับความพยายามในการฟิชชิ่งและสแปมอื่นๆ ในอีเมล

SPIT มีข้อความที่บันทึกไว้ล่วงหน้าที่ส่งบนระบบโทรศัพท์ VoIP การโทรเหล่านี้ส่วนใหญ่สร้างความรำคาญให้กับ หมายเลขโทรศัพท์เสมือน ของคุณ แต่สแปมก็มีความเสี่ยงอื่นๆ ด้วย เช่น ไวรัส มัลแวร์ และการโจมตีที่เป็นอันตรายอื่นๆ

โซลูชัน VoIP ที่มั่นคงช่วยให้มั่นใจได้ว่าสแปมจะไม่ทำลายระบบโทรศัพท์ของคุณ

ไม่มีวิธีป้องกัน SPIT ทั้งหมด แต่การมีไฟร์วอลล์ช่วยระบุสแปมเมื่อมาถึงและควบคุมเพื่อไม่ให้ล้นระบบของคุณ

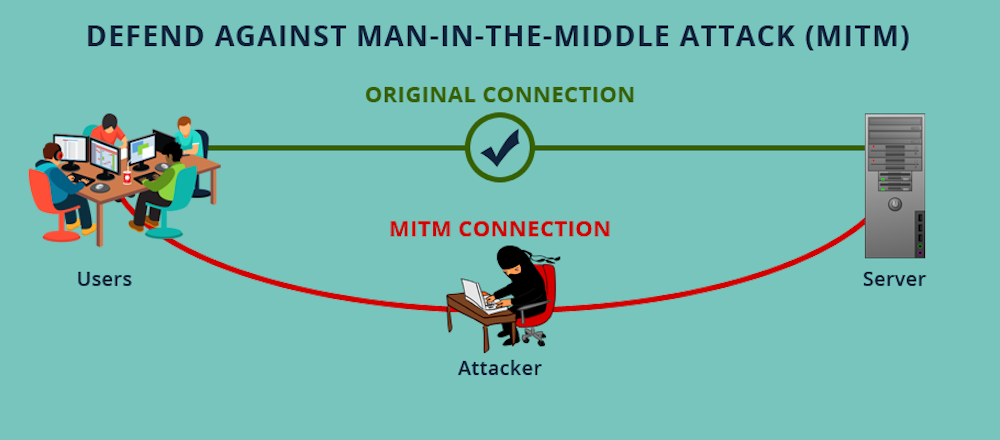

การโจมตีแบบคนกลาง

ตามชื่อที่แนะนำ การโจมตีแบบคนกลางเกิดขึ้นเมื่อแฮ็กเกอร์แทรกตัวเองระหว่างเครือข่าย VoIP ของคุณและปลายทางที่ตั้งใจไว้ของการโทร

ซึ่งมักเกิดขึ้นกับเครือข่าย WiFi สาธารณะและเครือข่าย WiFi ที่ไม่ปลอดภัย แฮกเกอร์สามารถสกัดกั้นการโทรและเปลี่ยนเส้นทางได้อย่างง่ายดายผ่านเซิร์ฟเวอร์ของตนเองแทน ซึ่งพวกเขาสามารถติดสปายแวร์ มัลแวร์และไวรัสได้อย่างง่ายดาย

ปัญหาที่แท้จริงของการโจมตีเหล่านี้คือสามารถตรวจจับได้ค่อนข้างยาก และแม้แต่วิธีการต่างๆ เช่น การตรวจจับการงัดแงะหรือความพยายามในการพิสูจน์ตัวตนก็ไม่ได้ผลเสมอไป

นอกจากการหลีกเลี่ยง WiFi สาธารณะแล้ว ผู้ใช้ยังสามารถป้องกันการโจมตีจากคนกลางด้วยการเข้ารหัส WAP/WEP ที่รัดกุมบนจุดเชื่อมต่อ ปรับปรุงข้อมูลรับรองการเข้าสู่ระบบของเราเตอร์ การใช้ VPN และอื่นๆ

การฉ้อโกงค่าผ่านทาง

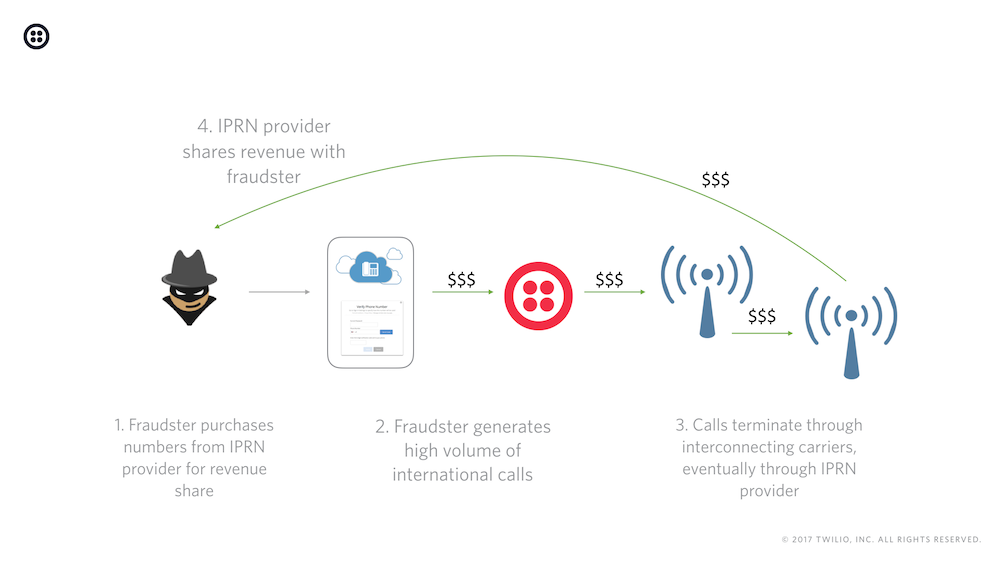

Toll Fraud ค่อนข้างคล้ายกับการโจมตีแบบ Phreaking แต่ในที่นี้ แฮ็กเกอร์จงใจโทรออกต่างประเทศเป็นจำนวนมากเกินไปจากระบบโทรศัพท์ของธุรกิจของคุณ เพื่อที่พวกเขาจะได้รับส่วนหนึ่งของรายได้ที่เกิดจากการโทรด้วยตนเอง

บางครั้งเรียกว่า International Revenue Sharing Fraud (IRSF) ทำให้ธุรกิจต้องเสียค่าใช้จ่ายประมาณ 10 พันล้านดอลลาร์ทุก ปี

แต่แฮกเกอร์เหล่านี้ทำเงินได้อย่างไร?

ผู้ให้บริการหมายเลขอัตราพิเศษระหว่างประเทศ (IPRN) ซื้อและขายหมายเลขโทรศัพท์จากกลุ่มผู้ให้บริการหรือหน่วยงานกำกับดูแลของประเทศ แฮ็กเกอร์สร้างการโทรระหว่างประเทศจำนวนมากผ่านหมายเลขเหล่านั้น โดยตัดผ่าน IPRN

เพื่อป้องกันการฉ้อโกงค่าผ่านทาง ให้เปิดใช้งานการรับรองความถูกต้องด้วยสองปัจจัยในบัญชีของคุณ จำกัดการอนุญาตทางภูมิศาสตร์โดยอนุญาตให้ผู้ใช้ติดต่อบางประเทศเท่านั้น และกำหนดอัตราสำหรับสิ่งต่าง ๆ เช่นการโทรพร้อมกันและระยะเวลาการโทร

การปลอมแปลงการโทร

การปลอมแปลงการโทรอาจไม่รุนแรงเท่ากับการโจมตีทางไซเบอร์เหมือนกับวิธีอื่นๆ ในรายการนี้ แต่ก็ยังจำกัดวิธีการทำธุรกิจอย่างจริงจัง

การปลอมแปลงการโทรเกิดขึ้นเมื่อแฮ็กเกอร์เพิ่มแพ็กเก็ตสัญญาณรบกวนเพิ่มเติมลงในสตรีมการโทร ซึ่งจะทำลายคุณภาพการโทรในทันที และบังคับให้ทั้งสองฝ่ายวางสาย แฮกเกอร์เหล่านี้ยังสามารถป้องกันไม่ให้ส่งแพ็กเก็ตไปยังปลายทางที่เหมาะสม ซึ่งทำให้บริการขาดหาย สับสน และเงียบเป็นเวลานาน

เพื่อป้องกันสิ่งนี้ ให้เปิดใช้งานการเข้ารหัสแบบ end-to-end ใช้ TLS เพื่อตรวจสอบความถูกต้องของแพ็กเก็ตข้อมูล และใช้ซอฟต์แวร์ตรวจจับปลายทาง

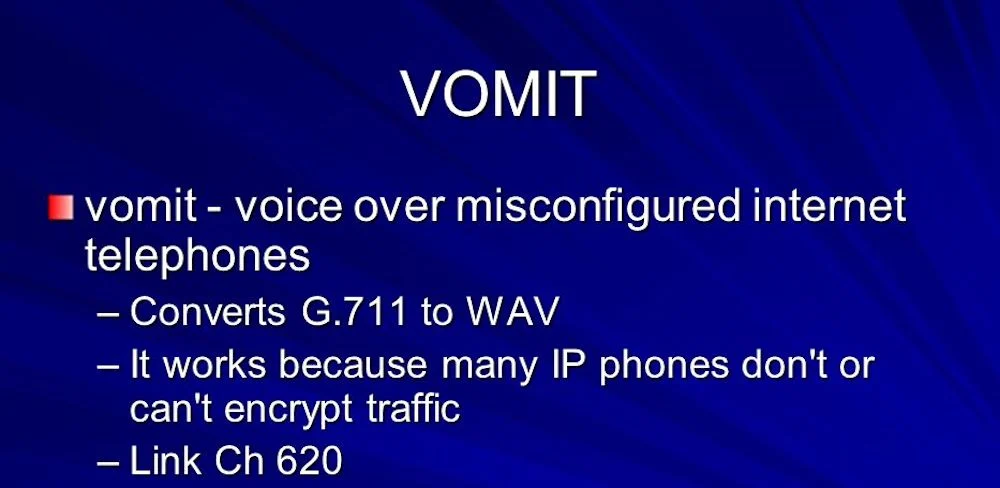

อาเจียน

Voice over Misconfigured Internet Telephones หรือ VOMIT (เรารู้ดี) เป็นเครื่องมือแฮ็ก VoIP ที่แปลงการสนทนาเป็นไฟล์ที่สามารถเล่นได้ทุกที่ ทำให้ง่ายต่อการดูดข้อมูลจากระบบโทรศัพท์ของธุรกิจของคุณ

การดักฟังประเภทนี้ไม่เพียงแต่ใช้ข้อมูลจากระบบของคุณ แต่ยังช่วยให้ผู้โจมตีรวบรวมข้อมูลทางธุรกิจ เช่น ที่มาของการโทร รหัสผ่าน ชื่อผู้ใช้ หมายเลขโทรศัพท์ และข้อมูลธนาคาร

เพื่อป้องกัน VOMIT ให้ใช้ผู้ให้บริการ VoIP บนคลาวด์ที่เข้ารหัสการโทรก่อนที่จะส่ง

สิ่งนี้มีประโยชน์อย่างยิ่งสำหรับบริษัทด้านการดูแลสุขภาพที่ต้องการการเข้ารหัส VoIP เพื่อให้ระบบเป็น ไป ตาม HIPAA และ HITECH ปฏิบัติตามหลักเกณฑ์จากผู้ให้บริการ VoIP เพื่อให้ระบบของคุณสอดคล้องกับโครงสร้างพื้นฐานด้านการสื่อสารในปัจจุบัน และสร้างเครือข่าย PBX ส่วนตัว เนื่องจากมีความปลอดภัยมากกว่าเครือข่ายสาธารณะ

จะบอกได้อย่างไรว่าผู้ให้บริการ VoIP ของคุณปลอดภัย

เมื่อคุณทราบความเสี่ยงที่ต้องระวังแล้ว คุณต้องแน่ใจว่าคุณได้เลือกผู้ให้บริการ VoIP คุณภาพสูงที่ให้ความสำคัญกับความปลอดภัยและความเป็นส่วนตัวของผู้ใช้อย่างจริงจังเช่นเดียวกับที่คุณทำ

รายการคำถามด้านล่างจะช่วยคุณกำหนดกลยุทธ์และระดับความปลอดภัยที่ระบบการสื่อสารบนคลาวด์มีอยู่

เมื่อคุณพูดคุยกับผู้ให้บริการ VoIP ให้ถามคำถามต่อไปนี้:

- เวลาทำงานที่รับประกันคืออะไร และคุณจะทำอย่างไรเพื่อลดเวลาหยุดทำงานให้เหลือน้อยที่สุด

มองหาเวลาทำงานอย่างน้อย 99.99% และเขียนเป็นลายลักษณ์อักษร นอกจากนี้ คุณควรดูที่หน้าสถานะของผู้ให้บริการ ซึ่งจะแสดงประวัติการหยุดทำงานของระบบ ปัญหาเครือข่าย การอัปเกรดระบบ และเหตุการณ์อื่นๆ

- คุณใช้เวลานานเท่าใดในการตอบสนองต่อการละเมิดความปลอดภัย และใช้เวลานานเท่าใดในการกู้คืนบริการที่ปลอดภัย

ตรวจสอบให้แน่ใจว่าคุณมีความเข้าใจอย่างถ่องแท้ว่าผู้ให้บริการตอบสนองต่อภัยคุกคามเช่นการพยายามดักฟังหรือการโจมตี DDoS อย่างไร พวกเขาใช้มาตรการป้องกันแบบใด? ตัวอย่างเช่น พวกเขาส่งการแจ้งเตือนแบบเรียลไทม์ถึงคุณในกรณีที่มีการเข้าสู่ระบบที่น่าสงสัยหรือกิจกรรมที่ผิดปกติหรือไม่? พวกเขาสำรองข้อมูลของคุณบ่อยเพียงใดเพื่อให้แน่ใจว่าคุณมีสำเนาในกรณีที่มีการโจมตีครั้งใหญ่ จะใช้เวลานานเท่าใดในการกู้คืนบริการของคุณ? พวกเขาใช้เวลานานเท่าใดในการตอบสนองต่อการโจมตี?

- คุณปฏิบัติตาม GDPR, HIPAA และ PCI หรือไม่ คุณมีใบรับรองความปลอดภัยอะไรอีกบ้าง? SOC (การปฏิบัติตามข้อกำหนดขององค์กรบริการ) 2 การปฏิบัติตามข้อกำหนดเป็นหนึ่งในสิ่งจำเป็นขั้นพื้นฐานที่สุด สร้างขึ้นโดย American Institute of CPA เพื่อกำหนดเกณฑ์สำหรับการจัดการข้อมูลที่ปลอดภัยอย่างชัดเจน ประกอบด้วยองค์ประกอบหลัก 5 ส่วน ได้แก่ ความปลอดภัย ความสมบูรณ์ในการประมวลผล ความเป็นส่วนตัว ความพร้อมใช้งาน และการรักษาความลับ การปฏิบัติตาม PCI (อุตสาหกรรมบัตรชำระเงิน) เป็นสิ่งจำเป็นสำหรับธุรกิจใดๆ ที่รับการชำระเงินผ่านบัตร ช่วยให้มั่นใจว่าผู้ให้บริการใช้ VLAN ที่ปลอดภัย ต้องมีการทดสอบการเจาะข้อมูลบ่อยครั้งเพื่อปกป้องที่อยู่ IP ของคุณ และทำให้ระบบของคุณทันสมัยอยู่เสมอ การปฏิบัติตามข้อกำหนด HIPAA ช่วยให้มั่นใจได้ว่าข้อมูลสุขภาพของผู้ป่วยจะได้รับการรักษาความปลอดภัยอย่างเหมาะสม ไม่ว่าจะจัดเก็บไว้ในแพลตฟอร์มบนระบบคลาวด์ หรือเกี่ยวกับการบันทึกการโทรและข้อความเสียง บริษัทต่างๆ ควรมีการรับรอง ISO/IEC 20071 ซึ่งทำให้มั่นใจได้ว่าผู้ให้บริการมีการควบคุมความปลอดภัยที่เข้มงวดและเป็นปัจจุบัน

- คุณปกป้องเซิร์ฟเวอร์ทางกายภาพของคุณอย่างไร และคุณใช้มาตรการเพิ่มเติมใดบ้างเพื่อลดความเสี่ยงด้านความปลอดภัย เช่น การโจมตี DNS, ฟิชชิ่ง, การฉ้อโกงค่าผ่านทาง และอื่นๆ

- หากซอฟต์แวร์ของคุณใช้แอปพลิเคชันหรือบริการของบุคคลที่สาม คุณจะแน่ใจได้อย่างไรว่าซอฟต์แวร์เหล่านั้นปฏิบัติตามโปรโตคอลความปลอดภัยที่จำเป็น

- คุณเข้ารหัสข้อมูลของคุณอย่างไร และการเข้ารหัสนั้นส่งผลต่อคุณภาพการโทรอย่างไร

- มีการสนับสนุนลูกค้าประเภทใดบ้าง และเวลาให้บริการคือเท่าใด (โทรศัพท์ แชทออนไลน์ อีเมล ฯลฯ)

แนวทางปฏิบัติที่ดีที่สุดสำหรับการรักษาความปลอดภัย VoIP สำหรับผู้นำด้านไอที

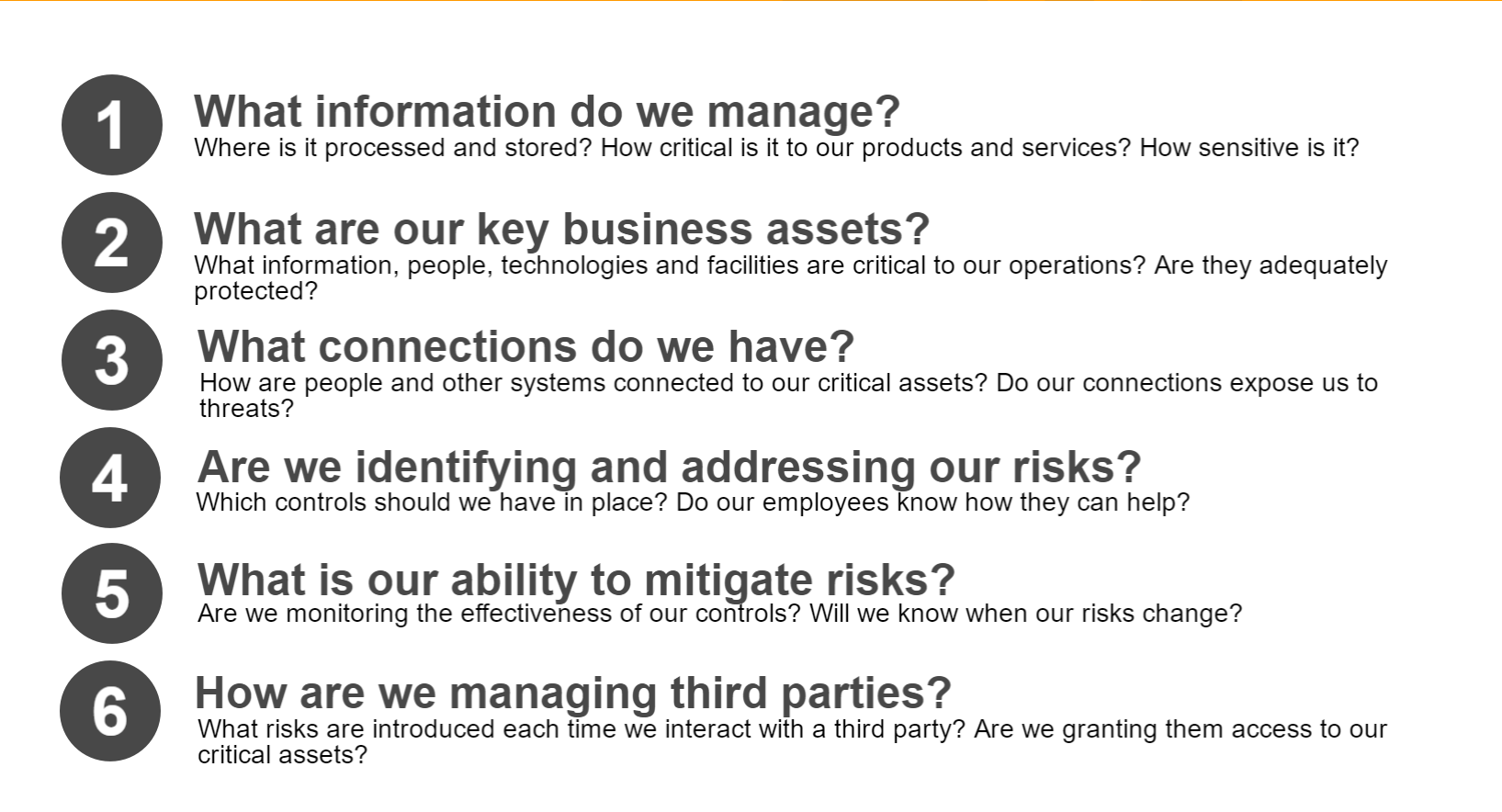

ก่อนที่จะมองหามาตรการบรรเทาและป้องกัน ผู้นำด้านไอทีควรถามตัวเองด้วยคำถามเหล่านี้:

เมื่อคุณประเมินตนเองแล้ว ต่อไปนี้เป็นแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัย VOIP ทั่วไปที่ทุกคนควรปฏิบัติตาม

ใช้นโยบายรหัสผ่านที่รัดกุม

อาจดูเหมือนชัดเจน แต่การโจมตีแบบเดรัจฉาน (ที่แฮกเกอร์พยายามเดารหัสผ่านของคุณ) อยู่เบื้องหลังการรั่วไหลของข้อมูลจำนวนมาก

เพื่อผลลัพธ์ที่ดีที่สุด บอกให้พนักงานเปลี่ยนรหัสผ่านอย่างน้อยทุกๆ สองสัปดาห์ ตรวจสอบให้แน่ใจว่าพวกเขาไม่ได้ใช้รหัสผ่านเดียวกันสำหรับหลายบัญชี และแนะนำให้พวกเขาหลีกเลี่ยงการใช้ข้อมูลส่วนบุคคลหรือข้อมูลสาธารณะ (หมายเลขที่อยู่ ชื่อสัตว์เลี้ยง ฯลฯ .) ในรหัสผ่านที่ทำงาน

หลีกเลี่ยงการใช้ WiFi สาธารณะ

WiFi สาธารณะเป็นแหล่งเพาะพันธุ์สำหรับการแฮ็กเนื่องจากมัลแวร์และไวรัสอื่น ๆ สามารถแพร่กระจายได้อย่างง่ายดายบนเครือข่ายที่ไม่ปลอดภัย

บอกสมาชิกในทีมว่าอย่าใช้ WiFi ที่ไม่ปลอดภัยบนอุปกรณ์ที่ทำงาน

ดำเนินการตรวจสอบความปลอดภัยเป็นประจำ

แม้แต่การรักษาความปลอดภัยเครือข่ายที่ล้มเหลวอย่างง่ายก็ส่งผลกระทบอย่างมากต่อคุณภาพและความปลอดภัยของการโทร VoIP อย่างเหมาะสมที่สุด การประเมินความปลอดภัยควรดำเนินการโดยหน่วยงานความปลอดภัยอิสระและได้รับการยืนยัน ดังนั้นจึงไม่มีสิ่งใดถูกมองข้ามและดำเนินการป้องกันอย่างเหมาะสม

ปัจจัยหลักของการประเมินความปลอดภัยอิสระ ได้แก่:

- การประเมินเกตเวย์ – VoIP ถูกถ่ายโอนไปยังสาย PSTN โดยเกตเวย์ VoIP และต้องมีกลไกการป้องกันที่จุดปลายเหล่านี้เช่นเดียวกับในปลายทางอื่นๆ บนเครือข่ายของคุณ

- การกำหนดค่าไฟร์วอลล์ – ไฟร์วอลล์ของคุณต้องป้องกันอาชญากรไซเบอร์และอนุญาตให้แพ็กเก็ตข้อมูลที่คุณส่งออกไปโดยไม่มีการขัดขวาง

- การจำลองการ โจมตีทางไซเบอร์ – ดำเนินการเพื่อช่วยให้องค์กรของคุณประเมินช่องโหว่และปรับปรุงการตรวจจับการบุกรุก

- การสแกนความปลอดภัยตามแอปพลิเคชัน – เครือข่ายธุรกิจทั่วไปใช้แอปพลิเคชันหลายตัวสำหรับฟังก์ชันที่หลากหลาย และแต่ละแอปพลิเคชันควรได้รับการสแกนหาปัญหา

- ขั้นตอนการแพตช์ – ควรประเมิน โพรซีเดอร์การ แพตช์เพื่อพิจารณาว่าซอฟต์แวร์/ฮาร์ดแวร์มีจุดอ่อนที่อาจนำไปใช้ประโยชน์ได้หรือไม่

ปกป้อง BYOD/อุปกรณ์มือถือ

แอป Mobile VoIP เหมาะอย่างยิ่งสำหรับสำนักงานที่มีทีมงานระยะไกล/แบบผสม ซึ่งมักจะอยู่บนเครือข่ายที่มีการรักษาความปลอดภัยอย่างเหมาะสม

อย่างไรก็ตาม หากใช้อุปกรณ์มือถือหรืออุปกรณ์ BYOD ผ่าน WiFi สาธารณะสำหรับ VoIP พวกเขาจะเสี่ยงต่ออาชญากรไซเบอร์อย่างสูง เนื่องจากการเชื่อมต่อไร้สาย 802.11x ที่ไม่ปลอดภัย

เพื่อป้องกันสิ่งนี้ ให้เปิดใช้งานการเข้ารหัสแบบ end-to-end และปกป้องจุดเชื่อมต่อไร้สายผ่านโปรโตคอลที่ปลอดภัยกว่า 802.11x ซึ่งรวมถึง WPA ซึ่งใช้การเข้ารหัสเพื่อปกป้องอุปกรณ์ที่เชื่อมต่อ

นอกจากนี้ ตัวควบคุมกรอบเซสชันยัง ช่วยให้พนักงานที่อยู่ห่างไกลสามารถเชื่อมต่อกับสายสัญญาณ SIP ในขณะที่วิเคราะห์การรับส่งข้อมูล VoIP ขาเข้าและขาออกทั้งหมดเพื่อหาช่องโหว่และการโจมตี

เรียกใช้ซอฟต์แวร์และการอัปเดตระบบที่สอดคล้องกัน

แม้ว่าผู้ให้บริการ VoIP จำนวนมากจะเรียกใช้การอัปเดตซอฟต์แวร์อัตโนมัติ แต่ก็ยังควรตรวจสอบให้แน่ใจว่าคุณใช้เครื่องมือสื่อสารทางธุรกิจเวอร์ชันล่าสุดทั้งหมด

การอัปเดตเหล่านี้ไม่เพียงแค่อัปเกรดคุณลักษณะและปรับปรุงประสบการณ์ผู้ใช้เท่านั้น พวกเขายังมีการอัปเดตความปลอดภัยที่จำเป็นและการป้องกันไวรัสและมัลแวร์ที่คุณอาจไม่เคยรู้มาก่อน

นอกจากนี้ พวกเขามักจะแนะนำเทคโนโลยีเพื่อ แก้ไขการสูญหายของแพ็กเก็ต และเสริมจุดอ่อน

สำหรับโทรศัพท์ VoIP ส่วนใหญ่ โปรโตคอลการถ่ายโอนไฟล์เล็กน้อย (TFTP) เป็นระบบหลักสำหรับส่งแพตช์ความปลอดภัย น่าเสียดายที่สิ่งนี้ทำให้เกิดช่องโหว่ด้านความปลอดภัยเนื่องจากแฮ็กเกอร์ทุกคนสามารถนำเสนอไฟล์อย่างง่ายในระบบที่เปิดเผยช่องโหว่และให้จุดเริ่มต้นในเครือข่าย

เพื่อป้องกันสิ่งนี้ ต้องมีมาตรการรักษาความปลอดภัยเพื่อป้องกันฮาร์ดแวร์จากการแพตช์ที่ฉ้อฉล และโทรศัพท์ VoIP จะต้องได้รับการแพตช์อย่างสม่ำเสมอโดยเจ้าหน้าที่ไอทีเพื่อป้องกันไม่ให้ช่องโหว่ใด ๆ ถูกโจมตี

ผู้ให้บริการ VoIP ที่ปลอดภัยและเข้ารหัสมากที่สุด

เมื่อพูดถึงเรื่องความปลอดภัย และโดยเฉพาะอย่างยิ่งการเข้ารหัส ผู้ให้บริการ VoIP ไม่ได้ถูกสร้างขึ้นมาเท่าเทียมกันทั้งหมด

ผู้ให้บริการที่เสนอคุณสมบัติการเข้ารหัสและความปลอดภัยที่เหนือกว่าได้อธิบายไว้ในตารางด้านล่าง

| ผู้ให้บริการ | 8×8 | RingCentral | Nextiva | โวเนจ | GoToConnect |

| เวลาทำงาน | 99.9999% | 99.999% | 99.999% | 99.999% | 99.999% |

| การเข้ารหัสตั้งแต่ต้นทางถึงปลายทาง | ✓ | ✓ | ✓ | ✓ | ✓ |

| ชั่วโมงสนับสนุน | โทรศัพท์ : จันทร์-เสาร์ 06.00-18.00 น. การสนับสนุนทางแชท: 24/7 | โทรศัพท์: 05.00-18.00 น. วันจันทร์-ศุกร์ การสนับสนุนทางแชท: 24/7 | โทรศัพท์: 05.00-18.00 น. วันจันทร์-ศุกร์ การสนับสนุนทางแชท: 24/7 | โทรศัพท์: 24/7 การสนับสนุนทางแชท: 24/7 | |

| การปฏิบัติตาม HIPAA | ✓ | ✓ | ✓ | ✓ | ✓ |

| การรับรอง ISO-27001 และการปฏิบัติตาม SOC 2 | ✓ | ✓ | ✓ | ✓ | ✓ |

| การตรวจสอบความปลอดภัยอิสระ | รายปี | รายปี | การทดสอบการเจาะปกติ | การตรวจสอบความปลอดภัยอิสระ ไม่ทราบความถี่ | รายปี |

| ข้อมูลมากกว่านี้ | รีวิว 8×8 ของเรา | รีวิว RingCentral ของเรา | รีวิว Nextiva ของเรา | รีวิว Vonage ของเรา | รีวิว GoToConnect ของเรา |

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับผู้ให้บริการ VoIP ที่เข้ารหัสที่เราได้กล่าวถึงที่นี่ และเพื่อค้นหาโซลูชันการสื่อสารทางธุรกิจอื่นๆ โปรดดูตารางเชิงโต้ตอบของ ซอฟต์แวร์ VoIP สำหรับธุรกิจ ชั้น นำ

คำถามที่พบบ่อยเกี่ยวกับความปลอดภัยของ VoIP

ด้านล่างนี้ เราได้ตอบคำถามด้านความปลอดภัย VoIP ที่พบบ่อยที่สุดบางส่วน