Multi-Factor Authentication (MFA) คืออะไร?

เผยแพร่แล้ว: 2020-06-01ในยุคนี้ ความปลอดภัยของข้อมูลถือเป็นหนึ่งในข้อกังวลที่ใหญ่ที่สุดสำหรับธุรกิจใดๆ ธุรกิจทั้งหมดมีข้อมูลมากมายพร้อมใช้ เช่น ธุรกรรม ความรู้ การสื่อสาร ข้อมูลผู้บริโภค รายละเอียดโครงสร้างพื้นฐาน ฯลฯ สำหรับธุรกิจทั้งหมด การรับรองความปลอดภัยสูงสุดสำหรับข้อมูลทั้งหมดเป็นสิ่งสำคัญ

- คำจำกัดความการตรวจสอบสิทธิ์แบบหลายปัจจัย

- MFA ทำงานอย่างไร

- MFA ปลอดภัยแค่ไหน?

- ความสำคัญ

- ประเภทของการรับรองความถูกต้องด้วยหลายปัจจัย

- ควรใช้ MFA เมื่อใด

- ข้อดีและข้อเสียของการตรวจสอบสิทธิ์แบบหลายปัจจัย

- MFA กับ 2FA

- แอปพลิเคชันและผู้ให้บริการการตรวจสอบสิทธิ์แบบหลายปัจจัย

- คำถามที่พบบ่อย

Multi-Factor Authentication คืออะไร?

Multi-Factor Authentication เป็นวิธีที่มีประสิทธิภาพในการเพิ่มการรักษาความปลอดภัยอีกชั้นหนึ่งให้กับอุปกรณ์และโครงสร้างพื้นฐานของคุณ ใช้ข้อมูลประจำตัวหลายรายการสำหรับข้อมูลประจำตัวและการจัดการการเข้าถึง ตัวอย่างเช่น แทนที่จะขอสแกนไบโอเมตริกซ์และรหัสผ่านเพียงอย่างเดียว อาจขอรหัสหรือการสแกนไบโอเมตริกอื่นจากคุณ

เหตุผลที่เลือกใช้ Multi-Factor Authentication เนื่องจากชื่อผู้ใช้และรหัสผ่านแบบเดิมๆ เสี่ยงต่อการถูกละเมิดและการแฮ็ก ดังนั้น สร้างการรักษาความปลอดภัยหลายชั้น จึงขัดขวางความพยายามในการแฮ็ค

การตรวจสอบสิทธิ์แบบหลายปัจจัยทำงานอย่างไร

เพื่อเริ่มทำความเข้าใจว่า MFA ทำงานอย่างไร สิ่งสำคัญคือต้องทราบก่อนว่ามีสองประเภท:

- Device Multi-Factor Authentication : กระบวนการรับรองความถูกต้องที่ใช้กระบวนการโดยตรง ณ จุดเข้าสู่ระบบ

- Application Multi-Factor Authentication : กระบวนการรับรองความถูกต้องที่ใช้กระบวนการเมื่อพยายามเข้าถึงแอพพลิเคชั่นตั้งแต่หนึ่งตัวขึ้นไป

อย่างไรก็ตาม กระบวนการนี้เหมือนกันในทั้งสองกรณี เมื่อคุณพยายามเข้าถึงไฟล์ โฟลเดอร์ แอปพลิเคชั่น หรืออุปกรณ์ใด ๆ ระบบการตรวจสอบความถูกต้องจะถามปัจจัยทีละตัวเพื่อตรวจสอบ ID ของคุณ เมื่อคุณได้พิสูจน์ ID ของคุณกับระบบแล้ว คุณจะได้รับสิทธิ์เข้าถึง

Multi-Factor Authentication มีความปลอดภัยเพียงใด?

MFA สามารถระบุความพยายามในการเข้าสู่ระบบที่ไม่ปกติและตั้งค่าสถานะได้ ในสถานการณ์เช่นนี้ เทคโนโลยีที่ปรับเปลี่ยนได้นี้อาจกระชับการรักษาความปลอดภัยโดยขอข้อมูลประจำตัวเพิ่มเติม ดังนั้น แม้ว่ากระบวนการรับรองความถูกต้องจะไม่ปลอดภัยอย่างแน่นอนจาก Pentagon แต่ก็ทำให้แน่ใจว่าความพยายามในการฝ่าฝืนหรือการแฮ็คจะถูกตั้งค่าสถานะและบล็อกให้มากที่สุด มีวิวัฒนาการมาเป็นการควบคุมที่มีประสิทธิภาพสูงสุดในการป้องกันองค์กรจากการโจมตีจากระยะไกล

ความสำคัญของการตรวจสอบสิทธิ์แบบหลายปัจจัย

MFA เป็นสิ่งจำเป็นสำหรับองค์กรของคุณ ต่อไปนี้คือสาเหตุบางประการ:

- การโจรกรรมข้อมูลประจำตัวเป็นภัยคุกคามที่เพิ่มขึ้น – การโจรกรรมข้อมูลประจำตัวเป็นอาชญากรรมประเภทที่ค่อนข้างธรรมดา ง่าย มีความเสี่ยงต่ำ ให้ผลตอบแทนสูง และเป็นภัยคุกคามที่สำคัญต่อทุกธุรกิจ การขโมยรหัสผ่านมีการพัฒนาอย่างต่อเนื่องเนื่องจากแฮ็กเกอร์ใช้วิธีต่างๆ เช่น การล็อกคีย์ ฟิชชิง และการทำฟาร์ม จึงเป็นสิ่งจำเป็นในยุคนี้

- การป้องกัน ไวรัส ของคุณ ไม่เพียงพอ – ระบบป้องกันไวรัสและไฟร์วอลล์ขั้นสูงเป็นองค์ประกอบด้านความปลอดภัยที่จำเป็น เช่นเดียวกับการทดสอบช่องโหว่ หากไม่มีการรับรองความถูกต้อง ระบบของคุณอาจอ่อนแอต่อผู้บุกรุก

- พวกเขาจะไม่เพียงแค่เอาข้อมูลของคุณไป – อาชญากรไซเบอร์ทำมากกว่าแค่ขโมยข้อมูล บ่อยครั้งพวกเขาทำลายข้อมูล เปลี่ยนโปรแกรมหรือบริการ หรือใช้เซิร์ฟเวอร์เพื่อส่งโฆษณาชวนเชื่อ สแปม หรือโค้ดที่เป็นอันตราย MFA ช่วยป้องกันสิ่งเหล่านี้ได้

- Multi-Factor Authentication เป็นที่แพร่หลายอยู่แล้ว – ผู้คนคุ้นเคยกับขั้นตอนการรับรองความถูกต้องในชีวิตส่วนตัวและในอาชีพของตน แพลตฟอร์มโซเชียลมีเดีย ธนาคาร เกม และอีเมลต่างนำ MFA ไปใช้อย่างรวดเร็ว การนำเข้ามาในที่ทำงานของคุณไม่ใช่ทางเลือกอีกต่อไป แต่เป็นมาตรการรักษาความปลอดภัยขั้นพื้นฐาน

( อ่านเพิ่มเติม: ประโยชน์และแนวทางแก้ไขของการตรวจสอบสิทธิ์แบบหลายปัจจัย)

ประเภทของปัจจัยการตรวจสอบสิทธิ์แบบหลายปัจจัย

โดยทั่วไป MFA ทำงานโดยกำหนดให้มีปัจจัยการตรวจสอบสิทธิ์สองอย่างขึ้นไปดังต่อไปนี้:

- บางสิ่งที่คุณรู้ – นี่อาจเป็นรหัสผ่าน พิน หรือรหัสที่คุณตั้งค่าสำหรับระบบ

- สิ่งที่คุณมี – นี่อาจเป็นรหัส QR เพื่อสแกนบนบัตรประจำตัวหรือตราสัญลักษณ์ หรือแม้กระทั่ง OTP ที่ส่งไปยังหมายเลขโทรศัพท์มือถือหรือที่อยู่อีเมลของคุณ

- สิ่งที่คุณได้รับมา ซึ่งอาจรวมถึงรูปแบบการรับรองความถูกต้องด้วยไบโอเมตริกซ์ทุกรูปแบบ เช่น การสแกนใบหน้า การสแกนลายนิ้วมือ หรือแม้แต่การสแกนเรตินา

- ที่ไหนสักแห่งที่คุณอยู่ – อาจเป็นเครือข่ายคอมพิวเตอร์เฉพาะหรือใช้สัญญาณ GPS เพื่อระบุตำแหน่ง

ในการเข้าถึงไฟล์หรือโฟลเดอร์ที่ต้องการ คุณจะต้องระบุข้อมูลประจำตัวดังกล่าวทีละรายการเพื่อพิสูจน์เพื่อยืนยันตัวตนของพวกเขาต่อระบบ

เมื่อใดควรใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย

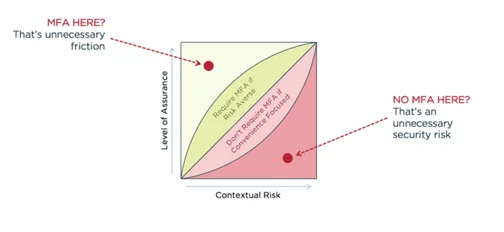

สำหรับธุรกิจ สิ่งสำคัญคือต้องรู้ว่าคุณต้องการ MFA หรือไม่

ที่มา: Pingidentity

Pingidentity(1) แสดงกราฟที่จะช่วยให้คุณตัดสินใจว่าคุณควรนำไปใช้หรือไม่ สำหรับผู้เริ่มต้น สิ่งสำคัญคือต้องเข้าใจว่าคุณอาจไม่จำเป็นต้องใช้ MFA ทั่วทั้งองค์กร ตัวอย่างเช่น พนักงานระดับเริ่มต้นและผู้ฝึกงานอาจไม่จำเป็นต้องมีการตรวจสอบสิทธิ์แบบหลายปัจจัย เนื่องจากพวกเขาจะมีสิทธิ์ดูข้อมูลของคุณ เช่น การขาย ธุรกรรม โปรไฟล์ลูกค้า ฯลฯ ในทางกลับกัน ผู้บริหารและพนักงานระดับสูงควรได้รับมอบหมายอย่างแน่นอน เนื่องจากเป็นผู้ที่มีแนวโน้มมากที่สุดที่จะแก้ไขข้อมูลเพื่อวัตถุประสงค์ในการฉายภาพและกลยุทธ์

( อ่านเพิ่มเติม: การตรวจสอบสิทธิ์แบบหลายปัจจัย: อย่างไรและทำไมคุณควรปกป้อง)

ข้อดีและข้อเสียของการใช้ Multi-Factor Authentication

ข้อดี มีดังนี้:

- ปกป้องข้อมูลที่ละเอียดอ่อน: บริษัทของคุณมักจะเก็บข้อมูลผู้ใช้ที่เป็นส่วนตัวและละเอียดอ่อนไว้เป็นจำนวนมาก เช่น หมายเลขโทรศัพท์ ที่อยู่ รายละเอียดตัวเลือกการชำระเงินสำหรับผู้บริโภคและพนักงาน การปรับใช้ระบบ Multi-Factor Authentication ช่วยให้มั่นใจได้ว่าข้อมูลทั้งหมดนี้ได้รับการปกป้องอย่างปลอดภัย

- มี ความปลอดภัยสูง: หากแฮ็กเกอร์ได้รับรหัสผ่านของผู้ใช้ไปยังระบบ พวกเขาจะไม่สามารถเข้าถึงได้เว้นแต่จะมีโทเค็น (ซึ่งอยู่ในความครอบครองของผู้ใช้) และเห็นได้ชัดว่าการสแกนไบโอเมตริกซ์ จึงมีความปลอดภัยสูง

- อุปกรณ์หาย? ไม่ใช่ปัญหา: หากไม่มี MFA อุปกรณ์ที่สูญหาย ถูกขโมย หรือถูกใส่ผิดที่อาจสร้างความหายนะในแผนกไอทีได้ การตรวจสอบสิทธิ์แบบหลายปัจจัยตามอุปกรณ์ช่วยให้แน่ใจว่าอุปกรณ์ที่สูญหายไม่ได้หมายความว่าข้อมูลของคุณถูกบุกรุก

ข้อเสีย มีดังนี้:

- การเข้าถึงที่ถูกบล็อก: หากคุณไม่ได้ตั้งค่าทรัพยากรสำรองสำหรับการตรวจสอบสิทธิ์การเข้าถึงของผู้ใช้ คุณจะไม่สามารถเข้าถึงแอปพลิเคชันหรือระบบเฉพาะได้ ดังนั้นหากเสียการครอบครอง นิ้วที่บาดเจ็บ (สำหรับไบโอเมตริกซ์) หมายความว่าคุณจะต้องวิ่งไปหาเจ้าหน้าที่ไอทีทันที มิฉะนั้นความพยายามในการเข้าสู่ระบบของคุณจะถูกตั้งค่าสถานะ

- อาจมีราคาแพง: MFA อาจมีราคาแพงมากหากองค์กรใช้โซลูชันที่ต้องมีการติดตั้งฮาร์ดแวร์ภายในองค์กร และต้องผสานรวมกับโซลูชันการระบุตัวตนที่มีอยู่

- ใช้เวลานาน: เวลาที่ใช้ในการเข้าสู่ระบบและยืนยันโดยใช้อุปกรณ์มือถืออาจไม่สะดวก โดยเฉพาะอย่างยิ่งหากคุณกำลังเร่งรีบ

ความแตกต่างระหว่างการตรวจสอบสิทธิ์แบบหลายปัจจัยและการตรวจสอบสิทธิ์แบบสองปัจจัย

มีความแตกต่างระหว่าง MFA และ 2FA – จำนวนชั้นของการรักษาความปลอดภัย

การตรวจสอบสิทธิ์แบบสองปัจจัยจะใช้ปัจจัยที่แตกต่างกันสองประการในการยืนยันตัวตนของผู้ใช้เสมอ ในทางกลับกัน Multi-Factor Authentication อาจเกี่ยวข้องกับสองปัจจัยขึ้นไป “หลายปัจจัย” หมายถึงจำนวนปัจจัยใดก็ตามที่มากกว่าหนึ่ง ระบบ Multi-Factor Authentication ที่ปรับเปลี่ยนได้จะเพิ่มชั้นความปลอดภัยจนกว่าความพยายามในการเข้าสู่ระบบจะดูไม่น่าสงสัย

แอปพลิเคชันและผู้ให้บริการการตรวจสอบสิทธิ์แบบหลายปัจจัย

ระบบ Multi-Factor Authentication มี 4 แอปพลิเคชัน:

- Time-based One-Time Password (TOTP) – เมื่อคุณเข้าสู่ระบบเพื่อเข้าถึงไฟล์หรือโฟลเดอร์เฉพาะ และแอพพลิเคชั่นหรืออุปกรณ์ได้รับการป้องกัน TOTP จากนั้นระบบจะส่ง OTP หรือรหัสผ่านแบบใช้ครั้งเดียวไปยังหมายเลขโทรศัพท์มือถือของคุณ ซึ่งจะใช้ได้ในช่วงเวลาที่กำหนดเท่านั้น เช่น 10 นาที

- บริการข้อความสั้น (SMS) – การตรวจสอบ SMS ทำงานโดยขอให้ผู้ใช้ป้อนหมายเลขโทรศัพท์มือถือเฉพาะเมื่อพยายามเข้าสู่ระบบ จากนั้นระบบจะส่ง SMS ไปยังหมายเลขดังกล่าว หากส่ง SMS และดำเนินการตามคำสั่งเรียบร้อยแล้ว การเข้าถึงจะได้รับสิทธิ์

- จดหมายอิเล็กทรอนิกส์ (อีเมล) – การตรวจสอบอีเมลเป็นอีกหนึ่งแอปพลิเคชันทั่วไปของ MFA โดยที่ข้อมูลประจำตัวของผู้ใช้จะได้รับการยืนยันโดยการส่งอีเมลพร้อมลิงก์เปลี่ยนเส้นทาง

- การแจ้งเตือนแบบพุช – หากมีการพยายามเข้าสู่ระบบในอุปกรณ์อื่น ผู้ใช้จะได้รับการแจ้งเตือนแบบพุชบนอุปกรณ์ดั้งเดิมและให้สิทธิ์การเข้าถึงจากที่นั่น

ผู้ให้บริการระบบ Multi-Factor Authentication ที่ดีที่สุด ได้แก่

- Duo Security

แพลตฟอร์ม Trusted Access แบบไร้แรงเสียดทานของ Duo Security (2) ปกป้องผู้ใช้ ข้อมูล และแอปพลิเคชันจากแฮกเกอร์ที่เป็นอันตรายและการละเมิดข้อมูล มันจัดการกับภัยคุกคามด้านความปลอดภัยก่อนที่จะกลายเป็นปัญหาโดยการตรวจสอบตัวตนของผู้ใช้และความสมบูรณ์ของอุปกรณ์

- Google Authenticator

Google Authenticator(3) ใช้บริการการยืนยันแบบสองขั้นตอนพร้อมกับอัลกอริธึมรหัสผ่านแบบใช้ครั้งเดียวตามเวลาและอัลกอริธึมรหัสผ่านแบบใช้ครั้งเดียวแบบ HMAC สำหรับการตรวจสอบสิทธิ์ผู้ใช้แอปพลิเคชันซอฟต์แวร์

- LastPass

LastPass(4) ให้การควบคุมที่เรียบง่ายและการมองเห็นที่เป็นหนึ่งเดียวในทุกจุดเริ่มต้นสู่ธุรกิจของคุณ จากการลงชื่อเพียงครั้งเดียว (SSO) และการจัดการรหัสผ่าน ไปจนถึงการรับรองความถูกต้องแบบหลายปัจจัยที่ปรับเปลี่ยนได้ (MFA) LastPass Identity ให้การควบคุมที่เหนือกว่าแก่ทีมไอที

- ตัวตนของปิง

Ping Identity(5) สร้างการรักษาความปลอดภัยข้อมูลประจำตัวสำหรับองค์กรทั่วโลกด้วยแพลตฟอร์มข้อมูลประจำตัวอัจฉริยะที่มีความสามารถที่ครอบคลุม รวมถึงการลงชื่อเพียงครั้งเดียว (SSO) การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) ไดเรกทอรี และอื่นๆ

- Auth0

Auth0(6) ให้ความเรียบง่าย ความสามารถในการขยาย และความเชี่ยวชาญในการปรับขนาดและปกป้องข้อมูลประจำตัวในแอปพลิเคชันใดๆ โดยใช้ระบบการตรวจสอบสิทธิ์แบบหลายปัจจัย

คำถามที่พบบ่อยเกี่ยวกับการตรวจสอบสิทธิ์แบบหลายปัจจัย

ถาม : ชื่อผู้ใช้และรหัสผ่านเป็น Multi-Factor Authentication หรือไม่?

A. เป็นวิธีการรับรองความถูกต้องซึ่งผู้ใช้คอมพิวเตอร์จะได้รับอนุญาตให้เข้าถึงได้ก็ต่อเมื่อได้นำเสนอหลักฐานสองชิ้นขึ้นไปต่อกลไกการตรวจสอบความถูกต้องแล้วเท่านั้น: ความรู้ การครอบครอง และการสืบทอด ดังนั้นชื่อผู้ใช้และรหัสผ่านอย่างง่ายจึงไม่ใช่ MFA

ถาม จะป้องกันการโจมตี Multi-Factor Authentication ได้อย่างไร?

A. เป็นเรื่องง่ายมากสำหรับแฮกเกอร์ที่จะพัฒนาระบบการตรวจสอบสิทธิ์แบบสองปัจจัย การโจมตี Multi-Factor Authentication นั้นหาได้ยาก เนื่องจากเป็นการยากสำหรับแฮกเกอร์ที่จะได้ปัจจัยทั้งสามนี้ อย่างไรก็ตาม บริษัทต่างๆ จะต้องฝึกอบรมพนักงานของตนเพื่อระบุอีเมลฟิชชิ่งและแตกต่างจากอีเมลเหล่านั้น

ถาม จะเพิ่มการตรวจสอบสิทธิ์แบบหลายปัจจัยได้อย่างไร

A. การเปิดใช้งานการรับรองความถูกต้องด้วยหลายปัจจัย (MFA) ในบัญชีของคุณจะต้องมีขั้นตอนการยืนยันตัวตนเพิ่มเติมเมื่อคุณเข้าสู่ระบบ เมื่อกำหนดค่าและเปิดใช้งานสำหรับบัญชีแล้ว ระบบของเราจะต้องใช้รหัสการตรวจสอบที่สร้างขึ้นโดยแอปพลิเคชันตัวตรวจสอบความถูกต้อง ทุกครั้งที่คุณลงชื่อเข้าใช้บัญชีของคุณ ผู้ใช้สามารถตั้งค่านี้สำหรับตนเอง หรือผู้ดูแลระบบอาจตั้งค่านี้สำหรับผู้ใช้แต่ละราย

ความคิดสุดท้าย

การตรวจสอบสิทธิ์แบบหลายปัจจัยช่วยให้มีความยืดหยุ่นและจัดการได้เพื่อสร้างสมดุลระหว่างประสบการณ์ของลูกค้าโดยรวมกับข้อกำหนดด้านความปลอดภัยที่ทันสมัย กระบวนการเข้าสู่ระบบ การเข้าถึงข้อมูลที่ละเอียดอ่อน และการรักษาความปลอดภัยเป็นปัญหาสูงสุดสำหรับบริษัท พนักงาน และลูกค้าจำนวนมาก การดูแลเรื่องเหล่านี้แสดงว่าคุณใส่ใจและกำลังใช้มาตรการป้องกันและมาตรการเพิ่มเติมเพื่อปกป้องระบบของคุณ

แหล่งข้อมูลที่เป็นประโยชน์อื่นๆ:

การจัดการข้อมูลประจำตัวคืออะไร? คู่มือสำหรับผู้เริ่มต้น

คู่มือสำหรับผู้เริ่มต้นใช้งาน Privileged Access Management

5 เครื่องมือ Identity and Access Management (IAM) เพื่อปรับปรุงความปลอดภัย