2017'de BYoD'nin Durumu: Güvenlik Kabusunuzu Nasıl Güvence Altına Alabilirsiniz?

Yayınlanan: 2017-03-10Hem 2017 UC trendlerine hem de 2017 ekip işbirliği trendlerine bakarak trendlerden biraz önce bahsetmiştik. Henüz odaklanmadığımız büyük bir trend, BYoD politikalarının benimsenmesidir. Mobilite kavramı iş gücü içinde daha arzu edilir hale geldikçe, kendi cihazınızı işe getirme kavramı çok anlamlı hale geliyor.

Tabii ki, en belirgin faydalardan biri, ekiplerinin ikincil cep telefonları veya iş istasyonları için artık ödeme yapmak zorunda olmayan işverenler için maliyetin düşürülmesidir. İster inanın ister inanmayın, daha fazla şirketin bu politikayı benimsemesinin ana nedeni ekonomi değil. Çalışan memnuniyeti, hareketlilik ve üretkenlik, ByoD'nin en büyük üç faydasıdır.

Bununla birlikte, aynı zamanda, dezavantajlar eşit derecede göze çarpmaktadır. Güvenlik ve mahremiyet en büyük endişeler olduğu için bir işletmenin bu yaklaşımı benimsemekte neden tereddüt ettiği mantıklıdır. Yakın zamanda, bu tür bir politikanın endişelerini ve faydalarını vurgulayan Crowd Research Partner'ın BYoD Spotlight Raporuna bir göz attık. Raporu genişletmek, önemli çıkarımlarımızı paylaşmak ve kendi kültürünü kendin getirme kültürüne doğru ilerlerken işletmenizin ağını en iyi şekilde nasıl güvence altına alabileceğine dair fikir vermek istedik.

Risk Buna Değer mi?

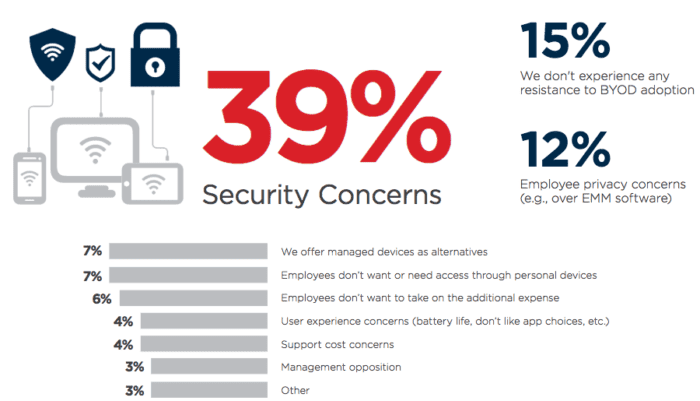

İşletmeniz uzun yıllardır BYoD yaklaşımı olmadan faaliyet gösteriyorsa, muhtemelen “Neden rahatsız oluyorsunuz?” diye düşünüyorsunuz. Artan bir güvenlik ihlali olasılığı, ekip üyelerinize kendi telefonlarını kullanma özgürlüğü vermeye gerçekten değer mi? Geçmişte BYOD'un artılarını ve eksilerini vurgulamış olsak da, tekrar bakmaya değer. Ne de olsa birçok kişi bu yaklaşımın gölge BT kavramını, yani çalışanların BT'ye danışmadan kendi çözümlerini benimsemesi kavramını desteklediğini düşünüyor. Bu politikaların benimsenmesindeki en büyük direnç kuşkusuz güvenlik kaygılarından kaynaklanmaktadır.

Bu, uyumluluk sorunlarına, işbirliği engellerine ve tabii ki güvenlik endişelerine yol açabilir. Örneğin Cisco Spark, yoğun güvenlik isteyen tüm ekipler için harika bir seçimdir. Öte yandan, güvenlik söz konusu olduğunda Slack, yıldızdan daha azdır. Bu eksiklik, güvenlik odaklı Slack alternatiflerinin patlamasına neden oldu. Bir takım Spark yerine Slack kullanmaya karar verir vermez, diğer takımlar ikincisini kullanıyor olsa bile, tüm güvenli iletişimleriniz pencereden dışarı çıkar.

Crowd'un araştırması, “2018 yılına kadar 12,1 milyar mobil cihazın kullanımda olacağı; dünyadaki işverenlerin yarısı 2017'ye kadar BYOD talep ediyor; CIO'ların ve BT uzmanlarının yüzde 67'si, mobilitenin kuruluşlarını 1990'larda İnternet'in yaptığı kadar veya daha fazla etkileyeceğine inanıyor.”

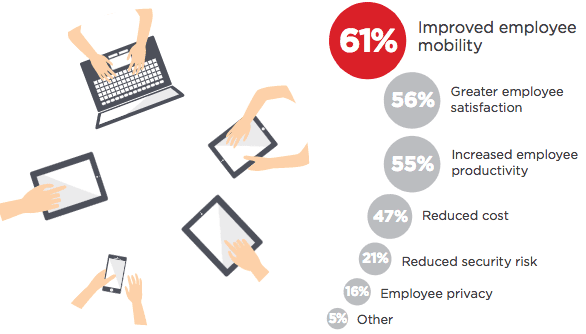

Gerçekçi olarak, ekibinizin bu ilkelerden elde edebileceği faydalar, güvenlik endişelerinden daha ağır basabilir. Crowd, bir BYOD yaklaşımının şunları sağladığını fark etti:

- Artan hareketlilik

- Geliştirilmiş çalışan memnuniyeti

- Büyük bir üretkenlik artışı

- Tabii ki maliyet tasarrufu

Şimdi, memnuniyet ilk bakışta yüzeysel bir önlem gibi görünebilir, ancak mutlu çalışanların üretken çalışanlar olduğu defalarca kanıtlanmıştır. Geçmişte söylediğim gibi, kullanıcı deneyimi anahtardır - eğer bir uygulama veya çözüm karmaşıksa, kimse onu kullanmayacaktır. Çalışanlarınızı aynı, muhtemelen eski cihazları kullanmaya zorlamak, işi bitirmekten daha sık teknolojiyle savaşan çalışanları üzebilir. Aşağıda, işletmelere bu tür bir politikanın en büyük yararının ne olacağını düşündükleri sorulan bir anketin sonuçları verilmiştir:

Ankete katılan bazı işletmeler birden fazla yönü seçtikleri için bu yüzdelerin toplamının %100 olmadığını belirtmekte fayda var. Bu yalnızca bir BYoD yaklaşımının faydalarını daha da vurgular.

Bu nedenle, son teknoloji bir işletme olmak ve olası herhangi bir avantajdan yararlanmak istiyorsanız, kendi işinizi getirin yaklaşımını benimsemenin çalışanlarınızın işlerine odaklanmasını sağlayacağını söyleyebiliriz. Bu mutlu, üretken ve başarılı ekiplere yol açar.

Dikkate Alınması Gereken Riskler

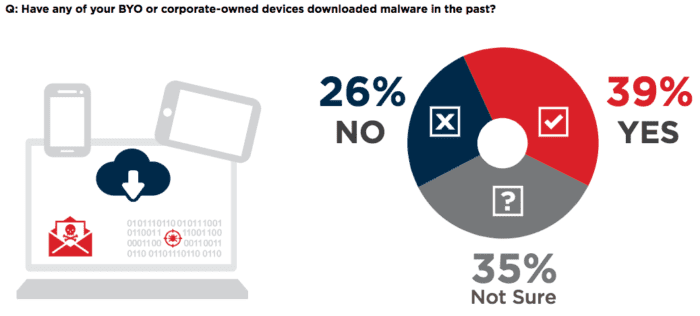

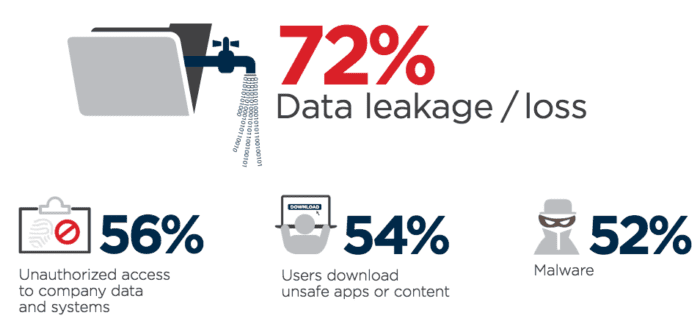

Daha önce değindiğimiz gibi, bir BYOD yaklaşımıyla ilişkili başlıca riskler güvenlik ve gizlilikle ilgilidir. Bunların ikisi de inanılmaz derecede geniş konulardır, ancak ikisini yoğunlaştırmak mümkündür. Rakiplerinizin şirketinizin mecazi gizli kasasına erişmesine izin vermek, göze batan bir örnektir. Bu nedenle, her işletme BYOD yaklaşımını doğru şekilde planlamalıdır. Kötü amaçlı yazılım, genel olarak, büyük bir endişe kaynağıdır. Aslında, ankete katılan işletmelerin %39'u ağlarında Kötü Amaçlı Yazılım indirmiş bir BYO cihazı bulduklarını söyledi.

Fidye yazılımı saldırıları riski de büyüyen bir endişe kaynağı. Bunlar, bilgisayar korsanlarının ağınıza girerek, ağınızı ya da bir kısmını kapattıkları ya da bilgi toplayıp hepsini rehin aldıkları saldırılardır. Bu saldırganlar, şirketinizi eşyalarınızı geri almak için güzel bir kuruş ödemeye zorlar. Ancak, saldırı ne olursa olsun, işletmelerin büyük çoğunluğu güvenlik endişelerinin en büyük BYoD engeli olduğunu iddia ediyor.

Spesifik olarak, işletmelerin en çok korktuğu şey veri sızıntısı ve veri kaybıdır. Yetkisiz kişilerin işletmenizin önemli, özel bilgilerine erişmesine izin verme fikri, üstesinden gelinmesi gereken büyük bir engeldir. Bu tür riskler şunları içerir:

- Veri sızıntısı veya veri kaybı

- Şirket verilerine ve sistemlerine yetkisiz erişim

- Kullanıcılar güvenli olmayan uygulamaları indirir ve yetkisiz içeriğe erişir

- Kötü amaçlı yazılımlar ve daha önce bahsedilen fidye yazılımı gibi diğer bulaşıcı yazılımlar

- Kayıp ve çalıntı cihazlar

- Güvenli olmayan cihazlarda güvenlik açığından yararlanma

- Uç nokta güvenliğini kontrol edememe

- Her cihazda güncel güvenlik yazılımı sağlamak

- Yönetmelik uyumluluğu

- Güvenli olmayan WiFi üzerinden ağ saldırıları

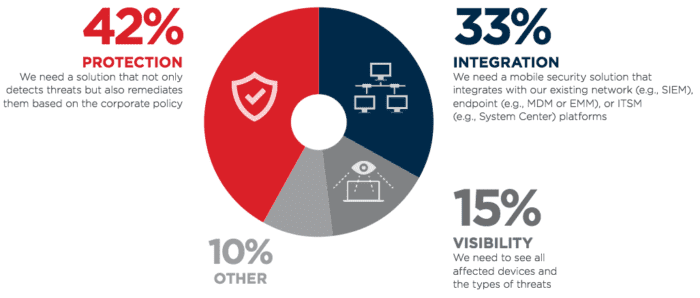

Güvenlik endişelerinin ötesinde, çoğu işletme entegrasyonu ikinci en büyük engel olarak görüyor. Entegrasyonlar, Slack'i uzaktaki çalışanlara uyacak şekilde yeniden yapılandırmak gibi şeyler yapmamıza olanak tanır. Entegrasyonların ne kadar önemli olduğunu hepimiz biliyoruz. Ankete katılan işletmeler, mevcut ağlarına ve uygulama yığınlarına entegre olabilen bir mobil güvenlik çözümünün yüksek önceliğe sahip olduğunu söyledi.

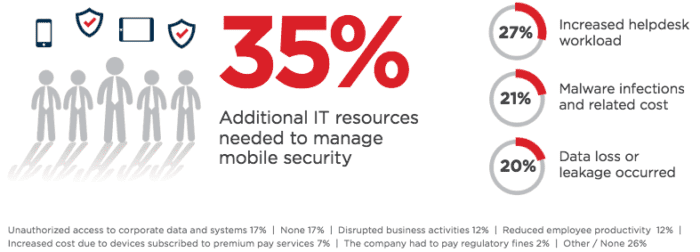

İşletmeler ayrıca herhangi bir tehdidin veya güvenliği ihlal edilmiş cihazların ağ görünürlüğüyle de ilgilenir. Aslında, işletmelerin %35'i, BYoD'nin mobil güvenliği yönetmek için ek BT kaynaklarına ihtiyaç duyduğunu bildirdi. Bu çok iyi bir noktayı temsil eder: güvenlik pahalı olabilir, zaman alıcı olabilir ve işletmenizin yüksek önceliklerini azaltabilir.

Aşağıda bir göz attığımız gibi, BYD uygulamalarınızı ve ağınızı korumanın karmaşık olması gerekmediğini göreceksiniz.

Kontrol Edin ve BYoD Ağınızın Güvenliğini Sağlayın

Bir BYOD ofisi, güvenlik kabuslarıyla dolu bir kara delik anlamına gelmek zorunda değildir. (Bunu IoT'ye bırakacağız.) VoIP ağınızı koruma konusunda tartıştığımız gibi, en basit güvenlik politikaları ve uygulamaları her şeyin kilitli kalmasına yardımcı olacaktır. Şimdi, konu verilerinizi güvende tutmak olduğunda sağduyu en nihayetinde en iyi savunmadır. Bu nedenle, her şeyden önce, kendi ekiplerinizi mümkün olduğunca az hata payına sahip olduğundan emin olun.

Uygun Güvenlik Uygulamaları ve Protokolleri Oluşturun

VoIP hizmetinizin var olmasına izin veren SIP ve H.323 gibi protokollerden bahsetmiyorum, eski moda yönergelerden bahsediyorum. Şüphesiz, bu yaklaşımdaki en büyük risk, ekiplerin nasıl çalıştığını ve kişisel cihazlarını nasıl kullandığını düzenlememekten kaynaklanacaktır. Hayattaki diğer her şey gibi, sorunu görmezden gelmek de onu ortadan kaldırmaz.

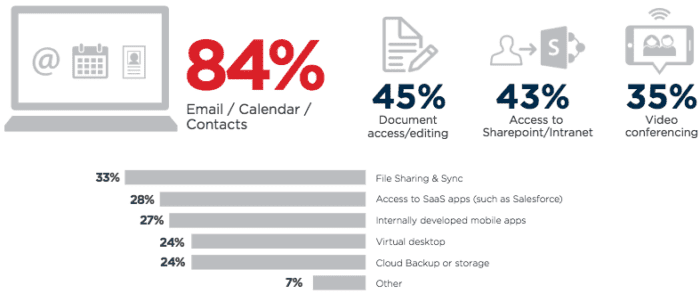

Yukarıda, işletmelerin bir BYO cihazının ideal işlevlerini sıraladığı ve ekiplerinin cihazlarını ne için kullanmasına izin vereceklerini sıraladığı başka bir anket sonuçları grubu yer almaktadır. Politikalar, yönergeler ve onaylanmış uygulamalar veya işlevler değerlendirilirken bu hususların dikkate alınması önemlidir. Genel olarak, işletmenizin (özellikle BT departmanınızın) yürürlüğe koymayı seçtiği kurallar ve düzenlemeler, bu belirli ekip işlevlerine ve rollerine göre değişmelidir.

Kabul Edilen Kullanım Yönergeleri :

En baştan başlayın. Ekibiniz için nelerin kabul edilen kullanım olarak kabul edilip edilmediğini belirleyin. İşinizi doğrudan veya dolaylı olarak destekleyen belirli faaliyetlerle kabul edilebilir iş kullanımını açıkça tanımlayın. Kişisel iletişimi sınırlandırmak, ancak tamamen yasaklamak değil, çalışanlarınızın BYoD'yi nasıl görmeleri gerektiğini belirlemenize yardımcı olabilir.

Elbette, web erişimini sınırlamak iyi bir başlangıçtır; bununla birlikte, araştırmalar web'de yavaş gezinmenin üretkenlik için faydalı olabileceğini göstermiştir, bu yüzden aşırıya kaçmayın. Daha da önemlisi, ekiplerinizin hassas bilgileri mobil cihazları üzerinden nasıl ve ne zaman depolayabileceğini veya iletebileceğini sınırlayın. Rutin güvenlik kontrolleri, her cihazın güncel ve yönergelerle uyumlu olduğundan emin olmak için harika bir politikadır.

İzin Verilen Başvurular İçin Kriterler :

Tüm uygulamaları yasaklamak ve ekiplerinizin favorilerini kişisel cihazlarına yüklemesini engellemek imkansızdır. Bununla birlikte, iş için nelerin kullanılması gerektiğine dair kriterler sağlayın ve yönetim kurulu genelinde tutarlılık oluşturmaya çalışın. Daha önce tartıştığımız gibi, gölge BT büyük bir sorun olabilir.

Tüm iletişiminizin aynı platform üzerinden gerçekleşmesini sağlamak güvenlik bakımında önemlidir. Google Play veya Apple App Store gibi saygın sağlayıcılardan olmayan uygulamalara izin vermemek de mümkündür. Bazı cihazlar, BT'nin resmi olmayan konumlardan uygulama indirmelerini etkinleştirmesine veya devre dışı bırakmasına bile izin verir.

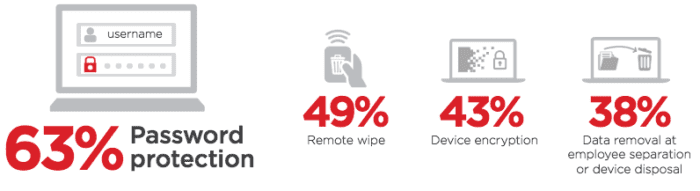

Çalışan Ayrılma Uygulamaları:

Bir çalışan ekipten ayrıldığında, cihazları daha önceki işle ilgili tüm bilgileri, verileri, iletişimleri ve dosyaları içerebilir. İşletmenizin atabileceği ilk adım, ayrılan çalışanlar için bir politika oluşturmaktır. Ayrılan bir çalışan politikası, işletmenizin kullanabileceği en iyi güvenlik uygulamalarından biridir.

Ayrılan çalışanlardan kişisel cihazlarındaki her şeyi silmelerini istemek gerçekçi değildir, ancak en azından tüm iş iletişimlerini ve uygulamalarını kaldırmak mantıklıdır.

Şifre Politikaları:

Çoğu insan şifreleri olduğu gibi kabul eder - hatırlaması en kolay olanı yeniden kullanırlar. En iyi şifre uygulamaları hakkında uzun bir tartışmaya girebiliriz ama bu başka bir günün konusu. Parolaların üstünde kalmanın basit bir yolunun sınırlı bir süre politikası oluşturmak olduğunu söylemek yeterli.

Politikanız, en azından, çalışanların parolalarını rutin olarak değiştirmesini ve basit kaba kuvvet saldırılarını önlemek için katı bir dizi parola gereksinimini gerektirmelidir.

Rutin Güvenlik Kontrolleri:

Bir dizi yönerge ve politika uygulamak bir şeydir, ancak bunları uygulamak başka bir şeydir. Sonuçta, hiç kimse onları uygulamıyor diye kimse onlara uymuyorsa, kurallarınız ne işe yarar? Bir BT departmanının lüksüne sahip büyük bir işletme, en iyi güvenlik önlemlerini sağlamaya adanmış bir ekibin avantajına sahip olacaktır.

Gerçekçi olsa da, her büyüklükteki işletme basit güvenlik kontrolleri yapabilir ve yapmalıdır. Ayda bir kez, şifrelerinizi sıfırlamak ve politikalarınızı gözden geçirmek için ekibinizi toplayın. Yalnızca Analytics, örneğin VoIP arama raporlarınızı iyileştirerek işinize yardımcı olabilir. Aşağıda, günlüğe kaydetme, izleme ve uzaktan erişimi içeren güçlü denetim raporları için mevcut araçları tartışıyoruz.

Doğru Araç Setini Dağıtın ve Kullanın

İşletmeniz uygun kullanım politikaları oluşturacaksa, iş için doğru araç setini takip etmek mantıklı olacaktır.

Bu geniş bir fikirdir, ancak kurumsal odaklı çözümlerin kullanılması hem güvenlik risklerini hem de ekipler arasındaki uyumluluk sorunlarını en aza indirmeye yardımcı olacaktır. Mobil cihaz yönetimi çözümleri, her şeyi tek bir çatı altında toplamanın en kolay yoludur. Ancak, ağınızı doğru politikalarla güvende tutmak için işletmenizin dışarı çıkması gerekmez. Bunlar aynı zamanda Risk Kontrol Önlemleri olarak da sınıflandırılabilir.

Bu geniş bir fikirdir, ancak kurumsal odaklı çözümlerin kullanılması hem güvenlik risklerini hem de ekipler arasındaki uyumluluk sorunlarını en aza indirmeye yardımcı olacaktır. Mobil cihaz yönetimi çözümleri, her şeyi tek bir çatı altında toplamanın en kolay yoludur. Ancak, ağınızı doğru politikalarla güvende tutmak için işletmenizin dışarı çıkması gerekmez. Bunlar aynı zamanda Risk Kontrol Önlemleri olarak da sınıflandırılabilir.

Mobil cihaz Yönetimi:

Şimdi, bu çözümler kendi sınıflarında. Genellikle kurumsal pazara odaklandıklarından, yalnızca kişisel telefonlarını ve bilgisayarlarını kullanan bazı küçük ekipler için erişilemez olabilir. Ancak, işletmeniz güvenliği gerektiği kadar ciddiye almak istiyorsa, doğru çözüme yatırım yapmak uzun bir yol kat edebilir.

Bu araçlar, bir kullanıcının telefonundan iş verilerini kaldırma sürecini otomatikleştirmek için kullanılabilir. Kullanıcıların iş uygulamalarına veya hesaplarına erişebileceği yerleri sınırlayan "coğrafi sınırlama" kuralları bile belirleyebilirler. Bazı popüler çözümler arasında SOTI MobiControl, Vmware AirWatch, Citrix XenMobile ve Microsoft Intune bulunur.

Veri ve Cihaz Şifreleme:

Daha önce de belirttiğimiz gibi, her işletme kurumsal bir çözüme yatırım yapma ihtiyacı hissetmeyecektir, ancak bu onları alternatifsiz bırakmaz. Doğru iletişim yöntemlerini ve mümkün olduğunca çok uygulamayı kullanarak kendi başınıza güvenli bir çözümü bir araya getirmek mümkündür.

Cisco Spark'ın ne kadar güvenli olduğunu defalarca belirttim, ancak tekrar vurgulamak gerekirse: Cisco iletişimlerinizi bile göremez. Doğru cihaz şifrelemesini birkaç farklı yolla sağlayabilirsiniz, ancak en uygun fiyatlı ve bariz olanlardan biri, her işletmenin sahip olması gereken bir Sanal Özel Ağ (VPN) kurmaktır.

Uzaktan Cihaz Erişimi:

Uzaktan cihaz erişimi kendi başına bir kategori olarak mevcuttur ve bir dizi farklı senaryo için kullanılabilir. Mobil çalışanlarınızın desteğe veya yardıma ihtiyacı varsa, uzaktan cihaz erişim uygulamaları BT ekipleri için bir nimettir. Bunlar ayrıca güvenliği sağlamak ve ayrılan çalışanlardan verilerin kaldırılmasına yardımcı olmak için veya ekiplerin uygun yönergeleri izlediğinden emin olmak için kullanılabilir.

Bu araçlar, işletmenizin uygulamak istediği bir politikaysa, rutin güvenlik kontrollerinde de yardımcı olabilir. Uzaktan silme araçları da yaygındır ve ikisi genellikle aynı kategoride sınıflandırılabilir.

İki Faktörlü Kimlik Doğrulama:

İşletmeniz bunu kullanmayı seçerse, iki faktörlü kimlik doğrulama VPN'inizle birlikte çalışır. İki faktörlü kimlik doğrulama, hesaplarınızı ve cihazlarınızı daha da güvenli hale getirmenin en basit yollarından biridir. Bunu bir ön kapıya sürgü kilidi olarak düşünün. İki faktörlü kimlik doğrulama, kullanıcıların kendilerini parolalarının ötesinde ikinci bir önlemle tanımlamasını gerektirir. Aslında Twilio ve Nexmo bunu mümkün kılan en popüler platformlardan ikisi.

Kullanıcıların kendilerini nasıl tanımladıkları, uygulamaya ve kullanım durumuna bağlıdır. Ancak, genellikle telefon görüşmesi, kısa mesaj veya e-posta yoluyla zaman sınırlı bir kod göndermeyi içerir. Hatta bazı işletmeler ekstra yol kat edebilir ve ekiplerini, bir kullanıcı her oturum açtığında veya bir VPN bağlantısı kurduğunda rastgele bir sayı dizisi oluşturan "doğrulayıcı" anahtar zincirleriyle donatabilir.

Güvenlik Duvarları ve Anti-Virüs:

Daha önce yazılım ve donanım güvenlik duvarları arasındaki farka baktık ve bu araçların ağınızın güvenliğini sağlamak için ne kadar önemli olduğunu bir kez daha vurgulamak istiyoruz. Her ekip üyesinin ByoD cep telefonuna bir yazılım güvenlik duvarı kurmak mümkün olmasa da, ağınızı bir donanım güvenlik duvarı veya hatta bir Oturum Sınır Denetleyicisi ile korumak, tüm ağınızı kilitlemenin en iyi yollarından biridir.

İşletmeniz birinci ve ikinci savunma hattı olarak bir güvenlik duvarı kullanıyorsa, o da bir VPN ile yapılandırılacaktır. Bu araçlar aynı zamanda en büyük ağları bile dize getiren korkunç DDoS saldırılarını önlemeye yardımcı olabilir. Virüsten koruma çözümleri, genellikle uygun bir güvenlik duvarı kurulumuyla birlikte çalışan ve mümkün olduğunda tüm cihazlarda kullanılması gereken benzer bir araçtır.

BYoD Kalmak İçin Burada

İşletmeniz herhangi bir avantaj elde etmek istiyorsa, BYOD kesinlikle dikkate değer. Gördüğümüz gibi, bu politikayı kullanan işletmelerin büyük çoğunluğu, endişelerden daha ağır basan faydaları görüyor. Güvenlik, herhangi bir iş için inanılmaz derecede önemlidir ve herkesin bunu ciddiye alması gerektiğini defalarca söyledim.

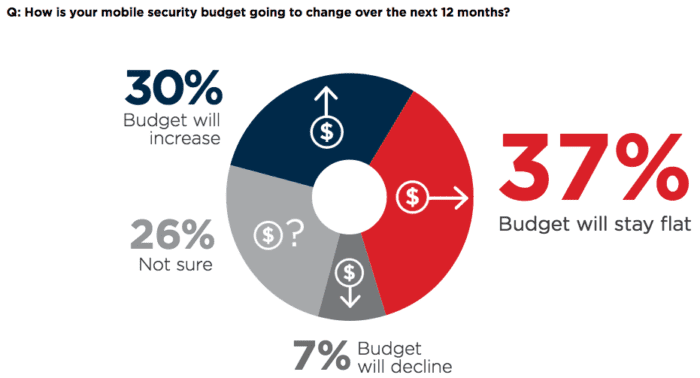

Ancak bu, işletmenizin bir BYoD yaklaşımından yararlanamayacağı anlamına gelmez. Sağduyu önlemleri tek başına verilerinizi kilitli tutmada uzun bir yol kat edecektir. Basit güvenlik uygulamalarını kullanmak hem zaman hem de para açısından gerçekten yalnızca küçük bir yatırım gerektirir. Şirketlerin %30'u bütçelerinin arttığını görürken, daha da fazlası bütçelerinin sabit kaldığını ve %7'si azaldığını gördü. Genel olarak, BYoD, şu anda değer verdiğimiz mobilite kavramıyla birlikte büyüyen en büyük UC ve işgücü trendlerinden biridir.

Ancak bu, işletmenizin bir BYoD yaklaşımından yararlanamayacağı anlamına gelmez. Sağduyu önlemleri tek başına verilerinizi kilitli tutmada uzun bir yol kat edecektir. Basit güvenlik uygulamalarını kullanmak hem zaman hem de para açısından gerçekten yalnızca küçük bir yatırım gerektirir. Şirketlerin %30'u bütçelerinin arttığını görürken, daha da fazlası bütçelerinin sabit kaldığını ve %7'si azaldığını gördü. Genel olarak, BYoD, şu anda değer verdiğimiz mobilite kavramıyla birlikte büyüyen en büyük UC ve işgücü trendlerinden biridir.

Hemen hemen her çağdaş sağlayıcı, mobiliteye odaklanmıştır ve her işletme, masaya getirebileceği faydaları kabul etmelidir. BYOD'nin mevcut durumu, artan benimsemeye, ancak daha da önemlisi güvenliğe odaklanmalıdır. İşletmelerin güvenlik konusunda endişelenmeye hakları vardır, ancak her şeyi güvende tutmanın ne kadar basit olabileceğini de kabul etmeleri gerekir. Arka kapı korsanlığı korkusunun işletmenizi doğru kararı vermekten ve ekibiniz için doğru politikaları kullanmaktan alıkoymasına izin vermeyin.